Пожалуйста, обратите внимание, что пользователь заблокирован

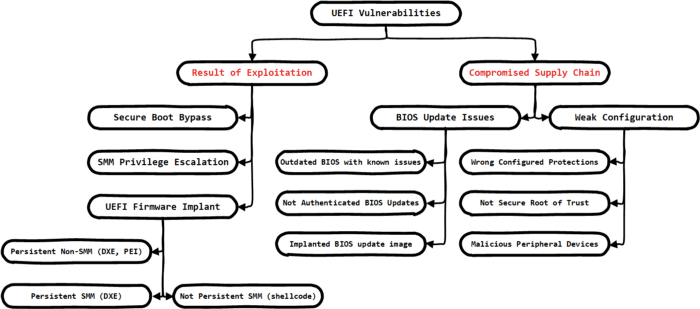

Уже было представлено множество исследований о проблемах в экосистеме прошивки UEFI и о том, как относительно легко доставить и установить имплантат / руткит. Но в этом посте я хочу сосредоточиться на классификации уязвимостей и векторов атак, которая открывает двери BIOS для постоянного заражения. Обратите внимание, что модель угроз, представленная на следующем рисунке, охватывает только потоки, связанные с микропрограммой UEFI, тогда как в настоящее время объем проблем безопасности для Intel ME и AMT значительно увеличивается. Кроме того, в последние несколько лет BMC стал очень важным ресурсом безопасности для серверных платформ удаленного управления и привлекает к себе большое внимание исследователей.

Все классы уязвимостей на этом рисунке могут помочь злоумышленнику нарушить границы безопасности и установить постоянные имплантаты.

Все уязвимости можно разделить на две большие группы: «Пост-эксплуатация» и «Скомпрометированная цепочка поставок».

Давайте начнем с классов уязвимостей из части рисунка, посвященной эксплуатации.

Безопасный обход загрузки - фокусируется на компрометации процесса безопасной загрузки за счет использования Root of Trust (полный компромисс) или уязвимости на одном из этапов загрузки перед загрузкой ОС. Обходы безопасной загрузки могут происходить на разных этапах загрузки и могут быть использованы атакующим против всех последующих уровней и их механизмов доверия.

Повышение привилегий SMM - SMM обладает большой мощностью на оборудовании x86, так как почти все проблемы повышения привилегий для SMM заканчиваются проблемами исполнения кода. Повышение привилегий до SMM часто является одним из заключительных этапов установки имплантата BIOS.

UEFI Firmware Implant - завершающий этап установки постоянного BIOS-имплантата. Он может быть установлен на разных уровнях прошивки UEFI в качестве модифицированного легитимного модуля или автономного драйвера (DXE, PEI).

Persistent Implant - имплантат BIOS, который выдерживает полный цикл перезагрузки и завершения работы. Кроме того, в некоторых случаях можно изменить образы обновлений BIOS перед установкой, чтобы пережить процесс после обновления.

Непостоянный имплантат - имплантат BIOS, который не выдерживает полных циклов перезагрузки и выключения (в некоторых случаях может пережить спящий режим или состояние гибернации). Сосредоточены на повышении привилегий и выполнении кода внутри ОС с защищенной виртуализацией оборудования (например, Intel VT-x) и уровнями доверенного выполнения (например, MS VBS). Также может использоваться для доставки вредоносных полезных данных в режиме ядра или для отключения изоляции памяти TEE.

Класс уязвимостей, возникающих после эксплуатации, является лидирующим для постоянной или непостоянной установки имплантатов после успешной эксплуатации на предыдущих этапах. Но Compromised Supply Chain - это еще один важный класс сценариев, в которых критические проблемы безопасности могут возникать из-за невольных ошибок команды разработчиков BIOS или поставщика оборудования OEM, или из-за преднамеренных неправильных настроек целевого программного обеспечения, предназначенных для предоставления злоумышленникам надежного обхода платформы. функции безопасности.

Неправильная конфигурация аппаратного и микропрограммного обеспечения становится важным вектором для атак в ситуациях, когда владелец аппаратного обеспечения не может контролировать физический доступ к аппаратному обеспечению, например, если оставить ноутбук в проверенной сумке, сдать его для иностранной таможенной проверки или просто оставить в гостиничный номер. Все эти ситуации могут служить возможностью для доставки имплантатов BIOS. Эти векторы атаки иногда называют «атакой злой служанки», которую можно рассматривать как удобный универсальный термин для любой угрозы за пределами компромисса цепочки поставок. Наиболее распространенные примеры включают установку встроенного программного обеспечения или аппаратного обеспечения, использование аппаратных уязвимостей для обхода полного шифрования диска или даже простые атаки на конфиденциальность данных, такие как клонирование жесткого диска.

Неверно сконфигурированные средства защиты - неверные конфигурации технологий защиты, введенные в процессе разработки или после производства.

Незащищенный Root of Trust - Root of Trust может быть скомпрометирован из ОС через ее интерфейсы связи с микропрограммой (например, SMM).

Вредоносные периферийные устройства - имплантированные периферийные устройства могут быть установлены на стадии производства или поставки. Вредоносные устройства могут использоваться несколькими способами, например, для атак DMA.

Имплантированные обновления BIOS - зараженные обновления BIOS могут быть доставлены через скомпрометированный веб-сайт поставщика или другой механизм удаленного обновления. Точки компромисса могут включать в себя серверы сборки поставщиков, системы разработчиков или украденные цифровые сертификаты с закрытыми ключами поставщика.

Неаутентифицированный процесс обновления BIOS - нарушенный процесс аутентификации для обновлений BIOS. Это включает поставщиков, которые намеренно не аутентифицируют обновления BIOS и, таким образом, позволяют злоумышленникам применять любые изменения к образам обновлений.

Устаревший BIOS с известными проблемами безопасности - один из наиболее распространенных сбоев безопасности микропрограммы BIOS связан с тем, что разработчики BIOS продолжают использовать более старые уязвимые версии кода даже после исправления базовой базы кода. Устаревшая версия BIOS, изначально поставляемая поставщиком оборудования, скорее всего, не будет обновляться на компьютерах пользователей или серверах центров обработки данных.

Скомпрометированную цепочку поставок очень трудно исправить без изменений в жизненном цикле разработки и производства. Как правило, производственные клиентские или серверные платформы включают множество сторонних компонентов, как в программном, так и в аппаратном обеспечении. Большинство компаний, которые не имеют полного производственного цикла, не слишком заботятся о безопасности.

(c) Alex Matrosov

Переводчик статьи -

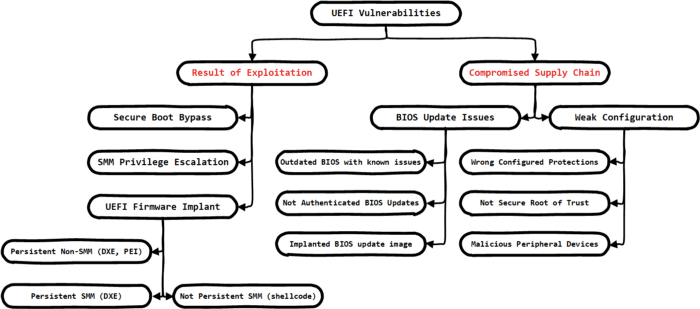

Все классы уязвимостей на этом рисунке могут помочь злоумышленнику нарушить границы безопасности и установить постоянные имплантаты.

Все уязвимости можно разделить на две большие группы: «Пост-эксплуатация» и «Скомпрометированная цепочка поставок».

Давайте начнем с классов уязвимостей из части рисунка, посвященной эксплуатации.

Безопасный обход загрузки - фокусируется на компрометации процесса безопасной загрузки за счет использования Root of Trust (полный компромисс) или уязвимости на одном из этапов загрузки перед загрузкой ОС. Обходы безопасной загрузки могут происходить на разных этапах загрузки и могут быть использованы атакующим против всех последующих уровней и их механизмов доверия.

Повышение привилегий SMM - SMM обладает большой мощностью на оборудовании x86, так как почти все проблемы повышения привилегий для SMM заканчиваются проблемами исполнения кода. Повышение привилегий до SMM часто является одним из заключительных этапов установки имплантата BIOS.

UEFI Firmware Implant - завершающий этап установки постоянного BIOS-имплантата. Он может быть установлен на разных уровнях прошивки UEFI в качестве модифицированного легитимного модуля или автономного драйвера (DXE, PEI).

Persistent Implant - имплантат BIOS, который выдерживает полный цикл перезагрузки и завершения работы. Кроме того, в некоторых случаях можно изменить образы обновлений BIOS перед установкой, чтобы пережить процесс после обновления.

Непостоянный имплантат - имплантат BIOS, который не выдерживает полных циклов перезагрузки и выключения (в некоторых случаях может пережить спящий режим или состояние гибернации). Сосредоточены на повышении привилегий и выполнении кода внутри ОС с защищенной виртуализацией оборудования (например, Intel VT-x) и уровнями доверенного выполнения (например, MS VBS). Также может использоваться для доставки вредоносных полезных данных в режиме ядра или для отключения изоляции памяти TEE.

Класс уязвимостей, возникающих после эксплуатации, является лидирующим для постоянной или непостоянной установки имплантатов после успешной эксплуатации на предыдущих этапах. Но Compromised Supply Chain - это еще один важный класс сценариев, в которых критические проблемы безопасности могут возникать из-за невольных ошибок команды разработчиков BIOS или поставщика оборудования OEM, или из-за преднамеренных неправильных настроек целевого программного обеспечения, предназначенных для предоставления злоумышленникам надежного обхода платформы. функции безопасности.

Неправильная конфигурация аппаратного и микропрограммного обеспечения становится важным вектором для атак в ситуациях, когда владелец аппаратного обеспечения не может контролировать физический доступ к аппаратному обеспечению, например, если оставить ноутбук в проверенной сумке, сдать его для иностранной таможенной проверки или просто оставить в гостиничный номер. Все эти ситуации могут служить возможностью для доставки имплантатов BIOS. Эти векторы атаки иногда называют «атакой злой служанки», которую можно рассматривать как удобный универсальный термин для любой угрозы за пределами компромисса цепочки поставок. Наиболее распространенные примеры включают установку встроенного программного обеспечения или аппаратного обеспечения, использование аппаратных уязвимостей для обхода полного шифрования диска или даже простые атаки на конфиденциальность данных, такие как клонирование жесткого диска.

Неверно сконфигурированные средства защиты - неверные конфигурации технологий защиты, введенные в процессе разработки или после производства.

Незащищенный Root of Trust - Root of Trust может быть скомпрометирован из ОС через ее интерфейсы связи с микропрограммой (например, SMM).

Вредоносные периферийные устройства - имплантированные периферийные устройства могут быть установлены на стадии производства или поставки. Вредоносные устройства могут использоваться несколькими способами, например, для атак DMA.

Имплантированные обновления BIOS - зараженные обновления BIOS могут быть доставлены через скомпрометированный веб-сайт поставщика или другой механизм удаленного обновления. Точки компромисса могут включать в себя серверы сборки поставщиков, системы разработчиков или украденные цифровые сертификаты с закрытыми ключами поставщика.

Неаутентифицированный процесс обновления BIOS - нарушенный процесс аутентификации для обновлений BIOS. Это включает поставщиков, которые намеренно не аутентифицируют обновления BIOS и, таким образом, позволяют злоумышленникам применять любые изменения к образам обновлений.

Устаревший BIOS с известными проблемами безопасности - один из наиболее распространенных сбоев безопасности микропрограммы BIOS связан с тем, что разработчики BIOS продолжают использовать более старые уязвимые версии кода даже после исправления базовой базы кода. Устаревшая версия BIOS, изначально поставляемая поставщиком оборудования, скорее всего, не будет обновляться на компьютерах пользователей или серверах центров обработки данных.

Скомпрометированную цепочку поставок очень трудно исправить без изменений в жизненном цикле разработки и производства. Как правило, производственные клиентские или серверные платформы включают множество сторонних компонентов, как в программном, так и в аппаратном обеспечении. Большинство компаний, которые не имеют полного производственного цикла, не слишком заботятся о безопасности.

(c) Alex Matrosov

Переводчик статьи -

https://xss.pro/members/177895/

Последнее редактирование модератором: