Пожалуйста, обратите внимание, что пользователь заблокирован

Вот и еще одна статья на тему bladeRF. Недавно я показал как с помощью bladeRF можно поднять свою GSM станцию. Сегодня мы рассмотрим как настроить Yate таким образом чтобы она стала клоном действующей сотовой сети.

Суть атаки заключаться в том чтобы подделать базовую станцию реального оператора и тем самым выдать себя за оригинал. Для последующего подключение телефона в автоматическом режиме к нашей станции.

Теория:

Чтобы подделать базовую станцию реального оператора мобильной связи, необходимо смоделировать Home Network Identity (HNI) целевой сети.

HNI - это комбинация MCC (код страны мобильной связи) и MNC (код мобильной сети). Это номер, который идентифицирует сеть абонента, также известную как PLMN (Public Land Mobile Network).

Комбинация, используемая для идентификации оператора мобильной сети, также называется кортежем MCC / MNC.

Mobile Country Code (MCC)

MCC расшифровывается как Mobile Country Code. Этот параметр используется для определения информации о стране и географическом регионе.

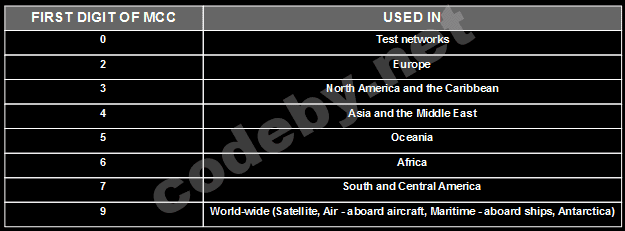

MCC состоит из трех десятичных цифр, где первая цифра обозначает географический регион, как видно из следующей таблицы:

Цифры 1 и 8 не используются.

Mobile Network Code (MNC)

MNC - это сокращение от Mobile Network Code. Этот параметр используется для однозначной идентификации конкретной PLMN в конкретной стране (определяется MCC).

Location Area Code (LAC)

Location Area Code (LAC) - это уникальный номер текущей зоны местоположения. Область местоположения - это набор базовых станций, которые сгруппированы для оптимизации сигнализации.

Location Area Identification (LAI)

Location Area Identification (LAI) - это объединение MCC, MNC и LAC. Мобильная станция использует эту информацию в качестве важной основы для выбора сети.

p.s Для лучшего понимание вы можете отдельно почитать про это. Тут я затронул краткое описание с тем минимум который нам потребуется для реализации задуманного.

Практика:

Для начало нам надо установить Yate + YateBTS и настроить. Как это сделать я описал в сатья Поднимаем GSM станцию с помощью YateBTS и bladeRF правда есть тут один нюанс. Бесплатная версия Yate и YateBTS нам не подойдет так как она урезана. Нам понадобиться взломанная версия. Скачать можно с моего репозитория n3d-b0y/evilbts.

Складируем репозиторий в домашнюю директорию: git clone https://github.com/n3d-b0y/evilbts

А дальше продолжаем установку по инструкции до пункта (Настраиваем Web GUI YateBTS). Команду sudo ln -s /usr/local/share/yate/nipc_web yatebts меняем на sudo ln -s /usr/local/share/yate/nib_web yatebts и сново продолжаем настройку по инструкции.

Подними тестовую точку и проверим что у нас все работает перед тем как приступить к следующему шагу. Если сесть с именем Test PLMN появилась и нет никаких ошибок идем дальше (если ошибки все таки есть значит что то вы настроили не так).

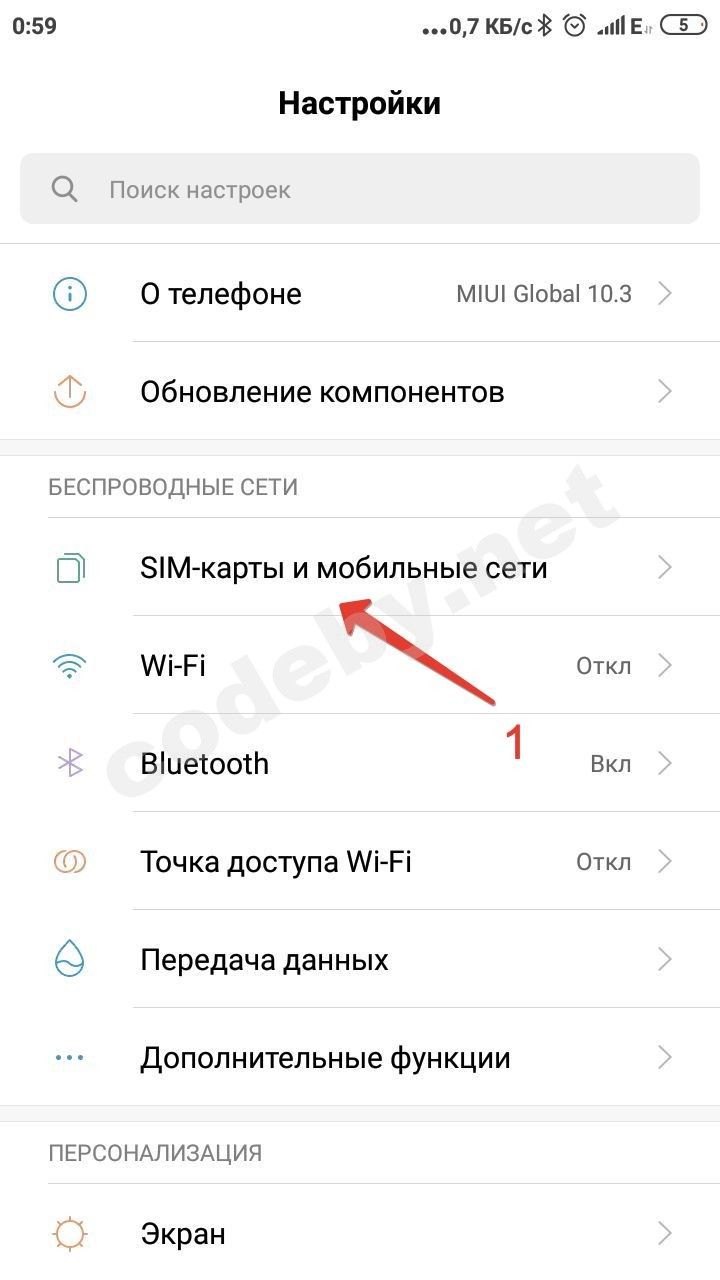

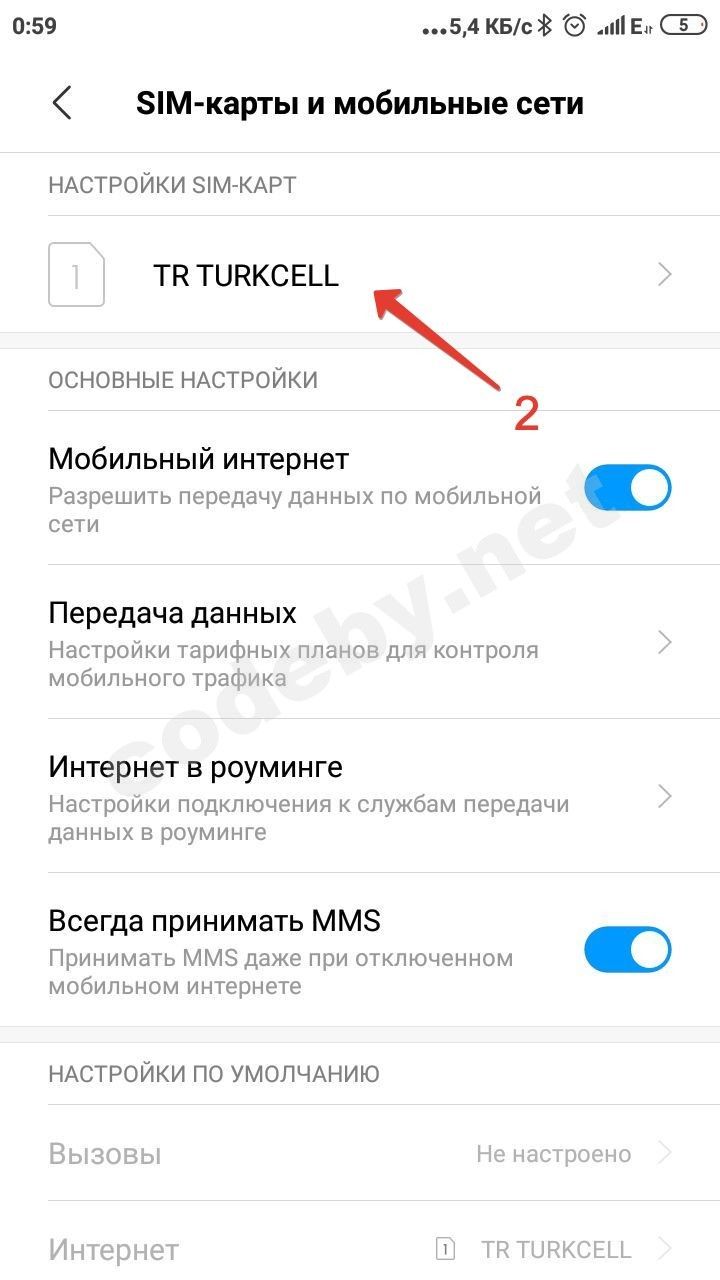

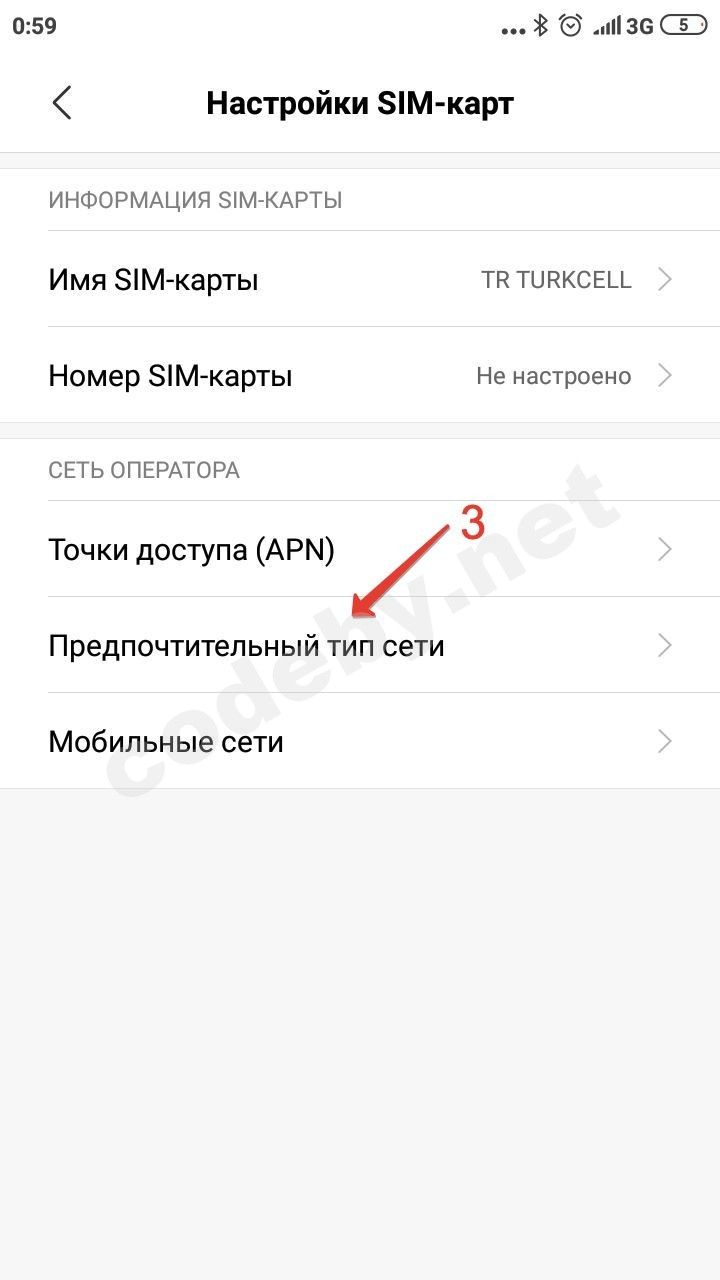

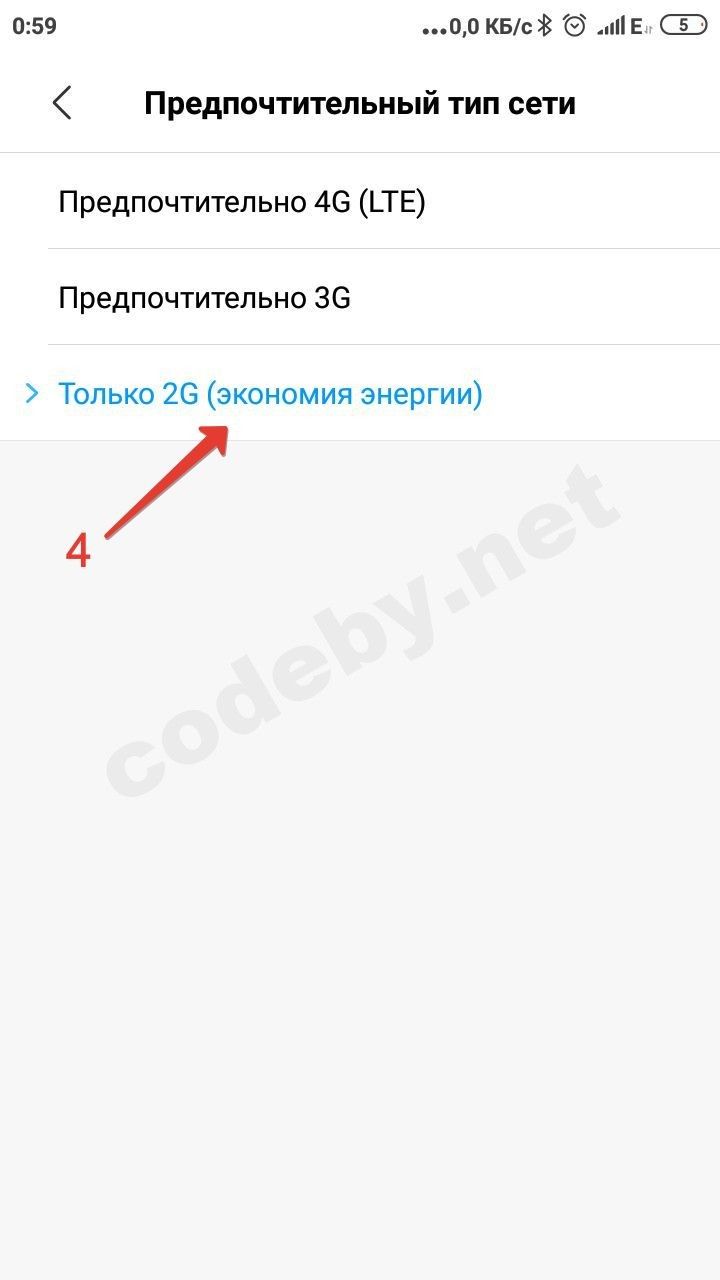

Перед тем как приступить к клонированию базовой станции в настройках сим карты установками предпочитаемый тип сети 2G. У меня это делаеться следующем образом:

После того как это было сделано. Нам надо получить 3 параметра MCC / MNC и LAC оператора сети которой мы хотим подделать. На Android это можно сделать двумя способами. Первый это использовать стандартный функционал вывод Access the Android Testing menu второй это установив приложение из Google Play.

Первый вариант:

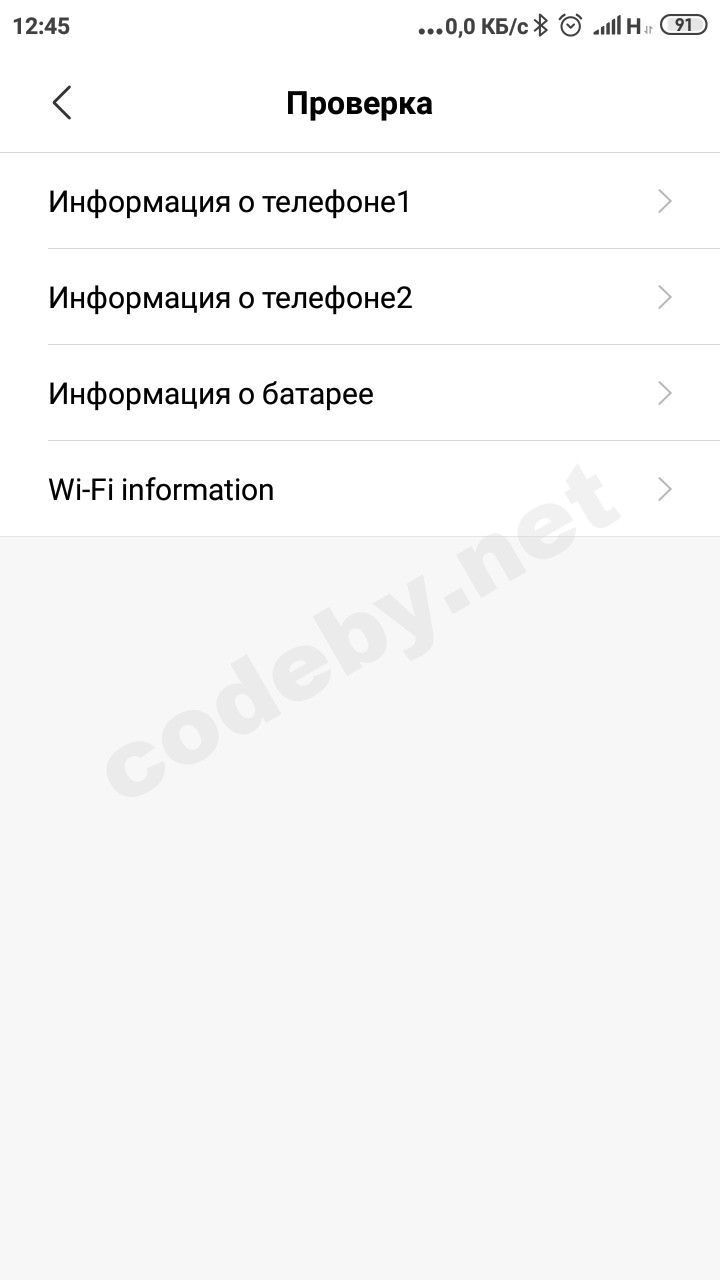

набираем код *#*#4636#*#* и перед нами открывается меню в маем случаи выбираю “Информация о телефоне 1” это первая сим карта в моем телефоне:

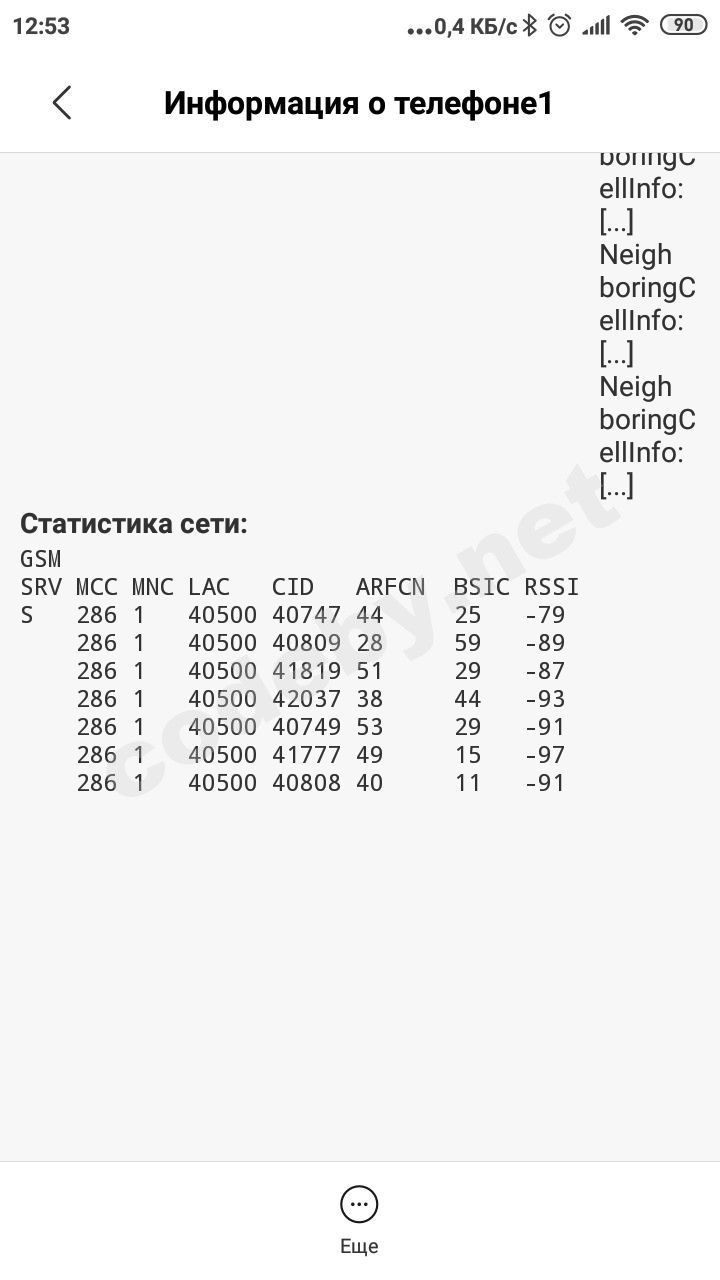

В новом окне в самом низу найдем информацию с заголовком “Статистики сети” выглядеть это будет примерно так:

Если посмотрите на имена колонок то найдете значения которые мы искали MCC / MNC и LAC. Значения будет брать из первой строчки 286 / 01 / 40500. Также отсюда нам понадобиться значения ARFCN это частота на которой мы будем вещать 44.

Второй вариант:

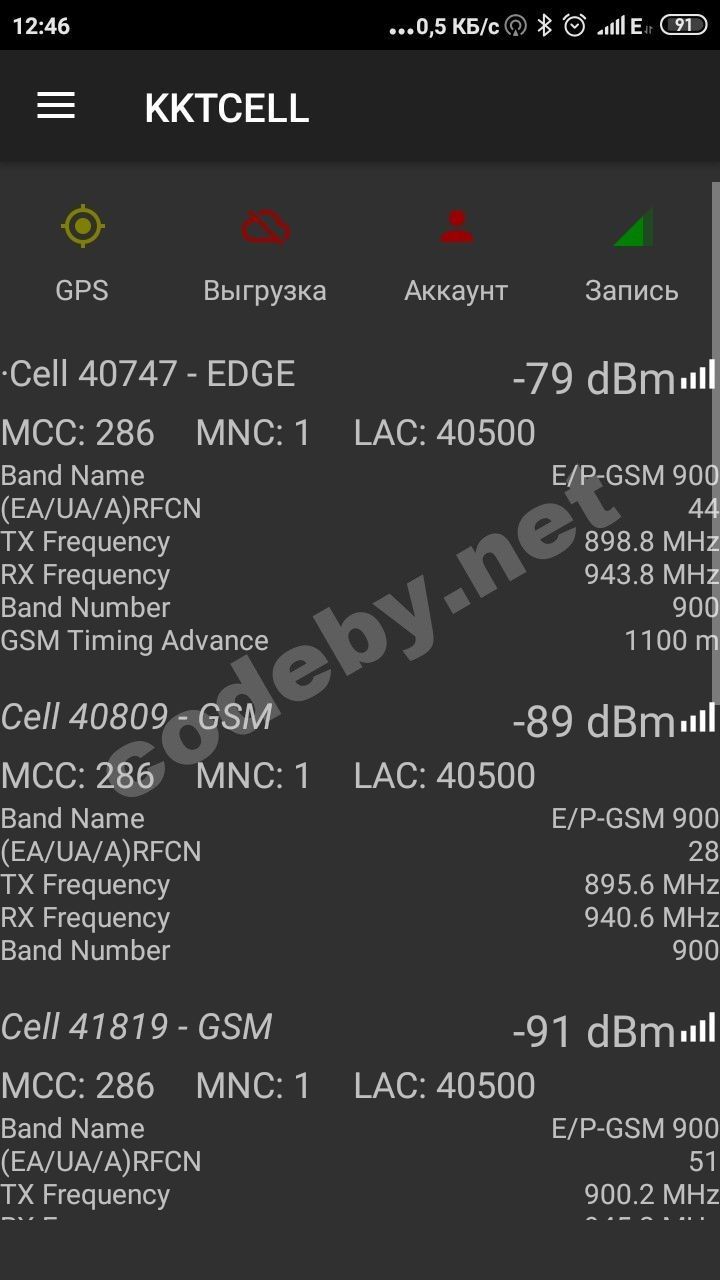

Устанавливаем приложение CellMapper. После установки открываем его и просматриваем все те же значения в более удобном формате:

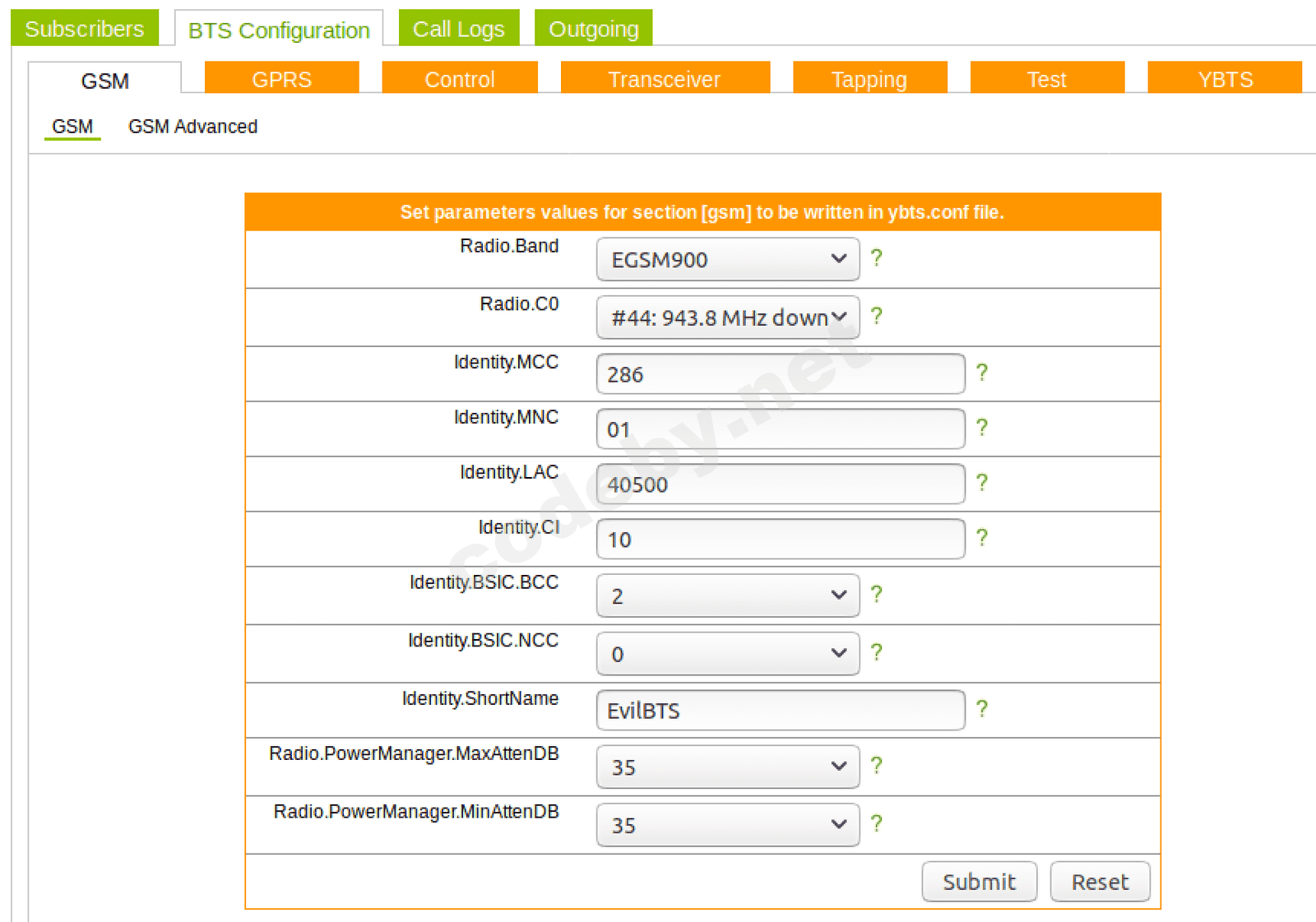

После того как мы получили всю нужную информацию переходим к настройке YateBTS. Открываем Web интерфейс переходим на вкладку BTS Configuration и устанавливаем следующие значения:

Код:

Radio.Band: EGSM9000 - так как сеть у нас 2G (в приложении CellMapper есть поле Band Name которое подсказывает что надо выставить)

Radio.C0: 44 (это параметр ARFCN)

Identity.MCC: 286

Identity.MNC: 01

Identity.LAC: 40500

После того как все значения установили не забудьте нажать Submit. Вот мы и настроили YateBTS для подмены сотовой станции у абонента. Осталось только проверить все ли правильно мы сделали

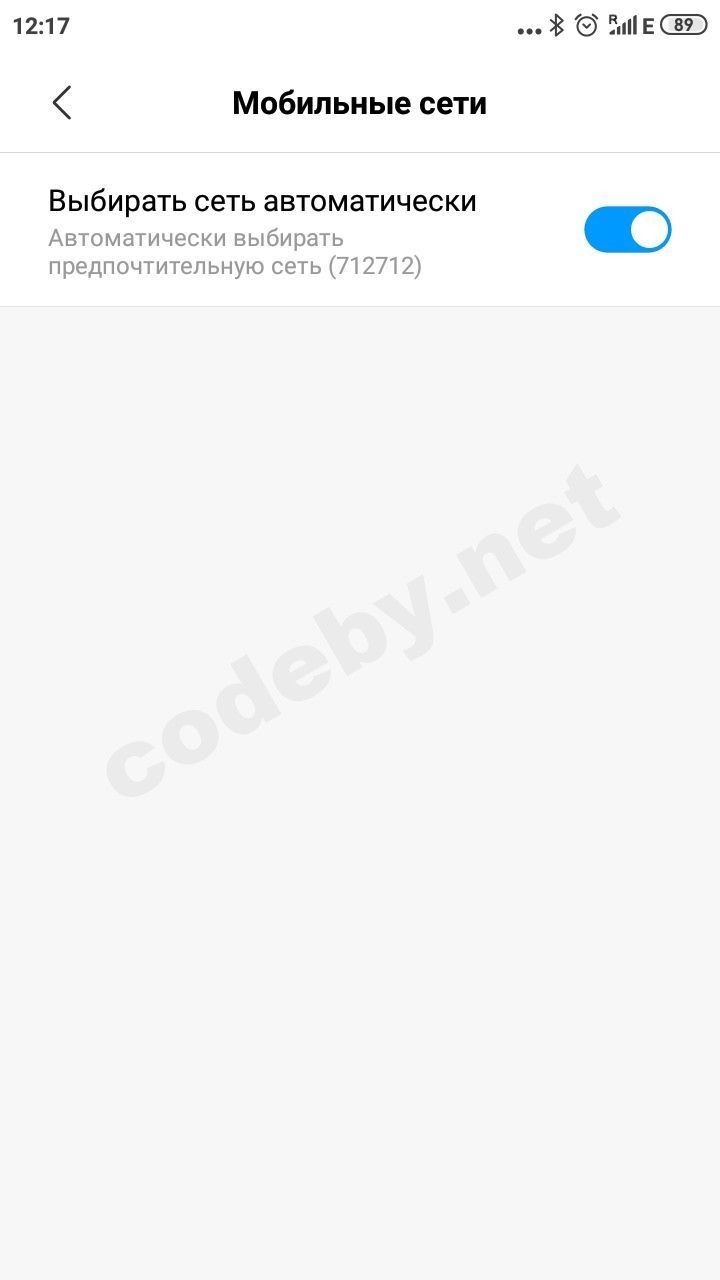

Перед запуском Yate зайдем в настройки сим карты в раздел Мобильные сети и убедимся что у нас стоит “Выбирать сеть автоматически”

Также обратите внимание на подключенную сеть у меня это KKTCELL у вас будет ваш оператор. Запускаем Yate sudo yate -s. Буквально через 10 сек произошла подмена сети) Как можно увидеть на скриншоте ниже у меня по прежнему выбрано “Выбирать сеть автоматически” но сеть выбрана 712712.

Также надо учиться тот факт чтобы произошла подмена требуется чтобы ваш сигнал был сильнее базовой станции.

p.s Вероятно эта последняя статья в ближайшее время связанное с bladeRF так как отпуск подходит к концу, пора уезжать с солнечного Кипра в страну для жизни)) Спасибо @HakJob за то что дал попользоваться bladeRF, без него не было этого материала.Данные действия противозаконны в любой стране и все действия вы выполняете на свой страх и риск. Я не несу ответственность за то как вы будете распоряжаться данной информацией. Если ваш сигнал слишком мощный, вы можете нарушить работу устройств в вашем радиусе. Будьте осторожны.

Автор: n3d.b0y