Всем привет!

Мы часто слышим не заливать свои малвари на сайты VirusTotal, Hybrid Analysis и им подобные и не пользоваться песочницами AnyRun и так далее. Звучит очень логично так как данные площадки сливают наши малвари АВ компаниям. И не долго думаю, мы начинаем тестировать свои оружия на виртуалках с устанавленными АВ решениями. Но мало кто знает, что установив антивирус на виртуалку, это не даст Вам гарантий, что Ваш образец малвари не окажется в руках Антивирусных компаний, так как сами антивирусы следят за пользователями, и в качестве примера разберем один из популярных антивирусов в СНГ, на мой взгляд САМОГО интересного, одного из всадников апокалипсиса чекистского ОПГ , лабораторию Касперского.

Что сказанно в оф. документации о сборе данных?!1

В самом начале установки нас встречает лицензионное соглашение, и я выписал некоторые пункты оттуда. Касперскус собирает такие данные как:

- Информацию об установленном ПО

- Данные о лицензии

- ИНФОРМАЦИЮ ОБ ОБНАРУЖЕННЫХ УГРОЗАХ И ЗАРАЖЕНИЯХ

- Контрольные суммы обрабатываемых объектов

- Техническую информацию о Компьютере и подключаемых к нему устройств

- Информацию об активности работы устройства в сети интернет

- Информацию о загружаемых Пользователем файлах, включая URL- и IP-адресы

- Откуда была выполнена загрузка, и страниц загрузки, идентификатор протокола загрузки и номер порта соединения,

- Признак вредоносности адресов, атрибуты и размер файла и его контрольные суммы (MD5, SHA2-256, SHA1), информация о процессе

- Загрузившем файл (контрольные суммы (MD5, SHA2-256, SHA1), дата и время создания и линковки, признак нахождения в автозапуске

- Атрибуты, имена упаковщиков, информация о подписи, признак исполняемого файла, идентификатор формата, энтропия),

- Имя файла, путь к файлу на компьютере, цифровая подпись файла и информация о выполнении подписи, URL-адрес,на котором произошло обнаружение, номер скрипта на странице,оказавшимся подозрительным или вредоносным, информация о выполненных http-запросах и ответах на них

- уникальный идентификатор компьютер

- данные по использованию процессора (CPU)

Полный список можно прочитать тут - https://support.kaspersky.ru/9365#block0

- данные по использованию памяти (Private Bytes, Non-Paged Pool, Paged Pool)

Я конечно был очень сильно удивлен всему масштабаму сбора данных с их стороны, когда приступил к блокировки IP адресов на которые Касперский высылал данные .

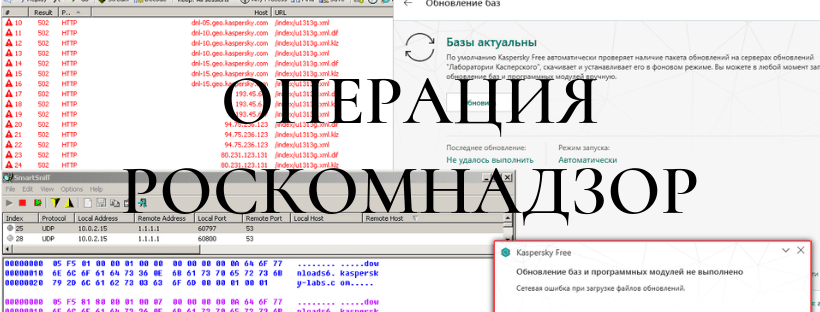

К примеру вот запросы когда детектится стандартная нагрузка для metasploit.

Как можно наблюдать, что идёт сразу подключение к большому кол-ву IP адресов для передачи данных, которые очевидно защифрованы.

Что нужно нужно для блокировки?

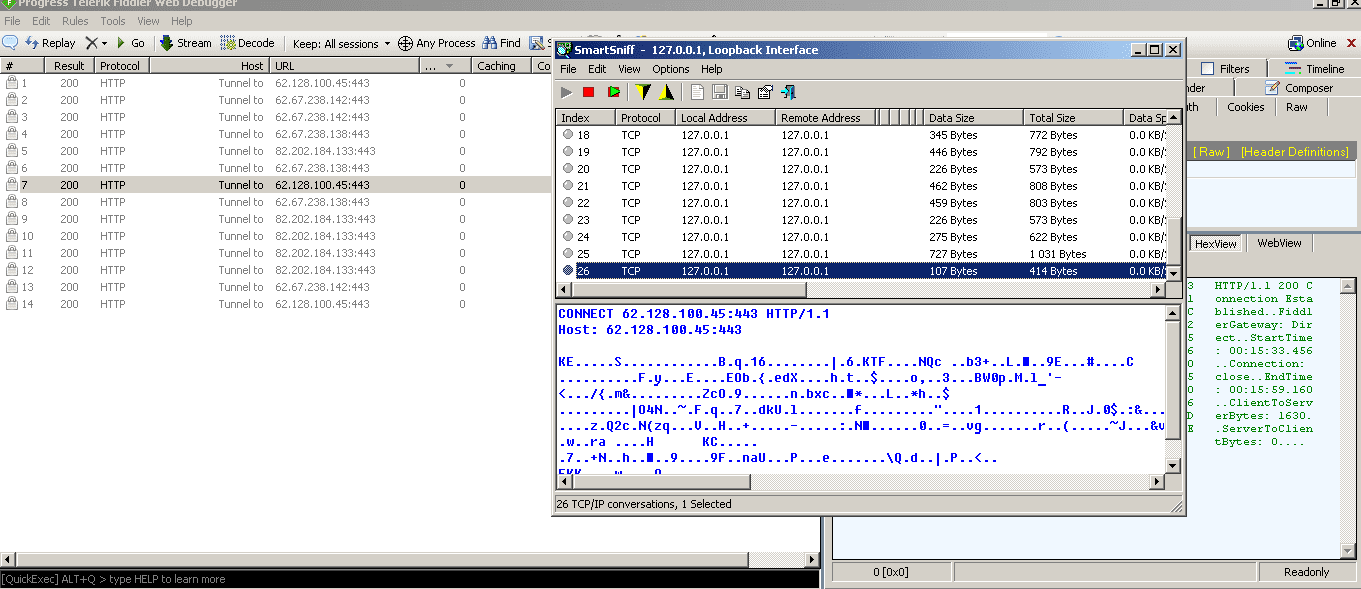

Для этого я использовал инструменты такие как:

- Fiddler (для сниффинга трафика)

- SmartSniff ( так же для сниффинга трафика)

- Internet Lock ( для блокировки IP)

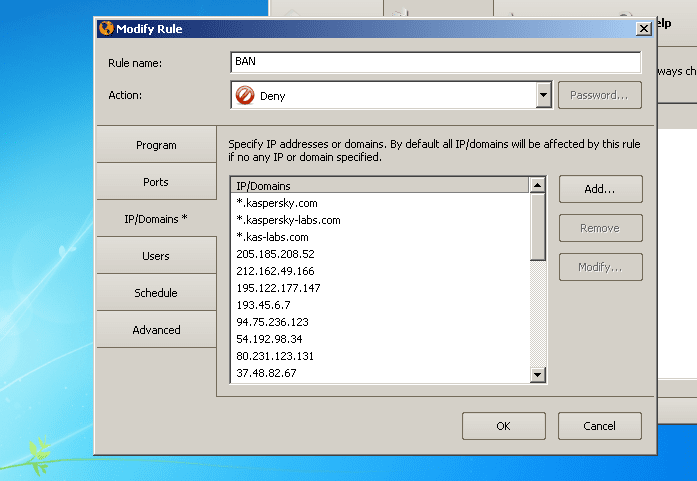

- Скачиваем крякнутую версию Internet Lock.

- Устанавливаем (можно не устанавливать пароль на программу).

- Открываем "Rules" и выбираем "Add" затем добавляем список IP адресов.

- После добавления выбираем в поле "Action" ---> "Deny" ---> "Ok".

если вы внесёте список IP адресов для блокировки в hosts файл, то касперский удалит их оттуда

Полный список IP адресов для блокировки собран тут ------->

Скрытый контент для зарегистрированных пользователей.

Итог

На мой взгляд, это лишь часть тoго, что нужно сделать что бы избежать слежки. Существуют еще какие-то методы, по которым касперский будет отправлять данные. Если у Вас есть какие-то мысли по этому поводу, то обязательно напишите о них, будет интересно почитать. Так же я рекомендую не пользоваться больше 2 недель, виртуалкой с АВ в которой были заблокированы IP. Из-за того, что устаревают сигнатуры. После использование , виртуалку удалять и устанавливать новую.

Enjoy&!