Пожалуйста, обратите внимание, что пользователь заблокирован

В этой теме выкладываем ссылки на фаззинг инструменты с кратким описанием их.

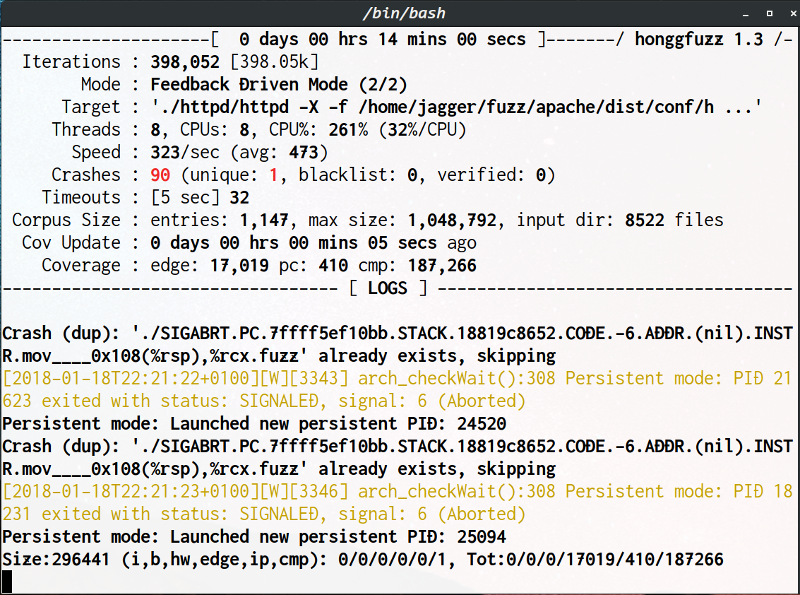

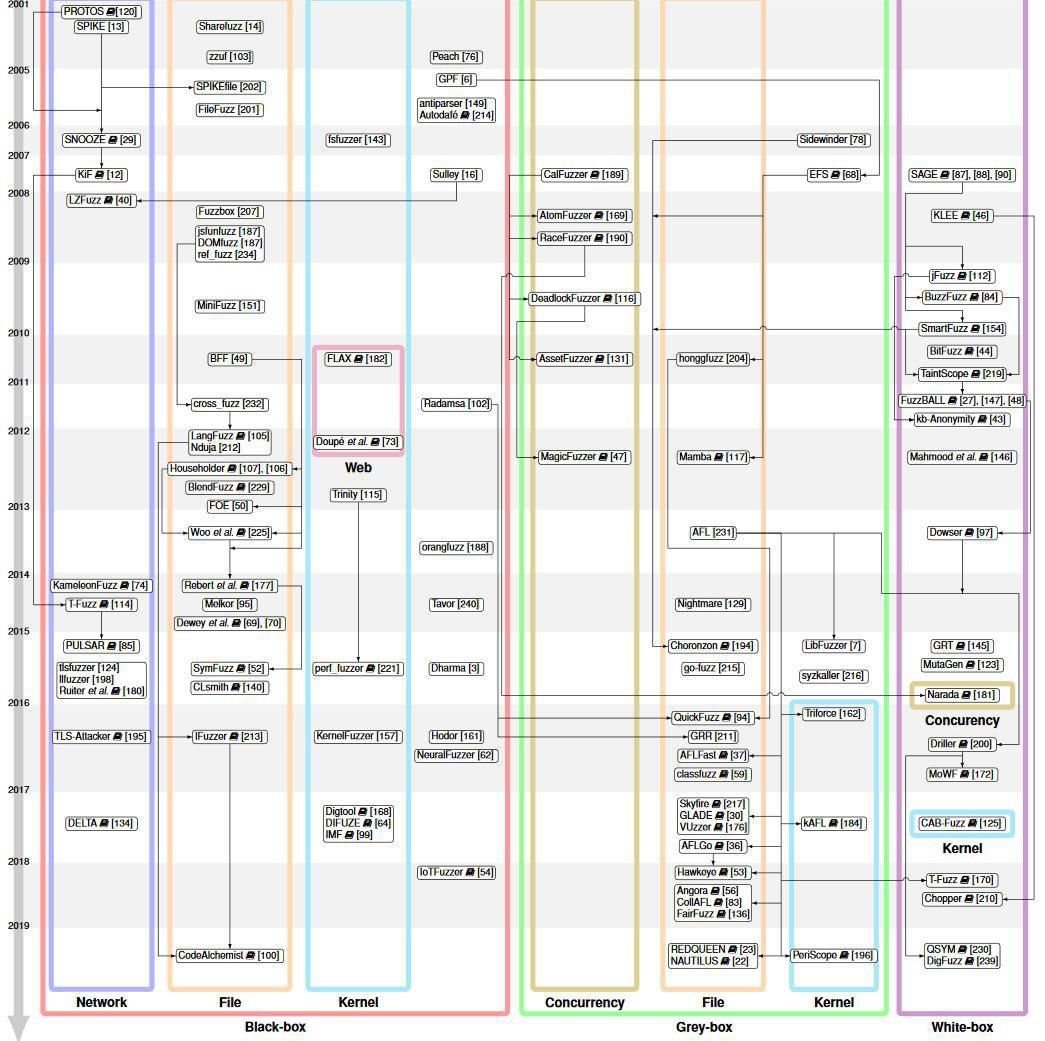

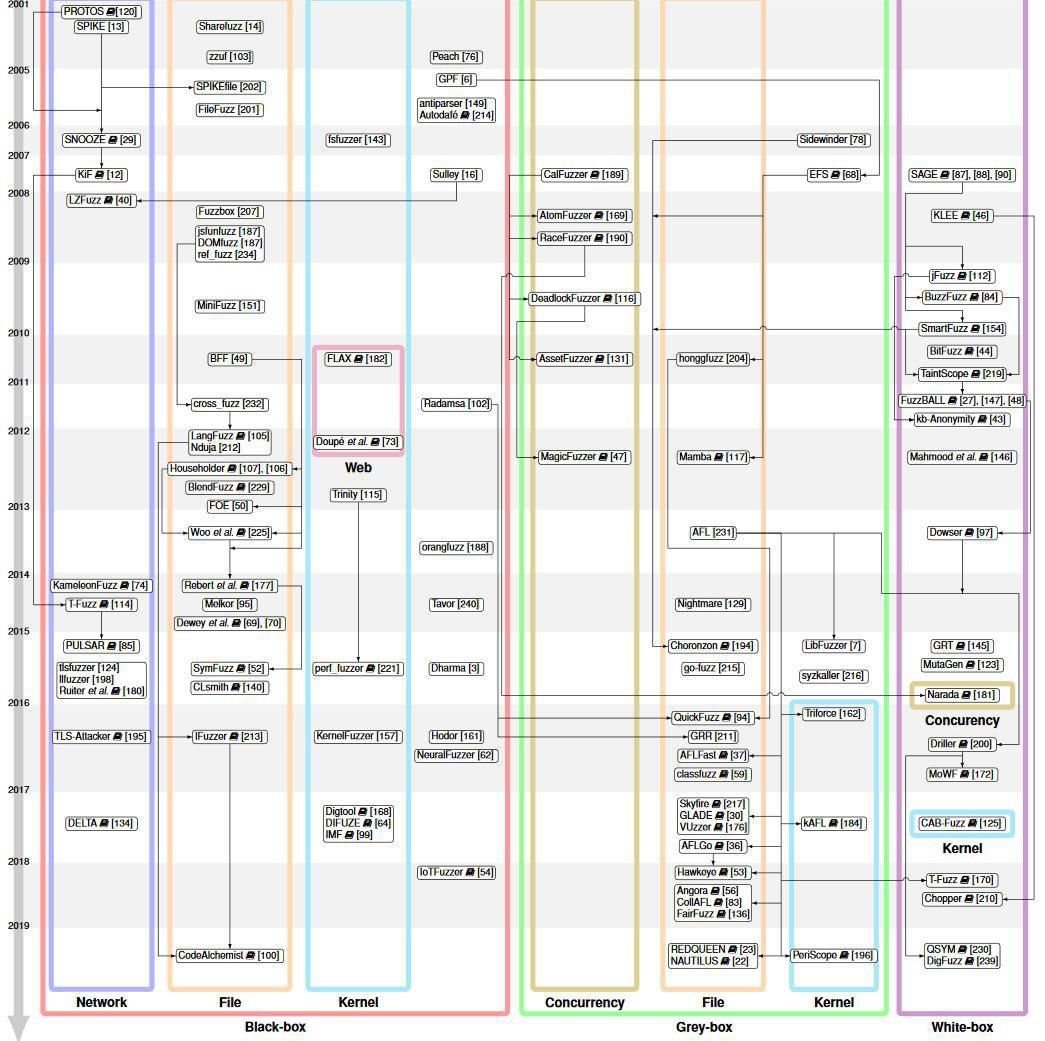

Рисунок ( зависимости и использование ). Года создания и использования различных фаззинг инструментов, стрелочками указано ответвление разработки нового фаззера, так же указаны три категории инструментов по типу тестирования White\Black\Grey box.

AFL-UTILS

Фаззер AFL (American fuzzy lop) все набирает популярность и сообщество вокруг себя, что закономерно приводит к появлению расширений и улучшений для него от сторонних разработчиков.

Afl-utils — это коллекция инструментов для помощи при фаззинге для american fuzzy lop (afl). Он включает в себя инструменты для решения двух больших задач:

• автоматический сбор, верификацию, повторение и анализ падений (afl_collect, afl_vcrash);

• простое управление параллельными (multi-core) задачами при фаззинге (afl_multicore, afl_multikill). Функции инструментов:

• afl_collect — собирает все краши в централизованном месте для последующего их анализа, а также позволяет запускать для анализа пользовательские GDB-скрипты, например exploitable-скрипт для проверки эксплуатации падения и его классификации;

• afl_multicore — запускает параллельно несколько сессий фаззинга в фоне;

• afl_multikill — завершает все afl-fuzz сессии, принадлежащие afl_multicore сессии;

• afl_vcrash — проверяет, что краши от afl-fuzz приводят к падению целевого исполняемого файла.

URL: https://github.com/rc0r/afl-utils

OS: Linux

AFL FUZZING CODE COVERAGE

Afl-cov — это вспомогательный Python-скрипт для фаззера Михала Залевски AFL (American fuzzy lop). Для своей работы afl-cov использует тест-кейс файлы от AFL для генерации gcov результата покрытия кода целевого исполняемого файла. Покрытие кода интерпретируется от одного тест-кейса к следующему для того, чтобы определить, какие новые функции или ветки кода были затронуты AFL на каждой итерации. В дальнейшем afl-cov позволяет задать строчки кода или функции в файлах покрытия, и потом сделать соответствие тест-кейсам, которые их затронули. Это позволяет пользователю обнаружить, какой AFL тест-кейс первым затронул ту или иную функцию. В дополнение к этому afl-cov предоставляет zero coverage отчет о функциях и участках кода, которые никогда не были выполнены в процессе фаззинга AFL.

Ну и как ты, наверное, понимаешь, это в конечном счете помогает улучшить/увеличить покрытие кода в процессе фаззинга, где не справился сам AFL.

Из зависимостей скрипта:

• afl-fuzz;

• Python;

• gcov, lcov, genhtml.

URL: https://github.com/mrash/afl-cov

OS: Linux

Рисунок ( зависимости и использование ). Года создания и использования различных фаззинг инструментов, стрелочками указано ответвление разработки нового фаззера, так же указаны три категории инструментов по типу тестирования White\Black\Grey box.

AFL-UTILS

Фаззер AFL (American fuzzy lop) все набирает популярность и сообщество вокруг себя, что закономерно приводит к появлению расширений и улучшений для него от сторонних разработчиков.

Afl-utils — это коллекция инструментов для помощи при фаззинге для american fuzzy lop (afl). Он включает в себя инструменты для решения двух больших задач:

• автоматический сбор, верификацию, повторение и анализ падений (afl_collect, afl_vcrash);

• простое управление параллельными (multi-core) задачами при фаззинге (afl_multicore, afl_multikill). Функции инструментов:

• afl_collect — собирает все краши в централизованном месте для последующего их анализа, а также позволяет запускать для анализа пользовательские GDB-скрипты, например exploitable-скрипт для проверки эксплуатации падения и его классификации;

• afl_multicore — запускает параллельно несколько сессий фаззинга в фоне;

• afl_multikill — завершает все afl-fuzz сессии, принадлежащие afl_multicore сессии;

• afl_vcrash — проверяет, что краши от afl-fuzz приводят к падению целевого исполняемого файла.

URL: https://github.com/rc0r/afl-utils

OS: Linux

AFL FUZZING CODE COVERAGE

Afl-cov — это вспомогательный Python-скрипт для фаззера Михала Залевски AFL (American fuzzy lop). Для своей работы afl-cov использует тест-кейс файлы от AFL для генерации gcov результата покрытия кода целевого исполняемого файла. Покрытие кода интерпретируется от одного тест-кейса к следующему для того, чтобы определить, какие новые функции или ветки кода были затронуты AFL на каждой итерации. В дальнейшем afl-cov позволяет задать строчки кода или функции в файлах покрытия, и потом сделать соответствие тест-кейсам, которые их затронули. Это позволяет пользователю обнаружить, какой AFL тест-кейс первым затронул ту или иную функцию. В дополнение к этому afl-cov предоставляет zero coverage отчет о функциях и участках кода, которые никогда не были выполнены в процессе фаззинга AFL.

Ну и как ты, наверное, понимаешь, это в конечном счете помогает улучшить/увеличить покрытие кода в процессе фаззинга, где не справился сам AFL.

Из зависимостей скрипта:

• afl-fuzz;

• Python;

• gcov, lcov, genhtml.

URL: https://github.com/mrash/afl-cov

OS: Linux