Если уже стучат в дверь: как быстро избавиться от HDD/SSD?

Теперь пришло время поговорить о мерах предосторожности относительно физического доступа к устройствам.

Как быстро уничтожить информацию на флешке, HDD или SSD

Часто информацию проще всего уничтожить, если она рядом. Речь идёт об уничтожении данных с накопителей — USB-флешек, SSD, HDD. Можно уничтожить накопитель в специальном шредере или просто чем-то тяжёлым, но мы расскажем о более изящных решениях.

Различные компании выпускают носители информации, которые получают функцию самоуничтожения прямо из коробки. Решений огромное количество.

Один из самых простых и наглядных примеров — USB-флешка Data Killer и ей подобные. Такое устройство внешне ничем не отличается от других флешек, но внутри есть аккумулятор. При нажатии на кнопку аккумулятор уничтожает данные на чипе путём сильного нагревания. После этого флешка не распознаётся при подключении, так что уничтожается и сама микросхема. К сожалению, подробные исследования о том, можно ли её восстановить, не проводились.

Есть флешки, которые не хранят никакой информации, но зато могут уничтожить компьютер или ноутбук. Если такую «флешку» положить рядом со своим ноутбуком, итоварищ майор кто-то пожелает быстро проверить, что на ней записано, то она уничтожит и себя, и ноутбук. Вот один из примеров такого киллера.

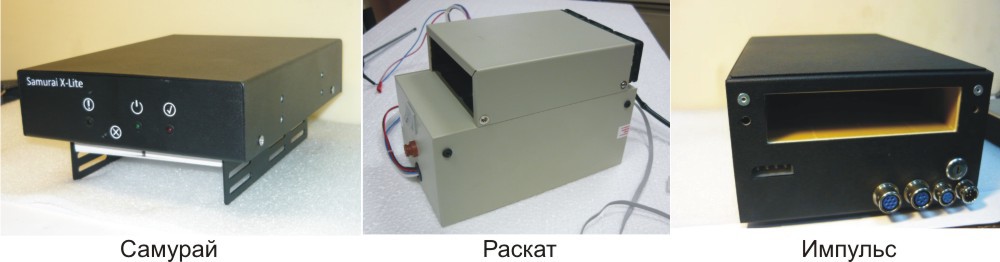

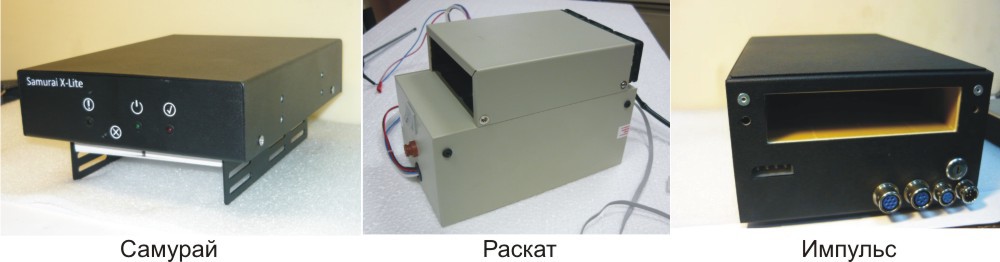

Для надёжного уничтожения информации, хранимой на жёстком диске, который находится внутри ПК, есть интересные системы.

Ранее они описывались на Хабре, но не упомянуть о них нельзя. Такие системы оснащены автономным питанием (то есть выключение электричества в здании не поможет остановить уничтожение данных). Есть и таймер на отключение электричества, который поможет, если компьютер изымают в отсутствие пользователя. Даже радио и GSM-каналы в наличии, так что уничтожение информации можно запустить удалённо. Уничтожается она путём генерации девайсом магнитного поля 450 кА/м.

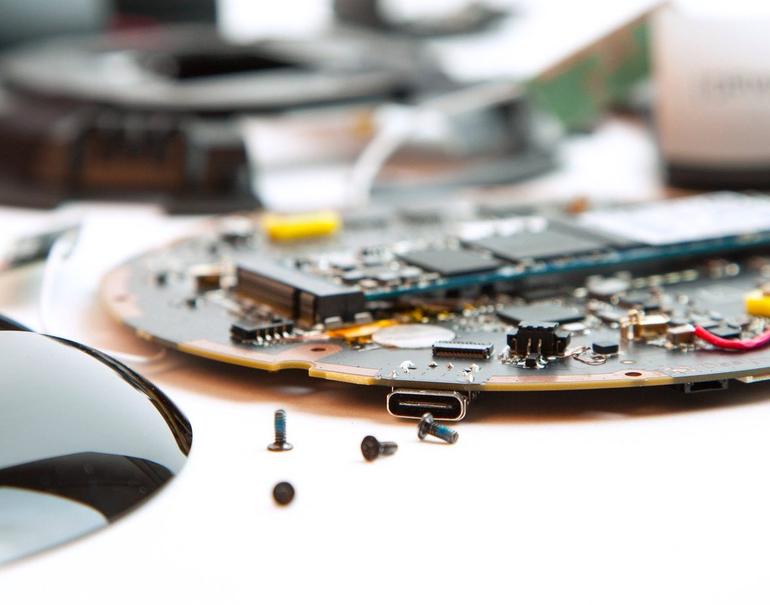

С SSD так не получится, и для них как-то раз предложили вариант термического уничтожения.

Выше — кустарный метод, который ненадежён и опасен. Для SSD используются устройства иного типа, например, Импульс-SSD, уничтожающий накопитель напряжением в 20 000 В.

Стирается информация, трескаются микросхемы, накопитель приходит в полную негодность. Есть варианты и с дистанционным уничтожением (по GSM).

Продаются и механические уничтожители HDD. В частности, такой девайс выпускает LG — это CrushBox.

Вариантов гаджетов по уничтожению HDD и SSD много: они выпускаются как в РФ, так и за рубежом. Предлагаем обсудить такие устройства в комментариях — вероятно, многие читатели могут привести собственный пример.

Как защитить свой ПК или ноутбук

Как и в случае с HDD и SSD, есть много разновидностей систем защиты ноутбуков. Один из самых надёжных — шифрование всего и вся, причём таким образом, чтобы после нескольких попыток добраться до информации данные уничтожались.

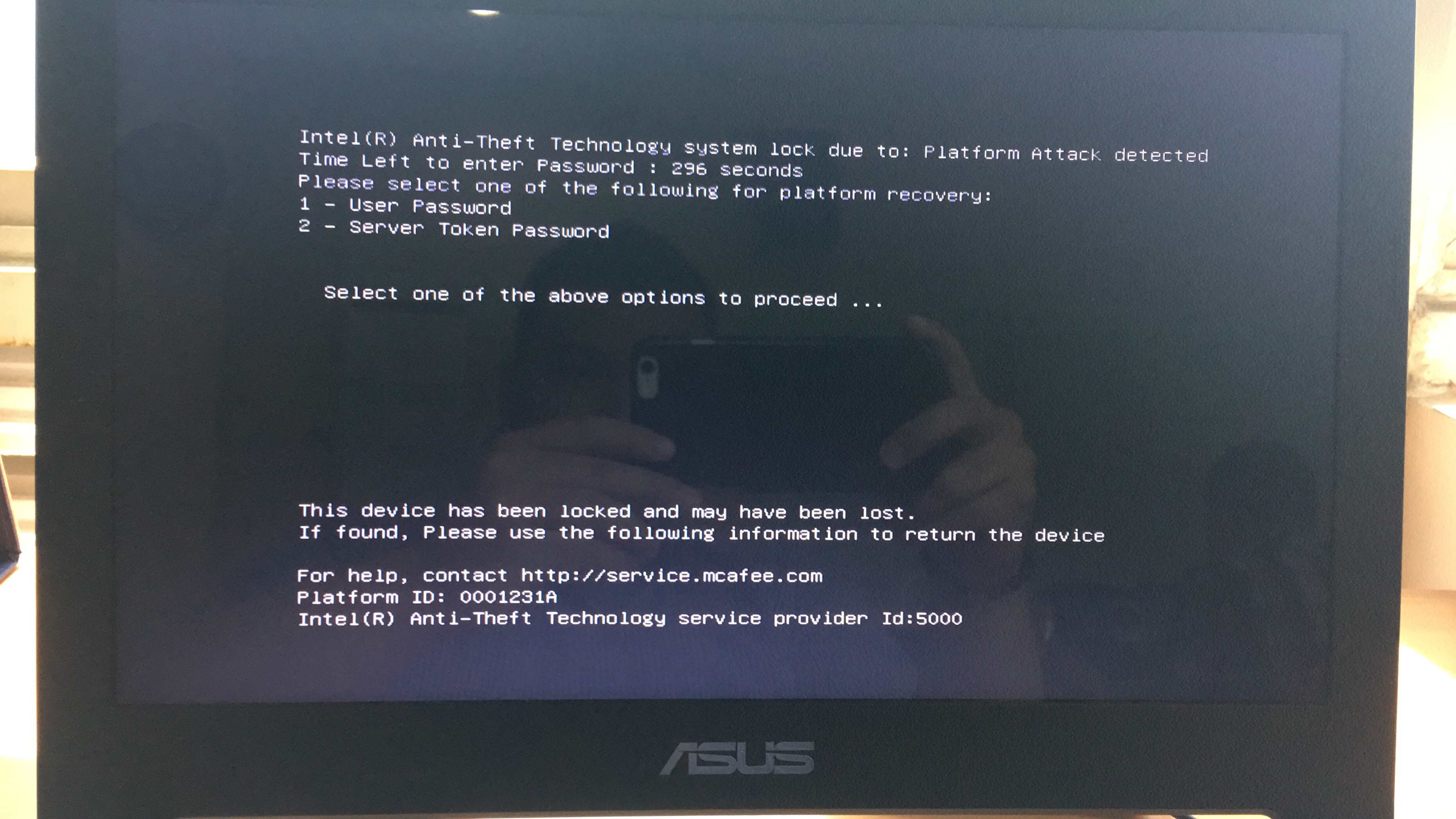

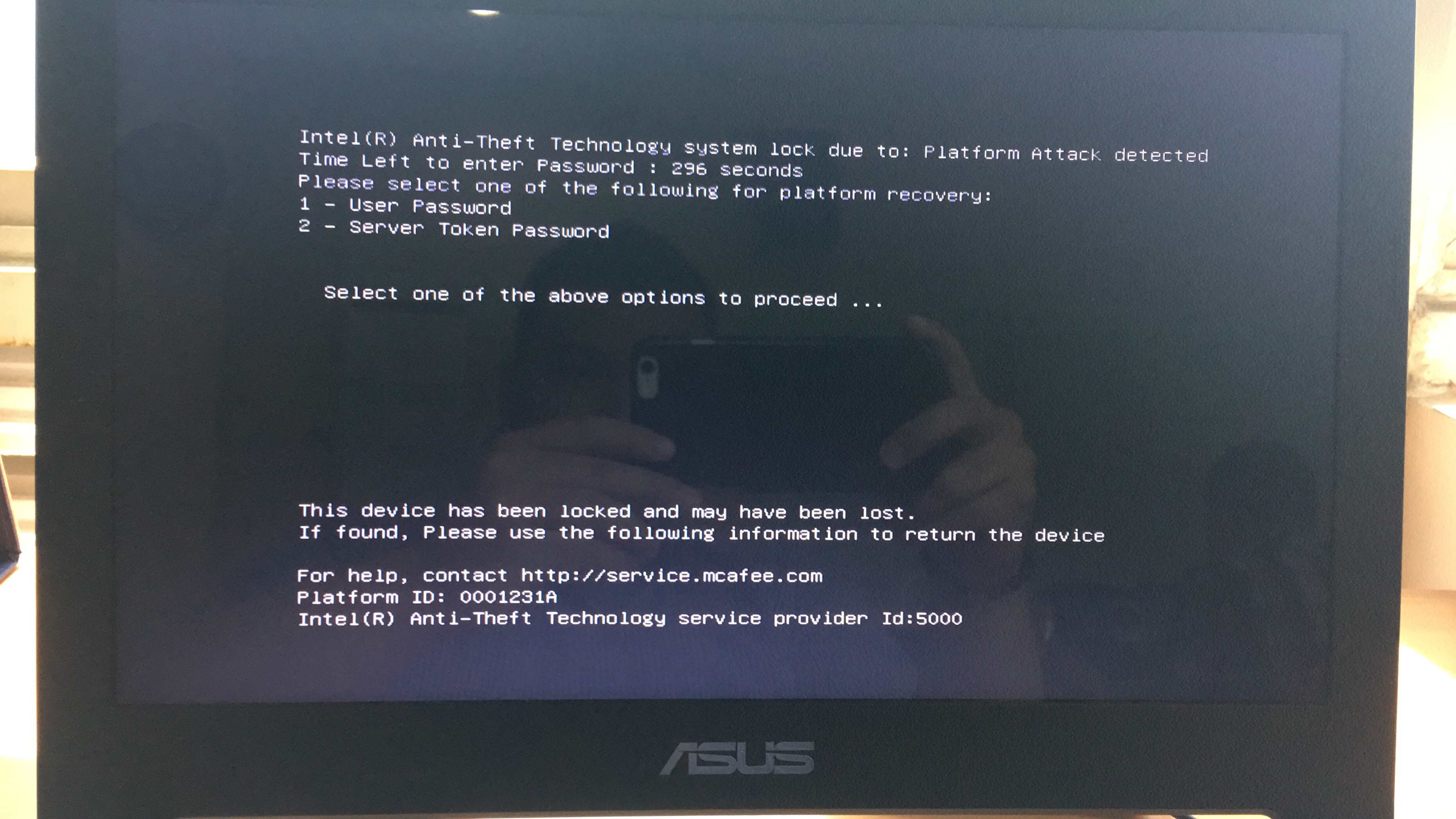

Одна из самых известных систем защиты ПК и ноутбуков разработана компанией Intel. Технология называется Anti-Theft. Правда, её поддержка была прекращена несколько лет назад, так что это решение нельзя назвать новым, но в качестве примера защиты оно подходит. Anti-Theft давала возможность обнаружить украденный или потерянный ноутбук и заблокировать его. На сайте Intel говорилось, что система обеспечивает защиту конфиденциальной информации, блокирует доступ к зашифрованным данным и предотвращает загрузку ОС в случае несанкционированной попытки включить устройство.

Эта и похожие на неё системы проверяют ноутбук на наличие таких признаков стороннего вмешательства, как слишком большое количество попыток входа в систему, сбой при попытке входа на заданный ранее сервер, блокирование ноутбука через интернет.

Anti-Theft блокирует доступ к набору микросхем системной логики Intel, в результате чего вход в службы ноутбука, запуск ПО или ОС будет невозможным даже в случае замены или переформатирования HDD или SDD. Также удаляются основные криптографические файлы, которые нужны для доступа к данным.

Если ноутбук возвращается к владельцу, тот может быстро восстановить его работоспособность.

Есть вариант с использованием смарт-карт или аппаратных токенов — в этом случае в систему нельзя войти без таких устройств. Но в нашем случае (если в двери уже стучат) нужно установить еще и PIN, чтобы при подключении ключа ПК запрашивал дополнительный пароль. Пока блокиратор такого типа не подключён к системе, её почти невозможно запустить.

Работающий и сейчас вариант — написанный на Python скрипт USBKill. Он позволяет привести ноутбук или ПК негодность, если неожиданно изменяются какие-то параметры запуска. Его создал разработчик Hephaest0s, опубликовав скрипт на GitHub.

Единственное условие для работы USBKill — необходимость шифрования системного накопителя ноутбука или ПК, включая такие средства, как Windows BitLocker, Apple FileVault или Linux LUKS. Для активации USBKill есть несколько способов, в том числе подключение или отключение флешки.

Ещё один вариант — это ноутбуки с интегрированной системой самоуничтожения. Один такой в 2017 году получили военные РФ. Для уничтожения данных вместе с носителем нужно просто нажать на кнопку. В принципе, аналогичную кустарную систему можно сделать самому или приобрести в сети — их немало.

Один из примеров — мини-ПК Orwl, который может работать под управлением различных ОС и самоуничтожается при обнаружении атаки. Правда, ценник негуманный — $1699.

Блокируем и шифруем данные на смартфонах

На смартфонах под управлением iOS есть возможность стереть данные в случае многократных неудачных попыток авторизации. Эта функция штатная и включается в настройках.

Один из наших сотрудников обнаружил интересную особенность iOS-устройств: если необходимо быстро заблокировать тот же iPhone, достаточно пять раз подряд нажать на кнопку включения. В этом случае запускается режим экстренного вызова, и пользователь не сможет получить доступ к устройству по Touch или FaceID — только по код-паролю.

На Android также есть разные штатные функции защиты персональных данных (шифрование, многофакторная аутентификация для разных сервисов, графические пароли, FRP и так далее).

Из несложных лайфхаков относительно блокирования телефона можно предложить использовать отпечаток, например, безымянного пальца или мизинца. В том случае, если кто-то станет заставлять пользователя прикладывать большой палец к сенсору, после нескольких попыток телефон будет заблокирован.

Правда, для iPhone и Android существуют программно-аппаратные комплексы, которые позволяют обойти практически любую защиту. Apple предусмотрела возможность отключения Lightning-разъёма при неактивности пользователя в течение определённого времени, но помогает ли это от взлома телефона при помощи указанных комплексов, неясно.

Некоторые производители выпускают телефоны, которые защищены от прослушки и взлома, но на 100% надёжными их назвать нельзя. Создатель Android Энди Рубин два года назад выпустил телефон Essential Phone, который был назван разработчиками «самым защищенным». Но он так и не стал популярным. Плюс практически не подлежал ремонту: если телефон ломался, то на нём можно было ставить крест.

Безопасные телефоны также выпускались компаниям Sirin Labs и Silent Cirlce. Гаджеты назывались Solarin и Blackphone. Компания Boeing создала Boeing Black — девайс, который рекомендуют сотрудникам оборонных ведомств. У этого гаджета есть режим самоуничтожения, который активируется в случае взлома.

Как бы там ни было, со смартфонами в плане защиты от вмешательства стороннего лица всё обстоит несколько хуже, чем с носителями информации или ноутбуками. Единственное, что можно порекомендовать — не использовать смартфон для обмена и хранения чувствительной информации.

А что делать в общественном месте?

До настоящего момента мы говорили о том, как быстро уничтожить информацию, если кто-то стучится в дверь, а гостей вы не ждали. Но ведь есть ещё и общественные места — кафе, рестораны быстрого питания, улица. Если кто-то подойдёт со спины и заберёт ноутбук, то системы уничтожения данных не помогут. И сколько бы секретных кнопок ни было, со связанными руками нажать их не получится.

Самое простое — вообще не брать гаджеты с критически важной информацией на улицу. Если брать, то не снимать блокировку с устройства в людном месте без крайней необходимости. Как раз в этот момент, находясь в толпе, гаджет можно без проблем перехватить.

Чем больше устройств, тем проще перехватить хоть что-то. Поэтому вместо связки «смартфон + ноутбук + планшет» стоит использовать только нетбук, например, с Linux на борту. Звонить с его помощью можно, а информацию на одном гаджете проще защитить, чем данные сразу на трёх устройствах.

В общественном месте вроде кафе стоит выбирать место с широким углом обзора, и лучше сидеть спиной к стене. В этом случае можно будет видеть всех, кто приближается. В подозрительной ситуации блокируем ноутбук или телефон и ожидаем развития событий.

Блокировку можно настроить для разных ОС, и проще всего это сделать при нажатии на определённое сочетание клавиш (для Windows это системная кнопка + L, нажать можно за долю секунды). У MacOS это Command + Control + Q. Нажимается тоже быстро, особенно если потренироваться.

Конечно, в непредвиденных ситуациях можно и промахнуться, поэтому есть ещё один вариант — блокировка устройства при нажатии на несколько любых клавиш одновременно (удар кулаком по клавиатуре как вариант). Если вы знаете приложение, которое это умеет, для MacOS, Windows или Linux — поделитесь ссылкой.

В MacBook также есть гироскоп. Можно предусмотреть сценарий, когда ноутбук блокируется при поднятии устройства или внезапном быстром изменении его положения по данным встроенного гироскопического датчика.

Соответствующей утилиты мы не нашли, но если кто-то знает о таких приложениях, расскажите о них в комментариях. Если их нет, то мы предлагаем написать утилиту, за которую подарим автору многолетнюю подписку на наш VPN (в зависимости от её сложности, функциональности) и поспособствуем распространению утилиты.

Ещё один вариант — закрыть свой экран (ноутбука, телефона, планшета) от чужих любопытных глаз. Для этого идеально подходят так называемые «фильтры конфиденциальности» — специальные плёнки, затемняющие дисплей при изменении угла просмотра. Увидеть, что делает пользователь, можно только со спины.

Кстати, простой лайфхак на злобу дня: если вы всё же находитесь дома, а в дверь стучат или звонят (курьер принес пиццу, например), то гаджеты лучше заблокировать. Просто на всякий случай.

Защититься от «товарища майора», то есть от внезапной попытки внешней стороны получить доступ к личным данным, можно, но сложно. Если у вас есть собственные кейсы, которыми вы можете поделиться, очень ждём примеров в комментариях.

(c) markus_saar

Теперь пришло время поговорить о мерах предосторожности относительно физического доступа к устройствам.

Как быстро уничтожить информацию на флешке, HDD или SSD

Часто информацию проще всего уничтожить, если она рядом. Речь идёт об уничтожении данных с накопителей — USB-флешек, SSD, HDD. Можно уничтожить накопитель в специальном шредере или просто чем-то тяжёлым, но мы расскажем о более изящных решениях.

Различные компании выпускают носители информации, которые получают функцию самоуничтожения прямо из коробки. Решений огромное количество.

Один из самых простых и наглядных примеров — USB-флешка Data Killer и ей подобные. Такое устройство внешне ничем не отличается от других флешек, но внутри есть аккумулятор. При нажатии на кнопку аккумулятор уничтожает данные на чипе путём сильного нагревания. После этого флешка не распознаётся при подключении, так что уничтожается и сама микросхема. К сожалению, подробные исследования о том, можно ли её восстановить, не проводились.

Есть флешки, которые не хранят никакой информации, но зато могут уничтожить компьютер или ноутбук. Если такую «флешку» положить рядом со своим ноутбуком, и

Для надёжного уничтожения информации, хранимой на жёстком диске, который находится внутри ПК, есть интересные системы.

Ранее они описывались на Хабре, но не упомянуть о них нельзя. Такие системы оснащены автономным питанием (то есть выключение электричества в здании не поможет остановить уничтожение данных). Есть и таймер на отключение электричества, который поможет, если компьютер изымают в отсутствие пользователя. Даже радио и GSM-каналы в наличии, так что уничтожение информации можно запустить удалённо. Уничтожается она путём генерации девайсом магнитного поля 450 кА/м.

С SSD так не получится, и для них как-то раз предложили вариант термического уничтожения.

Выше — кустарный метод, который ненадежён и опасен. Для SSD используются устройства иного типа, например, Импульс-SSD, уничтожающий накопитель напряжением в 20 000 В.

Стирается информация, трескаются микросхемы, накопитель приходит в полную негодность. Есть варианты и с дистанционным уничтожением (по GSM).

Продаются и механические уничтожители HDD. В частности, такой девайс выпускает LG — это CrushBox.

Вариантов гаджетов по уничтожению HDD и SSD много: они выпускаются как в РФ, так и за рубежом. Предлагаем обсудить такие устройства в комментариях — вероятно, многие читатели могут привести собственный пример.

Как защитить свой ПК или ноутбук

Как и в случае с HDD и SSD, есть много разновидностей систем защиты ноутбуков. Один из самых надёжных — шифрование всего и вся, причём таким образом, чтобы после нескольких попыток добраться до информации данные уничтожались.

Одна из самых известных систем защиты ПК и ноутбуков разработана компанией Intel. Технология называется Anti-Theft. Правда, её поддержка была прекращена несколько лет назад, так что это решение нельзя назвать новым, но в качестве примера защиты оно подходит. Anti-Theft давала возможность обнаружить украденный или потерянный ноутбук и заблокировать его. На сайте Intel говорилось, что система обеспечивает защиту конфиденциальной информации, блокирует доступ к зашифрованным данным и предотвращает загрузку ОС в случае несанкционированной попытки включить устройство.

Эта и похожие на неё системы проверяют ноутбук на наличие таких признаков стороннего вмешательства, как слишком большое количество попыток входа в систему, сбой при попытке входа на заданный ранее сервер, блокирование ноутбука через интернет.

Anti-Theft блокирует доступ к набору микросхем системной логики Intel, в результате чего вход в службы ноутбука, запуск ПО или ОС будет невозможным даже в случае замены или переформатирования HDD или SDD. Также удаляются основные криптографические файлы, которые нужны для доступа к данным.

Если ноутбук возвращается к владельцу, тот может быстро восстановить его работоспособность.

Есть вариант с использованием смарт-карт или аппаратных токенов — в этом случае в систему нельзя войти без таких устройств. Но в нашем случае (если в двери уже стучат) нужно установить еще и PIN, чтобы при подключении ключа ПК запрашивал дополнительный пароль. Пока блокиратор такого типа не подключён к системе, её почти невозможно запустить.

Работающий и сейчас вариант — написанный на Python скрипт USBKill. Он позволяет привести ноутбук или ПК негодность, если неожиданно изменяются какие-то параметры запуска. Его создал разработчик Hephaest0s, опубликовав скрипт на GitHub.

Единственное условие для работы USBKill — необходимость шифрования системного накопителя ноутбука или ПК, включая такие средства, как Windows BitLocker, Apple FileVault или Linux LUKS. Для активации USBKill есть несколько способов, в том числе подключение или отключение флешки.

Ещё один вариант — это ноутбуки с интегрированной системой самоуничтожения. Один такой в 2017 году получили военные РФ. Для уничтожения данных вместе с носителем нужно просто нажать на кнопку. В принципе, аналогичную кустарную систему можно сделать самому или приобрести в сети — их немало.

Один из примеров — мини-ПК Orwl, который может работать под управлением различных ОС и самоуничтожается при обнаружении атаки. Правда, ценник негуманный — $1699.

Блокируем и шифруем данные на смартфонах

На смартфонах под управлением iOS есть возможность стереть данные в случае многократных неудачных попыток авторизации. Эта функция штатная и включается в настройках.

Один из наших сотрудников обнаружил интересную особенность iOS-устройств: если необходимо быстро заблокировать тот же iPhone, достаточно пять раз подряд нажать на кнопку включения. В этом случае запускается режим экстренного вызова, и пользователь не сможет получить доступ к устройству по Touch или FaceID — только по код-паролю.

На Android также есть разные штатные функции защиты персональных данных (шифрование, многофакторная аутентификация для разных сервисов, графические пароли, FRP и так далее).

Из несложных лайфхаков относительно блокирования телефона можно предложить использовать отпечаток, например, безымянного пальца или мизинца. В том случае, если кто-то станет заставлять пользователя прикладывать большой палец к сенсору, после нескольких попыток телефон будет заблокирован.

Правда, для iPhone и Android существуют программно-аппаратные комплексы, которые позволяют обойти практически любую защиту. Apple предусмотрела возможность отключения Lightning-разъёма при неактивности пользователя в течение определённого времени, но помогает ли это от взлома телефона при помощи указанных комплексов, неясно.

Некоторые производители выпускают телефоны, которые защищены от прослушки и взлома, но на 100% надёжными их назвать нельзя. Создатель Android Энди Рубин два года назад выпустил телефон Essential Phone, который был назван разработчиками «самым защищенным». Но он так и не стал популярным. Плюс практически не подлежал ремонту: если телефон ломался, то на нём можно было ставить крест.

Безопасные телефоны также выпускались компаниям Sirin Labs и Silent Cirlce. Гаджеты назывались Solarin и Blackphone. Компания Boeing создала Boeing Black — девайс, который рекомендуют сотрудникам оборонных ведомств. У этого гаджета есть режим самоуничтожения, который активируется в случае взлома.

Как бы там ни было, со смартфонами в плане защиты от вмешательства стороннего лица всё обстоит несколько хуже, чем с носителями информации или ноутбуками. Единственное, что можно порекомендовать — не использовать смартфон для обмена и хранения чувствительной информации.

А что делать в общественном месте?

До настоящего момента мы говорили о том, как быстро уничтожить информацию, если кто-то стучится в дверь, а гостей вы не ждали. Но ведь есть ещё и общественные места — кафе, рестораны быстрого питания, улица. Если кто-то подойдёт со спины и заберёт ноутбук, то системы уничтожения данных не помогут. И сколько бы секретных кнопок ни было, со связанными руками нажать их не получится.

Самое простое — вообще не брать гаджеты с критически важной информацией на улицу. Если брать, то не снимать блокировку с устройства в людном месте без крайней необходимости. Как раз в этот момент, находясь в толпе, гаджет можно без проблем перехватить.

Чем больше устройств, тем проще перехватить хоть что-то. Поэтому вместо связки «смартфон + ноутбук + планшет» стоит использовать только нетбук, например, с Linux на борту. Звонить с его помощью можно, а информацию на одном гаджете проще защитить, чем данные сразу на трёх устройствах.

В общественном месте вроде кафе стоит выбирать место с широким углом обзора, и лучше сидеть спиной к стене. В этом случае можно будет видеть всех, кто приближается. В подозрительной ситуации блокируем ноутбук или телефон и ожидаем развития событий.

Блокировку можно настроить для разных ОС, и проще всего это сделать при нажатии на определённое сочетание клавиш (для Windows это системная кнопка + L, нажать можно за долю секунды). У MacOS это Command + Control + Q. Нажимается тоже быстро, особенно если потренироваться.

Конечно, в непредвиденных ситуациях можно и промахнуться, поэтому есть ещё один вариант — блокировка устройства при нажатии на несколько любых клавиш одновременно (удар кулаком по клавиатуре как вариант). Если вы знаете приложение, которое это умеет, для MacOS, Windows или Linux — поделитесь ссылкой.

В MacBook также есть гироскоп. Можно предусмотреть сценарий, когда ноутбук блокируется при поднятии устройства или внезапном быстром изменении его положения по данным встроенного гироскопического датчика.

Соответствующей утилиты мы не нашли, но если кто-то знает о таких приложениях, расскажите о них в комментариях. Если их нет, то мы предлагаем написать утилиту, за которую подарим автору многолетнюю подписку на наш VPN (в зависимости от её сложности, функциональности) и поспособствуем распространению утилиты.

Ещё один вариант — закрыть свой экран (ноутбука, телефона, планшета) от чужих любопытных глаз. Для этого идеально подходят так называемые «фильтры конфиденциальности» — специальные плёнки, затемняющие дисплей при изменении угла просмотра. Увидеть, что делает пользователь, можно только со спины.

Кстати, простой лайфхак на злобу дня: если вы всё же находитесь дома, а в дверь стучат или звонят (курьер принес пиццу, например), то гаджеты лучше заблокировать. Просто на всякий случай.

Защититься от «товарища майора», то есть от внезапной попытки внешней стороны получить доступ к личным данным, можно, но сложно. Если у вас есть собственные кейсы, которыми вы можете поделиться, очень ждём примеров в комментариях.

(c) markus_saar