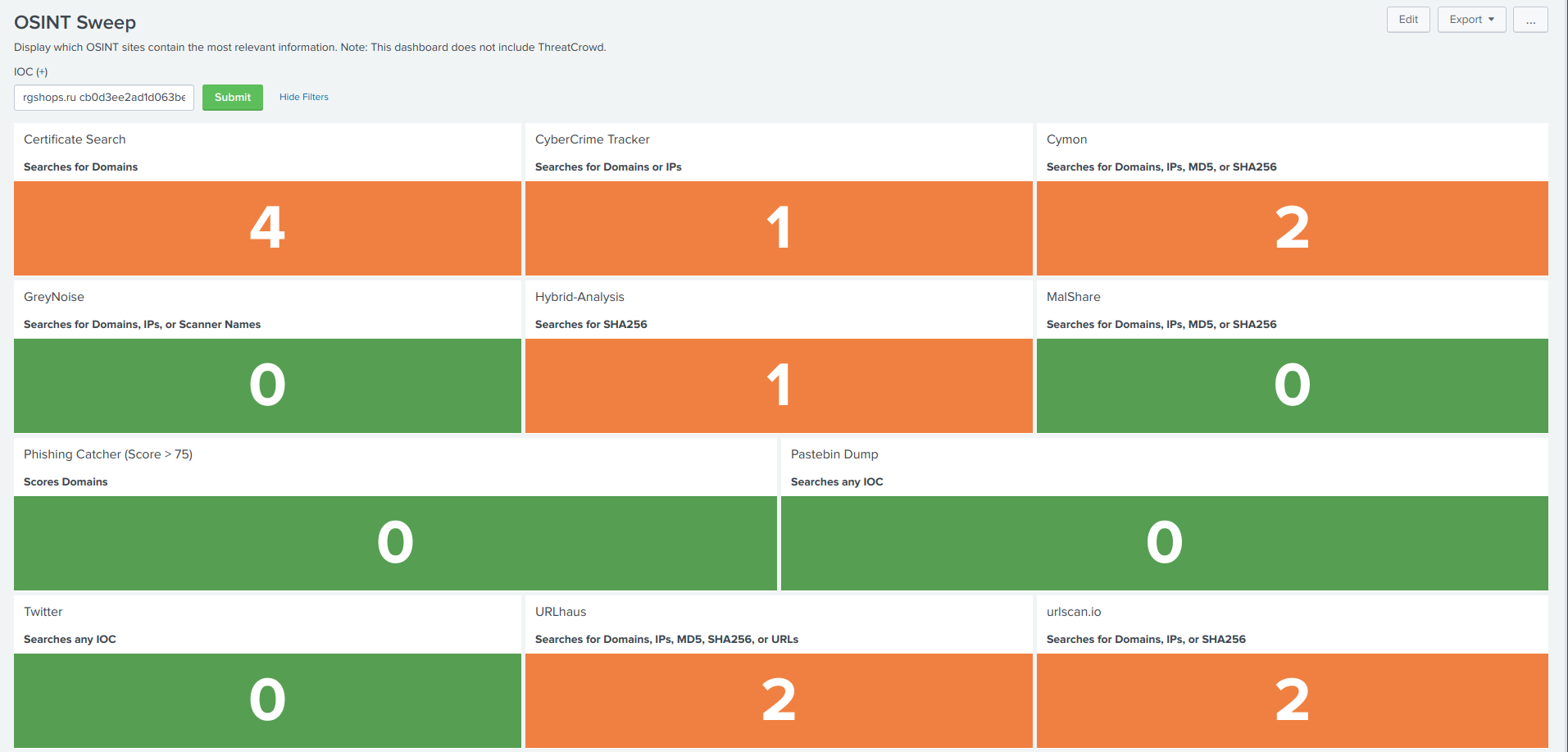

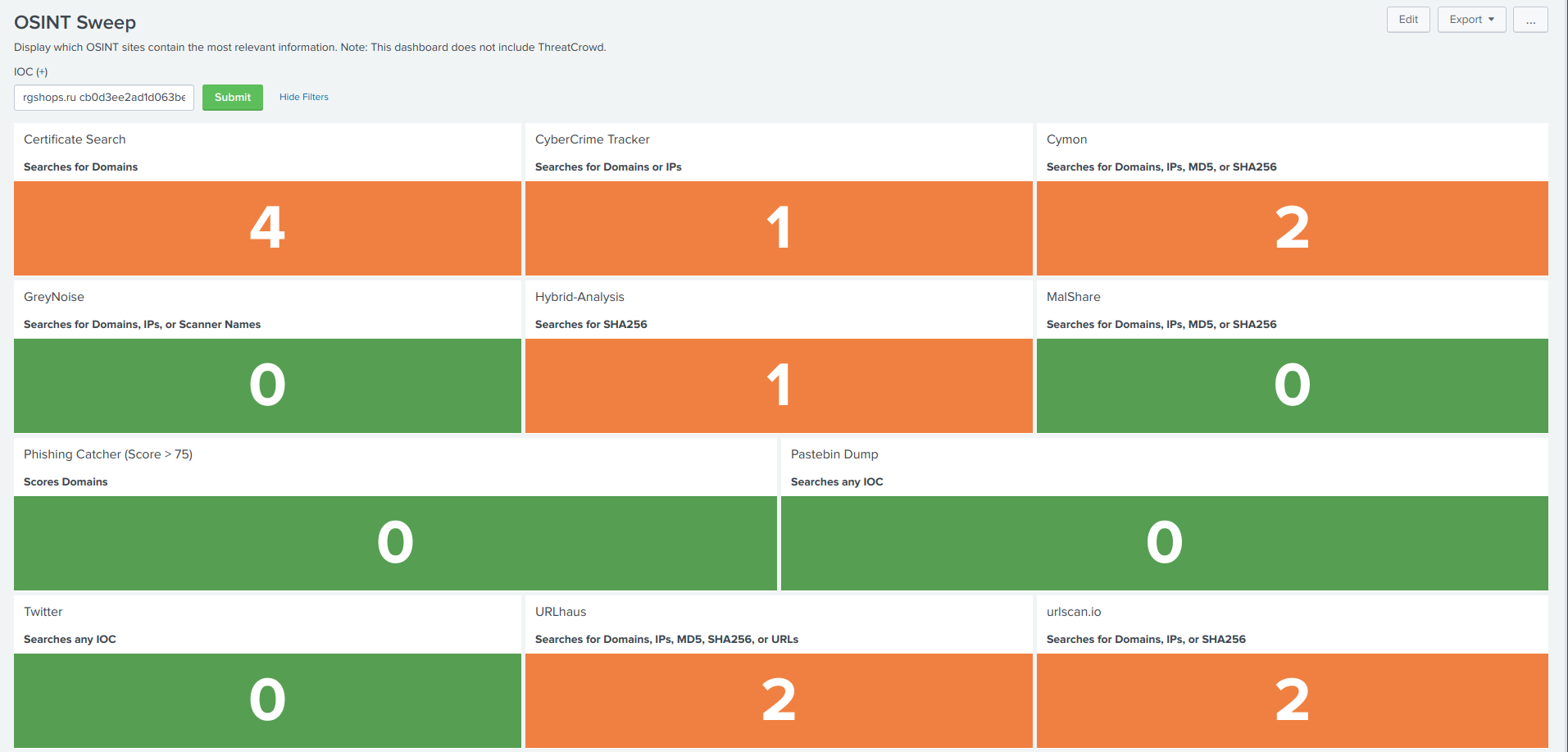

OSweep

URL: https://github.com/ecstatic-nobel/OSweep

Установка:

Отредактируйте config.py

Сохраните config.py

Проинсталлируйте Pip пакеты:

URL: https://github.com/ecstatic-nobel/OSweep

GoogleTranslate сказал(а):Если вы работаете в сфере информационной безопасности, то, скорее всего, вы используете OSINT, чтобы понять, о чем вас предупреждает SIEM и что все остальные в мире понимают. Скорее всего, вы используете более одной службы OSINT, потому что большую часть времени OSINT будет предоставлять вам только отчеты, основанные на последнем анализе IOC. Иногда этого достаточно. Они создают сетевые блоки и блоки электронной почты, создают новые правила для своих IDS / IPS, обновляют содержимое в SIEM, создают новые оповещения для мониторов в Google Alerts и DomainTools и т. Д. И т. Д. Для других они применяют те же контрмеры на основе предоставленных отчетов от их сторонние инструменты, за которые компания платит ТЫСЯЧИ долларов.

Проблема с обоими из них заключается в том, что аналитик должен копнуть немного глубже (например, ПОЛНОСТЬЮ деобфусцировать команду PowerShell, обнаруженную в вредоносном макросе), чтобы собрать все IOC. А что, если дополнительные IOC, на которых вы основываете свой анализ, не имеют ничего общего с тем, что является правдой об этом сайте сегодня? И тогда тебя обманывают? И тогда возникают другие вопросы со стороны руководства ...

Установка:

Код:

cd /opt/splunk/etc/apps

git clone https://github.com/ecstatic-nobel/OSweep.git || wget https://github.com/ecstatic-nobel/OSweep/archive/master.zip

ls OSweep || unzip -o master.zip && mv OSweep-master OSweep && mv master.zip .OSweep-master.zip

sudo -H -u $SPLUNK_USER /opt/splunk/bin/splunk restart # $SPLUNK_USER = User running Splunk

Код:

vim ./OSweep/etc/config.pyПроинсталлируйте Pip пакеты:

Код:

cd /opt/splunk/etc/apps/OSweep/bin

bash py_pkg_update.sh