Компания NVIDIA опубликовала 28 февраля информацию о восьми уязвимостях: практически все позволяют повышать привилегии или выполнять произвольный код.

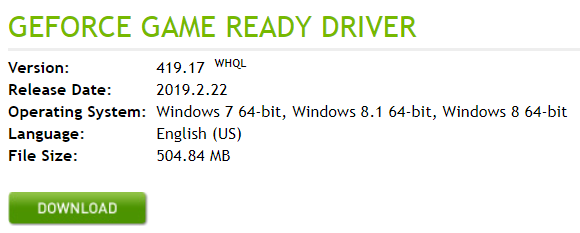

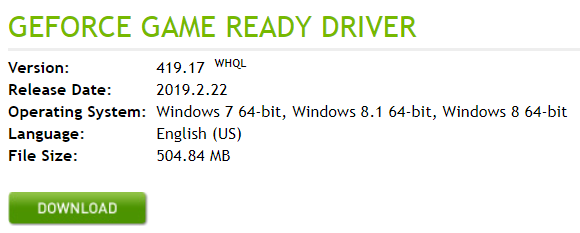

Кажется, проблемы в драйверах для видеокарт застали сообщество специалистов по информационной безопасности врасплох: по сути мы имеем дело только с информацией от производителя, и насколько эти уязвимости применимы в реальных атаках, непонятно. Так или иначе, рекомендуется обновить драйверы до последней версии — это 419.17 для видеокарт GeForce. Отдельно доступны обновления для драйверов в Unix-like системах — там закрывается только уязвимость side channel.

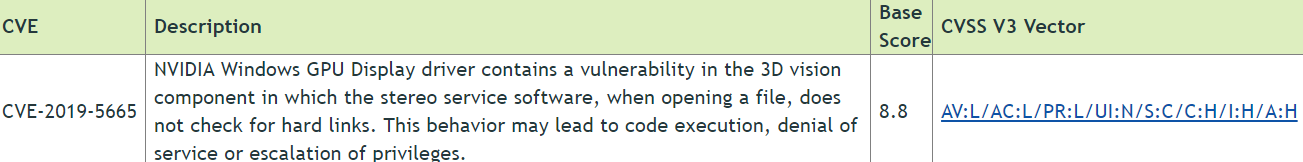

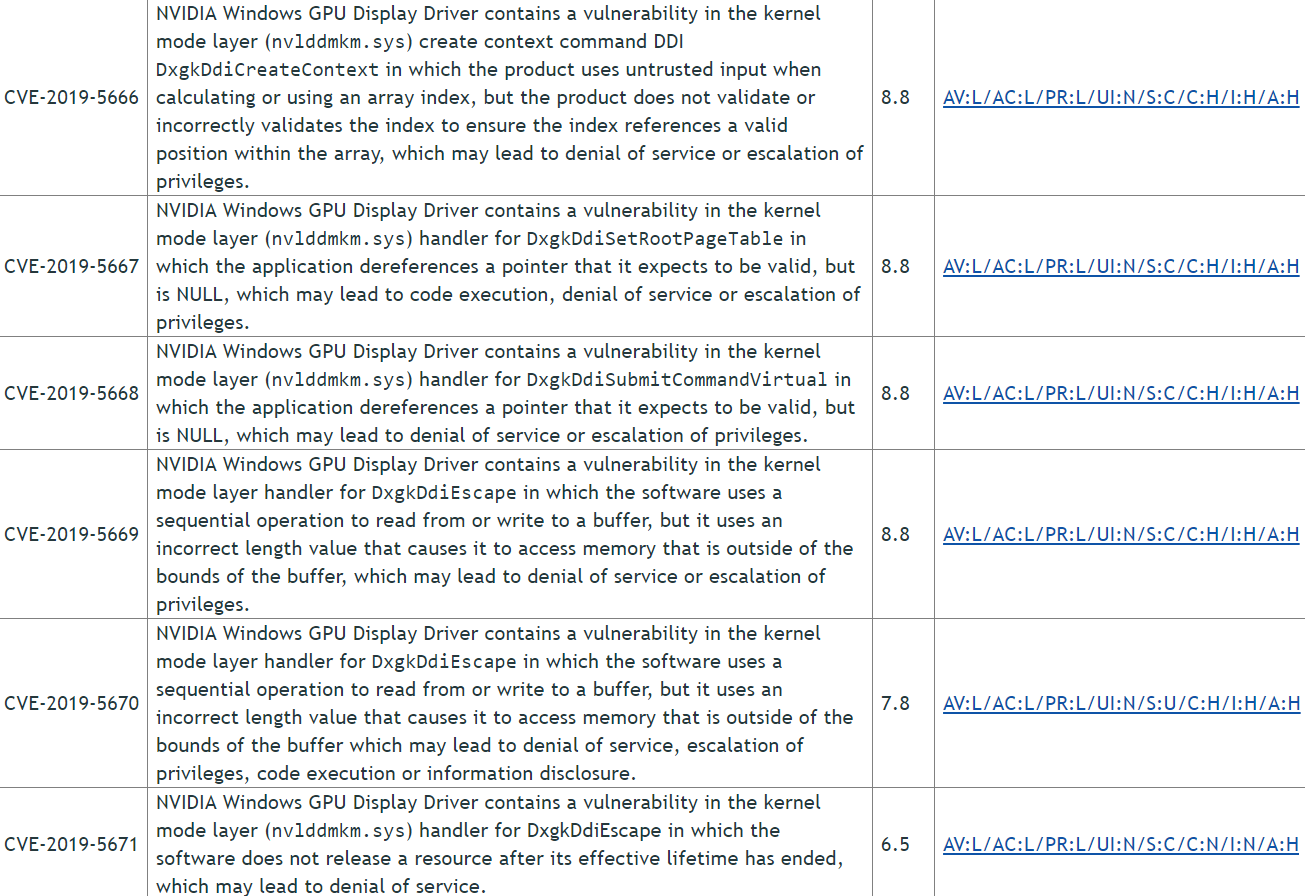

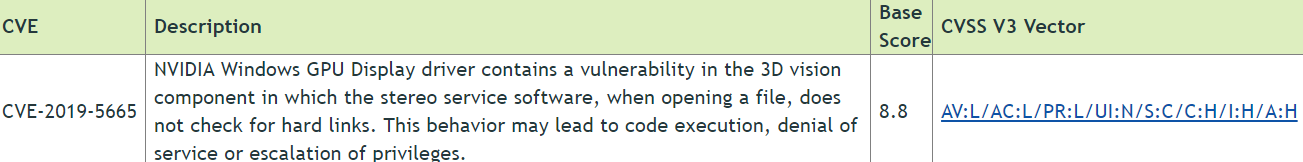

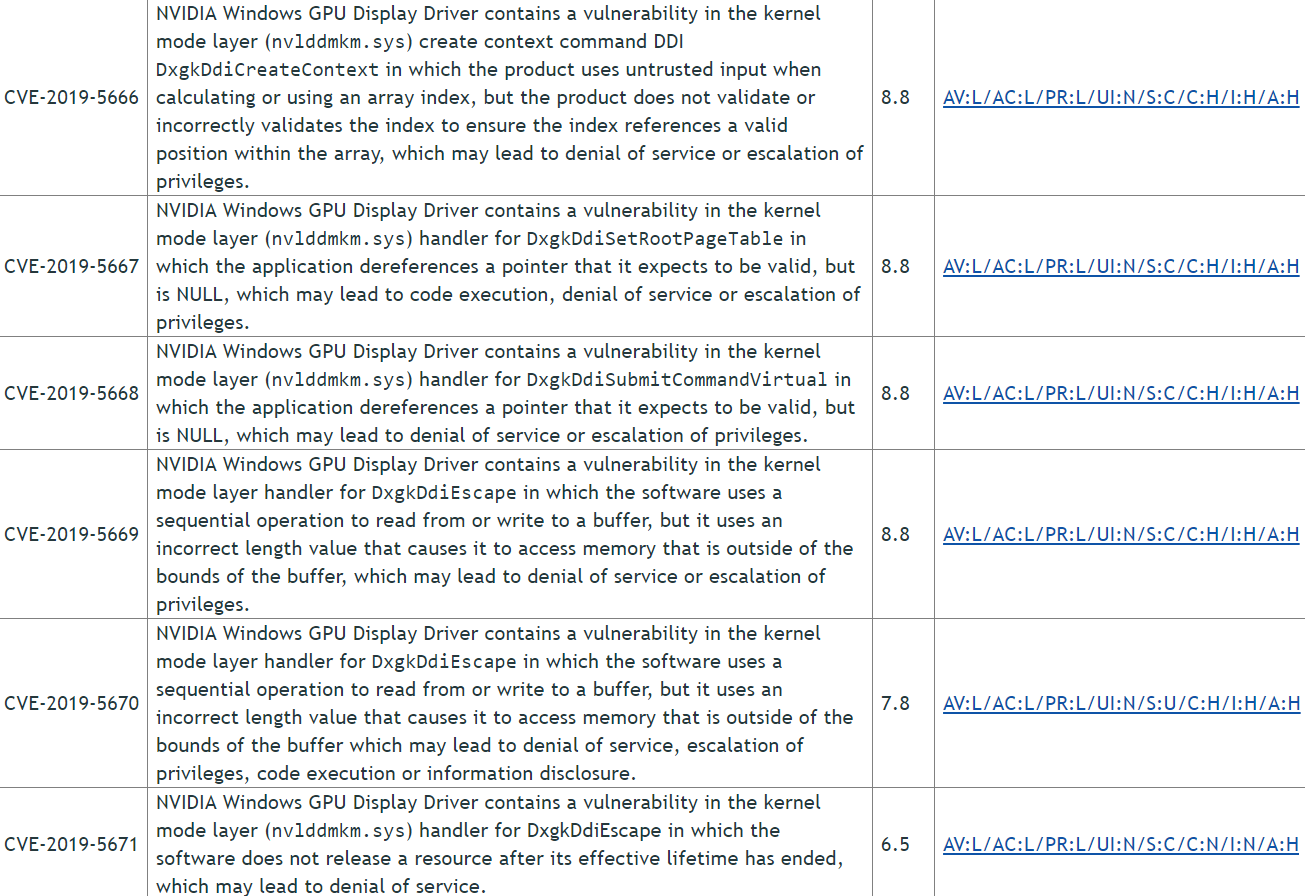

Список исправленных CVE:

Еще шесть уязвимостей так или иначе приводят к DoS, повышению привилегий, а в двух случаях — к выполнению произвольного кода. Данных о том, насколько такие атаки реализуемы на практике, нет, но можно предположить, что самый «плохой» сценарий — это когда уязвимость в видеодрайвере может быть вызвана, например, через пользующийся видеоускорителем браузер.

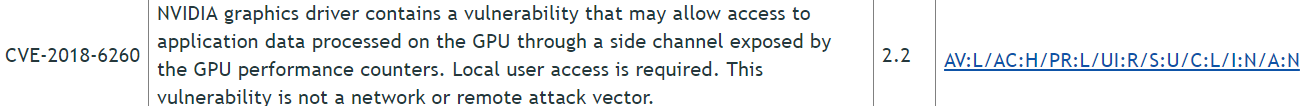

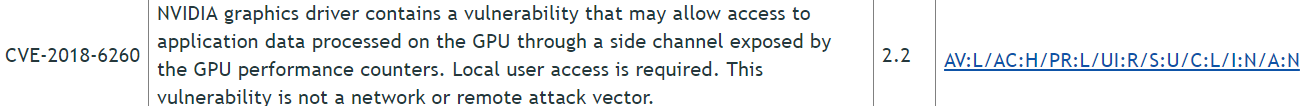

Наконец, еще одна брешь теоретически позволяет реализовать атаку по стороннему каналу. Уровень опасности по методу оценки CVSS V3 — довольно низкий, атака должна выполняться локально, возможности удаленной эксплуатации бага нет. Эта уязвимость и сценарии ее эксплуатации были описаны специалистами Калифорнийского Университета в Риверсайде в ноябре 2018 года.

Кажется, проблемы в драйверах для видеокарт застали сообщество специалистов по информационной безопасности врасплох: по сути мы имеем дело только с информацией от производителя, и насколько эти уязвимости применимы в реальных атаках, непонятно. Так или иначе, рекомендуется обновить драйверы до последней версии — это 419.17 для видеокарт GeForce. Отдельно доступны обновления для драйверов в Unix-like системах — там закрывается только уязвимость side channel.

Список исправленных CVE:

Еще шесть уязвимостей так или иначе приводят к DoS, повышению привилегий, а в двух случаях — к выполнению произвольного кода. Данных о том, насколько такие атаки реализуемы на практике, нет, но можно предположить, что самый «плохой» сценарий — это когда уязвимость в видеодрайвере может быть вызвана, например, через пользующийся видеоускорителем браузер.

Наконец, еще одна брешь теоретически позволяет реализовать атаку по стороннему каналу. Уровень опасности по методу оценки CVSS V3 — довольно низкий, атака должна выполняться локально, возможности удаленной эксплуатации бага нет. Эта уязвимость и сценарии ее эксплуатации были описаны специалистами Калифорнийского Университета в Риверсайде в ноябре 2018 года.