Заметка не призывает к деструктивным действиям, вся информация даётся в познавательных целях.

Помните, неправомерный доступ к компьютерной информации является уголовно-наказуемым преступлением (ст. 272 УК РФ).

Новости об утечках данных стали привычными. Целью кражи данных зачастую становятся персональные данные.

Некоторые компании рекомендуют настроить многофакторную аутентификацию для защиты учетных записей. Некоторые шифруют базы данных. Но не всегда это помогает.

Основная причина возможности утечки информации - неверная настройка доступа к базе данных и небезопасные настройки по умолчанию [1].

Предыдущая заметка [2] иллюстрировала поиск и подключение к БД в режиме командной сроки.

В данной заметке продемонстрирован частный случай доступа к базе данных MongoDB с участием приложений графического интерфейса.

Большая часть содержимого заметки основывается на видео из канала компании Lampyre

Поиск открытых БД будем производить в поисковике Shodan при помощи приложения Lampyre.

Для начала необходимо установить приложение, предварительно скачав его с официального сайта [3]

Установка ПО тривиальна (самораспаковывающийся архив). Для работы в программе необходимо зарегистрироваться.

На указанную почту придёт письмо с подтверждением. После подтверждения придёт письмо с персональным сертификатом.

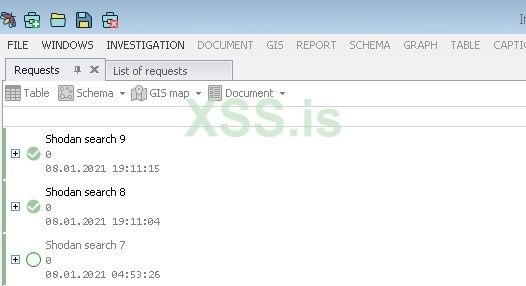

После запуска ПО, необходимо создать новое расследование (Investigation), в списке запросов (List of requests) отметить поиск по Shodan (Shodan search).

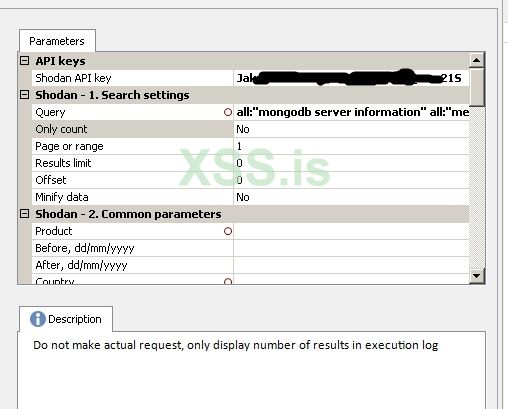

Обязательно нужно указать свой API-key. Ключ можно найти в профиле пользователя Shodan, предварительно зарегистрировавшись.

Где взять API-key не регистрируясь рассказано в статье xss.pro [4]

Можно приступать к поиску.

Поиск удобнее вести указывая определенный продукт, страну и город. Также можно указать временные рамки поиска.

Учтите, что порядочные исследователи не выбирают целью атаки Россию. Поэтому в качестве top-level domain можно выбрать страну вероятного противника.

Во вкладке Parameters, в строке Query укажите свой запрос. Например, product:mongodb

Запустите запрос кнопкой Execute.

Вывод запроса может выдать большой список данных, неудобный для разбора. К тому же большинство из баз будут закрытыми, требующими авторизацию.

Добавление поискового фильтра покажет базы данных в свободном доступе на момент индексации. Введите в строку запроса all:"mongodb server information" all:"metrics"

Для наглядной визуализации, на панели Requests выберите Schema, затем граф Network.

Lampyre имеет в своем комплекте запрос ExploreDB: MongoDB.

Этим, одним из эффективных, способов в Lampyre для анализа MongoDB мы и воспользуемся.

На панели Content двойным щелчком выделите IP-адреса. Затем, на графе щёлкните правой кнопкой мыши по любому выделенному адресу.

Из контекстного меню выберите ExploreDB: MongoDB. Дождитесь окончания выполнения запроса.

Откройте таблицу с результатами запроса.

О том, что база открыта для доступа повествует значение open в столбце text.

Наибольший интерес представляют БД с большим количеством записей в таблицах (коллекциях), значение количества коллекций можно посмотреть в столбце count documents.

Далее, для подключения к БД можно использовать дополнительное ПО.

Выбор пал на Studio 3T for MongoDB [5], ПО основано на Java, есть версии для большинства операционных систем.

В trial-версии приложение будет работать 30 дней. Как сказал один грамотный человек - для этой страны это вечность.

После запуска приложения нажмите кнопку Connect, в появившемся окне нажмите New Connection.

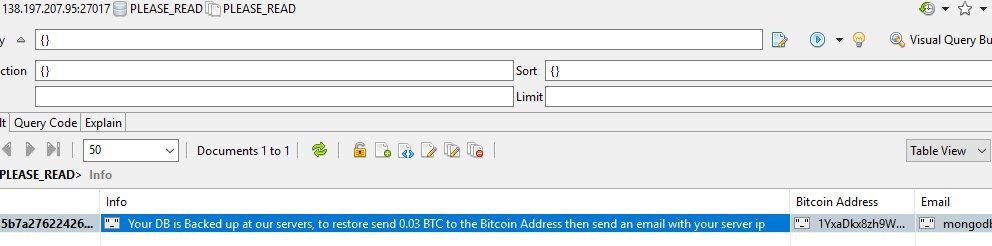

Вставьте в текстовое поле полученный IP-адрес, порт установлен по умолчанию (для MongoDB - 27017)

Подключившись в базе данных можно лёгким щелчком мыши просматривать данные в таблицах.

Понравившуюся базу можно экспортировать, выбрав в контекстном меню пункт Export.

Для экспорта доступно множество форматов: SQL, CSV, JSON, BSON (рекомендован в документации [6])

Что делать с полученными данными - решать вам.

[1] https://docs.mongodb.com/manual/security/

[2] https://xss.pro/threads/27959/

[3] https://lampyre.io/

[4] https://xss.pro/threads/27486/

[5] https://studio3t.com/

[6] https://docs.mongodb.com/manual/reference/program/mongoexport/index.html

Оригинал

Помните, неправомерный доступ к компьютерной информации является уголовно-наказуемым преступлением (ст. 272 УК РФ).

Новости об утечках данных стали привычными. Целью кражи данных зачастую становятся персональные данные.

Некоторые компании рекомендуют настроить многофакторную аутентификацию для защиты учетных записей. Некоторые шифруют базы данных. Но не всегда это помогает.

Основная причина возможности утечки информации - неверная настройка доступа к базе данных и небезопасные настройки по умолчанию [1].

Предыдущая заметка [2] иллюстрировала поиск и подключение к БД в режиме командной сроки.

В данной заметке продемонстрирован частный случай доступа к базе данных MongoDB с участием приложений графического интерфейса.

Большая часть содержимого заметки основывается на видео из канала компании Lampyre

Поиск открытых БД будем производить в поисковике Shodan при помощи приложения Lampyre.

Для начала необходимо установить приложение, предварительно скачав его с официального сайта [3]

Установка ПО тривиальна (самораспаковывающийся архив). Для работы в программе необходимо зарегистрироваться.

На указанную почту придёт письмо с подтверждением. После подтверждения придёт письмо с персональным сертификатом.

После запуска ПО, необходимо создать новое расследование (Investigation), в списке запросов (List of requests) отметить поиск по Shodan (Shodan search).

Обязательно нужно указать свой API-key. Ключ можно найти в профиле пользователя Shodan, предварительно зарегистрировавшись.

Где взять API-key не регистрируясь рассказано в статье xss.pro [4]

Можно приступать к поиску.

Поиск удобнее вести указывая определенный продукт, страну и город. Также можно указать временные рамки поиска.

Учтите, что порядочные исследователи не выбирают целью атаки Россию. Поэтому в качестве top-level domain можно выбрать страну вероятного противника.

Во вкладке Parameters, в строке Query укажите свой запрос. Например, product:mongodb

Запустите запрос кнопкой Execute.

Вывод запроса может выдать большой список данных, неудобный для разбора. К тому же большинство из баз будут закрытыми, требующими авторизацию.

Добавление поискового фильтра покажет базы данных в свободном доступе на момент индексации. Введите в строку запроса all:"mongodb server information" all:"metrics"

Для наглядной визуализации, на панели Requests выберите Schema, затем граф Network.

Lampyre имеет в своем комплекте запрос ExploreDB: MongoDB.

Этим, одним из эффективных, способов в Lampyre для анализа MongoDB мы и воспользуемся.

На панели Content двойным щелчком выделите IP-адреса. Затем, на графе щёлкните правой кнопкой мыши по любому выделенному адресу.

Из контекстного меню выберите ExploreDB: MongoDB. Дождитесь окончания выполнения запроса.

Откройте таблицу с результатами запроса.

О том, что база открыта для доступа повествует значение open в столбце text.

Наибольший интерес представляют БД с большим количеством записей в таблицах (коллекциях), значение количества коллекций можно посмотреть в столбце count documents.

Далее, для подключения к БД можно использовать дополнительное ПО.

Выбор пал на Studio 3T for MongoDB [5], ПО основано на Java, есть версии для большинства операционных систем.

В trial-версии приложение будет работать 30 дней. Как сказал один грамотный человек - для этой страны это вечность.

После запуска приложения нажмите кнопку Connect, в появившемся окне нажмите New Connection.

Вставьте в текстовое поле полученный IP-адрес, порт установлен по умолчанию (для MongoDB - 27017)

Подключившись в базе данных можно лёгким щелчком мыши просматривать данные в таблицах.

Понравившуюся базу можно экспортировать, выбрав в контекстном меню пункт Export.

Для экспорта доступно множество форматов: SQL, CSV, JSON, BSON (рекомендован в документации [6])

Что делать с полученными данными - решать вам.

[1] https://docs.mongodb.com/manual/security/

[2] https://xss.pro/threads/27959/

[3] https://lampyre.io/

[4] https://xss.pro/threads/27486/

[5] https://studio3t.com/

[6] https://docs.mongodb.com/manual/reference/program/mongoexport/index.html

Оригинал