Предлагаю собирать тут интересные "хакерские" устройства, их сейчас великое множество, не только правильно собранный Raspberry Pi с PwnPi на борту

давайте делиться линками и коротким описанием

давайте делиться линками и коротким описанием

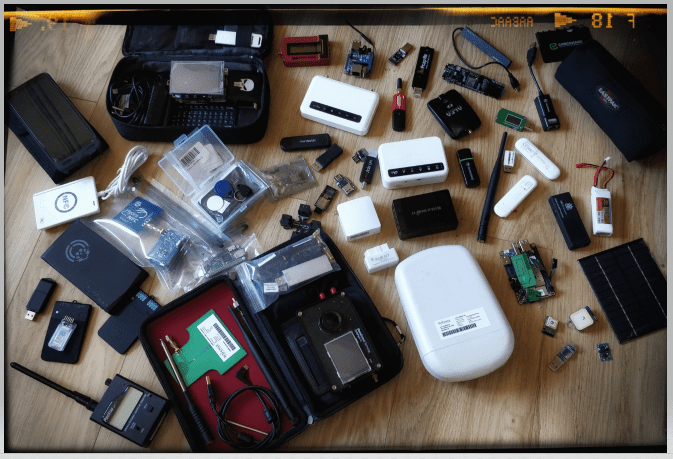

Животная жажда бесплатного интернета приводит к тому, что люди, приехав в какое-то заведение или, скажем, аэропорт, тут же начинают проверять: а нет ли там бесплатного инета? При этом мало кому известно, что под видом открытого хот-спота может действовать специально настроенный роутер, который перехватывает весь открытый трафик (это несложно, все же «идет» через него) и использует различные виды MITM-атак, чтобы перехватить те данные, которые передаются по защищенному соединению. Для большего успеха злоумышленник может использовать звучное имя сети вроде «Wi-Fi Guest» или вообще маскироваться под популярных провайдеров — тогда от клиентов отбоя не будет. Поддельный хот-спот (Rogue AP) довольно легко поднимается на любом ноутбуке. Однако в хакерских кругах давно известен продуманный до мелочей девайс, реализующий атаку в прямом смысле слова «из коробки». WiFi Pineapple, появившийся еще в 2008 году, сейчас продается в своей четвертой модификации. Первая ревизия девайсов была для шутки замаскирована под ананас — отсюда и название девайса. По сути, это обычный беспроводной роутер (на базе беспроводного чипа Atheros AR9331 SoC и процессора 400 МГц), но со специальной, основанной на OpenWRT прошивкой, в которой по умолчанию включены такие утилиты, как Karma, DNS Spoof, SSL Strip, URL Snarf, ngrep и другие. Таким образом, достаточно включить устройство, настроить интернет (все конфигурируется через веб-интерфейс) — и перехватывать данные пользователей. Роутер нуждается в питании, и это мешает его мобильности; однако существует огромное количество вариантов (что активно обсуждается на официальном форуме) использовать аккумуляторы — так называемые Battery Pack. Они дарят девайсу два-три часа автономной работы.

Разговаривая о хакерских устройствах, мы не могли обойти такой класс девайсов, как jammer’ы или, говоря по-русски, глушилки. Мы намеренно не стали выделять какой-то отдельный девайс, а решили посмотреть целый класс таких устройств. Все они, независимо от технологии, которую требуется заглушить, основываются на одном и том же принципе — замусоривании эфира. Это одинаково работает для сотовых сетей (GSM), где телефон общается с базовой станцией, или, к примеру, GPS-приемника, который для определения координат должен держать связь сразу с несколькими спутниками. Девайсы отличаются радиусом действия, мощностью, размерами и вообще внешним видом. Подавители сигнала могут быть стационарными (большие бандуры с антеннами) или мобильными, замаскированными, к примеру, под пачку сигарет. В Сети можно найти огромное количество джеммеров, особенно если посмотреть китайские интернет-магазины. Сейчас бушуют споры о том, насколько легально использование подобных глушилок в России. В прошлом году их всерьез предлагали использовать в школах, когда выяснилось (вот это открытие!), что, несмотря на все запреты, школьники все равно проносили мобильники во время сдачи ЕГЭ.

Когда-то давно в рубрике «Фрикинг» мы писали о том, как самому спаять свой аппаратный кейлоггер. Идея простая: девайс подключается между компьютером и клавиатурой и на свой накопитель записывает все введенные символы. Естественно, существует огромное количество коммерческих реализаций этой задумки, в том числе серия KeyGrabber, предлагающая модели как для PS/2, так и для USB-клавиатур. Производитель подумал о том, как сделать использование подобных девайсов более незаметным. Ведь мало того, что нужно подключить такой кейлоггер, необходимо еще периодически снимать с него данные. Оказалось, что последнее можно упростить, если снабдить снифер Wi-Fi-адаптером, который может незаметно подключиться к ближайшей точке доступа и отправлять перехваченные данные на e-mail. Этот же производитель также предлагает несколько других полезных решений. Кроме готовых девайсов, выглядящих как переходник, можно купить KeyGrabber Module — готовую микросхему, которую можно внедрить в PS/2- или USB-клавиатуру. Также в продаже есть устройства VideoGhost — «переходничек», подключаемый между монитором и компьютером, который каждые десять секунд сохраняет скриншоты экрана на встроенный накопитель (2 Гб). Существуют версии для DVI-, HDMI-, VGA-разъемов, цена на них начинается от 149,99 доллара.

Ситуации, когда доступ к корпоративной сети приходится получать с помощью навыков социальной инженерии и специальных девайсов, встречаются на практике довольно часто. MiniPwner является девайсом, который в случае незаметного его подключения к целевой сети предоставляет атакующему/пентестеру удаленный доступ к этой сети. Устройство спроектировано инженером из Висконсина Кевином Бонгом, который собрал первый прототип миниатюрного шпионского компьютера в коробке из-под леденцов. Гаджет предназначен для подключения к локальной сети и быстрого сбора информации. Сразу после подключения компьютер устанавливает SSH-туннель и открывает вход в систему извне. Если посмотреть внутрь, то это обычный роутер TP-Link TL-WR703N, оснащенный памятью в 4 Гб и имеющий беспроводной интерфейс, поддерживающий стандарт 802.11n и гигабитный Ethernet-порт. В качестве прошивки используется модифицированная OpenWrt, в которой предустановленно большое число утилит, необходимых для ведения разведывательной деятельности: Nmap, Tcpdump, Netcat, aircrack и kismet, perl, openvpn, dsniff, nbtscan, snort, samba2-client, elinks, yafc, openssh-sftp-client и другие. Автономную работу, которая крайне важна для реального использования, обеспечивает аккумулятор емкостью 1700 мА/ч, которого хватает на пять часов интенсивной работы, даже если включен режим беспроводной сети. Так что, подключив такой девайс к исследуемой сети, исследователь может получить достаточно времени, чтобы закрепиться в ней.

Этот девайс разительно отличается от всех остальных. Ведь с его помощью можно… нет, не перехватывать трафик, не отлавливать нажатия клавиш и не сохранять снимки рабочего стола — с его помощью можно… подглядывать! Да-да. Современный пентестинг все больше походит на шпионаж, поэтому эксперты не пренебрегают данной возможностью. Честно говоря, увидев AR.Drone в магазине, я вряд ли бы подумал о тестах на проникновение или взломе. Это игрушка чистой воды: обычный квадрокоптер с прикрепленной к нему камерой. Вторая версия AR.Drone снабжена камерой высокого разрешения, поэтому, как бы это фантастично ни звучало и ни напоминало шпионский боевик, можно подглядеть через окно, что происходит в помещении, какое оборудование используется, как ведут себя сотрудники. И не обязательно обладать острым глазом и фотографической памятью: к камере можно присоединить флешку, на которую будет записываться видео. Управлять девайсом проще простого: в качестве пульта можно использовать iPhone, iPad и Android, предварительно установив специальное приложение. Девайс можно использовать и в мирных целях, делая потрясающие снимки с высоты птичьего полета. Так что, даже если подсматривать не за кем, с таким девайсом все равно не заскучаешь.

Очень полезны раздел. Спасибо. Кто нибудь WiFi Pineapple Mark IV пробовал? Или заказывал хотя бы?

Покупаю напрямую от китайских производителей) на таобао или 1688 - это внутрикитайские магазины, здесь есть всё, и цены с качеством не такие дикие как на том же али. по доставке и покупке можешь в лс написать.Где вы приобретаете это если не секрет ? Кодеби там цены не ахти, но вроде как хорошее кач-во.

Всё зависит от того куда и сколько и кем отправлять. Если в Укр то цены доставки до 1 кг колеблятся от 5 до 20 $я не спорю, что там дешевле. а пересылка?