Набор эскплоитов Fallout впервые был замечен осенью 2018 года.

Тогда Fallout был обнаружен на взломанных сайтах и пытался применять против их посетителей эксплоиты для уязвимостей в Adobe Flash Player (CVE-2018-4878) и Windows VBScript (CVE-2018-8174).

По наблюдениям специалистов, после успешной атаки на машину пострадавшего загружался загрузчик SmokeLoader, распространявший малварь CoalaBot и других вредоносов, включая известного вымогателя GandCrab.

По данным ИБ-эксертов, в конце декабря прошлого года набор эксплоитов временно прекратил работу и не проявлял активности вплоть до начала января.

Теперь Fallout вернулся, и специалисты предупреждают, что обновленная версия стала опаснее.

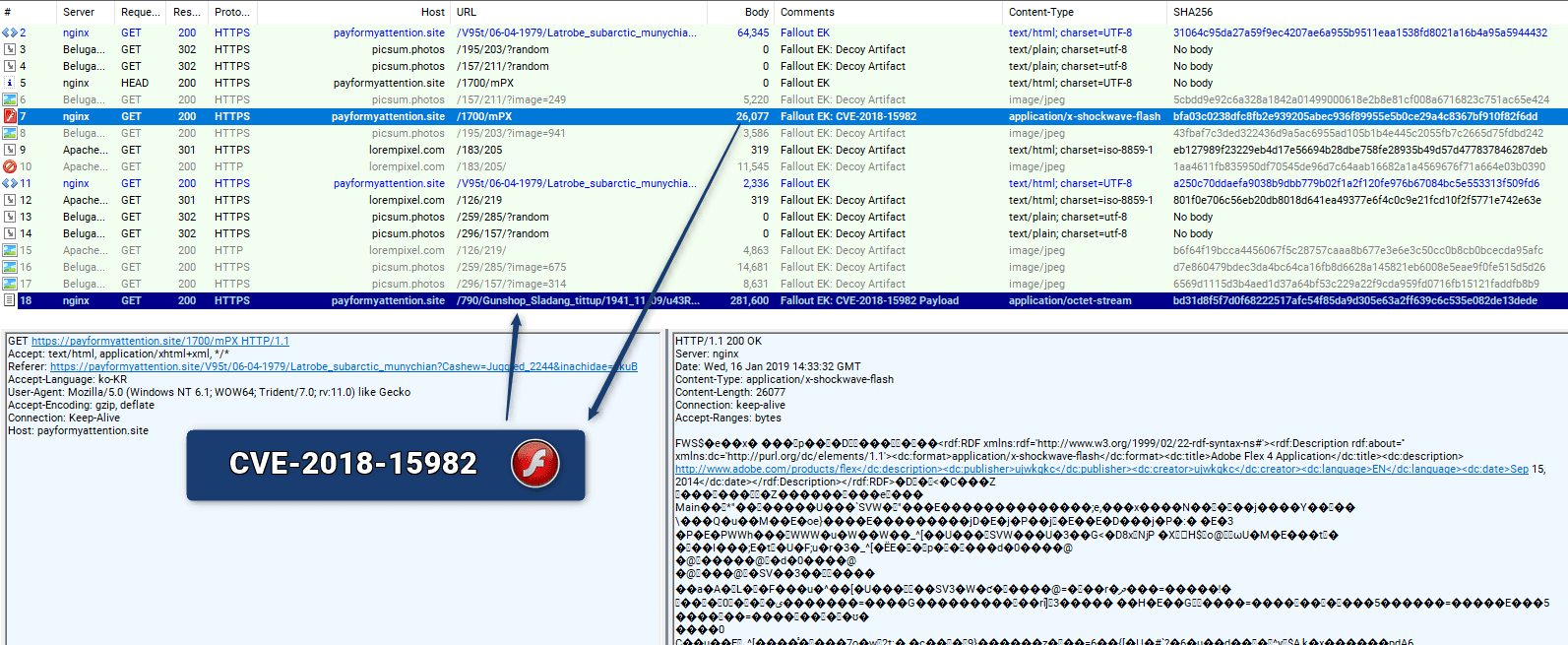

В частности, новую версию описывает исследователь, известный под псевдонимом Kafeine. По его данным, новая версия Fallout, вслед за конкурирующим набором эксплоитов Underminer, пополнилась эксплоитом для свежей уязвимости нулевого дня CVE-2018-15982, которую обнаружили и исправили в декабре 2018 года.

Напомню, что тогда с помощью этой проблемы в Adobe Flash Player неизвестные, предположительно, атаковали Поликлинику №2 Управления делами Президента Российской Федерации.

Также Kafeine отмечает, что авторы Fallout полностью переработали механизмы обфускации и генерации лендингов, а также обещают клиентам лучшую производительность.

Кроме того, хакеры решили отказаться от старого эксплоита для бага CVE-2018-8373 из-за неустойчивых результатов, которые тот давал.

Заметили появление обновленной версии эксплоит-кита и эксперты Malwarebytes. Аналитики пишут, что в настоящее время Fallout распространяется посредством системы распределения трафика HookAds, услугами которой ранее пользовались конкурирующие группы, авторы эксплоит-китов RIG-v и Neutrino.

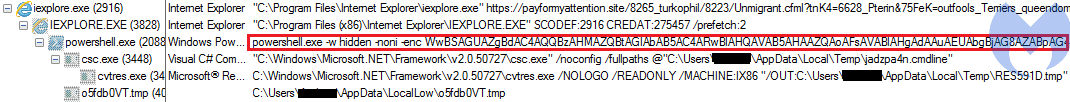

Кроме того, исследователи отмечают, что теперь Fallout «сбрасывает» пейлоад, используя Powershell, и не взаимодействует с iexplore.exe как раньше.

Вероятнее всего, это изменение сделано, чтобы усложнить обнаружение малвари, ведь обычно в заражении участвует процесс Internet Explorer.

По данным экспертов, сейчас Fallout по-прежнему распространяет шифровальщика GandCrab, как и в сентябре 2018 года.

(c)*ижено

Тогда Fallout был обнаружен на взломанных сайтах и пытался применять против их посетителей эксплоиты для уязвимостей в Adobe Flash Player (CVE-2018-4878) и Windows VBScript (CVE-2018-8174).

По наблюдениям специалистов, после успешной атаки на машину пострадавшего загружался загрузчик SmokeLoader, распространявший малварь CoalaBot и других вредоносов, включая известного вымогателя GandCrab.

По данным ИБ-эксертов, в конце декабря прошлого года набор эксплоитов временно прекратил работу и не проявлял активности вплоть до начала января.

Теперь Fallout вернулся, и специалисты предупреждают, что обновленная версия стала опаснее.

В частности, новую версию описывает исследователь, известный под псевдонимом Kafeine. По его данным, новая версия Fallout, вслед за конкурирующим набором эксплоитов Underminer, пополнилась эксплоитом для свежей уязвимости нулевого дня CVE-2018-15982, которую обнаружили и исправили в декабре 2018 года.

Напомню, что тогда с помощью этой проблемы в Adobe Flash Player неизвестные, предположительно, атаковали Поликлинику №2 Управления делами Президента Российской Федерации.

Также Kafeine отмечает, что авторы Fallout полностью переработали механизмы обфускации и генерации лендингов, а также обещают клиентам лучшую производительность.

Кроме того, хакеры решили отказаться от старого эксплоита для бага CVE-2018-8373 из-за неустойчивых результатов, которые тот давал.

Заметили появление обновленной версии эксплоит-кита и эксперты Malwarebytes. Аналитики пишут, что в настоящее время Fallout распространяется посредством системы распределения трафика HookAds, услугами которой ранее пользовались конкурирующие группы, авторы эксплоит-китов RIG-v и Neutrino.

Кроме того, исследователи отмечают, что теперь Fallout «сбрасывает» пейлоад, используя Powershell, и не взаимодействует с iexplore.exe как раньше.

Вероятнее всего, это изменение сделано, чтобы усложнить обнаружение малвари, ведь обычно в заражении участвует процесс Internet Explorer.

По данным экспертов, сейчас Fallout по-прежнему распространяет шифровальщика GandCrab, как и в сентябре 2018 года.

(c)*ижено