Пожалуйста, обратите внимание, что пользователь заблокирован

Это не то что нужно ТС, сбилдить он сам смог, проблема с сертификатами

ТС вапще ничего нужно не было, это обзор

Это не то что нужно ТС, сбилдить он сам смог, проблема с сертификатами

ТС вапще ничего нужно не было, это обзорПисал не для него.

Ну суть то ты понял если читал тему

а почем сертификат?

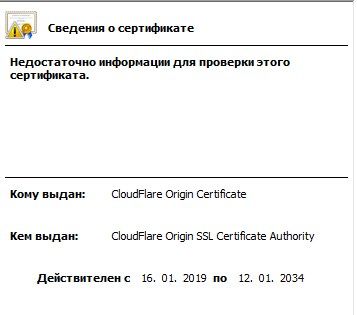

Попробовал завести на Cloudflare, создал сертификаты, получил в итоге после awk две строки - Origin Certificate засунул в cert Private key в certKey, не завелось:

В правилах на cloudflare и dns'ax все настроил, до этого все работало (смотрел на nginx).

Потом нашел certPool cloudflare, запихнул и его. Все равно не завелось. Что я делаю не так?)

Так как они работают только с доменами, а не с локалхостом"useTls": true,

"cert": "",

"certKey": "",

"certPool": ""

acme.sh --issue --alpn -d example.comНе помогло. запускал на старых сертах, с конкретными параметрами и с пустыми параметрами. Результат один - кнопка вход - гудбай ssl.Попробуй в *json'е выставить параметр plugins": "all", не в в положение "все", а перечислить только нужные

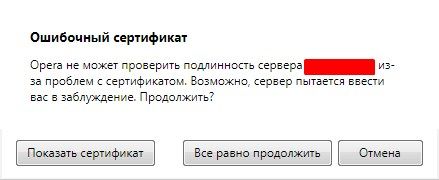

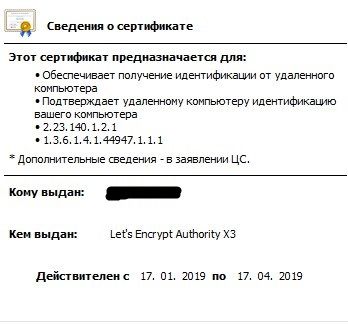

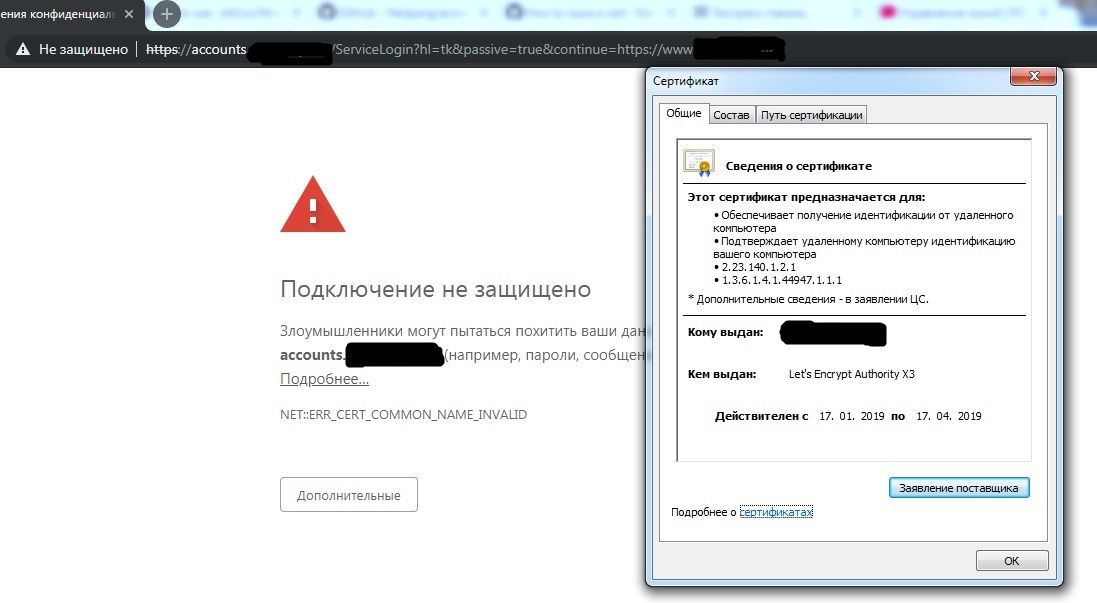

Не знаю, многие об этом пишут мне стоило две минуты что бы сертификат заработалИтог так себе. Например я подсунул ему сертификат let`s encrypt. А браузер один хрен ругается. Проверил этот же сертификат на апаче - воркает отлично. Не понимаю что за бред. Притом самое поганое - что содержимое сертификата нифига не совпадает при модлишке и при апаче. Бред какой-то. Так и не понял в чем фишка.

сертификат SSL делать так с letscrypt:

certbot certonly --webroot -w /usr/share/nginx/html -d fake-domain.de -d www.fake-domain.de

конвертация сгенеренного серта в формат для вставки в конфиг (по аналогии с https://github.com/drk1wi/Modlishka/blob/master/templates/google.com_gsuite.json)

sed -e ':a' -e 'N' -e '$!ba' -e 's/\n/\\n/g' /etc/letsencrypt/live/fake-domain.de/cert.pem

sed -e ':a' -e 'N' -e '$!ba' -e 's/\n/\\n/g' /etc/letsencrypt/live/fake-domain.de/privkey.pem

sed -e ':a' -e 'N' -e '$!ba' -e 's/\n/\\n/g' /etc/letsencrypt/live/fake-domain.de/chain.pem

получился конфиг

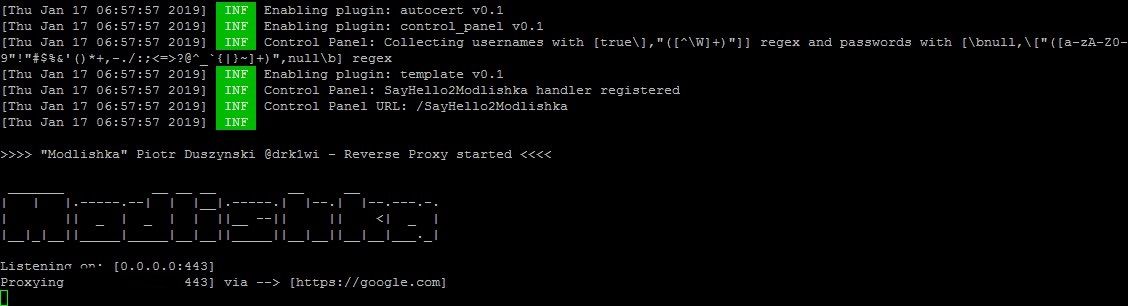

пример запускa:

слушает на порту 443 с SSL, рев-проксирует на https url (с SSL)

/root/go/src/github.com/drk1wi/Modlishka/dist/proxy -config /root/google.com_gsuite.json

слушает на порту 8080 (через нжинкс) без SSL, рев-проксирует на https url (с SSL)

/root/go/src/github.com/drk1wi/Modlishka/dist/proxy -config /root/4speed.nossl-ssl.json

слушает на порту 8080 (через нжинкс) без SSL, рев-проксирует на http url (без SSL)

/root/go/src/github.com/drk1wi/Modlishka/dist/proxy -config /root/4speed.nossl.jsonТут проблема, что сертификат надо делать wildcard для субдоменов тоже у letscrypt есть plugin для этого и кнопки заработают.Второй косяк - тестил на авторизации гугла - страница открывается а кнопки не воркают. Полагаю что проблема растет либо из сертификата либо из недр гугла. Так что если победить проблему сертификата - то юзать можно, но далеко не везде. И опять же. Ему нужно указывать что грабить. Брал какой-то левый сайт. Ввел логин/пароль. В логах пусто. Хотя авторизация прошла. Стал копаться - нашел параметр credParams. Курил и так и этак но не понял оно или нет.

Тут я не понял, за 4 часа не заработало и ты сразу опустил руки? Шучу))В общем сильно разочаровался.

Давай пересказ своими словамиСпасибо очень информативно

Это стандартный сертификат. Не wildcardcertbot certonly --webroot -w /usr/share/nginx/html -d fake-domain.de -d www.fake-domain.de

А вот это ключевой момент который и нужно было сделать вам/мне. Чутка разгребусь и займусь вопросом.Тут проблема, что сертификат надо делать wildcard для субдоменов тоже у letscrypt есть plugin для этого и кнопки заработают.