Необычная атака на инфраструктуру кошелька Electrum началась 21 декабря 2018 года, и проблема до сих пор не была решена до конца. Пользователи уже лишились более 200 биткоинов, что немногим меньше миллиона долларов США по текущему курсу. Разработчики Electrum называют происходящее фишинговой атакой и, в сущности, они правы, это действительно фишинг, однако не совсем обычного формата.

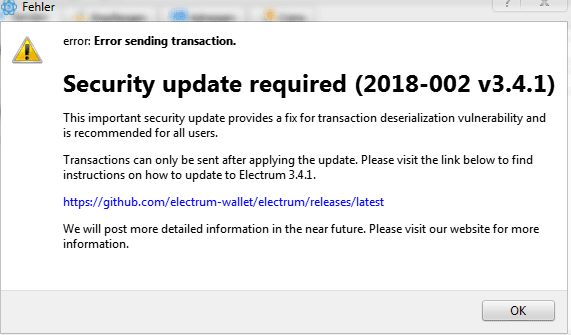

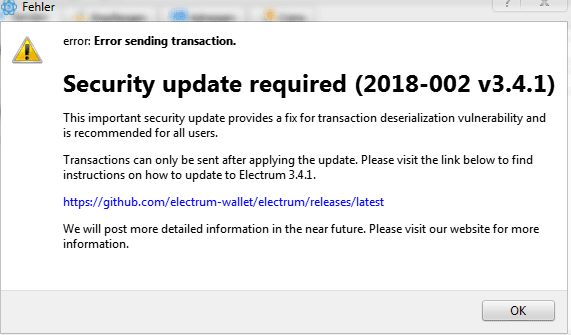

Неизвестный хакер (или группа хакеров) нашли способ показывать пользователям легитимных кошельков выглядящие официально сообщения, согласно которым, нужно немедленно загрузить и установить обновление Electrum из репозитория на GitHub. Указанный в сообщениях репозиторий, конечно, принадлежит сами злоумышленникам и распространяет малварь, ворующую криптовалюту.

Хотя один вредоносный репозиторий атакующих был удален администрацией GitHub, согласно данным СМИ и жалобам пострадавших, атака уже возобновилась с новой ссылкой, ведущей на новый репозиторий. Дело в том, что основная проблема заключается вовсе не в репозитории, а в самой возможности атакующих транслировать подобные фишинговые сообщения пользователям.

Атака работает весьма просто:

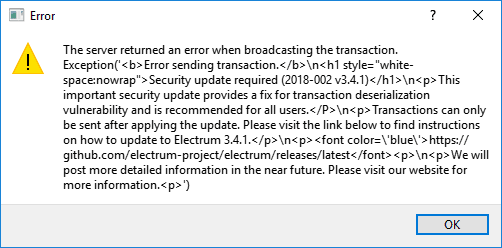

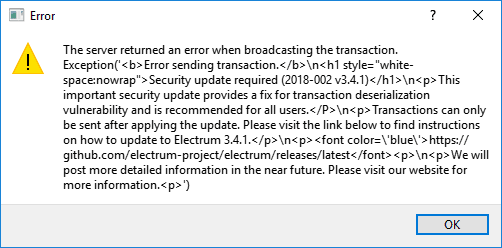

В настоящее время разработчики Electrum уже выпустили обновление 3.3.2 и лишили атакующих возможности создавать такие «красочные» фальшивки, теперь фишинговые сообщения выглядят так:

К сожалению, даже в таком виде поддельные сообщения об ошибках по-прежнему находят новых доверчивых жертв. Некоторые пользователи умудряются вручную скопировать уже «некликабельную» ссылку, вставить ее в браузер и все равно загрузить вредоносное обновление.

Разработчики предупреждают, что доверять следует только официальному сайту electrum.org и ни в коем случае не загружать Electrum из других источников.

Electrum@ElectrumWallet

https://twitter.com/ElectrumWallet/status/1078319006862454785

There is an ongoing phishing attack against Electrum users. Our official website is https://electrum.org Do not download Electrum from any other source. More on the attack here: https://github.com/spesmilo/electrum/issues/4968 …

295

18:57 - 27 дек. 2018 г.

Информация о рекламе в Твиттере и конфиденциальность

when broadcasting transaction, error message from server is displayed as is · Issue #4968 ·...

TL;DR: There is an ongoing attack against users where servers raise exceptions when a client broadcasts a transaction; in this case the error text is displayed as is in the client GUI. The attacker...

github.com

(c) хакер

Неизвестный хакер (или группа хакеров) нашли способ показывать пользователям легитимных кошельков выглядящие официально сообщения, согласно которым, нужно немедленно загрузить и установить обновление Electrum из репозитория на GitHub. Указанный в сообщениях репозиторий, конечно, принадлежит сами злоумышленникам и распространяет малварь, ворующую криптовалюту.

Хотя один вредоносный репозиторий атакующих был удален администрацией GitHub, согласно данным СМИ и жалобам пострадавших, атака уже возобновилась с новой ссылкой, ведущей на новый репозиторий. Дело в том, что основная проблема заключается вовсе не в репозитории, а в самой возможности атакующих транслировать подобные фишинговые сообщения пользователям.

Атака работает весьма просто:

- атакующий добавил в сеть Electrum десятки вредоносных серверов;

- пользователи легитимных кошельков инициируют Bitcoin-транзакцию;

- как только эта транзакция достигает одного из подконтрольных преступникам серверов, тот отвечает ошибкой – фишинговым сообщением, которое побуждает пользователя срочно загрузить «обновление» с вредоносно сайта (репозитория GitHub);

- пользователь кликает по ссылке и загружает вредоносный апдейт;

- после его установки открывается уже вредоносная версия кошелька, которая тут же запрашивает у жертвы код двухфакторной аутентификации (который в нормальных обстоятельствах запрашивается лишь при передаче средств);

- получив код, поддельный кошелек Electrum использует его для кражи средств пользователя и переводит их на адрес преступников.

В настоящее время разработчики Electrum уже выпустили обновление 3.3.2 и лишили атакующих возможности создавать такие «красочные» фальшивки, теперь фишинговые сообщения выглядят так:

К сожалению, даже в таком виде поддельные сообщения об ошибках по-прежнему находят новых доверчивых жертв. Некоторые пользователи умудряются вручную скопировать уже «некликабельную» ссылку, вставить ее в браузер и все равно загрузить вредоносное обновление.

Разработчики предупреждают, что доверять следует только официальному сайту electrum.org и ни в коем случае не загружать Electrum из других источников.

Electrum@ElectrumWallet

https://twitter.com/ElectrumWallet/status/1078319006862454785

There is an ongoing phishing attack against Electrum users. Our official website is https://electrum.org Do not download Electrum from any other source. More on the attack here: https://github.com/spesmilo/electrum/issues/4968 …

295

18:57 - 27 дек. 2018 г.

Информация о рекламе в Твиттере и конфиденциальность

when broadcasting transaction, error message from server is displayed as is · Issue #4968 ·...

TL;DR: There is an ongoing attack against users where servers raise exceptions when a client broadcasts a transaction; in this case the error text is displayed as is in the client GUI. The attacker...

github.com

(c) хакер