Всем привет. Решил и я поучаствовать в конкурсе. Сегодня я расскажу как прошивать сбрученные роутеры кастомной прошивкой со встроенным OpenVPN сервером. Данный способ будет хорош тем, что если хозяин роутера решит сбросить настройки кнопкой RESET, то настройки не сбросятся и наш VPN сервер будет работать. За основу мы возьмем два самых популярных бюджетных роутера TP-Link моделей WR740 (v4) и WR841 (v8). Собирать прошивку будем на Ubuntu 18.04 LTS

Для начала установим все зависимости на убунте:

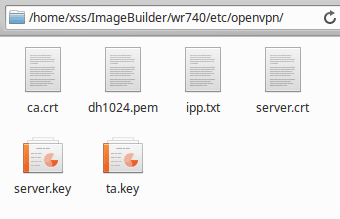

Затем скачаем архив с билдером прошивки ТЫЦ и распакуем его в /home директорию. В архиве есть папки wr740 и wr841 с конфигурационными файлами, которые мы будем редактировать в зависимости от модели роутера на который зальем прошивку.

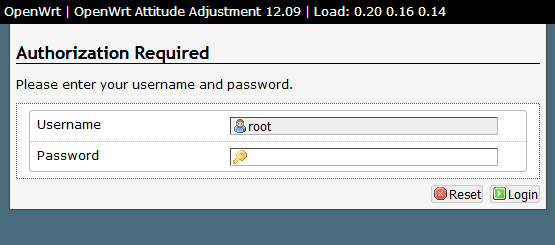

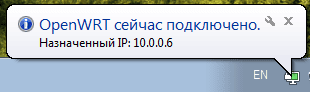

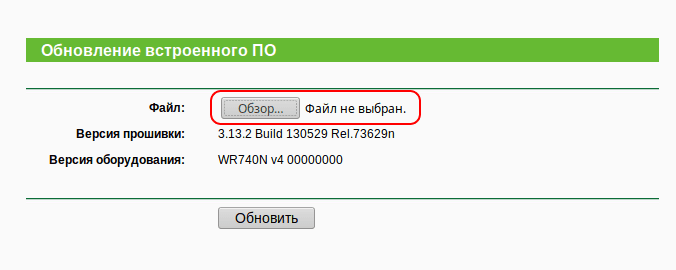

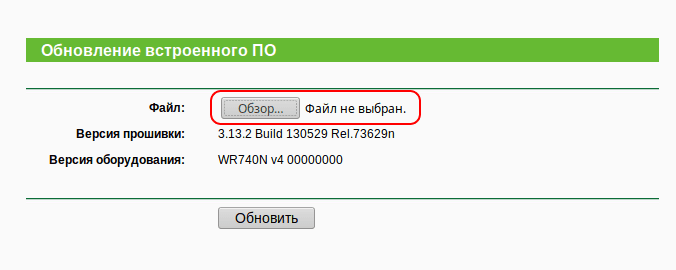

С этим разобрались. Перейдем к редактированию конфигов. Первым делом заходим в интерфейс сбрученного роутера и смотрим доступна ли загрузка прошивки в Системные инструменты — Обновление встроенного ПО. Если кнопка «Обзор» активна, то роутер доступен для прошивки.

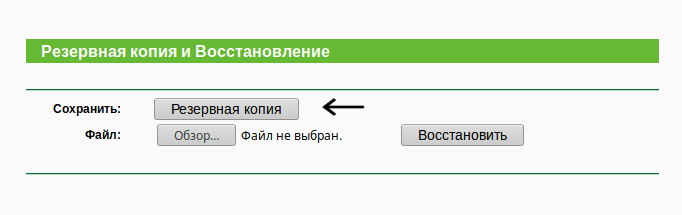

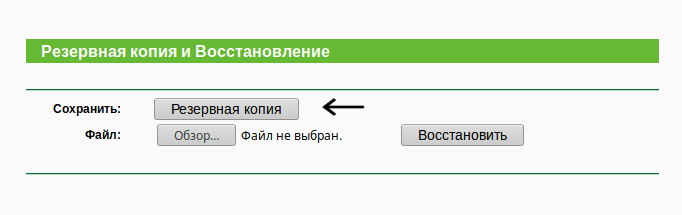

Далее идем в Сеть — WAN смотреть тип подключения. Если это PPPoE, нужно будет узнать пароль от подключения, так как стандартная прошивка TP-Link не даст его посмотреть даже через исходный код страницы. Для этого на гитхабе я нашел скрипт, который находится в папке Python. Он и покажет нам скрытый пароль, но прежде нужно получить файл резервной копии по пути Системные инструменты — Резервное копирование

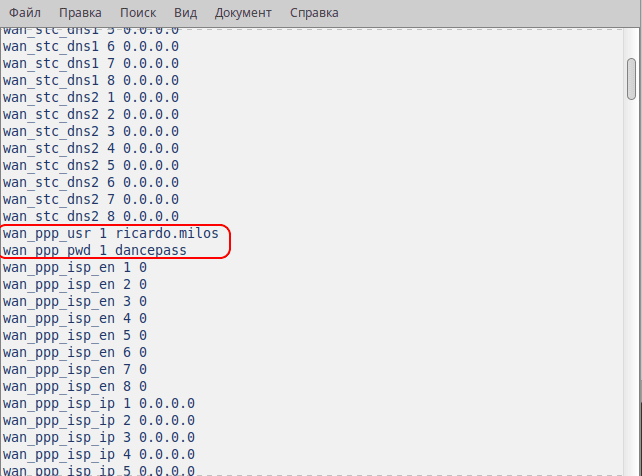

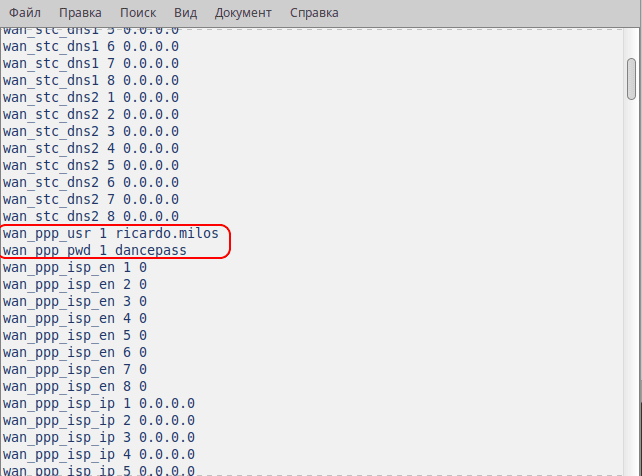

Кладем файл резервной копии config.bin в одну папку со скриптом и выполняем script.py Должен появится файл config.bin.txt в нем и будет наш заветный логин и пароль от PPPoE соединения.

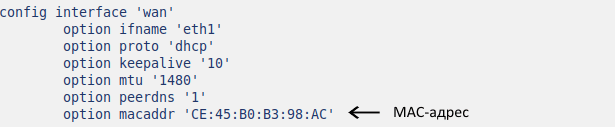

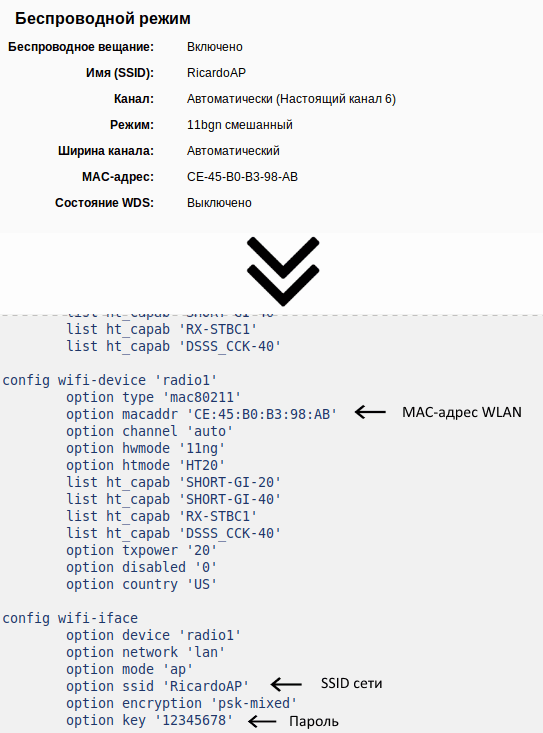

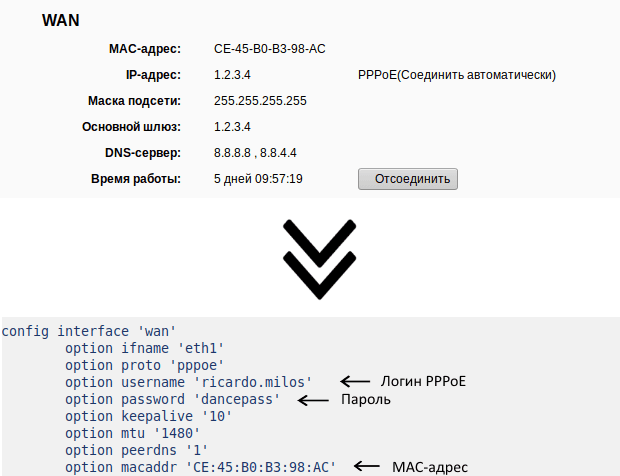

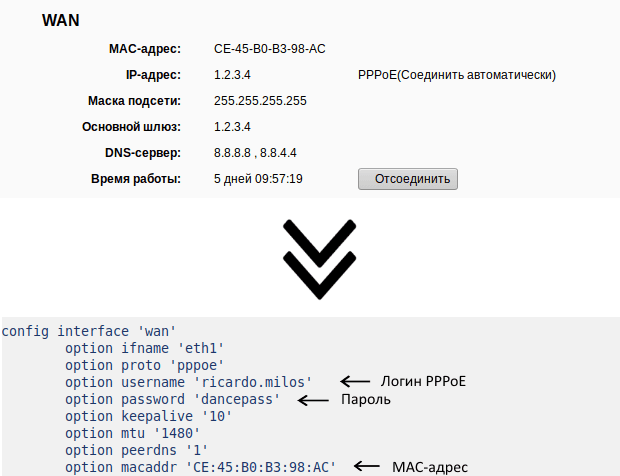

Впишем полученные данные в файл конфигурации /etc/config/network в блок «config interface ‘wan'» Не забываем вписать в строку ‘option macaddr’ MAC-адрес из раздела «Состояние» пункта ‘WAN’. Адрес указываем в формате двоеточие

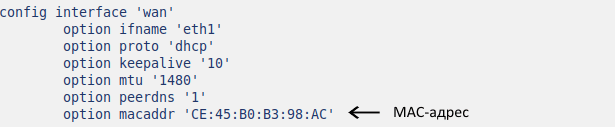

Если же у нас в Сеть — WAN тип подключения «Динамическое» или «Статическое» то обойдемся стандартным конфигом, просто заменив MAC-адрес

Для начала установим все зависимости на убунте:

Код:

sudo apt install python-setuptools python-pip

sudo pip install pycryptoС этим разобрались. Перейдем к редактированию конфигов. Первым делом заходим в интерфейс сбрученного роутера и смотрим доступна ли загрузка прошивки в Системные инструменты — Обновление встроенного ПО. Если кнопка «Обзор» активна, то роутер доступен для прошивки.

Далее идем в Сеть — WAN смотреть тип подключения. Если это PPPoE, нужно будет узнать пароль от подключения, так как стандартная прошивка TP-Link не даст его посмотреть даже через исходный код страницы. Для этого на гитхабе я нашел скрипт, который находится в папке Python. Он и покажет нам скрытый пароль, но прежде нужно получить файл резервной копии по пути Системные инструменты — Резервное копирование

Кладем файл резервной копии config.bin в одну папку со скриптом и выполняем script.py Должен появится файл config.bin.txt в нем и будет наш заветный логин и пароль от PPPoE соединения.

Впишем полученные данные в файл конфигурации /etc/config/network в блок «config interface ‘wan'» Не забываем вписать в строку ‘option macaddr’ MAC-адрес из раздела «Состояние» пункта ‘WAN’. Адрес указываем в формате двоеточие

Если же у нас в Сеть — WAN тип подключения «Динамическое» или «Статическое» то обойдемся стандартным конфигом, просто заменив MAC-адрес