Honeypot’ы долгое время предназначались для администраторов безопасности, однако, становятся все более популярными в корпоративных сетях. Honeypot – это ресурс информационной системы, созданный специально для того, чтобы стать потенциальной целью для несанкционированных действий. Хотя honeypot’ы могут имитировать любой компьютерный ресурс (например, маршрутизатор, сервер печати), они чаще всего имитируют легальные рабочие серверы и рабочие станции.

На ранних этапах специалисты по безопасности использовали в основном honeypot’ы, чтобы изучать взломщиков и их тактику. Honeypot’ы доказали свою ценность в этой области. Например, используя honeypot’ы, проект Honeynet Project (http://www.honeynet.org) узнал, что большинство атак автоматизируются с помощью вредоносного мобильного кода (например, вирусов, червей и троянов) и скриптов. Хотя атаки вручную не так распространены, терпеливые злоумышленники найдут уязвимые места. Используя honeypot’ы, участники проекта раскрыли злоумышленников вовлеченных в широко распространенное коммерческое мошенничество («внешне завуалированное преступное изъятие или обращение чужого имущества, имущественных и неимущественных прав в свою пользу либо в пользу других лиц, совершаемое в процессе осуществления предпринимательской или хозяйственной деятельности» - самое адекватное, по моему мнению, определение найденное здесь), а также изучали и обнародовали новые уловки взломщиков, прежде чем они смогли стать повсеместно распространенными уязвимостями нулевого дня (т. е. уязвимостями, которые злоумышленники обнаруживают и эксплуатируют до того, как они станут известны широкой общественности и специалистам по безопасности).

Хотя установка honeypot’ов для изучения взломщиков и их тактики имеет смысл, большинство организаций найдут большую ценность в использовании honeypot’ов для отвлечения взломщиков от законных ресурсов и для использования в качестве системы раннего предупреждения (однако honeypot’ы не совершенны, опытный взломщик знает, как их обойти). В отличие от брандмауэров и систем обнаружения вторжений (IDS), honeypot’ы не дают многочисленных ложных срабатываний. Любая деятельность, которая происходит на них, считается вредоносной, пока не доказано обратное.

Чтобы honeypot привлёк взломщиков, он должен выглядеть как законный производственный ресурс. Таким образом, в среде Windows администраторы могут создавать honeypot’ы, имитирующие широко используемые порты и службы Windows. Однако honeypot’ы возникли не в мире Windows, а во вселенной UNIX/Linux (познакомиться с honeypot’ами для Linux вы можете здесь). Несмотря на то, что существует несколько решений для honeypot’ов в Windows, они не обладают сложностью, набором функций или поддержкой, которые предлагают их аналоги в UNIX/Linux. Эта ситуация может быть несколько удивительной, учитывая, что большинство сетей в мире являются сетями Windows. Поставщики только начинают устранять этот пробел, и некоторые решения для Windows начинают конкурировать со своими аналогами UNIX/Linux. Honeypot’ы для Windows становятся проще в настройке.

Реальные и виртуальные Honeypot’ы

Honeypot’ы могут быть реальными или виртуальными. Реальный honeypot запускает программное обеспечение (например, Windows Server 2003, Microsoft Exchange Server, Microsoft IIS) на выделенном оборудовании. Реальный honeypot - одна из лучших целей, которую можно предложить злоумышленнику. Он выглядит и реагирует как настоящий производственный ресурс - и пока данные, которые он содержит, обновляются, у honeypot’а мало шансов быть идентифицированным как таковой.

Проблема с реальными honeypot’ами заключается в том, что они обычно требуют много времени для настройки и управления. Настройка реального honeypot’а может занять столько же времени, сколько и установка законного производственного ресурса. Что еще более важно, поскольку программное обеспечение является реальным, после того, как злоумышленник получит к нему доступ, помешать ему использовать недавно скомпрометированный ресурс для атаки на другие активы предприятия может быть сложно. Хотя многие реальные honeypot’ы UNIX/Linux имеют механизмы для предотвращения компрометации законных ресурсов (так называемые механизмы контроля данных в lingo honeypot), лишь немногие honeypot’ы для Windows имеют их.

Виртуальные honeypot’ы предлагают эмулируемую среду, в которой программное обеспечение ограничивает возможности злоумышленника. В большинстве случаев потенциальный ущерб законным ресурсам значительно сокращен. Большинство виртуальных honeypot’ов предлагают эмулируемые порты и сервисы TCP и UDP. Виртуальные honeypot’ы могут имитировать открытые и закрытые порты или порты, которые содержат отвечающую службу.

Виртуальные honeypot’ы, которые только открывают порт и записывают начальный следв зломщика, называются простыми прослушивателями портов. Чуть более продвинутые прослушиватели портов могут отвечать базовыми открытыми или закрытыми ответными пакетами, которые могут показаться более реалистичными и больше заинтриговать взломщика. Эти honeypot’ы записывают информацию, которая исходит от взломщика, затем отвечают соответствующим сетевым протоколом (например, пакетом SYN). Honeypot’ы не отправляет никаких других данных, и соединение взломщика никогда не бывает успешным. Для сетевого администратора этого взаимодействия может быть достаточно, поскольку оно указывает на несанкционированную активность и минимизирует последующий риск.

Многие виртуальные honeypot’ы имитируют службы на известных портах, которые могут заинтересовать взломщика, например SMTP или FTP. Эмулируемая служба, которая возвращает только имитированный ответ на баннер, называется баннерной службой. Есть также эмулируемые службы, которые дают минимальный отклик на запрос, называются они простыми или стандартными службами. Например, к порту FTP 21 они могут запрашивать у взломщиков свои логин и пароль, которые записывает honeypot. Если взломщик использует текущую или старую информацию для входа в систему, а не случайное предположение, он может быть инсайдером или мог успешно скомпрометировать систему в прошлом.

Службы, особенно те, которые пытаются имитировать IIS или FTP, часто предлагают более высокий уровень эмуляции. Некоторые виртуальные honeypot’ы предоставляют ложные подкаталоги, файлы и отклики. Как правило, чем лучше эмуляция службы, тем интереснее становится цель для взломщиков. Чем дольше взломщик задерживается, тем больше информации вы можете собрать. Тем не менее, большинство виртуальных honeypot’ов считаются слабо взаимодействующими, что означает, что они не предлагают сложных уровней эмуляции (есть и другие основания для классификации в виде honeypot’ов слабого, среднего и сильного взаимодействия с которыми можно ознакомиться здесь).

Критерии отбора и оценки

Есть много honeypot’ов, поэтому мне пришлось сузить поле, чтобы не раздувать статью до размеров курсовой или вовсе дипломной работы, ибо о honeypot’ах можно писать много и бесконечно. Для включения в этот обзор honeypot должен был работать на платформах Windows и имитировать несколько общих портов и служб Windows. Я не рассматривала honeypot’ы, которые специализируются только на одном аспекте защиты (например, антиспам) или имеют минимальные возможности, потому что они имеют тенденцию появляться и исчезать через несколько месяцев и предлагают ограниченную поддержку.

Четыре honeypot’а: Honeyd-WIN32 0.5, KeyFocus’s KFSensor, Network Security Software (NETSEC’ s) SPECTER 7.0 и VMware (дочерняя компания EMC) 4.0 - соответствовали всем критериям выбора (с образцами других honeypot’ов для Windows можно ознакомиться здесь). Чтобы оценить четыре honeypot’а, я использовала следующие критерии оценки:

Honeyd-WIN32 - это версия Honeyd, портированная для Windows, принадлежащая к миру UNIX- honeypot’ов с открытым исходным кодом. Написанный Нильсом Провосом в 2002 году как honeypot для UNIX/Linux со слабым уровнем взаимодействия, Honeyd пользуется широкой поддержкой, довольно обширным набором функций и умеренно активным сообществом разработчиков. (Для получения дополнительной информации об оригинальном Honeyd для UNIX/Linux, перейдите по ссылке http://www.honeyd.org) В 2003 году Майкл Дэвис создал версию Honeyd с открытым исходным кодом для Windows. Honeyd в настоящее время находится в версии 0.8, тогда как Honeyd-WIN32 не обновлялся с версии 0.5. Хотя Honeyd-WIN32 не имеет удобного графического интерфейса, его бесплатность и функции делают его популярным среди администраторов honeypot’ов.

В отличие от других honeypot’ов в этом обзоре, Honeyd-WIN32 может частично эмулировать сотни ОС на уровне стека IP. На языке Honeyd-WIN32 эмулируемая ОС на уровне стека IP называется личностью. Эмуляция стека IP-адресов Honeyd-WIN32 позволяет имитировать протоколы разрешения адресов (ARP), Internet Control Message Protocol (ICMP), TCP и UDP на уровне, недоступном конкурентам. Возможность имитации флагов TCP, настроек TTL, временных отметок, задержки в сети и путей маршрутизации позволяет Honeyd-WIN32 моделировать более реалистичные сценарии на уровне сети. Honeyd-WIN32 выполняет это моделирование, сопоставляя свои отклики с базами данных шаблонов атак ОС Xprobe2 (утилита для фингерпринтинга Федора Ярочкина и Офира Аркина) и инструментом Insecure.org’s Network Mapper tool (Nmap). Эта функция важна, потому что, например, если на хост-компьютере работает Win2K Server, а honeypot эмулирует Windows NT Server 4.0, взломщик может заметить несоответствие стека IP-адресов. Чтобы выполнить эмуляцию стека IP, Honeyd-WIN32 требуется сетевой IP-адрес, отличный от адреса хост-компьютера. Данное требование значительно усложняет новые варианты установки для большинства пользователей и вынуждает организовывать настройку статических маршрутов на хосте.

Honeyd-WIN32 чрезвычайно гибок. Один его экземпляр может эмулировать одну или несколько личностей, тысячи IP-адресов и тысячи портов. Операционные системы, которые Honeyd-WIN32 может эмулировать, включают в себя все варианты Windows, UNIX, Linux, Sun Microsystems’ Sun Solaris, FreeBSD и программного обеспечения Cisco Systems’ IOS Software. Honeyd-WIN32 может поддерживать любое количество портов UDP и TCP, каждый из которых можно настроить на открытие, закрытие или блокировку (как если бы был задействован брандмауэр). Вы можете даже позволить honeypot’у ответить эмулированной службой. Используя любой язык сценариев, который поддерживает хост, вы можете использовать сценарии или скомпилированные программы для создания служб помимо простых слушателей портов. Служебные сценарии гарантируют, что взломщики не будут компрометировать дополнительные реальные хосты изнутри honeypot’а.

Установка Honeyd-WIN32 может быть сложноватой. Прежде чем вы сможете запустить Honeyd-WIN32, вы должны установить WinPcap (бесплатная архитектура захвата пакетов для Windows), чтобы Honeyd-WIN32 мог взаимодействовать с поступающими пакетами раньше, чем базовый стек IP хоста. После установки Honeyd-WIN32 вы должны создать текстовый файл конфигурации, в котором Honeyd-WIN32 сообщается о загружаемых личностях, предлагаемых портах и службах и состояниях этих портов и служб. Вы можете загрузить и установить уже созданные служебные сценарии, большинство из которых написаны на Perl или языках сценариев оболочки UNIX/Linux. Вы должны установить среду сценариев и механизмы, необходимые для поддержки языка, используемого в выбранном служебном сценарии.

Вам также следует установить IDS (для обнаружения и предоставления предупреждений о событиях безопасности) и анализатор пакетов (для захвата сетевых пакетов). Большинство администраторов Honeyd-WIN32 используют систему Snort с открытым исходным кодом для IDS и бесплатное программное обеспечение Ethereal для анализатора пакетов. Как и в любом другом решении с открытым исходным кодом, ошибки при установке совершить легко, а устранение неисправностей может сделать чтение сообщений журнала событий Windows забавным. Усложняет ситуацию то, что Honeyd-WIN32 является портированным продуктом и вы не всегда знаете: проблема в Honeyd вообще или только в портированной версии.

Помимо сложной установки, самым большим недостатком Honeyd-WIN32 является то, что это honeypot со слабым уровнем взаимодействия без сложных эмуляций служб Windows. Если вы хотите имитировать компьютер Windows, вы должны определить, какие порты предлагать и разрабатывать (или находить) соответствующие сценарии. Хотя Honeyd-WIN32 полезен для регистрации данных о действиях со стороны взломщика, но он не будет слишком долго его задерживать, если вы не включите полностью смоделированные приложения и эмулированные наборы данных.

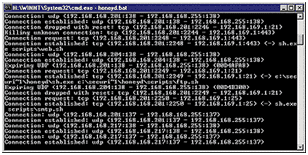

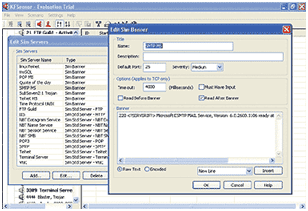

Ведение журнала Honeyd-WIN32 в режиме реального времени ограничено итоговой информацией о пакетах и соединениях, отображаемой в командной консоли (картинка 1). Honeyd-WIN32 хранит эту же информацию, иногда более подробно, в текстовом файле журнала. У каждой службы также может быть отдельный специализированный журнал для сбора еще более подробной информации.

картинка 1

Honeyd-WIN32 - самый популярный honeypot для Windows, используемый сегодня. Другие поставщики honeypot’ов поддерживают его сценарии и пытались скопировать его набор функций. К сожалению, как и большинство мощных инструментов с открытым исходным кодом, Honeyd-WIN32 требует значительного количества файлов текстовой конфигурации и терпения для установки и использования. Отсутствие сложных служб и специфичных для Windows параметров конфигурации ограничивают его общее использование в качестве полнофункционального honeypot’а.

KFSensor

KFSensor, кажется, единственный виртуальный honeypot в этом обзоре, созданный с ясным пониманием того, что нужно, чтобы казаться хостом Windows. Как и Honeyd-WIN32, KFSensor является honeypot’ом со слабым уровнем взаимодействия. В отличие от Honeyd-WIN32, KFSensor имеет 77 предварительно настроенных портов (58 портов TCP и 19 портов UDP). Большинство портов находятся в типичных средах Windows, хотя KeyFocus добавила некоторые произвольные порты для троянов, чтобы привлечь взломщиков, сканирующих уязвимые хосты. Установка проста: вы просто загружаете программное обеспечение и запускаете его. Полезные элементы графического интерфейса помогают вам вводить информацию на каждом этапе. Дополнительные элементы и документация доступны с каждым кликом мыши.

KFSensor предлагает простую эмуляцию служб для IIS, FTP, Telnet и Exchange. Соединения с IIS приводят к стандартной странице «На реконструкции». Соединения с портом 25 приводят к реалистичному текстовому ответу баннера Exchange, а эмуляция службы принимает ограниченное количество основных SMTP-команд. KeyFocus мог бы легко сделать то же самое для других общих портов сервера Exchange, таких как порты POP3 и IMAP, но по какой-то причине этого не произошло. KFSensor выполняет базовую имитацию служб терминалов для RDP-соединений, Symantec pcAnywhere, Citrix MetaFrame, виртуальных сетевых вычислений (VNC), WinGate и других. Вы можете использовать коды управления и сценарии для настройки эмуляции каждого порта и сервиса. Во время тестирования удаленный клиент pcAnywhere вёл себя так, будто был ненадолго подключен к действующему соединению хоста, прежде чем завершить работу.

KFSensor точно имитирует открытые порты NetBIOS и Windows RPC, давая honeypot’у реалистичный ответ Windows. В отличие от других honeypot’ов в этом обзоре, KFSensor - единственный, который предлагает эту функцию в стандартной конфигурации. Эта функциональность ставит KFSensor на высшую ступень honeypot’ов для Windows.

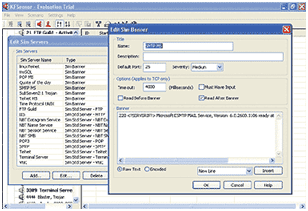

Разработчики KFSensor понимают важность предупреждений и регистрации. Графический интерфейс KFSensor отслеживает события безопасности по нескольким различным характеристикам, включая порт, время, взломщика и серьезность. Как показано на картинке2, вы можете определить степень серьёзности событий, и соответственно настроить журналы и оповещения. Вы можете получать формальные оповещения по электронной почте от KFSensor (в обычном или коротком формате), записывать их в журнал событий Windows или записывать их на сервер системного журнала. (Администраторы UNIX / Linux обычно сообщают и регистрируют события безопасности на серверах системного журнала. Хотя Windows не имеет собственных служб системного журнала или инструментов отчетности, существует несколько служб системного журнала на основе Windows, таких как Kiwi Syslog Daemon от Kiwi Enterprises, которые вы можете скачать бесплатно по адресу http://www.kiwisyslog.com) KFSensor также может взаимодействовать с любой выбранной вами внешней программой оповещения или регистрации. KFSensor достаточно интеллектуален, чтобы позволить вам решить, сколько секунд ждать перед отправкой дополнительных оповещений, и какой уровень серьезности должен быть у события, прежде чем инициировать оповещение. Эта функция особенно полезна, поскольку позволяет избежать, например, получения сотен отдельных предупреждений в 2:00 от простого сканирования портов.

картинка 2

KFSensor превосходен почти во всём, что он делает, но у него есть некоторые недостатки:

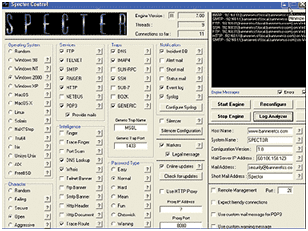

SPECTER содержит множество уникальных функций, но не обладает подробной эмуляцией Windows и гибкостью своих конкурентов. SPECTER - один из самых простых honeypot’ов для установки и настройки, хотя, возможно, эта простота объясняется ограничением функций и настроек.

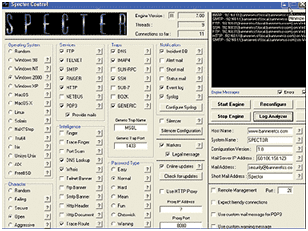

Графический интерфейс SPECTER уникален тем, что он пытается отобразить практически все возможные параметры конфигурации на одном экране, как показано на картинке 3. Я считаю графический интерфейс слишком перегруженым, и во время тестирования края графического интерфейса были обрезаны, когда экран был в разрешении 800 * 600. Кроме того, большинство окон конфигурации не имеют кнопок управления «Закрыть» и «Свернуть», которые обычно присутствуют в приложениях Windows. И файл справки онлайн, и справка, доступная на веб-сайте SPECTER, могли бы быть и получше.

картинка 3

SPECTER может эмулировать 14 ОС (ОС Windows включая: Windows XP, Win2K, NT и Windows 98, но не Windows 2003) и многие порты, которые могут привлечь взломщика. Тем не менее, SPECTER эмулирует только 11 легитимных (т. е. безопасных) сетевых служб: DNS, Finger, FTP, POP3, IMAP4, HTTP, Secure Shell (SSH), SMTP, Sun RPC, Telnet. Три из этих сервисов (т.е. Finger, SSH и Sun RPC) обычно не обнаруживаются в системах Windows. SPECTER также эмулирует три потенциально опасных порта используемых троянами: NetBus, SubSeven и Back Orifice 2000 (BO2K).

Вы можете только включить или отключить порты или службы, и вы не можете настроить их, добавить порты или сценарии. Кроме того, SPECTER не будет отображать или регистрировать попытки вторжения на другие порты хоста, что является существенным ограничением и упущением как для honeypot’а. Вы должны иметь везение, чтобы заметить злоумышленника с этим honeypot’ом.

С другой стороны, эмуляция баннера SMTP, FTP, HTTP и POP возвращает информацию, специфичную для Windows. Вы можете настроить каждую эмулируемую ОС с определённым «характером». Вы можете выбрать один из пяти таких «характеров»: Open (ОС действует как плохо защищенная система), Secure (ОС действует как хорошо защищенная система), Failing (ОС действует как машина с различными аппаратными и программными проблемами), Strange (ОС действует непредсказуемо) и Aggressive (ОС поддерживает связь столько времени, сколько необходимо для сбора информации о взломщике, а затем раскрывает свою истинную личность, пытаясь отпугнуть его). Было бы, конечно, лучше, если бы можно было настроить параметры безопасности для каждой эмулируемой службы в каждой ОС.

SPECTER хоть и негибок, но предлагает уникальную особенность, которую я бы хотела включить в состав других honeypot’ов. Одной из таких функций является возможность сбора информации о взломщике с помощью интеллектуальных модулей, таких как finger, traceroute и portcan. Эта функция может сэкономить ваше время при анализе после атаки, хотя использование этих параметров может насторожить взломщика.

SPECTER поставляется с ложными данными, которые вы можете использовать, чтобы honeypot выглядел более реалистичным, тем самым соблазняя взломщиков. Например, SPECTER поставляется с поддельными файлами паролей с изменяющимися уровнями сложности. Или вместо отправки файла пароля, когда взломщик запрашивает его, honeypot может отправить текстовое сообщение с предупреждением. SPECTER также генерирует программы, которые взломщик может скачать. Эти программы оставляют скрытые маркеры на компьютере злоумышленника. Концепция интригующая.

SPECTER предлагает и другие интересные функции. Например, у него есть клиент удаленного администрирования, который почти так же функционален, как локальный клиент, кнопка онлайн-обновления для проверки наличия новых версий, несколько методов оповещения и регистрации, а также средство анализа журналов для проверки на наличие заметных событий.

Я следила за SPECTER в течение прошлого года. Несмотря на то, что у него есть возможность стать крупным игроком среди honeypot’ов для Windows, он выглядит устаревшим и немного заброшенным разработчиком. Самым большим его недостатком является отсутствие эмуляции портов и параметров настройки и, конечно же, цены: цены стартуют от 599 $ долларов за облегченную версию и 899 $ долларов за полную версию (Mamma mia!).

Рабочая станция VMware

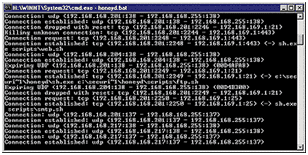

Хотя она не предназначена специально для использования honeypot’а, администраторы часто используют VMware Workstation (в качестве виртуальной машины она просто огонь!) для создания реалистично выглядящих honeypot’ов и даже сетей honeypot’ов, называемых honeynet’ом. Картинка 4 показывает графический интерфейс VMware Workstation. Она может работать с одной или несколькими операционными системами, каждая в рамках сеанса виртуальной машины. Каждый сеанс запускает реальное программное обеспечение и может реагировать как производственный ресурс. VMware Workstation поддерживает Windows (т. Е. Windows 2003, XP, Win2K или NT) и Linux в качестве основной ОС.

картинка 4

VMware добавил функции, которые делают VMware Workstation привлекательной для использования honeypot’а:

Если вы можете позволить себе потратить 990 $ или коррупцию в контролирующих органах (чтобы их не тратить), то явным победителем в качестве honeypot’а для Windows станет KFSensor. KFSensor - это единственное программное обеспечение, предназначенное для среды Windows в качестве основной аудитории, и его разработчик проявляет активный интерес и предоставляет частые обновления. KFSensor также предоставляет удобные для пользователя графические интерфейсы для установки honeypot’а и настройки его многочисленных функций. Кроме того, KFSensor – единственный honeypot, который изначально поддерживает NetBIOS и Windows RPC.

Honeyd-WIN32 - это мощный бесплатный honeypot, который предлагает универсальность и масштабируемость. Его способность эмулировать IP-стеки и службы Windows является одной из самых сильных в этой области. Однако сложная настройка Honeyd-WIN32, отсутствие графического интерфейса, отсутствие обновлений и эмуляции NetBIOS делают его лучшим honeypot’ом только в качестве бесплатного.

SPECTER - это продукт с большим потенциалом и множеством уникальных функций. Его основным недостатком является жёсткое ограничение в виде 14 служб и ограниченная настройка. Улучшит ли его разработчик или позволит ему зачахнуть, определит, станет ли SPECTER лучше в будущем. Пока я не могу рекомендовать этот honeypot по сравнению с его более гибкими конкурентами.

VMware Workstation - отличный выбор для администраторов, которые ищут honeypot с высоким уровнем эмуляции. Он предоставляет очень реалистичную среду honeypot’а длявзломщиков, но его расширенная функциональность также затрудняет контроль над любыми злоумышленниками. Это идеальная среда, в которой можно настроить утилиты мониторинга, а виртуальные сеансы можно сбросить одним щелчком мыши.

В общем идеального honeypot’а для Windows пока нет в наличии. Возможно, получится близкий к идеалу, если взять что-то от каждого из вышеперечисленных.

На ранних этапах специалисты по безопасности использовали в основном honeypot’ы, чтобы изучать взломщиков и их тактику. Honeypot’ы доказали свою ценность в этой области. Например, используя honeypot’ы, проект Honeynet Project (http://www.honeynet.org) узнал, что большинство атак автоматизируются с помощью вредоносного мобильного кода (например, вирусов, червей и троянов) и скриптов. Хотя атаки вручную не так распространены, терпеливые злоумышленники найдут уязвимые места. Используя honeypot’ы, участники проекта раскрыли злоумышленников вовлеченных в широко распространенное коммерческое мошенничество («внешне завуалированное преступное изъятие или обращение чужого имущества, имущественных и неимущественных прав в свою пользу либо в пользу других лиц, совершаемое в процессе осуществления предпринимательской или хозяйственной деятельности» - самое адекватное, по моему мнению, определение найденное здесь), а также изучали и обнародовали новые уловки взломщиков, прежде чем они смогли стать повсеместно распространенными уязвимостями нулевого дня (т. е. уязвимостями, которые злоумышленники обнаруживают и эксплуатируют до того, как они станут известны широкой общественности и специалистам по безопасности).

Хотя установка honeypot’ов для изучения взломщиков и их тактики имеет смысл, большинство организаций найдут большую ценность в использовании honeypot’ов для отвлечения взломщиков от законных ресурсов и для использования в качестве системы раннего предупреждения (однако honeypot’ы не совершенны, опытный взломщик знает, как их обойти). В отличие от брандмауэров и систем обнаружения вторжений (IDS), honeypot’ы не дают многочисленных ложных срабатываний. Любая деятельность, которая происходит на них, считается вредоносной, пока не доказано обратное.

Чтобы honeypot привлёк взломщиков, он должен выглядеть как законный производственный ресурс. Таким образом, в среде Windows администраторы могут создавать honeypot’ы, имитирующие широко используемые порты и службы Windows. Однако honeypot’ы возникли не в мире Windows, а во вселенной UNIX/Linux (познакомиться с honeypot’ами для Linux вы можете здесь). Несмотря на то, что существует несколько решений для honeypot’ов в Windows, они не обладают сложностью, набором функций или поддержкой, которые предлагают их аналоги в UNIX/Linux. Эта ситуация может быть несколько удивительной, учитывая, что большинство сетей в мире являются сетями Windows. Поставщики только начинают устранять этот пробел, и некоторые решения для Windows начинают конкурировать со своими аналогами UNIX/Linux. Honeypot’ы для Windows становятся проще в настройке.

Реальные и виртуальные Honeypot’ы

Honeypot’ы могут быть реальными или виртуальными. Реальный honeypot запускает программное обеспечение (например, Windows Server 2003, Microsoft Exchange Server, Microsoft IIS) на выделенном оборудовании. Реальный honeypot - одна из лучших целей, которую можно предложить злоумышленнику. Он выглядит и реагирует как настоящий производственный ресурс - и пока данные, которые он содержит, обновляются, у honeypot’а мало шансов быть идентифицированным как таковой.

Проблема с реальными honeypot’ами заключается в том, что они обычно требуют много времени для настройки и управления. Настройка реального honeypot’а может занять столько же времени, сколько и установка законного производственного ресурса. Что еще более важно, поскольку программное обеспечение является реальным, после того, как злоумышленник получит к нему доступ, помешать ему использовать недавно скомпрометированный ресурс для атаки на другие активы предприятия может быть сложно. Хотя многие реальные honeypot’ы UNIX/Linux имеют механизмы для предотвращения компрометации законных ресурсов (так называемые механизмы контроля данных в lingo honeypot), лишь немногие honeypot’ы для Windows имеют их.

Виртуальные honeypot’ы предлагают эмулируемую среду, в которой программное обеспечение ограничивает возможности злоумышленника. В большинстве случаев потенциальный ущерб законным ресурсам значительно сокращен. Большинство виртуальных honeypot’ов предлагают эмулируемые порты и сервисы TCP и UDP. Виртуальные honeypot’ы могут имитировать открытые и закрытые порты или порты, которые содержат отвечающую службу.

Виртуальные honeypot’ы, которые только открывают порт и записывают начальный следв зломщика, называются простыми прослушивателями портов. Чуть более продвинутые прослушиватели портов могут отвечать базовыми открытыми или закрытыми ответными пакетами, которые могут показаться более реалистичными и больше заинтриговать взломщика. Эти honeypot’ы записывают информацию, которая исходит от взломщика, затем отвечают соответствующим сетевым протоколом (например, пакетом SYN). Honeypot’ы не отправляет никаких других данных, и соединение взломщика никогда не бывает успешным. Для сетевого администратора этого взаимодействия может быть достаточно, поскольку оно указывает на несанкционированную активность и минимизирует последующий риск.

Многие виртуальные honeypot’ы имитируют службы на известных портах, которые могут заинтересовать взломщика, например SMTP или FTP. Эмулируемая служба, которая возвращает только имитированный ответ на баннер, называется баннерной службой. Есть также эмулируемые службы, которые дают минимальный отклик на запрос, называются они простыми или стандартными службами. Например, к порту FTP 21 они могут запрашивать у взломщиков свои логин и пароль, которые записывает honeypot. Если взломщик использует текущую или старую информацию для входа в систему, а не случайное предположение, он может быть инсайдером или мог успешно скомпрометировать систему в прошлом.

Службы, особенно те, которые пытаются имитировать IIS или FTP, часто предлагают более высокий уровень эмуляции. Некоторые виртуальные honeypot’ы предоставляют ложные подкаталоги, файлы и отклики. Как правило, чем лучше эмуляция службы, тем интереснее становится цель для взломщиков. Чем дольше взломщик задерживается, тем больше информации вы можете собрать. Тем не менее, большинство виртуальных honeypot’ов считаются слабо взаимодействующими, что означает, что они не предлагают сложных уровней эмуляции (есть и другие основания для классификации в виде honeypot’ов слабого, среднего и сильного взаимодействия с которыми можно ознакомиться здесь).

Критерии отбора и оценки

Есть много honeypot’ов, поэтому мне пришлось сузить поле, чтобы не раздувать статью до размеров курсовой или вовсе дипломной работы, ибо о honeypot’ах можно писать много и бесконечно. Для включения в этот обзор honeypot должен был работать на платформах Windows и имитировать несколько общих портов и служб Windows. Я не рассматривала honeypot’ы, которые специализируются только на одном аспекте защиты (например, антиспам) или имеют минимальные возможности, потому что они имеют тенденцию появляться и исчезать через несколько месяцев и предлагают ограниченную поддержку.

Четыре honeypot’а: Honeyd-WIN32 0.5, KeyFocus’s KFSensor, Network Security Software (NETSEC’ s) SPECTER 7.0 и VMware (дочерняя компания EMC) 4.0 - соответствовали всем критериям выбора (с образцами других honeypot’ов для Windows можно ознакомиться здесь). Чтобы оценить четыре honeypot’а, я использовала следующие критерии оценки:

- Эмуляция хоста Windows, что означает предоставление как минимум 135 порта удаленного вызова процедур (RPC) и NetBIOS портов 137, 138, 139 и 445, а также любого другого порта или службы, которые могут присутствовать на типичном компьютере Windows. Например, ложный сервер Exchange может предлагать дополнительные порты 25 (SMTP), 110 (POP3), 113 (протокол передачи сетевых новостей - NNTP) и 143 (IMAP). Эмулируемый сервер IIS может предлагать дополнительные порты 20 и 21 (FTP), 25, 80 (HTTP) и 443 (HTTPS). Система Windows 2000 Server может предлагать дополнительные порты 53 (DNS), 68 (DHCP), 88 (Kerberos), 1433 и 1434 (Microsoft SQL Server) и 3389 (сервер терминалов Win2K Server). Honeypot должен позволять пользователям эмулировать соответствующие службы на этих портах. Например, эмулируемый веб-сервер должен возвращать баннер IIS, а не Apache, и эмулируемый SMTP-сервер должен возвращать баннер Exchange, а не sendmail. Исторически сложилось так, что большинство honeypot’ов плохо справились с эмуляцией портов и служб, обычно используемых в среде Microsoft.

- Простота настройки и использования. Некоторые honeypot’ы могут быть установлены быстро, в то время как другие занимают часы настройки. После завершения процесса установки вам понадобится honeypot, который легко использовать, но который соответствует нашим потребностям. Необходимо учитывать, хотите ли вы иметь графический интерфейс или текстовый интерфейс мониторинга в реальном времени, нужна ли вам возможность удаленного управления honeypot’ом, поставляется ли honeypot с эмулированными данными или имеет механизм для добавления и обновления данных, и как легко вы можете восстановить honeypot после компрометации.

- Сбор данных. Все honeypot’ы регистрируют атаки в реальном времени с различной степенью детализации. Лучшие honeypot’ы фиксируют все, что делает взломщик, включая полные декодирование сетевых пакетов, нажатия клавиш и действия по манипулированию системой. Другие honeypot’ы требуют, чтобы вы добавили инструменты, если вы хотите получить такую подробную информацию. Другая проблема: где honeypot хранит захваченные данные. Записывает ли honeypot данные только в локальный текстовый файл журнала, или же honeypot может записывать данные во внешнюю базу данных?

- Оповещения и отчеты: ни один honeypot не обходится без предложения способа оповещения администраторов в режиме реального времени о несанкционированных действиях. Honeypot’ы предлагают широкий спектр механизмов оповещения, включая широковещательные сообщения, электронную почту и службу коротких сообщений (SMS). И ещё что может быть важно, так это типы отчетов, генерируемых honeypot’ом.

Honeyd-WIN32 - это версия Honeyd, портированная для Windows, принадлежащая к миру UNIX- honeypot’ов с открытым исходным кодом. Написанный Нильсом Провосом в 2002 году как honeypot для UNIX/Linux со слабым уровнем взаимодействия, Honeyd пользуется широкой поддержкой, довольно обширным набором функций и умеренно активным сообществом разработчиков. (Для получения дополнительной информации об оригинальном Honeyd для UNIX/Linux, перейдите по ссылке http://www.honeyd.org) В 2003 году Майкл Дэвис создал версию Honeyd с открытым исходным кодом для Windows. Honeyd в настоящее время находится в версии 0.8, тогда как Honeyd-WIN32 не обновлялся с версии 0.5. Хотя Honeyd-WIN32 не имеет удобного графического интерфейса, его бесплатность и функции делают его популярным среди администраторов honeypot’ов.

В отличие от других honeypot’ов в этом обзоре, Honeyd-WIN32 может частично эмулировать сотни ОС на уровне стека IP. На языке Honeyd-WIN32 эмулируемая ОС на уровне стека IP называется личностью. Эмуляция стека IP-адресов Honeyd-WIN32 позволяет имитировать протоколы разрешения адресов (ARP), Internet Control Message Protocol (ICMP), TCP и UDP на уровне, недоступном конкурентам. Возможность имитации флагов TCP, настроек TTL, временных отметок, задержки в сети и путей маршрутизации позволяет Honeyd-WIN32 моделировать более реалистичные сценарии на уровне сети. Honeyd-WIN32 выполняет это моделирование, сопоставляя свои отклики с базами данных шаблонов атак ОС Xprobe2 (утилита для фингерпринтинга Федора Ярочкина и Офира Аркина) и инструментом Insecure.org’s Network Mapper tool (Nmap). Эта функция важна, потому что, например, если на хост-компьютере работает Win2K Server, а honeypot эмулирует Windows NT Server 4.0, взломщик может заметить несоответствие стека IP-адресов. Чтобы выполнить эмуляцию стека IP, Honeyd-WIN32 требуется сетевой IP-адрес, отличный от адреса хост-компьютера. Данное требование значительно усложняет новые варианты установки для большинства пользователей и вынуждает организовывать настройку статических маршрутов на хосте.

Honeyd-WIN32 чрезвычайно гибок. Один его экземпляр может эмулировать одну или несколько личностей, тысячи IP-адресов и тысячи портов. Операционные системы, которые Honeyd-WIN32 может эмулировать, включают в себя все варианты Windows, UNIX, Linux, Sun Microsystems’ Sun Solaris, FreeBSD и программного обеспечения Cisco Systems’ IOS Software. Honeyd-WIN32 может поддерживать любое количество портов UDP и TCP, каждый из которых можно настроить на открытие, закрытие или блокировку (как если бы был задействован брандмауэр). Вы можете даже позволить honeypot’у ответить эмулированной службой. Используя любой язык сценариев, который поддерживает хост, вы можете использовать сценарии или скомпилированные программы для создания служб помимо простых слушателей портов. Служебные сценарии гарантируют, что взломщики не будут компрометировать дополнительные реальные хосты изнутри honeypot’а.

Установка Honeyd-WIN32 может быть сложноватой. Прежде чем вы сможете запустить Honeyd-WIN32, вы должны установить WinPcap (бесплатная архитектура захвата пакетов для Windows), чтобы Honeyd-WIN32 мог взаимодействовать с поступающими пакетами раньше, чем базовый стек IP хоста. После установки Honeyd-WIN32 вы должны создать текстовый файл конфигурации, в котором Honeyd-WIN32 сообщается о загружаемых личностях, предлагаемых портах и службах и состояниях этих портов и служб. Вы можете загрузить и установить уже созданные служебные сценарии, большинство из которых написаны на Perl или языках сценариев оболочки UNIX/Linux. Вы должны установить среду сценариев и механизмы, необходимые для поддержки языка, используемого в выбранном служебном сценарии.

Вам также следует установить IDS (для обнаружения и предоставления предупреждений о событиях безопасности) и анализатор пакетов (для захвата сетевых пакетов). Большинство администраторов Honeyd-WIN32 используют систему Snort с открытым исходным кодом для IDS и бесплатное программное обеспечение Ethereal для анализатора пакетов. Как и в любом другом решении с открытым исходным кодом, ошибки при установке совершить легко, а устранение неисправностей может сделать чтение сообщений журнала событий Windows забавным. Усложняет ситуацию то, что Honeyd-WIN32 является портированным продуктом и вы не всегда знаете: проблема в Honeyd вообще или только в портированной версии.

Помимо сложной установки, самым большим недостатком Honeyd-WIN32 является то, что это honeypot со слабым уровнем взаимодействия без сложных эмуляций служб Windows. Если вы хотите имитировать компьютер Windows, вы должны определить, какие порты предлагать и разрабатывать (или находить) соответствующие сценарии. Хотя Honeyd-WIN32 полезен для регистрации данных о действиях со стороны взломщика, но он не будет слишком долго его задерживать, если вы не включите полностью смоделированные приложения и эмулированные наборы данных.

Ведение журнала Honeyd-WIN32 в режиме реального времени ограничено итоговой информацией о пакетах и соединениях, отображаемой в командной консоли (картинка 1). Honeyd-WIN32 хранит эту же информацию, иногда более подробно, в текстовом файле журнала. У каждой службы также может быть отдельный специализированный журнал для сбора еще более подробной информации.

картинка 1

Honeyd-WIN32 - самый популярный honeypot для Windows, используемый сегодня. Другие поставщики honeypot’ов поддерживают его сценарии и пытались скопировать его набор функций. К сожалению, как и большинство мощных инструментов с открытым исходным кодом, Honeyd-WIN32 требует значительного количества файлов текстовой конфигурации и терпения для установки и использования. Отсутствие сложных служб и специфичных для Windows параметров конфигурации ограничивают его общее использование в качестве полнофункционального honeypot’а.

KFSensor

KFSensor, кажется, единственный виртуальный honeypot в этом обзоре, созданный с ясным пониманием того, что нужно, чтобы казаться хостом Windows. Как и Honeyd-WIN32, KFSensor является honeypot’ом со слабым уровнем взаимодействия. В отличие от Honeyd-WIN32, KFSensor имеет 77 предварительно настроенных портов (58 портов TCP и 19 портов UDP). Большинство портов находятся в типичных средах Windows, хотя KeyFocus добавила некоторые произвольные порты для троянов, чтобы привлечь взломщиков, сканирующих уязвимые хосты. Установка проста: вы просто загружаете программное обеспечение и запускаете его. Полезные элементы графического интерфейса помогают вам вводить информацию на каждом этапе. Дополнительные элементы и документация доступны с каждым кликом мыши.

KFSensor предлагает простую эмуляцию служб для IIS, FTP, Telnet и Exchange. Соединения с IIS приводят к стандартной странице «На реконструкции». Соединения с портом 25 приводят к реалистичному текстовому ответу баннера Exchange, а эмуляция службы принимает ограниченное количество основных SMTP-команд. KeyFocus мог бы легко сделать то же самое для других общих портов сервера Exchange, таких как порты POP3 и IMAP, но по какой-то причине этого не произошло. KFSensor выполняет базовую имитацию служб терминалов для RDP-соединений, Symantec pcAnywhere, Citrix MetaFrame, виртуальных сетевых вычислений (VNC), WinGate и других. Вы можете использовать коды управления и сценарии для настройки эмуляции каждого порта и сервиса. Во время тестирования удаленный клиент pcAnywhere вёл себя так, будто был ненадолго подключен к действующему соединению хоста, прежде чем завершить работу.

KFSensor точно имитирует открытые порты NetBIOS и Windows RPC, давая honeypot’у реалистичный ответ Windows. В отличие от других honeypot’ов в этом обзоре, KFSensor - единственный, который предлагает эту функцию в стандартной конфигурации. Эта функциональность ставит KFSensor на высшую ступень honeypot’ов для Windows.

Разработчики KFSensor понимают важность предупреждений и регистрации. Графический интерфейс KFSensor отслеживает события безопасности по нескольким различным характеристикам, включая порт, время, взломщика и серьезность. Как показано на картинке2, вы можете определить степень серьёзности событий, и соответственно настроить журналы и оповещения. Вы можете получать формальные оповещения по электронной почте от KFSensor (в обычном или коротком формате), записывать их в журнал событий Windows или записывать их на сервер системного журнала. (Администраторы UNIX / Linux обычно сообщают и регистрируют события безопасности на серверах системного журнала. Хотя Windows не имеет собственных служб системного журнала или инструментов отчетности, существует несколько служб системного журнала на основе Windows, таких как Kiwi Syslog Daemon от Kiwi Enterprises, которые вы можете скачать бесплатно по адресу http://www.kiwisyslog.com) KFSensor также может взаимодействовать с любой выбранной вами внешней программой оповещения или регистрации. KFSensor достаточно интеллектуален, чтобы позволить вам решить, сколько секунд ждать перед отправкой дополнительных оповещений, и какой уровень серьезности должен быть у события, прежде чем инициировать оповещение. Эта функция особенно полезна, поскольку позволяет избежать, например, получения сотен отдельных предупреждений в 2:00 от простого сканирования портов.

картинка 2

KFSensor превосходен почти во всём, что он делает, но у него есть некоторые недостатки:

- KFSensor не так гибок и масштабируем, как Honeyd-WIN32. Например, поскольку KFSensor работает на уровне приложений, он не может имитировать стек IP и не содержит настроек для имитации сетевых маршрутов, системных временных отметок, проблем с задержкой и т. д. (Хотя, честно говоря, большинство взломщиков будут упускать эти подробности). Кроме того, KeyFocus не рекомендует поддерживать более 256 портов на хост, тогда как Honeyd-WIN32 может поддерживать тысячи портов и IP-адресов на хост.

- Как и другие honeypot’ы на уровне приложений, KFSensor может отвечать только на IP-адрес, назначенный его хосту. Для сравнения, Honeyd-WIN32 может эмулировать множество IP-хостов и сетей.

- Хотя в этом обзоре KFSensor имитирует больше служб по умолчанию, чем любой другой honeypot, но некоторые сценарии Honeyd-WIN32 по умолчанию предлагают эмуляцию службы получше.

- KFSensor не собирает информацию о сети и пакетах, которая крайне важна для большинства администраторов honeypot’ов.

- KeyFocus предоставляет только поддержку по электронной почте. Поддержка по телефону недоступна, но разработчики быстро реагируют на сообщения электронной почты.

- Дорогущий, скотина, при покупке официально: 990 $ за одну копию и 5465 $ за 10 копий.

SPECTER содержит множество уникальных функций, но не обладает подробной эмуляцией Windows и гибкостью своих конкурентов. SPECTER - один из самых простых honeypot’ов для установки и настройки, хотя, возможно, эта простота объясняется ограничением функций и настроек.

Графический интерфейс SPECTER уникален тем, что он пытается отобразить практически все возможные параметры конфигурации на одном экране, как показано на картинке 3. Я считаю графический интерфейс слишком перегруженым, и во время тестирования края графического интерфейса были обрезаны, когда экран был в разрешении 800 * 600. Кроме того, большинство окон конфигурации не имеют кнопок управления «Закрыть» и «Свернуть», которые обычно присутствуют в приложениях Windows. И файл справки онлайн, и справка, доступная на веб-сайте SPECTER, могли бы быть и получше.

картинка 3

SPECTER может эмулировать 14 ОС (ОС Windows включая: Windows XP, Win2K, NT и Windows 98, но не Windows 2003) и многие порты, которые могут привлечь взломщика. Тем не менее, SPECTER эмулирует только 11 легитимных (т. е. безопасных) сетевых служб: DNS, Finger, FTP, POP3, IMAP4, HTTP, Secure Shell (SSH), SMTP, Sun RPC, Telnet. Три из этих сервисов (т.е. Finger, SSH и Sun RPC) обычно не обнаруживаются в системах Windows. SPECTER также эмулирует три потенциально опасных порта используемых троянами: NetBus, SubSeven и Back Orifice 2000 (BO2K).

Вы можете только включить или отключить порты или службы, и вы не можете настроить их, добавить порты или сценарии. Кроме того, SPECTER не будет отображать или регистрировать попытки вторжения на другие порты хоста, что является существенным ограничением и упущением как для honeypot’а. Вы должны иметь везение, чтобы заметить злоумышленника с этим honeypot’ом.

С другой стороны, эмуляция баннера SMTP, FTP, HTTP и POP возвращает информацию, специфичную для Windows. Вы можете настроить каждую эмулируемую ОС с определённым «характером». Вы можете выбрать один из пяти таких «характеров»: Open (ОС действует как плохо защищенная система), Secure (ОС действует как хорошо защищенная система), Failing (ОС действует как машина с различными аппаратными и программными проблемами), Strange (ОС действует непредсказуемо) и Aggressive (ОС поддерживает связь столько времени, сколько необходимо для сбора информации о взломщике, а затем раскрывает свою истинную личность, пытаясь отпугнуть его). Было бы, конечно, лучше, если бы можно было настроить параметры безопасности для каждой эмулируемой службы в каждой ОС.

SPECTER хоть и негибок, но предлагает уникальную особенность, которую я бы хотела включить в состав других honeypot’ов. Одной из таких функций является возможность сбора информации о взломщике с помощью интеллектуальных модулей, таких как finger, traceroute и portcan. Эта функция может сэкономить ваше время при анализе после атаки, хотя использование этих параметров может насторожить взломщика.

SPECTER поставляется с ложными данными, которые вы можете использовать, чтобы honeypot выглядел более реалистичным, тем самым соблазняя взломщиков. Например, SPECTER поставляется с поддельными файлами паролей с изменяющимися уровнями сложности. Или вместо отправки файла пароля, когда взломщик запрашивает его, honeypot может отправить текстовое сообщение с предупреждением. SPECTER также генерирует программы, которые взломщик может скачать. Эти программы оставляют скрытые маркеры на компьютере злоумышленника. Концепция интригующая.

SPECTER предлагает и другие интересные функции. Например, у него есть клиент удаленного администрирования, который почти так же функционален, как локальный клиент, кнопка онлайн-обновления для проверки наличия новых версий, несколько методов оповещения и регистрации, а также средство анализа журналов для проверки на наличие заметных событий.

Я следила за SPECTER в течение прошлого года. Несмотря на то, что у него есть возможность стать крупным игроком среди honeypot’ов для Windows, он выглядит устаревшим и немного заброшенным разработчиком. Самым большим его недостатком является отсутствие эмуляции портов и параметров настройки и, конечно же, цены: цены стартуют от 599 $ долларов за облегченную версию и 899 $ долларов за полную версию (Mamma mia!).

Рабочая станция VMware

Хотя она не предназначена специально для использования honeypot’а, администраторы часто используют VMware Workstation (в качестве виртуальной машины она просто огонь!) для создания реалистично выглядящих honeypot’ов и даже сетей honeypot’ов, называемых honeynet’ом. Картинка 4 показывает графический интерфейс VMware Workstation. Она может работать с одной или несколькими операционными системами, каждая в рамках сеанса виртуальной машины. Каждый сеанс запускает реальное программное обеспечение и может реагировать как производственный ресурс. VMware Workstation поддерживает Windows (т. Е. Windows 2003, XP, Win2K или NT) и Linux в качестве основной ОС.

картинка 4

VMware добавил функции, которые делают VMware Workstation привлекательной для использования honeypot’а:

- Вы можете сбросить любой измененный сеанс обратно в исходное состояние одним щелчком мыши, чтобы возобновить его. Например, если взломщик устанавливает мошеннические программы, вы можете быстро перезапустить сеанс и удалить все следы модификаций злоумышленника.

- Вы можете сохранить любой измененный сеанс в его текущем состоянии и воспроизвести его позже или сохранить для анализа.

- Вы можете объединять сеансы в сеть, что дает взломщику возможность исследовать другие связанные honeypot’ы в моделируемой среде, не опасаясь, что он может добраться до ресурсов предприятия.

- Хост-система является идеальным местом для установки анализаторов пакетов и программного обеспечения для мониторинга каждого виртуального сеанса.

- Если у предприятия будет не пиратка, а лицензия, то это опять попадалово на деньги (как с предыдущими двумя). В дополнение к стоимости программного обеспечения (299 долл. США для электронного распространения) необходимо приобрести лицензию для каждого сеанса ОС. Таким образом, запуск нескольких honeypot’ов одновременно может быть довольно дорогим.

- Поскольку программное обеспечение на honeypot’е является реальным, начальная настройка (включая настройку механизмов контроля и управления данными) всех сеансов может занять несколько дней.

- VMware Workstation не включает в себя собственные функции отслеживания, оповещения и ведения журнала. Если вы хотите добавить программное обеспечение, которое предоставляет эти возможности, вам нужно запускать это программное обеспечение извне.

- Хотя сеансы программного обеспечения VMware Workstation являются легитимными, было обнаружено несколько способов идентификации этих сеансов. В результате, этот тип honeypot’ов является одним из самых простых в идентификации, если взломщик специально ищет такой сеанс.

- Поскольку каждый сеанс содержит полностью рабочую копию легального программного обеспечения ОС, сложно контролировать действия, которые могут предпринять взломщики, если они скомпрометируют honeypot. Если вы неправильно настроили его, злоумышленники могут использовать программное обеспечение ОС honeypot’а для атаки и компрометации дополнительных внутренних и внешних целей.

Если вы можете позволить себе потратить 990 $ или коррупцию в контролирующих органах (чтобы их не тратить), то явным победителем в качестве honeypot’а для Windows станет KFSensor. KFSensor - это единственное программное обеспечение, предназначенное для среды Windows в качестве основной аудитории, и его разработчик проявляет активный интерес и предоставляет частые обновления. KFSensor также предоставляет удобные для пользователя графические интерфейсы для установки honeypot’а и настройки его многочисленных функций. Кроме того, KFSensor – единственный honeypot, который изначально поддерживает NetBIOS и Windows RPC.

Honeyd-WIN32 - это мощный бесплатный honeypot, который предлагает универсальность и масштабируемость. Его способность эмулировать IP-стеки и службы Windows является одной из самых сильных в этой области. Однако сложная настройка Honeyd-WIN32, отсутствие графического интерфейса, отсутствие обновлений и эмуляции NetBIOS делают его лучшим honeypot’ом только в качестве бесплатного.

SPECTER - это продукт с большим потенциалом и множеством уникальных функций. Его основным недостатком является жёсткое ограничение в виде 14 служб и ограниченная настройка. Улучшит ли его разработчик или позволит ему зачахнуть, определит, станет ли SPECTER лучше в будущем. Пока я не могу рекомендовать этот honeypot по сравнению с его более гибкими конкурентами.

VMware Workstation - отличный выбор для администраторов, которые ищут honeypot с высоким уровнем эмуляции. Он предоставляет очень реалистичную среду honeypot’а длявзломщиков, но его расширенная функциональность также затрудняет контроль над любыми злоумышленниками. Это идеальная среда, в которой можно настроить утилиты мониторинга, а виртуальные сеансы можно сбросить одним щелчком мыши.

В общем идеального honeypot’а для Windows пока нет в наличии. Возможно, получится близкий к идеалу, если взять что-то от каждого из вышеперечисленных.