Пожалуйста, обратите внимание, что пользователь заблокирован

Разработчики Adobe выпустили внеочередной патч, устраняющий критические уязвимости во Flash Player. Подробности о свежих 0-day проблемах уже опубликовали аналитики компаний Gigamon и Qihoo 360. Исследователи рассказывают, что одну уязвимость комбинировали с документами Microsoft Office, и баги позволяли повысить привилегии и выполнить произвольный код.

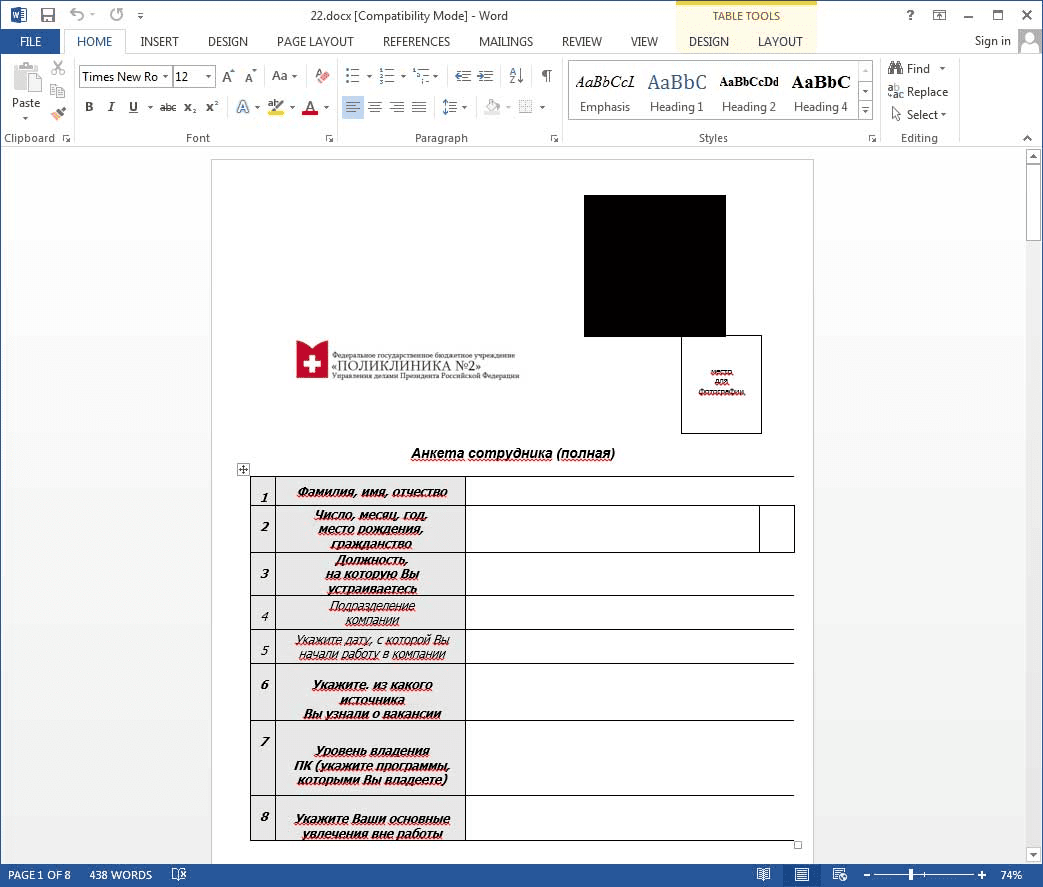

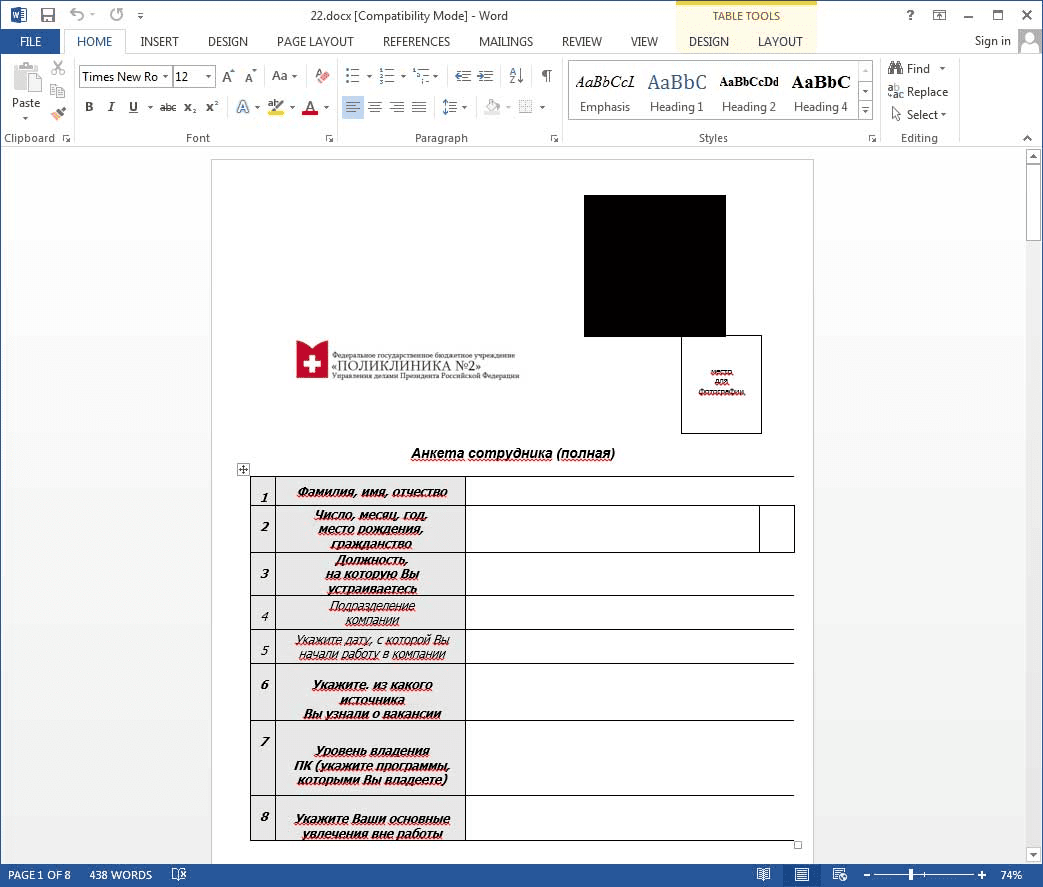

Специалисты пишут, что обнаружили вредоносный документ Word со встроенным объектом Flash Active X, замаскированный под шаблон анкеты сотрудника на семи страницах. С его помощью неизвестные, предположительно, атаковали или собирались атаковать Поликлинику №2 Управления делами Президента Российской Федерации.

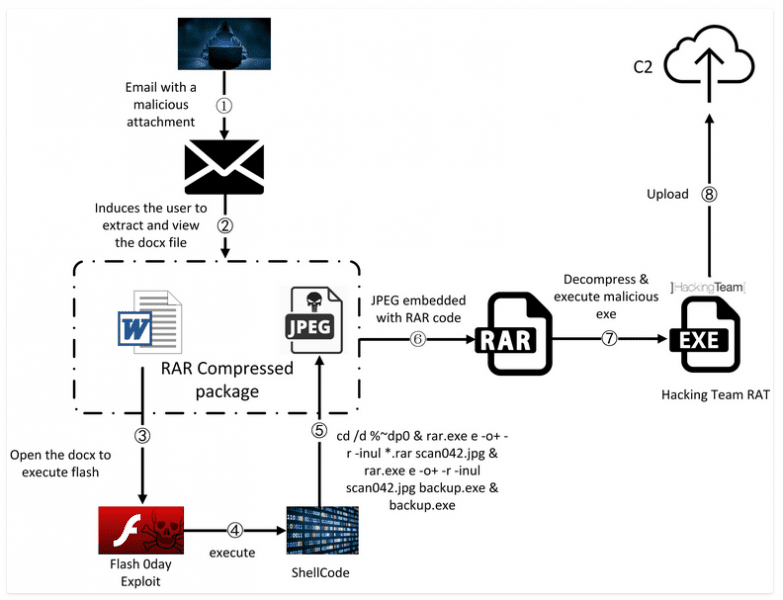

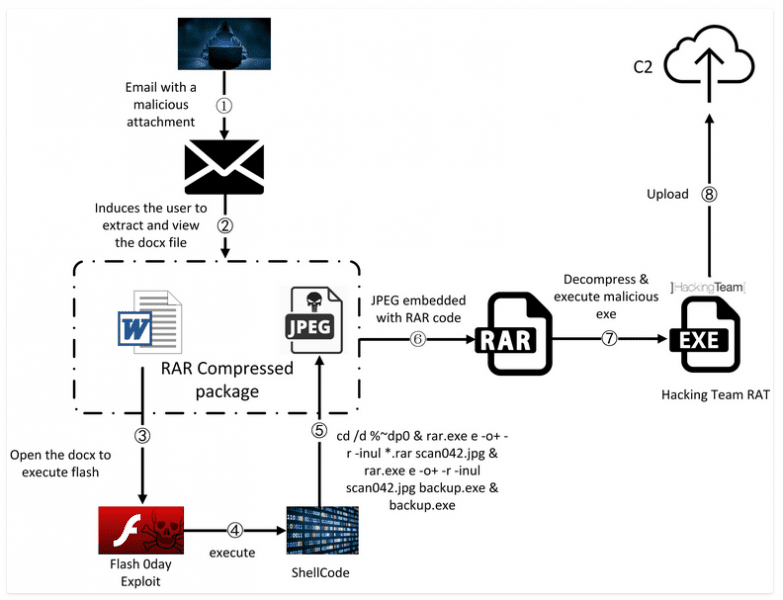

Как видно на схеме ниже, вредоносный документ входил в состав архива. Если жертва, открывшая такой документ, разрешала исполнение Flash Active X, вредоносный код повышал свои привилегии и обращался к файлу JPG, также входившему в состав упомянутого архива. В конец изображения был встроен еще один архив RAR. Из этого архива извлекался файл EXE, который исполнялся в системе, маскировался под Nvidia Control Panel и представлял собой простейший бэкдор-троян.

Интересно, что вредоносный код напомнил экспертам обеих компаний о малвари итальянской компании HackingTeam, утекшей в открытый доступ в 2015 году.

Эксперты Qihoo 360 отмечают, что документ, эксплуатирующий 0-day и, судя по всему, предназначенный для атаки на Поликлинику №2, был загружен на VirusTotal всего через несколько дней после инцидента в Керченском проливе. Тем не менее, специалисты пока не делают выводов о том, кто мог стоять за разработкой атаки. Не ясно даже, использовался ли вредоносный документ для реальных атак и был загружен на VirusTotal жертвой, или же его загрузили туда сами создатели.

Обнаруженные и срочно исправленные проблемы получили идентификаторы CVE-2018-15982и CVE-2018-15983. Они были устранены с релизом Flash Player 32.0.0.101 для Windows, macOS, Linux и Chrome OS.

Взято с Хакера.

Специалисты пишут, что обнаружили вредоносный документ Word со встроенным объектом Flash Active X, замаскированный под шаблон анкеты сотрудника на семи страницах. С его помощью неизвестные, предположительно, атаковали или собирались атаковать Поликлинику №2 Управления делами Президента Российской Федерации.

Как видно на схеме ниже, вредоносный документ входил в состав архива. Если жертва, открывшая такой документ, разрешала исполнение Flash Active X, вредоносный код повышал свои привилегии и обращался к файлу JPG, также входившему в состав упомянутого архива. В конец изображения был встроен еще один архив RAR. Из этого архива извлекался файл EXE, который исполнялся в системе, маскировался под Nvidia Control Panel и представлял собой простейший бэкдор-троян.

Интересно, что вредоносный код напомнил экспертам обеих компаний о малвари итальянской компании HackingTeam, утекшей в открытый доступ в 2015 году.

Эксперты Qihoo 360 отмечают, что документ, эксплуатирующий 0-day и, судя по всему, предназначенный для атаки на Поликлинику №2, был загружен на VirusTotal всего через несколько дней после инцидента в Керченском проливе. Тем не менее, специалисты пока не делают выводов о том, кто мог стоять за разработкой атаки. Не ясно даже, использовался ли вредоносный документ для реальных атак и был загружен на VirusTotal жертвой, или же его загрузили туда сами создатели.

Обнаруженные и срочно исправленные проблемы получили идентификаторы CVE-2018-15982и CVE-2018-15983. Они были устранены с релизом Flash Player 32.0.0.101 для Windows, macOS, Linux и Chrome OS.

Взято с Хакера.