Деанонимизация пользователей

Хэй, каждый юзер, который работает в теневой сфере интернета обязан знать информацию, предоставленную здесь! Начнем с определения...Деанонимизация (деанон) — нарушение анонимности, заключающееся в публикации персональных данных пользователя Интернета. Под деанонимизацией может также пониматься сопоставление нескольких аккаунтов одного человека на одном или нескольких интернет-сайтах.

В статье будут разоблачены некоторые мифы насчет приватности, а также будет рассказано о различных методах сокрытия себя в сети(но не о всех).

VirtualBox

Виртуальная машина – программа, которая эмулирует аппаратное обеспечение компьютера, т.е. это некий виртуальный компьютер, на который можно устанавливать операционку и все сопутствующее программное обеспечение, при этом никаких изменений в вашей основной операционной системе не будет.Для чего нужен данный софт?

Есть достаточно много причин, по которым пользователя может заинтересовать данная утилита. Но в нашей статье я расскажу только об одной из них... Виртуальная машина защитит от определенного типа malware, которое способно определить наш IP. Впрочем все, но не упомянуть об этом я не мог.

Анонимные Операционные Системы

На данный момент существует множество таковых. К примеру: Qubes, Tails, Whonix, Liberty Linux, JonDo.

Все рассматривать мы не будем =), пройдемся по самым популярным: Tails, Whonix, Qubes.

Здесь не будет рассказано о “дырах” в этих системах (они есть в технологиях, используемых в них), планирую рассказать для общего развития.

Tails

Скорее всего, эта самая известная анонимная операционная система на данный момент, можно сказать спасибо за это Эдварду Сноудену, который использовал ее во время своих похождений. Tails основан на Debian (дистрибутив linux), запускается OS с флешки в Live режиме, предоставляет достаточно большой выбор софта для обеспечения анонимности. Кстати, после завершения работы, Tails не оставляет никаких следов в системе, а также, если резко вытащить флешку, произойдет немедленный Reboot! Особенность системы заключается в том, что абсолютно ВСЕ соединения проходят через сеть TOR. Tails настроена так, что ни одна программа не обращается к жесткому диску и не сохраняет на него свои данные, следовательно, после завершения сеанса восстановить, например, переписку не представляется возможным.

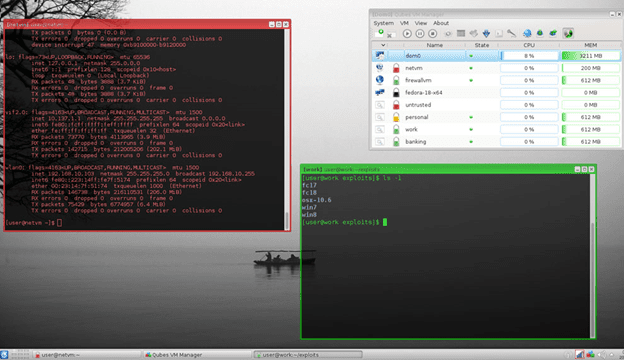

Qubes OS

Операционная система, которая сильно отличается от нашего прошлого кандидата. Она призвана обеспечить нашу с вами безопасность, используя виртуализацию (принцип виртуальной машины). Она запускает абсолютно все приложения в виртуальной машине. Забавно и то, что функция LiveUSB не поддерживается, хотя образ доступен для загрузки. Виртуализация проявляется в 2 категориях: программы и оборудование. Программы разделяются по доменам с различным уровнем доступа. Но запуск в виртуальной машине отличается от запуска напрямую в операционной системе. Qubes использует виртуализацию для изоляции приложений. Например ваш интернет браузер останется в другой рабочей среде, не там где его файлы. Этот спасает если уязвимость позволит хакеру получить доступ к командной оболочке вашей системы.

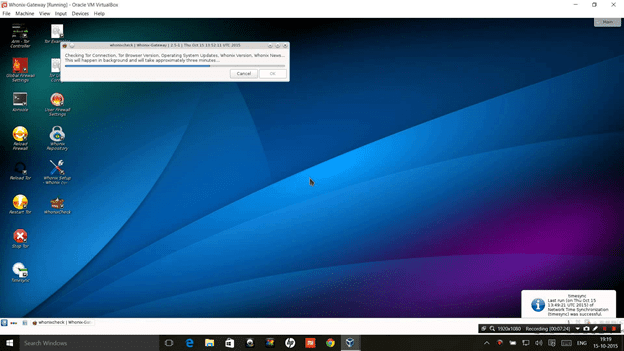

Whonix

Whonix достаточно хорошая система, которая отчасти комбинирует в себе преимущества Tails и Qubes OS. Честно говоря, выбрал бы именно этот вариант. Кроме используемых в Tails методов защиты от утечек и фингерпринтинга, здесь реализована довольно интересная архитектура с применением виртуализации. Whonix распространяется в двух образах VirtualBox: один играет роль шлюза в глобальную сеть через Tor, а второй — рабочая машина с различным софтом, в том числе тем, что можно установить из репозиториев. Оба образа основаны на Debian. Единственный способ выйти во внешний мир для рабочей машины — это шлюз, единственный путь трафика во внешний мир из шлюза и обратно — через сеть Tor. Неважно, насколько протекающий софт ты установишь на рабочую машину, он все равно тебя не выдаст. Считаю, что единственный минус этой системы заключается в ее неудобстве.

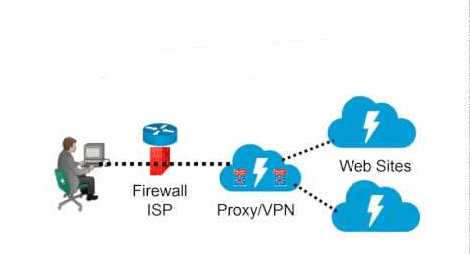

VPN, PROXY

Вопрос: кто сказал, что VPN, PROXY является пригодным для анонимности?

Наипопулярнейшие аргументы:

1) VPN, PROXY сообщает на своем оффициальном сайте, что он не ведет логов

2) Многие пользуются услугами VPN, PROXY3) Иван Иванович (aka профессионал) сказал, что это надежный метод стать “невидимым”

Все это полнейшая чушь!

Существуют как платные, так и бесплатные VPN, PROXY. Еще глупее полагать, что бесплатный VPN, PROXY на что-то способен, не возникала ли у вас мысль: откуда у них денежные средства на зарплату сотрудников, налоги, аренду, оборудование и т.д ?

Ответ прост – продажа логов. Пруфы можно легко найти в интернете, Google еще не запретили. Вычеркиваем из списка бесплатные VPN, PROXY.

Казалось бы, ну с платными же все наоборот? Отнюдь, к сожалению, и здесь не все просто. Мнение создателей Tails:

Если кратко, то создатели говорят, что они не рекомендуют использовать только VPN, PROXY, советуют его использовать с их OS. Честно говоря, я и с этим не согласен.

Возникает вопрос: а почему количество серверов не улучшает анонимность.

Поясняю:

Цепочка: [user] => [node_1] => [node_2] => [INTERNET]

Если узлы не являются перманентными, то данной цепочки уже “достаточно”. При это мы имеем лишь 2 сервера, на которых возможно останется нежелательная для нас информация.

Если же увеличить кол-во nod’ov, то ничего особо не изменится, так как у нас по прежнему есть user и конечный узел без “слабого места” , однако кол-во серверов с нежелательной для нас информацией увеличится =(. Это означает, что дальнешое увеличение промежуточных узлов будет уменьшать нашу защиту.

Итог: сотрудники знают ваш IP, видят, что вы совершаете какие-то незаконные действия. Нет никакой гарантии, что сервис, предоставляющий данные услуги, имея множество пользователей, спасет именно вашу задницу при запросе из правоохранительных органов.

TOR

Сложно представить себе человека, который пользуется интернетом и не разу не слышал о DeepWeb’e – страницы, которые не индексируются поисковиками. В DeepWeb’e есть DarkNet – закрытый участок сети, который доступен не всем, лишь пользователям определенных программ. Таких как Tor и I2P. Расскажу вам о наиболее популярной из них – Tor.

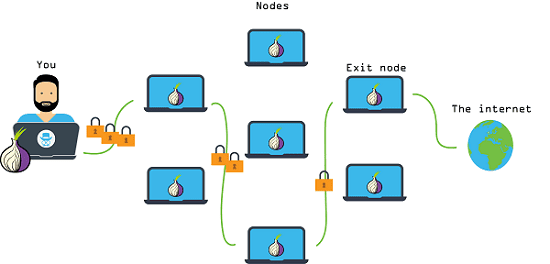

Изначально Tor передает трафик через 3 узла (входной, помежуточный, выходной), каждый из них играет определенную роль в этой цепочке. Входные узлы выбираются из тех, что работают продолжительное время, и показали себя как стабильные. Промежуточный узел передаёт трафик от охранных к выходным. В результате первые не знают ничего о последних. Выходной узел - точка выхода из сети, отправляет трафик к пункту назначения, который нужен клиенту. Также узлы сменяются каждые 10 минут. Вникать в сложности шифрования мы здесь не будем =).

Однако у Tor’a существует ряд проблем...

К примеру, исследователи из MIT установили, что Flash Player (программа, позволяющая просматривать флеш-контент веб-сайтов: видео, аудио) создает канал связи между сервером злоумышленника, который фиксирует реальный IP клиента. Слава тебе господи, разработчики быстро это поправили и вырезали обработчик Flash-контента, в новых версиях это уже неактуально...

Однако с приходом HTML5 пришли новые проблемы. WebRTC – заноза, которая также создает канал передачи видеопотока между браузерами.

Также можно составить фингерпринт пользователя при помощи определенных функций Javascript’a, которые работают с текстом, из-за того, что мы используем различное оборудование, отрисовка текста у всех происходит по-разному. Как показывает практика, у 90% пользователей результаты уникальны. Вот эти функции:

1)measureText()

2)getBoundingClientRect()

1)measureText()

2)getBoundingClientRect()

Существует достаточно много различных способов деанонимизировать пользователя, как минимум, я не упомянул о проблеме выходных узлов Tor’a, DRM подписи и т.д. Однако, пройдет целая вечность, прежде, чем я расскажу о всех из них. Как мы уже поняли, анонимность – миф. Можно лишь обезопасить себя и увеличить время на свои поиски, на этой грустной ноте я заканчиваю свою статью...

Удачи!

Связь: h0peIess (Telegram)