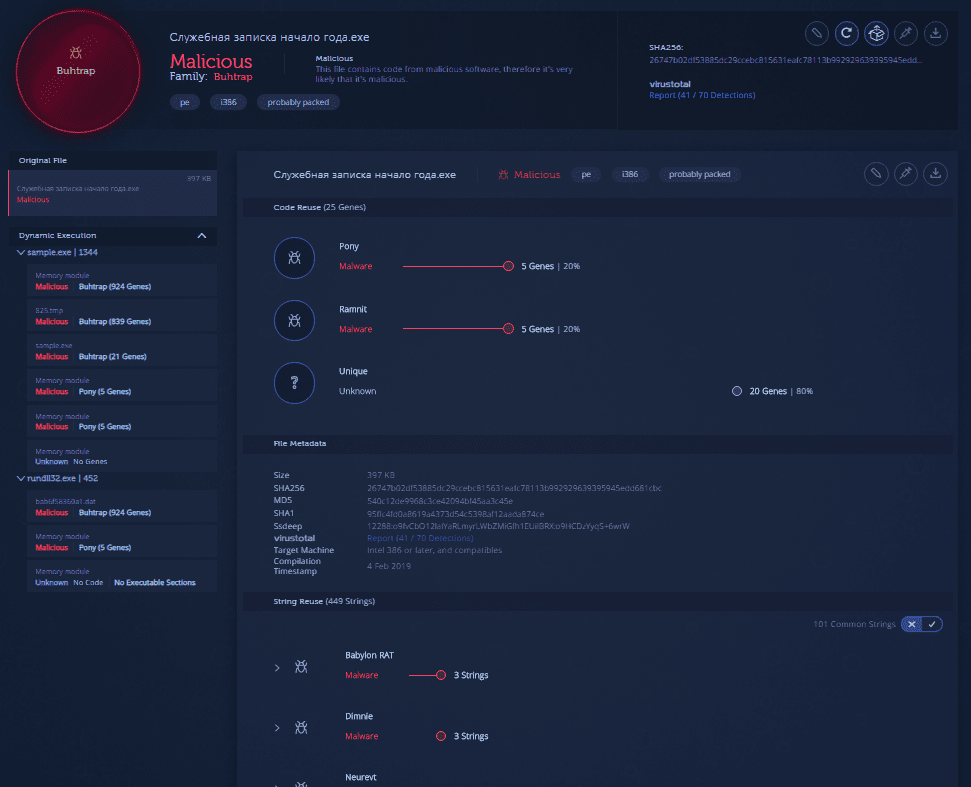

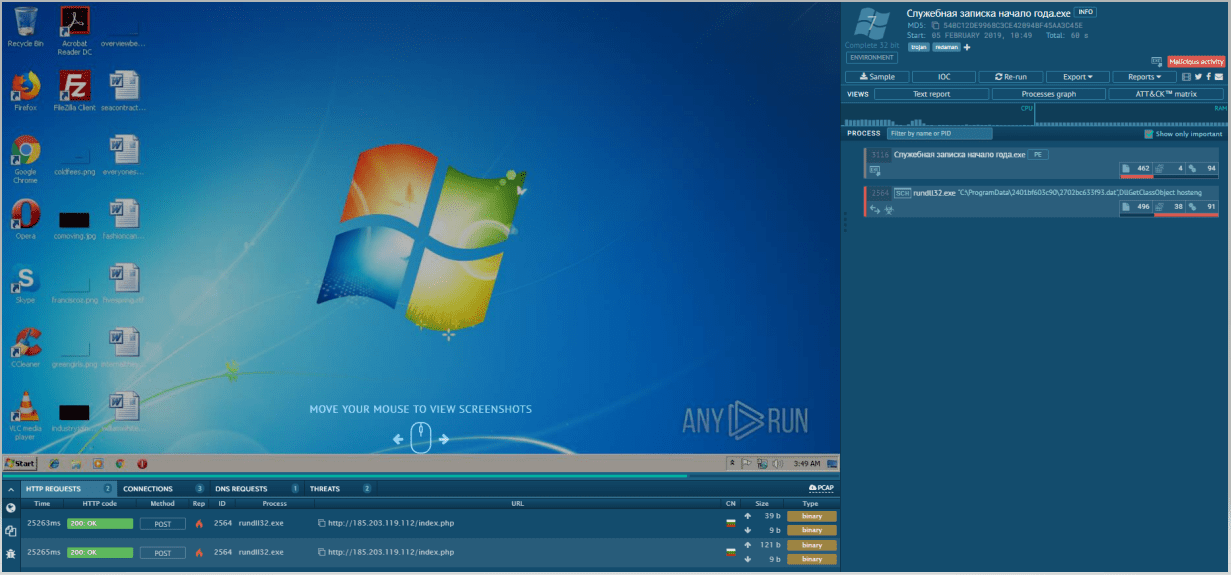

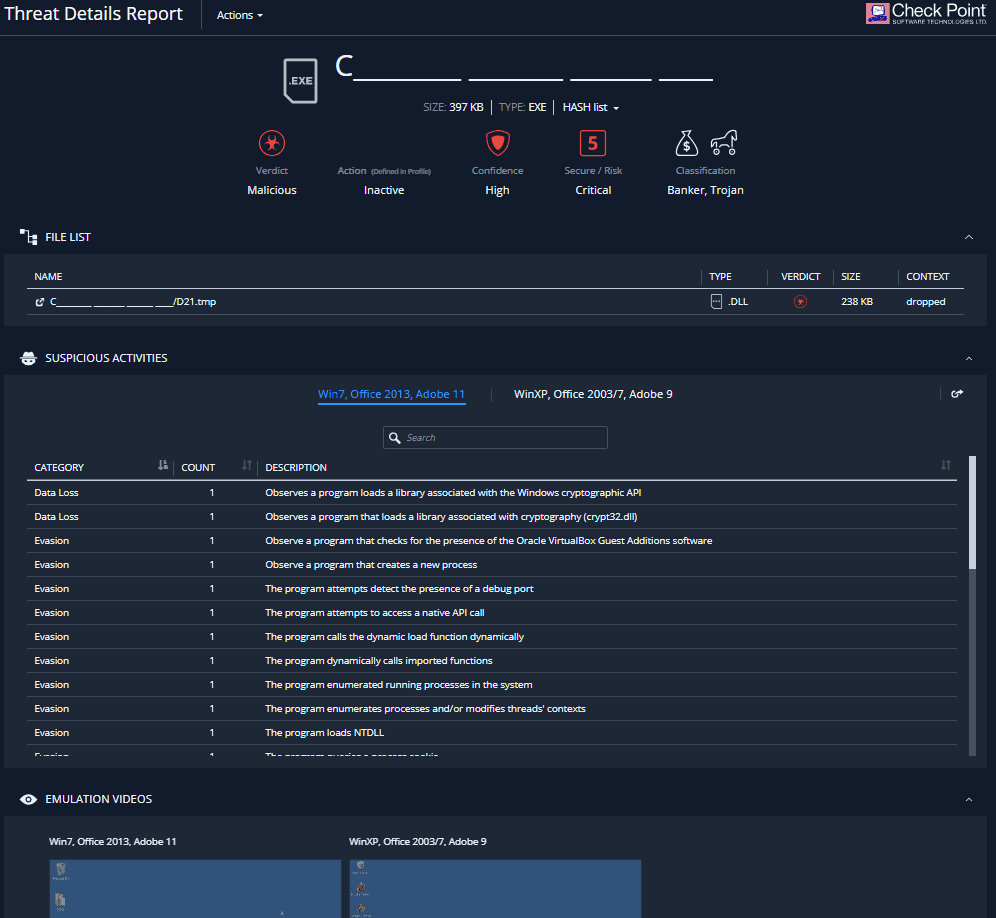

Среда для выполнения и анализа зловредов с возможностью записи сессии.

Сам есче не тестил, и относительно не давно узнал о существовании этого софта, так сказать делюсь инфой.

Ееси кто юзал, отзывы приветствуются.

---------------------------------------------

Почитать https://any.run

Рега https://app.any.run/#register

----------------

Примеры:

https://app.any.run/tasks/32186bb2-60c2-4980-8bf8-4b2742697df4

https://app.any.run/tasks/266ab3c4-c346-4f5b-813b-d5e82ea67aed

---------------------------------------------------------------------------

Сам есче не тестил, и относительно не давно узнал о существовании этого софта, так сказать делюсь инфой.

Ееси кто юзал, отзывы приветствуются.

---------------------------------------------

Почитать https://any.run

Рега https://app.any.run/#register

----------------

Примеры:

https://app.any.run/tasks/32186bb2-60c2-4980-8bf8-4b2742697df4

https://app.any.run/tasks/266ab3c4-c346-4f5b-813b-d5e82ea67aed

---------------------------------------------------------------------------

Последнее редактирование: