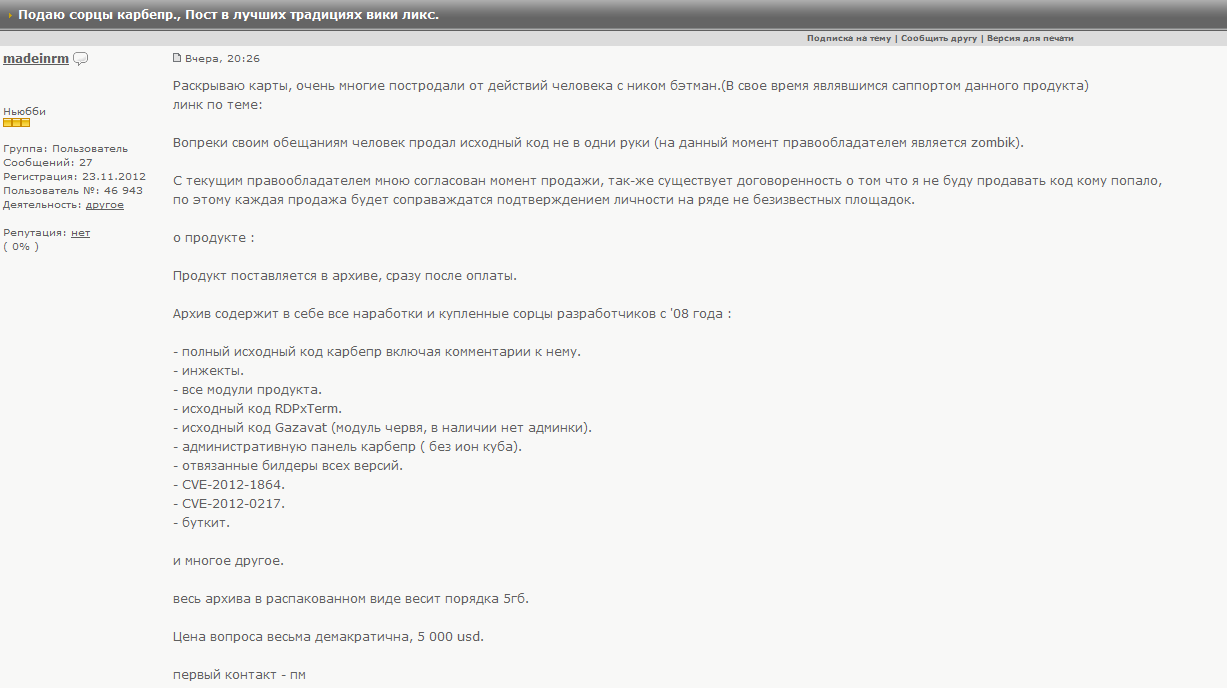

Уже не является секретом тот факт, что полные исходные тексты известного банковского вредоносного ПО Carberp утекли в паблик. Около 5GB исходных текстов оказались в поле зрения фактически любого желающего. Архив включает в себя:

Нам удалось получить архив с исходными текстами Carberp и мы можем констатировать тот факт, что утечка исходных текстов Carberp является самой крупной вообще из тех, что были раньше среди вредоносных программ. При этом в этот показатель входит как количество возможностей самого вредоносного кода, которые описываются включенными текстами, их степенью детальности, а также деструктивности, которую могут нанести клоны, основанные на этих исходных текстах.

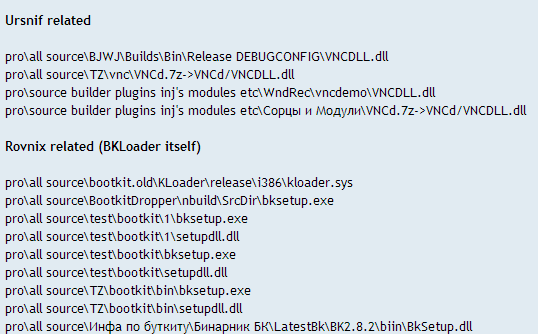

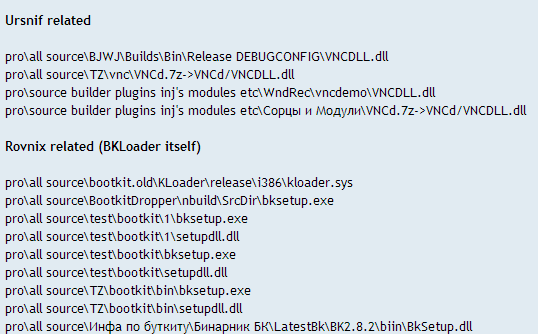

Один из модераторов kernelmode.info, EP_X0FF собрал статистику по семействам вредоносных программ, функционал которых описан утекшими текстами. Этот список действительно впечатляет(!): Ursnif, Rovnix, Alureon, Phdet, Zeus, Vundo, SpyEye. Все эти семейства вредоносных программ очень хорошо известны ресерчерам и получили большое распространение.

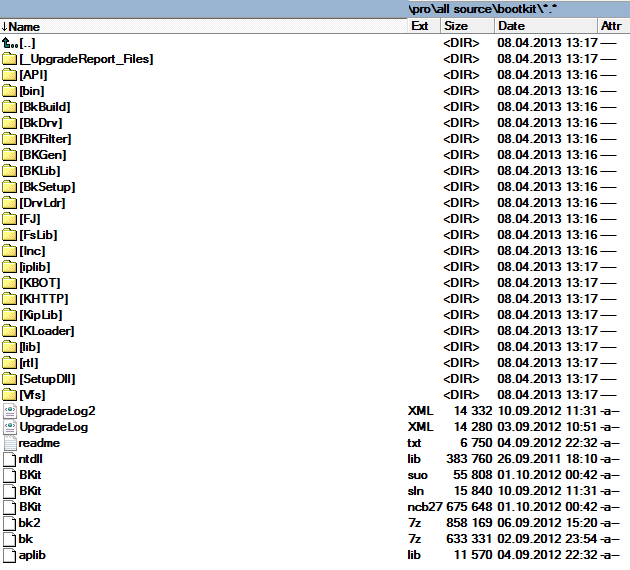

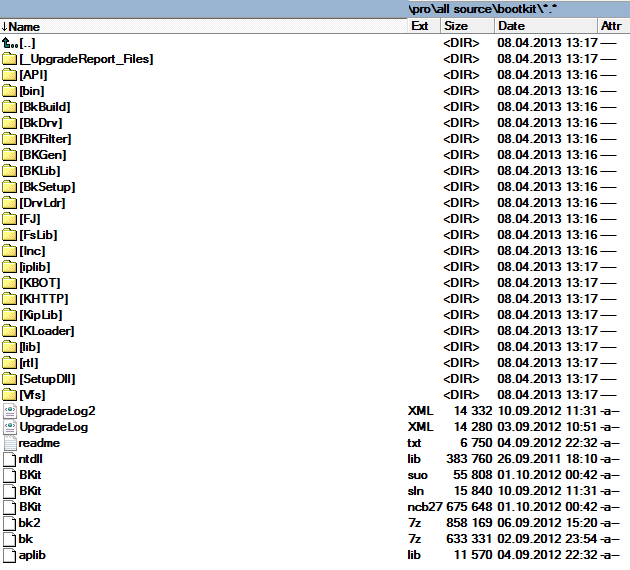

Поясним, что Carberp изначально не имел своей bootkit-составляющей до 2011 г., когда разработчиками был куплен фреймворк Rovnix (одно из первых семейств буткитов, которое использовало метод заражения VBR, что позволяло загружать свой драйвер на x64 платформах в обход ограничений ОС). Код Rovnix и история включения его исходных текстов в Carberp были детально описаны нашим коллегой Александром Матросовым здесь. Мы также составляли полный отчет об эволюции Carberp, в котором можно было отследить этапы развития вредоносного кода.

Многие издания и АВ-вендоры напишут или уже написали об инциденте, связанном с утечкой исходных текстов Carberp, так как это действительно громкий инцидент, который может повлечь за собой неприятные последствия. Имеется в виду факт появления клонов как самого банковского вредоносного ПО Carberp, буткит-платформы Rovnix, так и другого вредоносного кода, который может быть создан по оказавшимся в паблике исходным текстам вредоносного кода.

Источник: http://habrahabr.ru/company/eset/blog/184576/

- Исходный текст буткита, km драйверов и всего что работает в km.

- Билдер дропперов.

- Плагины.

- Веб-инжекты.

- LPE эксплойты.

- Огромное количество другой полной и необходимой информации, чтобы начать свой собственный проект по разработке вредоносного кода.

Нам удалось получить архив с исходными текстами Carberp и мы можем констатировать тот факт, что утечка исходных текстов Carberp является самой крупной вообще из тех, что были раньше среди вредоносных программ. При этом в этот показатель входит как количество возможностей самого вредоносного кода, которые описываются включенными текстами, их степенью детальности, а также деструктивности, которую могут нанести клоны, основанные на этих исходных текстах.

Один из модераторов kernelmode.info, EP_X0FF собрал статистику по семействам вредоносных программ, функционал которых описан утекшими текстами. Этот список действительно впечатляет(!): Ursnif, Rovnix, Alureon, Phdet, Zeus, Vundo, SpyEye. Все эти семейства вредоносных программ очень хорошо известны ресерчерам и получили большое распространение.

Поясним, что Carberp изначально не имел своей bootkit-составляющей до 2011 г., когда разработчиками был куплен фреймворк Rovnix (одно из первых семейств буткитов, которое использовало метод заражения VBR, что позволяло загружать свой драйвер на x64 платформах в обход ограничений ОС). Код Rovnix и история включения его исходных текстов в Carberp были детально описаны нашим коллегой Александром Матросовым здесь. Мы также составляли полный отчет об эволюции Carberp, в котором можно было отследить этапы развития вредоносного кода.

Многие издания и АВ-вендоры напишут или уже написали об инциденте, связанном с утечкой исходных текстов Carberp, так как это действительно громкий инцидент, который может повлечь за собой неприятные последствия. Имеется в виду факт появления клонов как самого банковского вредоносного ПО Carberp, буткит-платформы Rovnix, так и другого вредоносного кода, который может быть создан по оказавшимся в паблике исходным текстам вредоносного кода.

Источник: http://habrahabr.ru/company/eset/blog/184576/