Этический пентест — это дисциплина на стыке инженерии, аналитики и ответственности. Его цель не в демонстрации уязвимости ради эффекта, а в управляемом, легальном и воспроизводимом поиске слабых мест, чтобы закрыть их до того, как ими воспользуется злоумышленник. В контексте мобильных платформ, и особенно Android, этический пентест становится критически важным элементом экосистемы безопасности, поскольку операционная система одновременно открыта, масштабна и фрагментирована.

Архитектура Android и границы доверия

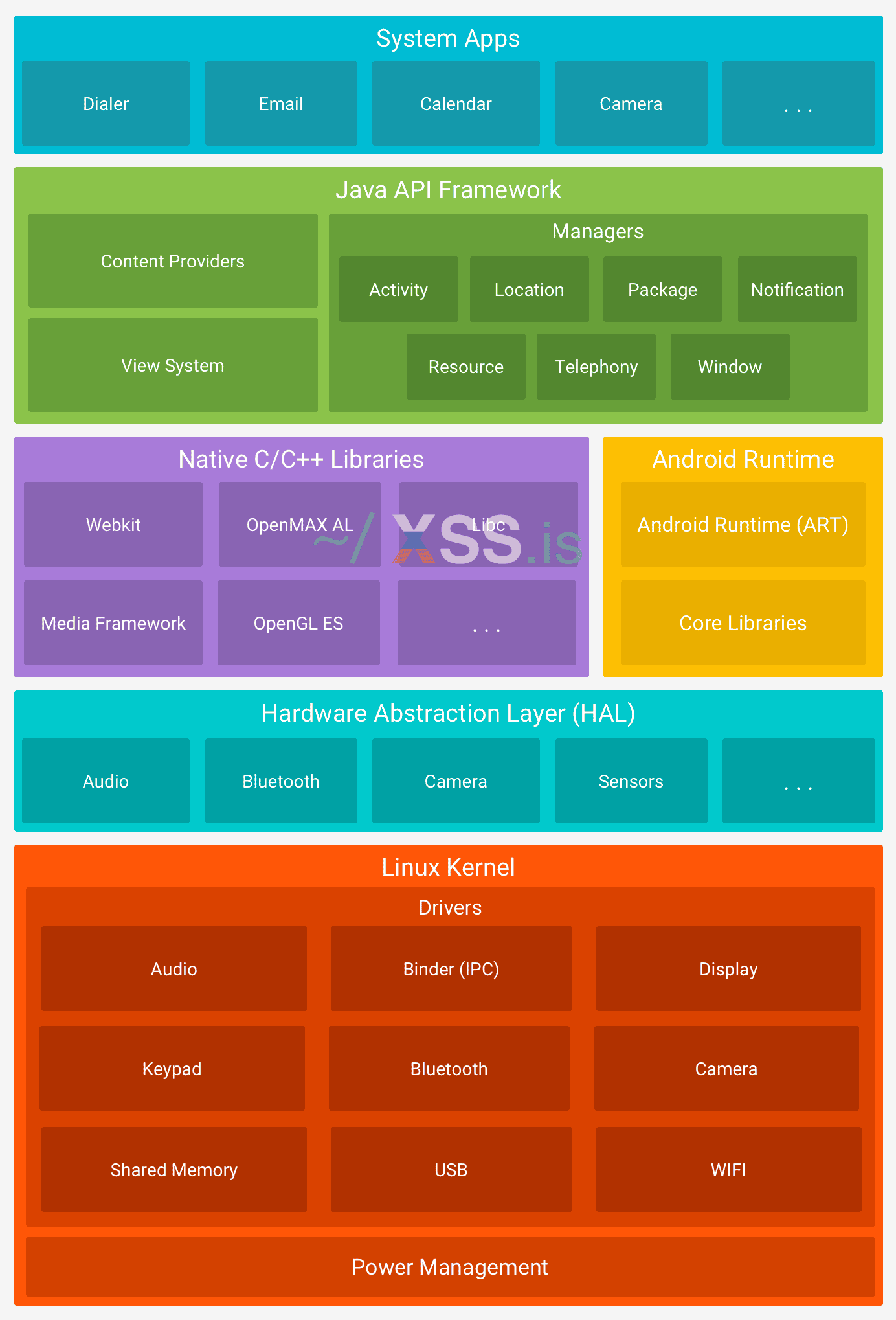

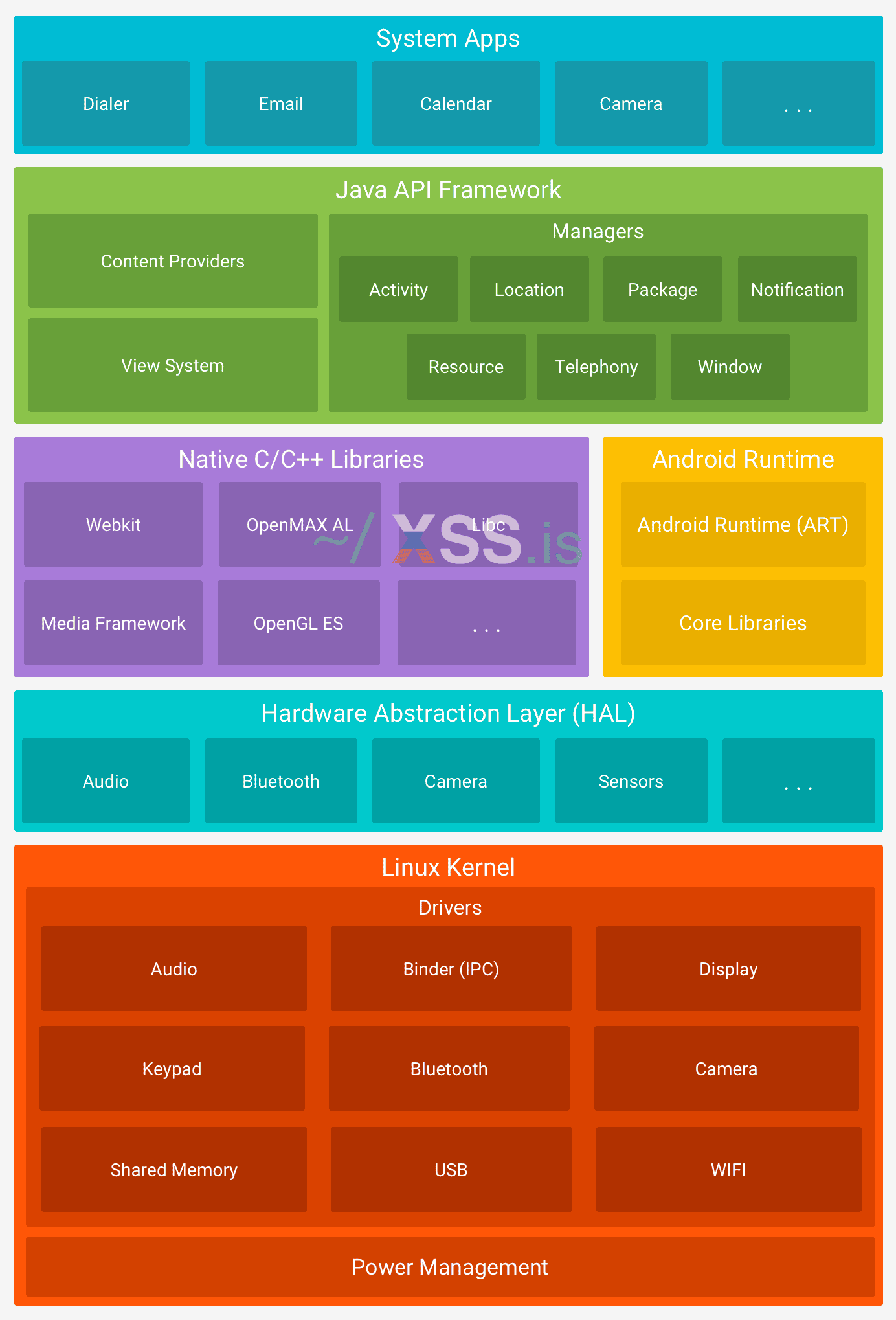

Работа начинается задолго до запуска инструментов. Исследователь формирует модель угроз: какие компоненты системы представляют интерес, где проходит граница доверия между приложением, системой и оборудованием, какие данные имеют наибольшую ценность. Android — это не только Java/Kotlin-слой, но и нативный код, системные службы, HAL, ядро Linux, цепочка загрузки и взаимодействие с проприетарными драйверами. Каждая из этих зон может стать источником уязвимостей, включая 0day — ранее неизвестные дефекты, для которых не существует патча.

Поиск 0day в Android редко выглядит как «удачная находка» за один вечер. Чаще это методичная работа с исходным кодом AOSP, анализ изменений между версиями, изучение баг-трекеров и патчей, которые на первый взгляд не имеют отношения к безопасности. Многие критические уязвимости рождались именно из логических ошибок: некорректной проверки прав, гонок потоков, неправильной работы с состояниями Binder-вызовов. Статический анализ помогает выявлять подозрительные участки, но по-настоящему ценные находки появляются при динамическом тестировании, фаззинге системных сервисов и интерфейсов IPC, а также при анализе поведения системы в нестандартных сценариях.

Особое место занимает нативный код. Ошибки управления памятью — переполнения буфера, use-after-free, двойное освобождение — по-прежнему остаются богатым источником 0day. В Android они часто скрыты в медиастеке, сетевых компонентах или драйверах, поставляемых вендорами. Этический пентестер воспроизводит потенциально опасные входные данные, наблюдает за крашами, анализирует дампы памяти и постепенно сужает поиск до конкретного дефекта. Важный признак профессионального подхода — воспроизводимость: уязвимость должна быть описана так, чтобы разработчик мог подтвердить её существование без догадок.

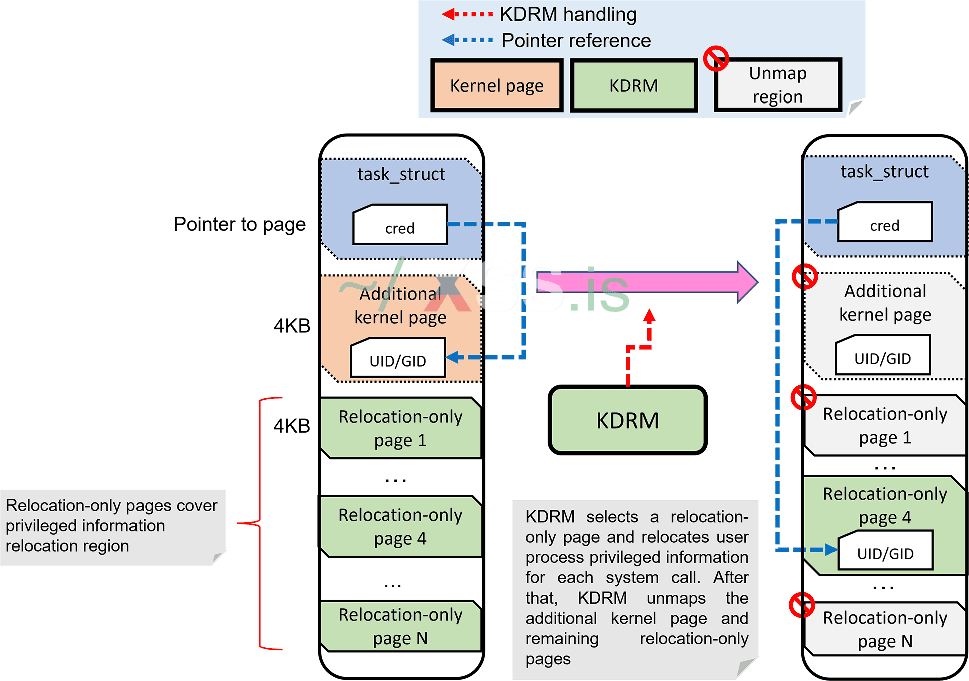

Эти схемы показывают, где проходят реальные линии атаки: Binder, SystemServer, native-библиотеки и ядро. Именно здесь чаще всего ищут логические ошибки и race condition.

Когда 0day подтверждён, работа не заканчивается. Этический пентест принципиально отличается от атакующего подхода тем, что следующим шагом становится ответственное раскрытие. Исследователь документирует проблему, описывает условия эксплуатации и потенциальные последствия, но избегает публикации деталей, которые могут быть немедленно использованы во вред. Информация передаётся вендору или в программу bug bounty, где начинается процесс разработки патча.

Создание патча — это инженерная задача, требующая не меньшей аккуратности, чем поиск самой уязвимости. Недостаточно просто «закрыть дыру»; исправление должно сохранять совместимость, не ломать API и не создавать новых рисков. В Android патчи часто включают дополнительные проверки границ, корректировку логики прав доступа, переработку жизненного цикла объектов или изменение контрактов между компонентами. После этого исправление проходит внутреннее тестирование, попадает в репозиторий и со временем распространяется через ежемесячные security update.

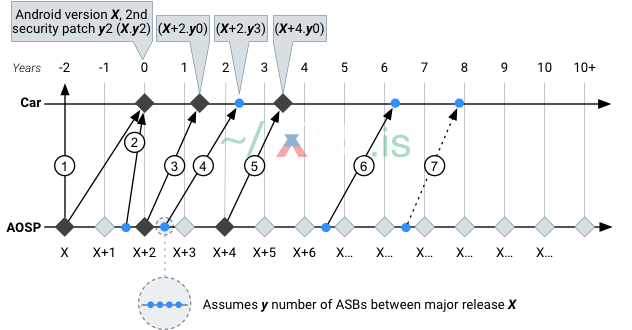

Интересным и часто недооценённым аспектом является обратный патч. После выхода обновления исследователи и злоумышленники анализируют изменения, сравнивая старую и новую версии кода. Из диффа можно понять, какая именно проблема была устранена, и на основе этого восстановить уязвимость для устройств, которые не получили обновление. Это одна из причин, почему фрагментация Android остаётся серьёзной проблемой безопасности: даже идеально написанный патч не защищает те системы, до которых он не дошёл. Этические специалисты используют обратный патчинг как инструмент оценки риска, а не эксплуатации, помогая компаниям понять, насколько критично задерживать обновления.

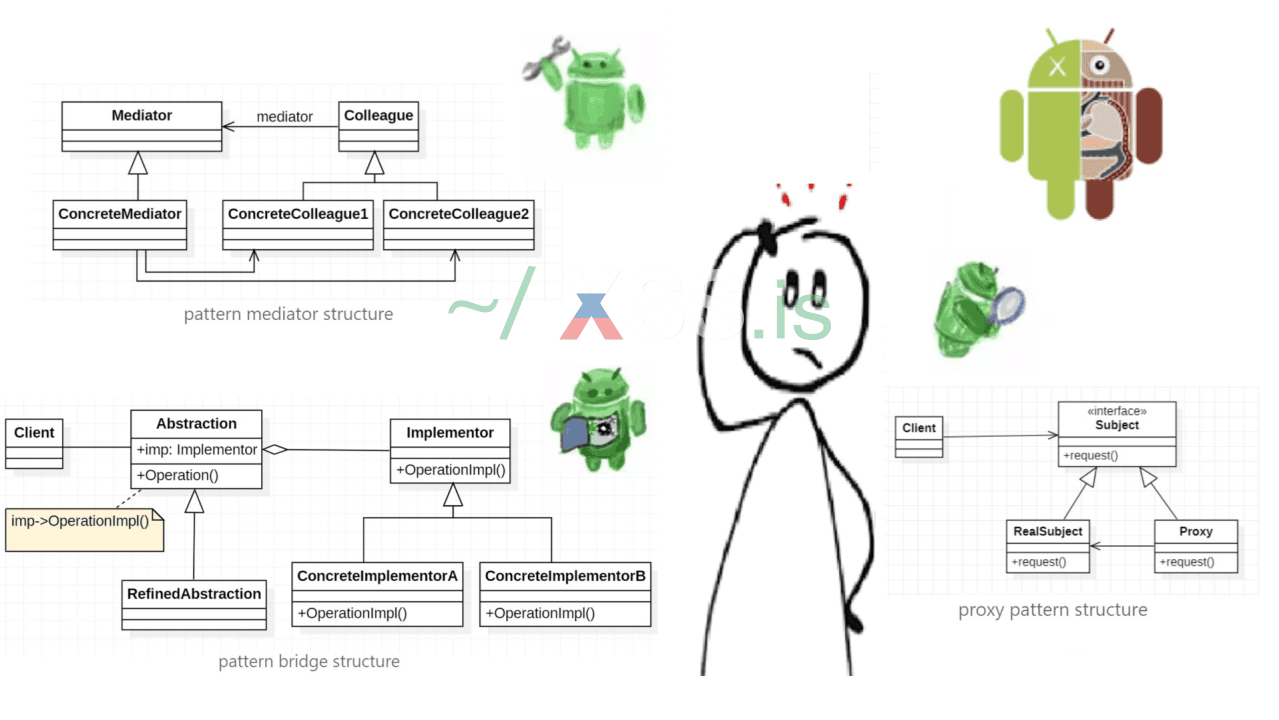

Binder, SystemServer и IPC-атаки

На этих изображениях хорошо видно, как приложение взаимодействует с системными сервисами. Большинство privilege escalation начинается именно с некорректного Binder-интерфейса.

В конечном счёте этический пентест в Android — это не охота за ошибками, а процесс повышения зрелости всей экосистемы. Он требует глубокого понимания архитектуры, уважения к пользователю и строгого соблюдения правовых и этических рамок. 0day здесь — не трофей, а сигнал о том, что система нуждается в улучшении. Патч — не финал, а этап непрерывного цикла, в котором безопасность становится не реакцией на инциденты, а частью культуры разработки.

Хорошо, идём технически, последовательно и без списков, как будто это конспект инженера, а не презентация.

Начинают всегда с понимания архитектуры Android не как «ОС для телефонов», а как набора изолированных доменов доверия, связанных IPC. В реальности атаки почти никогда не происходят «в лоб». Исследователь ищет место, где один домен доверия может повлиять на другой с нарушением инвариантов безопасности. Именно там и возникает большинство 0day.

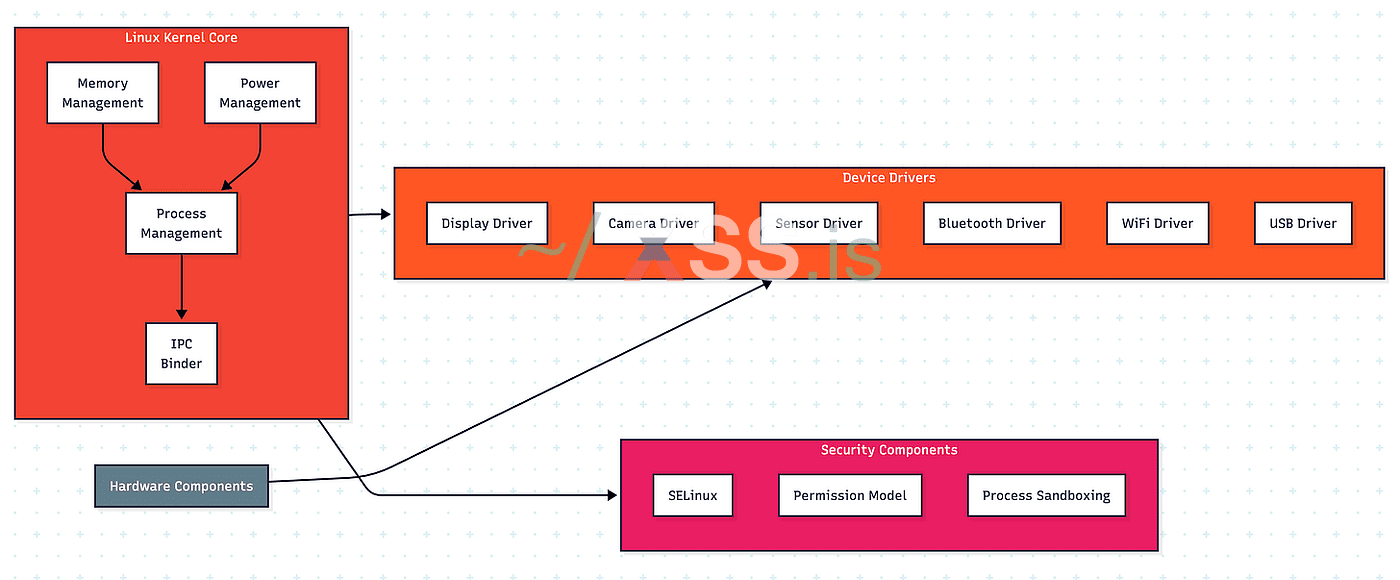

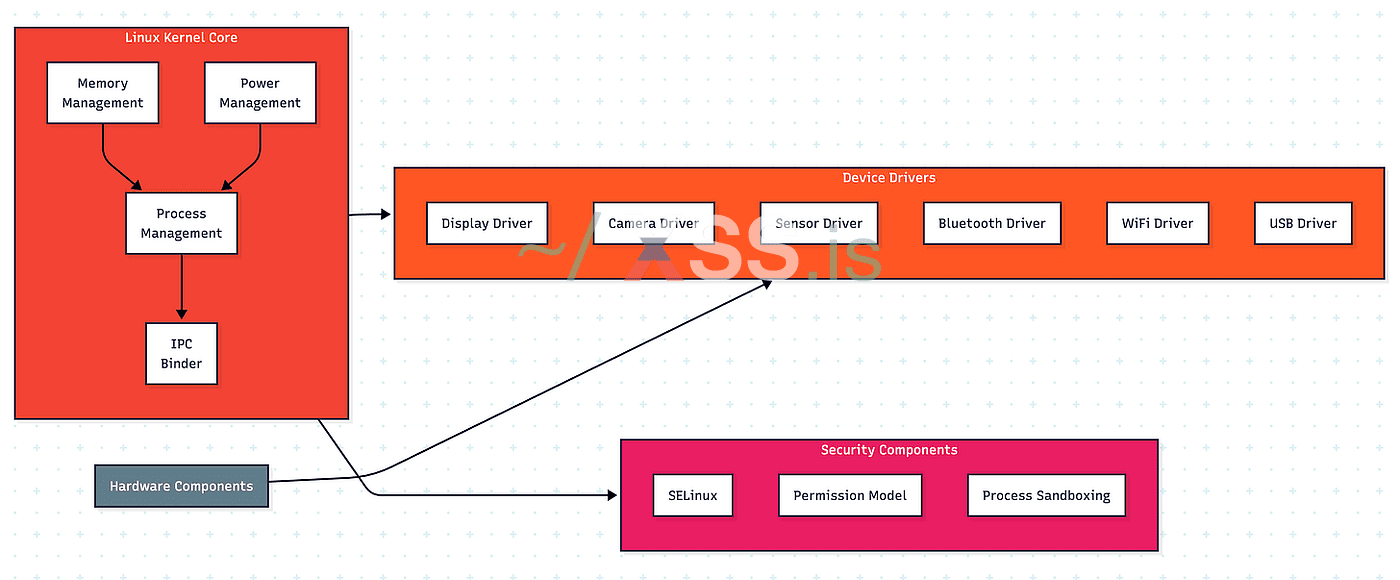

Kernel, SELinux и эскалация привилегий

Здесь показано, как ошибки в драйверах или ядре обходят sandbox и SELinux, превращая локальную уязвимость в полный компромисс устройства.

Первый реальный рабочий слой для пентеста — это граница между приложением и фреймворком. Здесь ключевым механизмом является Binder. Любой системный сервис в Android предоставляет Binder-интерфейс, и каждый метод этого интерфейса обязан корректно проверять права вызывающей стороны. Типовая логическая уязвимость выглядит так: проверка permission происходит не на входе метода, а после частичной обработки данных. В результате неавторизованный процесс может вызвать побочный эффект ещё до отказа. Такие ошибки редко ловятся автоматикой, потому что формально код «проверяет доступ», но делает это неатомарно.

Дальше исследователь переходит к анализу SystemServer. Это единый процесс, внутри которого работают десятки критических сервисов. Любая ошибка здесь автоматически имеет высокий импакт. Технически работа выглядит как чтение исходников AOSP с параллельным построением ментальной модели состояний. Например, сервис управляет объектом, жизненный цикл которого зависит от нескольких событий: Binder-вызов, broadcast, callback от ядра. Если эти события могут прийти в неправильном порядке, возникает race condition. На практике такие гонки приводят либо к утечке данных, либо к use-after-free в нативной части.

Когда фреймворк «прочёсан», фокус смещается в нативный слой. Здесь Java уже не защищает от ошибок, и исследователь работает как классический low-level security engineer. Основная техника — фаззинг интерфейсов. Это может быть Binder-фаззинг, сокеты, файловые дескрипторы или специфичные ioctl-вызовы. Фаззер генерирует некорректные или граничные входные данные, система падает, и по crash log видно, где нарушена работа с памятью. Дальше идёт ручной анализ дампа: какие поля структуры повреждены, был ли контроль границ, освобождалась ли память ранее.

Отдельный пласт — медиастек и парсеры. Исторически именно здесь находят самые «чистые» 0day. Причина проста: сложные форматы, много состояний, высокая производительность и минимум проверок ради скорости. Исследователь берёт конкретный формат, например контейнер видео, и постепенно искажает структуру, наблюдая, как код реагирует на невозможные состояния. Если парсер доверяет входным данным больше, чем должен, появляется точка управления потоком выполнения.

После подтверждения дефекта начинается этап, который отличает этический пентест от эксплуатации. Уязвимость должна быть минимально воспроизводимой. Это означает, что исследователь сводит её к детерминированному сценарию, убирая шум фаззинга. В отчёте описывается точка входа, конкретный кодовый путь и причина нарушения инварианта. Формулировка всегда техническая: «некорректная проверка размера буфера», «TOCTOU между проверкой UID и использованием ресурса», «отсутствие блокировки при доступе к shared state».

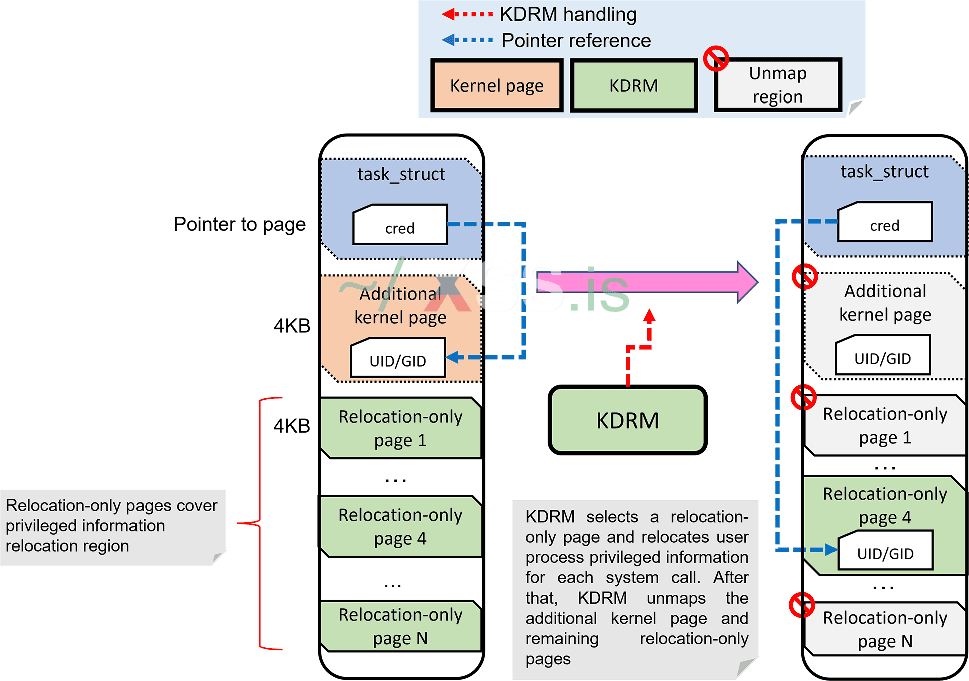

Patch & reverse patch analysis

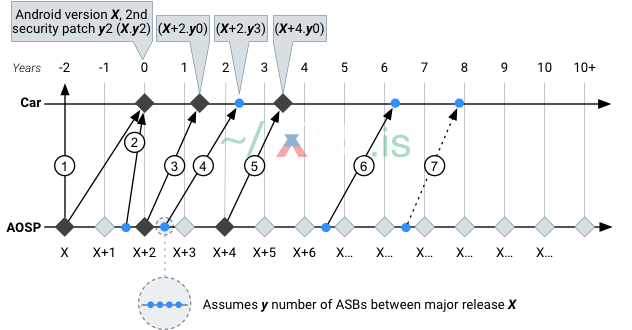

Эти изображения отражают процесс, когда по diff’у патча восстанавливается суть уязвимости — классическая практика как у red team, так и у blue team.

Разработка патча начинается с вопроса, почему ошибка вообще стала возможной. Хороший патч не просто добавляет if, он восстанавливает архитектурную гарантию. Если проблема в гонке, добавляется синхронизация или меняется модель владения объектом. Если в логике прав — проверка переносится в более раннюю фазу или делается обязательной для всех кодовых путей. В Android это особенно важно, потому что один и тот же сервис может вызываться десятками способов. После выхода патча начинается интересный этап обратного анализа. Исследователи берут старую и новую версии кода и смотрят, какие строки изменились. По этим изменениям легко восстановить, какую именно ошибку закрывали. Это позволяет оценить, какие устройства всё ещё уязвимы и насколько серьёзны риски для экосистемы. С точки зрения защиты это используется для threat modeling и приоритизации обновлений, а не для атаки. В итоге технический этический пентест Android — это непрерывный цикл анализа границ доверия, поиска нарушений инвариантов и восстановления этих инвариантов через патчи. 0day здесь — не цель и не достижение, а побочный эффект глубокого понимания системы. Именно поэтому лучшие находки делают не те, кто «ломает», а те, кто мыслит как разработчик ядра и архитектор платформы одновременно.

Архитектура Android и границы доверия

Работа начинается задолго до запуска инструментов. Исследователь формирует модель угроз: какие компоненты системы представляют интерес, где проходит граница доверия между приложением, системой и оборудованием, какие данные имеют наибольшую ценность. Android — это не только Java/Kotlin-слой, но и нативный код, системные службы, HAL, ядро Linux, цепочка загрузки и взаимодействие с проприетарными драйверами. Каждая из этих зон может стать источником уязвимостей, включая 0day — ранее неизвестные дефекты, для которых не существует патча.

Поиск 0day в Android редко выглядит как «удачная находка» за один вечер. Чаще это методичная работа с исходным кодом AOSP, анализ изменений между версиями, изучение баг-трекеров и патчей, которые на первый взгляд не имеют отношения к безопасности. Многие критические уязвимости рождались именно из логических ошибок: некорректной проверки прав, гонок потоков, неправильной работы с состояниями Binder-вызовов. Статический анализ помогает выявлять подозрительные участки, но по-настоящему ценные находки появляются при динамическом тестировании, фаззинге системных сервисов и интерфейсов IPC, а также при анализе поведения системы в нестандартных сценариях.

Особое место занимает нативный код. Ошибки управления памятью — переполнения буфера, use-after-free, двойное освобождение — по-прежнему остаются богатым источником 0day. В Android они часто скрыты в медиастеке, сетевых компонентах или драйверах, поставляемых вендорами. Этический пентестер воспроизводит потенциально опасные входные данные, наблюдает за крашами, анализирует дампы памяти и постепенно сужает поиск до конкретного дефекта. Важный признак профессионального подхода — воспроизводимость: уязвимость должна быть описана так, чтобы разработчик мог подтвердить её существование без догадок.

Эти схемы показывают, где проходят реальные линии атаки: Binder, SystemServer, native-библиотеки и ядро. Именно здесь чаще всего ищут логические ошибки и race condition.

Когда 0day подтверждён, работа не заканчивается. Этический пентест принципиально отличается от атакующего подхода тем, что следующим шагом становится ответственное раскрытие. Исследователь документирует проблему, описывает условия эксплуатации и потенциальные последствия, но избегает публикации деталей, которые могут быть немедленно использованы во вред. Информация передаётся вендору или в программу bug bounty, где начинается процесс разработки патча.

Создание патча — это инженерная задача, требующая не меньшей аккуратности, чем поиск самой уязвимости. Недостаточно просто «закрыть дыру»; исправление должно сохранять совместимость, не ломать API и не создавать новых рисков. В Android патчи часто включают дополнительные проверки границ, корректировку логики прав доступа, переработку жизненного цикла объектов или изменение контрактов между компонентами. После этого исправление проходит внутреннее тестирование, попадает в репозиторий и со временем распространяется через ежемесячные security update.

Интересным и часто недооценённым аспектом является обратный патч. После выхода обновления исследователи и злоумышленники анализируют изменения, сравнивая старую и новую версии кода. Из диффа можно понять, какая именно проблема была устранена, и на основе этого восстановить уязвимость для устройств, которые не получили обновление. Это одна из причин, почему фрагментация Android остаётся серьёзной проблемой безопасности: даже идеально написанный патч не защищает те системы, до которых он не дошёл. Этические специалисты используют обратный патчинг как инструмент оценки риска, а не эксплуатации, помогая компаниям понять, насколько критично задерживать обновления.

Binder, SystemServer и IPC-атаки

На этих изображениях хорошо видно, как приложение взаимодействует с системными сервисами. Большинство privilege escalation начинается именно с некорректного Binder-интерфейса.

В конечном счёте этический пентест в Android — это не охота за ошибками, а процесс повышения зрелости всей экосистемы. Он требует глубокого понимания архитектуры, уважения к пользователю и строгого соблюдения правовых и этических рамок. 0day здесь — не трофей, а сигнал о том, что система нуждается в улучшении. Патч — не финал, а этап непрерывного цикла, в котором безопасность становится не реакцией на инциденты, а частью культуры разработки.

Хорошо, идём технически, последовательно и без списков, как будто это конспект инженера, а не презентация.

Начинают всегда с понимания архитектуры Android не как «ОС для телефонов», а как набора изолированных доменов доверия, связанных IPC. В реальности атаки почти никогда не происходят «в лоб». Исследователь ищет место, где один домен доверия может повлиять на другой с нарушением инвариантов безопасности. Именно там и возникает большинство 0day.

Kernel, SELinux и эскалация привилегий

Здесь показано, как ошибки в драйверах или ядре обходят sandbox и SELinux, превращая локальную уязвимость в полный компромисс устройства.

Первый реальный рабочий слой для пентеста — это граница между приложением и фреймворком. Здесь ключевым механизмом является Binder. Любой системный сервис в Android предоставляет Binder-интерфейс, и каждый метод этого интерфейса обязан корректно проверять права вызывающей стороны. Типовая логическая уязвимость выглядит так: проверка permission происходит не на входе метода, а после частичной обработки данных. В результате неавторизованный процесс может вызвать побочный эффект ещё до отказа. Такие ошибки редко ловятся автоматикой, потому что формально код «проверяет доступ», но делает это неатомарно.

Дальше исследователь переходит к анализу SystemServer. Это единый процесс, внутри которого работают десятки критических сервисов. Любая ошибка здесь автоматически имеет высокий импакт. Технически работа выглядит как чтение исходников AOSP с параллельным построением ментальной модели состояний. Например, сервис управляет объектом, жизненный цикл которого зависит от нескольких событий: Binder-вызов, broadcast, callback от ядра. Если эти события могут прийти в неправильном порядке, возникает race condition. На практике такие гонки приводят либо к утечке данных, либо к use-after-free в нативной части.

Когда фреймворк «прочёсан», фокус смещается в нативный слой. Здесь Java уже не защищает от ошибок, и исследователь работает как классический low-level security engineer. Основная техника — фаззинг интерфейсов. Это может быть Binder-фаззинг, сокеты, файловые дескрипторы или специфичные ioctl-вызовы. Фаззер генерирует некорректные или граничные входные данные, система падает, и по crash log видно, где нарушена работа с памятью. Дальше идёт ручной анализ дампа: какие поля структуры повреждены, был ли контроль границ, освобождалась ли память ранее.

Отдельный пласт — медиастек и парсеры. Исторически именно здесь находят самые «чистые» 0day. Причина проста: сложные форматы, много состояний, высокая производительность и минимум проверок ради скорости. Исследователь берёт конкретный формат, например контейнер видео, и постепенно искажает структуру, наблюдая, как код реагирует на невозможные состояния. Если парсер доверяет входным данным больше, чем должен, появляется точка управления потоком выполнения.

После подтверждения дефекта начинается этап, который отличает этический пентест от эксплуатации. Уязвимость должна быть минимально воспроизводимой. Это означает, что исследователь сводит её к детерминированному сценарию, убирая шум фаззинга. В отчёте описывается точка входа, конкретный кодовый путь и причина нарушения инварианта. Формулировка всегда техническая: «некорректная проверка размера буфера», «TOCTOU между проверкой UID и использованием ресурса», «отсутствие блокировки при доступе к shared state».

Patch & reverse patch analysis

Эти изображения отражают процесс, когда по diff’у патча восстанавливается суть уязвимости — классическая практика как у red team, так и у blue team.

Разработка патча начинается с вопроса, почему ошибка вообще стала возможной. Хороший патч не просто добавляет if, он восстанавливает архитектурную гарантию. Если проблема в гонке, добавляется синхронизация или меняется модель владения объектом. Если в логике прав — проверка переносится в более раннюю фазу или делается обязательной для всех кодовых путей. В Android это особенно важно, потому что один и тот же сервис может вызываться десятками способов. После выхода патча начинается интересный этап обратного анализа. Исследователи берут старую и новую версии кода и смотрят, какие строки изменились. По этим изменениям легко восстановить, какую именно ошибку закрывали. Это позволяет оценить, какие устройства всё ещё уязвимы и насколько серьёзны риски для экосистемы. С точки зрения защиты это используется для threat modeling и приоритизации обновлений, а не для атаки. В итоге технический этический пентест Android — это непрерывный цикл анализа границ доверия, поиска нарушений инвариантов и восстановления этих инвариантов через патчи. 0day здесь — не цель и не достижение, а побочный эффект глубокого понимания системы. Именно поэтому лучшие находки делают не те, кто «ломает», а те, кто мыслит как разработчик ядра и архитектор платформы одновременно.