- Новое

- Добавить закладку

- #1

Последняя версия хакерского форума BreachForums подверглась утечке данных — в сети была опубликована таблица пользовательской базы.

BreachForums — это хакерский форум, используемый для торговли, продажи и публикации украденных данных, а также для продажи доступа к корпоративным сетям и других незаконных киберпреступных услуг.

Сайт был запущен после того, как один из из похожих форумов — RaidForums — был изъят правоохранительными органами, а его владелец под ником «Omnipotent» арестован.

Хотя BreachForums ранее уже сталкивался с утечками данных и действиями полиции, форум неоднократно перезапускался под новыми доменами; некоторые обвиняют его в том, что теперь он является «ловушкой» для правоохранительных органов.

На днях сайт, названный в честь вымогательской группировки ShinyHunters, опубликовал архив 7Zip с именем breachedforum.7z.

Архив содержит три файла:

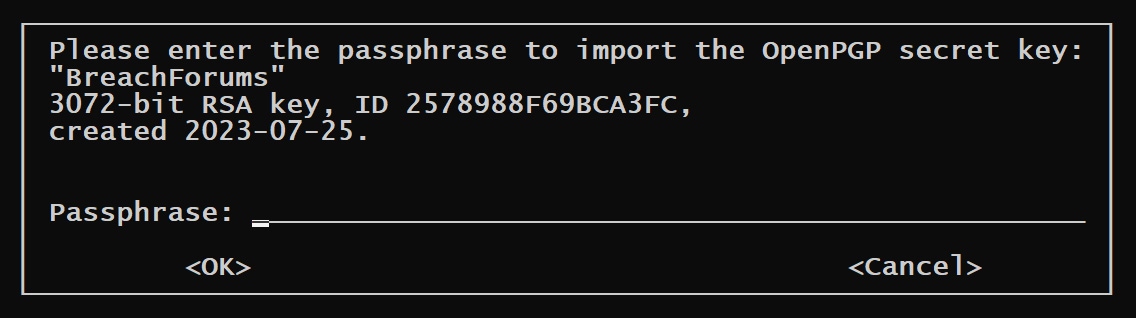

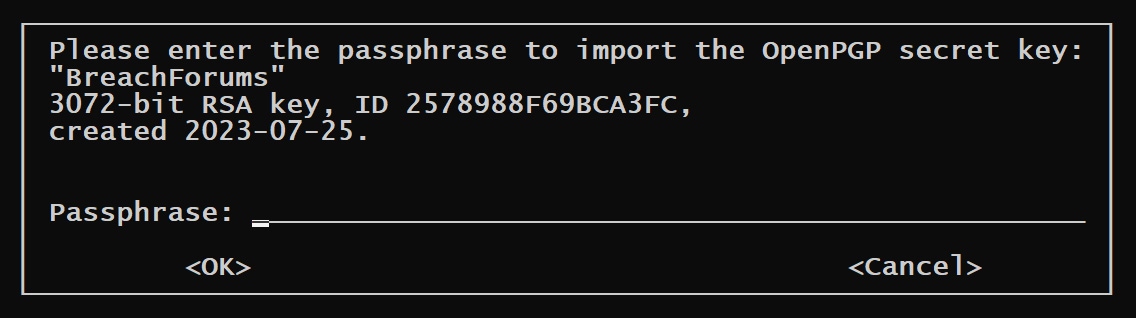

Файл breachedforum-pgp-key.txt.asc содержит приватный PGP-ключ, созданный 25 июля 2023 года и использовавшийся BreachForums для подписи официальных сообщений администраторов. Хотя ключ утёк, он защищён парольной фразой, и без неё его нельзя использовать для подписи сообщений.

PGP-приватный ключ BreachForums, защищённый парольной фразой

Файл databoose.sql — это таблица пользователей MyBB (mybb_users), содержащая 323 988 записей участников, включая отображаемые имена, даты регистрации, IP-адреса и другую внутреннюю информацию.

Анализ таблицы, проведённый BleepingComputer, показал, что большинство IP-адресов указывают на локальный loopback-адрес (0x7F000009 / 127.0.0.9), поэтому они не представляют особой ценности.

Однако 70 296 записей не содержат IP-адрес 127.0.0.9, и проверенные нами записи соответствуют публичным IP-адресам. Эти публичные IP-адреса могут представлять проблему с точки зрения OPSEC для соответствующих пользователей и быть ценными для правоохранительных органов и исследователей кибербезопасности.

Последняя дата регистрации в недавно утёкшей пользовательской базе — 11 августа 2025 года, то есть тот же день, когда предыдущий BreachForums на домене breachforums[.]hn был закрыт. Это закрытие последовало за арестом некоторых предполагаемых операторов форума.

В тот же день участник вымогательской группировки ShinyHunters опубликовал сообщение в Telegram-канале «Scattered Lapsus$ Hunters», заявив, что форум является «ловушкой» правоохранительных органов. Администраторы BreachForums впоследствии опровергли эти обвинения.

Домен breachforums[.]hn позднее был изъят правоохранительными органами в октябре 2025 года после того, как его перепрофилировали для вымогательства у компаний, пострадавших от масштабных атак по краже данных Salesforce, проведённых группировкой ShinyHunters.

Текущий администратор BreachForums, известный под ником «N/A», подтвердил новую утечку, заявив, что резервная копия таблицы пользователей MyBB временно находилась в незащищённой папке и была скачана лишь один раз.

«Мы хотим отреагировать на недавние обсуждения предполагаемой утечки базы данных и чётко объяснить, что произошло», — написал N/A на breachforums[.]

«Прежде всего, это не недавний инцидент. Речь идёт о старой утечке таблицы пользователей, датируемой августом 2025 года, в период, когда BreachForums восстанавливался после работы на домене .hn».

«В процессе восстановления таблица пользователей и PGP-ключ форума временно хранились в незащищённой папке в течение очень короткого времени. Наше расследование показывает, что папка была скачана только один раз в этот период», — продолжил администратор.

Хотя администратор отметил, что участникам BreachForums следует использовать одноразовые адреса электронной почты для снижения рисков и что большинство IP-адресов соответствуют локальным адресам, база данных всё же содержит информацию, которая может представлять интерес для правоохранительных органов.

Обновление 10.01.26, 16:02 ET: после публикации материала компания по кибербезопасности Resecurity сообщила BleepingComputer, что обновление на сайте теперь включает пароль к приватному PGP-ключу breachforums[.]

Другой исследователь в области безопасности подтвердил BleepingComputer, что этот пароль действительно является корректным для данного ключа.

- Источник: https://www.bleepingcomputer[.]com/...um-database-leaked-exposing-324-000-accounts/

BreachForums — это хакерский форум, используемый для торговли, продажи и публикации украденных данных, а также для продажи доступа к корпоративным сетям и других незаконных киберпреступных услуг.

Сайт был запущен после того, как один из из похожих форумов — RaidForums — был изъят правоохранительными органами, а его владелец под ником «Omnipotent» арестован.

Хотя BreachForums ранее уже сталкивался с утечками данных и действиями полиции, форум неоднократно перезапускался под новыми доменами; некоторые обвиняют его в том, что теперь он является «ловушкой» для правоохранительных органов.

На днях сайт, названный в честь вымогательской группировки ShinyHunters, опубликовал архив 7Zip с именем breachedforum.7z.

Архив содержит три файла:

- shinyhunte.rs-the-story-of-james.txt

- databoose.sql

- breachedforum-pgp-key.txt.asc

Файл breachedforum-pgp-key.txt.asc содержит приватный PGP-ключ, созданный 25 июля 2023 года и использовавшийся BreachForums для подписи официальных сообщений администраторов. Хотя ключ утёк, он защищён парольной фразой, и без неё его нельзя использовать для подписи сообщений.

PGP-приватный ключ BreachForums, защищённый парольной фразой

Файл databoose.sql — это таблица пользователей MyBB (mybb_users), содержащая 323 988 записей участников, включая отображаемые имена, даты регистрации, IP-адреса и другую внутреннюю информацию.

Анализ таблицы, проведённый BleepingComputer, показал, что большинство IP-адресов указывают на локальный loopback-адрес (0x7F000009 / 127.0.0.9), поэтому они не представляют особой ценности.

Однако 70 296 записей не содержат IP-адрес 127.0.0.9, и проверенные нами записи соответствуют публичным IP-адресам. Эти публичные IP-адреса могут представлять проблему с точки зрения OPSEC для соответствующих пользователей и быть ценными для правоохранительных органов и исследователей кибербезопасности.

Последняя дата регистрации в недавно утёкшей пользовательской базе — 11 августа 2025 года, то есть тот же день, когда предыдущий BreachForums на домене breachforums[.]hn был закрыт. Это закрытие последовало за арестом некоторых предполагаемых операторов форума.

В тот же день участник вымогательской группировки ShinyHunters опубликовал сообщение в Telegram-канале «Scattered Lapsus$ Hunters», заявив, что форум является «ловушкой» правоохранительных органов. Администраторы BreachForums впоследствии опровергли эти обвинения.

Домен breachforums[.]hn позднее был изъят правоохранительными органами в октябре 2025 года после того, как его перепрофилировали для вымогательства у компаний, пострадавших от масштабных атак по краже данных Salesforce, проведённых группировкой ShinyHunters.

Текущий администратор BreachForums, известный под ником «N/A», подтвердил новую утечку, заявив, что резервная копия таблицы пользователей MyBB временно находилась в незащищённой папке и была скачана лишь один раз.

«Мы хотим отреагировать на недавние обсуждения предполагаемой утечки базы данных и чётко объяснить, что произошло», — написал N/A на breachforums[.]

«Прежде всего, это не недавний инцидент. Речь идёт о старой утечке таблицы пользователей, датируемой августом 2025 года, в период, когда BreachForums восстанавливался после работы на домене .hn».

«В процессе восстановления таблица пользователей и PGP-ключ форума временно хранились в незащищённой папке в течение очень короткого времени. Наше расследование показывает, что папка была скачана только один раз в этот период», — продолжил администратор.

Хотя администратор отметил, что участникам BreachForums следует использовать одноразовые адреса электронной почты для снижения рисков и что большинство IP-адресов соответствуют локальным адресам, база данных всё же содержит информацию, которая может представлять интерес для правоохранительных органов.

Обновление 10.01.26, 16:02 ET: после публикации материала компания по кибербезопасности Resecurity сообщила BleepingComputer, что обновление на сайте теперь включает пароль к приватному PGP-ключу breachforums[.]

Другой исследователь в области безопасности подтвердил BleepingComputer, что этот пароль действительно является корректным для данного ключа.

- Источник: https://www.bleepingcomputer[.]com/...um-database-leaked-exposing-324-000-accounts/