- Цена

- 175

- Контакты

- https://t.me/eurocrypter

For English-speaking users - the full English version of this article is provided below.

Всем привет.

За последние месяца мы провели масштабное тестирование на котором фактически покрыли весь значимый спектр современного софта.

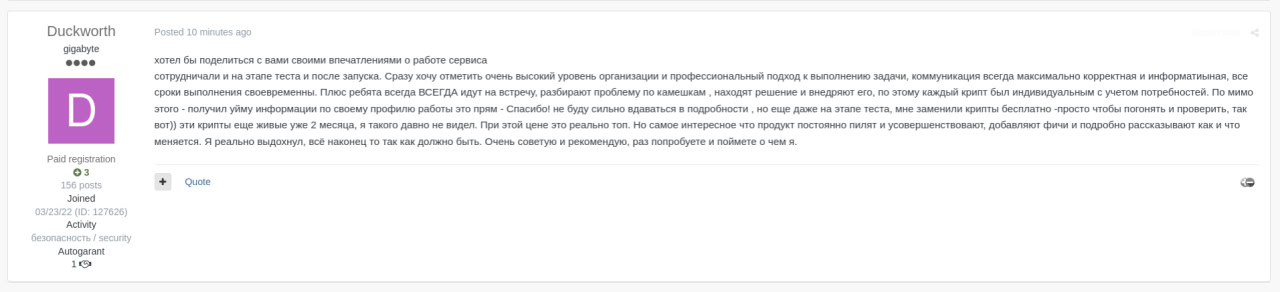

Каждый отзыв - это конкретный результат работы , описание того как продукт показал себя на боевых задачах.

Не абстрактные обещания, а реальные кейсы от разработчиков, команд и клиентов, которые протестировали криптер на своих решениях и получили измеримый результат.

Перейдя по ссылке ниже, вы можете ознакомиться как проходило тестирование, какие отзывы оставляли люди с различным софтом, разными подходами и типами трафика.

https://forum.exploit.in/topic/268554/

На этапе тестов мы доказали нашу позицию - качество разработки и подход к работе совсем другого уровня.

Наш продукт - это сборка решений в одно целое , каждый модуль - это отдельный продукт, каждый решает свою задачу идеально.

Работали с корпоративными решениями, разнообразными типами файлов, получили лучший возможный фидбек от аудитории.

Это криптер принципиально другого поколения и подхода к работе - многолетний Research & Development выливается в решение, которое становится доступным сейчас.

Поддерживаемые типы файлов

Сервис работает со всеми современными форматами исполняемых файлов под Windows

Из чего состоит криптер

В наш криптер включено 2 фреймворка + 2 модуля, каждый - отдельная разработка с нуля, отдельный продукт, вот что внутри:

Recon Framework — самый современный антисендбокс на рынке , видит гипервизоры, виртуальные машины, исследователей, предотвращает сливы в VirusTotal, 25+ модулей проверок, порядок выполнения рандомный.

Wild Framework — это решение, которого нет у других , чистит сетевое поведение файла полностью, каждый запуск = уникальный паттерн трафика.

EDR видит кучу обычного интернета, трафик выглядит как обычный, сигнатуры не работают, целенаправленно разработана для обхода систем Network Detection and Response, которые мониторят внутренний сетевой трафик и поведение.

EuroSysCall Generator — наш собственный гибридный генератор, реализованный на C# + ASM, для каждого стаба динамически собирает нужные syscall вызовы, прямые NT syscalls без промежуточных слоев, обфусцированный код для полного обхода usermode hooks.

USG — наша система динамической генерации уникальных стабов, благодаря которой файл который невозможно отследить по сигнатурам, каждый запуск новый образец на уровне IL, машинного кода и PE структуры.

Что меняется в каждом стабе

Особенности криптера

Трехуровневая архитектура доставки

Инъекция

Модуль персистенции стаба

Что мы тестировали

Протестировав наше решение против ведущих АВ из США, Европы и Азии, мы гарантируем полную свободу действий на всех основных рынках - от Северной Америки до Азии.

Проверены оба сценария: статический анализ и поведенческий анализ.

Оба успешно пройдены.

Протестированные АВ:

Наши решения - для кого

Философия и принципы работы

Ценообразование EuroCrypter

Модели сотрудничества

Гарант - это всегда наш приоритет , не вариант, а стандарт работы , независимо от суммы, тарифа или срока сделки.

Мы даем твердые гарантии, получаете ровно то, за что платите, в полном объеме, точно в срок.

Контакты

Первый контакт всегда через личку на форуме. не пишите по контактам из объявления, не создавайте сделки и не переводите деньги, пока не пройдете верификацию со мной здесь.

Ни в коем случае не переводите деньги заранее , если кто-то пишет вам первым от моего имени или просит оплату до верификации — это 100% скам.

Всем привет.

За последние месяца мы провели масштабное тестирование на котором фактически покрыли весь значимый спектр современного софта.

Каждый отзыв - это конкретный результат работы , описание того как продукт показал себя на боевых задачах.

Не абстрактные обещания, а реальные кейсы от разработчиков, команд и клиентов, которые протестировали криптер на своих решениях и получили измеримый результат.

Перейдя по ссылке ниже, вы можете ознакомиться как проходило тестирование, какие отзывы оставляли люди с различным софтом, разными подходами и типами трафика.

https://forum.exploit.in/topic/268554/

На этапе тестов мы доказали нашу позицию - качество разработки и подход к работе совсем другого уровня.

Наш продукт - это сборка решений в одно целое , каждый модуль - это отдельный продукт, каждый решает свою задачу идеально.

Работали с корпоративными решениями, разнообразными типами файлов, получили лучший возможный фидбек от аудитории.

Это криптер принципиально другого поколения и подхода к работе - многолетний Research & Development выливается в решение, которое становится доступным сейчас.

Поддерживаемые типы файлов

Сервис работает со всеми современными форматами исполняемых файлов под Windows

- NET assemblies всех версий - от .NET 2.0 до .NET Framework 4.8 , принимаем managed, mixed mode, любую целевую архитектуру. Работаем как с чистыми файлами, так и с предварительно обфусцированными.

- Native PE файлы - x32 и x64 архитектура , чистые PE со статической линковкой, динамическими импортами, любыми dependency chains.

- Гибридные форматы - mixed mode C++/CLI приложения, .NET файлы с embedded native библиотеками, multi-stage дропперы, исполняемые файлы с оверлеями и дополнительными секциями.

- Принимаем файлы под UPX, Themida, VMProtect.

- Работаем, но предпочитаем чистые неупакованные файлы - результат стабильнее.

- При необходимости упакованного решения обсудим индивидуально.

Из чего состоит криптер

В наш криптер включено 2 фреймворка + 2 модуля, каждый - отдельная разработка с нуля, отдельный продукт, вот что внутри:

Recon Framework — самый современный антисендбокс на рынке , видит гипервизоры, виртуальные машины, исследователей, предотвращает сливы в VirusTotal, 25+ модулей проверок, порядок выполнения рандомный.

- Виртуальные окружения и песочницы всех типов, включая коммерческие решения.

- Поведенческие ловушки - timing атаки, манипуляции с задержками, пропуски операций.

- Аппаратные и системные артефакты - от процессов мониторинга до драйверов.

- Адаптируемся под их механизмы детально , Anyrun , Hybrid Analysis и песочницы VirusTotal - наш приоритет для борьбы.

- Фреймворк постоянно развивается под новые методы sandbox-анализа , как только решения меняют подход - мы уже готовы.

- Порядок выполнения проверок каждый раз разный , модули запускаются в случайной последовательности при каждом запуске , невозможно предсказать или определить паттерн работы.

- Ловим на трех уровнях одновременно , детектим песочницы на системном , сетевом и аппаратном уровнях одновременно.

Wild Framework — это решение, которого нет у других , чистит сетевое поведение файла полностью, каждый запуск = уникальный паттерн трафика.

EDR видит кучу обычного интернета, трафик выглядит как обычный, сигнатуры не работают, целенаправленно разработана для обхода систем Network Detection and Response, которые мониторят внутренний сетевой трафик и поведение.

- Целевой payload тонет в потоке обычной активности, паттерн не повторяется

- Запросы идут непредсказуемо, данные режутся по разным потокам, нет ритма который видит аналитик

- NDR анализирует ритм, размер пакетов и интервалы между соединениями. Wild Framework рандомизирует все параметры - размеры, задержки, количество соединений, направления трафика.

EuroSysCall Generator — наш собственный гибридный генератор, реализованный на C# + ASM, для каждого стаба динамически собирает нужные syscall вызовы, прямые NT syscalls без промежуточных слоев, обфусцированный код для полного обхода usermode hooks.

USG — наша система динамической генерации уникальных стабов, благодаря которой файл который невозможно отследить по сигнатурам, каждый запуск новый образец на уровне IL, машинного кода и PE структуры.

Что меняется в каждом стабе

- IL код полностью переписываем - многоступенчатая обфускация, сначала наши мутаторы, потом enterprise tools, потом опять наши , все инструкции (

ldarg,ldfld,call,stloc,ret) переупорядочиваются с новыми адресами и смещениями. - Декомпиляторы типа dnSpy показывают бессмысленный набор переходов вместо читаемого кода, каждая инструкция получает уникальный адрес IL_XXXX с новыми смещениями, отличающимися от оригинала, семантика программы полностью сохранена и работает идентично исходной версии, но статический анализ становится практически невозможным, при этом каждый стаб имеет уникальное расположение инструкций, собственные адреса переходов и индивидуальные фиктивные блоки, делая сигнатурное сопоставление бесполезным.

- Пространства имён (namespaces) генерируются с новыми случайными названиями для каждого заказа, классы переименовываются в непечатаемые символы и случайные последовательности букв, полностью разрушающие читаемость иерархии, методы получают уникальные имена, перегрузок по типу параметров и невидимых символов, поля и свойства трансформируются с автоматическими backup-полями под новыми идентификаторами, при этом функциональность стаба остается идентичной оригиналу, но сопоставление структуры assembly с исходным кодом становится невозможным, каждый стаб имеет собственную иерархию Namespace → Class → Method с уникальными именами , делая кросс-сравнение стабов и поиск сигнатур полностью бесполезным.

- Метаданные генерируем заново - GUIDs, версии assembly, атрибуты (

[AssemblyVersion],[AssemblyProduct],[AssemblyCompany]), иконки из легитимных приложений, manifest с информацией о runtime и платформе - Структуру assembly модифицируем - padding, размер файла, entropy под каждого клиента своя

- Каждая сборка генерируется с уникальными вариантами реализации одной логики, инструкции выбираются случайно из эквивалентных наборов

- Критический код компилируется в собственный p-code и выполняется через виртуальную машину внутри приложения, что делает декомпиляцию бессмысленной

Особенности криптера

- Работаем на всех актуальных версиях от Windows 7 до Windows 11 включая 25H2 (актуальную на момент ветки), специально заморочились с Memory Integrity потому что знаем как он портит жизнь, поддерживаем все серверные редакции, стаб работает везде одинаково стабильно.

- Благодаря многослойной обфускации через USG, enterprise решения и наши наработки, файлы месяцами не попадают под сигнатуры. Даже после массовых сливов на анализ. Самый высокий срок жизни файлов на рынке.

- Стаб полностью облачный и безфайловый, никаких ресурсов не хранятся внутри самого файла, эквивалент fileless-атаки но с нашей архитектурой, никаких остатков, чистая работа в памяти.

- Все ресурсы и payload приходят только в зашифрованном виде с сервера, никогда не лежат на диске целевой машины.

- Каждый стаб собирается с вычисленными контрольными суммами всех компонентов - эти хеши становятся частью исполняемого кода и никогда не меняются.

- Кастомизируем файл от А до Я - иконка, ресурсы, манифест, версион, любые другие элементы, все, что вам нужно, включая вес. Никаких ограничений, только ваши требования.

- Наш стаб крайне тяжело помечается YARA правилами - это одно из главных достоинств, которое дает вам действовать с уверенностью даже в самых сложных ситуациях.

- У нас есть собственный модуль AMSI patching, который включается по необходимости для тех файлов, что детектируются или несут грязные следы.

Трехуровневая архитектура доставки

- Мы не используем схему "стаб ---> сервер" , наша доставка работает через три изолированных слоя, каждый из которых маскирует следующий.

- Стаб запрашивает координаты следующего узла из распределенной инфраструктуры , выглядит как обычная активность миллионов пользователей , NDR видит легитимный трафик, никаких подозрительных доменов.

- Запрос идет на serverless-функции крупнейшего мирового облачного провайдера , EDR видит обращение к легитимному сервису с терабайтами трафика , никаких аномалий, абсолютная норма для любой среды.

- Промежуточный узел валидирует запрос, проверяет геолокацию и целостность, затем запрашивает payload с нашего сервера , наш реальный IP никогда не светится целевой машине.

- Первый слой невозможно заблокировать без отключения половины интернета , второй слой - глобальный провайдер, блокировка которого парализует всю инфраструктуру.

- Третий слой полностью скрыт за двумя уровнями легитимной активности , EDR не видит C2-паттерна либо любого другого при доставке вашего пейлоада, NDR не фиксирует аномалий, любой ресерчер либо аналитик либо продивинутые приватные сендбоксы видят обычный трафик.

Инъекция

- Инъекция работает на уровне системных вызовов, которые EDR не может перехватить так же как Win32 API, мониторы процессов видят только целевой процесс, а код выполняется невидимо внутри его памяти.

- Типичные поведенческие паттерны инъекции (VirtualAlloc --> WriteProcessMemory --> CreateRemoteThread) полностью отсутствуют, используется совсем другая техника которая выглядит как нормальная работа процесса, наш инжектор не использует ни один из этих вызовов, работает на уровне syscalls которые не проходят через Win32 API слой.

- Вместо выделения новой памяти используются уже существующие регионы процесса (кусочки кода между функциями), EDR не видит выделения новой памяти, все выглядит как обычное перемещение между адресами.

- Для софта с нестандартной архитектурой, специфичной защитой памяти или конфликтами с основной реализацией разработан набор альтернативных методов инъекции, все техники работают на уровне прямых системных вызовов (syscalls), полностью минуя Win32 API слой и обходя мониторинг EDR/XDR решений, что гарантирует 100% совместимость с любыми типами приложений.

Модуль персистенции стаба

- Модуль запускает payload сразу после старта windows, используя три независимых способа автозапуска для максимальной надежности даже в самых жестких условиях.

- Уникальная система генерации имен ключей реестра, ярлыков и путей - каждое имя индивидуально для каждой сборки и конкретной машины, полностью исключая повторяемость паттернов и следов.

- Payload распределяется по нескольким локациям в системе, скрываясь в системных и временных папках скрытыми и системными атрибутами, что усложняет обнаружение и удаление.

- Модуль следит за живучестью payload и при необходимости копирует или восстанавливает поврежденные компоненты без вмешательства пользователя.

- Закреп происходит по крайне интересным и нестандартным путям которые не триггерят ни edr ни hdr, эти методы абсолютно легитимны

- В модуле предусмотрены fallback механизмы которые обеспечивают закрепление в самых агрессивных средах где другие решения уже не работают, это дает возможность нашему стабу прочно закрепляться и выживать там где остальные падают

Что мы тестировали

Протестировав наше решение против ведущих АВ из США, Европы и Азии, мы гарантируем полную свободу действий на всех основных рынках - от Северной Америки до Азии.

Проверены оба сценария: статический анализ и поведенческий анализ.

Оба успешно пройдены.

Протестированные АВ:

- Windows Defender

- ESET Internet Security

- Bitdefender Total Security

- Kaspersky Total Security

- Norton 360 Advanced

- McAfee Total Protection

- Trend Micro Maximum Security

- Comodo Internet Security

- Malwarebytes Premium

- Avast Business

- Sophos

Наши решения - для кого

- Мы идеально подходим для работающих по определенным целям, когда нужна 100% гарантия пробить, через прямые доступы и полное управление машиной

- Поддерживаем оба пути доставки. Если ваши дропперы работают с диском - мы готовы, если ваши лоадеры грузят все в памяти - покрываем это.

- Win+R, нестандартные методы, все это мы обкатили в боевых условиях.

- Google, Facebook, другие похожие источники, мы знаем специфику этих сценариев.

- Если вы создаете приватный или публичный продукт и ищете надежный сервис - добро пожаловать. Разработаем под вас уникальное решение, чтобы ваши клиенты получали лучшее и не пересекались с другими.

- Работаете с OSS C2 ? Приглашаем.

Философия и принципы работы

- Наша команда - это специалисты с многолетним стажем, которые решают реальные задачи, мы знаем практику изнутри.

- Запрос в первый раз? Мы проверим ваш файл до крипта и после крипта. Убедимся, что он чист перед выдачей на нужных вам системах и докажем это видео и скриншот пруфом.

- 24/7/365 - без праздников, без выходных, без перерывов - когда вам нужны результаты, мы уже работаем. Файлы, консультации, поддержка на любом направлении - получаете мгновенно, без отговорок о графиках и выходных. Выполняем обязательства и отвечаем за результат полностью. Если не справились - полный возврат денег, без вопросов.

- Мы заинтересованы в долгосрочном партнерстве. Каждый клиент получает индивидуальный подход и полный спектр поддержки, потому что ваши проекты - это наши проекты.

- Работа с организованными группами людей гораздо эффективнее и результативнее, чем с отдельными операторами - если вы команда, мы заинтересованы в сотрудничестве.

- Если что-то не подошло, не сработало или вы не получили желаемый результат - полный возврат денег без лишних разговоров. Мы сервис от людей для людей.

- Работа по территории СНГ запрещена. Точка. У нас встроена многоуровневая система проверок на геолокацию - IP, языковые настройки, часовые пояса, региональные параметры.

- Файл не запустится на территории СНГ ни при каких обстоятельствах. Любая попытка модифицировать стаб, обойти блокировку через VPN/прокси или адаптировать для работы в СНГ - это мгновенный блэклист, прекращение сотрудничества. Никаких разговоров, никаких вторых шансов. Это защита на уровне кода, которую не обойдешь без полного реверса. Если ваши цели за пределами СНГ - мы работаем. Если нет - даже не пишите.

Ценообразование EuroCrypter

- Цены на тарифные планы EuroCrypter являются динамичными и могут изменяться в зависимости от текущей нагрузки на инфраструктуру, целевой аудитории и рыночных условий.

- Расценки указаны на текущий момент, но могут как увеличиваться, так и снижаться в зависимости от этих факторов.

- Со временем в каждый тарифный план будут добавляться экслюзивные технологии и решения, которые останутся доступны исключительно для этого плана.

| Тарифный план | Стоимость | Файлов | Цена за 1 | Скидка |

|---|---|---|---|---|

| Pay-per-file | $175 | 1 | $175 | — |

| 2 файлов | $320 | 2 | $160 | 9% |

| 3 файлов | $450 | 3 | $150 | 14% |

| 5 файлов | $700 | 5 | $140 | 20% |

| 10 файлов | $1,300 | 10 | $130 | 26% |

| 20 файлов | $2,400 | 20 | $120 | 31% |

Модели сотрудничества

- Вместо заказа нескольких полных стабов вы можете заказать один базовый стаб с модификациями ресурсов, иконок, метаданных — каждый вариант будет иметь уникальный хеш , разные GUID сборки, отличающиеся версии assembly и собственные атрибуты, при этом ядро обфускации остается тем же.

- Если вам нужно по 7-10-15-20 файлов в день, мы предоставим вам отдельные условия сотрудничества с индивидуальной ценовой политикой, приоритетной очередью обработки, гибкими схемами оплаты под ваш кэшфлоу и персональным саппортом 24/7, мы очень гибки и готовы полностью адаптироваться под ваши технические требования, софт и архитектуру проекта, если вы можете давать стабильный объем, мы будем рады долгосрочному партнерству, развитию и масштабированию мощностей вместе с вами.

- Если работаете с большими объемами или являетесь постоянным клиентом - готовы предложить более выгодные условия.

- Мы также гарантируем бесплатный рекрипт в течение 12 часов с момента обращения, единоразово для каждого заказа, срок выполнения может увеличиться в зависимости от тяжести случая и специфических требований, но не превысит 24 часов.

Гарант - это всегда наш приоритет , не вариант, а стандарт работы , независимо от суммы, тарифа или срока сделки.

Мы даем твердые гарантии, получаете ровно то, за что платите, в полном объеме, точно в срок.

Контакты

Первый контакт всегда через личку на форуме. не пишите по контактам из объявления, не создавайте сделки и не переводите деньги, пока не пройдете верификацию со мной здесь.

Ни в коем случае не переводите деньги заранее , если кто-то пишет вам первым от моего имени или просит оплату до верификации — это 100% скам.

Контакты и ссылки :

|

RU

RU EN

EN ВАЖНОЕ ИЗМЕНЕНИЕ КОНТАКТОВ

ВАЖНОЕ ИЗМЕНЕНИЕ КОНТАКТОВ

EN

EN