в голову приходит только самопис делать на питоне, который ко всем найденным php файлам подставляет .bkp .old .backup и так далее.Всем привет. Интересует вопрос - как искать исходники php, любые другие исходники кода сайта которые обрабатывают/не обрабатывают пользовательский ввод. Кто то может подсказать как это осуществляется? Есть какие то инструменты автоматизации? Как их можно найти кроме .old .backup

-

XSS.stack #1 – первый литературный журнал от юзеров форума

[web-hacking] Ваши вопросы

- Автор темы .Slip

- Дата начала

-

- Теги

- web-hacking

Есть скуля time-based. Раскрутил в sqlmap, начал получать список баз, но очень быстро сервер начал возвращать неверные символы, смайлики и тд. Waf стоит Azure Front Door (Microsoft) и ещё cloudflare сверху, но он не сильно мешает как я понял. Как теперь обойти этот waf, пробовал прокси, тамперы менять. Теперь возвращает уже пустые ответы, не даёт привлегии посмотреть, текущего юзера и текущую бд, и тд. Подскажите плз как обойти теперь, через эту же точку входа, других скулей нет. Линк хороший, не хотелось бы терять)

//del

Последнее редактирование:

--hex

--no-cast

пытался?

Тебя зафингерпринтили. Смени ip, используй директиву --random-agent --time-delay

--no-cast

пытался?

Тебя зафингерпринтили. Смени ip, используй директиву --random-agent --time-delay

Все это не помогает, детектит. Не в ip дело, заново раскручивается после --flush-session и даже начинает снова получать данные, потом снова обрубает. Вроде бы и точку входа не детектит, и ip, и user-agent. Просто при большом кол-ве запросов со SLEEP начинает обрубать и блочить запросы. Подскажите, как обойти такое можно.--hex

--no-cast

пытался?

Тебя зафингерпринтили. Смени ip, используй директиву --random-agent --time-delay

я думаю дело все же в клауде, попробуй айпи найти за прокси. плюс если ты говоришь что блочить начинает при большом кол-ве sleep то сделай --delay=5. какая база? mssql? слип через что идет? через обычную тайм безйд или через стакед?Все это не помогает, детектит. Не в ip дело, заново раскручивается после --flush-session и даже начинает снова получать данные, потом снова обрубает. Вроде бы и точку входа не детектит, и ip, и user-agent. Просто при большом кол-ве запросов со SLEEP начинает обрубать и блочить запросы. Подскажите, как обойти такое можно.

Обычная тайм бэйзд. MySQL. Задержки пробовал до 2 или 3 вроде. Попробую ещё раз.я думаю дело все же в клауде, попробуй айпи найти за прокси. плюс если ты говоришь что блочить начинает при большом кол-ве sleep то сделай --delay=5. какая база? mssql? слип через что идет? через обычную тайм безйд или через стакед?

https://search.censys.io попробуй в ценсис вбить, если выдаст айпишник, попробуй в хосты прописать и снова пустить мапу.Обычная тайм бэйзд. MySQL. Задержки пробовал до 2 или 3 вроде. Попробую ещё раз.

С чего лучше всего стоит начать? Я не совсем ноль но хочу научится всему этому

os-shell> whoami

do you want to retrieve the command standard output? [Y/n/a] y

[06:18:40] [INFO] retrieved:

No output

Запустился os-shell в sqlmap, но команды не дают вообще никакого вывода. Может сталкивался кто, подскажите что делать дальше.

do you want to retrieve the command standard output? [Y/n/a] y

[06:18:40] [INFO] retrieved:

No output

Запустился os-shell в sqlmap, но команды не дают вообще никакого вывода. Может сталкивался кто, подскажите что делать дальше.

плакатьos-shell> whoami

do you want to retrieve the command standard output? [Y/n/a] y

[06:18:40] [INFO] retrieved:

No output

Запустился os-shell в sqlmap, но команды не дают вообще никакого вывода. Может сталкивался кто, подскажите что делать дальше.

Пожалуйста, обратите внимание, что пользователь заблокирован

https://xss.pro/threads/121102/, советую получше читать тематические разделы.С чего лучше всего стоит начать? Я не совсем ноль но хочу научится всему этому

Я уже скачал пару книг и читаюhttps://xss.pro/threads/121102/, советую получше читать тематические разделы.

AQAAAAIAAYagAAAAEC74ppvqbGyK7R9bV6mbOBXnt1UhBgH2s5DhUNrooNLXtuEw/xK+JTe6C+4PPcH0eg==

AQAAAAIAAYagAAAAECMCpYGWGTe0BlO0/CuRpVKcwbjSPg7s+z7qDqSAVvMz7KOdNI1AUpK+uQj54dqpZw==

AQAAAAIAAYagAAAAECUh2LR7Ool5+5JRp3NedglKbPVouEYDLWPYNaGOfkNE80JYABvD9NqxY8sTLa0rCg==

AQAAAAIAAYagAAAAEBzj97cc+ASPiS+tcR7ET2QZf4FtBsI6SDKgSWrDerqaDFJexfi5rqNJYsuZ3yOadg==

PBKDF2.ASPNETCORE.V3

Вопрос. Как преобразовать и скормить в hashcat. Или какой мод использовать. Спасибо.

AQAAAAIAAYagAAAAECMCpYGWGTe0BlO0/CuRpVKcwbjSPg7s+z7qDqSAVvMz7KOdNI1AUpK+uQj54dqpZw==

AQAAAAIAAYagAAAAECUh2LR7Ool5+5JRp3NedglKbPVouEYDLWPYNaGOfkNE80JYABvD9NqxY8sTLa0rCg==

AQAAAAIAAYagAAAAEBzj97cc+ASPiS+tcR7ET2QZf4FtBsI6SDKgSWrDerqaDFJexfi5rqNJYsuZ3yOadg==

PBKDF2.ASPNETCORE.V3

Вопрос. Как преобразовать и скормить в hashcat. Или какой мод использовать. Спасибо.

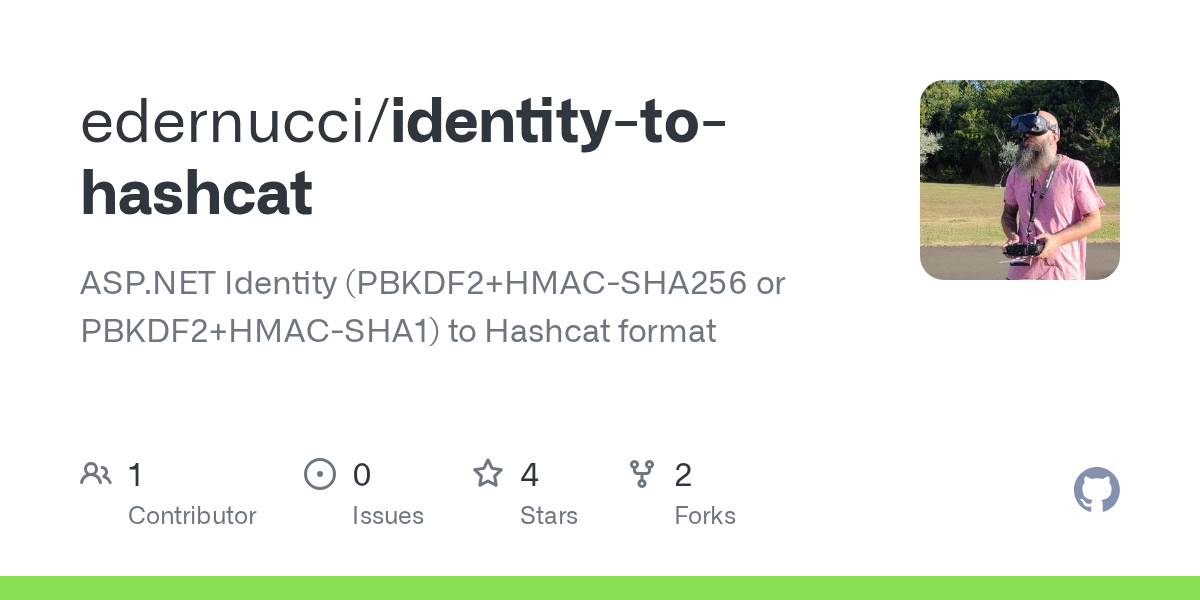

оставлю тут скрипт, который распарсит для hashcat этот формат, может кому пригодится ещё.AQAAAAIAAYagAAAAEC74ppvqbGyK7R9bV6mbOBXnt1UhBgH2s5DhUNrooNLXtuEw/xK+JTe6C+4PPcH0eg==

AQAAAAIAAYagAAAAECMCpYGWGTe0BlO0/CuRpVKcwbjSPg7s+z7qDqSAVvMz7KOdNI1AUpK+uQj54dqpZw==

AQAAAAIAAYagAAAAECUh2LR7Ool5+5JRp3NedglKbPVouEYDLWPYNaGOfkNE80JYABvD9NqxY8sTLa0rCg==

AQAAAAIAAYagAAAAEBzj97cc+ASPiS+tcR7ET2QZf4FtBsI6SDKgSWrDerqaDFJexfi5rqNJYsuZ3yOadg==

PBKDF2.ASPNETCORE.V3

Вопрос. Как преобразовать и скормить в hashcat. Или какой мод использовать. Спасибо.

GitHub - edernucci/identity-to-hashcat: ASP.NET Identity (PBKDF2+HMAC-SHA256 or PBKDF2+HMAC-SHA1) to Hashcat format

ASP.NET Identity (PBKDF2+HMAC-SHA256 or PBKDF2+HMAC-SHA1) to Hashcat format - edernucci/identity-to-hashcat

hashcat -m 10900

Не баньте меня, пожалуйста, за этот вопрос, я правда не понимаю.

вот сканер burp нашел условную sql, пишет; www.site.com/cart?phpid=1 The code parameter appears to be vulnerable to SQL injection attacks. The payloads 99223176' or '5250'='5250 and 51867438' or '2304'='2313 were each submitted in the code parameter.

А что дальше делать с этим добром? В интрудер? или ы sql tampering?

вот сканер burp нашел условную sql, пишет; www.site.com/cart?phpid=1 The code parameter appears to be vulnerable to SQL injection attacks. The payloads 99223176' or '5250'='5250 and 51867438' or '2304'='2313 were each submitted in the code parameter.

А что дальше делать с этим добром? В интрудер? или ы sql tampering?

В sqlmap пихай, т.к. сам ручками явно ничего не сделаешьА что дальше делать с этим добром?

Кто может с помощью лога, перехватывать ключ сайта?

А какой тут должен быть запрос? я пихал в sqlmap вчера эту ссылку, но другой линк и без пейлоада, sqlmap сказал "не могу". запрос был такой вчера: sqlmap.py -u "site.com/php?id=1" --dbs --threads=10В sqlmap пихай, т.к. сам ручками явно ничего не сделаешь

как вообще в sqlmap использовать пейлоад? я гуглил и нашел вариант с префиксом и суффиксом только.

sqlmap.py -p host -u "https://site.net/search.php?param=1" --prefix "'////" --suffix "AND////1=1//////OR////9=10//////ORDERBY(1,2,3,4,5)"

как должен выглядеть запрос чтоб с пейлоадом, который барп нашел?

типа токого? sqlmap.py -p host -u "moi_site.com" suffix "'5250'='5250 and 51867438' or '2304'='2313"

Последнее редактирование:

sqlmap.py -p host -u "https://site.net/search.php?param=1"

sqlmap.py -u "https://site.net/search.php?param=*" --batch --dbs --level=3 --risk=3