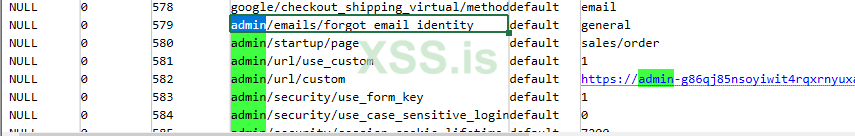

знаю что в sqlmap есть команда where, допустим -C user,pass --where="user='admin'" --dump

а как сделать так чтобы оно дампило не admin а то что похоже на admin? я знаю что как то через LIKE но не помню как. помогите пожалуйста

а как сделать так чтобы оно дампило не admin а то что похоже на admin? я знаю что как то через LIKE но не помню как. помогите пожалуйста