сори я просто, только разбираюсь с заливкой, на видео я видел что там появляется типа уплоад файл , выбирайешь свой образный shell.php файл и тд. а тут нет такого как на видео, вот и все, тут скорее проблема с моими знаниями ) сорриНу код print_r(shell_exec("ls ../../")); выполнился, считай, у тебя есть шелл. В чем сложности?

-

XSS.stack #1 – первый литературный журнал от юзеров форума

[web-hacking] Ваши вопросы

- Автор темы .Slip

- Дата начала

-

- Теги

- web-hacking

Пожалуйста, обратите внимание, что пользователь заблокирован

За последнее время заметил одну и ту же проблему в скулях, когда попадается back-end DBMS: Microsoft SQL Server 2005, сразу возникают проблемы на этапе вывода бд, тамперы подбирал все делал, но проблема осталась, как на мелких ресах так и на крупных, причем после некоторых манипуляций и танцев с бубном крупные +- что то дают мелкие нет, но все же проблема явно в сервере от Майкрософт, кто как с этим борется?

Бывает)сори я просто, только разбираюсь с заливкой, на видео я видел что там появляется типа уплоад файл , выбирайешь свой образный shell.php файл и тд. а тут нет такого как на видео, вот и все, тут скорее проблема с моими знаниями ) сорри

Ну тогда рекомендую вот это: https://klex.ru/16kb

Спасибо.Это прям полное руководство) а своим методом , в данной ситуации можешь поделиться ?. Может еще кому то полезно будет узнать.)Бывает)

Ну тогда рекомендую вот это: https://klex.ru/16kb

подскажите кто сталкивался , уже 3 цель вот с таким парметром "route" на опенкарте , и URL encoded GET input route was set to p'|a|'roduct/product

Original value: product/product

3 цель на ходит уже акунетикс, с похожим Original value, и не расскручивается , команда обычная , по трафику вроде ниче не мешает. скорее всего фальш позитив?

Original value: product/product

Код:

https://site.com/index.php?path=1&product_id=1&route=product/product*3 цель на ходит уже акунетикс, с похожим Original value, и не расскручивается , команда обычная , по трафику вроде ниче не мешает. скорее всего фальш позитив?

Пожалуйста, обратите внимание, что пользователь заблокирован

--level=5 --risk=3 --tamper=between пробуй, может реквест в файл тожеподскажите кто сталкивался , уже 3 цель вот с таким парметром "route" на опенкарте , и URL encoded GET input route was set to p'|a|'roduct/product

Original value: product/product

Код:https://site.com/index.php?path=1&product_id=1&route=product/product*

3 цель на ходит уже акунетикс, с похожим Original value, и не расскручивается , команда обычная , по трафику вроде ниче не мешает. скорее всего фальш позитив?

та пробовал уже( ,--level=5 --risk=3 --tamper=between пробуй, может реквест в файл тоже

это как, сориможет реквест в файл тоже

Пожалуйста, обратите внимание, что пользователь заблокирован

копируй http request из acunetix в файл, и подавай его sqlmap через -r

Можно ли через sql уязвимость получить контроль над email рассылкой с сайта?

Да, через sql ты можешь получить доступ в админку, залить шелл на сайт и рассылать с сервера мейлы.Можно ли через sql уязвимость получить контроль над email рассылкой с сайта?

А где за это почитать?Да, через sql ты можешь получить доступ в админку, залить шелл на сайт и рассылать с сервера мейлы.

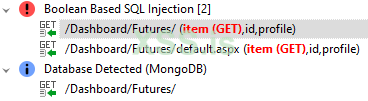

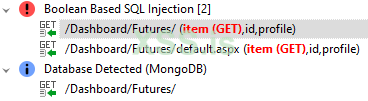

Есть ли смысл сувать ссылку из invicti в sqlmap если оно нашло бд MongoDB ? На сколько я знаю, sqlmap с mongodb не работает. По этому при в ставке в склмап и запуске, сразу выдает ошибку.

Попытался убрать --dbms=MongoDB , но уязвимость не выдало. Есть ли смысл добавлять риск и левел, может ли это вообще раскрутиться или просто бросить?

Я сейчас попробовал через файл запустить. Вот так - sqlmap.py -r C://req.txt --level=5 --risk=3.

Попытался убрать --dbms=MongoDB , но уязвимость не выдало. Есть ли смысл добавлять риск и левел, может ли это вообще раскрутиться или просто бросить?

Я сейчас попробовал через файл запустить. Вот так - sqlmap.py -r C://req.txt --level=5 --risk=3.

Есть ли смысл сувать ссылку из invicti в sqlmap если оно нашло бд MongoDB ? На сколько я знаю, sqlmap с mongodb не работает. По этому при в ставке в склмап и запуске, сразу выдает ошибку.

Посмотреть вложение 67429

Попытался убрать --dbms=MongoDB , но уязвимость не выдало. Есть ли смысл добавлять риск и левел, может ли это вообще раскрутиться или просто бросить?

Я сейчас попробовал через файл запустить. Вот так - sqlmap.py -r C://req.txt --level=5 --risk=3.

https://xss.pro/threads/92405/

https://xss.pro/threads/69360/

NICE

Последнее редактирование:

там данные отправляются не в json к сожалению.https://xss.pro/threads/92405/https://xss.pro/threads/69360/

подскажите пожалуйста в sqlmap --sql-shell можно как то выполнить --strat --stop

Код:

sql-shell> select `username`,`email` from `users`select `username`,`email` from `users` limit 40, 50подскажите пожалуйста в sqlmap --sql-shell можно как то выполнить --strat --stop

Код:sql-shell> select `username`,`email` from `users`

40 - с какой строки выводить, 50 - какое количество вывести.

Или select `username`,`email` from `users` limit 50 offset 40

40 - с какой строки вывоить, 50 - какое количество вывести.

Я не про JSON, а про то что SQLMap тебе не поможет. Кури NoSQL инъекции.там данные отправляются не в json к сожалению.

Последнее редактирование:

Пожалуйста, обратите внимание, что пользователь заблокирован

Возможен ли байпас запрета на взаимодействие с information.schema? Скулмап не крутит, вручную в get достаю имя бд extractvalue(rand(),concat(0x3a,(SEleCT database())) все ок, при попытке достать имена таблиц command denied to <мой юзер> . Есть ли альтернативные способы узнать имена таблиц ?

Возможен ли байпас запрета на взаимодействие с information.schema? Скулмап не крутит, вручную в get достаю имя бд extractvalue(rand(),concat(0x3a,(SEleCT database())) все ок, при попытке достать имена таблиц command denied to <мой юзер> . Есть ли альтернативные способы узнать имена таблиц ?

только брут колонок и таблиц, попробуй поменять information_schema.tables > information_schema/**/.tables

или просто --tamper="informationschemacomment"

Пожалуйста, обратите внимание, что пользователь заблокирован

Тампер не поможет ведь, у текущего пользователя нет прав на просмотр information_schema. Command denied показывает mariadb, error based с выводом инъекциятолько брут колонок и таблиц, попробуй поменять information_schema.tables > information_schema/**/.tables

или просто --tamper="informationschemacomment"