have you tried simple --dbs instead of --sql-shell ?Got sqli shell, how can i know the table names and feilds

Посмотреть вложение 56922

-

XSS.stack #1 – первый литературный журнал от юзеров форума

[web-hacking] Ваши вопросы

- Автор темы .Slip

- Дата начала

-

- Теги

- web-hacking

Ты можешь передавать команды sql например select user()Got sqli shell, how can i know the table names and feilds

Посмотреть вложение 56922

Получил доступ к сессиям с токенами на сервере (Laravel, ./storage/framework/sessions/*)

Подскажите, можно ли имея их на руках попасть в админку (по типу как с cookies)?

Такое содержание примерно

Подскажите, можно ли имея их на руках попасть в админку (по типу как с cookies)?

Такое содержание примерно

Код:

a:4:{s:6:"_token";s:40:"ZeRSouMmAzIP3Hvosi3mAX2O6kDTfi7H82e6mzCe";s:3:"url";a:1:{s:8:"intended";s:29:"https://www.thesite.com/admin";}s:9:"_previous";a:1:{s:3:"url";s:35:"https://www.thesite.com/login";}s:6:"_flash";a:2:{s:3:"old";a:0:{}s:3:"new";a:0:{}}}могу ли я вручную задать значения для UNION query в sqlmap?

то есть мне известна информация о колонках используемой таблицы, и хочу использовать значения например NULL, 10, 10, "Hello", NULL, NULL

то есть мне известна информация о колонках используемой таблицы, и хочу использовать значения например NULL, 10, 10, "Hello", NULL, NULL

сыпит ерор 500 при символе ' в пайлоде , пробовал в браузре убираешь и пайлод проходит, может есть стандартный тампер, или как его взять в скобки. Или вообще проблема не в этом?

%27 - так не помогает

Спасибо!

s/?q=test test' AND 1401 BETWEEN 2150 AND 2150-- glLV

[09:14:48] [DEBUG] got HTTP error code: 500 ('Internal Server Error')

%27 - так не помогает

Спасибо!

s/?q=test test' AND 1401 BETWEEN 2150 AND 2150-- glLV

[09:14:48] [DEBUG] got HTTP error code: 500 ('Internal Server Error')

так что никто не подскажет что ли? или никто не сталкивался?

есть таргет на котором, выдает 403 когда в table_name=(больше 8 символов). И когда в table_schema=(больше 10 символов). Какие есть способы обойти такое?

Попробуй не указывать table_name , а получать вместе с column_nameесть таргет на котором, выдает 403 когда в table_name=(больше 8 символов). И когда в table_schema=(больше 10 символов). Какие есть способы обойти такое?

select concat_ws(0x3a,table_name,column_name) from information_schema.columns limit 0,1

Да, получилось спасибо.Попробуй не указывать table_name , а получать вместе с column_name

select concat_ws(0x3a,table_name,column_name) from information_schema.columns limit 0,1

The information you are looking for is called 'metadata'.Got sqli shell, how can i know the table names and feilds

There are specific tables to get this information on every RDBMS.

For example:

For MySQL you can read this article:

How to obtain MySQL metadata (metadata access methods) – The Geek Diary

www.thegeekdiary.com

For MS SQL Server this:

SQL Server INFORMATION_SCHEMA Views | See if a Table Exists

INFORMATION_SCHEMA Views allow you to find what tables are in your schema. Read this tutorial to learn how to utilize this SQL Server tool.chartio.com

Всем привет, в процессе изучения пентеста(по вебу) возникло 3 вопроса :

1. Какими способами ломаются админки шопов?

2. Все ли завязано на уязвимостях, изучил пока немного(базовые уязвимости: XSS, SQLi, command inj) и по сути если в шопе\сайте их нету то сайт вообще никак не ломануть?

3. Нашел сайт(шоп) в котором при вводе скрипта <script>alert('XSS');</script> вылезает та самая заветная табличка, но так как это шоп туда этот код никак не установить т.е сохраненный xss никак не поставить, следовательно вопрос, что можно сделать дальше

1. Какими способами ломаются админки шопов?

2. Все ли завязано на уязвимостях, изучил пока немного(базовые уязвимости: XSS, SQLi, command inj) и по сути если в шопе\сайте их нету то сайт вообще никак не ломануть?

3. Нашел сайт(шоп) в котором при вводе скрипта <script>alert('XSS');</script> вылезает та самая заветная табличка, но так как это шоп туда этот код никак не установить т.е сохраненный xss никак не поставить, следовательно вопрос, что можно сделать дальше

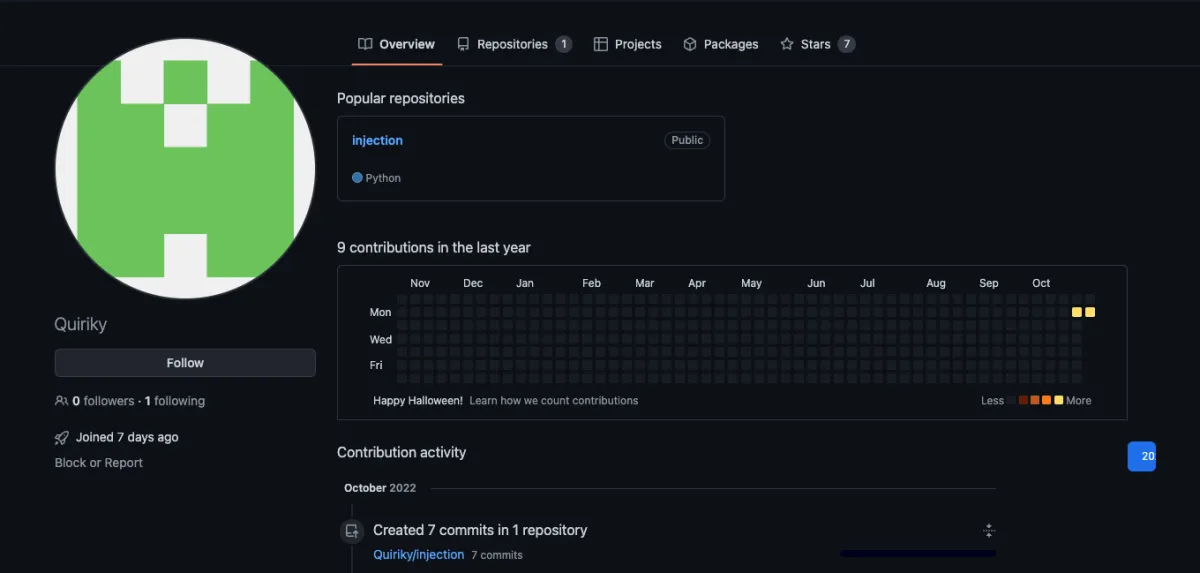

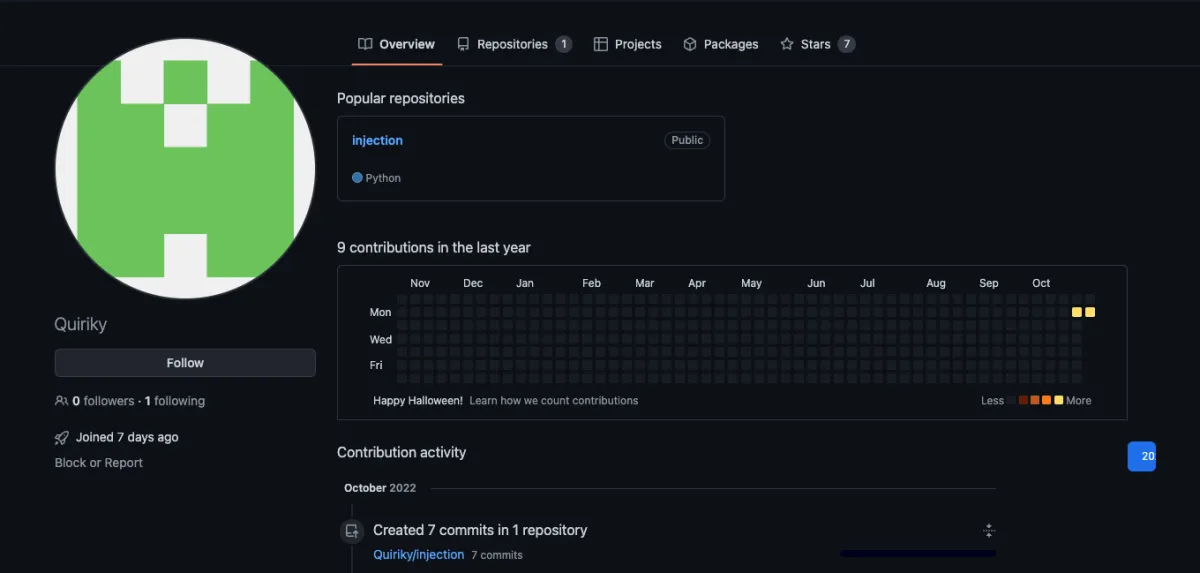

Бро, будь креативен. Есть разные методы работы, не нужно себя ограничивать чем-то одним. Если нет возможности покупать/эксплуатировать 0day/1day и не хочется конкурировать с толпой ебланов за одни и те же таргеты по списку с реализацией в одни и те же шопы, то подумай в сторону supply chain attack. Внедряешь свои скрипты в реп, где они могут/будут использоваться твоими таргетами -> ты можешь получить абсолютно эксклюзивный материал, который реализуешь ТИХО и без проблем.Всем привет, в процессе изучения пентеста(по вебу) возникло 3 вопроса :

1. Какими способами ломаются админки шопов?

2. Все ли завязано на уязвимостях, изучил пока немного(базовые уязвимости: XSS, SQLi, command inj) и по сути если в шопе\сайте их нету то сайт вообще никак не ломануть?

3. Нашел сайт(шоп) в котором при вводе скрипта <script>alert('XSS');</script> вылезает та самая заветная табличка, но так как это шоп туда этот код никак не установить т.е сохраненный xss никак не поставить, следовательно вопрос, что можно сделать дальше

Почитай:

Phylum Identifies 137 Malicious npm Packages

137 malicious packages were recently published to npm that exfiltrate host information to a remote endpoint as part of a purported security test.

blog.phylum.io

blog.phylum.io

Phylum Discovers Dozens More PyPI Packages Attempting to Deliver W4SP Stealer in Ongoing Supply-Chain Attack

Last week, our automated risk detection platform alerted us to suspicious activity in dozens of newly published PyPI packages. Here's what we uncovered.

blog.phylum.io

blog.phylum.io

Supply Chain Attack Using Identical PyPI Packages, “colorslib”, “httpslib”, and “libhttps” | FortiGuard Labs

The FortiGuard Labs team discovered an attack embedded in three PyPI packages called ‘colorslib’, ‘httpslib’, and “libhttps”. Read our blog to learn more.…

Когда мы последний раз внедряли снифферы (~ в начале десятых), я выбирал с логов дев акки themeforest и подобных магазов и менял пути .js скриптов в екоммерц темах на свои. Сейчас все стало чуть посложнее, но если ты не хочешь ебаться с npm, всегда можно найти более простую реализацию по тому же принципу.

Честно говоря, в силу сильно ограниченных (пока что) знаний не особо понял о чем ты,но буду разбираться,спасибоБро, будь креативен. Есть разные методы работы, не нужно себя ограничивать чем-то одним. Если нет возможности покупать/эксплуатировать 0day/1day и не хочется конкурировать с толпой ебланов за одни и те же таргеты по списку с реализацией в одни и те же шопы, то подумай в сторону supply chain attack. Внедряешь свои скрипты в реп, где они могут/будут использоваться твоими таргетами -> ты можешь получить абсолютно эксклюзивный материал, который реализуешь ТИХО и без проблем.

Почитай:

Phylum Identifies 137 Malicious npm Packages

137 malicious packages were recently published to npm that exfiltrate host information to a remote endpoint as part of a purported security test.blog.phylum.io

Phylum Discovers Dozens More PyPI Packages Attempting to Deliver W4SP Stealer in Ongoing Supply-Chain Attack

Last week, our automated risk detection platform alerted us to suspicious activity in dozens of newly published PyPI packages. Here's what we uncovered.blog.phylum.io

Supply Chain Attack Using Identical PyPI Packages, “colorslib”, “httpslib”, and “libhttps” | FortiGuard Labs

The FortiGuard Labs team discovered an attack embedded in three PyPI packages called ‘colorslib’, ‘httpslib’, and “libhttps”. Read our blog to learn more.…www.fortinet.com

Когда мы последний раз внедряли снифферы (~ в начале десятых), я выбирал с логов дев акки themeforest и подобных магазов и менял пути .js скриптов в екоммерц темах на свои. Сейчас все стало чуть посложнее, но если ты не хочешь ебаться с npm, всегда можно найти более простую реализацию по тому же принципу.

Если найду время, переведу чего-нибудь из ссылок выше. Так как метод эффективный, а многие почему-то проходят мимо него.Честно говоря, в силу сильно ограниченных (пока что) знаний не особо понял о чем ты,но буду разбираться,спасибо

Где вообще можно находить инфу про подобные методы?Если найду время, переведу чего-нибудь из ссылок выше. Так как метод эффективный, а многие почему-то проходят мимо него.

Твиттер, бро.Где вообще можно находить инфу про подобные методы?

What exactly are you after? Initial access? Web tools? Payment devices?To be honest, due to very limited (so far) knowledge, I didn't really understand what you were talking about, but I'll figure it out, thank you

Есть какие-нибудь варианты расхэшить такого типа пароли?

$2a$12$e0b78f97a8653be6700b5ODqP4.ZVepIqnb/zFoNnctfqLwZGIt/y

$2a$12$e0b78f97a8653be6700b5ODqP4.ZVepIqnb/zFoNnctfqLwZGIt/y

Хешкат умеет.Есть какие-нибудь варианты расхэшить такого типа пароли?

$2a$12$e0b78f97a8653be6700b5ODqP4.ZVepIqnb/zFoNnctfqLwZGIt/y

подскажите плиз, мап не выводит бд, это как то обходится? Спасибо.

таргет WP

[CRITICAL] WAF/IPS identified as 'Wordfence (Defiant)'

[DEBUG] got HTTP error code: 403 ('Forbidden')

таргет WP

[CRITICAL] WAF/IPS identified as 'Wordfence (Defiant)'

[DEBUG] got HTTP error code: 403 ('Forbidden')

Последнее редактирование: