Пожалуйста, обратите внимание, что пользователь заблокирован

Ищу актуальную технику кражи конфигов Mullvad VPN на 2025, в интернете нашел только поиск файлов конфигов, делаю стиллер и интересуюсь техникой извлечения токенов/аккаунтов из Mullvad, может кто знает где хранятся ключи и как их правильно парсить?

Описание техники (как у меня реализовано):

Пути поиска:

Ищем в

Ключевые файлы:

Собираем

Парсинг:

В JSON файлах ищем поля

Особенности:

Используем NtApi для обхода блокировок файлов если они заблокированы. Рекурсивно сканируем все подпапки и собираем все

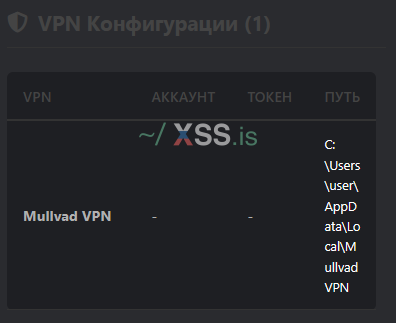

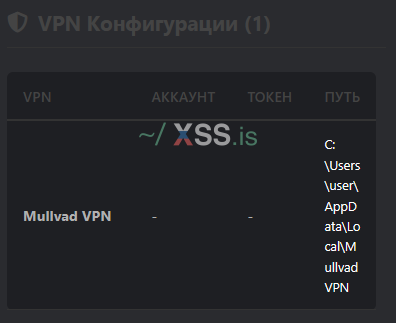

Результат:

Извлекаем account number (16 цифр), account token и отправляем полное содержимое всех найденных конфигурационных файлов.

Описание техники (как у меня реализовано):

Пути поиска:

Ищем в

%LOCALAPPDATA%\Mullvad VPN и %APPDATA%\Mullvad VPNКлючевые файлы:

Собираем

settings.json, account-history.json, relay_cache.json, api-address-cache.txt, gui_settings.json и все остальные JSON файлы рекурсивно.Парсинг:

В JSON файлах ищем поля

accountToken или token - это токен авторизации. Также ищем поле account или ищем последовательность из 16 цифр подряд (это account number Mullvad). Делаем ручной парсинг строк без JSON библиотек - просто ищем нужные строки и вырезаем значения после двоеточия, убирая кавычки и пробелы.Особенности:

Используем NtApi для обхода блокировок файлов если они заблокированы. Рекурсивно сканируем все подпапки и собираем все

.json, .ovpn, .conf файлы. Лимит размера файла 50KB чтобы не читать огромные файлы. Есть fallback механизм - если не находим account в JSON, ищем просто последовательность из 16 цифр в любом месте файла.Результат:

Извлекаем account number (16 цифр), account token и отправляем полное содержимое всех найденных конфигурационных файлов.