Киберпреступники целенаправленно атакуют американские промышленные и технологические компании, используя их формы “Contact Us” для доставки вредоносного ПО, замаскированного под файлы соглашений о неразглашении, сообщают исследователи.

В отличие от традиционных фишинговых кампаний, где злоумышленники отправляют вредоносные письма, хакеры в этих атаках сначала связываются с жертвами через веб-формы компаний, что делает обмен более убедительным, как отмечает компания по кибербезопасности Check Point.

Хакеры поддерживают переписку в течение до двух недель, выдавая себя за потенциальных деловых партнеров и прося жертв подписать соглашения о неразглашении. В конечном итоге они отправляют контракт в ZIP-архиве, размещенном на Heroku, законной облачной платформе, содержащем кастомизированное вредоносное ПО под названием MixShell.

"Долгосрочное взаимодействие с жертвой указывает на то, что злоумышленник готов потратить время ... возможно, адаптируя свои усилия на основе воспринимаемой ценности или легкости компрометации", - заявили исследователи во вторник.

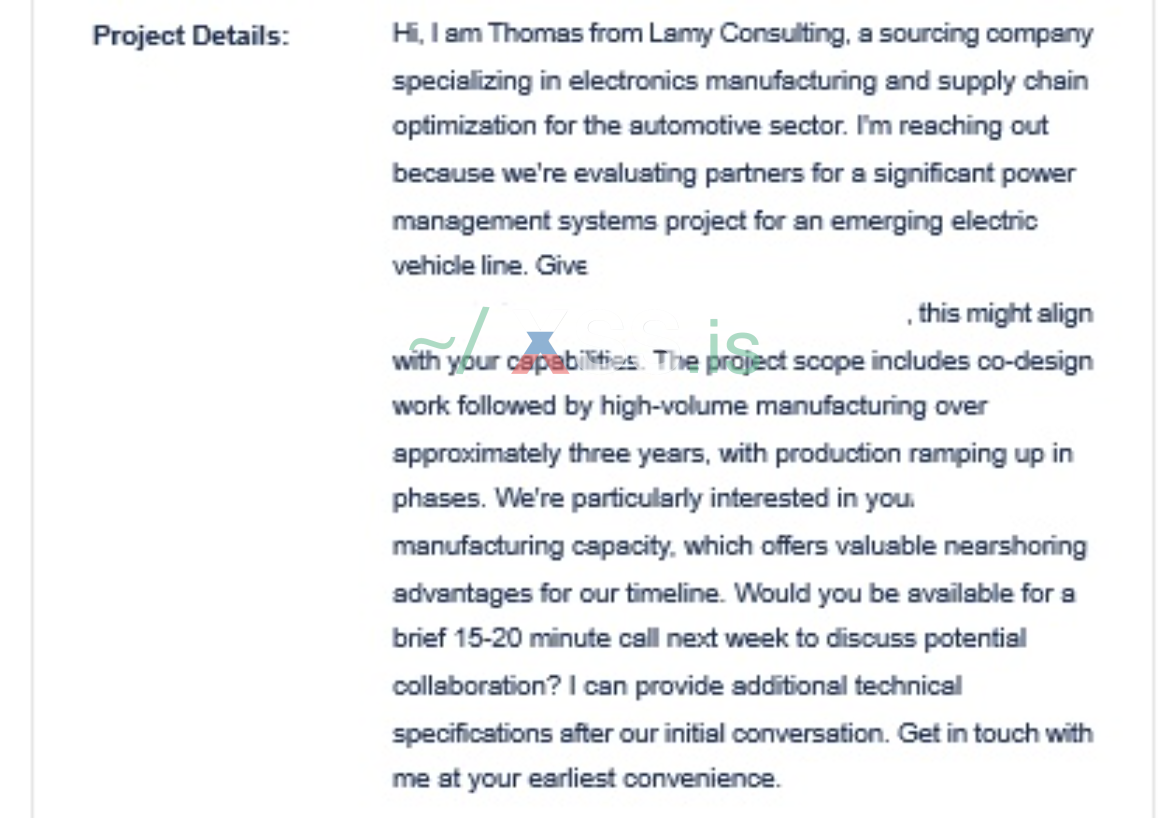

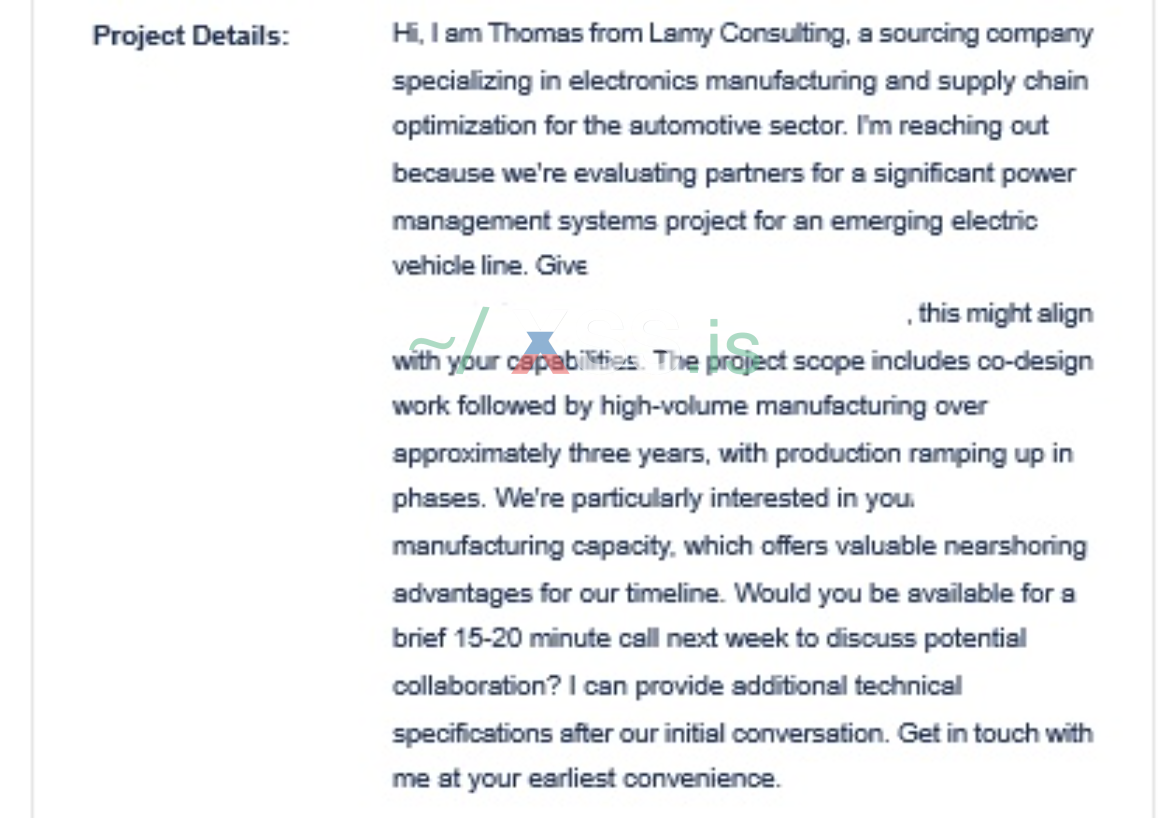

Сообщение злоумышленников, отправленное через форму "Contact Us" компании.

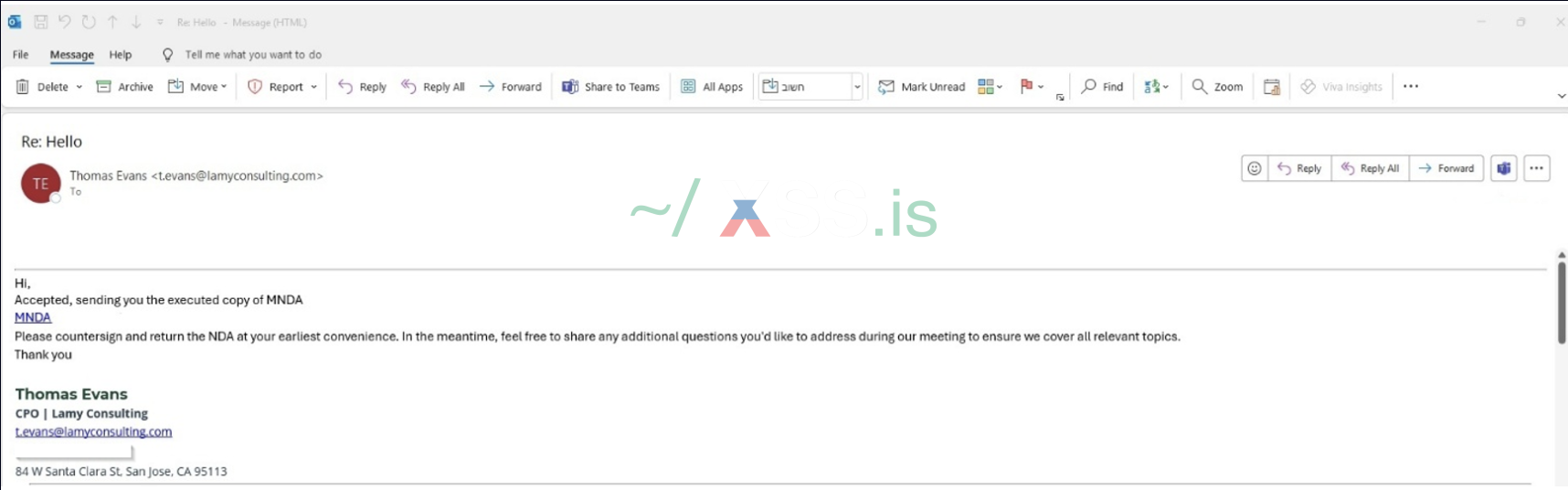

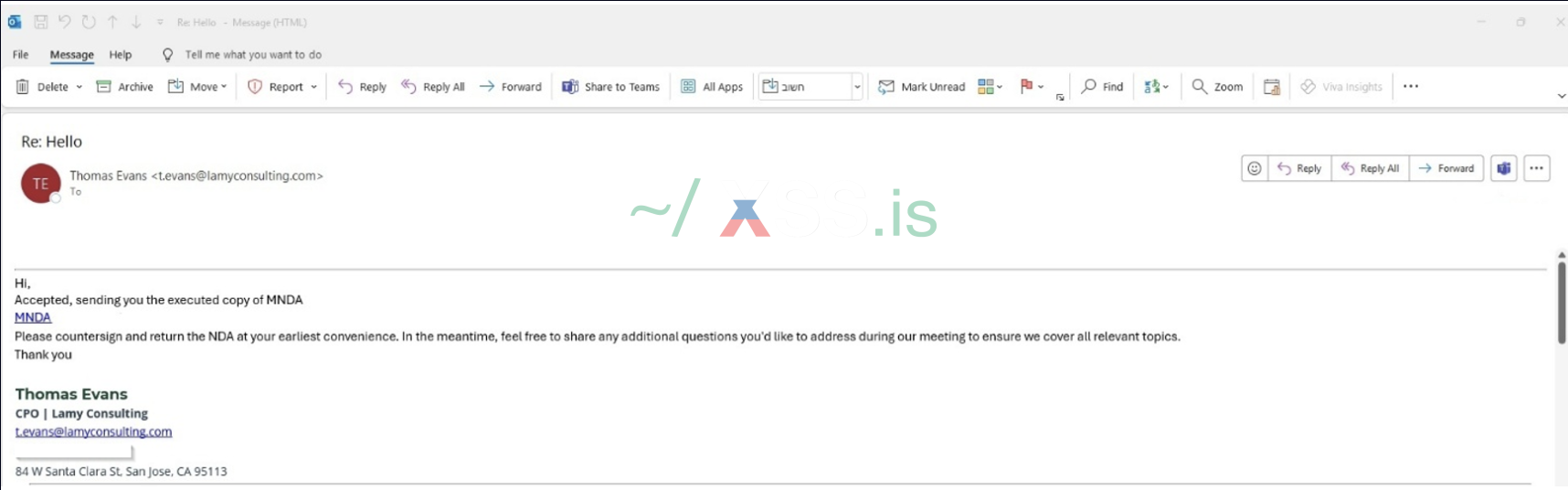

Доставка вредоносного ZIP-файла NDA.

Большинство жертв - это американские компании, включая промышленных производителей, таких как производители оборудования, металлообработки и компонентов. Кампания также нацелена на компании в сфере производства оборудования, полупроводников, биотехнологий, фармацевтики, аэрокосмической промышленности, энергетики и потребительских товаров. Также были атакованы некоторые компании в Сингапуре, Японии и Швейцарии.

Check Point отмечает, что не все ZIP-архивы были вредоносными, некоторые содержали безвредные документы, что указывает на то, что настоящее вредоносное ПО могло быть выборочно загружено с сайта Heroku в зависимости от IP-адреса жертвы, браузера или других деталей.

Для повышения убедительности кампании злоумышленники использовали домены, связанные с реальными бизнесами, зарегистрированными в США, некоторые из которых датируются 2015 годом. На самом деле, сайты были поддельные и все скопированы с одного шаблона, с 'О нас' страницами, показывающими стоковое фото дворецких Белого дома, представленных как основатели компании. Используя долгосрочные домены, злоумышленники смогли обойти фильтры безопасности, как отмечают исследователи.

Check Point не приписывает кампанию конкретному злоумышленнику, но обнаружила, что один из серверов, использованных в операции, совпадает с инфраструктурой, связанной с малоизвестным кластером под названием UNK_GreenSec, который ранее показывал связи с киберпреступниками, лояльными к России. Компания предполагает, что операция может быть мотивирована финансовыми целями.

- Source: https://therecord.media/hackers-fake-ndas-malware

В отличие от традиционных фишинговых кампаний, где злоумышленники отправляют вредоносные письма, хакеры в этих атаках сначала связываются с жертвами через веб-формы компаний, что делает обмен более убедительным, как отмечает компания по кибербезопасности Check Point.

Хакеры поддерживают переписку в течение до двух недель, выдавая себя за потенциальных деловых партнеров и прося жертв подписать соглашения о неразглашении. В конечном итоге они отправляют контракт в ZIP-архиве, размещенном на Heroku, законной облачной платформе, содержащем кастомизированное вредоносное ПО под названием MixShell.

"Долгосрочное взаимодействие с жертвой указывает на то, что злоумышленник готов потратить время ... возможно, адаптируя свои усилия на основе воспринимаемой ценности или легкости компрометации", - заявили исследователи во вторник.

Сообщение злоумышленников, отправленное через форму "Contact Us" компании.

Доставка вредоносного ZIP-файла NDA.

Большинство жертв - это американские компании, включая промышленных производителей, таких как производители оборудования, металлообработки и компонентов. Кампания также нацелена на компании в сфере производства оборудования, полупроводников, биотехнологий, фармацевтики, аэрокосмической промышленности, энергетики и потребительских товаров. Также были атакованы некоторые компании в Сингапуре, Японии и Швейцарии.

Check Point отмечает, что не все ZIP-архивы были вредоносными, некоторые содержали безвредные документы, что указывает на то, что настоящее вредоносное ПО могло быть выборочно загружено с сайта Heroku в зависимости от IP-адреса жертвы, браузера или других деталей.

Для повышения убедительности кампании злоумышленники использовали домены, связанные с реальными бизнесами, зарегистрированными в США, некоторые из которых датируются 2015 годом. На самом деле, сайты были поддельные и все скопированы с одного шаблона, с 'О нас' страницами, показывающими стоковое фото дворецких Белого дома, представленных как основатели компании. Используя долгосрочные домены, злоумышленники смогли обойти фильтры безопасности, как отмечают исследователи.

Check Point не приписывает кампанию конкретному злоумышленнику, но обнаружила, что один из серверов, использованных в операции, совпадает с инфраструктурой, связанной с малоизвестным кластером под названием UNK_GreenSec, который ранее показывал связи с киберпреступниками, лояльными к России. Компания предполагает, что операция может быть мотивирована финансовыми целями.

- Source: https://therecord.media/hackers-fake-ndas-malware