Исследователи в области кибербезопасности обнаружили новую версию Android-банкинга трояна, известного как HOOK, которая включает в себя экранные наложения в стиле ransomware для отображения вымогательских сообщений.

"Выдающейся характеристикой последней версии является способность развертывать полноэкранное наложение ransomware, которое направлено на принуждение жертвы к перечислению выкупа," — заявил исследователь Zimperium zLabs Вишну Пратапагири. "Это наложение отображает тревожное сообщение "WARNING'', вместе с адресом кошелька и суммой, которые динамически извлекаются с сервера управления и контроля."

Компания по мобильной безопасности заявила, что наложение инициируется удаленно, когда сервер управления и контроля выдает команду "ransome". Наложение может быть удалено злоумышленником, отправив команду "delete_ransome".

HOOK оценивается как ответвление от банкинга трояна ERMAC, сурс кода которого был недавно слит в общедоступный доступ.

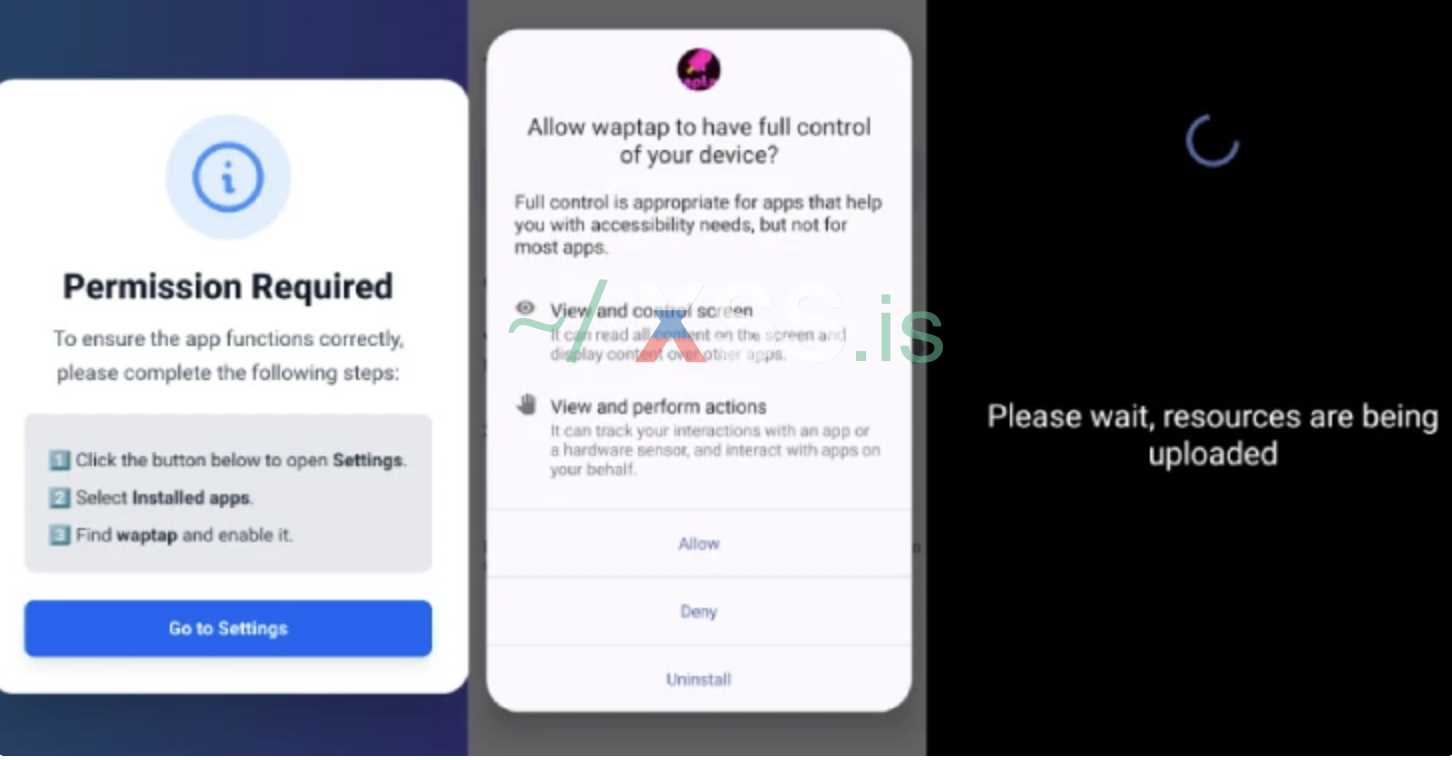

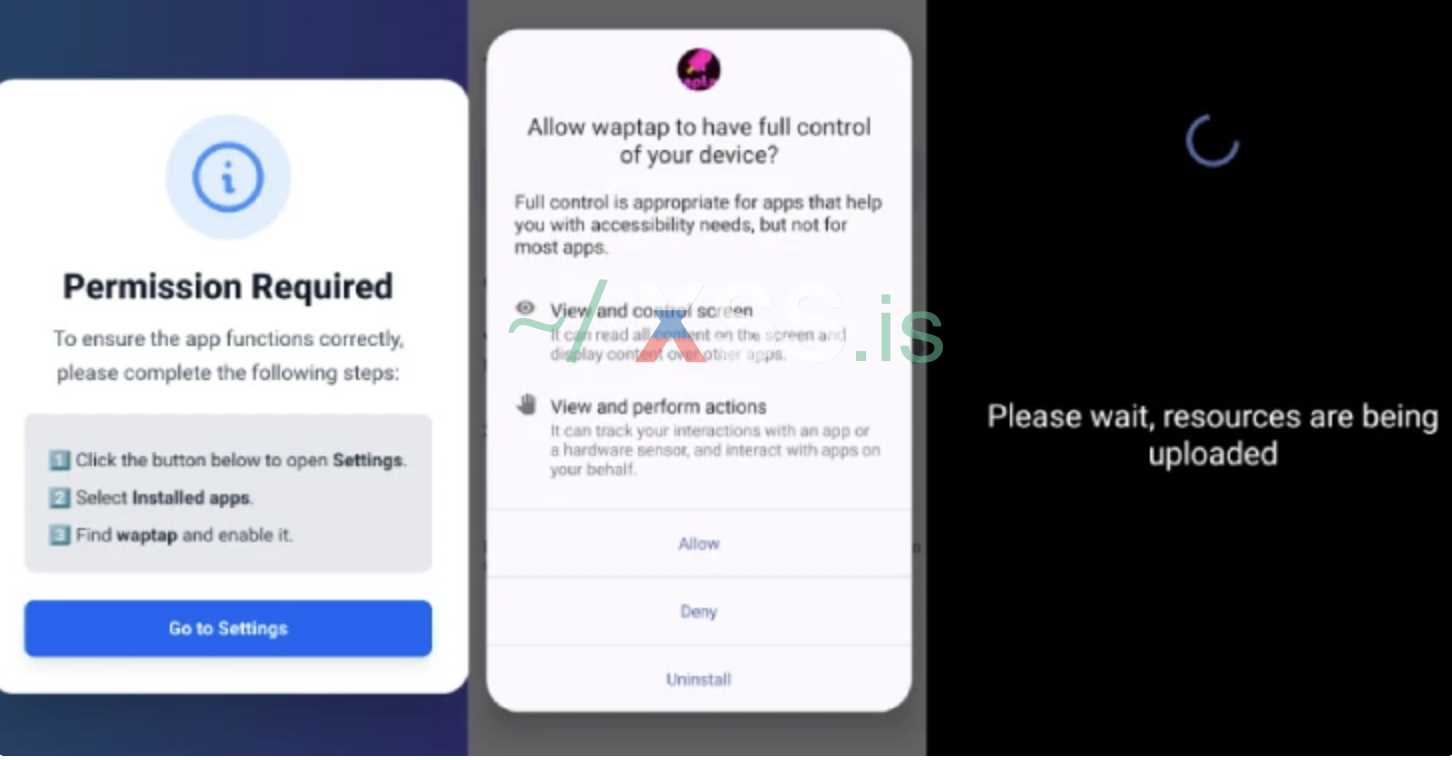

Подобно другим банкинга вредоносам, ориентированным на Android, HOOK способен отображать фейковое наложение поверх финансовых приложений для кражи учетных данных пользователей и злоупотребления доступом Android к автоматизации мошенничества и дистанционного управления устройствами.

Другие заметные особенности включают возможность отправки SMS-сообщений на указанные номера телефонов, потокового перевода экрана жертвы, съемки фотографий с передней камеры, а также кражи куки и фраз восстановления, связанных с кошельками криптовалют.

Последняя версия, по данным Zimperium, представляет собой значительный шаг вперед, поддерживая 107 удаленных команд, из которых 38 были недавно добавлены. Это включает предоставление прозрачных наложений для захвата жестов пользователей, фейковых NFC-наложений для обмана жертв на разглашение конфиденциальной информации, а также обманчивых запросов для сбора PIN-кода или узора блокировки экрана.

Список недавно добавленных команд включает:

HOOK, как полагают, распространяется в крупных масштабах, используя фишинговые сайты и поддельные репозитории GitHub для хранения и распространения вредоносных APK-файлов. Некоторые из других семейств Android-вредоносов, распространяемых через GitHub, включают ERMAC и Brokewell, указывая на более широкое использование среди киберпреступников.

"Эволюция HOOK иллюстрирует, как банкинга трояны быстро конвергируют с тактиками шпионского ПО и ренсомвера, размывая категории угроз," — отметили в Zimperium. "С непрерывным расширением функций и широким распространением эти семейства представляют растущую угрозу для финансовых учреждений, предприятий и конечных пользователей."

- Source: https://thehackernews.com/2025/08/hook-android-trojan-adds-ransomware.html

"Выдающейся характеристикой последней версии является способность развертывать полноэкранное наложение ransomware, которое направлено на принуждение жертвы к перечислению выкупа," — заявил исследователь Zimperium zLabs Вишну Пратапагири. "Это наложение отображает тревожное сообщение "WARNING'', вместе с адресом кошелька и суммой, которые динамически извлекаются с сервера управления и контроля."

Компания по мобильной безопасности заявила, что наложение инициируется удаленно, когда сервер управления и контроля выдает команду "ransome". Наложение может быть удалено злоумышленником, отправив команду "delete_ransome".

HOOK оценивается как ответвление от банкинга трояна ERMAC, сурс кода которого был недавно слит в общедоступный доступ.

Подобно другим банкинга вредоносам, ориентированным на Android, HOOK способен отображать фейковое наложение поверх финансовых приложений для кражи учетных данных пользователей и злоупотребления доступом Android к автоматизации мошенничества и дистанционного управления устройствами.

Другие заметные особенности включают возможность отправки SMS-сообщений на указанные номера телефонов, потокового перевода экрана жертвы, съемки фотографий с передней камеры, а также кражи куки и фраз восстановления, связанных с кошельками криптовалют.

Последняя версия, по данным Zimperium, представляет собой значительный шаг вперед, поддерживая 107 удаленных команд, из которых 38 были недавно добавлены. Это включает предоставление прозрачных наложений для захвата жестов пользователей, фейковых NFC-наложений для обмана жертв на разглашение конфиденциальной информации, а также обманчивых запросов для сбора PIN-кода или узора блокировки экрана.

Список недавно добавленных команд включает:

- ransome, чтобы показать наложение ренсомвера поверх устройства

- delete_ransome, чтобы удалить наложение ренсомвера

- takenfc, чтобы отобразить фейковый экран сканирования NFC с использованием полноэкранного WebView наложения и читать данные карты (однако, он не включает необходимой функциональности для сбора и отправки данных злоумышленнику)

- unlock_pin, чтобы отобразить фейковый экран разблокировки устройства для сбора узора или PIN-кода разблокировки и получения несанкционированного доступа к устройству

- takencard, чтобы отобразить фейковое наложение для сбора информации о кредитной карте, имитируя интерфейс Google Pay

- start_record_gesture, чтобы записывать жесты пользователей, отображая прозрачное полноэкранное наложение

HOOK, как полагают, распространяется в крупных масштабах, используя фишинговые сайты и поддельные репозитории GitHub для хранения и распространения вредоносных APK-файлов. Некоторые из других семейств Android-вредоносов, распространяемых через GitHub, включают ERMAC и Brokewell, указывая на более широкое использование среди киберпреступников.

"Эволюция HOOK иллюстрирует, как банкинга трояны быстро конвергируют с тактиками шпионского ПО и ренсомвера, размывая категории угроз," — отметили в Zimperium. "С непрерывным расширением функций и широким распространением эти семейства представляют растущую угрозу для финансовых учреждений, предприятий и конечных пользователей."

- Source: https://thehackernews.com/2025/08/hook-android-trojan-adds-ransomware.html