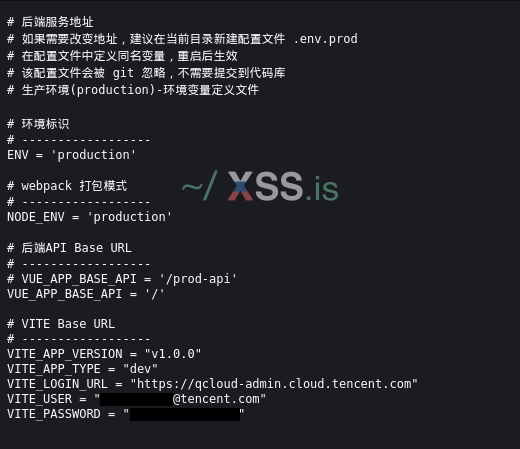

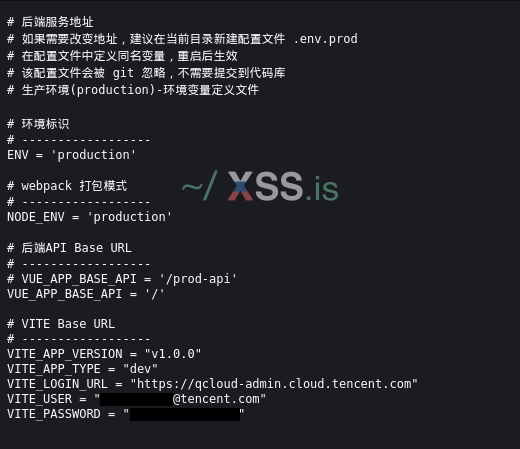

23 июля 2025 года команда исследователей Cybernews случайно обнаружила открытые конфигурационные файлы для двух поддоменов официального домена Tencent Cloud. Эти файлы содержали зашифрованные пароли в открытом виде, чувствительную внутреннюю директорию .git, а также другую информацию, которую внешние атакующие могли бы потенциально использовать.

Одна из затронутых услуг была связана с внутренним балансировщиком нагрузки Tencent, а другой поддомен представлял собой развертывание JEECG, открытой платформы для разработки, продвигаемой Tencent Cloud.

Зашифрованные учетные данные, казалось, предоставляли прямой доступ к административной консоли Tencent Cloud.

"Если эти учетные данные будут найдены злоумышленником, они могут предоставить полный доступ к инфраструктуре бэкенда или внутренним услугам внутри Tencent Cloud," — заявили исследователи Cybernews.

Кроме того, открытая директория .git, используемая для хранения истории проекта и отслеживания изменений в файлах со временем, позволяла скачивать и восстанавливать исходный код внутренней инфраструктуры Tencent Cloud. Здесь также были обнаружены root-учетные данные для консоли.

Открытые пароли также были слабыми и уязвимыми для словарных атак. Они состояли из названия компании, года и некоторых символов.

Дополнительное расследование исторических данных показало, что чувствительные файлы были открыты в течение нескольких месяцев, начиная по крайней мере с апреля 2025 года.

Cybernews ответственно сообщила о своих находках Tencent Cloud. Компания признала проблемы как "известную ранее проблему", о которой сообщалось ранее. Утечка теперь закрыта. Cybernews обратилась к компании за комментариями, но на момент публикации не получила ответа.

Открытая дверь для хакеров

Если хакерам удалось бы найти публично доступные конфигурационные файлы, потенциальные последствия могли бы быть серьезными, что могло бы привести к крайне разрушительным кибератакам против компании и ее пользователей по всему миру.

"Это открывает множество способов для злоупотребления таким доступом," — отметили исследователи Cybernews.

"Продолжительная открытость вызывает тревожные вопросы о том, сколько скрепинг-ботов уже получили доступ к этим данным и использовали ли они их для злоумышленных целей."

Злоумышленник, получивший доступ к некорректно настроенным файлам и директориям, теоретически мог бы:

Получить полный административный доступ к производственным системам

Вмешиваться в внутренние API-услуги

Присоединять вредоносные полезные нагрузки к доверенному фронтенд-коду

Переходить дальше в внутреннюю облачную инфраструктуру Tencent

Или просто использовать доверенный домен Tencent для злоумышленных фишинговых кампаний

"Когда ставки касаются облачных консолей, исходного кода и root-доступа, не существует небольших утечек. Tencent Cloud — это авторитетная и технически продвинутая платформа, но никто не застрахован даже от базовых операционных ошибок," — объяснили наши исследователи.

Исследователи Cybernews не пытались получить доступ к защищенным паролем службам или клонировать внутренние репозитории. Однако видимые открытые данные указывали на то, что они использовались для стажировочных и производственных сред, что указывает на то, что обе среды могут быть затронуты.

"Мы живем в эпоху, когда разработчиков поощряют слепо доверять облаку. Эта утечка демонстрирует, что даже небольшие ошибки могут перерасти в высокорискованные сбои, создавая каскад уязвимостей по всей цепочке поставок," — заявили наши исследователи.

"Гиганты вроде Tencent несут ответственность, и атакующие полностью осознают, насколько сильно пользователи доверяют большим брендам."

Tencent Cloud — это ведущий глобальный провайдер облачных услуг и подразделение Tencent Holdings, одной из крупнейших технологических компаний Китая, обслуживающей более 10 миллионов пользователей. Ее инфраструктура обеспечивает работу различных известных игровых, финансовых, коммуникационных и корпоративных приложений, охватывающих миллионы пользователей по всему миру ежедневно.

Дата обнаружения утечки: 23 июля 2025 года

Первоначальное уведомление: 24 июля 2025 года

Подтверждение: 24 июля 2025 года

Закрытие утечки: до 25 августа 2025 года

Публичное раскрытие: 27 августа 2025 года

- Source: https://cybernews.com/security/tencent-cloud-leaves-critical-data-open-for-months/

Одна из затронутых услуг была связана с внутренним балансировщиком нагрузки Tencent, а другой поддомен представлял собой развертывание JEECG, открытой платформы для разработки, продвигаемой Tencent Cloud.

Зашифрованные учетные данные, казалось, предоставляли прямой доступ к административной консоли Tencent Cloud.

"Если эти учетные данные будут найдены злоумышленником, они могут предоставить полный доступ к инфраструктуре бэкенда или внутренним услугам внутри Tencent Cloud," — заявили исследователи Cybernews.

Кроме того, открытая директория .git, используемая для хранения истории проекта и отслеживания изменений в файлах со временем, позволяла скачивать и восстанавливать исходный код внутренней инфраструктуры Tencent Cloud. Здесь также были обнаружены root-учетные данные для консоли.

Открытые пароли также были слабыми и уязвимыми для словарных атак. Они состояли из названия компании, года и некоторых символов.

Дополнительное расследование исторических данных показало, что чувствительные файлы были открыты в течение нескольких месяцев, начиная по крайней мере с апреля 2025 года.

Cybernews ответственно сообщила о своих находках Tencent Cloud. Компания признала проблемы как "известную ранее проблему", о которой сообщалось ранее. Утечка теперь закрыта. Cybernews обратилась к компании за комментариями, но на момент публикации не получила ответа.

Открытая дверь для хакеров

Если хакерам удалось бы найти публично доступные конфигурационные файлы, потенциальные последствия могли бы быть серьезными, что могло бы привести к крайне разрушительным кибератакам против компании и ее пользователей по всему миру.

"Это открывает множество способов для злоупотребления таким доступом," — отметили исследователи Cybernews.

"Продолжительная открытость вызывает тревожные вопросы о том, сколько скрепинг-ботов уже получили доступ к этим данным и использовали ли они их для злоумышленных целей."

Злоумышленник, получивший доступ к некорректно настроенным файлам и директориям, теоретически мог бы:

Получить полный административный доступ к производственным системам

Вмешиваться в внутренние API-услуги

Присоединять вредоносные полезные нагрузки к доверенному фронтенд-коду

Переходить дальше в внутреннюю облачную инфраструктуру Tencent

Или просто использовать доверенный домен Tencent для злоумышленных фишинговых кампаний

"Когда ставки касаются облачных консолей, исходного кода и root-доступа, не существует небольших утечек. Tencent Cloud — это авторитетная и технически продвинутая платформа, но никто не застрахован даже от базовых операционных ошибок," — объяснили наши исследователи.

Исследователи Cybernews не пытались получить доступ к защищенным паролем службам или клонировать внутренние репозитории. Однако видимые открытые данные указывали на то, что они использовались для стажировочных и производственных сред, что указывает на то, что обе среды могут быть затронуты.

"Мы живем в эпоху, когда разработчиков поощряют слепо доверять облаку. Эта утечка демонстрирует, что даже небольшие ошибки могут перерасти в высокорискованные сбои, создавая каскад уязвимостей по всей цепочке поставок," — заявили наши исследователи.

"Гиганты вроде Tencent несут ответственность, и атакующие полностью осознают, насколько сильно пользователи доверяют большим брендам."

Tencent Cloud — это ведущий глобальный провайдер облачных услуг и подразделение Tencent Holdings, одной из крупнейших технологических компаний Китая, обслуживающей более 10 миллионов пользователей. Ее инфраструктура обеспечивает работу различных известных игровых, финансовых, коммуникационных и корпоративных приложений, охватывающих миллионы пользователей по всему миру ежедневно.

Дата обнаружения утечки: 23 июля 2025 года

Первоначальное уведомление: 24 июля 2025 года

Подтверждение: 24 июля 2025 года

Закрытие утечки: до 25 августа 2025 года

Публичное раскрытие: 27 августа 2025 года

- Source: https://cybernews.com/security/tencent-cloud-leaves-critical-data-open-for-months/