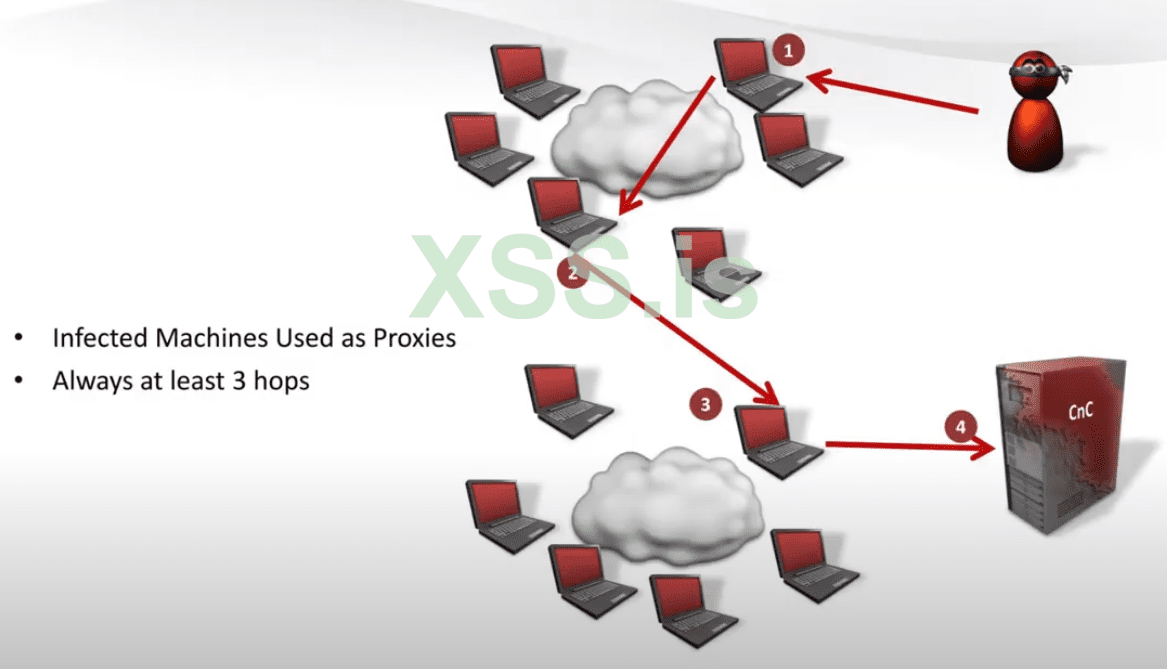

Yes, you can start proxies on the infected machines and connect to them, here is an example that BayRob gang usedIs it possible to raise a proxy or vpn on the "client" so that you can connect to the company's network from your computer?

Does this help?