KasperWAF

Гость

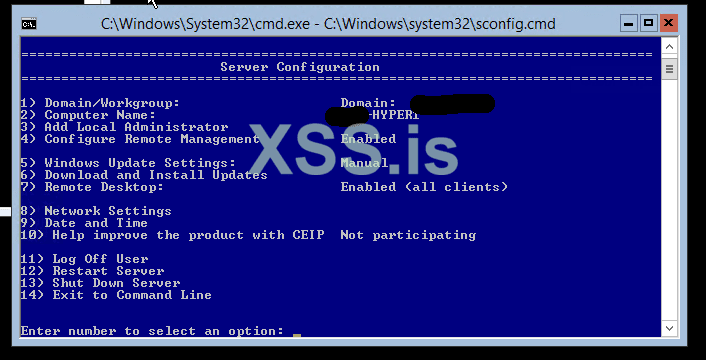

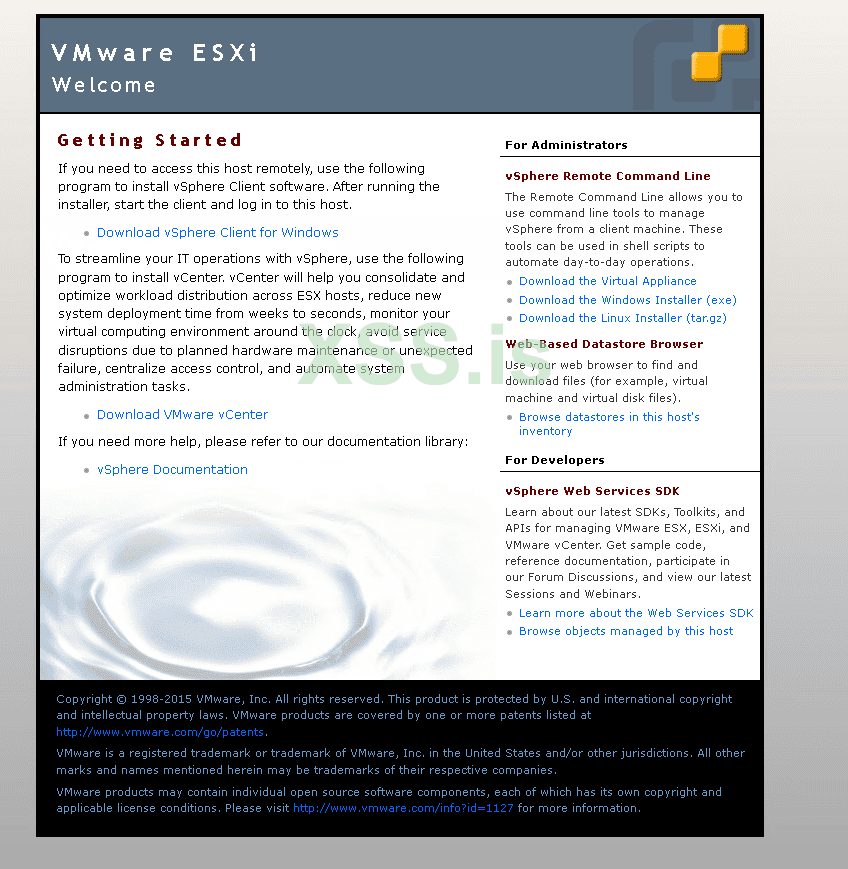

Чтобы определить какие бекапы стоят, заходи на файловые сервера и смотри список установленного софта. Это не панацея, бекапы могут быть интегрированы с панелью виртуализации и делаться на более низком уровне. Смотри датасторы на ESXI примонтированные, смотри что примонтировано к насам. Задача комплексная, тут по конкретному алгоритму сделать не выйдет.