Всем доброго времени. В этой статье хотел бы поделиться с вами своим скромным мнением о том, как выглядит сеть компании глазами изнутри, что там работает, как работает, где охраняется, а где нет.

Предыстории о себе рассказывать не буду, вот вам сухой факт, когда-то я был пентестером и вероятно это было одно из самых интересных увлечений за всю мою жизнь

Найдя очередной доступ, любым из доступных вам методов, если ревень компании не скромнее 500M$, то я полагаю в ней должны быть умы, которые мало мальски знакомы с этими основами защиты сетей. Некоторые уровни защиты и уловки, которые использую другие люди честно говоря меня очень удивили. Постараюсь поведать вам о них, как можно подробнее, но без скринов. Тут вы меня простите я хочу вас посвятить в некоторые моменты, которые были закрыты и непонятны мне самому. На данный момент я все еще являюсь сотрудником большой компании, сразу вам заявляю, что никакой инфой я торговать не буду и прошу не писать мне по этим вопросам, компания СНГ, которую знает совершенно каждый. А как мы помним по РУ никакой работы)) Так что руки на стол молодые люди и продолжаем чтиво!

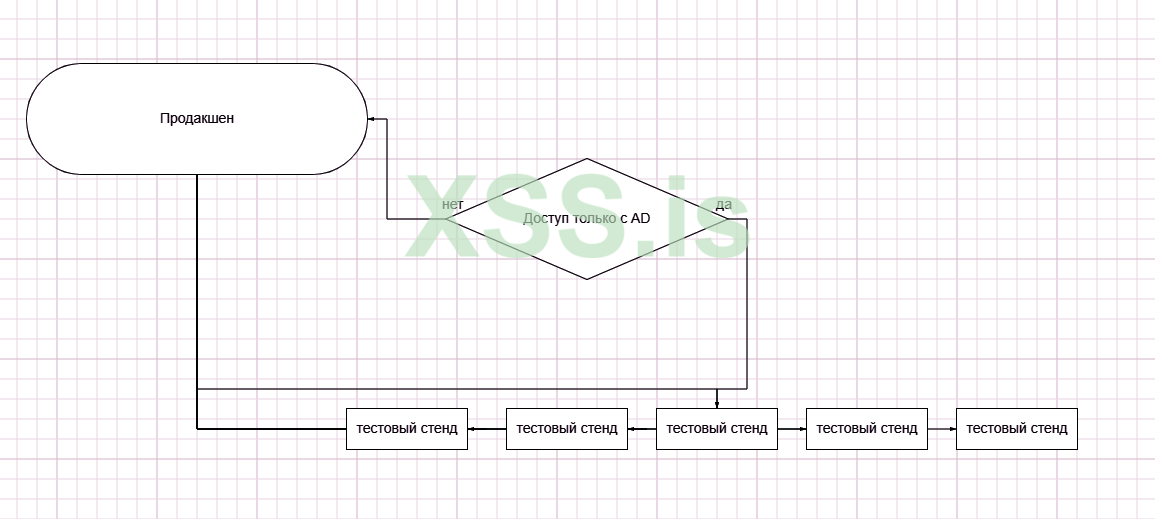

Рассмотрим стандартный доступ до сети компании, у который какой нибудь большой дистребьютор VPN - пример Cisco, Citrix, Dana-na, Forti да что угодно, на рынке этого полным полно

1. Никогда не сканируйте подсети прямо с рабочей машины какого нибудь сотрудника. Вы можете быть пойманы за жопу Grafan`ой

Как вы могли положить? Например нашли какой нибудь сервис поддающийся сплоитингу, запустили, не пробили, а просто положили

3. Если у вас нет прав локального админа в сети, то надо искать пути разведки повышения прав в AD

4. Если у вас нет прав локального админа в сети, не устанавливайте ничего под этой учеткой, максимум PORTABLE программы!

Меньше следов, меньше шума, без резких движений

6. Подключаясь к сети после 22:00 существует система, которая может оповещать всех о том, что было установлено соединение например по RDP. Подключение до самого VPN не встречал) поэтому советую вести всю работу из сети, но не из рабочих ПК

7. Что еще умеет это система? Например позвонить сотруднику в автоматическом режиме и робот уточнит подключался он самостоятельно или нет.

Какой момент интересен именно тут?

А я вам скажу, что для того, кто сидит сейчас подключенным это бесшовно, не видно. Эту учетку даже если и заблокируют в AD, то до тех пор пока вы держите хоть одно активное соединение -> оно существует)

А может и заблокируют только к утру, все это всегда ситуативно

8. Сотрудники хранят часто пароли в текстовых файлах.

9. Сотрудники получают пароли на почту и это не наказуемо ИБ - ищите в почте по сервису или по ключам

10. Сотрудники пересылают конфиденциальную инфу во внутренних мессенжерах. Ситуация так же, что и с хранением в тектовых файлах. Созвонились, поговорили, переслали пароль и никаких следов от чего он, куда он, что за набор символов

11. Сотрудникам день и ночь вдалбливают информационную безопасность, но про очередных проверках проваливаются почти половина, поэтому люди самое слабое звено во всех первоначальных доступах! - ФАКТ

12. Сотрудники меняют свои пароли приблизительно раз в 2 месяца ( Но тут я бы сказал зависит от компании )

Я убежден, что я упустил еще очень много много моментов, о которых хотелось бы поведать вам сюда. Так что пожалуйста задавате вопросы. ОТВЕЧУ

Небольшой бонус от меня. Как вы знаете в компаниях(в нормальных) есть свои RED TEAM команды, которые постоянно пытаются сломать все и вся, работка у них интересная))

Так вот, был такой случай, что они сделали выборку из 500 сотрудников, все разных мастей специальностей и квалификацией, от мала до велика и составили для них фишинговое письмо. Признаюсь, что я попал в эту выборку и сам попался на него

Я всегда видел эти фиши просто наперед, моя тревога и прежние знания всегда подсказывали, где ожидает подвох, но не в этом случае

Когда то я и сам рассылал фиши, но как же мы делали это неправильно, я открыл для себя силу направленных писем.

Письмо было оформлено в красивой стилистики компании. Каноничные цвета, видно что ребята постарались.

Письмо от: hrservice@`companyname`department.

Содержание:

Здравствуйте

далее кнопта CTA. Которая ведет тебя на какой то портал, который так же весь в стилистике твоей компании, где ты должен пройти авторизацию по AD.

Вероятно, когда ты за*банный сотрудник информация об отпуске тебя волнует больше, чем твоя безопасность. Естественно на домен я взглянул только после того как отправил форму со своими данными

Угадайте как быстро пришло письмо на почту о необходимости прохождения курса по ИБ? Очень быстро

Надеюсь хоть кому то это окажется полезным и информативным. Это наверно даже не половина из того, что я хотел бы вам рассказать, но даже такой маленький кусок я уже пишу второй час. Текст уникальный)

Сейчас на данный момент работа разрабом мне изрядно надоела и я планирую уходить. Пользуюсь случаем напишу, что ищу работу прямо в тело статьи)

Предыстории о себе рассказывать не буду, вот вам сухой факт, когда-то я был пентестером и вероятно это было одно из самых интересных увлечений за всю мою жизнь

Найдя очередной доступ, любым из доступных вам методов, если ревень компании не скромнее 500M$, то я полагаю в ней должны быть умы, которые мало мальски знакомы с этими основами защиты сетей. Некоторые уровни защиты и уловки, которые использую другие люди честно говоря меня очень удивили. Постараюсь поведать вам о них, как можно подробнее, но без скринов. Тут вы меня простите я хочу вас посвятить в некоторые моменты, которые были закрыты и непонятны мне самому. На данный момент я все еще являюсь сотрудником большой компании, сразу вам заявляю, что никакой инфой я торговать не буду и прошу не писать мне по этим вопросам, компания СНГ, которую знает совершенно каждый. А как мы помним по РУ никакой работы)) Так что руки на стол молодые люди и продолжаем чтиво!

Рассмотрим стандартный доступ до сети компании, у который какой нибудь большой дистребьютор VPN - пример Cisco, Citrix, Dana-na, Forti да что угодно, на рынке этого полным полно

1. Никогда не сканируйте подсети прямо с рабочей машины какого нибудь сотрудника. Вы можете быть пойманы за жопу Grafan`ой

2. Если вы положили какую-то часть сети/приложения/сервиса - графана так же выдаст вашу активность. По этому продумывайте векторы атаки и саму атаку заранее.Grafana — это платформа с открытым исходным кодом для визуализации, мониторинга и анализа данных. Этот инструмент, в сочетании с Graylog(система логгирования), — часть нашей двухсторонней системы мониторинга поведения пользователей и производительности системы.

Как вы могли положить? Например нашли какой нибудь сервис поддающийся сплоитингу, запустили, не пробили, а просто положили

3. Если у вас нет прав локального админа в сети, то надо искать пути разведки повышения прав в AD

4. Если у вас нет прав локального админа в сети, не устанавливайте ничего под этой учеткой, максимум PORTABLE программы!

5. В большой компании всегда есть большая тех-поддержка, которая мониторит всю сеть 24/7. Всю активность в нейДаже если софт, который вам надо прокинуть легальный и чистый, то обычно у сотрудников запрет на самовольную установки какого-либо ПО

Меньше следов, меньше шума, без резких движений

6. Подключаясь к сети после 22:00 существует система, которая может оповещать всех о том, что было установлено соединение например по RDP. Подключение до самого VPN не встречал) поэтому советую вести всю работу из сети, но не из рабочих ПК

7. Что еще умеет это система? Например позвонить сотруднику в автоматическом режиме и робот уточнит подключался он самостоятельно или нет.

Какой момент интересен именно тут?

А я вам скажу, что для того, кто сидит сейчас подключенным это бесшовно, не видно. Эту учетку даже если и заблокируют в AD, то до тех пор пока вы держите хоть одно активное соединение -> оно существует)

А может и заблокируют только к утру, все это всегда ситуативно

8. Сотрудники хранят часто пароли в текстовых файлах.

НО! ТАК ВЕДЬ НЕЛЬЗЯ! А КАК ЖЕ ИНФОРМАЦИОННАЯ БЕЗОПАСНОСТЬ?

Увы, если сотрудник назвал этот самый файл - пароли, passwd, password. То тогда да, он будет пойман и наказан компанией. У них есть ключевые слова, на которые они сканируют сами файлы в сети, возможности узнать и понять что там внутри практически невозможно.

А у сотрудника почти всегда есть десятки сервисов, где нужен уникальный и не повторяющийся пароль. Все это запомнить просто невозможно. Не все сервисы можно подключить к авторизации по AD

Поэтому господа ищите и не теряйте надежду никогда)

9. Сотрудники получают пароли на почту и это не наказуемо ИБ - ищите в почте по сервису или по ключам

10. Сотрудники пересылают конфиденциальную инфу во внутренних мессенжерах. Ситуация так же, что и с хранением в тектовых файлах. Созвонились, поговорили, переслали пароль и никаких следов от чего он, куда он, что за набор символов

11. Сотрудникам день и ночь вдалбливают информационную безопасность, но про очередных проверках проваливаются почти половина, поэтому люди самое слабое звено во всех первоначальных доступах! - ФАКТ

12. Сотрудники меняют свои пароли приблизительно раз в 2 месяца ( Но тут я бы сказал зависит от компании )

Я убежден, что я упустил еще очень много много моментов, о которых хотелось бы поведать вам сюда. Так что пожалуйста задавате вопросы. ОТВЕЧУ

Небольшой бонус от меня. Как вы знаете в компаниях(в нормальных) есть свои RED TEAM команды, которые постоянно пытаются сломать все и вся, работка у них интересная))

Так вот, был такой случай, что они сделали выборку из 500 сотрудников, все разных мастей специальностей и квалификацией, от мала до велика и составили для них фишинговое письмо. Признаюсь, что я попал в эту выборку и сам попался на него

Я всегда видел эти фиши просто наперед, моя тревога и прежние знания всегда подсказывали, где ожидает подвох, но не в этом случае

Когда то я и сам рассылал фиши, но как же мы делали это неправильно, я открыл для себя силу направленных писем.

Письмо было оформлено в красивой стилистики компании. Каноничные цвета, видно что ребята постарались.

Письмо от: hrservice@`companyname`department.

domen. ----> hrservice@googledepartment.comСодержание:

Здравствуйте

ФИО. За 2024 год у вас остался неизрасходованый отпуск в размере 11 дней. Вам необходимо израсходовать эти дни до .... или получить деньгами.далее кнопта CTA. Которая ведет тебя на какой то портал, который так же весь в стилистике твоей компании, где ты должен пройти авторизацию по AD.

Вероятно, когда ты за*банный сотрудник информация об отпуске тебя волнует больше, чем твоя безопасность. Естественно на домен я взглянул только после того как отправил форму со своими данными

Угадайте как быстро пришло письмо на почту о необходимости прохождения курса по ИБ? Очень быстро

Надеюсь хоть кому то это окажется полезным и информативным. Это наверно даже не половина из того, что я хотел бы вам рассказать, но даже такой маленький кусок я уже пишу второй час. Текст уникальный)

Сейчас на данный момент работа разрабом мне изрядно надоела и я планирую уходить. Пользуюсь случаем напишу, что ищу работу прямо в тело статьи)

бабы даже айтишницы слабое звено, как бы плохо это не звучало

бабы даже айтишницы слабое звено, как бы плохо это не звучало