а вирустотал тут не причем? я сомневаюсь что MSRC какой то вообще значение придали этому инцидентуЯ не мастер заголовков, есть такое.

Так же я не претендую на звание "разработчика малвари" или "гуру", я просто поделился тем с чем работал сам.

Подобие этого скрипта, работало около года, если не больше без каких либо нареканий, но инсталлы я не покупал и работал он у меня на 4х машинах.

Ещё хотел сказать, я 06.03.2024 написал тикет в MSRC (Microsoft Security Research Portal) и вот их ответ по поводу похожего скрипта:

И ровно с того момента по недавнее время, всё работало.

-

XSS.stack #1 – первый литературный журнал от юзеров форума

Статья Windows Defender Bypass + UAC Bypass + Loader [1.431.40.0]

- Автор темы hijack

- Дата начала

Просто ты не особо правильно определение теме этой дал, нет я не спорю что это удобно и если заморочиться будет работать, но это долго не живёт на трафике.Я не мастер заголовков, есть такое.

Так же я не претендую на звание "разработчика малвари" или "гуру", я просто поделился тем с чем работал сам.

Подобие этого скрипта, работало около года, если не больше без каких либо нареканий, но инсталлы я не покупал и работал он у меня на 4х машинах.

Ещё хотел сказать, я 06.03.2024 написал тикет в MSRC (Microsoft Security Research Portal) и вот их ответ по поводу похожего скрипта:

И ровно с того момента по недавнее время, всё работало.

была еще подобная тема только с батником -

Crybat/ Jlaive называлась

- Автор темы

- Добавить закладку

- #24

Так и есть, они сказали что по сути так задумано и ничего в этом нету, но суть в том что оно работало и на протяжении долгого времени с последними обновлениями как ОС так и Дефендера у меня было 4 сессии Quasar и никаких нареканий с боку отстука и т.д., проверял на VirtualBox с чистым образом 10ки с последними обновлениями - та же история, в общем как и говорил выше, я просто поделился прикольной фичей не более.а вирустотал тут не причем? я сомневаюсь что MSRC какой то вообще значение придали этому инциденту

хайд, конечно, зря был. ну а так 4 сессии ни о чем. исключения палятся при скане дефом, ну и юзером уже меры по удалению принимаютсяТак и есть, они сказали что по сути так задумано и ничего в этом нету, но суть в том что оно работало и на протяжении долгого времени с последними обновлениями как ОС так и Дефендера у меня было 4 сессии Quasar и никаких нареканий с боку отстука и т.д., проверял на VirtualBox с чистым образом 10ки с последними обновлениями - та же история, в общем как и говорил выше, я просто поделился прикольной фичей не более.

где то видел, что дефендер вообще фейковым ав заменялихайд, конечно, зря был. ну а так 4 сессии ни о чем. исключения палятся при скане дефом, ну и юзером уже меры по удалению принимаются

"HKLM:\SOFTWARE\Microsoft\Windows\CurrentVersion\Policies\System"

албанский вирус, запустите меня под админом

албанский вирус, запустите меня под админом

Thank for contributions

50 реакций, зачем так много

thanks for sharingПроверялось на Windows 10, Microsoft Defender 1.431.40.0 (актуальное обновление состоянием на 15.06.2025).

Нуждается в проверке на Windows 11, буду благодарен за проверку и отзыв.

Что необходимо:

Python

(Необходим для работы SigThief).

PS2EXE

(Программа для компиляции *.ps1 файлов в исполняемый *.exe файл).

SigThief

(Программа для копирования цифровой подписи файла).

Возможности скрипта:

Код:

- Обход Microsoft Defender.

- Обход UAC (User Account Control).

- Установка и запуск любого файла с удалённого/локального сервера.

- Маскировка под легитимную программу/установщик.

- Работает даже на голой версии Windows т.к. это скрипт PowerShell.

Скрытое содержимое

Редактирование и компиляция:

- Создайте текстовый документ с расширением файла *.ps1

- Скопируйте код в файл.

- Измените код под комментарием из двух решёток (##) под себя и сохраните.

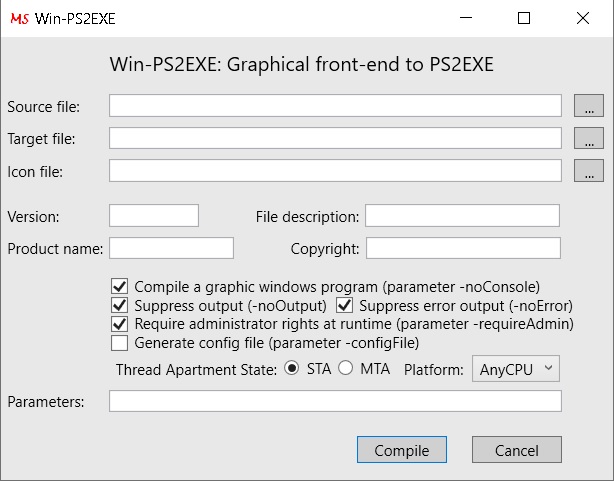

- Скачайте PS2EXE с Github.

- Скомпилируйте с помощью PS2EXE файл *.ps1 в *.exe с настройками как показано на рисунке ниже.

- Подпишите файл цифровой подписью с помощью SigThief.

Virus Total:

Без цифровой подписи (20/72)

С цифровой подписью Microsoft Windows (11/72)

Детектится в основном ноунейм АВ которыми практически никто не пользуется, чтобы убедиться смотрите ссылки на VT.

Исключения: BitDefender, Google, McAfee Scanner.